Когда «чёрные шляпы», – будучи санитарами дикого леса киберпространства, – оказываются особенно успешными в своём чёрном деле, жёлтые СМИ пищат от восторга. В результате мир начинает смотреть на кибербезопасность серьёзней. Но к сожалению не сразу. Поэтому, несмотря на всевозрастающее количество катастрофических киберинцидентов, мир пока ещё не созрел к активным упреждающим мерам. Однако ожидается, что в ближайшем будущем благодаря «чёрным шляпам» мир всё-таки начнёт смотреть на кибербезопасность серьёзно. [7]

Столь же серьёзно, как и на пожары… Когда-то города были очень уязвимы для катастрофических пожаров. Однако, несмотря на потенциальную опасность, упреждающие защитные меры не предпринимались, – даже после гигантского пожара в Чикаго, в 1871 году, унёсшего сотни жизней и лишившего крова сотни тысяч людей. Упреждающие защитные меры были предприняты только после того, как подобная катастрофа повторилась вновь, три года спустя. То же самое с кибербезопасностью – мир не будет решать эту проблему, если не будет катастрофических инцидентов. Но даже если такие инциденты и будут, мир не будет решать эту проблему сразу. [7] Поэтому даже поговорка: «Пока баг не грянет, мужик не перепатчится», – работает не вполне. Поэтому в 2018 мы отпраздновали 30-летний юбилей безудержной незащищённости.

Лирическое отступление

Начало этой статьи, которую я изначально писал для журнала «Системный администратор», оказалось в некотором смысле пророческим. Выпуск журнала с этой статьёй буквально день в день с трагическим пожаром в кемеровском ТРЦ «Зимняя вишня» (2018, 20-е числа марта).

Положить Интернет за 30 минут

Ещё в 1988 году легендарная хакерская плеяда L0pht, выступая в полном составе перед собранием самых влиятельных западных чиновников, заявила: «Ваше компьютеризированное оборудование уязвимо для кибератак из Интернета. И софт, и железо, и телекоммуникации. Их вендоров такое положение вещей совершенно не заботит. Потому что в современном законодательстве не предусмотрена какая-либо ответственность за халатный подход к обеспечению кибербезопасности производимого софта и железа. Ответственность за потенциально возможные сбои (хоть самопроизвольные, хоть вызванные вмешательством киберпреступников) – лежит исключительно на пользователе оборудования. Что же касается федерального правительства, то оно для решения данной проблемы не имеет ни навыков, ни желания. Поэтому если вы ищете кибербезопасности, то Интернет не то место, где её можно отыскать. Полностью сломать Интернет, и соответственно захватить полный контроль над завязанным на него оборудованием, – может каждый из семи человек, сидящих перед вами. В одиночку. 30 минут хореографического нажатия клавиш – и дело сделано». [7]

Чиновники многозначительно кивнули, давая понять, что понимают всю серьёзность ситуации, но так ничего и не предприняли. Сегодня, спустя ровно 30 лет после легендарного выступления L0pht, в мире по-прежнему царит «безудержная незащищённость». Взлом компьютеризированного, завязанного на Интернет оборудования, настолько лёгок, что Интернет, – изначально представляющий собой царство идеалистически настроенных учёных и энтузиастов, – постепенно оккупировали самые прагматичные из профессионалов: мошенники, аферисты, шпионы, террористы. Все они эксплуатируют уязвимости компьютеризированного оборудования – для извлечения финансовой или какой-либо другой выгоды. [7]

Вендоры пренебрегают кибербезопасностью

Вендоры иногда конечно пытаются исправить некоторые из выявленных уязвимостей, но делают это весьма неохотно. Потому что прибыль им приносит не защита от хакеров, а новая функциональность, которую они потребителям предоставляют. Будучи ориентированными исключительно на краткосрочную прибыль, вендоры вкладывают деньги только в решение реальных проблем, а не гипотетических. Кибербезопасность же, в глазах многих из них, – вещь гипотетическая. [7]

Кибербезопасность вещь невидимая, неосязаемая. Осязаемой она становится лишь когда с ней проблемы возникают. Если же о ней хорошо позаботились (много денег на её обеспечение потратили), и проблем с ней не возникает, – переплачивать за неё конечный потребитель не захочет. Кроме того, помимо увеличения финансовых затрат, реализация защитных мер требует дополнительного времени на разработку, требует ограничения возможностей оборудования, приводит к снижению его производительности. [8]

В целесообразности перечисленных издержек даже собственных маркетологов убедить трудно, что уж говорить о конечных потребителях. А поскольку современных вендоров интересует исключительно краткосрочная прибыль от продаж, они совершенно не склонны брать ответственность за обеспечение кибербезопасности своих творений. [1] С другой стороны, более заботливые вендоры, которые всё-таки позаботились о кибербезопасности своего оборудования, сталкиваются с тем, что корпоративные потребители отдают предпочтение – более дешёвым и простым в обращении альтернативам. Т.о. очевидно, что корпоративных потребителей кибербезопасность тоже заботит мало. [8]

В свете вышесказанного неудивительно, что вендоры склонны пренебрегать кибербезопасностью, и придерживаются следующей философии: «Продолжай строить, продолжай продавать и при необходимости делай патчи. Упала система? Потёрлась информация? Украдена база данных с номерами кредитных карт? В оборудовании выявлены неустранимые уязвимости? Не беда!» Потребителям же в свою очередь приходится следовать принципу: «Пропатчил и молись». [7]

Как это происходит: примеры из дикой природы

Яркий пример пренебрежения кибербезопасностью при разработке – корпоративная мотивационная программа Microsoft: «Выбился из сроков – с тебя штраф. Не успел представить релиз своей новации вовремя – она не будет внедрена. Не будет внедрена – не получишь акций компании (куска пирога от прибыли Microsoft)». Начиная с 1993 года Microsoft начала активно завязывать свои продукты на Интернет. Поскольку данная инициатива действовала в русле этой же самой мотивационной программы, функциональные возможности расширялись быстрее, чем за ними поспевала защита. На радость прагматичным охотникам за уязвимостями… [7]

Другой пример – ситуация с компьютерами и ноутбуками: они не поставляются с предустановленным антивирусом; и предустановка надёжных паролей в них также не предусмотрена. Подразумевается, что устанавливать антивирус и задавать параметры конфигурации безопасности – будет конечный пользователь. [1]

Ещё один, более экстремальный пример: ситуация с кибербезопасностью торгового оборудования (кассовые аппараты, PoS-терминалы для торговых центров и т.п.). Так повелось, что вендоры торгового оборудования продают только то, что продаётся, а не то что безопасно. [2] Если вендоры торгового оборудования о чём-то и заботятся в плане кибербезопасности, так это о том, чтобы в случае возникновения спорного инцидента – ответственность упала на других. [3]

Показательный пример такого развития событий: популяризация EMV-стандарта для банковских карт, который благодаря грамотной работе банковских маркетологов выглядит в глазах неискушённой техническими знаниями публики, – как более безопасная альтернатива для «устаревших» магнитных карт. При этом, основная мотивация банковской индустрии, которая отвечала за разработку EMV-стандарта, заключалась в том, чтобы переложить ответственность за мошеннические инциденты (случающиеся по вине кардеров) – с магазинов на покупателей. Тогда как ранее (когда платежи осуществлялись магнитными картами) за расхождения в дебите/кредите финансовая ответственность лежала на магазинах. [3] Т.о. банки обрабатывающие платежи сваливают ответственность либо на продавцов (которые пользуются их системами дистанционного банковского обслуживания), либо на банки выпускающие платёжные карты; двое последних в свою очередь перекладывают ответственность на держателя карты. [2]

Вендоры препятствуют обеспечению кибербезопасности

По мере того, как поверхность цифровых атак неумолимо расширяется, – благодаря взрывному приросту подключенных к Интернету устройств, – уследить за тем, что подключено к корпоративной сети, становится всё тяжелее. При этом заботы о безопасности всего подключенного к Интернету оборудования, вендоры перекладывают на конечного пользователя [1]: «Спасение утопающих – дело рук самих утопающих».

Мало того, что вендоры не заботятся о кибербезопаснности своих творений, так они в некоторых случаях ещё и препятствуют её обеспечению. Так например, когда в 2009 году сетевой червь Conficker просочился в медицинский центр «Beth Israel» и заразил там часть медицинского оборудования, – технический директор этого медицинского центра в целях предотвращения возникновения подобных инцидентов в будущем, решил отключить на пострадавшем от червя оборудовании функцию поддержки работы с сетью. Однако он столкнулся с тем, что «оборудование не может быть обновлено из-за нормативных ограничений». Ему потребовались значительные усилия, чтобы согласовать с вендором отключение сетевых функций. [4]

Принципиальная кибер-не-безопасность Интернета

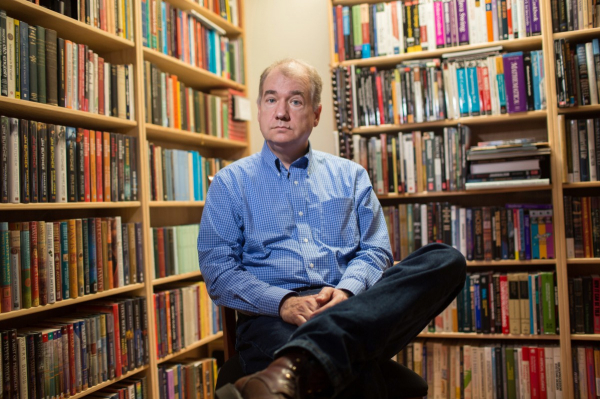

Дэвид Кларк, легендарный профессор MIT, заслуживший своей гениальной проницательностью прозвище «Альбус Дамблдор», – точно помнит тот день, когда миру открылась тёмная сторона Интернета. Кларк председательствовал в ноябре 1988 года на конференции по телекоммуникациям, когда прогремела новость о том, что по сетевым проводам скользнул первый в истории компьютерный червь. Кларку этот момент запомнился потому, что к ответственности за распространение этого червя – был привлечён присутствующий на его конференции докладчик (сотрудник одной из лидирующих телекоммуникационных компании). Этот докладчик в пылу эмоций неосторожно обмолвился: «Вот те на! Я же вроде закрыл эту уязвимость», – за эти свои слова он и поплатился. [5]

Однако позже выяснилось, что уязвимость, через которую распространился упомянутый червь – не является заслугой какого-то отдельного человека. И это, строго говоря, даже не уязвимость была, а фундаментальная особенность Интернета: основатели Интернета при разработке своего детища сосредоточились исключительно на скорости передачи данных и отказоустойчивости. Задачу обеспечения кибербезопасности они себе не ставили. [5]

Сегодня, спустя десятилетия с момента основания Интернета, – когда уже сотни миллиардов долларов потрачены на тщетные попытки обеспечить кибербезопасность, – Интернет не стал менее уязвимым. Проблемы с его кибербезопасностью с каждым годом только усугубляются. Однако, имеем ли мы право осуждать за это родоначальников Интернета? Ведь например, никто же не будет осуждать строителей скоростных автострад за то, что на «их дорогах» аварии случаются; и никто же не будет осуждать градостроителей за то, что в «их городах» ограбления происходят. [5]

Как зарождалась хакерская субкультура

Хакерская субкультура зародилась в начале 1960-х годов, в «Клубе технического моделирования железной дороги» (действующем в стенах Массачусетского технологического института). Энтузиасты клуба спроектировали и собрали модель железной дороги, – настолько огромную, что она заполонила собой всю комнату. Члены клуба самопроизвольно делились на две группы: миротворцы и системщики. [6]

Первые работали с надземной частью модели, вторые – с подземной. Первые собирали и разукрашивали модели поездов и городов: моделировали целый мир в миниатюре. Вторые работали над техническим обеспечением всего этого миротворчества: хитросплетение проводов, реле и координатных коммутаторов, расположенных в подземной части модели, – всем тем, что контролировало «надземную» часть и запитывало её энергией. [6]

Когда возникала проблема с трафиком и кто-то придумывал новое остроумное решение для её устранения, то это решение называли «хаком». Для членов клуба поиск новых хаков превратился в самоценный смысл жизни. Именно поэтому они стали называть себя «хакерами». [6]

Первое поколение хакеров реализовывало приобретённые в «Клубе моделирования железной дороги» навыки, – при написании компьютерных программ на перфокартах. Затем, когда к 1969 году в университетский городок прибыл ARPANET (предшественник Интернета), его наиболее активными и квалифицированными пользователями стали именно хакеры. [6]

Теперь, десятилетия спустя, современный Интернет напоминает ту самую «подземную» часть модели железной дороги. Потому что его родоначальниками были эти же самые хакеры, воспитанники «Клуба моделирования железной дороги». Только хакеры теперь вместо смоделированных миниатюр орудуют реальными городами. [6]

Как появилась BGP-маршрутизация

К концу 80-х в результате лавинообразного увеличения количества устройств подключенных к Интернету, Интернет приблизился к жёсткому математическому ограничению, встроенному в один из базовых интернет-протоколов. Поэтому любая беседа тогдашних инженеров, в конце концов, переходила в обсуждение этой проблемы. Не были исключением и двое приятелей: Яков Рехтер (инженер из IBM) и Кирк Локхид (основатель Cisco). Случайно встретившись за обеденным столом, – они начали обсуждать меры по сохранению работоспособности Интернета. Возникающие идеи приятели записывали на том, что попалось под руку, – испачканной кетчупом салфетке. Затем второй. Затем третьей. «Протокол на трех салфетках», как его в шутку назвали изобретатели, – известный в официальных кругах как BGP (Border Gateway Protocol; протокол пограничной маршрутизации), – вскоре произвёл революцию в Интернете. [8]

Для Рехтера и Локхида BGP был просто непринуждённым хаком, разработанным в духе упомянутого выше «Клуба моделирования железной дороги», – временным решением, которое вскоре следовало бы заменить. Приятели разработали BGP в 1989 году. Однако сегодня, спустя уже 30 лет, преобладающая часть Интернет-трафика по-прежнему маршрутизируется «протоколом на трёх салфетках», – несмотря на всё более и более тревожные звоночки о критических проблемах с его кибербезопасностью. Временный хак стал одним из базовых интернет-протоколов, а его разработчики на собственном опыте убедились в том, что «нет ничего более постоянного, чем временные решения». [8]

Сети по всему миру перешли на BGP. Влиятельные вендоры, состоятельные клиенты и телекоммуникационные компании – очень быстро полюбили BGP и привыкли к нему. Поэтому даже несмотря на всё более и более тревожные звоночки о небезопасности этого протокола, – IT-общественность так и не проявляют энтузиазма к переходу на новое, более защищённое, оборудование. [8]

Кибер-не-безопасность BGP-маршрутизации

Чем же так хороша BGP-маршрутизация и почему IT-общественность не спешит от неё отказываться? BGP помогает маршрутизаторам принимать решения о том, куда следует направлять гигантские потоки данных, передаваемых через огромную сеть пересекающихся линий связи. BGP помогает маршрутизаторам выбирать подходящие пути, несмотря на то, что сеть постоянно изменяется и на популярных маршрутах нередко образуются пробки из трафика. Проблема в том, что в Интернете нет глобальной карты маршрутизации. Маршрутизаторы, использующие BGP, принимают решения о выборе того или иного пути – на основе информации, полученной от соседей по киберпространству, которые в свою очередь, собирают информацию от своих соседей и т.д. Однако эту информацию легко фальсифицировать, а значит BGP-маршрутизация весьма уязвима для MiTM-атак. [8]

Поэтому регулярно возникают вопросы вроде следующих: «Почему трафик между двумя компьютерами в Денвере сделал гигантский крюк через Исландию?», «Почему секретные данные Пентагона однажды были переданы транзитом через Пекин?». У подобных вопросов есть технические ответы, но все они сводятся к тому факту, что работа BGP-протокола основана на доверии: на доверии к рекомендациям, полученным от соседних маршрутизаторов. Благодаря доверительной природе BGP-протокола таинственные повелители трафика при желании могут завлекать чужие потоки данных в свои владения. [8]

Живой пример – BGP-атака Китая на американский Пентагон. В апреле 2010 государственный телекоммуникационный гигант, China Telecom, отправил десяткам тысяч маршрутизаторов по всему миру, в том числе 16 тысячам из США, BGP-сообщение о наличии лучших маршрутов. В отсутствие системы, которая могла бы проверить достоверность BGP-сообщения от China Telecom, маршрутизаторы по всему миру начали отправлять данные транзитом через Пекин. В том числе трафик Пентагона и других сайтов американского министерства обороны. Лёгкость, с которой был перенаправлен трафик, и отсутствие эффективной защиты от подобного рода атак, – очередной звоночек небезопасности BGP-маршрутизации. [8]

Протокол BGP теоретически уязвим даже для ещё более опасной кибератаки. В случае, если международные конфликты развернутся в киберпространстве в полную силу, China Telecom, или какой-либо другой телекоммуникационный гигант – мог бы попытаться объявить своими владениями участки Интернета, которые на самом деле ему не принадлежат. Такой ход сбил бы с толку маршрутизаторы, которым пришлось бы метаться между конкурирующими заявками на одни и те же блоки интернет-адресов. Не имея возможности отличить достоверную заявку от поддельных, маршрутизаторы бы начали действовать хаотично. В результате мы бы столкнулись с Интернет-эквивалентом ядерной войны – открытым крупномасштабным проявлением вражды. Такое развитие событий во времена относительного мира кажется нереалистичным, но технически оно вполне осуществимо. [8]

Тщетная попытка перейти от BGP к BGPSEC

При разработке BGP кибербезопасность во внимание не принималась, потому что на тот момент взломы были редкими, а ущерб от них ничтожным. Перед разработчиками BGP-протокола, поскольку они работали в телекоммуникационных компаниях и были заинтересованы в продаже своего сетевого оборудования, стояла более насущная задача: избежать самопроизвольных поломок Интернета. Потому что перебои в работе Интернета могли оттолкнуть пользователей, и тем самым снизить продажи сетевого оборудования. [8]

После инцидента с передачей американского военного трафика через Пекин в апреле 2010 года – темпы работ по обеспечению кибербезопасности BGP-маршрутизации конечно ускорились. Однако телекоммуникационные вендоры не проявляют большого энтузиазма к тому, чтобы нести расходы, связанные с переходом на новый безопасный протокол маршрутизации BGPSEC, предлагаемый в качестве замены небезопасного BGP. Вендоры по-прежнему считают BGP вполне приемлемым, даже несмотря на бесчисленные инциденты с перехватом трафика. [8]

Радия Перлман, которую за изобретение в 1988 году (за год до появления BGP) другого важного сетевого протокола, окрестили «матерью Интернета», – защитила в MIT докторскую диссертацию, ставшую пророческой. Перлман предсказала, что протокол маршрутизации, зависящий от честности соседей в киберпространстве, – в корне небезопасен. Перлман выступала за использование криптографии, которая помогла бы ограничить возможности фальсификации. Однако внедрение BGP уже шло полным ходом, влиятельная IT-общественность привыкла к нему, и ничего не хотела менять. Поэтому после аргументированных предупреждений со стороны Перлман, Кларка и некоторых других видных мировых экспертов, относительная доля криптографически защищённой BGP-маршрутизации нисколько не увеличилась, и по-прежнему составляет 0%. [8]

BGP-маршрутизация – далеко не единственный «хак»

И ведь BGP-маршрутизация – не единственный хак, подтверждающий идею о том, что «нет ничего более постоянного, чем временные решения». Иногда Интернет, погружающий нас в фантастические миры, кажется столь же элегантным, как гоночный автомобиль. Однако в действительности из-за нагромождённых друг на друга хаков, Интернет скорее на Франкенштейна похож, чем на Феррари. Потому что эти хаки (которые более официально патчами называют) так и не заменяются надёжными технологиями. Следствия такого подхода плачевны: ежедневно и ежечасно киберпреступники взламывают уязвимые системы, расширяя масштабы киберпреступности до немыслимых ранее масштабов. [8]

Многие эксплуатируемые киберпреступникамми изъяны известны уже давным-давно, и сохранились исключительно благодаря склонности ИТ-общественности решать возникающие проблемы – временными хаками/патчами. Порой, из-за этого устаревшие технологии длительное время громоздятся одна на другую, затрудняя жизнь людей и подвергая их опасности. Что бы вы подумали, если бы узнали, что ваш банк строит своё хранилище на фундаменте из соломы и грязи? Доверили бы вы ему хранить свои сбережения? [8]

Беззаботный настрой Линуса Торвальдса

Прошли целые годы, прежде чем Интернет достиг своих первых ста компьютеров. Сегодня к нему подключается по 100 новых компьютеров и других устройств – ежесекундно. По мере лавинообразного роста подключенных к Интернету устройств, растёт и актуальность проблем кибербезопасности. Однако человек, который мог бы оказать наибольшее влияние в решении этих проблем, – относится к обеспечению кибербезопасности с пренебрежением. Этого человека называют гением, хулиганом, духовным лидером и доброжелательным диктатором. Линус Торвальдс. Подавляющее большинство подключенных к Интернету устройств – работают под управлением его операционной системы, Linux. Быстрая, гибкая, свободная, – Linux с течением времени становится всё более популярной. При этом ведёт себя очень стабильно. И может работать без перезагрузки в течение многих лет. Именно поэтому Linux имеет честь быть доминирующей операционной системой. Практически всё компьютеризированное оборудование, доступное нам сегодня, работает под управлением Linux: серверы, медицинское оборудование, бортовые компьютеры, крошечные дроны, военные самолёты и многое другое. [9]

Linux преуспевает в основном потому, что Торвальдс делает акцент на производительности и отказоустойчивости. Однако делает он это акцент – в ущерб кибербезопасности. Даже когда киберпространство и реальный физический мир переплелись, и кибербезопасность стала вопросом общепланетарного масштаба, Торвальдс продолжает противостоять внедрению безопасных новаций в свою операционную систему. [9]

Поэтому даже среди многочисленных поклонников Linux растёт беспокойство об уязвимостях этой операционной системы. В особенности самой интимной части Linux’а, – его ядра, над которым Торвальдс работает лично. Поклонники Linux’а видят, что Торвальдс не относится к проблемам кибербезопасности серьёзно. Более того, Торвальдс окружил себя разработчиками, которые разделяют эту его беззаботность. Если же кто-то из ближайшего круга Торвальдса начинает разговор о внедрении безопасных новаций, – его тут же предают анафеме. Одну группу таких новаторов Торвальдс уволил, назвав их «мастурбирующими обезьянами». Прощаясь с другой группой радеющих за безопасность разработчиков, Торвальдс сказал им: «Не соблаговолите ли вы убить себя. Мир от этого стал бы лучше». Когда бы речь ни заходила о добавлении функций безопасности, Торвальдс всегда был против. [9] У Торвальдса в связи этим есть даже целая философия, которая не лишена зерна здравого смысла:

«Абсолютная безопасность – недостижима. Поэтому её всегда следует рассматривать только в сопоставлении с другими приоритетами: скорость, гибкость и простота использования. Люди, которые целиком отдают себя обеспечению защиты – безумцы. Их мышление ограниченное, чёрно-белое. Безопасность сама по себе бесполезна. Суть всегда находится где-то в другом месте. Поэтому вы не сможете обеспечить абсолютную безопасность, даже если сильно захотите. Конечно, есть люди, которые уделяют безопасности больше внимания, чем Торвальдс. Однако эти ребята просто работают над тем, что им интересно, и обеспечивают безопасность в узких относительных рамках, очерчивающих эти их интересы. Не более. Так что увеличению абсолютной безопасности они ни коим образом не способствуют». [9]

Врезка: С OpenSource как на пороховой бочке [10]

OpenSource-код сэкономил миллиарды в расходах на разработку софта, исключив необходимость дублированных усилий: с OpenSource у программистов есть возможность пользоваться актуальными новациями без ограничений и оплаты. OpenSource используется повсеместно. Даже если вы наняли разработчика софта для решения своей специализированной задачи «с нуля», этот разработчик вероятнее всего задействует какую-нибудь OpenSource-библиотеку. И наверняка не одну. Таким образом, элементы OpenSource присутствуют практически везде. Вместе с тем, следует понимать, что никакой софт не является статичным, его код постоянно меняется. Поэтому принцип «разместил и забыл» – для кода никогда не работает. В том числе и для OpenSource-кода: рано или поздно потребуется его обновлённая версия.

В 2016 году мы увидели последствия такого положения вещей: 28-летний разработчик ненадолго «сломал» Интернет, удалив свой OpenSource-код, который ранее сделал общедоступным. Эта история указывает на то, что наша киберинфраструктура очень хрупкая. Некоторые люди, – на которых держатся OpenSource-проекты, – важны для её поддержания настолько, что если их не дай Бог собьёт автобус, то Интернет сломается.

Трудноподдерживаемый код – это именно то место, где таятся самые серьёзные уязвимости кибербезопасности. Отдельные компании даже не подозревают, насколько они уязвимы из-за трудноподдерживаемого кода. Связанные с таким кодом уязвимости могут вызревать в реальную проблему очень медленно: системы медленно прогнивают, не демонстрируя в процессе этого гниения видимых сбоев. А когда они всё таки дают сбой, то последствия оказываются фатальными.

Наконец, поскольку OpenSource-проекты обычно развиваются сообществом энтузиастов, вроде Линуса Торвальдса или вроде упомянутых в начале статьи хакеров из «Клуба моделирования железной дороги», – проблемы трудноподдерживаемого кода не получается решать традиционными способами (с применением коммерческих и правительственных рычагов). Потому что члены подобных сообществ своенравны и ценят свою независимость превыше всего.

Врезка: Может быть нас защитят спецслужбы и разработчики антивирусов?

В 2013 году стало известно, что в «Лаборатории Касперского» существует спецподразделение, осуществляющее заказные расследования инцидентов в области информационной безопасности. До недавнего времени этот отдел возглавлялбывший майор полиции, Руслан Стоянов, который до этого работал в столичном Управлении «К» (УСТМ ГУВД Москвы). Все сотрудники данного спецподразделения «Лаборатории касперского» – выходцы из правоохранительных органов, в том числе Следственного комитета и Управления «К». [11]

В конце 2016 года ФСБ арестовало Руслана Стоянова, и предъявило ему объявление в государственной измене. По тому же делу арестовали Сергея Михайлова, высокопоставленного представителя ЦИБ ФСБ (центр информационной безопасности), на котором до ареста была завязана вся кибербезопасность страны. [11]

Врезка: Кибербезопасность в принудительном порядке

Скоро российских предпринимателей будут в принудительном порядке заставлять уделять серьёзное внимание кибербезопасности. В январе 2017 года представитель Центра защиты информации и специальной связи Николай Мурашов заявлял, что в России одни только КИИ-объекты (критическая информационная инфраструктура) подверглись в 2016 году атакам больше 70 млн. раз. К КИИ-объектам относятся информационные системы госорганов, предприятий оборонной промышленности, транспорта, кредитно-финансовой сферы, энергетики, топливной и атомной промышленности. Для их защиты 26 июля президентом России Владимиром Путиным был подписан пакет законов «О безопасности КИИ». К 1 января 2018 года, когда закон вступает в силу, владельцы КИИ-объектов должны реализовать комплекс мер по защите своей инфраструктуры от хакерских атак, в частности подключиться к ГосСОПКА. [12]

Библиография

- Jonathan Millet. // 2017.

- Ross Anderson. How smartcard payment systems fail // Black Hat. 2014.

- S.J. Murdoch. Chip and PIN is Broken // Proceedings of the IEEE Symposium on Security and Privacy. 2010. pp. 433-446.

- David Talbot. // MIT Technology Review (Digital). 2012.

- Craig Timberg. // The Washington Post. 2015.

- Michael Lista. // Toronto Life. 2018.

- Craig Timberg. // The Washington Post. 2015.

- Craig Timberg. // The Washington Post. 2015.

- Craig Timberg. // The Washington Post. 2015.

- Joshua Gans. // Harvard Business Review (Digital). 2017.

- // CNews. 2017. URL.

- Мария Коломыченко. // РБК. 2017.

Источник: habr.com