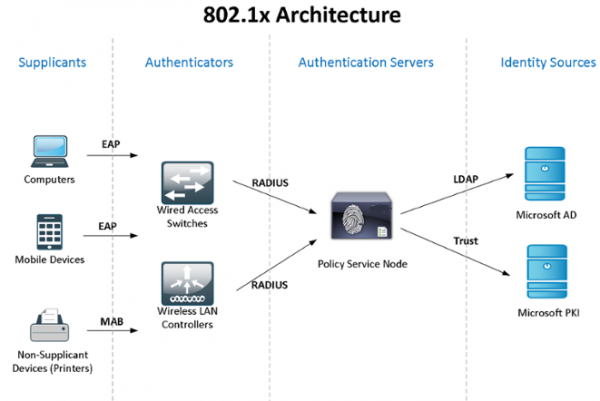

Təcrübədə Windows Active Directory + NPS (nöqsanlara dözümlülük üçün 2 server) + istifadəçilərin - domen kompüterlərinin - cihazların girişinə nəzarət və autentifikasiyası üçün 802.1x standartının istifadəsini nəzərdən keçirək. Standarta uyğun nəzəriyyə ilə Vikipediyada, linkdə tanış ola bilərsiniz:

“Laboratoriyam” resurslarım məhdud olduğundan, NPS və domen nəzarətçisi rolları uyğun gəlir, lakin mən sizə belə vacib xidmətləri ayırmağı tövsiyə edirəm.

Windows NPS konfiqurasiyalarını (siyasətlərini) sinxronizasiya etməyin standart yollarını bilmirəm, buna görə də tapşırıq planlaşdırıcısı tərəfindən işə salınan PowerShell skriptlərindən istifadə edəcəyik (müəllif mənim keçmiş həmkarımdır). Domen kompüterlərinin autentifikasiyası və necə edəcəyini bilməyən cihazlar üçün 802.1x (telefonlar, printerlər və s.), qrup siyasəti konfiqurasiya ediləcək və təhlükəsizlik qrupları yaradılacaq.

Məqalənin sonunda 802.1x ilə işləməyin bəzi incəlikləri haqqında danışacağam - idarə olunmayan açarları, dinamik ACL-ləri və s. necə istifadə edə bilərsiniz. Tutulan "qüsurlar" haqqında məlumat paylaşacağam ...

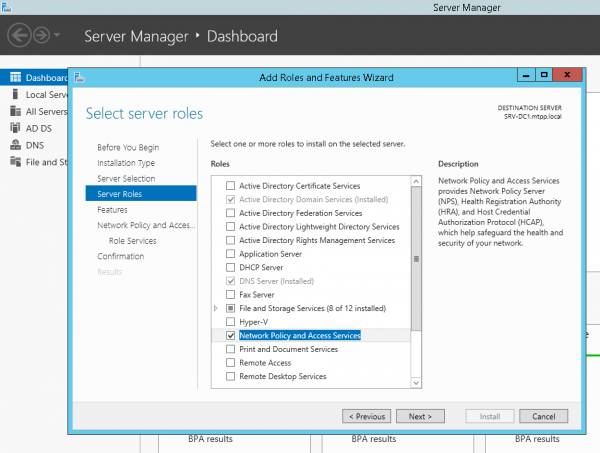

Windows Server 2012R2-də uğursuzluq NPS-nin quraşdırılması və konfiqurasiyası ilə başlayaq (2016-cı ildə hər şey eynidir): Server Meneceri -> Rol və Xüsusiyyətlər Sihirbazı əlavə edərək, yalnız Şəbəkə Siyasəti Serverini seçin.

və ya PowerShell ilə:

Install-WindowsFeature NPAS -IncludeManagementToolsKiçik bir aydınlıq - gəlincə Qorunan EAP (PEAP) mütləq müştəri kompüterlərində etibar ediləcək serverin həqiqiliyini təsdiq edən sertifikata ehtiyacınız olacaq (müvafiq istifadə hüquqları ilə), onda çox güman ki, rolu da quraşdırmalı olacaqsınız. Sertifikat orqanı. Amma biz bunu güman edəcəyik CA siz artıq quraşdırmısınız...

Eyni şeyi ikinci serverdə də edək. Gəlin hər iki serverdə C:Scripts skripti üçün qovluq və ikinci serverdə şəbəkə qovluğu yaradaq SRV2NPS-config$

Birinci serverdə PowerShell skripti yaradaq C:ScriptsExport-NPS-config.ps1 aşağıdakı məzmunla:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Bundan sonra, Tapşırıq Planlayıcısında tapşırığı qurun: "Export-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Bütün istifadəçilər üçün işləyin - Ən yüksək imtiyazlarla işləyin

Gündəlik - Tapşırığı hər 10 dəqiqədən bir təkrarlayın. 8 saat ərzində

Ehtiyat NPS-də konfiqurasiya (siyasət) idxalını konfiqurasiya edin:

PowerShell skripti yaradın:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1və hər 10 dəqiqədən bir yerinə yetirmək üçün bir tapşırıq:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Bütün istifadəçilər üçün işləyin - Ən yüksək imtiyazlarla işləyin

Gündəlik - Tapşırığı hər 10 dəqiqədən bir təkrarlayın. 8 saat ərzində

İndi yoxlama üçün serverlərdən birində NPS-ə əlavə edək (!) RADIUS müştərilərində bir neçə keçid (IP və Paylaşılan Gizli), iki əlaqə sorğusu siyasəti: NİMLİ Qoşulun (Vəziyyət: “NAS port növü Ethernet-dir”) və WiFi-Müəssisə (Vəziyyət: “NAS port növü IEEE 802.11-dir”) və şəbəkə siyasəti Cisco Şəbəkə Cihazlarına daxil olun (Şəbəkə Adminləri):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Keçid tərəfində aşağıdakı parametrlər:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Quraşdırdıqdan sonra, 10 dəqiqədən sonra bütün siyasət parametrləri ehtiyat NPS-də görünməlidir və biz domainsg-network-admins qrupunun üzvü olan ActiveDirectory hesabından istifadə edərək (əvvəlcədən yaratdığımız) keçidlərə daxil ola bilərik.

Active Directory-nin konfiqurasiyasına keçək - qrup və parol siyasəti yaradın, lazımi qrupları yaradın.

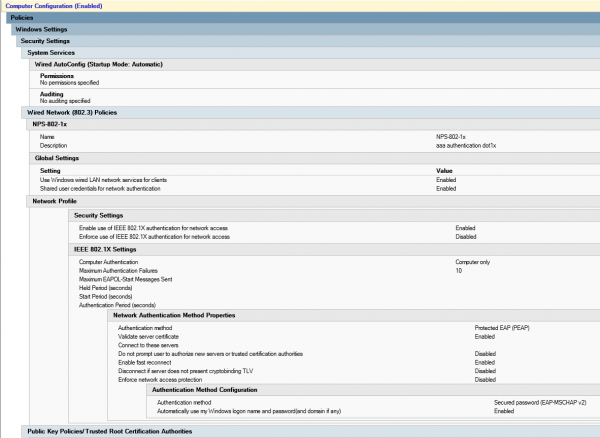

Qrup Siyasəti Kompüterlər-8021x-Parametrlər:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

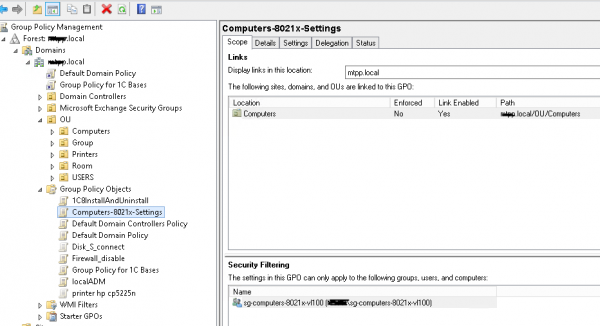

Təhlükəsizlik qrupu yaradın sg-computers-8021x-vl100, burada vlan 100-ə yaymaq istədiyimiz kompüterləri əlavə edəcəyik və bu qrup üçün əvvəllər yaradılmış qrup siyasəti üçün filtrasiya quracağıq:

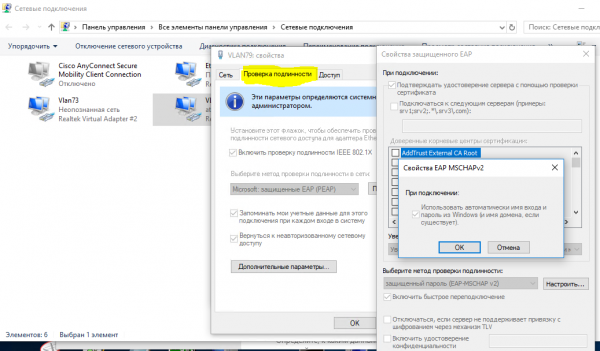

"Şəbəkə və Paylaşım Mərkəzi (Şəbəkə və İnternet parametrləri) - Adapter parametrlərini dəyişdirin (Adapter parametrlərinin konfiqurasiyası) - Adapter xüsusiyyətləri" bölməsini açmaqla siyasətin uğurla işlədiyinə əmin ola bilərsiniz, burada "Autentifikasiya" sekmesini görə bilərik:

Siyasətin uğurla tətbiq olunduğuna əmin olduqda, NPS və giriş səviyyəsi keçid portlarında şəbəkə siyasətini konfiqurasiya etməyə davam edə bilərsiniz.

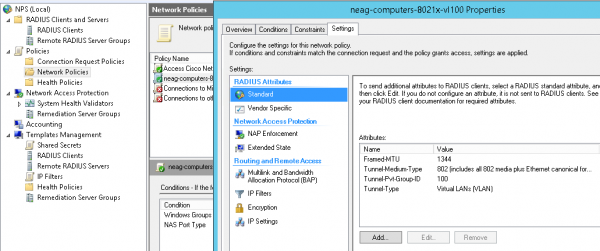

Şəbəkə siyasətini yaradaq negag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Kommutator portu üçün tipik parametrlər (nəzərə alın ki, “çox domenli” autentifikasiya növü istifadə olunur - Data & Voice, həmçinin mac ünvanı ilə autentifikasiya imkanı da var. “Keçid dövrü” zamanı ondan istifadə etmək məna kəsb edir. parametrlər:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

vlan id "karantin" deyil, istifadəçi kompüterinin müvəffəqiyyətlə daxil olduqdan sonra əldə etməli olduğu eynidir - hər şeyin lazım olduğu kimi işlədiyinə əmin olana qədər. Eyni parametrlər digər ssenarilərdə də istifadə oluna bilər, məsələn, idarə olunmayan keçid bu porta qoşulduqda və siz ona qoşulan bütün cihazların müəyyən bir vlan-a (“karantin”) düşməsini istəmədiyiniz zaman istifadə edilə bilər.

802.1x host rejimində çox domen rejimində port parametrlərini dəyişdirin

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitKomanda ilə kompüter telefonunun autentifikasiyadan uğurla keçdiyinə əmin ola bilərsiniz:

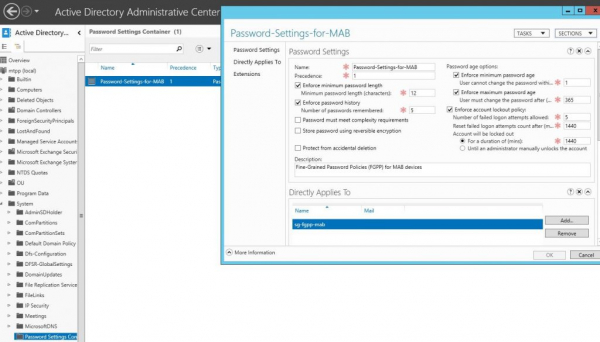

sh authentication sessions int Gi1/0/39 detİndi bir qrup yaradaq (məsələn, sg-fgpp-mab ) telefonlar üçün Active Directory-də və ona bir test cihazı əlavə edin (mənim vəziyyətimdə bu Grandstream GXP2160 ünvanı ilə 000b.82ba.a7b1 və acc. hesab domen 00b82baa7b1).

Yaradılmış qrup üçün parol siyasəti tələblərini aşağı salın (istifadə edərək Active Directory İnzibati Mərkəzi -> domen -> Sistem -> Parol Parametrləri Konteyneri) vasitəsilə bu parametrlərlə MAB üçün Parol Parametrləri:

bu bizə cihazların mas-ünvanını parol kimi istifadə etməyə imkan verəcək. Bundan sonra biz 802.1x metodu mab autentifikasiyası üçün şəbəkə siyasəti yarada bilərik, gəlin onu neag-devices-8021x-voice adlandıraq. Parametrlər aşağıdakı kimidir:

- NAS Port növü - Ethernet

- Windows Qrupları - sg-fgpp-mab

- EAP növləri: Şifrələnməmiş autentifikasiya (PAP, SPAP)

- RADIUS Atributları - Təchizatçı Xüsusi: Cisco - Cisco-AV-Pair - Atribut dəyəri: cihaz-trafik-class=səs

Uğurlu autentifikasiyadan sonra (keçid portunu konfiqurasiya etməyi unutmayın), gəlin portdan məlumatı görək:

sh autentifikasiyası int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc Successİndi, söz verdiyimiz kimi, tamamilə aydın olmayan bir neçə vəziyyəti nəzərdən keçirin. Məsələn, idarə olunmayan keçid (keçid) vasitəsilə istifadəçilərin kompüterlərini və cihazlarını birləşdirməliyik. Bu halda, onun üçün port parametrləri belə görünəcək:

port parametrlərini 802.1x host rejimində multi-auth rejimində dəyişdirin

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuP.S. Çox qəribə bir nasazlıq müşahidə olundu - əgər cihaz belə bir keçid vasitəsilə birləşdirilibsə və sonra idarə olunan keçidə qoşulubsa, biz keçidi yenidən işə salana qədər (!) O, İŞLƏMƏYƏCƏK. Mən həll etmək üçün başqa yollar tapmadım. bu problem.

DHCP ilə əlaqəli başqa bir məqam (əgər ip dhcp snooping istifadə edilərsə) - bu seçimlər olmadan:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionnədənsə düzgün ip ünvanını ala bilmirəm... baxmayaraq ki, bu bizim DHCP serverimizin xüsusiyyəti ola bilər

Həmçinin, Mac OS və Linux (802.1x dəstəyinin yerli olduğu) mac ünvanı ilə autentifikasiya konfiqurasiya edilmiş olsa belə, istifadəçinin autentifikasiyasına cəhd edir.

Məqalənin növbəti hissəsində biz Simsiz üçün 802.1x istifadəsini nəzərdən keçirəcəyik (istifadəçi hesabının aid olduğu qrupdan asılı olaraq, biz onu müvafiq şəbəkəyə (vlan) “atacağıq”, lakin onlar şəbəkəyə qoşulacaqlar. eyni SSID).

Mənbə: www.habr.com