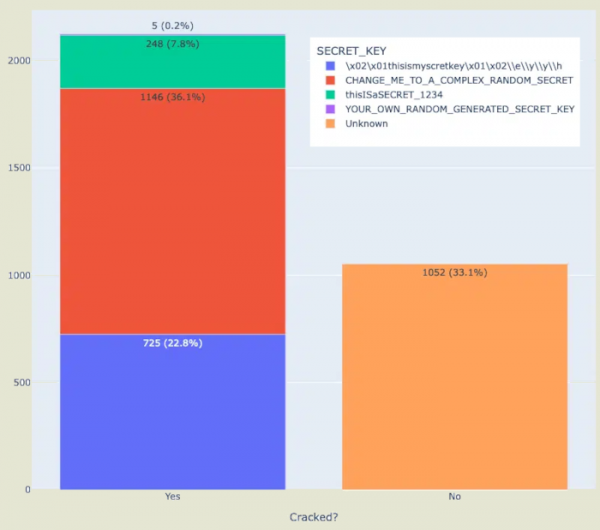

Horizon3 tədqiqatçıları Apache Superset məlumatların təhlili və vizuallaşdırılması platformasının əksər qurğularında təhlükəsizlik problemlərini müşahidə ediblər. Tədqiq edilmiş 2124 Apache Superset ictimai serverindən 3176-də nümunə konfiqurasiya faylında standart olaraq müəyyən edilmiş ümumi şifrələmə açarının istifadəsi aşkar edilmişdir. Bu açar Flask Python kitabxanasında seans kukiləri yaratmaq üçün istifadə olunur ki, bu da açarı bilən təcavüzkara uydurma sessiya parametrləri yaratmaq, Apache Superset veb interfeysinə qoşulmaq və əlaqəli verilənlər bazalarından məlumatları yükləmək və ya Apache Superset hüquqları ilə kodun icrasını təşkil etmək imkanı verir. .

Maraqlıdır ki, tədqiqatçılar problemlə bağlı ilkin olaraq 2021-ci ildə tərtibatçılara məlumat vermişdilər, bundan sonra 1.4.1-ci ilin yanvarında formalaşmış Apache Superset 2022-in buraxılışında SECRET_KEY parametrinin dəyəri "CHANGE_ME_TO_A_COMPLEX_RANDOM_SECRET" sətri ilə əvəz olundu, yoxlama aparıldı. koda əlavə olunur, əgər bu dəyər jurnala xəbərdarlıq verirsə.

Bu ilin fevral ayında tədqiqatçılar həssas sistemlərin skan edilməsini təkrarlamaq qərarına gəldilər və az sayda insanın xəbərdarlığa diqqət yetirdiyini və 67%-nin isə bu xəbərdarlığa diqqət yetirdiyini aşkar etdilər. serverlər Apache Superset konfiqurasiya nümunələrindən, yerləşdirmə şablonlarından və ya sənədlərdən açarlardan istifadə etməyə davam edir. Bununla belə, bəzi böyük şirkətlər, universitetlər və dövlət qurumları standart açarlardan istifadə edən təşkilatlar arasındadır.

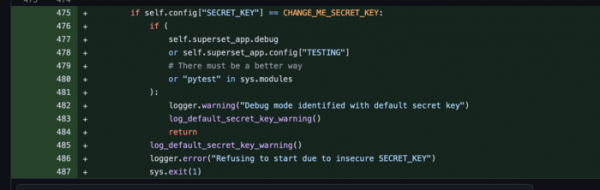

Nümunə konfiqurasiyasında işləyən açarın göstərilməsi indi açıqlıq kimi qəbul edilir (CVE-2023-27524), bu, Apache Superset 2.1 buraxılışında müəyyən edilmiş açardan istifadə edərkən platformanın işə salınmasını bloklayan xətanın çıxışı vasitəsilə düzəldilir. nümunədə (yalnız cari versiyanın konfiqurasiya nümunəsində göstərilən açar nəzərə alınır, köhnə tip açarlar və şablonlardan və sənədlərdən açarlar bloklanmır). Şəbəkə üzərində zəifliyi yoxlamaq üçün xüsusi skript təklif olunub.

Mənbə: opennet.ru