Daha bir boşluq Log4j 2 kitabxanasında (CVE-2021-45105) müəyyən edilib ki, bu da əvvəlki iki problemdən fərqli olaraq təhlükəli, lakin kritik deyil. Yeni məsələ xidmətdən imtinaya səbəb olmağa imkan verir və müəyyən sətirlərin işlənməsi zamanı döngələr və qəzalar şəklində özünü göstərir. Zəiflik bir neçə saat əvvəl buraxılmış Log4j 2.17 buraxılışında aradan qaldırılıb. Zəifliyin təhlükəsi problemin yalnız Java 8 ilə sistemlərdə görünməsi ilə azaldılır.

Zəiflik jurnalın çıxış formatını müəyyən etmək üçün ${ctx:var} kimi kontekstual sorğulardan (Kontekst Axtarış) istifadə edən sistemlərə təsir göstərir. 4-alpha2.0-dən 1-a qədər olan Log2.16.0j versiyalarında nəzarətsiz rekursiyaya qarşı qorunma yox idi, bu da təcavüzkarın dəyişdirmə zamanı istifadə olunan dəyəri manipulyasiya etmək üçün dövrə yaratmağa imkan verdi və bu, yığın sahəsinin tükənməsinə və qəzaya səbəb oldu. Xüsusilə, problem "${${::-${::-$${::-j}}}}" kimi dəyərləri əvəz edərkən baş verdi.

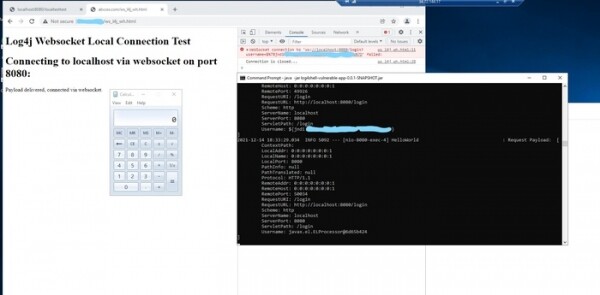

Əlavə olaraq qeyd etmək olar ki, Blumira tədqiqatçıları xarici şəbəkə sorğularını qəbul etməyən həssas Java proqramlarına hücum etmək variantını təklif ediblər, məsələn, Java proqramlarının tərtibatçılarının və ya istifadəçilərinin sistemləri bu şəkildə hücuma məruz qala bilər. Metodun mahiyyəti ondan ibarətdir ki, istifadəçi sistemində yalnız yerli hostdan şəbəkə bağlantılarını qəbul edən və ya RMI sorğularını (Remote Method Invocation, port 1099) emal edən həssas Java prosesləri varsa, hücum icra edilən JavaScript kodu ilə həyata keçirilə bilər. istifadəçilər brauzerlərində zərərli səhifə açdıqda. Belə bir hücum zamanı Java proqramının şəbəkə portu ilə əlaqə yaratmaq üçün HTTP sorğularından fərqli olaraq eyni mənşəli məhdudiyyətlər tətbiq edilməyən WebSocket API istifadə olunur (WebSocket yerli şəbəkə portlarını skan etmək üçün də istifadə edilə bilər. mövcud şəbəkə işləyicilərini müəyyən etmək üçün host).

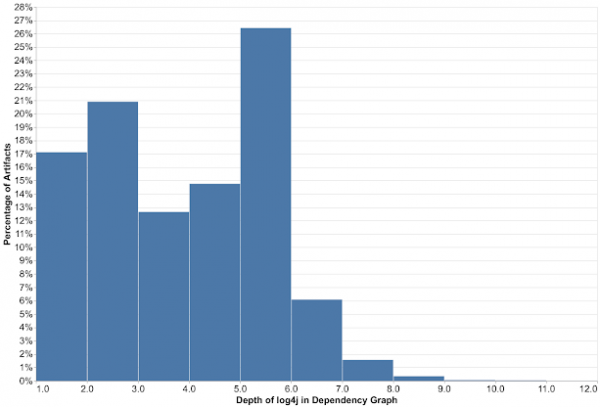

Log4j asılılıqları ilə əlaqəli kitabxanaların zəifliyini qiymətləndirmək üçün Google tərəfindən dərc edilən nəticələr də maraq doğurur. Google-a görə, problem Maven Central repozitoriyasındakı bütün paketlərin 8%-nə təsir edir. Xüsusilə, birbaşa və dolayı asılılıqlar vasitəsilə Log35863j ilə əlaqəli 4 4 Java paketi zəifliklərə məruz qalıb. Eyni zamanda, Log17j birbaşa birinci səviyyəli asılılıq kimi yalnız 83% hallarda istifadə olunur və təsirlənmiş paketlərin 4% -ində bağlama Log21j-dən asılı olan ara paketlər vasitəsilə həyata keçirilir, yəni. ikinci və daha yüksək səviyyəli asılılıqlar (12% - ikinci səviyyə, 14% - üçüncü, 26% - dördüncü, 6% - beşinci, 35863% - altıncı). Zəifliyin aradan qaldırılması tempi hələ də arzuolunmazdır; boşluq müəyyən edildikdən bir həftə sonra, müəyyən edilmiş 4620 paketdən, problem indiyədək yalnız 13-də həll edilib, yəni. XNUMX% səviyyəsində.

Bu arada, ABŞ Kibertəhlükəsizliyi və İnfrastrukturun Mühafizəsi Agentliyi federal qurumlardan Log4j zəifliyindən təsirlənən informasiya sistemlərini müəyyən etməyi və dekabrın 23-dək problemi bloklayan yeniləmələri quraşdırmağı tələb edən təcili göstəriş verib. Dekabrın 28-dək təşkilatlar gördüyü işlər barədə hesabat verməlidirlər. Problemli sistemlərin identifikasiyasını sadələşdirmək üçün zəiflik nümayiş etdirdiyi təsdiqlənmiş məhsulların siyahısı hazırlanmışdır (siyahıya 23 mindən çox müraciət daxildir).

Mənbə: opennet.ru