Mozilla, ESNI (Şifrələnmiş Server Adı Göstərişi) texnologiyasının inkişafını davam etdirən və TLS sessiyalarının parametrləri haqqında məlumatı şifrələmək üçün nəzərdə tutulmuş ECH (Şifrələnmiş Müştəri Salamı) mexanizmi üçün Firefox-un stabil filialının istifadəçiləri üçün dəstəyin daxil edildiyini elan etdi. , məsələn, tələb olunan domen adı. ECH ilə işləmək üçün kod əvvəlcə Firefox 85 buraxılışına əlavə edildi, lakin defolt olaraq söndürüldü. Chrome, Chrome 115-in buraxılışından başlayaraq tədricən ECH dəstəyini daxil etməyə başladı.

Bağlanmaqla yanaşı, server Tələb olunan domen məlumatları DNS vasitəsilə sızdırılıb. Tam qorunma üçün, ECH-ə əlavə olaraq, DNS trafikini şifrələmək üçün HTTPS üzərindən DNS və ya TLS üzərindən DNS istifadə etməlisiniz. Firefox parametrlərdə HTTPS üzərindən DNS-i aktivləşdirmədən ECH-dən istifadə etməyəcək. Bu səhifədə brauzerinizdə ECH dəstəyini yoxlaya bilərsiniz.

Firefox-da standart olaraq ECH dəstəyini aktivləşdirən amillərdən biri bir neçə gün əvvəl Cloudflare-in ECH dəstəyini məzmun çatdırılması şəbəkəsinə daxil etməsi idi. Praktiki tərəfdən, ECH-dən istifadə edərkən tələb olunan hostlar haqqında məlumatlar təhlildən gizləndiyindən, Cloudflare CDN-dən istifadə edərək arzuolunmaz saytların süzülməsi və bloklanması indi bütün Cloudflare şəbəkəsinin bloklanmasını, ECH-dən gələn bütün sorğuların bloklanmasını və ya saxta kök sertifikatlarından istifadə edərək HTTPS-in ələ keçirilməsini təşkil etməyi tələb edəcək. istifadəçi sistemində.

Əvvəlcə, bir neçə HTTPS saytının bir IP ünvanı üzərində işi təşkil etmək üçün, şifrələnmiş rabitə kanalı yaratmadan əvvəl ötürülən ClientHello mesajında tələb olunan hostun adı göstərildiyi TLS genişləndirilməsi SNI istifadə edilmişdir. Bu xüsusiyyət əlaqənin işlənməsinin erkən mərhələsində sorğuları virtual hostlar arasında paylamağa imkan verdi, eyni zamanda ISP tərəfində HTTPS trafikini seçici şəkildə filtrləməyə və istifadəçinin hansı saytları açdığını təhlil etməyə imkan verdi, bu da istifadə edərkən tam məxfiliyə nail olmağa imkan vermədi. HTTPS.

Bu problemi həll etmək və tələb olunan sayt haqqında məlumatın sızmasının qarşısını almaq üçün daha sonra host adı ilə məlumatların şifrələnməsini həyata keçirən ESNI genişləndirilməsi təklif edildi. ESNI-nin tətbiqi zamanı məlum olub ki, təklif olunan mexanizm host məlumatlarının sızmasının bütün mümkün mənbələrini əhatə etmir və HTTPS sessiyalarının tam məxfiliyini təmin etmək üçün onun istifadəsi kifayət deyil. Xüsusilə, əvvəllər qurulmuş sessiyanı bərpa edərkən, aydın mətndə domen adı PSK (Pre-Shared Key) TLS genişləndirilməsinin parametrləri arasında göstərilməyə davam etdi. Bundan əlavə, ESNI-nin tətbiqi səyləri ESNI-nin geniş şəkildə qəbul edilməsinə mane olan uyğunluq və miqyas problemlərini müəyyən etmişdir.

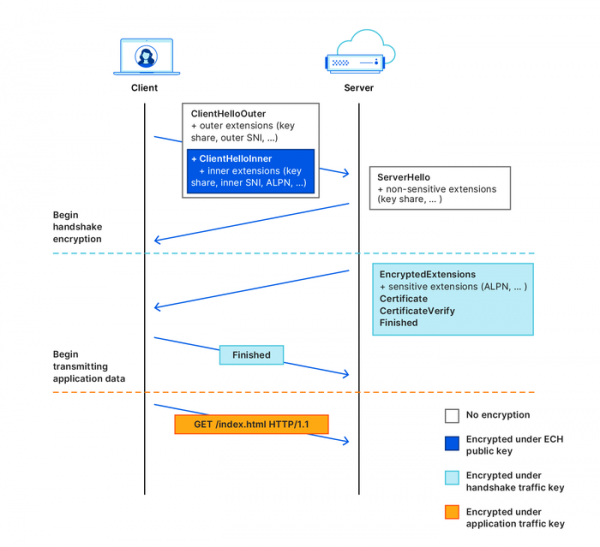

ESNI-nin müəyyən edilmiş çatışmazlıqlarını nəzərə alaraq, istənilən TLS genişləndirmələrinin parametrlərini şifrələməyə imkan verən yeni universal ECH mexanizmi hazırlanmışdır. Texniki cəhətdən, ECH və ESNI arasındakı əsas fərq, fərdi sahələr əvəzinə bütün ClientHello mesajının bir anda şifrələnməsidir. ECH ClientHello-nun iki ayrı mesaja bölünməsini nəzərdə tutur - şifrələnmiş ClientHelloInner mesajı (SNI Inner) və şifrələnməmiş əsas ClientHelloOuter mesajı (SNI Outer). Şifrələnməmiş SNI Outer TLS versiyası və istifadə edilən şifrələrin siyahısı kimi qeyri-məxfilik məlumatları, həmçinin tələb olunan domenin faktiki adı ilə üst-üstə düşməyən ümumi domen adı daşıyır. Məsələn, bütün Cloudflare müştəriləri üçün şifrələnməmiş SNI Outer ümumi host "cloudflare-ech.com"u müəyyən edir, lakin tələb olunan hostun faktiki adı şifrələnmiş SNI Inner-də ötürülür və təhlil üçün əlçatan deyil.

ECH həmçinin fərqli bir şifrələmə açar paylama sxemindən istifadə edir: açıq açar məlumatları TXT qeydləri əvəzinə HTTPSSVC DNS qeydlərində ötürülür. Açarın əldə edilməsi və şifrələnməsi üçün HPKE (Hibrid Açıq Açar Şifrələmə) mexanizminə əsaslanan təsdiqlənmiş başdan-başa şifrələmə istifadə olunur. ECH həmçinin açarın fırlanması halında istifadə edilə bilən serverdən təhlükəsiz açarın təkrar ötürülməsini dəstəkləyir. server və DNS keşindən köhnəlmiş açarların alınması ilə bağlı problemləri həll etmək.

Mənbə: opennet.ru