На які прайшоў PHDays 9 мы праводзілі спаборніцтва па ўзломе завода па перапампоўцы газу - конкурс . На пляцоўцы было тры стэнда з рознымі параметрамі бяспекі (No Security, Low Security, High Security), якія эмулююць аднолькавы індустрыяльны працэс: у паветраны шар запампоўваецца (а потым спускаўся) паветра пад ціскам.

Нягледзячы на розныя параметры бяспекі, апаратны склад стэндаў быў аднолькавы: ПЛК Siemens Simatic серыі S7-300; кнопка аварыйнага здзімання і прыбор вымярэння ціску (падлучаныя да лічбавых уваходаў ПЛК (DI)); клапаны, якія працуюць на напампоўку і спуск паветра (падлучаныя да лічбавых вынахадаў ПЛК (DO)) - гл. малюнак ніжэй.

ПЛК, у залежнасці ад паказанняў ціску і ў адпаведнасці са сваёй праграмай, прымаў рашэнне аб сдуве або надзіманні шарыка (адчыняў і зачыняў адпаведныя клапаны). Аднак на ўсіх стэндах быў прадугледжаны рэжым ручнога кіравання, які даваў магчымасць кіраваць станамі клапанаў без якія-небудзь абмежаванняў.

Стэнды адрозніваліся складанасцю ўключэння дадзенага рэжыму: на неабароненым стэндзе зрабіць гэта было прасцей за ўсё, а на стэндзе High Security, адпаведна, складаней.

За два дні было вырашана пяць з шасці задач; удзельнік, які заняў першае месца, зарабіў 233 балы (ён патраціў на падрыхтоўку да конкурсу тыдзень). Тройка прызёраў: I месца - a1exdandy, II - Rubikoid, III - Ze.

Аднак падчас PHDays ніхто з удзельнікаў не змог адолець усе тры стэнды, таму мы вырашылі зрабіць анлайн-конкурс і ў пачатку чэрвеня апублікавалі самае складанае заданне. Удзельнікі мусілі за месяц выканаць заданне, знайсці сцяг, падрабязна і цікава апісаць рашэнне.

Пад катом мы публікуем разбор лепшага рашэння задання з дасланых за месяц, яго знайшоў Аляксей Каўрыжных (a1exdandy) з кампаніі Digital Security, які заняў I месца ў конкурсе падчас PHDays. Ніжэй мы прыводзім яго тэкст з нашымі каментарамі.

Першапачатковы аналіз

Такім чынам, у заданні быў архіў з файламі:

- block_upload_traffic.pcapng

- DB100.bin

- hints.txt

Файл hints.txt змяшчае неабходныя звесткі і падказкі для рашэння задання. Вось яго змесціва:

- Пятровіч мне ўчора распавёў, што з PlcSim можна загрузіць блокі ў Step7.

- На стэндзе выкарыстоўваўся ПЛК Siemens Simatic серыі S7-300.

- PlcSim - гэта эмулятар ПЛК, які дазваляе выконваць і адладжваць праграмы для ПЛК Siemens S7.

Файл DB100.bin, судзячы па ўсім, утрымоўвае блок дадзеных DB100 ПЛК: 00000000: 0100 0102 6e02 0401 0206 0100 0101 0102 ....n........... 00000010: 1002 0501 0202 2002 ...... ......... 0501: 0206 0100 0102 00000020 0102 7702 0401 0206a0100 ..w............. 0103: 0102 0 02 00000030 0501 0202 ................ 1602: 0501 0206 0100 0104 0102 00000040 7502a0401 0206 u............... 0100: 0105 0102 0 02 0501 00000050 0202 1602 ..............0501. 0206: 0100 0106 0102 3402 4 00000060 0401 0206 ..........&..... 0100: 0107c0102 2602 0501 0202 00000070 4. .. 02: 0501 0206 0100 0108 0102a3302 0401 3 00000080 ................ 0206: 0100 0109 0102 0a 02 0501 0202. .... 1602a00000090: 0501 0206b 0100 010 0102 3702 0401 0206 ......".....F... 7b000000: 0 0100 010c 0102 2202 0501. ...... 0202c4602: 0501d 000000 0a0206 0100 010 0102 3302 0401 ................ 0206d0100: 3 000000e 0 010d0102 0 02 0501 ........ 0202e1602: 0501 0206 000000 0 0100 010 0102 6 ........#....... 02f0401: 0206 0100 010 000000 0 .......... 0102: 1102 0501 0202 2302 0501 0206 0100 000000 ......%......... 0: 0110 0102 3502 0401 0206 0100. ..........&.0111: 0102 5 00000100c1202 0501 0202 2502 ....L.......

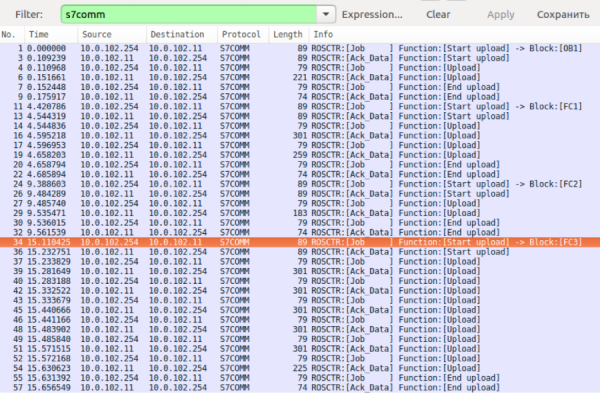

Судзячы па назове, файл block_upload_traffic.pcapng утрымоўвае дамп трафіку загрузкі блокаў на ПЛК.

Варта адзначыць, што гэты дамп трафіку на пляцоўцы конкурсу падчас канферэнцыі атрымаць было крыху больш складана. Для гэтага неабходна было разабрацца ў скрыпце з файла праекту для TeslaSCADA2. З яго можна было зразумець, дзе знаходзіцца зашыфраваны з дапамогай RC4 дамп і які ключ неабходна выкарыстоўваць для яго расшыфроўкі. Дампы блокаў даных на пляцоўцы можна было атрымаць з дапамогай кліента пратакола S7. Я для гэтага выкарыстоўваў дэмакліент з пакета Snap7.

Выманне блокаў апрацоўкі сігналу з дампа трафіку

Зірнуўшы на змесціва дампа, можна зразумець, што ў ім перадаюцца блокі апрацоўкі сігналу OB1, FC1, FC2 і FC3:

Неабходна выняць гэтыя блокі. Гэта можна зрабіць, напрыклад, наступным скрыптам, папярэдне сканвертаваўшы трафік з фармату pcapng у pcap:

#!/usr/bin/env python2

import struct

from scapy.all import *

packets = rdpcap('block_upload_traffic.pcap')

s7_hdr_struct = '>BBHHHHBB'

s7_hdr_sz = struct.calcsize(s7_hdr_struct)

tpkt_cotp_sz = 7

names = iter(['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin'])

buf = ''

for packet in packets:

if packet.getlayer(IP).src == '10.0.102.11':

tpkt_cotp_s7 = str(packet.getlayer(TCP).payload)

if len(tpkt_cotp_s7) < tpkt_cotp_sz + s7_hdr_sz:

continue

s7 = tpkt_cotp_s7[tpkt_cotp_sz:]

s7_hdr = s7[:s7_hdr_sz]

param_sz = struct.unpack(s7_hdr_struct, s7_hdr)[4]

s7_param = s7[12:12+param_sz]

s7_data = s7[12+param_sz:]

if s7_param in ('x1ex00', 'x1ex01'): # upload

buf += s7_data[4:]

elif s7_param == 'x1f':

with open(next(names), 'wb') as f:

f.write(buf)

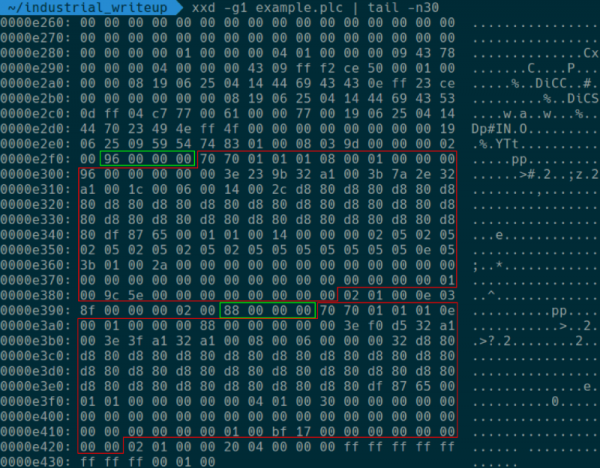

buf = ''Вывучыўшы атрыманыя блокі, можна заўважыць, што яны заўсёды пачынаюцца з байтаў 70 70 (pp). Цяпер трэба навучыцца іх аналізаваць. Падказка да задання наводзіць на думку, што для гэтага неабходна выкарыстоўваць PlcSim.

Атрыманне чалавекачытаемых інструкцый з блокаў

Для пачатку паспрабуем запраграмаваць S7-PlcSim, загрузіўшы ў яго некалькі блокаў з паўтаральнымі інструкцыямі (= Q 0.0) з дапамогай ПА Simatic Manager, і захаваем атрыманы ў эмулятары PLC у файл example.plc. Паглядзеўшы на змесціва файла, можна лёгка вызначыць пачатак загружаных блокаў па сігнатуры 70 70, якую мы выявілі раней. Перад блокамі, мяркуючы па ўсім, запісаны памер блока ў выглядзе 4-байтавага little-endian значэння.

Пасля таго як мы атрымалі звесткі аб структуры plc-файлаў, з'явіўся наступны план дзеянняў для чытання праграм PLC S7:

- З дапамогай Simatic Manager ствараем у S7-PlcSim структуру блокаў, аналагічную той, што мы атрымалі з дампа. Павінны супадаць памеры блокаў (дасягаецца з дапамогай напаўнення блокаў патрэбнай колькасцю інструкцый) і іх ідэнтыфікатары (OB1, FC1, FC2, FC3).

- Захоўваем PLC у файл.

- Замяняем змесціва блокаў у атрыманым файле на блокі з дампа трафіку. Пачатак блокаў вызначаем па сігнатуры.

- Атрыманы файл загружаем у S7-PlcSim і глядзім змесціва блокаў у Simatic Manager.

Замену блокаў можна вырабіць, напрыклад, наступным кодам:

with open('original.plc', 'rb') as f:

plc = f.read()

blocks = []

for fname in ['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin']:

with open(fname, 'rb') as f:

blocks.append(f.read())

i = plc.find(b'pp')

for block in blocks:

plc = plc[:i] + block + plc[i+len(block):]

i = plc.find(b'pp', i + 1)

with open('target.plc', 'wb') as f:

f.write(plc)Аляксей пайшоў па, магчыма, больш складаным, але ўсё роўна правільным шляху. Мы меркавалі, што ўдзельнікі скарыстаюцца праграмай NetToPlcSim, каб з PlcSim можна было мець зносіны па сетцы, загрузяць блокі ў PlcSim праз Snap7, а потым спампуюць гэтыя блокі ў выглядзе праекта з PlcSim з дапамогай асяроддзя распрацоўкі.

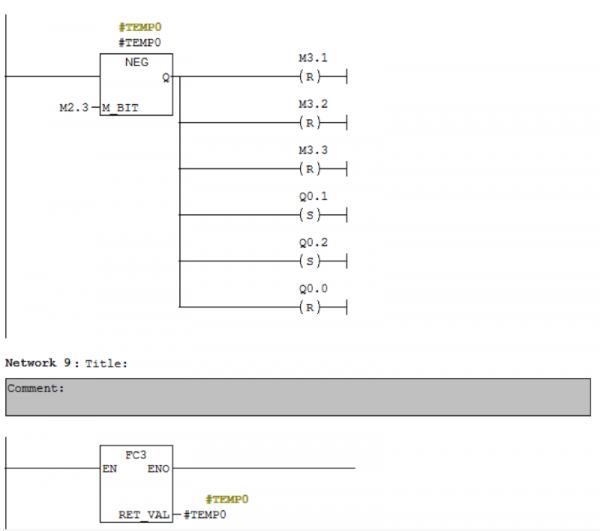

Адкрыўшы атрыманы файл у S7-PlcSim, можна прачытаць перазапісаныя блокі з дапамогай Simatic Manager. Асноўныя функцыі кіравання прыладамі запісаны ў блоку FC1. Адмысловая ўвага прыцягвае зменная #TEMP0, пры ўключэнні якой, судзячы па ўсім, кіраванне ПЛК перакладаецца ў ручны рэжым на аснове значэнняў бітавай памяці M2.2 і M2.3. Значэнне #TEMP0 усталёўваецца функцыяй FC3.

Для рашэння задання неабходна прааналізаваць функцыю FC3 і зразумець, што трэба зрабіць, каб яна вярнула лагічную адзінку.

Блокі апрацоўкі сігналаў ПЛК на стэндзе Low Security на пляцоўцы конкурсу былі ўладкованыя аналагічнай выявай, але для ўсталёўкі значэння зменнай #TEMP0 досыць было напісаць радок my ninja way у блок DB1. Праверка значэння ў блоку была ўладкована зразумела і не патрабавала глыбокіх ведаў мовы праграмавання блокаў. Відавочна, што на ўзроўні High Security дамагчыся ручнога кіравання будзе значна складаней і неабходна разбірацца ў тонкасцях мовы STL (адзін са спосабаў праграмавання ПЛК S7).

Рэверс блока FC3

Змесціва блока FC3 у STL прадстаўленні:

L B#16#0

T #TEMP13

T #TEMP15

L P#DBX 0.0

T #TEMP4

CLR

= #TEMP14

M015: L #TEMP4

LAR1

OPN DB 100

L DBLG

TAR1

<=D

JC M016

L DW#16#0

T #TEMP0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

M00d: L B [AR1,P#0.0]

T #TEMP5

L W#16#1

==I

JC M007

L #TEMP5

L W#16#2

==I

JC M008

L #TEMP5

L W#16#3

==I

JC M00f

L #TEMP5

L W#16#4

==I

JC M00e

L #TEMP5

L W#16#5

==I

JC M011

L #TEMP5

L W#16#6

==I

JC M012

JU M010

M007: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0]

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0]

JL M003

JU M001

JU M002

JU M004

M003: JU M005

M001: OPN DB 101

L B [AR2,P#0.0]

T #TEMP0

JU M006

M002: OPN DB 101

L B [AR2,P#0.0]

T #TEMP1

JU M006

M004: OPN DB 101

L B [AR2,P#0.0]

T #TEMP2

JU M006

M00f: +AR1 P#1.0

L B [AR1,P#0.0]

L C#8

*I

T #TEMP11

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

TAR1 #TEMP4

OPN DB 101

L P#DBX 0.0

LAR1

L #TEMP11

+AR1

LAR2 #TEMP9

L B [AR2,P#0.0]

T B [AR1,P#0.0]

L #TEMP4

LAR1

JU M006

M008: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU M005

M00b: L #TEMP3

T #TEMP0

JU M006

M00a: L #TEMP3

T #TEMP1

JU M006

M00c: L #TEMP3

T #TEMP2

JU M006

M00e: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M011: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M012: L #TEMP15

INC 1

T #TEMP15

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #TEMP4

L B#16#0

T #TEMP6

JU M006

M014: L #TEMP4

LAR1

L #TEMP13

L L#1

+I

T #TEMP13

JU M006

M006: L #TEMP0

T MB 100

L #TEMP1

T MB 101

L #TEMP2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU M005

M010: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #TEMP4

M005: TAR1 #TEMP4

CLR

= #TEMP16

L #TEMP13

L L#20

==I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M017

L #TEMP13

L L#20

<I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M018

JU M019

M017: SET

= #TEMP14

JU M016

M018: CLR

= #TEMP14

JU M016

M019: CLR

O #TEMP14

= #RET_VAL

JU M015

M016: CLR

O #TEMP14

= #RET_VALКод даволі аб'ёмны і чалавеку, незнаёмаму з STL, можа падацца складаным. Разбіраць кожную інструкцыю ў рамках дадзенага артыкула няма сэнсу, падрабязна з інструкцыямі і магчымасцямі мовы STL можна азнаёміцца ў адпаведным мануале: . Тут я прывяду той жа самы код пасля апрацоўкі - перайменавання пазнак і зменных і даданні каментароў, якія апісваюць алгарытм працы і некаторыя канструкцыі мовы STL. Адразу адзначу, што ў разгляданым блоку рэалізавана віртуальная машына, якая выконвае некаторы байт-код, які знаходзіцца ў блоку DB100, змесціва якога нам вядома. Інструкцыі віртуальнай машыны ўяўляюць сабой 1 байт аперацыйнага кода і байты аргументаў, па адным байце на кожны аргумент. Усе разгледжаныя інструкцыі маюць па два аргументы, іх значэння ў каментарах я абазначыў як X і Y.

Код пасля апрацоўкі]

# Инициализация различных переменных

L B#16#0

T #CHECK_N # Счетчик успешно пройденных проверок

T #COUNTER_N # Счетчик общего количества проверок

L P#DBX 0.0

T #POINTER # Указатель на текущую инструкцию

CLR

= #PRE_RET_VAL

# Основной цикл работы интерпретатора байт-кода

LOOP: L #POINTER

LAR1

OPN DB 100

L DBLG

TAR1

<=D # Проверка выхода указателя за пределы программы

JC FINISH

L DW#16#0

T #REG0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

# Конструкция switch - case для обработки различных опкодов

M00d: L B [AR1,P#0.0]

T #OPCODE

L W#16#1

==I

JC OPCODE_1

L #OPCODE

L W#16#2

==I

JC OPCODE_2

L #OPCODE

L W#16#3

==I

JC OPCODE_3

L #OPCODE

L W#16#4

==I

JC OPCODE_4

L #OPCODE

L W#16#5

==I

JC OPCODE_5

L #OPCODE

L W#16#6

==I

JC OPCODE_6

JU OPCODE_OTHER

# Обработчик опкода 01: загрузка значения из DB101[X] в регистр Y

# OP01(X, Y): REG[Y] = DB101[X]

OPCODE_1: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0] # Загрузка аргумента X (индекс в DB101)

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0] # Загрузка аргумента Y (индекс регистра)

JL M003 # Аналог switch - case на основе значения Y

JU M001 # для выбора необходимого регистра для записи.

JU M002 # Подобные конструкции используются и в других

JU M004 # операциях ниже для аналогичных целей

M003: JU LOOPEND

M001: OPN DB 101

L B [AR2,P#0.0]

T #REG0 # Запись значения DB101[X] в REG[0]

JU PRE_LOOPEND

M002: OPN DB 101

L B [AR2,P#0.0]

T #REG1 # Запись значения DB101[X] в REG[1]

JU PRE_LOOPEND

M004: OPN DB 101

L B [AR2,P#0.0]

T #REG2 # Запись значения DB101[X] в REG[2]

JU PRE_LOOPEND

# Обработчик опкода 02: загрузка значения X в регистр Y

# OP02(X, Y): REG[Y] = X

OPCODE_2: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU LOOPEND

M00b: L #TEMP3

T #REG0

JU PRE_LOOPEND

M00a: L #TEMP3

T #REG1

JU PRE_LOOPEND

M00c: L #TEMP3

T #REG2

JU PRE_LOOPEND

# Опкод 03 не используется в программе, поэтому пропустим его

...

# Обработчик опкода 04: сравнение регистров X и Y

# OP04(X, Y): REG[0] = 0; REG[X] = (REG[X] == REG[Y])

OPCODE_4: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # первый аргумент - X

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[X]

LAR2 #TEMP10 # REG[Y]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12 # ~(REG[Y] & REG[X])

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW # (~(REG[Y] & REG[X])) & (REG[Y] | REG[X]) - аналог проверки на равенство

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 05: вычитание регистра Y из X

# OP05(X, Y): REG[0] = 0; REG[X] = REG[X] - REG[Y]

OPCODE_5: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I # ACCU1 = ACCU2 - ACCU1, REG[X] - REG[Y]

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 06: инкремент #CHECK_N при равенстве регистров X и Y

# OP06(X, Y): #CHECK_N += (1 if REG[X] == REG[Y] else 0)

OPCODE_6: L #COUNTER_N

INC 1

T #COUNTER_N

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # REG[X]

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[Y]

LAR2 #TEMP10 # REG[X]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #POINTER

L B#16#0

T #TEMP6

JU PRE_LOOPEND

M014: L #POINTER

LAR1

# Инкремент значения #CHECK_N

L #CHECK_N

L L#1

+I

T #CHECK_N

JU PRE_LOOPEND

PRE_LOOPEND: L #REG0

T MB 100

L #REG1

T MB 101

L #REG2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU LOOPEND

OPCODE_OTHER: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #POINTER

LOOPEND: TAR1 #POINTER

CLR

= #TEMP16

L #CHECK_N

L L#20

==I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

# Все проверки пройдены, если #CHECK_N == #COUNTER_N == 20

JC GOOD

L #CHECK_N

L L#20

<I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

JC FAIL

JU M019

GOOD: SET

= #PRE_RET_VAL

JU FINISH

FAIL: CLR

= #PRE_RET_VAL

JU FINISH

M019: CLR

O #PRE_RET_VAL

= #RET_VAL

JU LOOP

FINISH: CLR

O #PRE_RET_VAL

= #RET_VALАтрымаўшы ўяўленне пра інструкцыі віртуальнай машыны, напішам невялікі дызасэмблер для разбору байт-кода ў блоку DB100:

import string

alph = string.ascii_letters + string.digits

with open('DB100.bin', 'rb') as f:

m = f.read()

pc = 0

while pc < len(m):

op = m[pc]

if op == 1:

print('R{} = DB101[{}]'.format(m[pc + 2], m[pc + 1]))

pc += 3

elif op == 2:

c = chr(m[pc + 1])

c = c if c in alph else '?'

print('R{} = {:02x} ({})'.format(m[pc + 2], m[pc + 1], c))

pc += 3

elif op == 4:

print('R0 = 0; R{} = (R{} == R{})'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 5:

print('R0 = 0; R{} = R{} - R{}'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 6:

print('CHECK (R{} == R{})n'.format(

m[pc + 1], m[pc + 2]))

pc += 3

else:

print('unk opcode {}'.format(op))

breakУ выніку атрымаем наступны код віртуальнай машыны:

Код віртуальнай машыны

R1 = DB101[0]

R2 = 6e (n)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[1]

R2 = 10 (?)

R0 = 0; R1 = R1 - R2

R2 = 20 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[2]

R2 = 77 (w)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[3]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[4]

R2 = 75 (u)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[5]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[6]

R2 = 34 (4)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[7]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[8]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[9]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[10]

R2 = 37 (7)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[11]

R2 = 22 (?)

R0 = 0; R1 = R1 - R2

R2 = 46 (F)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[12]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[13]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[14]

R2 = 6d (m)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[15]

R2 = 11 (?)

R0 = 0; R1 = R1 - R2

R2 = 23 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[16]

R2 = 35 (5)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[17]

R2 = 12 (?)

R0 = 0; R1 = R1 - R2

R2 = 25 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[18]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[19]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)Як відаць, дадзеная праграма проста правярае кожны знак з DB101 на роўнасць вызначанаму значэнню. Выніковы радок для праходжання ўсіх праверак: n0w u 4r3 7h3 m4573r. Калі дадзены радок змясціць у блок DB101, тое актывуецца ручное кіраванне ПЛК і можна будзе падарваць ці садзьмуць паветраны шар.

Вось і ўсё! Аляксей прадэманстраваў высокі ўзровень ведаў, варты індустрыяльнага ніндзя 🙂 Пераможцу мы адправілі памятныя прызы. Вялікі дзякуй усім удзельнікам!

Крыніца: habr.com