Гэты артыкул напісаны з мэтай пашырыць ужо , Але распавядае пра асаблівасці звязкі менавіта з Microsoft ActiveDirectory, а гэтак жа дапаўняе яе.

У гэтым артыкуле я раскажу як усталяваць і наладзіць:

- Плашч-ключ - Гэта праект з адкрытым зыходным кодам. Які забяспечвае адзіную кропку ўваходу для прыкладанняў. Працуе з мноствам пратаколаў, у тым ліку з LDAP і OpenID якія нас цікавяць.

- Keycloak gatekeeper - Рэверс проксі прыкладання, якое дазваляе інтэграваць аўтарызацыю праз Keycloak.

- Gangway - Дадатак якой генеруе канфіг для kubectl з дапамогай якога праз OpenID можна аўтарызавацца і падлучыцца да Kubernetes API.

Як працуюць правы ў Kubernetes.

Кіраваць правамі карыстальніка/груп мы можам з дапамогай RBAC, пра гэта створана ўжо кучу артыкулаў, не буду падрабязна на гэтым спыняцца. Праблема ў тым што вы можаце выкарыстоўваючы RBAC для таго, каб абмежаваць правы карыстальніка, але Kubernetes не чаго не ведае пра карыстальнікаў. Атрымліваецца што патрэбен механізм дастаўкі карыстальніка ў Kubernetes. Для гэтага мы дадамо ў Kuberntes OpenID правайдэра які і будзе казаць аб тым што такі карыстач сапраўды існуе, а правы яму ўжо выдасць сам Kubernetes.

Падрыхтоўка

- Вам спатрэбіцца Kubernetes кластар або minikube

- Active Directory

- Дамены:

keycloak.example.org

kubernetes-dashboard.example.org

gangway.example.org - Сертыфікат для даменаў або самападпісаны сертыфікат

Падрабязна спыняцца на тым як ствараць самападпісаныя сертыфікат я не буду, трэба стварыць 2 сертыфіката, гэта каранёвай(Цэнтр сертыфікацыі) і wildcard кліенцкі для дамена *.example.org

Пасля таго як вы атрымаеце/выпішыце сертыфікаты, кліенцкі трэба дадаць у Kubernetes, для гэтага ствараем для яго secret:

kubectl create secret tls tls-keycloak --cert=example.org.crt --key=example.org.pemДалей мы будзе яго выкарыстоўваць для нашага Ingress кантролера

Ўстаноўка Keycloak

Я вырашыў што прасцей за ўсё выкарыстоўваць гатовыя рашэнні для гэтага, а менавіта helm chart-ы.

Усталеўваны рэпазітар і абнаўляем яго:

helm repo add codecentric https://codecentric.github.io/helm-charts

helm repo updateСтвараем файл keycloak.yml з наступным змесцівам:

keycloak.yml

keycloak:

# Имя администратора

username: "test_admin"

# Пароль администратор

password: "admin"

# Эти флаги нужны что бы позволить загружать в Keycloak скрипты прямо через web морду. Это нам

понадобиться что бы починить один баг, о котором ниже.

extraArgs: "-Dkeycloak.profile.feature.script=enabled -Dkeycloak.profile.feature.upload_scripts=enabled"

# Включаем ingress, указываем имя хоста и сертификат который мы предварительно сохранили в secrets

ingress:

enabled: true

path: /

annotations:

kubernetes.io/ingress.class: nginx

ingress.kubernetes.io/affinity: cookie

hosts:

- keycloak.example.org

tls:

- hosts:

- keycloak.example.org

secretName: tls-keycloak

# Keycloak для своей работы требует базу данных, в тестовых целях я разворачиваю Postgresql прямо в Kuberntes, в продакшене так лучше не делать!

persistence:

deployPostgres: true

dbVendor: postgres

postgresql:

postgresUser: keycloak

postgresPassword: ""

postgresDatabase: keycloak

persistence:

enabled: trueНастройка федэрацыі

Далей заходзім у вэб інтэрфейс

У левым куце націскаем Add realm

Ключ

значэнне

Імя

кубернеты

паказаць імя

Kubernetes

Адключаем праверку пацверджання email карыстальніка:

Client scopes -> Email -> Mappers -> Email verified (Delete)

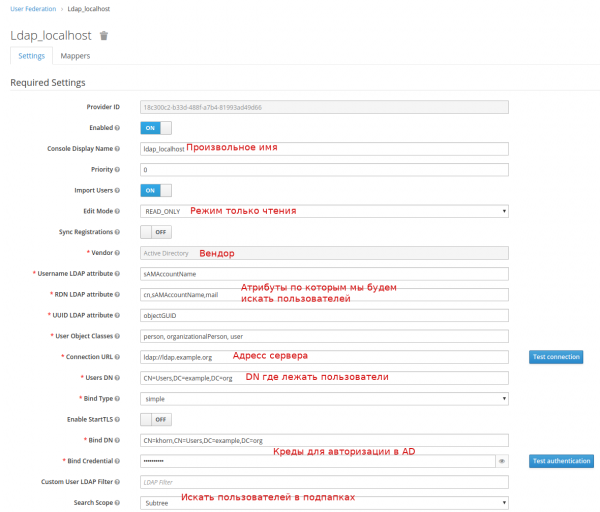

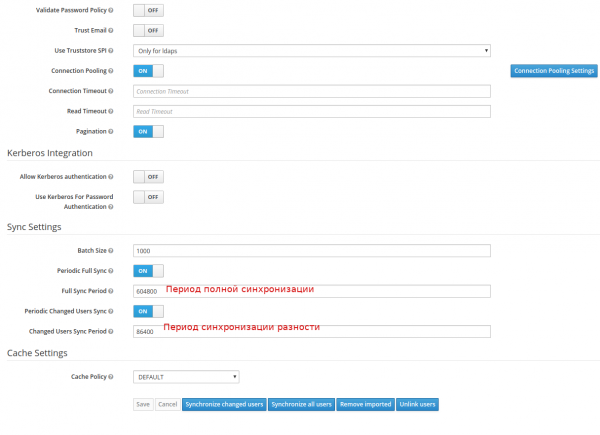

Наладжваем федэрацыю для імпарту карыстачоў з ActiveDirectory, я пакіну ніжэй скрыншоты думаю так будзе зразумелей.

User federation -> Add provider ... -> ldap

Настройка федэрацыі

Калі ўсё добра, то пасля націску кнопкі Synchronize all users вы адвядзіце паведамленне аб паспяховым імпарце карыстальнікаў.

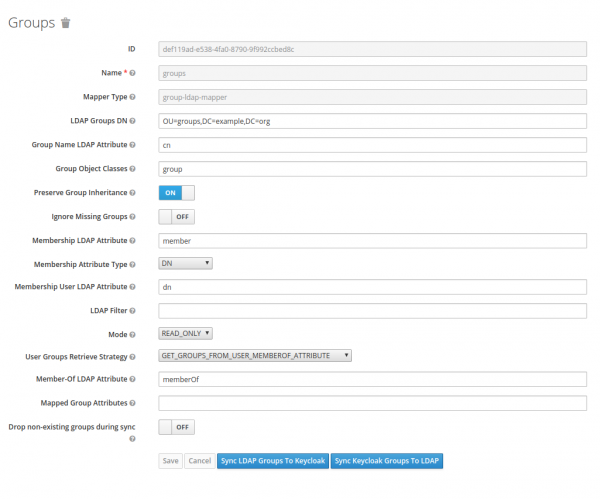

Далей трэба замапіць нашыя групы

User federation -> ldap_localhost -> Mappers -> Create

Стварэнне мапера

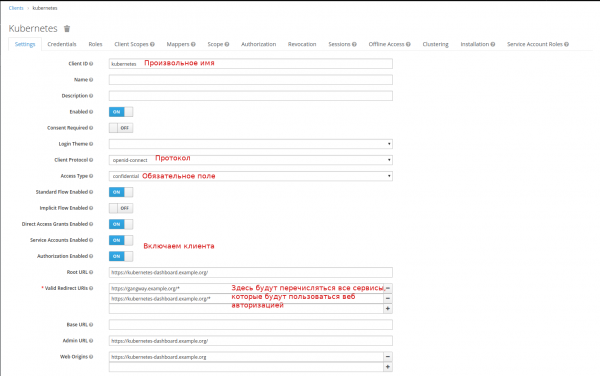

Настройка кліента

Трэба стварыць кліента, у паняццях Keycloak гэта дадатак якое будзе ў яго аўтарызоўвацца.

Clients -> Create

Настройка кліента

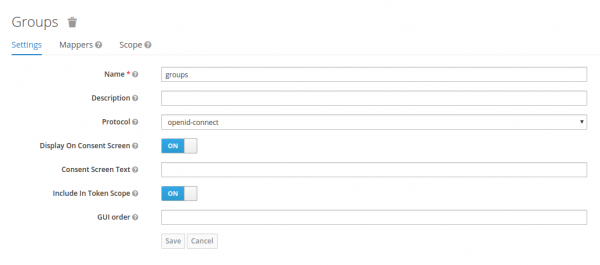

Створым scoupe для груп:

Client Scopes -> Create

Стварэнне scoupe

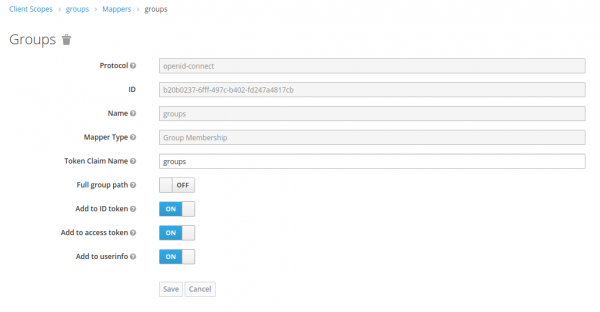

І наладзім mapper для іх:

Client Scopes -> groups -> Mappers -> Create

Мапер

Дадаем мапінг нашых груп у Default Client Scopes:

Clients -> kubernetes -> Client Scopes -> Default Client Scopes

выбіраем групы в Available Client Scopes, націскаем Дадаць выбранае

Атрымліваем secret(і запісваем яго куды нітку) які мы будзем выкарыстоўваць для аўтарызацыі ў Keycloak:

Clients -> kubernetes -> Credentials -> Secret

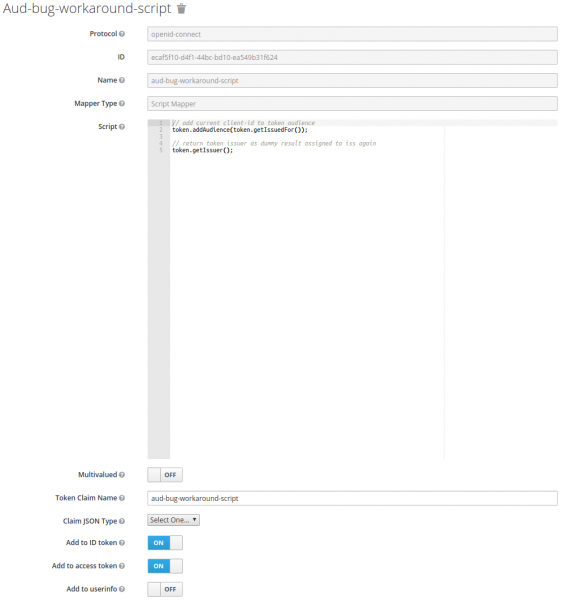

На гэтым настройка скончана, але ў мяне ўзнікла памылка калі пасля паспяховай аўтарызацыі я атрымліваў памылку 403. .

Фікс:

Client Scopes -> roles -> Mappers -> Create

Картограф

Код скрыпту

// add current client-id to token audience

token.addAudience(token.getIssuedFor());

// return token issuer as dummy result assigned to iss again

token.getIssuer();

Настройка Kubernetes

Нам трэба пазначыць дзе ляжыць наш каранёвы сертыфікат ад сайта, і дзе знаходзіцца правайдэр OIDC.

Для гэтага рэдагуем файл /etc/kubernetes/manifests/kube-apiserver.yaml

kube-apiserver.yaml

...

spec:

containers:

- command:

- kube-apiserver

...

- --oidc-ca-file=/var/lib/minikube/certs/My_Root.crt

- --oidc-client-id=kubernetes

- --oidc-groups-claim=groups

- --oidc-issuer-url=https://keycloak.example.org/auth/realms/kubernetes

- --oidc-username-claim=email

...

Абнаўляем kubeadm канфіг у кластары:

kubeadm config

kubectl edit -n kube-system configmaps kubeadm-config

...

data:

ClusterConfiguration: |

apiServer:

extraArgs:

oidc-ca-file: /var/lib/minikube/certs/My_Root.crt

oidc-client-id: kubernetes

oidc-groups-claim: groups

oidc-issuer-url: https://keycloak.example.org/auth/realms/kubernetes

oidc-username-claim: email

...

Настройка auth-proxy

Для абароны вашага вэб прыкладанне можна выкарыстоўваць keycloak gatekeeper. Акрамя таго, што дадзены рэверс проксі будзе аўтарызаваць карыстальніка перад тым як паказаць старонку, дак яшчэ і перадаваць канчатковаму з дадаткам інфармацыю пра вас у загалоўках.

Устаноўка Kubernetes Dashboard

helm install stable/kubernetes-dashboard --name dashboard -f values_dashboard.yaml

values_dashboard.yaml

enableInsecureLogin: true

service:

externalPort: 80

rbac:

clusterAdminRole: true

create: true

serviceAccount:

create: true

name: 'dashboard-test'

Настройка правоў доступу:

Створым ClusterRoleBinding які будзе даваць правы адміна кластара (стандартная ClusterRole cluster-admin) для карыстачоў якія складаюцца ў групе DataOPS.

kubectl apply -f rbac.yaml

rbac.yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:

name: dataops_group

roleRef:

apiGroup: rbac.authorization.k8s.io

kind: ClusterRole

name: cluster-admin

subjects:

- apiGroup: rbac.authorization.k8s.io

kind: Group

name: DataOPS

Ўстаноўка keycloak gatekeeper:

helm repo add gabibbo97 https://gabibbo97.github.io/charts/

helm repo update

helm install gabibbo97/keycloak-gatekeeper --version 2.1.0 --name keycloak-gatekeeper -f values_proxy.yaml

values_proxy.yaml

# Включаем ingress

ingress:

enabled: true

annotations:

kubernetes.io/ingress.class: nginx

path: /

hosts:

- kubernetes-dashboard.example.org

tls:

- secretName: tls-keycloak

hosts:

- kubernetes-dashboard.example.org

# Говорим где мы будем авторизовываться у OIDC провайдера

discoveryURL: "https://keycloak.example.org/auth/realms/kubernetes"

# Имя клиента которого мы создали в Keycloak

ClientID: "kubernetes"

# Secret который я просил записать

ClientSecret: "c6ec03b8-d0b8-4cb6-97a0-03becba1d727"

# Куда перенаправить в случае успешной авторизации. Формат <SCHEMA>://<SERVICE_NAME>.><NAMESAPCE>.<CLUSTER_NAME>

upstreamURL: "http://dashboard-kubernetes-dashboard.default.svc.cluster.local"

# Пропускаем проверку сертификата, если у нас самоподписанный

skipOpenidProviderTlsVerify: true

# Настройка прав доступа, пускаем на все path если мы в группе DataOPS

rules:

- "uri=/*|groups=DataOPS"

Пасля гэтага пры спробе зайсці на , адбудзецца перанакіраванне на Keycloak і ў выпадку ўдалай аўтарызацыі мы патрапім у Dashboard ужо залагіненым.

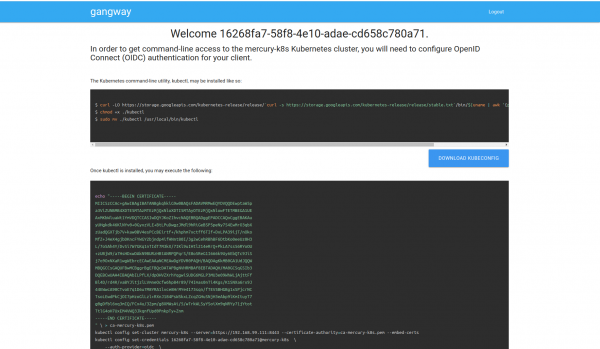

Ўстаноўка gangway

Для выгоды можна дадаць gangway які будзе генераваць файл канфігу для kubectl, з дапамогай якога мы ўжо пад нашым карыстачом патрапім у Kubernetes.

helm install --name gangway stable/gangway -f values_gangway.yaml

values_gangway.yaml

gangway:

# Произвольное имя кластера

clusterName: "my-k8s"

# Где у нас OIDC провайдер

authorizeURL: "https://keycloak.example.org/auth/realms/kubernetes/protocol/openid-connect/auth"

tokenURL: "https://keycloak.example.org/auth/realms/kubernetes/protocol/openid-connect/token"

audience: "https://keycloak.example.org/auth/realms/kubernetes/protocol/openid-connect/userinfo"

# Теоритически сюда можно добавить groups которые мы замапили

scopes: ["openid", "profile", "email", "offline_access"]

redirectURL: "https://gangway.example.org/callback"

# Имя клиента

clientID: "kubernetes"

# Секрет

clientSecret: "c6ec03b8-d0b8-4cb6-97a0-03becba1d727"

# Если оставить дефолтное значние, то за имя пользователя будет братья <b>Frist name</b> <b>Second name</b>, а при "sub" его логин

usernameClaim: "sub"

# Доменное имя или IP адресс API сервера

apiServerURL: "https://192.168.99.111:8443"

# Включаем Ingress

ingress:

enabled: true

annotations:

kubernetes.io/ingress.class: nginx

nginx.ingress.kubernetes.io/proxy-buffer-size: "64k"

path: /

hosts:

- gangway.example.org

tls:

- secretName: tls-keycloak

hosts:

- gangway.example.org

# Если используем самоподписанный сертификат, то его(открытый корневой сертификат) надо указать.

trustedCACert: |-

-----BEGIN CERTIFICATE-----

MIIDVzCCAj+gAwIBAgIBATANBgkqhkiG9w0BAQsFADA1MQswCQYDVQQGEwJVUzEQMA4GA1UEChMHRGF0YU9QUzEUMBIGA1UEAxMLbXkgcm9vdCBrZXkwHhcNMjAwMjE0MDkxODAwWhcNMzAwMjE0MDkxODAwWjA1MQswCQYDVQQGEwJVUzEQMA4GA1UEChMHRGF0YU9QUzEUMBIGA1UEAxMLbXkgcm9vdCBrZXkwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQDyP749PqqIRwNSqaK6qr0Zsi03G4PTCUlgaYTPZuMrwUVPK8xX2dWWs9MPRMOdXpgr8aSTZnVfmelIlVz4D7o2vK5rfmAe9GPcK0WbwKwXyhFU0flS9sU/g46ogHFrk03SZxQAeJhMLfEmAJm8LF5HghtGDs3t4uwGsB95o+lqPLiBvxRB8ZS3jSpYpvPgXAuZWKdZUQ3UUZf0X3hGLp7uIcIwJ7i4MduOGaQEO4cePeEJy9aDAO6qV78YmHbyh9kaW+1DL/Sgq8NmTgHGV6UOnAPKHTnMKXl6KkyUz8uLBGIdVhPxrlzG1EzXresJbJenSZ+FZqm3oLqZbw54Yp5hAgMBAAGjcjBwMA8GA1UdEwEB/wQFMAMBAf8wHQYDVR0OBBYEFHISTOU/6BQqqnOZj+1xJfxpjiG0MAsGA1UdDwQEAwIBBjARBglghkgBhvhCAQEEBAMCAAcwHgYJYIZIAYb4QgENBBEWD3hjYSBjZXJ0aWZpY2F0ZTANBgkqhkiG9w0BAQsFAAOCAQEAj7HC8ObibwOLT4ZYmISJZwub9lcE0AZ5cWkPW39j/syhdbbqjK/6jy2D3WUEbR+s1Vson5Ov7JhN5In2yfZ/ByDvBnoj7CP8Q/ZMjTJgwN7j0rgmEb3CTZvnDPAz8Ijw3FP0cjxfoZ1Z0V2F44Ry7gtLJWr06+MztXVyto3aIz1/XbMQnXYlzc3c3B5yUQIy44Ce5aLRVsAjmXNqVRmDJ2QPNLicvrhnUJsO0zFWI+zZ2hc4Ge1RotCrjfOc9hQY63jZJ17myCZ6QCD7yzMzAob4vrgmkD4q7tpGrhPY/gDcE+lUNhC7DO3l0oPy2wsnT2TEn87eyWmDiTFG9zWDew==

-----END CERTIFICATE-----

Выглядае прыкладна так. Дазваляе як адразу спампаваць файл канфіга так і сфармаваць яго выкарыстоўваю набор каманд:

Крыніца: habr.com