Чым бы ні займалася кампанія, бяспека павінна з'яўляцца неад'емнай часткай яе плана па забеспячэнні бяспекі. Службы апрацоўкі імёнаў, якія пераўтвараюць імёны сеткавых вузлоў у IP-адрасы, выкарыстоўваюцца літаральна ўсімі праграмамі і службамі ў сетцы.

Калі зламыснік атрымае кантроль над DNS арганізацыі, то зможа без праблем:

- перадаць сабе кіраванне над рэсурсамі, якія знаходзяцца ў агульным доступе

- перанакіраваць уваходныя электронныя лісты, а таксама вэб-запыты і спробы аўтэнтыфікацыі

- ствараць і пацвярджаць сертыфікаты SSL/TLS

Дадзенае кіраўніцтва разглядае бяспеку DNS з двух бакоў:

- Ажыццяўленне пастаяннага маніторынгу і кантролю над DNS

- Як новыя пратаколы DNS, такія як DNSSEC, DOH і DoT, здольныя дапамагчы абараніць цэласнасць і канфідэнцыйнасць перадаваемых DNS-запытаў.

Што такое бяспека DNS?

У паняцце бяспекі DNS уваходзяць дзве важныя складнікі:

- Забеспячэнне агульнай цэласнасці і даступнасці службаў DNS, якія пераўтвараюць імёны сеткавых вузлоў у IP-адрасы

- Маніторынг актыўнасці DNS для вызначэння магчымых праблем бяспекі дзе-небудзь у вашай сетцы

Чаму DNS уразлівая для нападаў?

Тэхналогія DNS была створана на світанку развіцця інтэрнэту, задаўга да таго, як хто-небудзь увогуле пачаў думаць аб сеткавай бяспецы. DNS працуе без аўтэнтыфікацыі і шыфравання, усляпую апрацоўваючы запыты любога карыстальніка.

У сувязі з гэтым існуе мноства спосабаў падмануць карыстальніка і падрабіць інфармацыю аб тым, дзе на самой справе ажыццяўляецца пераўтварэнне імёнаў у IP-адрасы.

Бяспека DNS: пытанні і кампаненты

Бяспека DNS складаецца з некалькіх асноўных кампанентаў, кожны з якіх трэба прыняць да ўвагі для забеспячэння паўнавартаснай абароны:

- Узмацненне бяспекі сервераў і працэдур кіравання: павялічвайце ўзровень абароненасці сервераў і стварыце стандартны шаблон уводу ў эксплуатацыю

- Удасканаленне пратакола: укараніце DNSSEC, DoT або DoH

- Аналітыка і справаздачнасць: дадайце часопіс падзей DNS у SIEM-сістэму для дадатковага кантэксту пры расследаванні інцыдэнтаў

- Кіберразведка і выяўленне пагроз: падпішыцеся на актыўны канал атрымання аналітычных дадзеных аб пагрозах

- Аўтаматызацыя: стварыце максімальна магчымую колькасць сцэнарыяў, каб аўтаматызаваць працэсы

Вышэйзгаданыя высокаўзроўневыя кампаненты - гэта толькі верхавіна айсберга бяспекі DNS. У наступнай частцы мы падрабязна разгледзім больш пэўныя варыянты выкарыстання і перадавыя практыкі, пра якія вам неабходна ведаць.

Напады на DNS

- : выкарыстанне ўразлівасці сістэмы для кіравання кэшам DNS з мэтай перанакіраванні карыстальнікаў у іншае месца

- : у асноўным выкарыстоўваецца для абыходу сродкаў абароны ад выдаленых падлучэнняў

- перахоп DNS: перанакіраванне звычайнага трафіку DNS на іншы мэтавы DNS-сервер шляхам змены рэгістратара дамена

- атака NXDOMAIN: правядзенне DDoS-напады на аўтарытэтны сервер DNS шляхам адпраўкі неправамерных даменных запытаў для атрымання прымусовага адказу

- фантомны дамен: прымушае DNS-пераўтваральнік (DNS resolver) чакаць адказу ад неіснуючых даменаў, што прыводзіць да зніжэння прадукцыйнасці

- атака на выпадковы субдамен: узламаныя хасты і ботнэты праводзяць DDoS-напад на дзеючы дамен, але засяроджваюць агонь на ілжывых субдаменах, каб прымусіць DNS-сервер выконваць пошук запісаў і захапіць кіраванне над службай

- блакіроўка дамена: уяўляе сабой адпраўку мноства спам-водгукаў для блакавання рэсурсаў DNS-сервера.

- ботнет-атака з абаненцкага абсталявання: сукупнасць кампутараў, мадэмаў, роўтэраў і іншых прылад, якія канцэнтруюць вылічальную магутнасць на вызначаным вэб-сайце для яго перагрузкі запытамі трафіку

Напады з выкарыстаннем DNS

Напады, якія якім-небудзь чынам выкарыстоўваюць DNS для нападу на іншыя сістэмы (т. е. змена запісаў DNS не з'яўляецца канчатковай мэтай):

- Fast-Flux

- Адзіночныя сеткі Flux

- Падвойныя сеткі Flux

Напады на DNS

Напады, у выніку якіх з сервера DNS вяртаецца патрэбны зламысніку IP-адрас:

- Падмена DNS або "атручванне" кэша

- Перахоп DNS

Што такое DNSSEC?

DNSSEC – модулі бяспекі службы даменных імёнаў – выкарыстоўваюцца для праверкі запісаў DNS без неабходнасці ведаць агульную інфармацыю па кожным канкрэтным DNS-запыце.

DNSSEC выкарыстоўвае ключы лічбавага подпісу (PKI) для пацверджання таго, ці атрыманы вынікі запыту даменнага імя з дапушчальнай крыніцы.

Укараненне DNSSEC з'яўляецца не толькі лепшай галіновай практыкай, але таксама эфектыўна дапамагае пазбегнуць большасць нападаў на DNS.

Прынцып працы DNSSEC

DNSSEC працуе аналагічна TLS/HTTPS, выкарыстоўваючы пары адкрытага і закрытага ключоў для лічбавага подпісу запісаў DNS. Агульны агляд працэсу:

- Запісы DNS падпісваюцца парай зачыненага і зачыненага ключоў

- Адказы на запыты DNSSEC змяшчаюць запытаны запіс, а таксама подпіс і адкрыты ключ

- Затым выкарыстоўваецца для параўнання сапраўднасці запісу і подпісы

Бяспека DNS і DNSSEC

DNSSEC – гэта сродак для праверкі цэласнасці DNS-запытаў. Яно не ўплывае на прыватнасць DNS. Іншымі словамі, DNSSEC можа даць вам упэўненасць у тым, што адказ на ваш DNS-запыт не падроблены, але любы зламыснік можа ўбачыць гэтыя вынікі ў тым выглядзе, у якім яны былі перададзены вам.

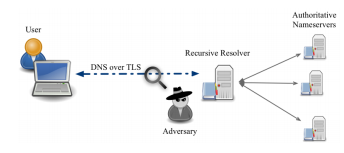

DoT - DNS па-над TLS

Transport Layer Security (бяспека на транспартным узроўні, TLS) – гэта крыптаграфічны пратакол для абароны перадаванай інфармацыі па сеткавым злучэнні. Як толькі паміж кліентам і серверам усталявана бяспечнае злучэнне TLS, якія перадаюцца дадзеныя шыфруюцца і ніякія пасярэднікі не змогуць іх убачыць.

часцей за ўсё выкарыстоўваецца як частка HTTPS (SSL) у вашым вэб-браўзэры, паколькі запыты адпраўляюцца на абароненыя HTTP-серверы.

DNS-over-TLS (DNS па-над TLS, DoT) выкарыстоўвае пратакол TLS для шыфравання UDP-трафіку звычайных DNS-запытаў.

Шыфраванне гэтых запытаў у выглядзе звычайнага тэксту дапамагае абараніць карыстальнікаў або прыкладанні, якія выконваюць запыты, ад некалькіх нападаў.

- MitM, ці «чалавек пасярэдзіне»: без шыфравання прамежкавая сістэма, якая знаходзіцца паміж кліентам і аўтарытэтным DNS-серверам, можа патэнцыйна адправіць кліенту ў адказ на запыт ілжывую ці небяспечную інфармацыю.

- Шпіянаж і адсочванне: без шыфравання запытаў прамежкавым сістэмам лёгка праглядаць, да якіх сайтаў звяртаецца канкрэтны карыстальнік або дадатак. Хоць з аднаго толькі DNS нельга будзе пазнаць пэўную наведвальную старонку на сайце, простага ведання запытаных даменаў досыць для фармавання профіля сістэмы або асобнага чалавека

Крыніца:

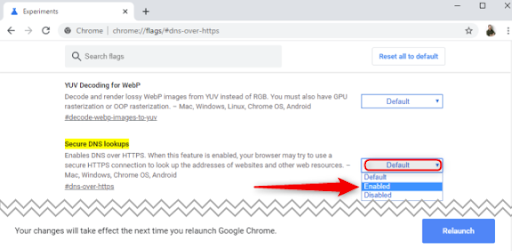

DoH - DNS па-над HTTPS

DNS-over-HTTPS (DNS па-над HTTPS, DoH) - гэта эксперыментальны пратакол, які прасоўваецца сумесна Mozilla і Google. Яго мэты падобныя з пратаколам DoT – узмацненне канфідэнцыйнасці людзей у інтэрнэце шляхам шыфравання запытаў і адказаў DNS.

Стандартныя DNS-запыты перадаюцца праз UDP. Запыты і адказы можна адсочваць з дапамогай такіх інструментаў, як . DoT шыфруе гэтыя запыты, але яны па-ранейшаму ідэнтыфікуюцца як даволі выразны трафік UDP у сетцы.

DoH выкарыстоўвае іншы падыход і перадае зашыфраваныя запыты на пераўтварэнне імёнаў сеткавых вузлоў праз HTTPS-злучэнні, якія па сетцы выглядаюць як любы іншы вэб-запыт.

Гэтае адрозненне мае вельмі важныя наступствы як для сістэмных адміністратараў, так і для будучыні пераўтварэнні імёнаў.

- DNS-фільтраванне - гэта распаўсюджаны спосаб фільтрацыі вэб-трафіку для абароны карыстачоў ад фішынгавых нападаў, сайтаў, якія распаўсюджваюць шкоднасныя праграмы, ці іншай патэнцыйна небяспечнай інтэрнэт-актыўнасці ў карпаратыўнай сетцы. Пратакол DoH абыходзіць гэтыя фільтры, патэнцыйна падвяргаючы карыстальнікаў і сетку больш высокай рызыцы.

- У бягучай мадэлі пераўтварэння імёнаў кожная прылада ў сетцы ў той ці іншай ступені атрымлівае DNS-запыты з аднаго і таго ж месца (з паказанага DNS-сервера). DoH і, у прыватнасці, яго рэалізацыя ад Firefox паказваюць, што ў будучыні гэта можа змяніцца. Кожнае прыкладанне на кампутары можа атрымліваць дадзеныя з розных крыніц DNS, што значна ўскладняе пошук і ўхіленне праблем, забеспячэнне бяспекі і мадэляванне рызык.

Крыніца:

У чым розніца паміж DNS па-над TLS і DNS па-над HTTPS?

Пачнём з DNS па-над TLS (DoT). Асноўная ўвага тут надаецца таму, што арыгінальны пратакол DNS не змяняецца, а проста бяспечна перадаецца па абароненым канале. DoH жа змяшчае DNS у фармат HTTP перад выкананнем запытаў.

Абвесткі маніторынгу DNS

Магчымасць эфектыўна адсочваць трафік DNS у вашай сетцы на прадмет падазроных анамалій мае вырашальнае значэнне для ранняга выяўлення ўзлому. Выкарыстанне такой прылады, як Varonis Edge дасць вам магчымасць быць у курсе ўсіх важных паказчыкаў і ствараць профілі для кожнага ўліковага запісу ў вашай сеткі. Вы можаце наладзіць генерацыю абвестак у выніку камбінацыі дзеянняў, якія адбываюцца за пэўны перыяд часу.

Маніторынг змен DNS, месцазнаходжанне ўліковага запісу, а таксама фактаў першага выкарыстання і атрымання доступу да канфідэнцыйных дадзеных, а таксама актыўнасці ў непрацоўны час - гэта толькі некалькі паказчыкаў, якія можна супаставіць для складання больш шырокай карціны выяўлення.

Крыніца: habr.com