Сёння мы працягнем разгляд VLAN і абмяркуем пратакол VTP, а таксама паняцці VTP Pruning і Native VLAN. У адным з папярэдніх відэа мы ўжо казалі пра VTP, і першае, што павінна прыйсці вам на розум, калі вы чуеце пра VTP, гэта тое, што ён не з'яўляецца пратаколам транкінгу, нягледзячы на тое, што завецца "пратаколам транкінгу VLAN".

Як вы ведаеце, існуе два папулярных пратаколу транкінгу - не выкарыстоўваецца сёння прапрыетарны пратакол Cisco ISL і пратакол 802.q, які выкарыстоўваецца ў сеткавых прыладах розных вытворцаў для інкапсуляцыі транкінг-трафіку. Гэты пратакол таксама прымяняецца ў свитчах Cisco. Мы ўжо казалі, што VTP - гэта пратакол сінхранізацыі VLAN, гэта значыць ён прызначаны для сінхранізацыі базы дадзеных VLAN ва ўсіх свитчах сеткі.

Мы згадвалі аб розных рэжымах VTP - server, client, transparent. Калі прылада выкарыстоўвае рэжым сервера, гэта дазваляе ўносіць змены, дадаваць ці выдаляць VLAN. Рэжым кліента не дазваляе ўносіць змены ў налады світача, вы можаце наладзіць базу дадзеных VLAN толькі праз VTP-сервер, і яна будзе рэплікаваная на ўсіх VTP-кліентах. Світч у рэжыме transparent не ўносіць змен ва ўласную базу дадзеных VLAN, а проста прапускае праз сябе і перадае змены наступнай прыладзе, змешчанаму ў рэжыме client. Гэты рэжым падобны на адключэнне пратаколу VTP на канкрэтнай прыладзе, якое ператварае яго ў транспартавальніка інфармацыі аб зменах VLAN.

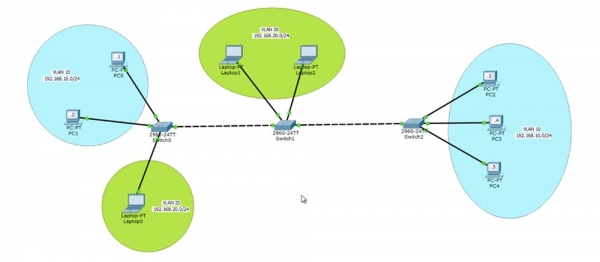

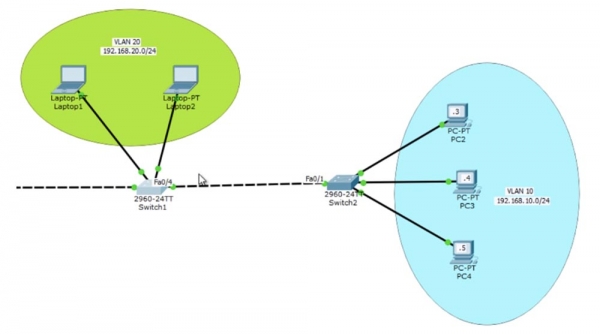

Вернемся да праграмы Packet Tracer і да тапалогіі сеткі, разгледжанай на папярэднім уроку.

Паміж свитчамі SW0 і SW1 ажыццяўляецца сувязь па сетцы VLAN20, а паміж SW0 і SW2 - сувязь па сетцы VLAN10 дзякуючы таму, што мы дадалі VLAN10 у базу дадзеных VLAN світчу SW1.

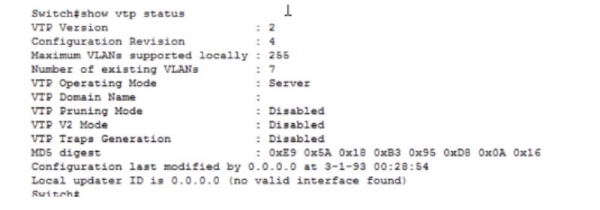

Для таго, каб разгледзець працу пратаколу VTP, давайце выкарыстаем адзін са світак у якасці VTP-сервера, хай гэта будзе SW0. Калі вы памятаеце, па змаўчанні ўсе скруткі працуюць у рэжыме VTP-сервера. Зойдзем у тэрмінал каманднага радка світа і ўвядзем каманду show vtp status. Вы бачыце бягучую версію пратаколу VTP - 2 і нумар рэвізіі канфігурацыі 4. Калі вы падушыце, кожны раз, калі ў базу дадзеных VTP уносяцца змены, нумар рэвізіі павялічваецца на адзінку.

Максімальны лік падтрымліваемых сетак VLAN роўна 255. Гэты лік залежыць ад маркі пэўнага світача Cisco, бо розныя скруткі могуць падтрымліваць розную колькасць лакальных віртуальных сетак. Лік існых сетак VLAN роўна 7, праз хвіліну мы разгледзім, што гэта за сеткі. Рэжым кіравання VTP - сервер, імя дамена не зададзена, рэжым VTP Pruning адключаны, мы вернемся да гэтага пазней. Адключаны таксама рэжымы VTP V2 і VTP Traps Generation. Для здачы іспыту 200-125 CCNA вам не трэба ведаць пра два апошнія рэжымы, так што можаце пра іх не турбавацца.

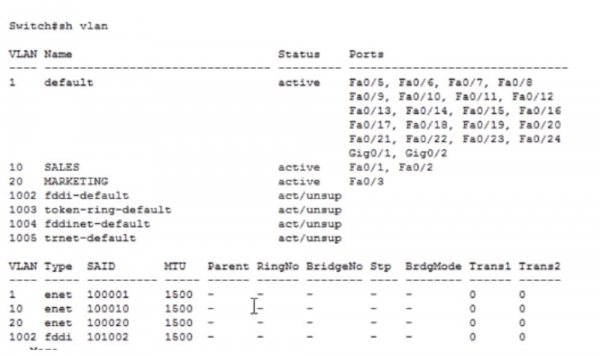

Давайце зірнем на базу дадзеных VLAN, для чаго выкарыстоўваем каманду show vlan. Як мы ўжо бачылі ў папярэднім відэа, у нас ёсць 4 непадтрымліваемыя сеткі: 1002, 1003, 1004 і 1005.

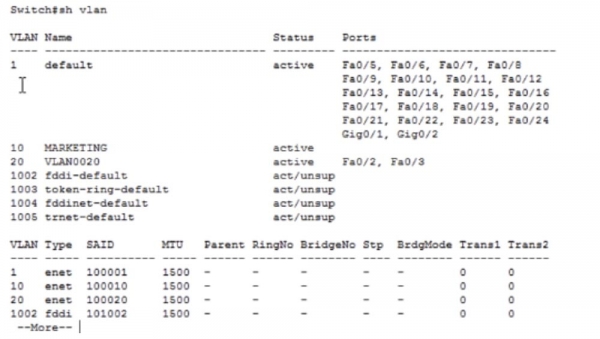

Тут таксама пералічаны 2 створаныя намі сеткі VLAN10 і 20 і сетка па змаўчанні VLAN1. Цяпер пяройдзем да іншага світачу і ўвядзем такую ж каманду, каб прагледзець статут VTP. Вы бачыце, што нумар рэвізіі ў гэтага світача роўны 3, ён знаходзіцца ў рэжыме VTP-сервера і ўся астатняя інфармацыя аналагічная першаму світку. Калі я ўвяду каманду show VLAN, то ўбачу, што мы зрабілі 2 змены ў наладах, на адно менш, чым у світаку SW0, вось чаму нумар рэвізіі SW1 роўны 3. Мы вырабілі 3 змены ў наладах па змаўчанні першага світача, таму яго нумар рэвізіі павялічыўся да 4.

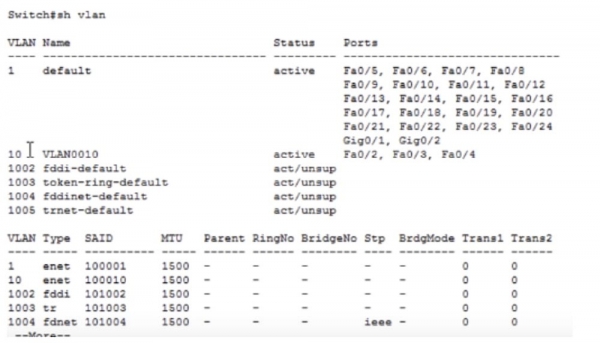

Цяпер паглядзім на статут SW2. Нумар рэвізіі тут роўны 1, і гэта дзіўна. У нас павінна быць другая рэвізія, таму што была зроблена 1 змена налад. Паглядзім на базу даных VLAN.

Мы зрабілі адну змену, стварыўшы сетку VLAN10, і я не ведаю, чаму гэтая інфармацыя не абнавілася. Магчыма, гэта адбылося праз тое, што ў нас не сапраўдная сетка, а праграмны сімулятар сеткі, у якім могуць быць памылкі. Калі ў вас з'явіцца магчымасць працаваць з сапраўднымі прыладамі падчас практыкі ў падраздзяленні кампаніі Cisco, гэта дапаможа вам больш, чым сімулятар Packet Tracer. Яшчэ адной карыснай рэччу пры адсутнасці рэальных прылад будзе GNC3, ці графічны сімулятар сеткі Cisco. Гэта эмулятар, які выкарыстоўвае сапраўдную аперацыйную сістэму прылады, напрыклад, роўтара. Паміж сімулятарам і эмулятарам існуе розніца - першы ўяўляе сабой праграму, якая выглядае як сапраўдны роўтар, але не з'яўляецца ім. Эмулятар праграмна стварае толькі сама прылада, але для яго працы выкарыстоўвае рэальнае праграмнае забеспячэнне. Але калі ў вас няма магчымасці працаваць з рэальным ПЗ Cisco IOS, лепшым варыянтам будзе Packet Tracer.

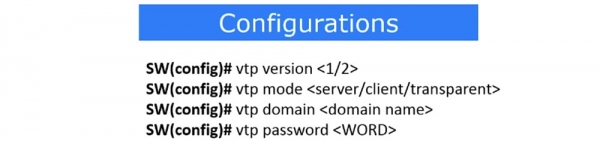

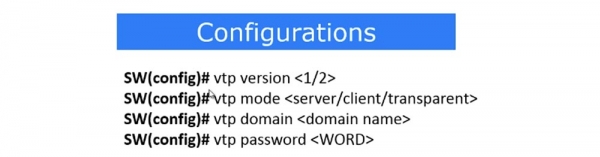

Такім чынам, нам трэба наладзіць SW0 як VTP-сервер, для гэтага я заходжу ў рэжым глабальнай канфігурацыі налад і ўводжу каманду vtp version 2. Як я казаў, мы можам усталяваць тую версію пратаколу, якая нам патрэбна - 1 ці 2, у дадзеным выпадку нам патрэбная другая версія. Далей камандай vtp mode мы задаём VTP рэжым світа – сервер, кліент ці transparent. У дадзеным выпадку нам патрэбен рэжым сервера, і пасля ўводу каманды vtp mode server сістэма выдае паведамленне, што прылада ўжо знаходзіцца ў рэжыме сервера. Далей мы павінны наладзіць VTP-дамен, для чаго выкарыстоўваем каманду vtp domain nwking.org. Навошта гэта патрэбна? Калі ў сетцы ёсць іншая прылада з вялікім нумарам рэвізіі, усе астатнія прылады з меншым нумарам пачынаюць рэплікаваць базу дадзеных VLAN з гэтай прылады. Аднак гэта адбываецца толькі ў тым выпадку, калі прылады маюць аднолькавае даменнае імя. Напрыклад, калі вы працуеце ў nwking.org, вы паказваеце гэты дамен, калі ў Cisco, то дамен сisco.com і гэтак далей. Даменнае імя прылад вашай кампаніі дазваляе адрозніць іх ад прылад іншай кампаніі або любых іншых знешніх прылад сеткі. Калі вы прысвойваеце прыладзе даменнае імя кампаніі, то робіце яго часткай сеткі гэтай кампаніі.

Наступнае, што трэба зрабіць - гэта ўсталяваць пароль VTP. Ён патрэбен для таго, каб хакер, валодаючы прыладай з вялікім нумарам рэвізіі, не змог скапіяваць свае налады VTP на ваш свитч. Я ўводжу пароль cisco з дапамогай каманды vtp password cisco. Пасля гэтага рэплікацыя дадзеных VTP паміж світчамі будзе магчымая толькі пры супадзенні пароляў. Калі будзе выкарыстаны няправільны пароль, абнаўлення базы дадзеных VLAN не адбудзецца.

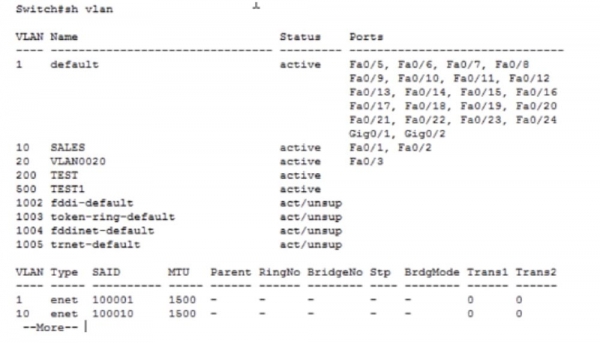

Давайце паспрабуем стварыць яшчэ некалькі VLAN. Для гэтага я выкарыстоўваю каманду config t, камандай vlan 200 ствараю сетку пад нумарам 200, прысвойваю ёй імя TEST і захоўваю змены камандай exit. Затым я ствараю яшчэ адну сетку vlan 500 і заву яе TEST1. Калі зараз увесці каманду show vlan, то ў табліцы віртуальных сетак світаку можна ўбачыць гэтыя дзве новыя сеткі, да якіх не прыпісана ніводнага порта.

Давайце пяройдзем з SW1 і паглядзім яго VTP-статус. Мы бачым, што тут нічога не змянілася, акрамя імя дамена, лік сетак VLAN засталося роўным 7. Мы не бачым з'яўленні створаных намі сетак, таму што пароль VTP не супадае. Сістэма выдала паведамленне, што база дадзеных VLAN прылады зараз выкарыстоўвае пароль сisco.

Калі паглядзець на базу дадзеных VLAN гэтага світача, то відаць, што ў ёй аўтаматычна з'явіліся створаныя намі сеткі VLAN200 і VLAN500.

Тое ж самае трэба прарабіць з апошнім світаком SW2. Увядзем каманду show vlan - вы бачыце, што ў ёй не адбылося ніякіх змен. Аналагічна няма ніякіх змен у статуце VTP. Для таго, каб дадзены свитч абнавіў інфармацыю, трэба таксама наладзіць пароль, гэта значыць увесці тыя ж каманды, што і для SW1. Пасля гэтага колькасць сетак VLAN у статуце SW2 павялічыцца да 9.

Вось для чаго патрэбен пратакол VTP. Гэта выдатная штука, якая забяспечвае аўтаматычнае абнаўленне інфармацыі ва ўсіх кліенцкіх сеткавых прыладах пасля занясення змен у прыладу-сервер. Вам не трэба ўручную ўносіць змены ў базу дадзеных VLAN усіх свіцей - рэплікацыя адбываецца аўтаматычна. Калі ў вас ёсць 200 сеткавых прылад, унесеныя змены адначасова захаваюцца на ўсіх двухстах прыладах. На ўсякі выпадак нам трэба пераканацца, што SW2 таксама з'яўляецца VTP-кліентам, таму зойдзем у налады камандай config t і ўвядзем каманду vtp mode client.

Такім чынам, у нашай сетцы толькі першы свитч знаходзіцца ў рэжыме VTP Server, два астатніх працуюць у рэжыме VTP Client. Калі я зараз я ўвайду ў налады SW2 і ўвяду каманду vlan 1000, то атрымаю паведамленне: "настройка VTP VLAN не дазволена, калі прылада знаходзіцца ў рэжыме client". Такім чынам, я не магу ўносіць ніякіх змен у базу дадзеных VLAN, калі свитч знаходзіцца ў рэжыме VTP-кліента. Калі я хачу ўнесці нейкія змены, мне трэба перайсці на світч-сервер.

Я заходжу ў наладкі тэрмінала SW0 і ўводжу каманды vlan 999, name IMRAN і exit. Гэта новая сетка з'явілася ў базе дадзеных VLAN дадзенага світача, і калі я зараз перайду ў базу дадзеных світа-кліента SW2, то ўбачу, што тут з'явілася тая ж самая інфармацыя, гэта значыць адбылася рэплікацыя.

Як я сказаў, VTP з'яўляецца выдатнай часткай праграмнага забеспячэння, але пры няправільным выкарыстанні гэты пратакол здольны парушыць працу цэлай сеткі. Таму вам трэба вельмі асцярожна звяртацца з сеткай кампаніі, калі імя дамена і пароль VTP не зададзены. У гэтым выпадку ўсё, што трэба хакеру - гэта ўставіць кабель свайго світача ў сеткавую разетку на сцяне, падлучыцца да любога офіснага світчыку па пратаколе DTP і затым, выкарыстоўваючы створаны транк, абнавіць усю інфармацыю па пратаколе VTP. Так хакер зможа выдаліць усе важныя сеткі VLAN, карыстаючыся тым, што нумар рэвізіі яго прылады вышэй за нумар рэвізіі астатніх світак. Пры гэтым світкі кампаніі аўтаматычна заменяць усю інфармацыю базы дадзеных VLAN інфармацыяй, рэплікаванай з шкоднаснага світача, і ўся ваша сетка абрынецца.

Гэта злучана з тым, што кампутары з дапамогай сеткавага кабеля падлучаныя да пэўнага порта світаку, да якога прывязана сетка VLAN 10 ці сетка VLAN20. Калі гэтыя сеткі будуць выдаленыя з базы дадзеных LAN світа, то ён аўтаматычна адключыць порт, які належыць неіснуючай сеткі. Звычайна сетка кампаніі можа абрынуцца менавіта таму, што світчы проста адключаць парты, звязаныя з VLAN, якія былі выдаленыя пры чарговым абнаўленні.

Для таго, каб прадухіліць узнікненне такой праблемы, трэба ўсталяваць даменнае імя і пароль VTP ці ж выкарыстоўваць функцыю Cisco Port Security, якая дазваляе кіраваць MAC-адрасамі партоў свіцей, уводзячы розныя абмежаванні па іх выкарыстанні. Напрыклад, калі хтосьці старонні паспрабуе змяніць MAC-адрас, порт неадкладна адключыцца. Вельмі хутка мы ўшчыльную пазнаёмімся з гэтай функцыяй камутатараў Cisco, а цяпер вам дастаткова ведаць, што Port Security дазваляе пераканацца ў тым, што VTP абаронены ад зламысніка.

Падагульняем, што ўяўляе сабой настройка VTP. Гэта выбар версіі пратаколу - 1 ці 2, прызначэнне рэжыму VTP - сервер, кліент або transparent. Як я ўжо сказаў, апошні рэжым не абнаўляе базу дадзеных VLAN самай прылады, а проста перадае ўсе змены суседнім прыладам. Далей прыведзены каманды для прызначэння даменнага імя і пароля: vtp domain <імя дамена> і vtp password <пароль>.

Зараз пагаворым пра налады VTP Pruning. з кампутара Laptop10 па сетцы VLAN20 трапляе на світак SW3 і ад яго па транку паступае на парты SW2.

Вы павінны пераканацца ў тым, што трафік, прызначаны для прылад сеткі VLAN20, не будзе паступаць на парты SW2 праз транк, калі гэтага не патрабуецца. Гэта значыць трафік Laptop0 павінен даходзіць да SW1 і далей да кампутараў сеткі VLAN20, але не павінен выходзіць за межы правага транк-порта SW1. Гэта можна забясьпечыць з дапамогай VTP Pruning.

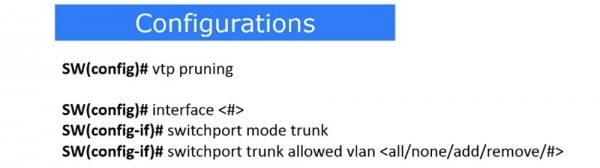

Для гэтага нам трэба зайсці ў налады VTP-сервера SW0, таму што як я ўжо казаў, налады VTP можна вырабляць толькі праз сервер, зайсці ў глабальныя налады канфігурацыі і набраць каманду vtp pruning. паведаміць, што рэжым vtp pruning недаступны.

Выкарыстаўшы каманду show vtp status, мы ўбачым, што рэжым VTP Pruning знаходзіцца ў стане disabled, таму нам трэба зрабіць яго даступным, перавядучы ў становішча enable. Зрабіўшы гэта, мы актывуем рэжым VTP Pruning на ўсіх трох свитчах нашай сеткі ў межах сеткавага дамена.

Дазвольце мне нагадаць, што такое VTP Pruning. Калі мы ўключаем гэты рэжым, свитч-сервер SW0 паведамляе свитчу SW2, што на яго партах настроена толькі сетка VLAN10. Пасля гэтага свитч SW2 паведамляе свитчу SW1, што яму не патрэбен ніякі трафік акрамя трафіку, прызначанага для сеткі VLAN10. Цяпер дзякуючы VTP Pruning свитч SW1 валодае інфармацыяй, што яму не трэба пасылаць трафік VLAN20 па транку SW1-SW2.

Для вас як адміністратара сеткі гэта вельмі зручна. Вам не трэба ўручную ўводзіць каманды, бо світч дастаткова разумны, каб пасылаць менавіта тое, што патрабуецца пэўнай сеткавай прыладзе. Калі заўтра вы змясцуеце ў суседнім будынку яшчэ адно падраздзяленне супрацоўнікаў аддзела маркетынгу і падлучыце яго сетку VLAN20 да світаку SW2, гэты світач неадкладна паведаміць світачу SW1, што зараз у яго маюцца сеткі VLAN10 і VLAN20, і папросіць перадаваць яму трафік для абедзвюх сетак. Гэтая інфармацыя ўвесь час абнаўляецца на ўсіх прыладах, што робіць сувязь больш эфектыўнай.

Ёсць яшчэ адзін спосаб канкрэтызаваць перадачу трафіку - гэта выкарыстоўваць каманду, якая дазваляе перадачу дадзеных толькі для названай VLAN. Я заходжу ў налады світача SW1, дзе мяне цікавіць порт Fa0/4, і ўводжу каманды int fa0/4 і switchport trunk allowed vlan. Паколькі я ўжо ведаю, што SW2 мае толькі VLAN10, я магу ўказаць світку SW1, каб яго транк-порт прапускаў толькі трафік для гэтай сеткі, ужыўшы каманду allowed vlan. Такім чынам, я запраграмаваў транк-порт Fa0/4 на перадачу трафіку толькі для VLAN10. Гэта азначае, што дадзены порт не прапусціць далей трафік VLAN1, VLAN20 ці якой-небудзь іншай сеткі, акрамя пазначанай.

Вы можаце спытаць, што лепш выкарыстоўваць - VTP Pruning або каманду allowed vlan. Адказ носіць суб'ектыўны характар, таму што ў некаторых выпадках мае сэнс выкарыстоўваць першы спосаб, а ў некаторых - другі. Як адміністратар сеткі, вы самі павінны абраць аптымальнае рашэнне. У нейкіх выпадках рашэнне запраграмаваць порт на пропуск трафіку вызначанай VLAN можа быць добрым, а ў нейкіх - дрэнным. У выпадку нашай сеткі выкарыстанне каманды allowed vlan можа быць апраўданым, калі мы не збіраемся мяняць тапалогію сеткі. Але калі хто-небудзь у далейшым захоча дадаць да SW 2 групу прылад, якія выкарыстоўваюць VLAN20, больш мэтазгодна прымяніць рэжым VTP Pruning.

Такім чынам, настройка VTP Pruning заключаецца ў выкарыстанні наступных каманд. Каманда vtp pruning забяспечвае аўтаматычнае выкарыстанне гэтага рэжыма. Калі ж вы жадаеце наладзіць VTP Pruning транк-порта на пропуск трафіку вызначанай VLAN уручную, то выкарыстаеце каманду выбару нумара транк-порта interface <#>, уключэнні рэжыму транка switchport mode trunk і дазваляеце перадачу трафіку пэўнай сеткі з дапамогай каманды switchport trunk allowed vlan .

У апошняй камандзе можна выкарыстоўваць 5 параметраў. All азначае, што дазволена перадача трафіку ўсіх сетак VLAN, none - перадача трафіку для ўсіх VLAN забаронена. Калі выкарыстоўваць параметр add, можна дадаць пропуск трафіку для яшчэ адной сеткі. Напрыклад, у нас дазволены трафік VLAN10, а камандай add можна дазволіць таксама пропуск трафіку сеткі VLAN20. Каманда remove дазваляе выдаліць адну з сетак, напрыклад, калі выкарыстоўваць параметр remove 20, застанецца толькі перадача трафіку VLAN10.

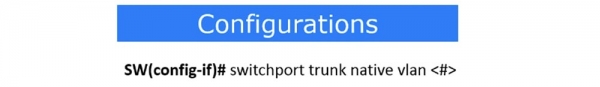

Цяпер разгледзім native VLAN. Мы ўжо казалі, што native VLAN уяўляе сабой віртуальную сетку для пропуску нетэгаванага трафіку праз пэўны транк-порт.

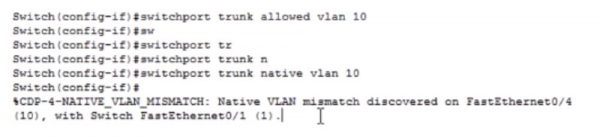

Я заходжу ў налады пэўнага порта, на што паказвае загаловак каманднага радка SW(config-if)#, і выкарыстаю каманду switchport trunk native vlan <нумар сеткі>, напрыклад, VLAN10. Цяпер увесь трафік сеткі VLAN10 будзе праходзіць праз транк без тэгаў.

Вернемся да лагічнай тапалогіі сеткі ў акне Packet Tracer. Калі я выкарыстоўваю каманду switchport trunk native vlan 20 для порта скрутку Fa0/4, то ўвесь трафік сеткі VLAN20 будзе праходзіць па транку Fa0/4 – SW2 нетэгаваным. Калі світч SW2 атрымае гэты трафік, то падумае: "гэта нетэгаваны трафік, значыць, я павінен накіраваць яго ў сетку native VLAN". Для гэтага скрутку native VLAN - гэта сетка VLAN1. Сеткі 1 і 20 ніяк не злучаны, але паколькі выкарыстоўваецца рэжым native VLAN, у нас з'яўляецца магчымасць накіраваць трафік VLAN20 у зусім іншую сетку. Аднак гэты трафік будзе некапсуляваным, а самі сеткі ўсё роўна павінны супадаць.

Давайце разгледзім гэта на прыкладзе. Я ўвайду ў налады SW1 і выкарыстоўваю каманду switchport trunk native vlan 10. Цяпер любы трафік VLAN10 будзе зыходзіць з транк-порта нетэгаваным. Калі ён дасягне транк-порта SW2, світч зразумее, што павінен накіраваць яго ў VLAN1. З прычыны такога рашэння трафік не зможа дасягнуць кампутараў PC2, 3 і 4, бо яны падлучаныя да access-партоў світаку, прызначаным для VLAN10.

Тэхнічна гэта выкліча з'яўленне паведамлення сістэмы аб тым, што native VLAN порта Fa0/4, які з'яўляецца часткай VLAN10, не супадае з портам Fa0/1, які выступае часткай VLAN1. Гэта азначае, што паказаныя порты не змогуць працаваць у рэжыме транка з-за несупадзення native VLAN.

Дзякуй, што застаяцеся з намі. Вам падабаюцца нашыя артыкулы? Жадаеце бачыць больш цікавых матэрыялаў? Падтрымайце нас аформіўшы замову або парэкамендаваўшы знаёмым, 30% зніжка для карыстальнікаў Хабра на ўнікальны аналаг entry-level сервераў, які быў прыдуманы намі для Вас: (даступныя варыянты з RAID1 і RAID10, да 24 ядраў і да 40GB DDR4).

Dell R730xd у 2 разы танней? Толькі ў нас у Нідэрландах! Dell R420 – 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB – ад $99! Чытайце аб тым

Крыніца: habr.com