Аналитический обзор угроз кибербезопасности для медицинских информационных систем, актуальных в период с 2007 по 2017 год.

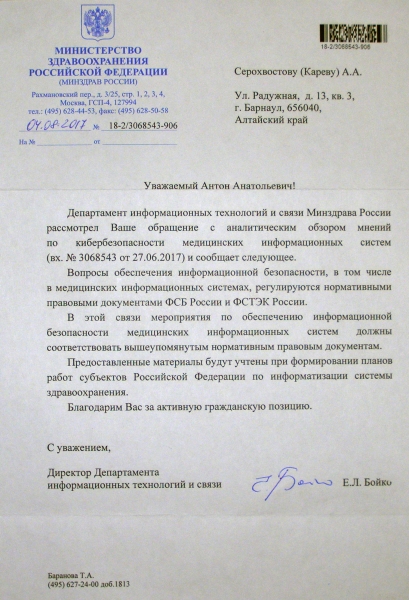

Этот обзор отмечен благодарственным письмом со стороны Минздрава РФ (см. скрин под спойлером).

Насколько распространены в России медицинские информационные системы?

- В 2006 году «Информатика Сибири» (IT-компания, специализирующаяся на разработке медицинских информационных систем) сообщила [38]: «MIT Technology Review периодически публикует традиционный перечень десяти перспективных информационно-коммуникационных технологий, которые уже в ближайшее время будут оказывать наибольшее влияние на человеческое общество. В 2006 году 6 из 10 позиций в этом перечне занимали технологии, так или иначе связанные с вопросами медицины. 2007-й год был объявлен в России «годом информатизации здравоохранения». С 2007 по 2017 год динамика зависимости здравоохранения от информационно-коммуникационных технологий – постоянно нарастает».

- 10 сентября 2012 года информационно-аналитический центр «Открытые системы» сообщил [41], что в 2012 году к ЕМИАС (единая медицинская информационно-аналитическая система) было подключено 350 поликлиник Москвы. Чуть позже, 24 октября 2012 года тот же источник сообщил [42], что на данный момент 3,8 тыс. врачей имеют автоматизированные рабочие места, а 1,8 млн. граждан уже опробовали сервис ЕМИАС. 12 мая 2015 года тот же источник сообщил [40], что ЕМИАС действует во всех 660 государственных поликлиниках Москвы, и содержит данные более 7 млн. пациентов.

- 25 июня 2016 года журнал «Профиль» опубликовал [43] экспертное заключение международного аналитического центра PwC: «Москва – единственный мегаполис, где полностью внедрена единая система управления городскими поликлиниками, тогда как подобное решение в других городах мира, в том числе в Нью-Йорке и Лондоне, находится лишь на стадии обсуждения». «Профиль» также сообщил, что на момент 25 июля 2016 года в ЕМИАС зарегистрировано 75% москвичей (около 9 млн. человек), в системе работает больше 20 тыс. врачей; с момента запуска системы проведено более 240 млн. записей к врачам; ежедневно в системе производится более 500 тыс. различных операций. 10 февраля 2017 года «Эхо Москвы», сообщило [39], что на данный момент в Москве уже более 97% медицинских приёмов проходят по предварительной записи, осуществлённой через ЕМИАС.

- 19 июля 2016 года Вероника Скворцова, министр здравоохранения Российской Федерации заявила [11], что к концу 2018 года 95% медицинских центров страны будут подключены к единой информационной государственной системе здравоохранения (ЕГИСЗ) – путём внедрения единой электронной медицинской карточки (ЭМК). Соответствующий закон, обязывающий российские регионы подключиться к системе, прошёл общественное обсуждение, согласован со всеми заинтересованными федеральными органами и в ближайшее время поступит в правительство. Вероника Скворцова сообщила, что в 83 регионах организовали электронную запись на приём к врачу; в 66 субъектах внедрили единую региональную систему диспетчеризации скорой помощи; в 81 регионе страны работают медицинские информационные системы, к которым подключили автоматизированные рабочие места 57% врачей. [11]

Можно подробней о единой информационной государственной системе здравоохранения (ЕГСИЗ)?

- ЕГСИЗ – это корень всех отечественных МИС (медицинских информационных систем). Она состоит из региональных фрагментов – РИСУЗ (региональная информационная система управления здравоохранения). ЕМИАС, которая уже была упомянута выше – это один из экземпляров РИСУЗ (самый известный и наиболее перспективный). [51] Как объясняет [56] редакция журнала «Директор информационной службы», ЕГСИЗ – это облачно-сетевая IT-инфраструктура, созданием региональных сегментов которой занимаются научно-исследовательские центры Калининграда, Костромы, Новосибирска, Орла, Саратова, Томска и других городов Российской Федерации.

- Задача ЕГСИЗ – искоренить «лоскутную информатизацию» здравоохранения; посредством состыковки МИС различных ведомств, каждое из которых до внедрения ЕГСИЗ пользовалось своим собственным программным обеспечением, изготовленным по спецзаказу, без каких либо единых централизованных стандартов. [54] Начиная с 2008 года в основе единого информационного пространства здравоохранения Российской Федерации лежат 26 отраслевых IT-стандартов [50]. 20 из них – международные.

- Работа медицинских центров в значительной степени зависит от МИС, таких как OpenEMR или ЕМИАС. МИС обеспечивают хранение информации о пациенте: результаты диагностики, данные о выписанных препаратах, история болезни и т.д. Самые распространённые компоненты МИС (на момент 30 марта 2017 года): EHR (Electronic Health Records) – система ведения электронных медицинских карточек, которая хранит в структурированном виде данные пациента и ведёт его историю болезни. NAS (Network Attached Storage) – сетевое хранилище данных. DICOM (Digital Imaging and Communications in Medicine) – стандарт формирования цифровых изображений и обмена ими в медицине. PACS (Picture Archiving and Communication System) – система хранения и обмена изображениями, работающая в соответствии со стандартом DICOM. Создаёт, хранит и визуализирует медицинские изображения и документы обследованных пациентов. Наиболее распространённая из DICOM-систем. [3] Все эти МИС уязвимы для всесторонне разработанных кибератак, детали проведения которых находятся в открытом доступе.

- В 2015 году Жиляев П.С., Горюнова Т.И. и Володин К.И., технические эксперты «Пензенского государственного технологического университета» рассказали [57] в своей статье, посвящённой кибербезопасности в медицинском секторе, что в состав ЕМИАС входят: 1) ИМЭК (интегрированная медицинская электронная карта); 2) общегородской регистр пациентов; 3) система управления потоками пациентов; 4) система интегрированной медицинской информации; 5) система консолидированного управленческого учета; 6) система персонифицированного учёта медицинской помощи; 7) система управления медицинскими регистрами. Что касается ИМЭК, то по сообщению [39] радио «Эхо Москвы» (10 февраля 2017) эта подсистема построена, основываясь на передовом опыте стандарта OpenEHR, который представляет собой наиболее прогрессивную технологию, на которую постепенно переходят технологически развитые страны.

- Редакция журнала «Computerworld Россия» также пояснила [41], что помимо интеграции всех этих сервисов между собой и с МИС лечебных учреждений, ЕМИАС также интегрирована с программным обеспечением федерального фрагмента «ЕГИС-Здрав» (ЕГИС – единая государственная информационная система) и системами электронного правительства, включая порталы госуслуг. Чуть позже, 25 июля 2016 редакция журнала «Профиль» уточнила [43], что ЕМИАС на данный момент объединяет в себе несколько сервисов: ситуационный центр, электронную регистратуру, ЭМК, электронный рецепт, листки нетрудоспособности, лабораторный сервис и персонифицированный учет.

- 7 апреля 2016 года редакция журнала «Директор информационной службы» сообщила [59], что ЕМИАС пришла в аптеки. Во всех московских аптеках, отпускающих препараты по льготным рецептам запущена «автоматизированная система управления лекарственным обеспечением населения» – М-Аптека.

- 19 января 2017 года тот же источник сообщил [58], что с 2015 года в Москве началось внедрение единого радиологического информационного сервиса (ЕРИС), интегрированного с ЕМИАС. Для врачей, выдающих пациентам направления на диагностику, разработаны технологические карты по рентгенологическим исследованиям, УЗИ, КТ и МРТ, которые интегрированы с ЕМИАС. По мере расширения проекта планируется подключить к сервису стационары с их многочисленным оборудованием. Во многих больницах имеются собственные МИС, с ними также предстоит интегрироваться. Редакция «Профиля» также констатирует, что видя положительный столичный опыт, регионы тоже заражаются интересом к внедрению ЕМИАС.

Можно подробней о технических особенностях отечественных медицинских информационных систем?

- Информация для этого параграфа взята – из аналитического обзора [49] «Информатики Сибири». Около 70% медицинских информационных систем построено на реляционных базах данных. В 1999 г. 47% медицинских информационных систем использовали локальные (настольные) БД, при этом в подавляющем большинстве случаев это были таблицы dBase. Такой подход характерен для начального периода разработок программного обеспечения для медицины и создания узкоспециализированных продуктов.

- С каждым годом количество отечественных систем на основе настольных баз данных уменьшается. В 2003-м эта цифра составляла уже всего 4%. На сегодняшний день уже практически никто из разработчиков не использует таблицы dBase. Некоторые программные продукты используют собственный формат баз данных; нередко они применяются в электронных фармакологических справочниках. В настоящее время на отечественном рынке имеется медицинская информационная система, построенная даже на собственной СУБД архитектуры «клиент-сервер»: e-Hospital. Трудно себе представить объективные причины для подобных решений.

- При разработке отечественных медицинских информационных систем в основном применяются следующие СУБД: Microsoft SQL Server (52.18%), Cache (17.4%), Oracle (13%), Borland Interbase Server (13%), Lotus Notes/Domino (13%). Для сравнения: если проанализировать всё медицинское программное обеспечение, использующее архитектуру «клиент-сервер», то доля СУБД Microsoft SQL Server составит 64%. Многие разработчики (17.4%) допускают использование нескольких СУБД, чаще всего – это комбинация Microsoft SQL Server и Oracle. Две системы (ИС Кондопога [44] и Парацельс-А [45]) используют несколько СУБД одновременно. Все применяемые СУБД разделяются на два принципиально разных вида: реляционные и постреляционные (объектно-ориентированные). На сегодняшний день 70% отечественных медицинских информационных систем построены на реляционных СУБД, а 30% – на постреляционных.

- При разработке медицинских информационных систем используются самые разные средства программирования. Так например, ДОКА+ [47] написана на PHP и JavaScript. «E-Hospital» [48] разработана в среде Microsoft Visual C++. Амулет – в среде Microsoft Visual.NET». «Инфомед» [46], работающая под управлением Windows (98/Me/NT/2000/XP), имеет двухуровневую архитектуру клиент-сервер; клиентская часть реализована на языке программирования Delphi; серверная часть – находится под управлением СУБД Oracle.

- Примерно 40% разработчиков применяют встроенный в СУБД инструментарий. В качестве редактора отчётов 42% используют собственные разработки; 23% – средства, встроенные в СУБД. Для автоматизации проектирования и тестирования программного кода 50% разработчиков применяют Visual Source Safe. В качестве программного обеспечения для создания документации 85% разработчиков используют продукцию Microsoft – текстовый редактор Word или, – как, например, создатели e-Hospital, – Microsoft Help Workshop.

- В 2015 году Агеенко Т.Ю. и Андрианов А.В., технические эксперты Московского технологического института, опубликовали статью [55], где во всех подробностях описали технические детали госпитальной автоматизированная информационная система (ГАИС), в том числе типичную сетевую инфраструктуру медицинского учреждения и насущные проблемы обеспечения её кибербезопасности. ГАИС – это защищённая сеть, через которую функционирует ЕМИАС, самая перспективная из российских МИС.

- «Информатика Сибири» утверждает [53], что два наиболее авторитетных научно-исследовательских центра, занимающихся разработкой МИС – это Институт программных систем РАН (расположенный в древнем русском городе Переславль-Залесский) и некоммерческая организация «Фонд развития и оказания специализированной медицинской помощи Медсанчасть-168» (расположенная в Академгородке города Новосибирск). Сама же «Информатика Сибири», которую тоже можно включить в этот список – расположена в городе Омске.

Какова ситуация с кибербезопасностью отечественной системы ЕМИАС?

- 10 февраля 2017 года Владимир Макаров, куратор проекта ЕМИАС, в своём интервью для радио «Эхо Москвы» поделился мыслью [39] относительно того, что абсолютной кибербезопасности не бывает: «Всегда есть риск утечки данных. Надо привыкать к тому, что следствием использования любых современных технологий является то, что всё о вас может стать известно. Вскрывают электронные почтовые ящики даже первых лиц государств». В этой связи можно упомянуть недавний инцидент, в результате которого была скомпрометирована электронная почта около 90 членов парламента Великобритании.

- 12 мая 2015 года департамент информационных технологий Москвы рассказал [40] о четырёх ключевых моментах КСИБ (комплексная система информационной безопасности) для ЕМИАС: 1) физическая защита – данные хранятся на современных серверах, находящихся в подземных помещениях, доступ в которые строго регламентирован; 2) программная защита – данные передаются в зашифрованном виде по защищённым каналам связи; кроме того, единовременно можно получить информацию только по одному пациенту; 3) авторизованный доступ к данным – врач идентифицируется по персональной смарт-карте; для пациента же предусмотрена двухфакторная идентификация по полису ОМС и дате рождения.

- 4) Медицинские и персональные данные хранятся отдельно, в двух разных базах, что дополнительно обеспечивает их безопасность; серверы ЕМИАС накапливают медицинскую информацию в обезличенном виде: визиты к врачу, назначения, листы нетрудоспособности, направления, рецепты и другие подробности; а персональные данные – номер полиса ОМС, фамилия, имя, отчество, пол и дата рождения – содержатся в базах Московского городского фонда обязательного медицинского страхования; данные из двух этих баз данных соединяются визуально только на мониторе врача, после его идентификации.

- Однако несмотря на кажущуюся неприступность такой защиты ЕМИАС, современные технологии кибератак, – детали проведения которых находятся в открытом доступе, – дают возможность взламывать даже такую защиту. См. например описание атаки на новый браузер Microsoft Edge – в условиях отсутствия программных ошибок и при активном состоянии всех доступных защит. [62] Кроме того, отсутствие ошибок в коде программы – это уже само по себе утопия. Подробнее об этом – в презентации «Чумазые секретики киберзащитничков». [63]

- 27 июня 2017 года клиника «Инвитро» из-за масштабной кибератаки приостановила сбор биоматериала и выдачу результатов анализов в России, Белоруссии и Казахстане. [64]

- 12 мая 2017 года «Лаборатория Каспеского» зафиксировала [60] 45 тыс. успешных кибер-атак вируса-вымогателя WannaCry, в 74 странах мира; причём большинство этих атак произошли на территории России. Три дня спустя (15 мая 2017 года) антивирусная компания Avast зафиксировала [61] уже 200 тыс. киебер-атак вируса-вымогателя WannaCry и сообщила, что больше половины этих атак – произошли на территории России. Информационное агентство БиБиСи сообщило (13 мая 2017 года), что в России жертвами вируса, среди прочих, стали Минздрав, МВД, Центробанк и Следственный комитет. [61]

- Однако пресс-центры этих и других российских ведомств в один голос утверждают, что кибер-атаки вируса WannaCry, хотя и имели место быть, но успехом не увенчались. Большинство русскоязычных публикаций о плачевных инцидентах с WannaCry, упоминая то или иное российское ведомство, – поспешно добавляют, что-то вроде: «Но по официальным данным, ущерб нанесён не был». С другой стороны, западная пресса уверена, что последствия от кибер-атаки вируса WannaCry более ощутимые, чем это представлено в русскоязычной прессе. Западная пресса настолько уверена в этом, что даже сняла с России подозрения в причастности к этой кибератаке. Кому доверять больше – западным или отечественным СМИ – личное дело каждого. При этом стоит учесть, что и у той и другой стороны есть свои мотивы для преувеличения и приуменьшения достоверных фактов.

Какова ситуация с кибербезопасностью медицинских информационных систем – в цифрах?

- 1 июня 2017 года Ребекка Вейнтраб (главврач «Brigham and Women’s Hospital» с докторской степенью) и Джорам Боренштейн (инженер кибербезопасности) в своей совместной статье, опубликованной на страницах «Harvard Business Review» заявили [18], что цифровая эпоха значительно упростила сбор медицинских данных и обмен медицинскими карточками между разными медицинскими центрами: сегодня медицинские карточки пациентов стали мобильными и переносимыми. Однако за такие цифровые удобства медицинским центрам приходится расплачиваться серьёзными рисками кибербезопасности.

- 3 марта 2017 года информационное агентство «SmartBrief» сообщило [24], что в первые два месяца 2017 года произошло около 250 инцидентов кибербезопасности, в результате которых было похищено более миллиона конфиденциальных записей. 50% этих инцидентов пришлось на малый и средний бизнес (не включая сектор здравоохранения). Около 30% – пришлось на сектор здравоохранения. Чуть позже, 16 марта то же самое агентство сообщило [22], что лидер инцидентов кибербезопасности на момент текущего 2017 года – медицинский сектор.

- 17 января 2013 года Майкл Грег, руководитель консалтинговой фирмы «Продуманные решения», специализирующейся на кибербезопасности, сообщил [21], что в 2012 году 94% медицинских центров стали жертвами утечки конфиденциальной информации. Это на 65% больше, чем в 2010-2011 годах. Хуже того, 45% медицинских центров сообщили, что с течением времени масштаб утечек конфиденциальной информации становится всё серьёзней; и признались, что у них в период 2012-2013 произошло больше пяти таких серьёзных утечек. А в том, что подобные утечки можно предотвратить, или хотя бы можно узнать о том, что они имели место быть – уверены меньше половины медицинских центров.

- Майкл Грег также сообщил [21], что в период 2010-2012, всего за три года, больше 20 млн. пациентов стали жертвами кражи ЭМК, которые содержат чувствительную конфиденциальную информацию: диагнозы, лечебные процедуры, платёжную информацию, детали страхового обеспечения, номер социального страхования и многое другое. Киберпреступник, укравший ЭМК, может воспользоваться почерпнутой из неё информацией самыми разнообразными способами (см. параграф «Как связаны кражи номеров социального страхования с криминальной индустрией подделки документов?»). Однако, несмотря на всё это, защита ЭМК в медицинских центрах зачастую куда менее слабая, чем защита личной электронной почты.

- 2 сентября 2014 Майк Оркут, технический эксперт MIT заявил [10], что инциденты заражения вирусами-вымогателями учащаются с каждым годом. В 2014 году было на 600% больше инцидентов, чем в 2013. Американское ФБР вдобавок к этому сообщило [26], что в 2016 году ежедневно происходило более 4000 случаев цифрового вымогательства – в четыре раза больше, чем в 2015 году. При этом тревожна не только сама тенденция роста инцидентов заражения вирусами-вымогателями; тревожен также и постепенный рост – целенаправленных атак. Наиболее частые цели таких атак: финансовые учреждения, розничная торговля и медицинские центры.

- 19 мая 2017 года информационное агентство «БиБиСи» опубликовало [23] отчёт Verizon за 2017 год, согласно которому 72% инцидентов с вирусами-вымогателями приходятся на медицинский сектор. При этом за последние 12 месяцев число таких инцидентов выросло на 50%.

- 1 июня 2017 года в «Harvard Busines Review» был опубликован [18] отчёт, предоставленный министерством здравоохранения и социального обеспечения США, в котором сообщается, что в 2015 году было украдено более 113 миллионов ЭМК. В 2016 году – более 16 миллионов. При этом, несмотря на то, что по сравнению с 2016 годом наблюдается резкий спад количества инцидентов, общая тенденция всё же имеет нарастающую динамику. В начале 2017 года аналитический центр Expirian заявил [27], что здравоохранение на сегодняшний день – самая востребованная цель киберпреступников.

- Утечка данных о пациентах в медицинских системах постепенно переходит [37] в разряд наиболее насущных проблем сферы здравоохранения. Так, по данным компании InfoWatch, за последние два года (2005-2006) каждая вторая медицинская организация допустила утечку информации о пациентах. При этом 60% утечек данных происходят не по каналам связи, а через конкретных людей, которые выносят конфиденциальную информацию за пределы организации. Только 40% утечек информации происходит по техническим причинам. Самое слабое звено [36] в кибербезопасности медицинских информационных системы – это люди. Можно затратить огромные средства на создание систем защиты, а низкооплачиваемый сотрудник продаст информацию за тысячную долю от этой стоимости.

Могут ли компьютерные вирусы заразить медицинское оборудование?

- 17 октября 2012 года Дэвид Телбот, технический эксперт MIT, сообщил [1], что медицинское оборудование, используемое внутри медицинских центров, становится всё более компьютеризированным, всё более «умным» и всё более гибким для перепрограммирования; а также всё чаще имеет функцию поддержки работы с сетью. В результате медицинское оборудование становится всё более чувствительным для кибератак и для заражения вирусами. Проблема усугубляется тем фактом, что производители обычно не позволяют модифицировать своё оборудование, – даже для того, чтобы обеспечить его кибербезопасность.

- Так например, в 2009 году сетевой червь Conficker просочился в медицинский центр «Beth Israel» и заразил там часть медицинского оборудования, в том числе рабочую станцию акушерской помощи (от Philips) и рабочую станцию рентгеноскопии (от General Electric). В целях предотвращения возникновения подобных инцидентов в будущем, Джон Халмак, IT-директор этого медицинского центра, – и по совместительству профессор Гарвардской Школы Медицины с докторской степенью, – решил отключить на этом оборудовании функцию поддержки работы с сетью. Однако он столкнулся с тем, что оборудование «не может быть обновлено из-за нормативных ограничений». Ему потребовались значительные усилия, чтобы согласовать с производителями отключение сетевых возможностей. Однако отключение от сети – далеко не идеальное решение. Особенно в условиях растущей интеграции и взаимозависимости медицинского оборудования. [1]

- Это что касается «умного» оборудования, которое используется внутри медицинских центров. Но есть ещё и носимые медицинские устройства, к числу которых относятся инсулиновые помпы и имплантированные кардиостимуляторы. Они всё чаще подвергаются кибератакам и заражению компьютерными вирусами. [1] В качестве ремарки можно также отметить, что 12 мая 2017 года (в день триумфа вируса-вымогателя WannaCry) один из кардиохирургов сообщил [28], что в самый разгар проводимой им операции на сердце, несколько компьютеров дали сильный сбой, – однако, к счастью, ему всё же удалось успешно завершить операцию.

Насколько опасны вирусы-вымогатели для медицинского сектора?

- 3 октября 2016 год Мохаммед Али, руководитель фирмы «Carbonite», специализирующейся на решениях для кибербезопасности, объяснил [19] на страницах «Harvard Business Review», что вирус-вымогатель – это тип компьютерного вируса, который блокирует пользователю доступ к его системе; до тех пор, пока не будет заплачен выкуп. Вирус-вымогатель шифрует жёсткий диск, – в результате чего пользователь теряет доступ к информации на своём компьютере, – а за предоставление дешифрующего ключа вирус-вымогатель требует выкуп. Чтобы избежать встречи с правоохранительными органами, злоумышленники пользуются анонимными способами оплаты, такими как биткоин. [19]

- Мохаммед Али также сообщил [19], что распространители вирусов-вымогателей выяснили, что наиболее оптимальная цена выкупа при атаке на рядовых граждан и владельцев малого бизнеса – от $300 до $500. Это сумма, с которой многие готовы расстаться – столкнувшись с перспективой потерять все свои цифровые сбережения. [19]

- 16 февраля 2016 года информационное агентство «Guardian» сообщило [13], что в результате заражения вирусом-вымогателем, медперсонал «Hollywood Presbyterian Medical Center» потерял доступ к своим компьютерным системам. В результате врачи были вынуждены общаться по факсу, медсёстры – записывать историю болезни в старомодных бумажных медицинских карточках, а пациенты – ехать в больницу, чтобы лично забрать результаты анализов.

- 17 февраля 2016 года руководство медицинского центра «Hollywood Presbyterian Medical Center» опубликовало [30] заявление следующего содержания: «Вечером 5 февраля наши сотрудники потеряли доступ к больничной сети. Вредоносная программа заблокировала наши компьютеры и зашифровала все наши файлы. Правоохранительные органы были немедленно уведомлены. Эксперты кибербезопасности помогали восстановить доступ к нашим компьютерам. Сумма запрашиваемого выкупа составляла 40 биткоинов ($17000). Самый быстрый и эффективный способ восстановления наших систем и административных функций состоял в том, чтобы заплатить выкуп и т.о. получить ключ дешифрования. В целях восстановления работоспособности больничных систем, мы были вынуждены сделать это».

- 12 мая 2017 года информационное агентство «New York Times» сообщило [28], что в результате инцидента с WannaCry некоторые больницы были настолько парализованы, что даже бирки с именами для новорождённых распечатать не могли. В больницах пациентам говорили: «Мы не можем вас обслужить, потому что наши компьютеры вышли из строя». Это довольно-таки непривычно слышать в таких больших городах, как Лондон.

Если киберинциденты столь опасны, зачем производители медицинского оборудования компьютеризируют свои устройства?

- 9 июля 2008 года, Кристина Грифантини, технический эксперт MIT, в своей статье «Медицинские центры: эпоха Plug and Play» отметила [2]: Пугающее разнообразие новых «умных» медицинских приборов в больницах – обещает более качественный уход за пациентами. Однако проблема в том, что эти приборы, как правило, несовместимы друг с другом, даже если выпускаются одним и тем же производителем. Поэтому врачи испытывают острую потребность в интеграции всего медицинского оборудования в единую компьютеризированную сеть.

- 9 июля 2009 года Дуглас Розиндейл, IT-специалист «Управления по вопросам здравоохранения ветеранов», – и по совместительству профессор Гарвардской Школы Медицины с докторской степенью, – констатировал [2] насущную необходимость компьютеризированной интеграции медицинского оборудования следующими словами: «Сегодня доступно множество запатентованных систем с закрытой архитектурой, от разных поставщиков, – но проблема в том, что они не могут взаимодействовать друг с другом. И это создаёт сложности в уходе за пациентами».

- Когда медицинские приборы делают независимые измерения и не обмениваются ими друг с другом, – они не могут оценить состояние пациента комплексно, и поэтому бьют тревогу при малейшем отклонении показателей от нормы, по поводу и без повода. Это создаёт значительные неудобства для медсестёр, в особенности в отделении интенсивной терапии, где таких независимых приборов очень много. Без интеграции и поддержки сети, в отделении интенсивной терапии будет твориться сумасшедший дом. Интеграция и поддержка локальной сети дают возможность скоординировать работу медицинских приборов и медицинских информационных систем (в особенности взаимодействие этих приборов с ЭМК пациентов), – что приводит к существенному сокращению количества ложных сигналов тревоги. [2]

- В больницах очень много устаревшего дорогостоящего оборудования, которое не поддерживает работу с сетью. Испытывая острую потребность в интеграции, больницы либо постепенно меняют это оборудование на новое, либо дорабатывают его, чтобы оно могло интегрироваться в общую сеть. При этом, даже с новым оборудованием, которое разрабатывалось с учётом возможности интеграции – эта проблема решена не вполне. Потому что каждый производитель медицинского оборудования, движимый вечной конкуренцией, – стремится сделать так, чтобы его устройства могли интегрироваться только друг с другом. Однако многие отделения неотложной помощи нуждаются в таком специфическом наборе разных устройств, который ни один производитель в одиночку предоставить не в состоянии. Поэтому выбор одного производителя не решит проблему совместимости. Это ещё одна проблема, которая стоит на пути комплексной интеграции. И больницы вкладывают в её решение значительные средства. Потому что иначе несовместимое друг с другом оборудование – превратит больницу, своими ложными сигналами тревоги, в сумасшедший дом. [2]

- 13 июня 2017 года Питер Проновост, врач с докторской степенью и заместитель директора по вопросам безопасности пациентов крупного медицинского центра «Johns Hopkins Medicine», поделился [17] на страницах «Harvard Business Review» своими мыслями относительно необходимости компьютеризации медицинского оборудования: «Возьмём например, дыхательный аппарат. Оптимальный режим вентилирования лёгких пациента находится в прямой зависимости от того, какой у пациента рост. Рост пациента хранится в ЭМК. Как правило, дыхательный аппарат с ЭМК не взаимодействует, поэтому врачам приходится получать эту информацию вручную, производить некоторые расчёты на бумаге и вручную задавать параметры дыхательного аппарата. Если бы дыхательный аппарат и ЭМК были связаны посредством компьютеризированной сети, то эту операцию можно было бы автоматизировать. Аналогичная рутина по обслуживанию медицинского оборудования существует также между десятками других медицинских устройств. Поэтому врачам приходится ежедневно выполнять сотни рутинных операций; что сопровождается ошибками – хоть и редкими, но неизбежными».

- Новые компьютеризированные больничные койки оснащаются набором высокотехнологичных сенсоров, которые могут отслеживать самые разнообразные параметры лежащего на ней пациента. Например, эти койки, отслеживая динамику перемещений пациента по кровати, могут определять, рискует ли он получить пролежни. Эти высокотехнологичные сенсоры – берут на себя 30% от стоимости всей кровати. Однако без компьютеризированной интеграции от этой «умной кровати» мало толку – ведь она не сможет найти общий язык с другими медицинскими устройствами. Аналогичная ситуация наблюдается с «умными беспроводными мониторами», которые замеряют ЧСС, МПК, артериальное давление и т.д. Без интеграции всей этой аппаратуры в единую компьютеризированную сеть, – и прежде всего обеспечение прямого взаимодействия с ЭМК пациентов, – от неё мало толку. [17]

Почему киберпреступники переключились с финансового сектора и розничных магазинов – на медицинские центры?

- 16 февраля 2016 года Джулия Черри, специальный корреспондент «Guardian», поделилась своими наблюдениями относительно того, что медицинские центры для киберпреступников особенно привлекательны, потому что их информационные системы – благодаря общенациональному стремлению медицинских центров оцифровывать медицинские карточки, – содержат богатую разнообразную информацию. Включая номера кредитных карт, личную информацию о пациентах и конфиденциальные медицинские данные. [13]

- 23 апреля 2014 года Джим Финкл, аналитик кибербезопасности из информационного агентства «Reuters» объяснил [12], что киберпреступники стараются идти по линии наименьшего сопротивления. Системы кибербезопасности медицинских центров намного слабее, по сравнению с другими секторами, в которых эту проблему уже осознали и приняли эффективные контрмеры. Поэтому киберпреступники ими и привлекаются.

- 18 февраля 2016 Майк Оркут, технический эксперт MIT сообщил, что интерес киберпреступников к медицинскому сектору обусловлен следующими пятью причинами: 1) Большинство медицинских центров уже перенесли все свои документы и карточки в цифровой вид; остальные – находятся в процессе такого переноса. Данные этих карточек содержат личную информацию, которая весьма ценится на чёрном рынке Даркнета. 2) Кибербезопасность в медицинских центрах ни в приоритете; они часто используют устаревшие системы и не поддерживают их должным образом. 3) Необходимость быстрого доступа к данным в неотложных ситуациях зачастую превосходит необходимость обеспечения безопасности, из-за чего больницы склонны пренебрегать кибербезопасностью, даже осознавая возможные последствия. 4) Больницы подключают к своей сети всё больше устройств, благодаря чему у плохих парней появляется больше вариантов для проникновения в больничную сеть. 5) Тенденция к более персонализированной медицине – в частности потребность пациентов к всеобъемлющему доступу к своим ЭМК, – делает МИС ещё более доступной мишенью. [14]

- Розничная торговля и финансовый сектор уже давно являются популярной мишенью киберпреступников. По мере того как похищенная из этих учреждений информация заполоняет чёрный рынок Даркнета, она становится всё дешевле, и соответственно плохим парням не выгодно воровать и продавать её. Поэтому плохие парни сейчас осваивают новый, более рентабельный, сектор. [12]

- На чёрном рынке Даркнета медицинские карточки гораздо дороже, чем номера кредитных карточек. Во-первых потому, что их можно использовать для доступа к банковским счетам и к получению рецептов на контролируемые лекарства. Во-вторых, потому что факт кражи медицинской карточки и факт её незаконного использования обнаружить гораздо сложнее, и с момента злоупотребления до момента обнаружения проходит намного больше времени, чем в случае со злоупотреблением кредитной карточкой. [12]

- Как сообщили специалисты Dell, некоторые особо предприимчивые киберпреступники комбинируют кусочки информации о здоровье, извлечённые из украденных медицинских карточек, – с другими чувствительными данными, и т.о. собирают пакет поддельных документов. Такие пакеты на жаргоне чёрного рынка Даркнета называются «fullz» и «kitz». Цена каждого такого пакета превышает $1000. [12]

- 1 апреля 2016 года Том Саймонт, технический эксперт MIT, рассказал [4], что существенное отличие киберугроз в медицинском секторе заключается – в тяжести последствий, которые они сулят. Например, если вы потеряете доступ к своей рабочей электронной почте, вы естественно расстроитесь; однако потерять доступ к медицинским карточкам, в которых содержится информация, необходимая для лечения пациентов – совсем другое дело.

- Поэтому для киберпреступников, – понимающих, что эта информация для врачей очень ценна, – медицинский сектор является очень привлекательной мишенью. Настолько привлекательной, что они постоянно инвестируют значительные средства – в то, чтобы делать своих вирусов-вымогателей ещё более совершенными; в то, чтобы в своей вечной борьбе с антивирусными системами оставаться на шаг впереди. Впечатляющие суммы, которые они собирают посредством вирусов-вымогателей, дают им возможность не скупиться на такие инвестиции, и эти затраты окупаются с лихвой. [4]

Почему случаи инфицирования вирусами-вымогателями участились в медицинском секторе и продолжают учащаться?

- 1 июня 2017 года Ребекка Вейнтраб (главврач «Brigham and Women’s Hospital» с докторской степенью) и Джорам Боренштейн (инженер кибербезопасности) опубликовали [18] в «Harvard Business Review» результаты своего совместного исследования относительно кибербезопасности в медицинском секторе. Ключевые тезисы их исследования представлены ниже.

- Никакая организация не застрахована от взлома. Такова реальность, в которой мы живём, и эта реальность стала в особенности очевидной, когда в середине мая 2017 произошло нашумевшее распространение вируса-вымогателя WannaCry, заразившего медицинские центры и другие организации по всему миру. [18]

- В 2016 году администраторы крупной поликлиники «Hollywood Presbyterian Medical Center» неожиданно обнаружили, что потеряли доступ к информации на своих компьютерах. Врачи не могли получить доступ к ЭМК своих пациентов; и даже к своим собственным отчётам. Вся информация на их компьютерах была зашифрована вирусом-вымогателем. Пока вся информация поликлиники находилась в заложниках у злоумышленников, врачи были вынуждены перенаправлять клиентов в другие больницы. Две недели они писали всё на бумаге, пока не решились заплатить требуемый злоумышленниками выкуп – $17000 (40 биткоинов). Отследить платёж не представлялось возможным, поскольку выкуп был заплачен через анонимную систему оплаты биткоин. Если бы специалисты кибербезопасности пару лет назад услышали, что ЛПР будут озадачиваться конвертированием денег в криптовалюту – чтобы отдать выкуп разработчику вируса, они бы не поверили. Однако сегодня произошло именно это. Обычные люди, владельцы малого бизнеса и крупные корпорации – все они находятся под прицелом вирусов-вымогателей. [19]

- Что касается социальной инженерии, то фишинг-письма, содержащие вредоносные ссылки и вложения – больше не отправляются от имени заморских родственников, желающих завещать вам часть своего богатства, в обмен на конфиденциальную информацию. Сегодня фишинг-письма – это грамотно подготовленные обращения, без опечаток; нередко замаскированные под официальные документы с логотипами и подписями. Некоторые из них – не отличишь от обычной деловой переписки или от правомерных уведомлений на обновление приложений. Иногда ЛПР, занятые подбором персонала, получают письма от подающего большие надежды кандидата – с приложенным к письму резюме, в которое встроен вирус-вымогатель. [19]

- Однако продвинутая социальная инженерия – это полбеды. Ещё страшнее тот факт, – что запуск вируса-вымогателя может произойти и без непосредственного участия пользователя. Вирусы-вымогатели могут распространяться через дыры в системе безопасности; или через незащищённые старые приложения. По меньшей мере, каждую неделю появляется принципиально новый вид вируса-вымогателя; и количество способов проникновения вирусов-вымогателей в компьютерные системы постоянно растёт. [19]

- Так например, что касается вируса-вымогателя WannaCry… Первоначально (15 мая 2017) эксперты безопасности пришил к выводу [25], что главная причина заражения национальной системы здравоохранения Великобритании состоит в том, что больницы используют устаревшую версию операционной системы Windows – XP (больницы используют эту систему, потому что много дорогостоящего больничного оборудование несовместимо с более новыми версиями Windows). Однако чуть позже (22 мая 2017) выяснилось [29], что попытка запуска WannaCry на Windows XP часто к сбоем компьютера приводила, без заражения; а основная часть заражённых машин – работала под управлением Windows 7. Кроме того, первоначально считалось, что вирус WannaCry распространился посредством фишинга, однако впоследствии выяснилось, что этот вирус распространялся сам, – подобно сетевому червю, – без содействия со стороны пользователя.

- Кроме того, существуют специализированные поисковые системы, которые ищут не сайты в сети, а оборудование физическое. Через них можно узнать в каком месте, в какой больнице, какое оборудование, подключено к сети. [3]

- Ещё один существенный фактор распространённости вирусов-вымогателей – доступ к криптовалюте биткоин. Лёгкость анонимного сбора платежей со всего мира – способствует росту киберпреступлений. Кроме того, переводя вымогателям деньги, вы тем самым стимулируете повторные вымогательства в свой адрес. [19]

- При этом, киберпреступники научились захватывать даже те системы, на которых развёрнута самая современная защита, и самые свежие обновления программного обеспечения; а средства обнаружения и дешифрования (к которым системы защиты прибегают) работают далеко не всегда; в особенности, если атака адресная и уникальная. [19]

- Тем не менее, против вирусов-вымогателей всё же есть эффективная контрмера: делать резервные копии критических данных. Чтобы в случае возникновения неприятностей, данные можно было легко восстановить. [19]

Врачи, медсёстры и пациенты, пострадавшие от WannaCry – чем для них это обернулось?

- 13 мая 2017 года Сара Марш, журналист «Guardian», опросила несколько человек, ставших жертвами вируса-вымогателя WannaCry, чтобы понять, чем обернулся [5] этот инцидент для пострадавших (имена изменены, из соображений конфиденциальности):

- Сергей Петрович, врач: Я не мог оказывать пациентам надлежащую помощь. Как бы руководители ни убеждали общественность, что кибер-инциденты не влияют на безопасность конечных пациентов – это неправда. Мы даже рентгеновские снимки не могли делать, когда наши компьютеризированные системы из строя вышли. А без этих снимков не обходится практически ни одна лечебная процедура. Например, этим злополучным вечером я принимал пациента, и мне нужно было направить его на рентгеновский снимок, но поскольку наши компьютеризованные системы были парализованы, я не смог сделать этого. [5]

- Вера Михайловна, пациентка с раком молочной железы: Пройдя сеанс химиотерапии, я была на пол пути из больницы, но в этот момент случилась кибератака. И хотя сеанс уже был пройден, мне пришлось провести в больнице ещё несколько часов – дожидаясь, когда мне наконец выдадут лекарства. Заминка вышла из-за того, что перед тем как выдать лекарства медперсонал проверяет их на соответствие рецептам, а проверки эти производятся компьютеризированными системами. Пациенты, следующие по очереди за мной, уже были в палате для прохождения сеанса химиотерапии; их лекарства тоже уже доставили. Но поскольку их соответствие рецептам проверить было невозможно – процедура откладывалась. Лечение остальных пациентов вообще перенесли на следующий день. [5]

- Татьяна Ивановна, медсестра: В понедельник мы не могли просматривать ЭМК пациентов и список запланированных на сегодня приёмов. На приёме заявок в эти выходные дежурила я, – поэтому в понедельник, когда наша больница стала жертвой кибератаки, мне пришлось вспоминать, кто именно должен прийти на приём. Информационные системы нашей больницы заблокировались. Мы не могли просматривать историю болезни, не могли просматривать рецепты на лекарства; не могли просматривать адреса и контактные данные пациентов; заполнять документы; проверять результаты анализов. [5]

- Евгений Сергеевич, системный администратор: Обычно по пятницам после обеда у нас больше всего посетителей. Так было и в эту пятницу. В больнице было полно людей, а на приёме телефонных заявок дежурили 5 сотрудников больницы, и их телефоны звонили не переставая. Все наши компьютерные системы работали без сбоев, но примерно в 15:00 все экраны компьютеров почернели. Наши врачи и медсёстры потеряли доступ к ЭМК пациентов, а дежурившие на приёме звонков сотрудники – не могли вносить заявки в компьютер. [5]

Как киберпреступники могут навредить клинике пластической хирургии?

- Как сообщает «Guardian» [6], 30 мая 2017 года преступная группировка «Царская гвардия» опубликовала конфиденциальные данные 25 тыс. пациентов литовской клиники пластической хирургии «Grozio Chirurgija». В том числе частные интимные фотографии, сделанные до, во время и после операций (их хранение необходимо в виду специфики работы клиники); а также сканы паспортов и номера социального страхования. Поскольку у клиники хорошая репутация и демократичные цены, её услугами пользуются жители 60 стран, в том числе знаменитости мирового масштаба [7]. Все они стали жертвами этого киберинцидента.

- Несколькими месяцами ранее, взломав серверы клиники и похитив с них данные, «гвардейцы» потребовали выкуп в размере 300 биткоинов (порядка $800 тыс.). Руководство клиники отказалось сотрудничать с «гвардейцами», и осталось непреклонным даже когда «гвардейцы» снизили цену выкупа до 50 биткоинов (порядка $120 тыс.). [6]

- Потеряв надежду получить выкуп от клиники, «гвардейцы» решили переключиться на её клиентов. В марте они опубликовали в Даркнете фотографии 150 пациентов клиники [8], – чтобы припугнуть других и заставить их раскошелиться. «Гвардейцы» запрашивали выкуп от 50 до 2000 евро, с выплатой в биткоине – в зависимости от известности жертвы и интимности похищенной информации. Точное количество подвергшихся шантажу пациентов не известно, но в полицию обратились несколько десятков пострадавших. Теперь, три месяца спустя, «гвардейцы» опубликовали конфиденциальные данные ещё 25 тыс. клиентов. [6]

Киберпреступник украл медицинскую карточку – чем это грозит её законному владельцу?

- 19 октября 2016 года Адам Левин, эксперт кибербезопасности, возглавляющий научно-исследовательский центр «CyberScout», отметил [9], что мы живем в то время, когда медицинские карточки начали включать тревожное количество чрезмерно интимной информации: о болезнях, диагнозах, лечении и о проблемах со здоровьем. Попав ни в те руки, эта информация может быть использована для извлечения выгоды на чёрном рынке Даркнета, поэтому киберпреступники весьма часто выбирают в качестве своей мишени – медицинские центры.

- 2 сентября 2014 года Майк Оркут, технический эксперт MIT, заявил [10]: «В то время как украденные номера кредитных карт и номера социального страхования сами по себе на чёрном рынке Даркнета пользуются всё меньшим спросом – медицинские карточки, с богатым набором личной информации, там в хорошей цене. В том числе потому, что дают незастрахованным лицам возможность получить медицинскую помощь, которую они в противном случае не могли бы себе позволить».

- Украденная медицинская карточка может быть использована для получения медицинской помощи от имени законного владельца этой карточки. В результате в медицинской карточке будут перемешаны медицинские данные её законного владельца и медицинские данные вора. Кроме того, если вор продаёт украденные медицинские карточки третьим лицам, то карточка может быть загрязнена ещё больше. Поэтому придя в больницу, законный владелец карточки рискует получить медицинскую помощь, которая будет основана на чужой группе крови, на чужой истории болезни, на чужом перечне аллергических реакций и т.п. [9]

- Кроме того, вор может исчерпать страховой лимит законного обладателя медицинской карточки, что лишит последнего возможности получить необходимую медицинскую помощь, когда она потребуется. В самое неподходящее время. Ведь многие страховые планы имеют годовые ограничения на определённые виды процедур и лечения. И уж точно ни одна страховая компания не будет платить вам за две операции аппендицита. [9]

- Используя украденную медицинскую карточку, вор может злоупотреблять рецептами на лекарства. Лишая при этом законного владельца возможности получить необходимое лекарство, когда оно ему потребуется. Ведь рецепты на лекарства как правило лимитированные. [9]

- Устранение массированных кибератак на кредитные и дебитовые карты – не так уж и проблематично. Защита от целенаправленных фишинговых атак – чуть более проблематична. Однако когда речь идёт о краже ЭМК и злоупотреблении ими, – преступление может быть почти невидимым. Если факт преступления и обнаруживается, то как правило лишь в чрезвычайной ситуации, когда последствия могут быть буквально опасными для жизни. [9]

Почему кража медицинских карточек пользуется таким нарастающим спросом?

- В марте 2017 года «Центр по борьбе с хищениями личных данных» сообщил, что более 25% утечек конфиденциальных данных – приходится на медицинские центры. Эти утечки приносят медицинским центрам ежегодный ущерб в размере $5,6 млрд. Ниже представлены несколько причин, почему кража медицинских карточек пользуется таким нарастающим спросом. [18]

- Медицинские карточки – самый ходовой товар на чёрном рынке Даркнета. Медицинские карточки продаются там по $50 за штуку. Для сравнения, номера кредитных карт продаются в Даркнете по $1 за штуку – в 50 раз дешевле, чем медицинские карточки. Спрос на медицинские карточки также обусловлен тем фактом, что они являются расходным материалом в составе комплексных криминальных услуг по подделке документов. [18]

- Если покупатель медицинских карточек не нашёлся, злоумышленник может воспользоваться медицинской карточкой сам и осуществить традиционную кражу: медицинские карточки содержат достаточно информации, чтобы от имени жертвы завести кредитную карту, открыть банковский счёт или взять ссуду. [18]

- Имея на руках украденную медицинскую карточку, киберпреступник, например, может провести сложную целенаправленную фишинговую атаку (образно говоря, заточить фишинговое копьё), выдав себя за банк: «Добрый день, нам известно, что вы собираетесь лечь на операцию. Не забудьте оплатить сопутствующие услуги, перейдя по этой ссылке». И тогда вы думаете: «Хорошо, раз они знают, что у меня операция завтра – наверняка это действительно от банка письмо». Если злоумышленнику и здесь не удаётся реализовать потенциал украденных медицинских карточек, он может воспользоваться вирусом-вымогателем, чтобы вымогать у медицинского центра деньги, – за восстановление доступа к заблокированным системам и данным. [18]

- Медицинские центры очень медленно внедряют методы кибербезопасности, – которые уже отработаны в других отраслях, – что весьма иронично, поскольку в обязанности медицинских центров входит обеспечение врачебной тайны. Кроме того, у медицинских центров, как правило, существенно меньшие бюджеты на кибербезопапсность и существенно менее квалифицированные специалисты кибербезопасности, – чем, например, у финансовых организаций. [18]

- Медицинские IT-системы плотно завязаны с финансовыми услугами. Например, медицинские центры могут иметь гибкие планы сбережений на случай непредвиденных расходов, с собственными платёжными картами или сберегательными счетами – на которых хранятся шестизначные суммы. [18]

- Многие организации сотрудничают с медицинскими центрами, и предоставляют своим служащим индивидуальную оздоровительную систему. Это даёт злоумышленнику возможность посредством взлома медицинских центров – получать доступ к конфиденциальной информации корпоративных клиентов медицинского центра. Не говоря уже о том, что в роли злоумышленника может выступить сам работодатель – продавая по-тихому медицинские данные своих сотрудников третьим лицам. [18]

- Медицинские центры имеют разветвлённые цепи поставок и массовые списки поставщиков, с которыми у них налажена цифровая связь. Посредством взлома IT-систем медицинского центра, злоумышленник может захватывать также и системы поставщиков. Кроме того, поставщики, завязанные с медицинским центром цифровой связью, уже сами по себе являются для злоумышленника заманчивой точкой входа в IT-системы медицинского центра. [18]

- В других областях защита стала очень изощрённой, и поэтому злоумышленникам пришлось освоить новый сектор, – где транзакции осуществляются через уязвимое оборудование и уязвимое программное обеспечение. [18]

Как связаны кражи номеров социального страхования с криминальной индустрией подделки документов?

- 30 января 2015 года информационное агентство «Tom’s Guide» объяснило [31], чем обычная подделка документов отличается от комбинированной. В простейшем случае подделка документов заключается в том, что мошенник просто выдаёт себя за какую-то другую личность, пользуясь её именем, номером социального страхования (SSN) и другой личной информацией. Подобный факт мошенничества – обнаруживается довольно-таки быстро и легко. При комбинированном подходе, плохие парни создают – совершенно новую личность. Подделывая документ, они берут реальный SSN и добавляют к нему фрагменты личной информации нескольких разных людей. Это чудовище Франкенштейна, сшитое из личной информации разных людей, – обнаружить уже намного сложнее, чем простейшую подделку документа. Поскольку мошенник использует лишь некоторую информацию каждой из жертв – его мошеннические махинации не будут связываться с законными владельцами этих фрагментов личной информации. Так например, при просмотре активности своего SSN, законный его владелец не обнаружит там ничего подозрительного.

- Плохие парни могут использовать своё чудовище Франкенштейна для того чтобы устроиться на работу или взять кредит [31], а также для того чтобы открывать фиктивные фирмы [32]; для совершения покупок, получения водительских прав и паспортов [34]. При этом, даже в случае взятия кредита, отследить факт подделки документов очень сложно, и поэтому если банкиры начнут проводить расследование, то к ответу скорее всего будет призван законный держатель того или иного фрагмента личной информации, а не создатель чудовища Франкенштейна.

- Недобросовестные предприниматели могут использовать подделку документов для обмана кредиторов, – посредством создания т.н. бизнес-бутерброда. Суть бизнес-бутерброда заключается в том, что недобросовестные предприниматели могут создать несколько фальшивых личностей, и представить их в качестве клиентов своего бизнеса – тем самым создав видимость успешности бизнеса. Так они становятся более привлекательными для своих кредиторов и получают возможность пользоваться более выгодными условиями кредитования. [33]

- Кража личной информацией и злоупотребление ею – зачастую долгое время остаётся незамеченной её законным владельцем, однако может причинить ему значительные неудобства, в самое неподходящее время. Например, законный владелец SSN может подать заявку на получение социальных услуг, и получить отказ – из-за избыточного дохода, который возник в результате сфабрикованного бизнес-бутерброда, в котором использован его SSN. [33]

- Начиная с 2007 года и по наши дни, многомиллиардный криминальный бизнес по подделке документов на основе SSN набирает всё большую популярность [34]. При этом мошенники предпочитают те SSN, которые активно не используются их законными владельцами, – к их числу относятся SSN детей и умерших. По данным информационного агентства «СиБиСи», в 2014 году ежемесячные инциденты исчислялись тысячами, – тогда как в 2009 году, их было не более 100 в месяц. Экспоненциальный рост этого вида мошенничества, – и особенно его влияние на личные данные детей, – будет иметь в будущем печальные для молодых людей последствия. [34]

- Детские SSN используются в этой мошеннической схеме в 50 раз чаще, чем SSN взрослых. Такой интерес к SSN детей обусловлен тем фактом, что SSN детей как правило не активен по меньшей мере до 18 лет. Т.о. если родители несовершеннолетних детей не держат руку на пульсе их SSN, – то их чаду в будущем могут отказать в выдаче водительских прав или в выдаче кредита на обучение. Также это может осложнить трудоустройство – если информация о сомнительной SSN-активности станет доступнапотенциальному работодателю. [34]

Сегодня много разговоров о перспективах и безопасности систем искусственного интеллекта. Как с этим дела обстоят в медицинском секторе?

- В июньском выпуске 2017 года «MIT Technology Review», главный редактор этого журнала, специализирующийся на технологиях искусственного интеллекта, опубликовал свою статью «Тёмная сторона искусственного интеллекта», в которой подробно ответил на этот вопрос. Ключевые моменты его статьи [35]:

- Современные системы искусственного интеллекта (ИИ) настолько сложны, что даже проектирующие их инженеры не в силах объяснить, каким образом ИИ принимает то или иное решение. На сегодняшний день и в обозримом будущем – разработать систему ИИ, которая всегда может объяснить свои действия, не представляется возможным. Технология «глубокого обучения» – оказалась очень эффективной при решении насущных проблем последних лет: распознавание изображений и голоса, языковой перевод, медицинские приложения. [35]

- На ИИ возлагаются значительные надежды по диагностированию смертельных болезней, по принятию сложных экономических решений; и также ожидается, что ИИ станет центральным элементом во многих других отраслях. Однако это ни произойдёт – или по крайней мере не должно произойти – пока мы не найдём способ сделать такую систему глубокого обучения, которая сможет объяснять те решения, которые принимает. В противном случае, мы не сможем предсказать, когда именно эта система даст сбой – а она рано или поздно его обязательно даст. [35]

- Эта проблема стала насущной уже сейчас, а в будущем она только усугубится. Будь то экономические, военные или медицинские решения. Компьютеры, на которых запущены соответствующие системы ИИ – запрограммировали себя сами, причём таким образом, что у нас нет возможности понять, «что у них на уме». Что говорить о конечных пользователях, когда даже проектирующие эти системы инженеры – не в силах понять и объяснить их поведение. По мере развития систем ИИ, мы вскоре можем перейти черту, – если уже не перешли её, – когда, полагаясь на ИИ, нам нужно будет совершить «прыжок веры». Конечно, будучи людьми, мы и сами не всегда можем объяснить свои умозаключения, и часто опираемся на интуицию. Но можем ли мы разрешить машинам думать таким же образом – непредсказуемым и необъяснимым? [35]

- В 2015 году «Маунт-Синай», медицинский центр в Нью-Йорке, – вдохновился применить концепцию глубокого обучения к своей обширной базе данных историй болезней. Структура данных, используемая для обучения ИИ-системы, включала в себя сотни параметров, которые задавались на основе результатов анализов, диагностики, тестов и врачебных записей. Программу, которая обрабатывала эти записи – назвали «Глубокий Пациент». Её обучили с использованием записей о 700 тыс. пациентов. При тестировании новых записей она оказалась очень полезной для прогнозирования болезней. Без какого-либо взаимодействия с экспертом, «Глубокий Пациент» находил симптомы, скрытые в историях болезни, – которые по мнению ИИ указывали на то, что пациент стоит на пороге обширных осложнений, включая рак печени. Мы и до этого экспериментировали с различными методами прогнозирования, которые в качестве исходных данных использовали истории болезней многих пациентов, но результаты «Глубокого Пациента» не идут с ними ни в какое сравнение. Кроме того, есть совершенно неожиданные достижения: «Глубокий Пациент» очень хорошо предсказывает наступление психических расстройств, таких как шизофрения. Но поскольку у современной медицины нет инструментов для её предсказания, встаёт вопрос, как ИИ удалось сделать это. Однако «Глубокий Пациент» не в состоянии объяснить, как он это делает. [35]

- В идеале подобные инструменты должны объяснять врачам, как они пришли к тому или иному заключению, – чтобы, скажем, обосновать применение того или иного лекарства. Однако современные системы искусственного интеллекта этого увы не умеют. Мы можем создавать подобные программы, но мы не знаем, как они работают. Глубокое обучение – привело системы ИИ к взрывному успеху. В настоящее время такие системы ИИ применяются для принятия ключевых решений в таких отраслях как медицина, финансы, производство и др. Возможно такова природа самого интеллекта – что лишь часть его поддаётся рациональному объяснению, тогда как в основном он принимает спонтанные решения. Но к чему это приведёт, когда мы разрешим таким системам диагностировать рак и совершать военные манёвры? [35]

Извлёк ли медицинский сектор уроки из ситуации с WannaCry?

- 25 мая 2017 года информационное агентство «БиБиСи» сообщило, [16] что одна из существенных причин пренебрежения кибербезопасностью в носимых медицинских устройствах – их низкая вычислительная мощность, обусловленная жёсткими требованиями к их размеру. Две другие не менее значительные причины: нехватка знаний как писать безопасный код и подгоняющие сроки выхода конечного продукта.

- В том же сообщении «БиБиСи» отметило [16], что в результате исследований программного кода одного из кардиостимуляторов, в нём было обнаружено более 8000 уязвимостей; и что несмотря на широкую огласку проблем кибербезопасности, выявленных в результате инцидента с WannaCry, лишь 17% производителей медицинского оборудования предприняли конкретные меры для обеспечения кибербезопасности своих устройств. Что касается медицинских центров, которым удалось избежать столкновения с WannaCry, то диагностикой кибербезопасности своего оборудования озадачились только 5% из них. Эти отчёты были получены вскоре после того, как более 60 организаций здравоохранения в Великобритании стали жертвами кибератаки.

- 13 июня 2017 года, спустя месяц после инцидента с WannaCry, Питер Проновост, врач с докторской степенью и заместитель директора по вопросам безопасности пациентов крупного медицинского центра «Johns Hopkins Medicine» обсуждая [17] на страницах «Harvard Business Review» насущные задачи компьютеризированной интеграции медицинского оборудования, – ни слова не упомянул о кибербезопасности.

- 15 июня 2017 года, спустя месяц после инцидента с WannaCry, Роберт Перл, врач с докторской степенью и руководитель двух медицинских центров, обсуждая [15] на страницах «Harvard Business Review» современные вызовы, с которыми сталкиваются разработчики и пользователи систем ведения ЭМК, – ни сказал про кибербезопасность ни слова.

- 20 июня 2017 года, спустя месяц после инцидента с WannaCry, группа учёных с докторскими степенями из Гарвардской Школы Медицины, – которые по совместительству являются руководителями ключевых подразделений клиники «Brigham and Women’s Hospital», опубликовали [20] на страницах «Harvard Business Review» результаты обсуждения круглого стола, посвящённого необходимости модернизации медицинского оборудования, с целью повышения качества обслуживания пациентов. На круглом столе обсуждались перспективы снижения нагрузки на врачей и снижения затрат, посредством оптимизации технологических процессов и комплексной автоматизации. В круглом столе приняли участие представители 34 ведущих медицинских центров США. Обсуждая модернизацию медицинского оборудования, участники возложили большие надежды на инструменты прогнозирования и умные устройства. О кибербезопасности не было сказано ни слова.

Как медицинским центрам обеспечить кибербезопасность?

- В 2006 году начальник Управления информационных систем спецсвязи ФСО России, генерал-лейтенант Николай Ильин заявил [52]: «Вопрос информационной безопасности сегодня актуален как никогда ранее. Количество используемой техники резко увеличивается. К сожалению, сегодня не всегда на этапе проектирования учитываются вопросы информационной безопасности. Понятно, что цена решения этой проблемы составляет от 10 до 20 процентов стоимости самой системы и заказчику не всегда хочется платить дополнительные деньги. Между тем, нужно понимать, что надёжная защита информации может быть реализована только в случае комплексного подхода, когда организационные мероприятия сочетаются с внедрением технических средств защиты».

- 3 октября 2016 года Мохаммед Али, в прошлом ключевой сотрудник IBM и Hewlett Packard, а ныне руководитель фирмы «Carbonite», специализирующейся на решениях для кибербезопасности, – поделился [19] на страницах «Harvard Business Review» своими наблюдениями относительно ситуации с кибербезопасностью в медицинском секторе: «Поскольку вирусы-вымогатели так распространены и ущерб может быть настолько дорогостоящим, я всегда удивляюсь, когда в разговорах с CEO узнаю, что они не придают этому значения. В лучшем случае, CEO делегирует проблемы кибербезопасности IT-отделу. Однако для обеспечения эффективной защиты этого недостаточно. Поэтому я всегда призываю СЕО: 1) включить меры по предотвращению воздействия вирусов-вымогателей в список приоритетных задач организационного развития; 2) пересматривать соответствующую стратегию кибербезопасности не реже раза в год; 3) привлекать всю свою организацию к соответствующему образованию».

- Можно позаимствовать устоявшиеся решения из финансового сектора. Главный вывод [18], который сделал финансовый сектор из суматохи с кибербезопасностью: «Наиболее действенный элемент кибербезопасности – это обучение персонала. Потому что на сегодняшний день основной причиной инцидентов кибербезопасности является человеческий фактор, в частности подверженность людей фишинговым атакам. Тогда как сильное шифрование, страхование киберрисков, многофакторная авторизация, лексемизация, чипирование карточек, блокчейн и биометрия – вещи хоть и полезные, но в значительной степени второстепенные».

- 19 мая 2017 года информационное агентство «БиБиСи» сообщило [23], что в Великобритании после инцидента с WannaCry на 25% выросли продажи защитного программного обеспечения. Однако, по мнению специалистов Verizon, паническая покупка защитных программ – это не то, что нужно для обеспечения кибербезопасности; для её обеспечения нужно следовать проактивной защите, а не реактивной.

P.S. Понравилась статья? Если да, поставьте лайк. Если по числу лайков (давайте наберём 70) увижу, что у читателей Хабра есть интерес к данной теме, через некоторое время подготовлю продолжение, с обзором ещё более свежих угроз для медицинских информационных систем.

Библиография

- David Talbot. // MIT Technology Review (Digital). 2012.

- Kristina Grifantini. // MIT Technology Review (Digital). 2008.

- Денс Макрушин. // SecureList. 2017.

- Tom Simonite. // MIT Technology Review (Digital). 2016..

- Sarah Marsh. // The Guardian. 2017.

- Alex Hern. // The Guardian. 2017.

- Sarunas Cerniauskas. // OCCRP: Organized Crime and Corruption Reporting Progect. 2017.

- Ray Walsh. // BestVPN. 2017.

- Adam Levin. // HuffPost. 2016.

- Mike Orcutt. // MIT Technology Review (Digital). 2014.

- Пётр Сапожников. // АМИ: Российское агентство медико-социальной информации. 2016.

- Jim Finkle. // Reuters. 2014.

- Julia Carrie Wong. // The Guardian. 2016.

- Mike Orcutt. // MIT Technology Review (Digital). 2016.

- Robert M. Pearl, MD (Harvard). // Harvard Business Review (Digital). 2017.

- // BBC. 2017.

- Peter Pronovost, MD. // Harvard Business Review (Digital). 2017.

- Rebecca Weintraub, MD (Harvard), Joram Borenstein. // Harvard Business Review (Digital). 2017.

- Mohamad Ali. // Harvard Business Review (Digital). 2016.

- Meetali Kakad, MD, David Westfall Bates, MD. // Harvard Business Review (Digital). 2017.

- Michael Gregg. // HuffPost. 2013.

- // SmartBrief. 2017.

- Matthew Wall, Mark Ward. // BBC. 2017.

- // BBC. 2017.

- Alex Hern. // The Guardian. 2017.

- // FBI. 2017.

- // Rxperian. 2017.

- Steven Erlanger, Dan Bilefsky, Sewell Chan. // The New York Times. 2017.

- // BBC. 2017.

- Allen Stefanek. .

- Linda Rosencrance. // Tom’s Guide. 2015.

- .

- .

- Steven D’Alfonso. // Security Intelligence. 2014.

- Will Knight. The Dark Secret at the Heart of AI // MIT Technology Review. 120(3), 2017.

- Кузнецов Г.Г. // «Информатика Сибири».

- // «Информатика Сибири».

- // «Информатика Сибири».

- Владимир Макаров. // Радио «Эхо Москвы».

- // Открытые системы. 2015.

- Ирина Шеян. // Computerworld Россия. 2012.

- Ирина Шеян. // Computerworld Россия. 2012.

- Ольга Смирнова. // Профиль. 2016.

- Цеплёва Анастасия. // 2012.

- .

- Кузнецов Г.Г. // «Информатика Сибири».

- .

- .

- // «Информатика Сибири».

- // «Информатика Сибири».

- // «Информатика Сибири».

- // «Информатика Сибири».

- // «Информатика Сибири».

- Агеенко Т.Ю., Андрианов А.В. // IT-Стандарт. 3(4). 2015.

- 2013.

- Жиляев П.С., Горюнова Т.И., Володин К.И. // Международный студенческий научный вестник. 2015.

- Ирина Шеян. // Директор информационной службы. 2017.

- Ирина Шеян. // Директор информационной службы. 2016.

- // 2017.

- Андрей Махонин. // БиБиСи. 2017.

- Erik Bosman, Kaveh Razavi. Dedup Est Machina: Memory Deduplication as an Advanced Exploitation Vector // Proceedings of the IEEE Symposium on Security and Privacy. 2016. pp. 987-1004.

- Bruce Potter. Dirty Little Secrets of Information Security // DEFCON 15. 2007.

- Екатерина Костина. .

Источник: habr.com