В этом посте будет описана настройка визуализации информационных панелей ELK и SIEM в ELK

Статья разделена на следующие разделы:

1- Обзор ELK SIEM

2- Дашборды по умолчанию

3- Создание ваших первых дашбордов

Оглавление всех постов.

- Интеграция с WAZUH

- Оповещение (Alerting)

- Отчетность

- Case Management

1-Обзор ELK SIEM

ELK SIEM был недавно добавлен в стек elk в версии 7.2 от 25 июня 2019 г.

Это SIEM-решение, созданное elastic.co, чтобы сделать жизнь аналитика безопасности намного проще и менее утомительной.

В нашей версии работы мы решили создать собственный SIEM и выбрать собственную панель управления.

Но мы считаем важным сначала изучить ELK SIEM.

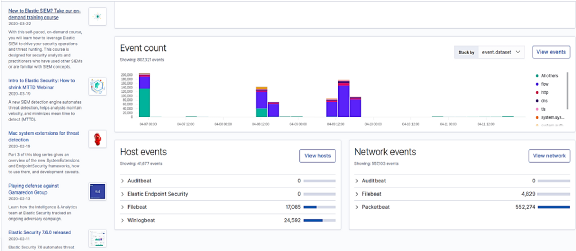

1.1- Раздел Host events

Сначала мы рассмотрим хост-раздел. Раздел хоста позволит вам увидеть события, которые генерируются в самой конечной точке.

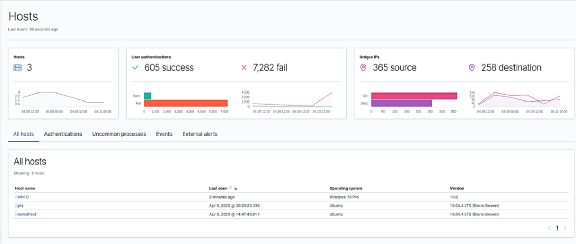

После нажатия на просмотр хостов вы должны получить что-то вроде этого. Как видите, к этому компьютеру подключено три хоста:

1 Windows 10.

2 Сервер Ubuntu 18.04.

У нас есть несколько отображаемых визуализаций, каждая из которых отображает различные типы событий.

Например, тот, что посередине, показывает данные о логинах на всех трех машинах.

Этот объем данных, который вы видите здесь, был собран за пять дней. Это объясняет большое количество неудачных и успешных входов в систему. У вас, вероятно, будет небольшое количество журналов, поэтому не беспокойтесь

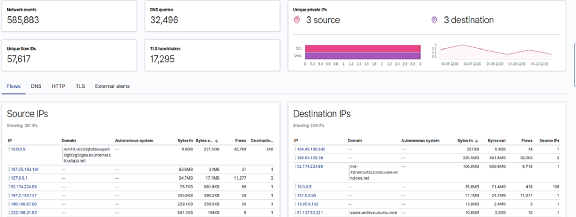

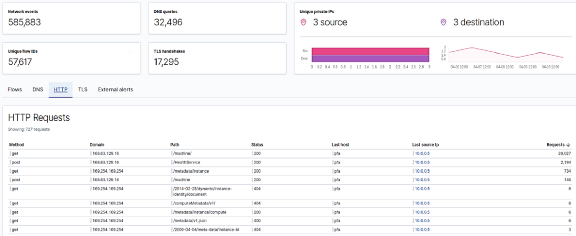

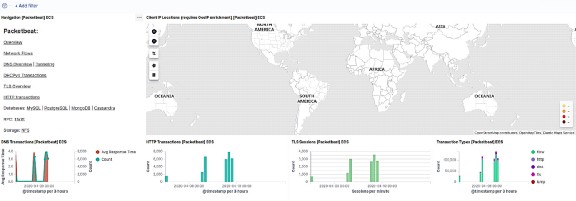

1.2- Раздел сетевых событий

Переходя к разделу сети, вы должны получить что-то вроде этого. Этот раздел позволит вам внимательно следить за всем, что происходит в вашей сети, от трафика HTTP / TLS до трафика DNS и внешних предупреждений о событиях.

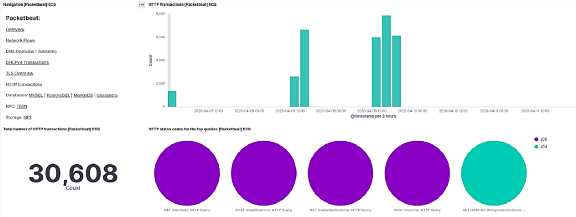

2- Дашборды по умолчанию

Чтобы облегчить жизнь пользователям, разработчики elastic.co создали панель инструментов по умолчанию, официально поддерживаемую ELK. Наши биты не были исключением из этого правила. Здесь я буду брать в качестве примера панели мониторинга Packetbeat по умолчанию.

Если вы правильно выполнили шаг второй статьи. У вас должна быть настроена панель инструментов, которая ждет вас. Итак, приступим.

На левой вкладке Kibana выберите символ приборной панели. Это третий, если считать сверху.

Введите название доли во вкладке поиска

Если в бите несколько модулей. Будет создана панель управления для каждого из них. Но только тот, у кого активен модуль, будет отображать непустые данные.

Выберите тот, у которого есть название вашего модуля.

Это основной шаблон PacketBeat.

Это панель управления сетевыми потоками. Она сообщит нам о входящем и исходящем пакете, источниках и назначениях IP-адресов, а также даст много полезной информации для аналитика центра безопасности.

3 — Создание ваших первых дашбордов

3–1- Основные понятия

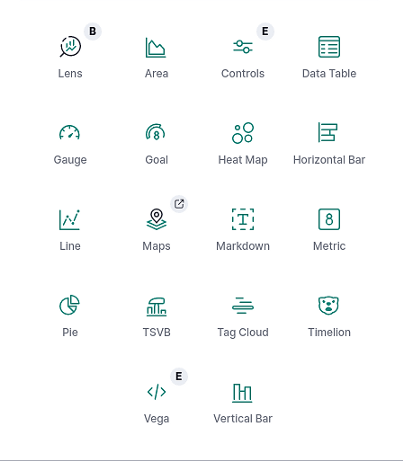

A- Типы дашбордов:

Это различные типы визуализаций, которые вы можете использовать для визуализации ваших данных.

например у нас есть:

- Гистограмма

- Карта

- Виджет Markdown

- Круговая диаграмма

B- KQL (язык запросов Kibana):

Это язык, используемый в Кибана для удобного поиска в данных. Это позволяет вам проверить, существуют ли определенные данные, и многие другие полезные функции. Чтобы узнать больше, вы можете изучить информацию по этой ссылке

Это пример запроса на поиск хоста с системой Windows 10 pro.

![]()

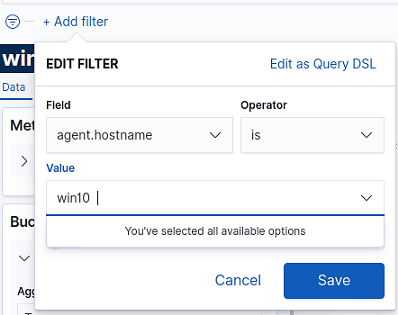

C- Фильтры:

Эта функция позволит вам фильтровать определенные параметры, например, имя хоста, код или идентификатор события и т. Д. Фильтры значительно улучшат фазу расследования с точки зрения времени и усилий, затрачиваемых на поиск улик.

D- Первая визуализация:

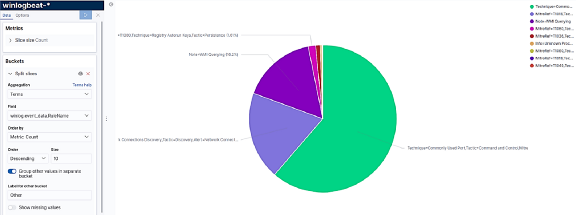

Создадим визуализацию для MITER ATT & CK.

Сначала нам нужно перейти в Dashboard → Create new dashboard→create new →Pie dashboard

Установите тип для индексного паттерна, затем коснитесь названия своего бита.

Нажмите Ввод. К этому моменту вы должны увидеть зеленый пончик.

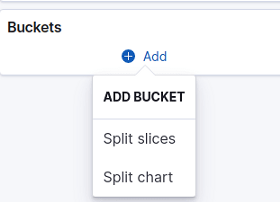

Во вкладке Buckets слева вы найдете:

— Split slices разделит пончик на разные части в зависимости от разброса данных.

— Split Chart создаст еще один пончик рядом с этим.

Мы будем использовать разделенные срезы.

Мы будем визуализировать наши данные в зависимости от выбранного нами термина. В этом случае термин будет относиться к MITER ATT & CK.

В Winlogbeat поле, которое будет предоставлять нам эту информацию, называется:

winlog.event_data.RuleNameМы установим метрику подсчета, чтобы упорядочить события в зависимости от количества их появлений.

Включите функцию “Группировать другие значения в отдельном сегменте”.

Это будет удобно, если термины, которые вы выбрали, имеют много разных значений, исходящих из ритма. Это помогает визуализировать остальные данные как единое целое. Это даст вам представление о проценте остальных событий.

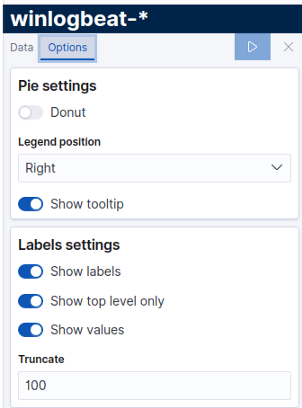

Теперь, когда мы закончили настройку вкладки данных, перейдем к вкладке параметров

Вы должны совершить следующие:

** Удалите форму пончика, чтобы на визуализации появился полный круг.

** Выберите позицию легенды, которая вам нравится. В этом случае мы отобразим их справа.

** Установите значения отображения, чтобы они отображались рядом с их фрагментом для облегчения чтения, а остальные оставьте по умолчанию

Усечение определяет, сколько вы хотите отобразить из имени события.

Установите время, с которого должна начинаться визуализация, а затем щелкните синий квадрат.

У вас должно получиться нечто подобное:

Вы также можете добавить фильтр к своей визуализации, чтобы отфильтровать определенный хост, который вы хотите проверить, или любые параметры, которые, по вашему мнению, полезны для вашей цели. Визуализация будет отображать только данные, соответствующие правилу, помещенному в фильтр. В этом случае мы будем отображать данные MITER ATT & CK, поступающие только с хоста с именем win10.

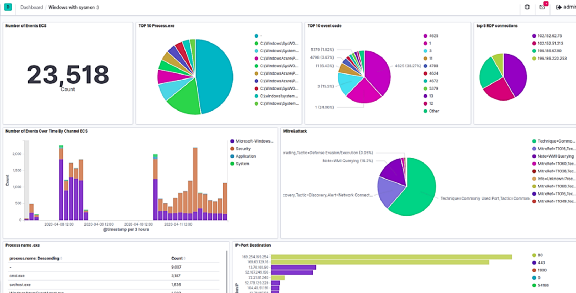

3–2- Создание вашей первой информационной панели:

Панель мониторинга — это набор множества визуализаций. Ваши информационные панели должны быть ясными, понятными и содержать полезные и детерминированные данные. Вот пример дашбордов, которые мы создали с нуля для winlogbeat.

Спасибо за уделенное время. Надеюсь, эта статья была вам полезна. Если вы хотите получить более подробную информацию по теме, мы рекомендуем вам посетить .

Телеграм чат по Elasticsearch:

Источник: habr.com