Если мы хотим выстоять против этой разрушительной тенденции правительства по установлению криптографии вне закона, одна из мер, которой мы можем воспользоваться, — это применять криптографию столько, сколько сможем, пока её применение ещё легально.

— Ф. Циммерман

Дорогие участники Сообщества!

.

Начиная с этой пятницы мы будем еженедельно публиковать наиболее интересные заметки о событиях, происходящих в сообществе .

Данный дайджест призван повысить интерес Сообщества к проблеме приватности, которая в свете становится как никогда прежде актуальной.

На повестке дня:

- создаёт свою экосистему веб-сервисов в сети

- Инфраструктура открытых ключей — зачем нужен в I2P

- Эксперты не обнаружили нарушений закона в деятельности децентрализованного интернет-провайдера «Medium»

Напомните мне — что такое «Medium»?

Проект «Medium» изначально задумывался как в , однако спустя некоторое время сталось весьма очевидным то, что для реализации задумки недостаточно желающих принять в этом участие.

По этой причине спустя некоторое время «Medium» превратился в независимого и бесплатного поставщика услуг доступа к сети I2P — энтузиасты настраивают свои беспроводные точки доступа так, чтобы при подключении к ним становилось возможным использование ресурсов проекта I2P.

«Medium» на безвозмездной основе предоставляет пользователям доступ к ресурсам сети I2P, благодаря использованию которой становится невозможным вычисление не только маршрутизатора, откуда пришёл трафик (см. ), но и конечного пользователя — абонента «Medium».

Больше информации о том, что из себя представляет «Medium», можно найти в .

«Medium» создаёт свою экосистему веб-сервисов в сети I2P

I2P (проект «Невидимый Интернет») подтвердил свою работоспособность на практике: на момент публикации статьи в сети действует .

Основной проблемой до недавнего времени являлось недостаточное количество внутрисетевых сервисов, которые бы могли показать себя достойными альтернативами наиболее популярным сервисам Интернета.

Сообщество пользователей «Medium» решило исправить эту ситуацию и начало развёртывать внутри сети I2P.

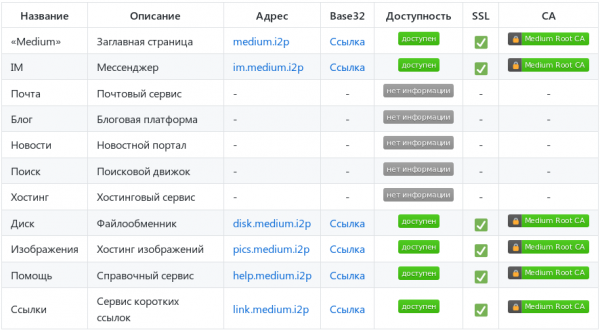

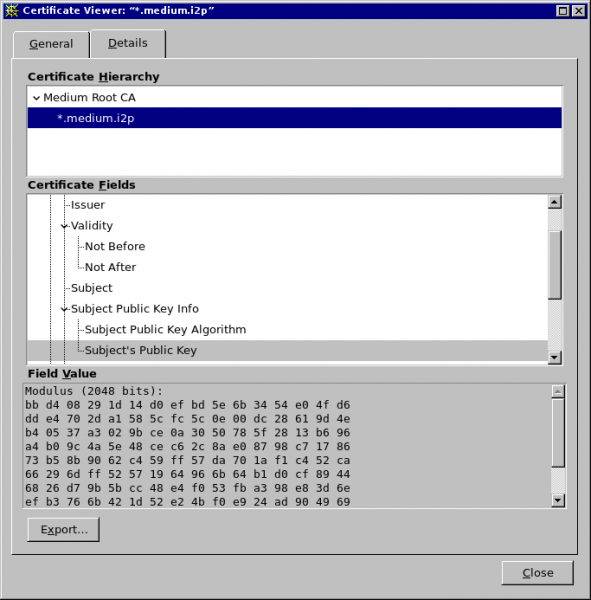

На данный момент пользователям доступны следующие сервисы общего назначения:

А также специальные сервисы

Если у вас есть гениальная идея, свободное время, свой сервер и энтузиазм — вы можете помочь сообществу в развитии экосистемы веб-сервисов сети «Medium»: и смело приступайте к разработке!

«Medium» также имеет своего рода подобие . Оператор точки доступа «Medium» может добавить в список подписок маршрутизатора I2P сервис , чтобы его пользователи получили доступ ко всем сервисам сети «Medium».

Инфраструктура открытых ключей — зачем нужен HTTPS в I2P

Нет никакой необходимости использовать протокол HTTPS для соединения с веб-сервисами в сети I2P, если вы подключаетесь к ним через локально работающий прокси-сервер вашего клиента I2P (например, ).

Действительно: транспорт и на уровне протокола позволяет безопасно использовать ресурсы сети I2P — возможность проведения полностью исключена.

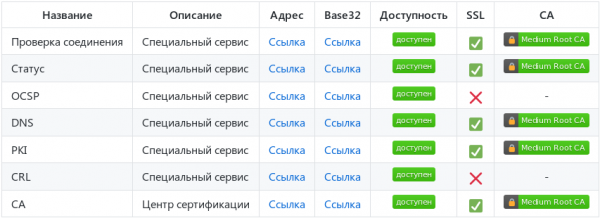

Ситуация в корне меняется, если вы получаете доступ к ресурсам сети I2P не напрямую, а через промежуточный узел — точку доступа сети «Medium», которую администрирует её оператор.

Кто в таком случае может скомпрометировать данные, которые вы передаёте:

- Оператор точки доступа. Очевидно, что действующий оператор точки доступа сети «Medium» может прослушивать незашифрованный трафик, который проходит через его оборудование.

- Злоумышленник (). «Medium» имеет проблему, схожую с , только в отношении входных и промежуточных узлов.

Вот так это дело выглядит

Решение: для доступа к веб-сервисам сети I2P использовать протокол HTTPS (7 уровень ). Проблема заключается в том, что для сервисов сети I2P невозможно выпустить подлинный сертификат безопасности обычными средствами, такими как .

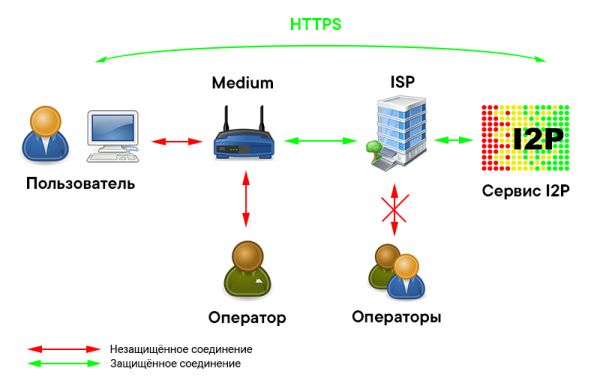

Поэтому энтузиасты учредили собственный центр сертификации — . Все сервисы сети «Medium» подписаны корневым сертификатом безопасности этого центра сертификации.

Возможность компрометации корневого сертификата центра сертификации, безусловно, была принята во внимание — но здесь сертификат больше необходим для подтверждения целостности при передачи данных и исключения возможности проведения MITM-атак.

Сервисы сети «Medium» от разных операторов имеют разные сертификаты безопасности, так или иначе подписанные корневым удостоверяющим центром. Однако операторы корневого удостоверяющего центра не имеют возможности прослушивать зашифрованный трафик сервисов, которым они подписали сертификаты безопасности (см. ).

Те, кто особо печётся о своей безопасности, может использовать в качестве дополнительной защиты такие средства, как и .

Также можно самостоятельно проверять публичные ключи конкретных сервисов сети «Medium»

Кстати: не только сервисы сети «Medium» имеют возможность подключения по протоколу HTTPS — такой же возможностью обладает и сервис .

В данный момент инфраструктура открытых ключей сети «Medium» имеет возможность проверки статуса сертификата по протоколу или посредством использования .

«А присесть как математик Богатов можно?»

Эксперты не обнаружили нарушений закона в деятельности децентрализованного интернет-провайдера «Medium».

В понедельник мы с экспертами (также известного как ).

В результате проверки никаких нарушений закона выявлено не было. На данный момент мы активно сотрудничаем с РосКомСвободой и вместе составляем обращение в Минкомсвязи.

Убедительная просьба

В том случае, если вы заметили проблемы с доступностью какого-либо из сервисов сети «Medium», не пишите об этом в комментариях к публикации — вместо этого в репозитории на GitHub. Так владельцы сервисов смогут оперативнее отреагировать на случившийся сбой.

Свободный Интернет в России начинается с Вас

Вы можете оказать посильную помощь становлению свободного Интернета в России уже сегодня. Мы составили исчерпывающий перечень того, чем именно вы можете помочь сети:

- Расскажите о сети «Medium» своим друзьям и коллегам. Поделитесь на эту статью в социальных сетях или персональном блоге

- Примите участие в обсуждении технических вопросов сети «Medium»

- Примите участие в , предназначенного для работы с сетью «Medium»

- Создайте свой веб-сервис в сети I2P и добавьте его в

- Поднимите свою к сети «Medium»

Читайте также:

Мы в Telegram:

Только зарегистрированные пользователи могут участвовать в опросе. , пожалуйста.

Альтернативное голосование: нам важно знать мнение тех, кто не имеет полноправного аккаунта на Хабре

↑

↓

Проголосовали 18 пользователей. Воздержались 8 пользователей.

Источник: habr.com