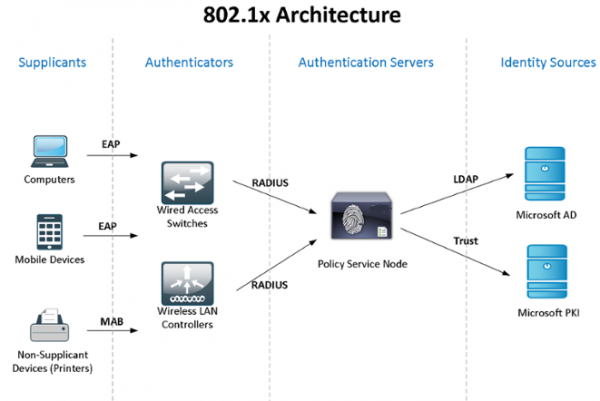

Considerem a la pràctica l'ús de Windows Active Directory + NPS (2 servidors per a la tolerància a errors) + estàndard 802.1x per al control d'accés i l'autenticació d'usuaris - ordinadors de domini - dispositius. Podeu familiaritzar-vos amb la teoria segons l'estàndard de la Viquipèdia, a l'enllaç:

Com que el meu "laboratori" té recursos limitats, els rols de controlador de domini i NPS són compatibles, però us recomano que separeu aquests serveis crítics.

No conec les maneres estàndard de sincronitzar configuracions (polítiques) de Windows NPS, de manera que utilitzarem scripts de PowerShell llançats pel planificador de tasques (l'autor és el meu antic col·lega). Per a l'autenticació d'ordinadors de domini i per a dispositius que no saben com fer-ho 802.1x (telèfons, impressores, etc.), es configurarà la política de grup i es crearan grups de seguretat.

Al final de l'article parlaré d'algunes de les complexitats de treballar amb 802.1x: com podeu utilitzar commutadors no gestionats, ACL dinàmiques, etc. Compartiré informació sobre els "errors" detectats...

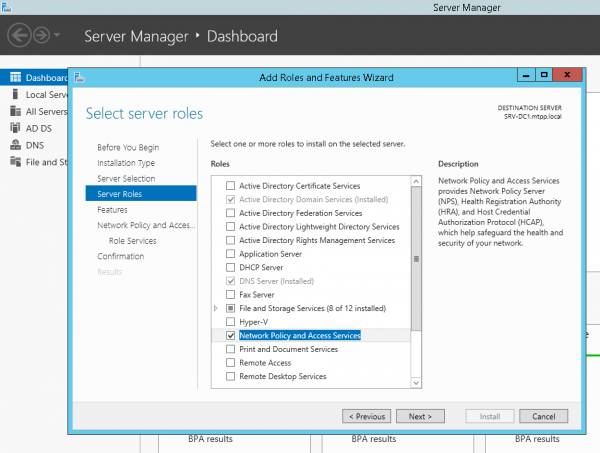

Comencem per instal·lar i configurar NPS de migració per error al Windows Server 2012R2 (el 2016 tot és igual): mitjançant el Gestor de servidors -> Assistent per afegir rols i funcions, seleccioneu només Servidor de polítiques de xarxa.

o amb PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsUn petit aclariment - pel que fa EAP protegit (PEAP) Definitivament necessitareu un certificat que confirmi l'autenticitat del servidor (amb els drets d'ús adequats), que serà de confiança als ordinadors client, llavors probablement també haureu d'instal·lar el rol Autoritat de Certificació. Però això ho assumirem CA ja has instal·lat...

Fem el mateix al segon servidor. Creem una carpeta per a l'script C:Scripts als dos servidors i una carpeta de xarxa al segon servidor SRV2NPS-config$

Creem un script de PowerShell al primer servidor C:ScriptsExport-NPS-config.ps1 amb el següent contingut:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Després d'això, configureu la tasca al Programador de tasques: "Exportació-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Executar per a tots els usuaris: executar amb els privilegis més alts

Diàriament - Repetiu la tasca cada 10 minuts. en 8 hores

A l'NPS de còpia de seguretat, configureu la configuració (política) d'importació:

creeu un script de PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1i una tasca per executar-la cada 10 minuts:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Executar per a tots els usuaris: executar amb els privilegis més alts

Diàriament - Repetiu la tasca cada 10 minuts. en 8 hores

Ara, per a la verificació, afegim a NPS en un dels servidors (!) Un parell d'interruptors als clients RADIUS (IP i Secret compartit), dues polítiques de sol·licitud de connexió: Connexió per cable (Condició: "El tipus de port NAS és Ethernet") i WiFi-Empresa (Condició: "El tipus de port NAS és IEEE 802.11") i la política de xarxa Accediu als dispositius de xarxa Cisco (Administradors de xarxa):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Al costat de l'interruptor, la configuració següent:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Després de la configuració, al cap de 10 minuts, tots els paràmetres de política haurien d'aparèixer al NPS de còpia de seguretat i podem iniciar sessió als commutadors mitjançant el compte ActiveDirectory, membre del grup domainsg-network-admins (que vam crear amb antelació).

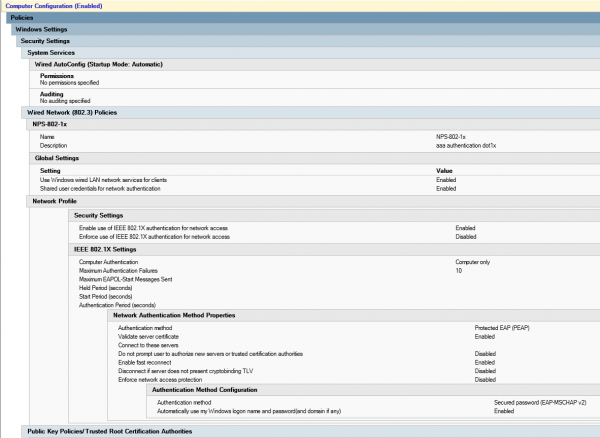

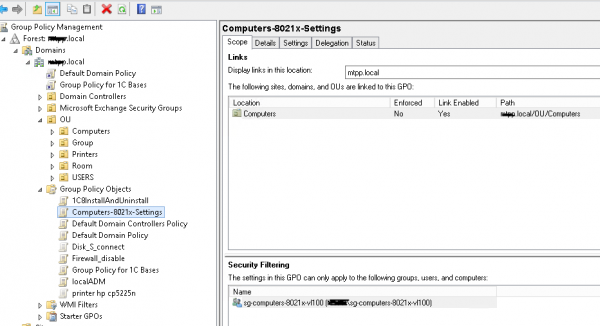

Passem a la configuració de l'Active Directory: creeu una política de grup i contrasenya, creeu els grups necessaris.

Política de grup Ordinadors-8021x-Configuració:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

Creeu un grup de seguretat sg-computadors-8021x-vl100, on afegirem ordinadors que volem distribuir a vlan 100 i configurarem el filtratge per a la política de grup creada anteriorment per a aquest grup:

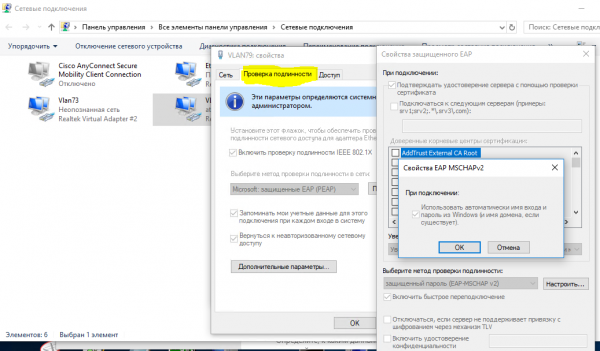

Podeu assegurar-vos que la política ha funcionat correctament obrint "Centre de xarxa i compartició (Configuració de xarxa i Internet) - Canviar la configuració de l'adaptador (Configuració de la configuració de l'adaptador) - Propietats de l'adaptador", on podem veure la pestanya "Autenticació":

Quan estigueu convençuts que la política s'ha aplicat correctament, podeu procedir a configurar la política de xarxa als ports NPS i del commutador de nivell d'accés.

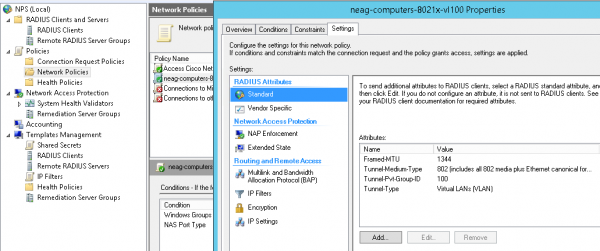

Creem una política de xarxa negag-ordinadors-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Configuració típica del port del commutador (tingueu en compte que s'utilitza el tipus d'autenticació "multidomini" - Dades i veu, i també hi ha la possibilitat d'autenticar-se per adreça Mac. Durant el "període de transició", té sentit utilitzar-lo en els paràmetres:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

vlan id no és "quarantena", sinó el mateix on ha d'aconseguir l'ordinador de l'usuari després d'iniciar sessió amb èxit, fins que ens assegurem que tot funciona com cal. Els mateixos paràmetres es poden utilitzar en altres escenaris, per exemple, quan un commutador no gestionat està connectat a aquest port i voleu que tots els dispositius connectats i no autenticats caiguin en un determinat vlan ("quarantena").

canvieu la configuració del port en mode multidomini en mode host 802.1x

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitPodeu assegurar-vos que el telèfon de l'ordinador ha passat correctament l'autenticació amb l'ordre:

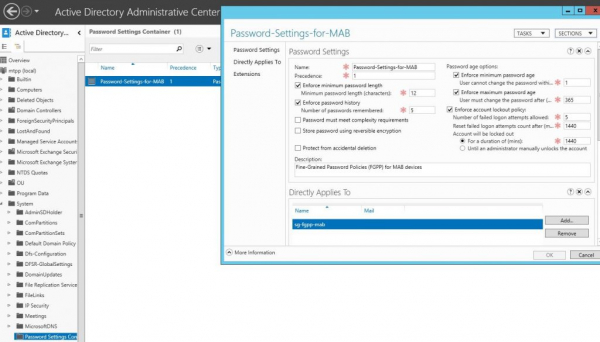

sh authentication sessions int Gi1/0/39 detAra creem un grup (per exemple, sg-fgpp-mab ) a l'Active Directory per a telèfons i afegir-hi un dispositiu de prova (en el meu cas, això és Grandstream GXP2160 amb adreça de mas 000b.82ba.a7b1 i acc. compte domini 00b82baa7b1).

Per al grup creat, reduïu els requisits de la política de contrasenyes (utilitzant mitjançant Active Directory Administrative Center -> domini -> Sistema -> Contenidor de configuració de contrasenya) amb aquests paràmetres Configuració-contrasenya-per-MAB:

això ens permetrà utilitzar l'adreça mas dels dispositius com a contrasenyes. Després d'això, podem crear una política de xarxa per a l'autenticació mab del mètode 802.1x, anomenem-lo neag-devices-8021x-voice. Els paràmetres són els següents:

- Tipus de port NAS - Ethernet

- Grups de Windows - sg-fgpp-mab

- Tipus d'EAP: autenticació sense xifrar (PAP, SPAP)

- Atributs RADIUS - Proveïdor específic: Cisco - Cisco-AV-Pair - Valor de l'atribut: device-traffic-class=voice

després de l'autenticació correcta (no us oblideu de configurar el port del commutador), vegem la informació del port:

sh autenticació se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessAra, com s'havia promès, considereu un parell de situacions no del tot òbvies. Per exemple, hem de connectar els ordinadors i dispositius dels usuaris mitjançant un interruptor (interruptor) no gestionat. En aquest cas, la configuració del port serà així:

canvieu la configuració del port en mode d'autenticació múltiple en mode host 802.1x

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS Es va notar una fallada molt estranya: si el dispositiu estava connectat a través d'un interruptor d'aquest tipus, i després es va connectar a un interruptor gestionat, NO funcionarà fins que reiniciem (!) L'interruptor. No he trobat altres maneres de resoldre'l. aquest problema.

Un altre punt relacionat amb DHCP (si s'utilitza ip dhcp snooping) - sense aquestes opcions:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionper algun motiu, no puc obtenir l'adreça IP correcta... tot i que aquesta pot ser una característica del nostre servidor DHCP

A més, Mac OS i Linux (en què el suport 802.1x és natiu) intenten autenticar l'usuari, fins i tot si l'autenticació per adreça de Mac està configurada.

A la següent part de l'article, considerarem l'ús de 802.1x per a sense fil (segons el grup al qual pertany el compte d'usuari, el "llençarem" a la xarxa adequada (vlan), encara que es connectaran a la xarxa. mateix SSID).

Font: www.habr.com