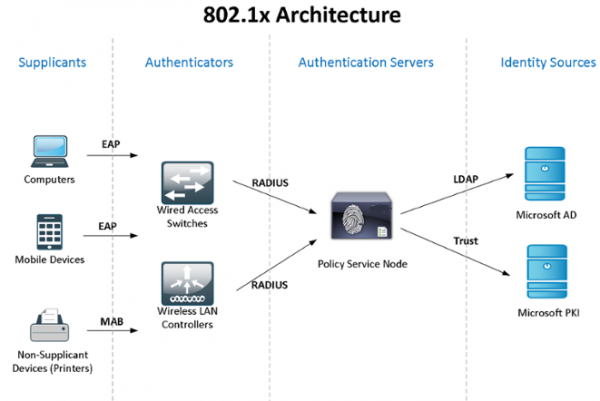

Cunsideremu in pratica l'usu di Windows Active Directory + NPS (2 servitori per a tolleranza di difetti) + 802.1x standard per u cuntrollu di l'accessu è l'autentificazione di l'utilizatori - l'urdinatori di duminiu - i dispositi. Pudete cunnosce a teoria secondu u standard in Wikipedia, à u ligame:

Siccomu u mo "laboratoriu" hè limitatu in risorse, i roli NPS è controller di duminiu sò cumpatibili, ma ricumandemu chì separà tali servizii critichi.

Ùn sò micca cunnoscu i modi standard per sincronizà e cunfigurazioni (pulitiche) di Windows NPS, cusì avemu aduprà scripts PowerShell lanciati da u pianificatore di attività (l'autore hè u mo ex cullega). Per l'autentificazione di l'urdinatori di duminiu è per i dispositi chì ùn sanu micca 802.1x (telefoni, stampanti, etc.), a pulitica di u gruppu serà cunfigurata è i gruppi di sicurezza seranu creati.

À a fine di l'articulu, parraraghju di alcune di l'intricacies di travaglià cù 802.1x - cumu pudete aduprà switches unmanaged, ACL dinamichi, etc. Aghju da sparte infurmazioni nantu à i "glitches" catturati ...

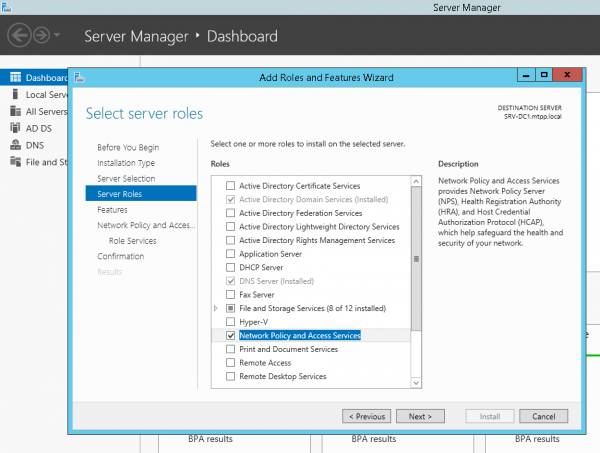

Cuminciamu cù l'installazione è a cunfigurazione di failover NPS in Windows Server 2012R2 (in 2016 tuttu hè u listessu): attraversu Server Manager -> Add Roles and Features Wizard, selezziunate solu Network Policy Server.

o cù PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsUna piccula chiarificazione - in quantu EAP Protettu (PEAP) avete bisognu di un certificatu chì cunfirmà l'autenticità di u servitore (cù i diritti apprupriati à utilizà), chì serà fiducia in l'urdinatori di u cliente, allora probabilmente avete bisognu di installà u rolu. Autorità di Certificazione. Ma assumeremu chì CA avete digià stallatu ...

Facemu u listessu nantu à u sicondu servitore. Creemu un cartulare per l'script C:Scripts in i dui servitori è un cartulare di rete in u sicondu servitore SRV2NPS-config$

Creemu un script PowerShell in u primu servitore C:ScriptsExport-NPS-config.ps1 cù u seguenti cuntenutu:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Dopu quì, cunfigurà u compitu in u Task Scheduler: "Export-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Run for all users - Run with highest privileges

Ogni ghjornu - Repetite u compitu ogni 10 minuti. in 8 ore

Nantu à a copia di salvezza NPS, cunfigurà a cunfigurazione (pulitica) impurtazione:

creà un script PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1è un compitu per eseguisce ogni 10 minuti:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Run for all users - Run with highest privileges

Ogni ghjornu - Repetite u compitu ogni 10 minuti. in 8 ore

Avà, per a verificazione, aghjustemu à NPS in unu di i servitori (!) Un paru di switch in i clienti RADIUS (IP è Shared Secret), duie pulitiche di dumanda di cunnessione: WIRED Connect (Condizione: "Tipu di portu NAS hè Ethernet") è WiFi-Enterprise (Condizione: "Tipu di portu NAS hè IEEE 802.11") è a pulitica di a rete Accessu à i Dispositivi di Rete Cisco (Amministratori di rete):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Da u latu di u cambiamentu, i seguenti paràmetri:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Dopu à a stallazione, dopu à 10 minuti, tutti i paràmetri di pulitiche devenu apparisce nantu à a copia di salvezza NPS è pudemu accede à i switches cù u contu ActiveDirectory, un membru di u gruppu domainsg-network-admins (chì avemu creatu in anticipu).

Passemu à cunfigurà Active Directory - crea una pulitica di gruppu è password, crea i gruppi necessarii.

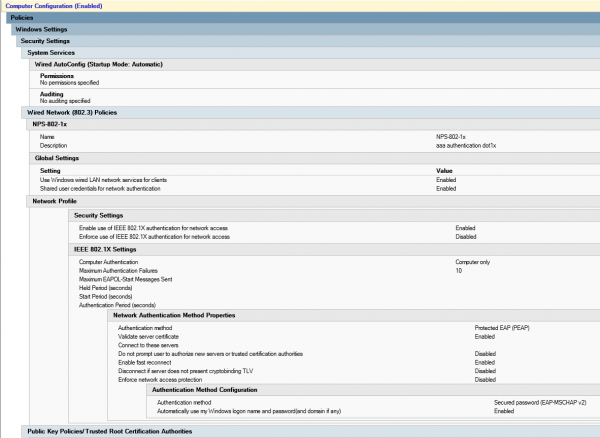

Pulitica di u gruppu Computers-8021x-Settings:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

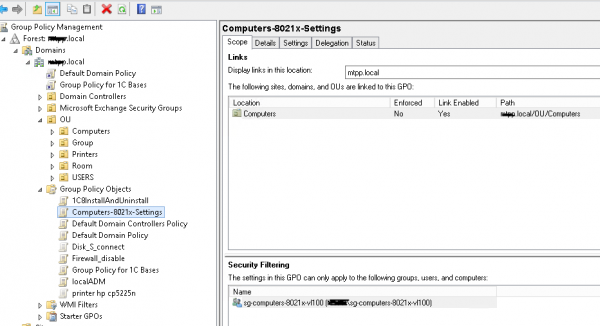

Crea un gruppu di sicurità sg-computers-8021x-vl100, induve aghjunghje l'urdinatori chì vulemu distribuisce à vlan 100 è cunfigurà u filtru per a pulitica di gruppu creata prima per questu gruppu:

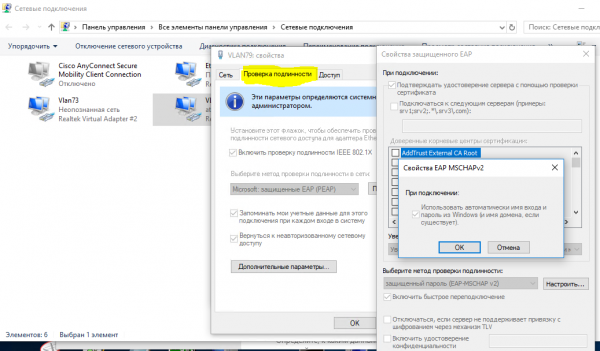

Pudete assicurà chì a pulitica hà travagliatu bè aprendu "Centru di Rete è Sparte (Configurazione di Rete è Internet) - Cambia i paràmetri di l'adattatore (Configurazione di l'adattatore) - Proprietà di l'adattatore", induve pudemu vede a tabulazione "Autentificazione":

Quandu site cunvinta chì a pulitica hè appiicata cù successu, pudete prucede à cunfigurà a pulitica di a rete nantu à u NPS è i porti di cunversione di livellu di accessu.

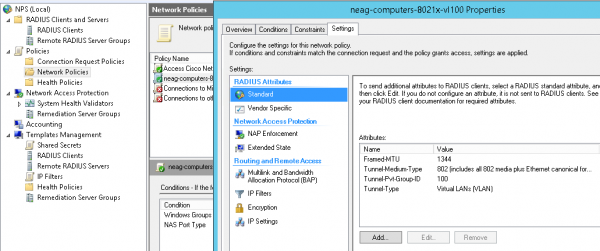

Creemu una pulitica di rete negag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Configurazione tipica per u portu di switch (per piacè nutate chì u tipu d'autentificazione "multi-dominiu" hè utilizatu - Data & Voice, è ci hè ancu a pussibilità di autentificazione per indirizzu mac. Duranti u "periodu di transizione", hè sensu di utilizà in i paràmetri:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

vlan id ùn hè micca "quarantena", ma u listessu induve l'urdinatore di l'utilizatori deve ghjunghje dopu avè successu login - finu à chì avemu assicuratu chì tuttu funziona cum'è duverebbe. I stessi paràmetri ponu esse utilizati in altri scenarii, per esempiu, quandu un switch unmanaged hè cunnessu à stu portu è vulete chì tutti i dispositi cunnessi à questu è micca autentificati per fallu in un certu vlan ("quarantena").

cambia i paràmetri di u portu in 802.1x host-mode multi-domain mode

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitPudete assicurà chì u telefunu di l'urdinatore hà passatu l'autentificazione cù u cumandamentu:

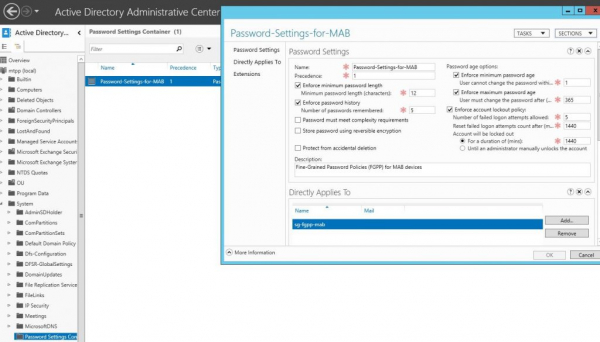

sh authentication sessions int Gi1/0/39 detAvà criemu un gruppu (per esempiu, sg-fgpp-mab ) in l'Active Directory per i telefoni è aghjunghje un dispositivu di prova à questu (in u mo casu, questu hè Grandstream GXP2160 cù u mas indirizzu 000b.82ba.a7b1 è acc. contu duminiu 00b82baa7b1).

Per u gruppu creatu, diminuite i requisiti di pulitica di password (usendu via Active Directory Administrative Center -> duminiu -> Sistema -> Password Settings Container) cù questi parametri Password-Settings-for-MAB:

chistu ci permetterà à aduprà u mas-indirizzu di i dispusitivi comu password. Dopu chì pudemu creà una pulitica di rete per l'autentificazione di u metudu 802.1x mab, chjamemu neag-devices-8021x-voice. I paràmetri sò i seguenti:

- NAS Port Type - Ethernet

- Gruppi Windows - sg-fgpp-mab

- Tipi EAP: Autenticazione non criptata (PAP, SPAP)

- Attributi RADIUS - Vendor Specific: Cisco - Cisco-AV-Pair - Valore di l'attributu: device-traffic-class=voice

dopu l'autentificazione successu (ùn vi scurdate di cunfigurà u portu di switch), vedemu l'infurmazioni da u portu:

sh autenticazione se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessAvà, cum'è prumessu, cunzidira un coppiu di situazioni micca completamente evidenti. Per esempiu, avemu bisognu di cunnette l'urdinatori è i dispositi di l'utilizatori attraversu un switch (switch) micca gestitu. In questu casu, i paràmetri di u portu per questu seranu cusì:

cambia i paràmetri di u portu in u modu multi-auth 802.1x host-mode

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS Un glitch assai stranu hè statu nutatu - se u dispusitivu hè stata cunnessu cù un tali switch, è dopu hè stata cunnessa in un switch gestionatu, allora ùn hà micca travagliatu finu à chì avemu riavviatu (!) U switch. Ùn aghju micca trovu altre manere di risolve. stu prublema.

Un altru puntu ligatu à DHCP (se l'ip dhcp snooping hè utilizatu) - senza queste opzioni:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionper una certa ragione, ùn possu micca ottene l'indirizzu ip currettu ... ancu s'ellu pò esse una funzione di u nostru servitore DHCP

Inoltre, Mac OS & Linux (in quale u supportu 802.1x hè nativu) pruvate à autentificà l'utilizatore, ancu s'ellu hè cunfiguratu l'autentificazione per indirizzu mac.

In a prossima parte di l'articulu, avemu da cunsiderà l'usu di 802.1x per Wireless (sicondu u gruppu à u quale appartene u contu d'utilizatore, l'avemu "gettatu" in a reta adattata (vlan), ancu s'ellu si cunnetta à u u stessu SSID).

Source: www.habr.com