V tomto článku se podíváme na řadu volitelných, ale užitečných nastavení:

- ;

- ;

- ;

- ;

- ;

- ;

- ;

- ;

- .

Tento článek je pokračováním, začněte vidět oVirt za 2 hodiny и .

Články

- Další nastavení - Jsme tady

Další nastavení správce

Pro pohodlí nainstalujeme další balíčky:

$ sudo yum install bash-completion vimChcete-li povolit automatické dokončování příkazů pro dokončení bash, přepněte na bash.

Přidání dalších názvů DNS

To bude vyžadováno, když se potřebujete připojit ke správci pomocí alternativního jména (CNAME, alias nebo jen krátký název bez přípony domény). Z bezpečnostních důvodů správce povoluje připojení pouze k povolenému seznamu jmen.

Vytvořte konfigurační soubor:

$ sudo vim /etc/ovirt-engine/engine.conf.d/99-custom-sso-setup.confnásledující obsah:

SSO_ALTERNATE_ENGINE_FQDNS="ovirt.example.com some.alias.example.com ovirt"a restartujte správce:

$ sudo systemctl restart ovirt-engineKonfigurace ověřování prostřednictvím AD

oVirt má vestavěnou uživatelskou základnu, ale jsou podporováni i externí poskytovatelé LDAP, vč. INZERÁT.

Nejjednodušší způsob typické konfigurace je spustit průvodce a restartovat správce:

$ sudo yum install ovirt-engine-extension-aaa-ldap-setup

$ sudo ovirt-engine-extension-aaa-ldap-setup

$ sudo systemctl restart ovirt-enginePříklad čaroděje

$ sudo ovirt-engine-extension-aaa-ldap-setup

Dostupné implementace LDAP:

...

3 - Active Directory

...

Prosím vyberte: 3

Zadejte název doménové struktury Active Directory: example.com

Vyberte protokol, který chcete použít (startTLS, ldaps, plain) [startTLS]:

Vyberte prosím způsob získání certifikátu CA s kódováním PEM (Soubor, URL, Vložený, Systém, Nezabezpečené): URL

URL:

Zadejte DN vyhledávacího uživatele (například uid=username,dc=example,dc=com nebo ponechte prázdné pro anonym): CN=oVirt-Engine,CN=Uživatelé,DC=příklad,DC=com

Zadejte heslo uživatele pro vyhledávání: *Heslo*

[ INFO ] Pokus o vazbu pomocí 'CN=oVirt-Engine,CN=Users,DC=example,DC=com'

Budete používat jednotné přihlášení pro virtuální počítače (Ano, Ne) [Ano]:

Zadejte název profilu, který bude viditelný uživatelům [example.com]:

Uveďte prosím přihlašovací údaje k otestování postupu přihlášení:

Zadejte uživatelské jméno: nějaký Každý uživatel

Zadejte uživatelské heslo:

...

[ INFO ] Přihlašovací sekvence byla úspěšně provedena

...

Vyberte testovací sekvenci k provedení (Hotovo, Přerušit, Přihlásit se, Hledat) [Hotovo]:

[ INFO ] Fáze: Nastavení transakce

...

SHRNUTÍ KONFIGURACE

...

Použití průvodce je vhodné pro většinu případů. U složitých konfigurací se nastavení provádějí ručně. Více podrobností v dokumentaci oVirt, . Po úspěšném připojení Engine k AD se v okně připojení objeví další profil a na Oprávnění systémové objekty mají schopnost udělovat oprávnění uživatelům a skupinám AD. Je třeba poznamenat, že externím adresářem uživatelů a skupin může být nejen AD, ale také IPA, eDirectory atd.

Více cest

V produkčním prostředí musí být úložný systém připojen k hostiteli prostřednictvím několika nezávislých I/O cest. Typicky v CentOS (a tedy i u oVirt'e) nejsou žádné problémy se sestavováním více cest k zařízení (find_multipaths ano). Další nastavení pro FCoE jsou popsána v Stojí za to věnovat pozornost doporučení výrobce úložného systému – mnoho z nich doporučuje používat zásady round-robin, zatímco Enterprise používá výchozí nastavení. Linux Používá se 7 služebních hodin.

Na příkladu 3PAR

a dokument EL je vytvořen jako hostitel s Generic-ALUA Persona 2, pro kterou jsou v nastavení /etc/multipath.conf zadány následující hodnoty:

defaults {

polling_interval 10

user_friendly_names no

find_multipaths yes

}

devices {

device {

vendor "3PARdata"

product "VV"

path_grouping_policy group_by_prio

path_selector "round-robin 0"

path_checker tur

features "0"

hardware_handler "1 alua"

prio alua

failback immediate

rr_weight uniform

no_path_retry 18

rr_min_io_rq 1

detect_prio yes

fast_io_fail_tmo 10

dev_loss_tmo "infinity"

}

}Poté je dán příkaz k restartování:

systemctl restart multipathd

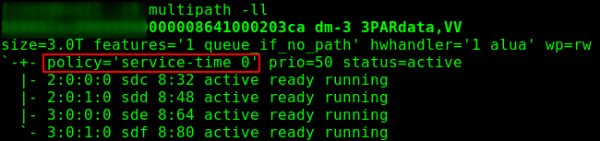

Rýže. 1 je výchozí zásada více I/O.

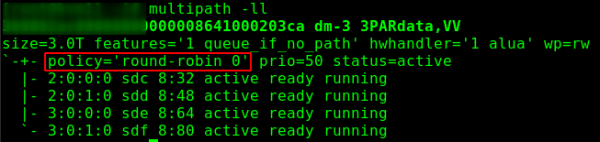

Rýže. 2 - vícenásobná I/O politika po použití nastavení.

Nastavení správy napájení

Umožňuje provést například tvrdý reset stroje, pokud Engine nemůže po dlouhou dobu přijímat odpověď od hostitele. Implementováno prostřednictvím Fence Agenta.

Compute -> Hosts -> HOST - Edit -> Power Management, poté zapněte "Enable Power Management" a přidejte agenta - "Add Fence Agent" -> +.

Zadejte typ (například pro iLO5 musíte zadat ilo4), název/adresu rozhraní ipmi a uživatelské jméno/heslo. Doporučuje se vytvořit samostatného uživatele (například oVirt-PM) a v případě iLO mu udělit oprávnění:

- Přihlášení

- Vzdálená konzole

- Virtuální napájení a reset

- Virtuální média

- Nakonfigurujte nastavení iLO

- Správa uživatelských účtů

Neptejte se, proč tomu tak je, vybírá se to empiricky. Agent konzolového šermu vyžaduje menší sadu práv.

Při nastavování seznamů řízení přístupu je třeba mít na paměti, že agent neběží na enginu, ale na „sousedním“ hostiteli (tzv. Power Management Proxy), tedy pokud je v uzlu pouze jeden uzel. cluster, správa napájení bude fungovat nebude.

Nastavení SSL

Úplné oficiální pokyny - in , Příloha D: oVirt a SSL – Nahrazení certifikátu SSL/TLS modulu oVirt Engine.

Certifikát může být od naší firemní CA nebo od externí komerční CA.

Důležitá poznámka: certifikát je určen pro připojení ke správci, neovlivní interakci mezi Enginem a uzly – budou používat certifikáty s vlastním podpisem vydané Enginem.

Požadavky:

- certifikát vydávající CA ve formátu PEM s celým řetězcem až ke kořenové CA (od podřízeného vydávajícího na začátku až po kořenový na konci);

- certifikát pro Apache vydaný vydávající CA (rovněž kompletní s celým řetězcem certifikátů CA);

- soukromý klíč pro Apache, žádné heslo.

Předpokládejme, že naše vydávající certifikační autorita běží CentOS, se nazývá subca.example.com a požadavky, klíče a certifikáty se nacházejí v adresáři /etc/pki/tls/.

Proveďte zálohy a vytvořte dočasný adresář:

$ sudo cp /etc/pki/ovirt-engine/keys/apache.key.nopass /etc/pki/ovirt-engine/keys/apache.key.nopass.`date +%F`

$ sudo cp /etc/pki/ovirt-engine/certs/apache.cer /etc/pki/ovirt-engine/certs/apache.cer.`date +%F`

$ sudo mkdir /opt/certs

$ sudo chown mgmt.mgmt /opt/certsStáhněte si certifikáty, spusťte je ze své pracovní stanice nebo je přeneste jiným pohodlným způsobem:

[myuser@mydesktop] $ scp -3 causer@subca.example.com:/etc/pki/tls/cachain.pem mgmt@ovirt.example.com:/opt/certs

[myuser@mydesktop] $ scp -3 causer@subca.example.com:/etc/pki/tls/private/ovirt.key mgmt@ovirt.example.com:/opt/certs

[myuser@mydesktop] $ scp -3 causer@subca.example.com/etc/pki/tls/certs/ovirt.crt mgmt@ovirt.example.com:/opt/certsV důsledku toho byste měli vidět všechny 3 soubory:

$ ls /opt/certs

cachain.pem ovirt.crt ovirt.keyInstalace certifikátů

Kopírování souborů a aktualizace seznamů důvěryhodných:

$ sudo cp /opt/certs/cachain.pem /etc/pki/ca-trust/source/anchors

$ sudo update-ca-trust

$ sudo rm /etc/pki/ovirt-engine/apache-ca.pem

$ sudo cp /opt/certs/cachain.pem /etc/pki/ovirt-engine/apache-ca.pem

$ sudo cp /opt/certs/ovirt03.key /etc/pki/ovirt-engine/keys/apache.key.nopass

$ sudo cp /opt/certs/ovirt03.crt /etc/pki/ovirt-engine/certs/apache.cer

$ sudo systemctl restart httpd.servicePřidat/aktualizovat konfigurační soubory:

$ sudo vim /etc/ovirt-engine/engine.conf.d/99-custom-truststore.confENGINE_HTTPS_PKI_TRUST_STORE="/etc/pki/java/cacerts"

ENGINE_HTTPS_PKI_TRUST_STORE_PASSWORD=""$ sudo vim /etc/ovirt-engine/ovirt-websocket-proxy.conf.d/10-setup.confSSL_CERTIFICATE=/etc/pki/ovirt-engine/certs/apache.cer

SSL_KEY=/etc/pki/ovirt-engine/keys/apache.key.nopass$ sudo vim /etc/ovirt-imageio-proxy/ovirt-imageio-proxy.conf# Key file for SSL connections

ssl_key_file = /etc/pki/ovirt-engine/keys/apache.key.nopass

# Certificate file for SSL connections

ssl_cert_file = /etc/pki/ovirt-engine/certs/apache.cerDále restartujte všechny dotčené služby:

$ sudo systemctl restart ovirt-provider-ovn.service

$ sudo systemctl restart ovirt-imageio-proxy

$ sudo systemctl restart ovirt-websocket-proxy

$ sudo systemctl restart ovirt-engine.servicePřipraveno! Je čas se připojit ke správci a zkontrolovat, zda je připojení zabezpečeno podepsaným certifikátem SSL.

Archivace

Kam bez ní! V této části budeme hovořit o archivaci správce, archivace VM je samostatný problém. Jednou denně budeme vytvářet archivní kopie a ukládat je přes NFS, například na stejném systému, kam jsme umístili ISO obrazy — mynfs1.example.com:/exports/ovirt-backup. Nedoporučuje se ukládat archivy na stejném počítači, kde běží Engine.

Nainstalujte a povolte autofs:

$ sudo yum install autofs

$ sudo systemctl enable autofs

$ sudo systemctl start autofsVytvořte skript:

$ sudo vim /etc/cron.daily/make.oVirt.backup.shnásledující obsah:

#!/bin/bash

datetime=`date +"%F.%R"`

backupdir="/net/mynfs01.example.com/exports/ovirt-backup"

filename="$backupdir/`hostname --short`.`date +"%F.%R"`"

engine-backup --mode=backup --scope=all --file=$filename.data --log=$filename.log

#uncomment next line for autodelete files older 30 days

#find $backupdir -type f -mtime +30 -exec rm -f {} ;Vytvoření spustitelného souboru:

$ sudo chmod a+x /etc/cron.daily/make.oVirt.backup.shNyní každý večer obdržíme archiv nastavení správce.

Rozhraní pro správu hostitele

- moderní administrační rozhraní pro Linux systémy. V tomto případě hraje podobnou roli jako webové rozhraní ESXi.

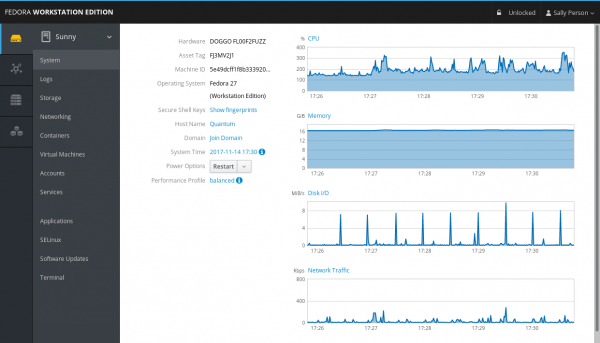

Rýže. 3 - vzhled panelu.

Instalace je velmi jednoduchá, potřebujete balíčky kokpitu a plugin kokpit-ovirt-dashboard:

$ sudo yum install cockpit cockpit-ovirt-dashboard -yPřepínací kokpit:

$ sudo systemctl enable --now cockpit.socketNastavení brány firewall:

sudo firewall-cmd --add-service=cockpit

sudo firewall-cmd --add-service=cockpit --permanentNyní se můžete připojit k hostiteli: https://[IP hostitele nebo FQDN]:9090

VLAN

Přečtěte si více o sítích v . Možností je mnoho, zde si popíšeme propojení virtuálních sítí.

Chcete-li připojit další podsítě, musíte je nejprve popsat v konfiguraci: Síť -> Sítě -> Nová, zde je povinným polem pouze název; zaškrtávací políčko VM Network, které umožňuje počítačům používat tuto síť, je povoleno a pro připojení značky je nutné ji povolit Povolit označování VLAN, zadejte číslo VLAN a klikněte na OK.

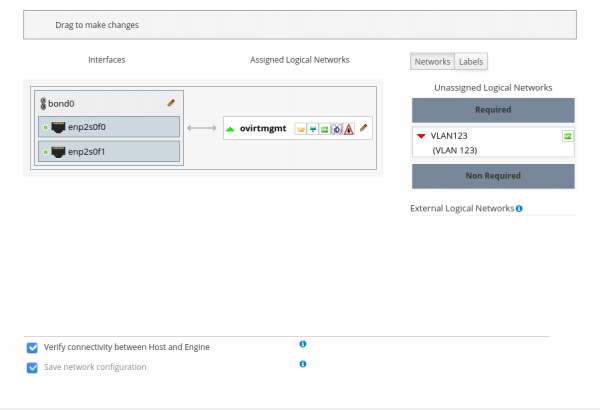

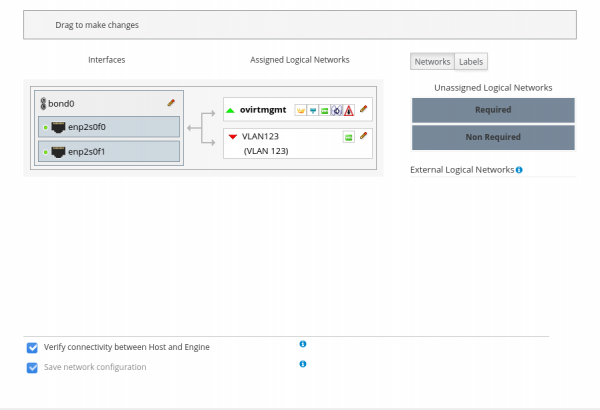

Nyní musíte jít do Compute -> Hosts -> kvmNN -> Network Interfaces -> Setup Host Networks hosts. Přetáhněte přidanou síť z pravé strany Unassigned Logical Networks doleva do Assigned Logical Networks:

Rýže. 4 - před přidáním sítě.

Rýže. 5 - po přidání sítě.

Pro hromadné připojení několika sítí k hostiteli je vhodné při vytváření sítí jim přiřadit štítky a přidávat sítě podle štítků.

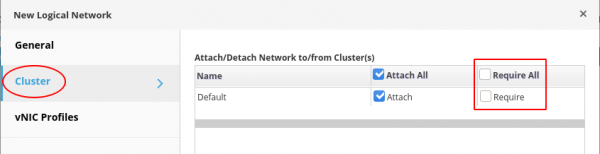

Po vytvoření sítě přejdou hostitelé do stavu Neprovozní, dokud nebude síť přidána do všech uzlů clusteru. Toto chování je vyvoláno příznakem Vyžadovat vše na kartě Cluster při vytváření nové sítě. V případě, že síť není potřeba na všech uzlech clusteru, lze tuto funkci zakázat, pak bude síť při přidávání hostitele vpravo v sekci Nevyžadováno a můžete si vybrat, zda ji chcete připojit k konkrétního hostitele.

Rýže. 6 — výběr znaménka požadavku sítě.

Specifické pro HPE

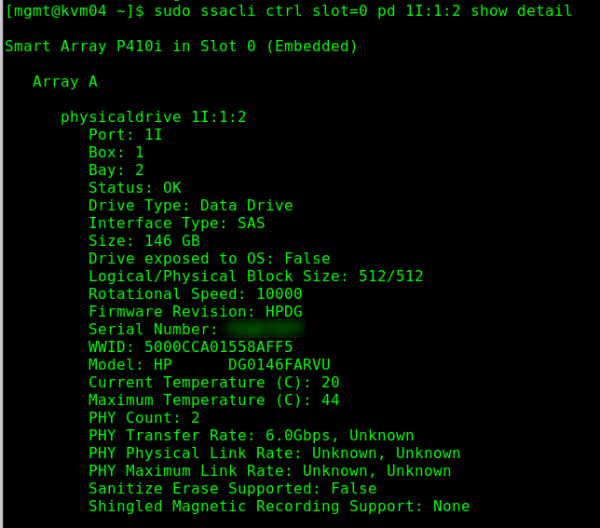

Téměř všichni výrobci mají nástroje, které zlepšují použitelnost jejich produktů. Na příkladu HPE jsou užitečné AMS (Agentless Management Service, amsd pro iLO5, hp-ams pro iLO4) a SSA (Smart Storage Administrator, práce s diskovým řadičem) atd.

Připojení úložiště HPE

Importujte klíč a připojte úložiště HPE:

$ sudo rpm --import https://downloads.linux.hpe.com/SDR/hpePublicKey2048_key1.pub

$ sudo vim /etc/yum.repos.d/mcp.reponásledující obsah:

[mcp]

name=Management Component Pack

baseurl=http://downloads.linux.hpe.com/repo/mcp/centos/$releasever/$basearch/current/

enabled=1

gpgkey=file:///etc/pki/rpm-gpg/GPG-KEY-mcp

[spp]

name=Service Pack for ProLiant

baseurl=http://downloads.linux.hpe.com/SDR/repo/spp/RHEL/$releasever/$basearch/current/

enabled=1

gpgkey=file:///etc/pki/rpm-gpg/GPG-KEY-mcpProhlédněte si obsah úložiště a informace o balíčku (pro referenci):

$ sudo yum --disablerepo="*" --enablerepo="mcp" list available

$ yum info amsdInstalace a spuštění:

$ sudo yum install amsd ssacli

$ sudo systemctl start amsdPříklad utility pro práci s diskovým řadičem

To je prozatím vše. V následujících článcích plánuji pokrýt některé základní operace a aplikace. Například jak udělat VDI v oVirt.

Zdroj: www.habr.com