Na posledním PHDays 9 jsme uspořádali soutěž o hacknutí čerpací stanice plynu - soutěž . Na místě byly tři stojany s různými bezpečnostními parametry (žádné zabezpečení, nízké zabezpečení, vysoké zabezpečení), které napodobovaly stejný průmyslový proces: vzduch pod tlakem byl napumpován do balónu (a poté vypuštěn).

I přes odlišné bezpečnostní parametry bylo hardwarové složení stojanů stejné: Siemens Simatic PLC řady S7-300; tlačítko nouzového vypuštění vzduchu a zařízení na měření tlaku (připojeno k digitálním vstupům PLC (DI)); ventily sloužící k nafukování a vyfukování vzduchu (připojené k digitálním výstupům PLC (DO)) - viz obrázek níže.

PLC v závislosti na naměřených hodnotách tlaku a v souladu se svým programem rozhodlo vypustit nebo nafouknout kouli (otevřelo a zavřelo odpovídající ventily). Všechny stojany však měly režim ručního ovládání, který umožňoval řídit stavy ventilů bez omezení.

Stojany se lišily složitostí povolení tohoto režimu: na nechráněném stánku to bylo nejjednodušší a na stánku s vysokou bezpečností to bylo odpovídajícím způsobem obtížnější.

Pět ze šesti problémů bylo vyřešeno během dvou dnů; Účastník na prvním místě získal 233 bodů (na soutěž se připravoval týden). Tři výherci: I místo - a1exdandy, II - Rubikoid, III - Ze.

Během PHDays se však žádnému z účastníků nepodařilo překonat všechny tři stánky, a tak jsme se rozhodli udělat online soutěž a nejtěžší úkol jsme zveřejnili začátkem června. Účastníci museli do měsíce splnit úkol, najít vlajku a detailně a zajímavě popsat řešení.

Pod sestřihem zveřejňujeme analýzu nejlepšího řešení úkolu z těch zaslaných v průběhu měsíce, našel ji Alexey Kovrizhnykh (a1exdandy) ze společnosti Digital Security, který obsadil XNUMX. místo v soutěži během PHDays. Níže uvádíme jeho text s našimi komentáři.

Prvotní analýza

Úloha tedy obsahovala archiv s následujícími soubory:

- block_upload_traffic.pcapng

- DB100.bin

- hints.txt

Soubor hints.txt obsahuje potřebné informace a rady k vyřešení úkolu. Zde je její obsah:

- Petrovich mi včera řekl, že můžete načíst bloky z PlcSim do Step7.

- Na stánku bylo použito PLC Siemens Simatic řady S7-300.

- PlcSim je emulátor PLC, který umožňuje spouštět a ladit programy pro PLC Siemens S7.

Zdá se, že soubor DB100.bin obsahuje datový blok DB100 PLC: 00000000: 0100 0102 6e02 0401 0206 0100 0101 0102 ....n ......... 00000010: 1002 0501 0202. ..... ......... 2002: 0501 0206 0100 0102 00000020 0102 7702 0401a0206 ..w............. 0100: 0103 0102 0 02 00000030 0501 ................ 0202: 1602 0501 0206 0100 0104 0102 00000040a7502 0401 u............... 0206: 0100 0105 0102 0 02 0501 00000050 0202............1602. 0501: 0206 0100 0106 0102 3402 4 00000060 0401 .........&..... 0206: 0100c0107 0102 2602 0501 0202 00000070 4 02 : 0501 0206 0100 0108 0102a3302 0401 3 00000080 ................ 0206: 0100 0109 0102 0a 02 0501 0202 1602 ...........00000090 0501a0206: 0100 010b 0102 3702 0401 0206 7 000000 ............F... 0b0100: 010 0102 2202c 0501 0202 4602 0501....... .. 000000c0: 0206d 0100 010a0102 3302 0401 0206 0100 3 ................ 000000d0: 010 0102e 0 02d0501 0202 1602 0501......m... .... 0206e000000: 0 0100 010 0102 6 02 0401 0206 ........#...... 0100f010: 000000 0 0102 1102 0501 0202 ........ ..... 2302: 0501 0206 0100 000000 0 0110 0102 3502 ......%......... 0401: 0206 0100 0111 0102 5 00000100 ....... .....&. 1202: 0501 0202 2502c0501 0206 0100 0112 ....L......

Jak název napovídá, soubor block_upload_traffic.pcapng obsahuje výpis provozu blokového nahrávání do PLC.

Stojí za zmínku, že tento výpis provozu na místě soutěže během konference bylo trochu obtížnější získat. K tomu bylo nutné porozumět skriptu ze souboru projektu pro TeslaSCADA2. Z něj bylo možné pochopit, kde se nachází výpis zašifrovaný pomocí RC4 a jaký klíč je třeba použít k jeho dešifrování. Výpisy datových bloků na místě lze získat pomocí klienta protokolu S7. K tomu jsem použil demo klienta z balíčku Snap7.

Extrahování bloků zpracování signálu z výpisu provozu

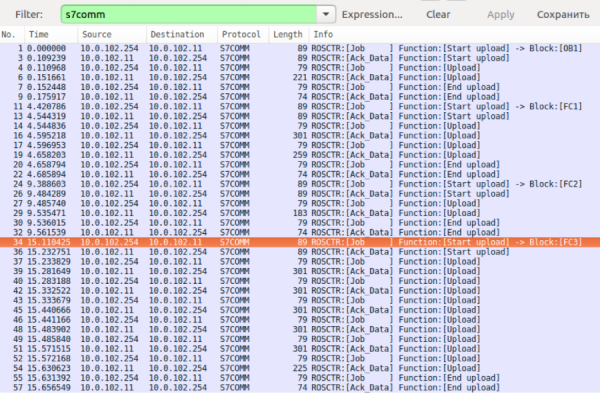

Když se podíváte na obsah výpisu, můžete pochopit, že obsahuje bloky zpracování signálu OB1, FC1, FC2 a FC3:

Tyto bloky musí být odstraněny. To lze provést například pomocí následujícího skriptu, který předtím převedl provoz z formátu pcapng na pcap:

#!/usr/bin/env python2

import struct

from scapy.all import *

packets = rdpcap('block_upload_traffic.pcap')

s7_hdr_struct = '>BBHHHHBB'

s7_hdr_sz = struct.calcsize(s7_hdr_struct)

tpkt_cotp_sz = 7

names = iter(['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin'])

buf = ''

for packet in packets:

if packet.getlayer(IP).src == '10.0.102.11':

tpkt_cotp_s7 = str(packet.getlayer(TCP).payload)

if len(tpkt_cotp_s7) < tpkt_cotp_sz + s7_hdr_sz:

continue

s7 = tpkt_cotp_s7[tpkt_cotp_sz:]

s7_hdr = s7[:s7_hdr_sz]

param_sz = struct.unpack(s7_hdr_struct, s7_hdr)[4]

s7_param = s7[12:12+param_sz]

s7_data = s7[12+param_sz:]

if s7_param in ('x1ex00', 'x1ex01'): # upload

buf += s7_data[4:]

elif s7_param == 'x1f':

with open(next(names), 'wb') as f:

f.write(buf)

buf = ''Po prozkoumání výsledných bloků si všimnete, že vždy začínají byty 70 70 (pp). Nyní se musíte naučit, jak je analyzovat. Nápověda k přiřazení naznačuje, že k tomu musíte použít PlcSim.

Získávání lidsky čitelných pokynů z bloků

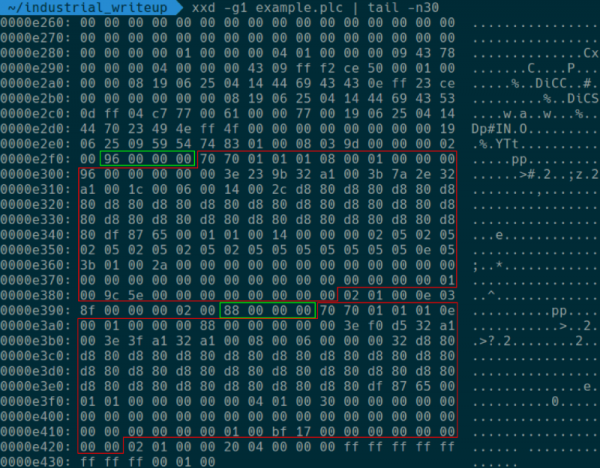

Nejprve si zkusme naprogramovat S7-PlcSim tak, že do něj pomocí softwaru Simatic Manager nahrajeme několik bloků s opakujícími se instrukcemi (= Q 0.0) a uložíme PLC získané v emulátoru do souboru example.plc. Při pohledu na obsah souboru můžete snadno určit začátek stažených bloků podle podpisu 70 70, který jsme objevili dříve. Před bloky je velikost bloku zjevně zapsána jako 4bajtová hodnota little-endian.

Poté, co jsme obdrželi informace o struktuře souborů plc, se objevil následující akční plán pro čtení programů PLC S7:

- Pomocí Simatic Manageru vytvoříme v S7-PlcSim strukturu bloků podobnou té, kterou jsme obdrželi z výpisu. Velikosti bloků se musí shodovat (toho je dosaženo vyplněním bloků požadovaným počtem instrukcí) a jejich identifikátory (OB1, FC1, FC2, FC3).

- Uložte PLC do souboru.

- Obsah bloků ve výsledném souboru nahradíme bloky z výpisu provozu. Začátek bloků je určen podpisem.

- Výsledný soubor načteme do S7-PlcSim a podíváme se na obsah bloků v Simatic Manageru.

Bloky lze nahradit například následujícím kódem:

with open('original.plc', 'rb') as f:

plc = f.read()

blocks = []

for fname in ['OB1.bin', 'FC1.bin', 'FC2.bin', 'FC3.bin']:

with open(fname, 'rb') as f:

blocks.append(f.read())

i = plc.find(b'pp')

for block in blocks:

plc = plc[:i] + block + plc[i+len(block):]

i = plc.find(b'pp', i + 1)

with open('target.plc', 'wb') as f:

f.write(plc)Alexey se vydal možná obtížnější, ale stále správnou cestou. Předpokládali jsme, že účastníci využijí program NetToPlcSim, aby PlcSim mohl komunikovat po síti, nahrát bloky do PlcSim přes Snap7 a následně tyto bloky stáhnout jako projekt z PlcSim pomocí vývojového prostředí.

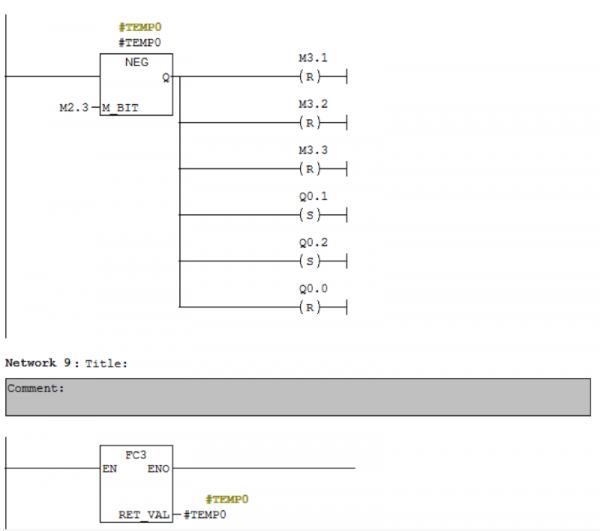

Otevřením výsledného souboru v S7-PlcSim můžete číst přepsané bloky pomocí Simatic Manager. Hlavní funkce ovládání zařízení jsou zaznamenány v bloku FC1. Za zmínku stojí zejména proměnná #TEMP0, která po zapnutí vypadá, že nastavuje řízení PLC do ručního režimu na základě hodnot paměti bitů M2.2 a M2.3. Hodnota #TEMP0 se nastavuje funkcí FC3.

Chcete-li problém vyřešit, musíte analyzovat funkci FC3 a pochopit, co je třeba udělat, aby vrátila logickou jedničku.

Bloky zpracování signálu PLC na stánku Low Security na místě soutěže byly uspořádány podobně, ale pro nastavení hodnoty proměnné #TEMP0 stačilo napsat řádek my ninja way do bloku DB1. Kontrola hodnoty v bloku byla snadno pochopitelná a nevyžadovala hlubokou znalost blokového programovacího jazyka. Je zřejmé, že na úrovni High Security bude dosažení ručního ovládání mnohem obtížnější a je nutné porozumět spletitostem jazyka STL (jeden ze způsobů programování PLC S7).

Reverzní blok FC3

Obsah bloku FC3 v reprezentaci STL:

L B#16#0

T #TEMP13

T #TEMP15

L P#DBX 0.0

T #TEMP4

CLR

= #TEMP14

M015: L #TEMP4

LAR1

OPN DB 100

L DBLG

TAR1

<=D

JC M016

L DW#16#0

T #TEMP0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

M00d: L B [AR1,P#0.0]

T #TEMP5

L W#16#1

==I

JC M007

L #TEMP5

L W#16#2

==I

JC M008

L #TEMP5

L W#16#3

==I

JC M00f

L #TEMP5

L W#16#4

==I

JC M00e

L #TEMP5

L W#16#5

==I

JC M011

L #TEMP5

L W#16#6

==I

JC M012

JU M010

M007: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0]

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0]

JL M003

JU M001

JU M002

JU M004

M003: JU M005

M001: OPN DB 101

L B [AR2,P#0.0]

T #TEMP0

JU M006

M002: OPN DB 101

L B [AR2,P#0.0]

T #TEMP1

JU M006

M004: OPN DB 101

L B [AR2,P#0.0]

T #TEMP2

JU M006

M00f: +AR1 P#1.0

L B [AR1,P#0.0]

L C#8

*I

T #TEMP11

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

TAR1 #TEMP4

OPN DB 101

L P#DBX 0.0

LAR1

L #TEMP11

+AR1

LAR2 #TEMP9

L B [AR2,P#0.0]

T B [AR1,P#0.0]

L #TEMP4

LAR1

JU M006

M008: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU M005

M00b: L #TEMP3

T #TEMP0

JU M006

M00a: L #TEMP3

T #TEMP1

JU M006

M00c: L #TEMP3

T #TEMP2

JU M006

M00e: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M011: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I

T B [AR1,P#0.0]

L DW#16#0

T #TEMP0

L MB 101

T #TEMP1

L MB 102

T #TEMP2

L #TEMP4

LAR1

JU M006

M012: L #TEMP15

INC 1

T #TEMP15

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10

TAR1 #TEMP4

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #TEMP4

L B#16#0

T #TEMP6

JU M006

M014: L #TEMP4

LAR1

L #TEMP13

L L#1

+I

T #TEMP13

JU M006

M006: L #TEMP0

T MB 100

L #TEMP1

T MB 101

L #TEMP2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU M005

M010: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #TEMP4

M005: TAR1 #TEMP4

CLR

= #TEMP16

L #TEMP13

L L#20

==I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M017

L #TEMP13

L L#20

<I

S #TEMP16

L #TEMP15

==I

A #TEMP16

JC M018

JU M019

M017: SET

= #TEMP14

JU M016

M018: CLR

= #TEMP14

JU M016

M019: CLR

O #TEMP14

= #RET_VAL

JU M015

M016: CLR

O #TEMP14

= #RET_VALKód je poměrně zdlouhavý a někomu, kdo nezná STL, se může zdát komplikovaný. Nemá smysl rozebírat každou instrukci v rámci tohoto článku, podrobné instrukce a možnosti jazyka STL naleznete v příslušné příručce: . Zde uvedu stejný kód po zpracování - přejmenování štítků a proměnných a přidání komentářů popisujících operační algoritmus a některé konstrukce jazyka STL. Okamžitě poznamenám, že dotyčný blok obsahuje virtuální stroj, který provádí nějaký bytekód umístěný v bloku DB100, jehož obsah známe. Instrukce virtuálního stroje se skládají z 1 bajtu operačního kódu a bajtů argumentů, jeden bajt pro každý argument. Všechny uvažované instrukce mají dva argumenty, jejich hodnoty jsem v komentářích označil jako X a Y.

Kód po zpracování]

# Инициализация различных переменных

L B#16#0

T #CHECK_N # Счетчик успешно пройденных проверок

T #COUNTER_N # Счетчик общего количества проверок

L P#DBX 0.0

T #POINTER # Указатель на текущую инструкцию

CLR

= #PRE_RET_VAL

# Основной цикл работы интерпретатора байт-кода

LOOP: L #POINTER

LAR1

OPN DB 100

L DBLG

TAR1

<=D # Проверка выхода указателя за пределы программы

JC FINISH

L DW#16#0

T #REG0

L #TEMP6

L W#16#0

<>I

JC M00d

L P#DBX 0.0

LAR1

# Конструкция switch - case для обработки различных опкодов

M00d: L B [AR1,P#0.0]

T #OPCODE

L W#16#1

==I

JC OPCODE_1

L #OPCODE

L W#16#2

==I

JC OPCODE_2

L #OPCODE

L W#16#3

==I

JC OPCODE_3

L #OPCODE

L W#16#4

==I

JC OPCODE_4

L #OPCODE

L W#16#5

==I

JC OPCODE_5

L #OPCODE

L W#16#6

==I

JC OPCODE_6

JU OPCODE_OTHER

# Обработчик опкода 01: загрузка значения из DB101[X] в регистр Y

# OP01(X, Y): REG[Y] = DB101[X]

OPCODE_1: +AR1 P#1.0

L P#DBX 0.0

LAR2

L B [AR1,P#0.0] # Загрузка аргумента X (индекс в DB101)

L C#8

*I

+AR2

+AR1 P#1.0

L B [AR1,P#0.0] # Загрузка аргумента Y (индекс регистра)

JL M003 # Аналог switch - case на основе значения Y

JU M001 # для выбора необходимого регистра для записи.

JU M002 # Подобные конструкции используются и в других

JU M004 # операциях ниже для аналогичных целей

M003: JU LOOPEND

M001: OPN DB 101

L B [AR2,P#0.0]

T #REG0 # Запись значения DB101[X] в REG[0]

JU PRE_LOOPEND

M002: OPN DB 101

L B [AR2,P#0.0]

T #REG1 # Запись значения DB101[X] в REG[1]

JU PRE_LOOPEND

M004: OPN DB 101

L B [AR2,P#0.0]

T #REG2 # Запись значения DB101[X] в REG[2]

JU PRE_LOOPEND

# Обработчик опкода 02: загрузка значения X в регистр Y

# OP02(X, Y): REG[Y] = X

OPCODE_2: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP3

+AR1 P#1.0

L B [AR1,P#0.0]

JL M009

JU M00b

JU M00a

JU M00c

M009: JU LOOPEND

M00b: L #TEMP3

T #REG0

JU PRE_LOOPEND

M00a: L #TEMP3

T #REG1

JU PRE_LOOPEND

M00c: L #TEMP3

T #REG2

JU PRE_LOOPEND

# Опкод 03 не используется в программе, поэтому пропустим его

...

# Обработчик опкода 04: сравнение регистров X и Y

# OP04(X, Y): REG[0] = 0; REG[X] = (REG[X] == REG[Y])

OPCODE_4: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # первый аргумент - X

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[X]

LAR2 #TEMP10 # REG[Y]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

AW

INVI

T #TEMP12 # ~(REG[Y] & REG[X])

L B [AR1,P#0.0]

L B [AR2,P#0.0]

OW

L #TEMP12

AW # (~(REG[Y] & REG[X])) & (REG[Y] | REG[X]) - аналог проверки на равенство

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 05: вычитание регистра Y из X

# OP05(X, Y): REG[0] = 0; REG[X] = REG[X] - REG[Y]

OPCODE_5: +AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9

LAR2 #TEMP10

L B [AR1,P#0.0]

L B [AR2,P#0.0]

-I # ACCU1 = ACCU2 - ACCU1, REG[X] - REG[Y]

T B [AR1,P#0.0]

L DW#16#0

T #REG0

L MB 101

T #REG1

L MB 102

T #REG2

L #POINTER

LAR1

JU PRE_LOOPEND

# Обработчик опкода 06: инкремент #CHECK_N при равенстве регистров X и Y

# OP06(X, Y): #CHECK_N += (1 if REG[X] == REG[Y] else 0)

OPCODE_6: L #COUNTER_N

INC 1

T #COUNTER_N

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP7 # REG[X]

L P#M 100.0

LAR2

L #TEMP7

L C#8

*I

+AR2

TAR2 #TEMP9 # REG[X]

+AR1 P#1.0

L B [AR1,P#0.0]

T #TEMP8

L P#M 100.0

LAR2

L #TEMP8

L C#8

*I

+AR2

TAR2 #TEMP10 # REG[Y]

TAR1 #POINTER

LAR1 #TEMP9 # REG[Y]

LAR2 #TEMP10 # REG[X]

L B [AR1,P#0.0]

L B [AR2,P#0.0]

==I

JCN M013

JU M014

M013: L P#DBX 0.0

LAR1

T #POINTER

L B#16#0

T #TEMP6

JU PRE_LOOPEND

M014: L #POINTER

LAR1

# Инкремент значения #CHECK_N

L #CHECK_N

L L#1

+I

T #CHECK_N

JU PRE_LOOPEND

PRE_LOOPEND: L #REG0

T MB 100

L #REG1

T MB 101

L #REG2

T MB 102

+AR1 P#1.0

L #TEMP6

+ 1

T #TEMP6

JU LOOPEND

OPCODE_OTHER: L P#DBX 0.0

LAR1

L 0

T #TEMP6

TAR1 #POINTER

LOOPEND: TAR1 #POINTER

CLR

= #TEMP16

L #CHECK_N

L L#20

==I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

# Все проверки пройдены, если #CHECK_N == #COUNTER_N == 20

JC GOOD

L #CHECK_N

L L#20

<I

S #TEMP16

L #COUNTER_N

==I

A #TEMP16

JC FAIL

JU M019

GOOD: SET

= #PRE_RET_VAL

JU FINISH

FAIL: CLR

= #PRE_RET_VAL

JU FINISH

M019: CLR

O #PRE_RET_VAL

= #RET_VAL

JU LOOP

FINISH: CLR

O #PRE_RET_VAL

= #RET_VALKdyž už máme představu o instrukcích virtuálního stroje, napíšeme malý disassembler pro analýzu bajtkódu v bloku DB100:

import string

alph = string.ascii_letters + string.digits

with open('DB100.bin', 'rb') as f:

m = f.read()

pc = 0

while pc < len(m):

op = m[pc]

if op == 1:

print('R{} = DB101[{}]'.format(m[pc + 2], m[pc + 1]))

pc += 3

elif op == 2:

c = chr(m[pc + 1])

c = c if c in alph else '?'

print('R{} = {:02x} ({})'.format(m[pc + 2], m[pc + 1], c))

pc += 3

elif op == 4:

print('R0 = 0; R{} = (R{} == R{})'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 5:

print('R0 = 0; R{} = R{} - R{}'.format(

m[pc + 1], m[pc + 1], m[pc + 2]))

pc += 3

elif op == 6:

print('CHECK (R{} == R{})n'.format(

m[pc + 1], m[pc + 2]))

pc += 3

else:

print('unk opcode {}'.format(op))

breakV důsledku toho získáme následující kód virtuálního stroje:

Kód virtuálního stroje

R1 = DB101[0]

R2 = 6e (n)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[1]

R2 = 10 (?)

R0 = 0; R1 = R1 - R2

R2 = 20 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[2]

R2 = 77 (w)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[3]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[4]

R2 = 75 (u)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[5]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[6]

R2 = 34 (4)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[7]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[8]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[9]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[10]

R2 = 37 (7)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[11]

R2 = 22 (?)

R0 = 0; R1 = R1 - R2

R2 = 46 (F)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[12]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[13]

R2 = 0a (?)

R0 = 0; R1 = R1 - R2

R2 = 16 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[14]

R2 = 6d (m)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[15]

R2 = 11 (?)

R0 = 0; R1 = R1 - R2

R2 = 23 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[16]

R2 = 35 (5)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[17]

R2 = 12 (?)

R0 = 0; R1 = R1 - R2

R2 = 25 (?)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)

R1 = DB101[18]

R2 = 33 (3)

R0 = 0; R1 = (R1 == R2)

CHECK (R1 == R0)

R1 = DB101[19]

R2 = 26 (?)

R0 = 0; R1 = R1 - R2

R2 = 4c (L)

R0 = 0; R1 = R1 - R2

CHECK (R1 == R0)Jak můžete vidět, tento program jednoduše kontroluje každý znak z DB101 na shodu s určitou hodnotou. Poslední řádek pro absolvování všech kontrol je: n0w u 4r3 7h3 m4573r. Pokud je toto vedení umístěno v bloku DB101, je aktivováno ruční ovládání PLC a bude možné balónek explodovat nebo vyfouknout.

To je vše! Alexey prokázal vysokou úroveň znalostí hodnou průmyslového ninji :) Vítězi jsme poslali památné ceny. Všem účastníkům moc děkujeme!

Zdroj: www.habr.com