Ahoj všichni, nedávno jsem četl o tom, jak můžete zrychlit OpenVPN Na routeru přesunutí šifrování na samostatný hardware připájený uvnitř samotného routeru. Mám podobnou situaci jako autor – TP-Link WDR3500 se 128 MB RAM a slabým procesorem, který si vůbec neporadí s tunelovým šifrováním. Nicméně jsem se absolutně nechtěl dostat do routeru s páječkou. Moje zkušenost je pod úrovní. OpenVPN na samostatný hardware se zálohou na routeru pro případ nouze.

Úkol

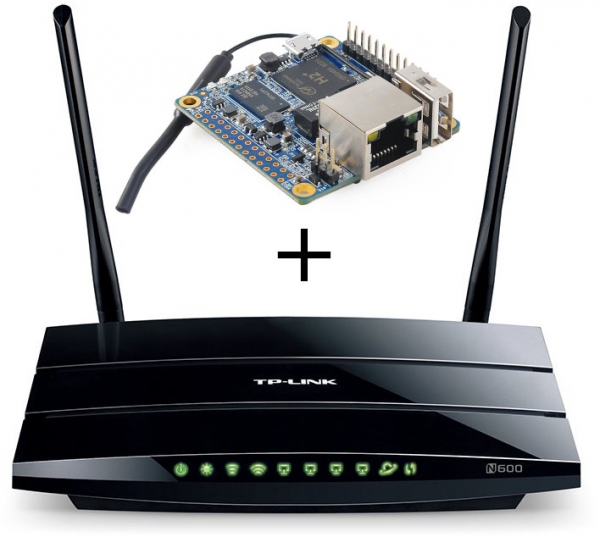

Máme router TP-Link WDR3500 a Orange Pi Zero H2. Chceme, aby Orange Pi zvládal šifrování tunelů v normálním režimu, ale pokud se mu něco stane, zpracování bude řešit Pi. VPN Bude vráceno zpět do routeru. Všechna nastavení firewallu na routeru by měla fungovat jako dříve. A celkově by přidání dalšího hardwaru mělo být transparentní a nepostřehnutelné pro všechny. OpenVPN pracuje přes TCP, TAP adaptér v režimu bridge (server-bridge).

rozhodnutí

Místo připojení přes USB jsem se rozhodl použít jeden port routeru a připojit všechny podsítě, které mají VPN bridge k Orange Pi. Ukázalo se, že hardware bude fyzicky viset ve stejných sítích jako server VPN na routeru. Poté nainstalujeme přesně stejné servery na Orange Pi a na routeru nastavíme nějaký druh proxy, aby všechna příchozí spojení posílal na externí server, a pokud je Orange Pi mrtvý nebo nedostupný, pak na interní záložní server. Vzal jsem HAProxy.

Ukázalo se, že takto:

- Přichází klient

- Pokud je externí server nedostupný, jako dříve, připojení přejde k internímu serveru

- Pokud je k dispozici, je klient přijat společností Orange Pi

- VPN na Orange Pi dešifruje pakety a vyplivne je zpět do routeru

- Router je někam nasměruje

Příklad implementace

Řekněme tedy, že na routeru máme dvě sítě - hlavní (1) a hostující (2), pro každou z nich existuje OpenVPN server pro připojení zvenčí.

Konfigurace sítě

Potřebujeme nasměrovat obě sítě přes jeden port, takže vytvoříme 2 VLAN.

Na routeru v sekci Network/Switch vytvořte VLAN (například 1 a 2) a povolte je v tagovaném režimu na požadovaném portu, přidejte nově vytvořené eth0.1 a eth0.2 do odpovídajících sítí (např. přidat je do mostu).

Na Orange Pi vytváříme dvě VLAN rozhraní (mám Archlinux ARM + netctl):

/etc/netctl/vlan-main

Description='Main VLAN on eth0'

Interface=vlan-main

Connection=vlan

BindsToInterfaces=eth0

VLANID=1

IP=no

/etc/netctl/vlan-guest

Description='Guest VLAN on eth0'

Interface=vlan-guest

Connection=vlan

BindsToInterfaces=eth0

VLANID=2

IP=no

A hned pro ně vytvoříme dva mosty:

/etc/netctl/br-main

Description="Main Bridge connection"

Interface=br-main

Connection=bridge

BindsToInterfaces=(vlan-main)

IP=dhcp

/etc/netctl/br-guest

Description="Guest Bridge connection"

Interface=br-guest

Connection=bridge

BindsToInterfaces=(vlan-guest)

IP=dhcp

Povolit automatické spuštění pro všechny 4 profily (povolit netctl). Nyní po restartu bude Orange Pi viset na dvou požadovaných sítích. Adresy rozhraní na Orange Pi nakonfigurujeme ve Static Leases na routeru.

ip addr show

4: vlan-main@eth0: <BROADCAST,MULTICAST,PROMISC,UP,LOWER_UP> mtu 1500 qdisc noqueue master br-main state UP group default qlen 1000

link/ether 02:42:f0:f8:23:c8 brd ff:ff:ff:ff:ff:ff

inet6 fe80::42:f0ff:fef8:23c8/64 scope link

valid_lft forever preferred_lft forever

5: vlan-guest@eth0: <BROADCAST,MULTICAST,PROMISC,UP,LOWER_UP> mtu 1500 qdisc noqueue master br-guest state UP group default qlen 1000

link/ether 02:42:f0:f8:23:c8 brd ff:ff:ff:ff:ff:ff

inet6 fe80::42:f0ff:fef8:23c8/64 scope link

valid_lft forever preferred_lft forever

6: br-main: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000

link/ether 52:c7:0f:89:71:6e brd ff:ff:ff:ff:ff:ff

inet 192.168.1.3/24 brd 192.168.1.255 scope global dynamic noprefixroute br-main

valid_lft 29379sec preferred_lft 21439sec

inet6 fe80::50c7:fff:fe89:716e/64 scope link

valid_lft forever preferred_lft forever

7: br-guest: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000

link/ether ee:ea:19:31:34:32 brd ff:ff:ff:ff:ff:ff

inet 192.168.2.3/24 brd 192.168.2.255 scope global br-guest

valid_lft forever preferred_lft forever

inet6 fe80::ecea:19ff:fe31:3432/64 scope link

valid_lft forever preferred_lft forever

Nastavení VPN

Dále zkopírujeme nastavení z routeru pro OpenVPN a klávesy. Nastavení lze obvykle převzít z /tmp/etc/openvpn*.conf

Ve výchozím nastavení openvpn běžící v režimu TAP a server-bridge ponechává své rozhraní neaktivní. Aby vše fungovalo, musíte přidat skript, který se spustí při aktivaci připojení.

/etc/openvpn/main.conf

dev vpn-main

dev-type tap

client-to-client

persist-key

persist-tun

ca /etc/openvpn/main/ca.crt

cert /etc/openvpn/main/main.crt

cipher AES-256-CBC

comp-lzo yes

dh /etc/openvpn/main/dh2048.pem

ifconfig-pool-persist /etc/openvpn/ipp_main.txt

keepalive 10 60

key /etc/openvpn/main/main.key

port 443

proto tcp

push "redirect-gateway"

push "dhcp-option DNS 192.168.1.1"

server-bridge 192.168.1.3 255.255.255.0 192.168.1.200 192.168.1.229

status /tmp/openvpn.main.status

verb 3

setenv profile_name main

script-security 2

up /etc/openvpn/vpn-up.sh

/etc/openvpn/vpn-up.sh

#!/bin/sh

ifconfig vpn-${profile_name} up

brctl addif br-${profile_name} vpn-${profile_name}

Výsledkem je, že jakmile dojde k připojení, rozhraní vpn-main bude přidáno do br-main. Pro hostující mřížku - obdobně až do názvu rozhraní a adresy v server-bridge.

Externí směrování požadavků a proxy

V tomto kroku již Orange Pi dokáže přijímat připojení a připojovat klienty k požadovaným sítím. Zbývá pouze nakonfigurovat proxy příchozích připojení na routeru.

Přeneseme routerové VPN servery na jiné porty, nainstalujeme HAProxy na router a nakonfigurujeme:

/etc/haproxy.cfg

global

maxconn 256

uid 0

gid 0

daemon

defaults

retries 1

contimeout 1000

option splice-auto

listen guest_vpn

bind :444

mode tcp

server 0-orange 192.168.2.3:444 check

server 1-local 127.0.0.1:4444 check backup

listen main_vpn

bind :443

mode tcp

server 0-orange 192.168.1.3:443 check

server 1-local 127.0.0.1:4443 check backup

Užívat si

Pokud vše půjde podle plánu, klienti přejdou na Orange Pi a procesor routeru se již nebude zahřívat a rychlost VPN se výrazně zvýší. Současně zůstanou relevantní všechna síťová pravidla, která jsou zaregistrována na routeru. V případě nehody na Orange Pi spadne a HAProxy přenese klienty na místní servery.

Děkuji za pozornost, návrhy a opravy jsou vítány.

Zdroj: www.habr.com