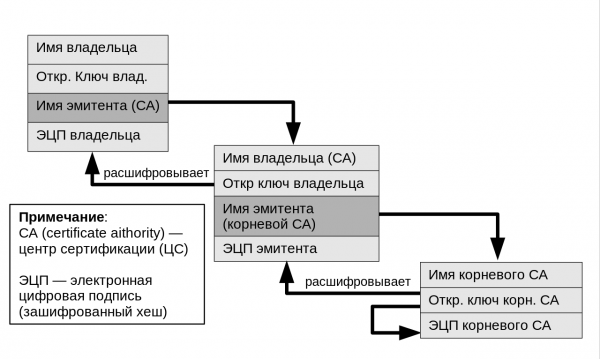

Cadwyn Ymddiriedaeth. CC BY-SA 4.0

Mae archwilio traffig SSL (dadgryptio SSL/TLS, dadansoddi SSL, neu DPI) yn dod yn bwnc poblogaidd yn y sector corfforaethol. Mae'n ymddangos bod y syniad o ddadgryptio traffig yn gwrth-ddweud cysyniad cryptograffeg ei hun. Fodd bynnag, mae'r ffaith yn parhau: mae mwy a mwy o gwmnïau'n defnyddio technolegau DPI, gan nodi'r angen i sganio cynnwys am ddrwgwedd, gollyngiadau data, ac ati.

Wel, os ydym yn derbyn y ffaith bod rhaid gweithredu technoleg o'r fath, dylem o leiaf ystyried ffyrdd o wneud hynny yn y modd mwyaf diogel a rheoledig. O leiaf, ni ddylem ddibynnu ar dystysgrifau, er enghraifft, a ddarperir gan ddarparwr y system DPI.

Mae un agwedd ar weithredu nad yw pawb yn gwybod amdani. Mewn gwirionedd, mae llawer yn synnu'n wirioneddol pan glywant amdano. Dyma'r awdurdod tystysgrif preifat (CA). Mae'n cynhyrchu tystysgrifau ar gyfer dadgryptio ac ail-amgryptio traffig.

Yn lle dibynnu ar dystysgrifau hunan-lofnodedig neu dystysgrifau o ddyfeisiau DPI, gallwch ddefnyddio CA pwrpasol gan CA trydydd parti, fel GlobalSign. Ond yn gyntaf, gadewch i ni edrych yn gyflym ar y mater.

Beth yw archwiliad SSL a pham mae'n cael ei ddefnyddio?

Mae mwy a mwy o wefannau cyhoeddus yn newid i HTTPS. Er enghraifft, Ar ddechrau mis Medi 2019, cyrhaeddodd cyfran y traffig wedi'i amgryptio yn Rwsia 83%.

Yn anffodus, mae amgryptio traffig yn cael ei ddefnyddio fwyfwy gan ymosodwyr, yn enwedig gan fod Let's Encrypt yn dosbarthu miloedd o dystysgrifau SSL am ddim yn awtomatig. O ganlyniad, defnyddir HTTPS ym mhobman, ac nid yw'r clo yn y bar cyfeiriad porwr bellach yn ddangosydd diogelwch dibynadwy.

Dyma'r dull a ddefnyddir gan werthwyr datrysiadau DPI. Fe'u defnyddir rhwng defnyddwyr terfynol (h.y., eich gweithwyr sy'n pori'r we) a'r rhyngrwyd, gan hidlo traffig maleisus. Mae sawl cynnyrch o'r fath yn bodoli ar y farchnad heddiw, ond mae'r prosesau yr un fath yn y bôn. Mae traffig HTTPS yn mynd trwy ddyfais archwilio, lle caiff ei ddadgryptio a'i wirio am ddrwgwedd.

Unwaith y bydd y dilysu wedi'i gwblhau, mae'r ddyfais yn creu sesiwn SSL newydd gyda'r cleient terfynol i ddadgryptio ac ail-amgryptio'r cynnwys.

Sut mae'r broses dadgryptio/ail-amgryptio yn gweithio?

Er mwyn i ddyfais archwilio SSL ddadgryptio ac ail-amgryptio pecynnau cyn eu hanfon at ddefnyddwyr terfynol, rhaid iddi allu cyhoeddi tystysgrifau SSL ar unwaith. Mae hyn yn golygu bod rhaid iddi gael tystysgrif CA wedi'i gosod.

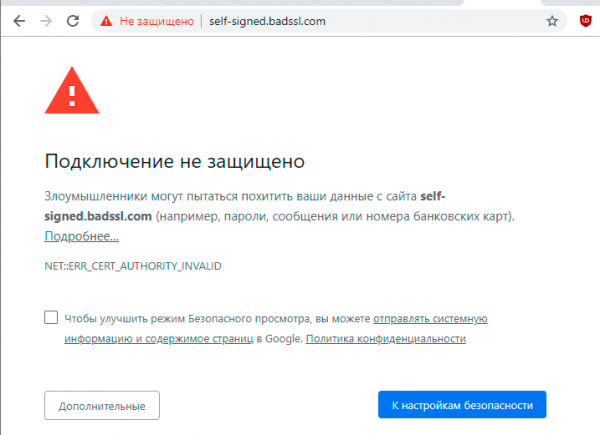

Mae'n bwysig i gwmni (neu ddyn-yn-y-canol arall) fod y tystysgrifau SSL hyn yn cael eu hymddiried gan borwyr (h.y., nad ydyn nhw'n sbarduno negeseuon rhybudd brawychus fel yr un isod). Felly, rhaid i'r gadwyn CA (neu hierarchaeth) fod yn storfa ymddiriedaeth y porwr. Gan nad yw'r tystysgrifau hyn yn cael eu cyhoeddi gan CAs y gellir ymddiried ynddynt yn gyhoeddus, rhaid dosbarthu hierarchaeth y CA â llaw i bob cleient terfynol.

Neges rhybudd ar gyfer tystysgrif hunan-lofnodedig yn Chrome. Ffynhonnell:

Ar gyfrifiaduron gyda Windows Gallwch ddefnyddio Active Directory a Pholisïau Grŵp, ond ar gyfer dyfeisiau symudol mae'r weithdrefn yn fwy cymhleth.

Mae'r sefyllfa'n mynd yn fwy cymhleth fyth wrth gefnogi tystysgrifau gwraidd eraill mewn amgylchedd corfforaethol, fel y rhai gan Microsoft neu'r rhai sy'n seiliedig ar OpenSSL. Hefyd, mae angen amddiffyn a rheoli allweddi preifat i atal unrhyw ddod i ben yn annisgwyl.

Dewis Gorau: Tystysgrif wreiddyn breifat, bwrpasol gan CA trydydd parti

Os nad yw rheoli nifer o wreiddiau neu dystysgrifau hunan-lofnodedig yn apelio, mae opsiwn arall: dibynnu ar CA trydydd parti. Yn yr achos hwn, cyhoeddir tystysgrifau o preifat awdurdod ardystio sydd wedi'i gysylltu mewn cadwyn o ymddiriedaeth ag awdurdod ardystio gwreiddiau preifat, pwrpasol a grëwyd yn benodol ar gyfer y cwmni.

Pensaernïaeth symlach ar gyfer tystysgrifau gwraidd cleientiaid pwrpasol

Mae'r drefniant hwn yn dileu rhai o'r problemau a grybwyllwyd yn gynharach: o leiaf, mae'n lleihau nifer y gwreiddiau y mae angen eu rheoli. Yma, gellir defnyddio un awdurdod gwreiddiau preifat ar gyfer pob angen PKI mewnol, gydag unrhyw nifer o Awdurdodau Cyfryngau Canolradd. Er enghraifft, mae'r diagram uchod yn dangos hierarchaeth aml-haen lle defnyddir un Awdurdod Cyfryngau Canolradd ar gyfer gwirio/dadgryptio SSL, ac un arall ar gyfer cyfrifiaduron mewnol (gliniaduron, gweinyddion, byrddau gwaith, ac ati).

Mae'r dyluniad hwn yn dileu'r angen i gynnal CA ar bob cleient oherwydd bod y CA lefel uchaf yn cael ei gynnal gan GlobalSign, sy'n datrys y problemau diogelwch allweddi preifat a dod i ben.

Mantais arall i'r dull hwn yw'r gallu i ddirymu'r CA archwilio SSL am unrhyw reswm. Mae un newydd yn cael ei greu yn ei le, wedi'i gysylltu â'ch gwreiddyn preifat gwreiddiol, a gellir ei ddefnyddio ar unwaith.

Er gwaethaf yr holl ddadlau, mae mentrau'n gweithredu archwilio traffig SSL fwyfwy fel rhan o'u seilwaith PKI mewnol neu breifat. Mae defnyddiau eraill ar gyfer PKI preifat yn cynnwys cyhoeddi tystysgrifau ar gyfer dilysu dyfeisiau neu ddefnyddwyr, SSL ar gyfer gweinyddion mewnol, ac amrywiol gyfluniadau na chaniateir mewn tystysgrifau y gellir ymddiried ynddynt yn gyhoeddus, fel sy'n ofynnol gan y Fforwm CA/Porwyr.

Mae porwyr yn ymladd yn ôl

Mae'n werth nodi bod datblygwyr porwyr yn ceisio gwrthweithio'r duedd hon ac amddiffyn defnyddwyr terfynol rhag MiTM. Er enghraifft, ychydig ddyddiau yn ôl, Mozilla Galluogwch y protocol DoH (DNS-over-HTTPS) yn ddiofyn yn un o'r fersiynau porwr nesaf yn Firefox. Mae'r protocol DoH yn cuddio ceisiadau DNS o'r system DPI, gan wneud archwilio SSL yn anoddach.

Ar gynlluniau tebyg ar 10 Medi, 2019 Google ar gyfer y porwr Chrome.

Dim ond defnyddwyr cofrestredig all gymryd rhan yn yr arolwg. os gwelwch yn dda.

Ydych chi'n credu bod gan gwmni hawl i archwilio traffig SSL ei weithwyr?

Ie, gyda'u caniatâd

Na, mae gofyn am ganiatâd o'r fath yn anghyfreithlon a/neu'n anfoesegol.

Pleidleisiodd 122 o ddefnyddwyr. Ymataliodd 15 o ddefnyddwyr.

Ffynhonnell: hab.com