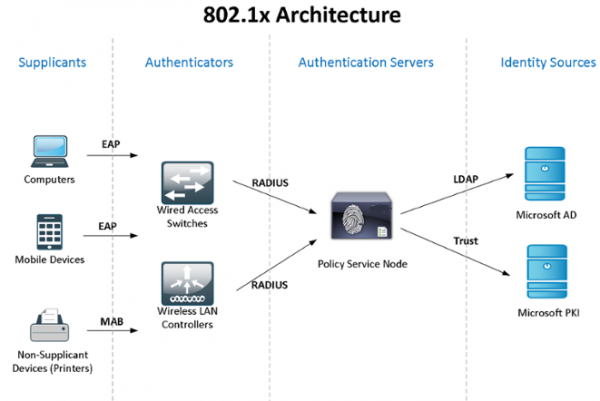

Gadewch i ni ystyried yn ymarferol y defnydd o Windows Active Directory + NPS (2 weinydd i sicrhau goddefgarwch bai) + 802.1x safonol ar gyfer rheoli mynediad a dilysu defnyddwyr - cyfrifiaduron parth - dyfeisiau. Gallwch ddod yn gyfarwydd â'r theori yn ôl y safon ar Wikipedia, trwy'r ddolen:

Gan fod fy “labordy” yn gyfyngedig o ran adnoddau, mae rolau NPS a rheolwr parth yn gydnaws, ond rwy’n argymell eich bod yn dal i wahanu gwasanaethau hanfodol o’r fath.

Nid wyf yn gwybod ffyrdd safonol o gysoni ffurfweddiadau NPS Windows (polisïau), felly byddwn yn defnyddio sgriptiau PowerShell a lansiwyd gan y trefnydd tasgau (yr awdur yw fy nghyn gydweithiwr). Ar gyfer dilysu cyfrifiaduron parth ac ar gyfer dyfeisiau na allant 802.1x (ffonau, argraffwyr, ac ati), bydd polisi grŵp yn cael ei ffurfweddu a bydd grwpiau diogelwch yn cael eu creu.

Ar ddiwedd yr erthygl, byddaf yn dweud wrthych am rai o gymhlethdodau gweithio gyda 802.1x - sut y gallwch chi ddefnyddio switshis heb eu rheoli, ACLs deinamig, ac ati. Byddaf yn rhannu gwybodaeth am y “glitches” a ddaliwyd. .

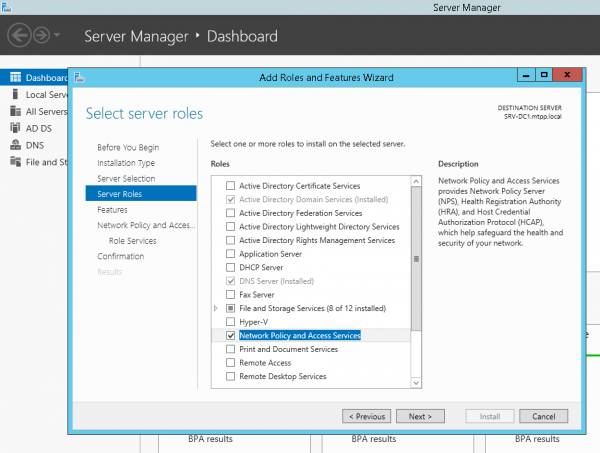

Gadewch i ni ddechrau gyda gosod a ffurfweddu NPS failover ar Windows Server 2012R2 (mae popeth yr un peth yn 2016): trwy Reolwr Gweinyddwr -> Ychwanegu Rolau a Dewin Nodweddion, dewiswch Gweinyddwr Polisi Rhwydwaith yn unig.

neu ddefnyddio PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsEglurhad bach - ers dros EAP Gwarchodedig (PEAP) yn bendant bydd angen tystysgrif arnoch yn cadarnhau dilysrwydd y gweinydd (gyda hawliau priodol i'w ddefnyddio), a fydd yn cael ei ymddiried ar gyfrifiaduron cleient, yna mae'n debyg y bydd angen i chi osod y rôl Awdurdod Ardystio. Ond byddwn yn cymryd yn ganiataol hynny CA rydych chi eisoes wedi ei osod...

Gadewch i ni wneud yr un peth ar yr ail weinydd. Gadewch i ni greu ffolder ar gyfer y sgript C:Scripts ar y ddau weinydd a ffolder rhwydwaith ar yr ail weinydd SRV2NPS-config$

Gadewch i ni greu sgript PowerShell ar y gweinydd cyntaf C:ScriptsExport-NPS-config.ps1 gyda'r cynnwys canlynol:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Ar ôl hyn, gadewch i ni ffurfweddu'r dasg yn y Tasg Sheduler: “Allforio-Cyfluniad Nps"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Rhedeg i bob defnyddiwr - Rhedeg gyda'r hawliau uchaf

Bob dydd - Ailadroddwch y dasg bob 10 munud. o fewn 8 awr

Ar yr NPS wrth gefn, ffurfweddu mewnforio cyfluniad (polisïau):

Gadewch i ni greu sgript PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1a thasg i'w chyflawni bob 10 munud:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Rhedeg i bob defnyddiwr - Rhedeg gyda'r hawliau uchaf

Bob dydd - Ailadroddwch y dasg bob 10 munud. o fewn 8 awr

Nawr, i wirio, gadewch i ni ychwanegu at NPS ar un o'r gweinyddwyr (!) cwpl o switshis mewn cleientiaid RADIUS (IP a Shared Secret), dau bolisi cais am gysylltiad: WIRED-Cyswllt (Amod: “Math o borthladd NAS yw Ethernet”) a WiFi-Menter (Amod: “Math o borthladd NAS yw IEEE 802.11”), yn ogystal â pholisi rhwydwaith Cyrchu Dyfeisiau Rhwydwaith Cisco (Gweinyddwyr Rhwydwaith):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Ar ochr y switsh, mae'r gosodiadau canlynol:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Ar ôl cyfluniad, ar ôl 10 munud, dylai pob paramedr polisi cleientiaid ymddangos ar yr NPS wrth gefn a byddwn yn gallu mewngofnodi i'r switshis gan ddefnyddio cyfrif ActiveDirectory, aelod o'r grŵp domainsg-network-admins (a grëwyd gennym ymlaen llaw).

Gadewch i ni symud ymlaen i sefydlu Active Directory - creu polisïau grŵp a chyfrinair, creu'r grwpiau angenrheidiol.

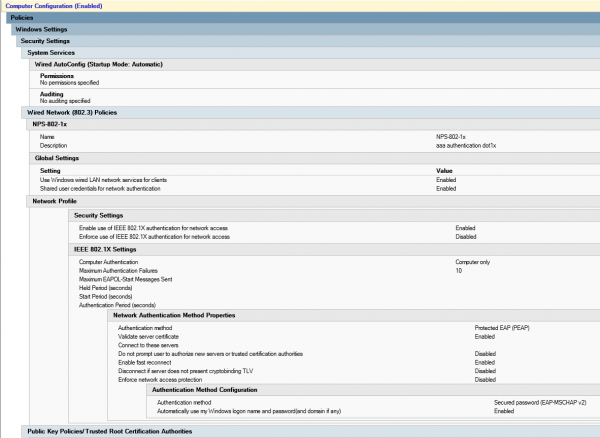

Polisi Grŵp Cyfrifiaduron-8021x-Gosodiadau:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

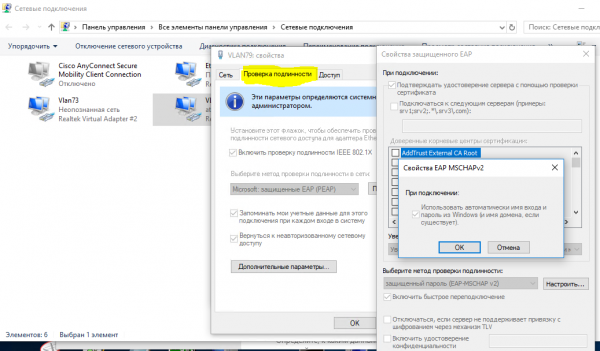

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

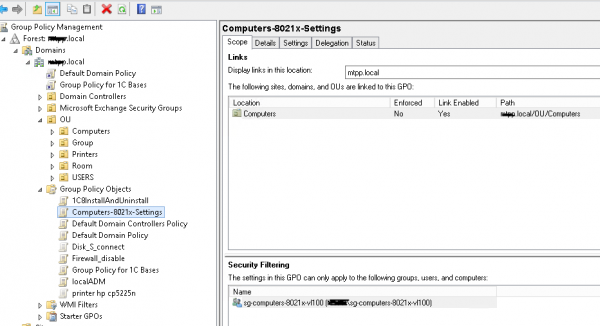

Gadewch i ni greu grŵp diogelwch sg-cyfrifiaduron-8021x-vl100, lle byddwn yn ychwanegu cyfrifiaduron yr ydym am eu dosbarthu i vlan 100 a ffurfweddu hidlo ar gyfer y polisi grŵp a grëwyd yn flaenorol ar gyfer y grŵp hwn:

Gallwch wirio bod y polisi wedi gweithio'n llwyddiannus trwy agor “Canolfan Rhwydwaith a Rhannu (Gosodiadau Rhwydwaith a Rhyngrwyd) - Newid gosodiadau addasydd (Ffurfweddu gosodiadau addasydd) - Priodweddau Addasydd", lle gallwn weld y tab “Dilysu”:

Pan fyddwch chi'n argyhoeddedig bod y polisi'n cael ei gymhwyso'n llwyddiannus, gallwch symud ymlaen i sefydlu polisi rhwydwaith ar yr NPS a phorthladdoedd switsh lefel mynediad.

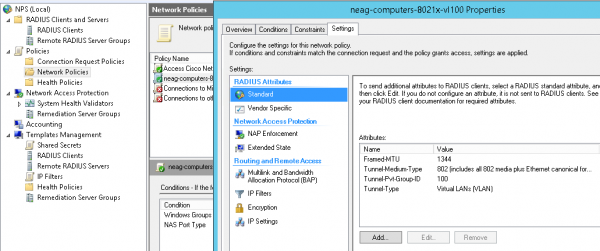

Gadewch i ni greu polisi rhwydwaith neag-cyfrifiaduron-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Gosodiadau nodweddiadol ar gyfer y porth switsh (sylwch fod y math dilysu "aml-barth" yn cael ei ddefnyddio - Data a Llais, ac mae posibilrwydd hefyd o ddilysu trwy gyfeiriad mac. Yn ystod y "cyfnod trosglwyddo" mae'n gwneud synnwyr i'w ddefnyddio yn y paramedrau:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Nid un “cwarantîn” yw'r vlan id, ond yr un un lle dylai cyfrifiadur y defnyddiwr fynd ar ôl mewngofnodi'n llwyddiannus - nes ein bod yn siŵr bod popeth yn gweithio fel y dylai. Gellir defnyddio'r un paramedrau hyn mewn senarios eraill, er enghraifft, pan fydd switsh heb ei reoli yn cael ei blygio i'r porthladd hwn a'ch bod am i bob dyfais sy'n gysylltiedig ag ef nad yw wedi pasio dilysiad ddisgyn i vlan penodol (“cwarantîn”).

newid gosodiadau porthladd yn y modd gwesteiwr-ddelw aml-barth 802.1x

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitGallwch chi sicrhau bod eich cyfrifiadur a'ch ffôn wedi pasio dilysiad yn llwyddiannus gyda'r gorchymyn:

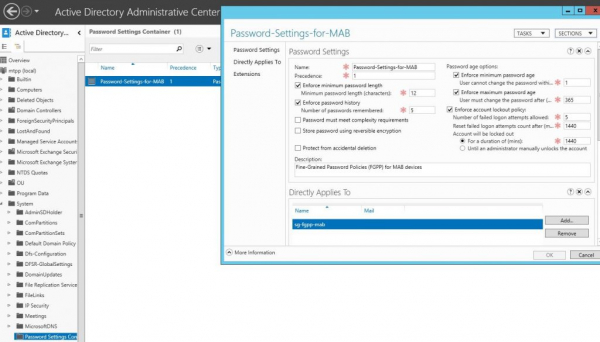

sh authentication sessions int Gi1/0/39 detNawr gadewch i ni greu grŵp (er enghraifft, sg-fgpp-mab ) yn Active Directory ar gyfer ffonau ac ychwanegu un ddyfais ato i'w phrofi (yn fy achos i, dyna ydyw Prif ffrwd GXP2160 gyda chyfeiriad mas 000b.82ba.a7b1 a resp. cyfrif parth 00b82baa7b1).

Ar gyfer y grŵp a grëwyd, byddwn yn gostwng y gofynion polisi cyfrinair (gan ddefnyddio trwy Ganolfan Weinyddol Active Directory -> parth -> System -> Cynhwysydd Gosodiadau Cyfrinair) gyda'r paramedrau canlynol Cyfrinair-Gosodiadau-ar gyfer-MAB:

Felly, byddwn yn caniatáu defnyddio cyfeiriadau màs dyfeisiau fel cyfrineiriau. Ar ôl hyn gallwn greu polisi rhwydwaith ar gyfer y dull 802.1x dilysu mab, gadewch i ni ei alw neag-devices-8021x-voice. Mae'r paramedrau fel a ganlyn:

- Math o Borth NAS - Ethernet

- Grwpiau Windows – sg-fgpp-mab

- Mathau EAP: Dilysiad heb ei amgryptio (PAP, SPAP)

- Priodoleddau RADIUS - Penodol i'r Gwerthwr: Cisco - Cisco-AV-Pair - Gwerth priodoledd: device-traffic-class = llais

Ar ôl dilysu llwyddiannus (peidiwch ag anghofio ffurfweddu'r porthladd switsh), gadewch i ni edrych ar y wybodaeth o'r porthladd:

Mae dilysiad wedi'i osod yn Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessNawr, fel yr addawyd, gadewch i ni edrych ar un neu ddau o sefyllfaoedd nad ydynt yn gwbl amlwg. Er enghraifft, mae angen i ni gysylltu cyfrifiaduron a dyfeisiau defnyddwyr trwy switsh heb ei reoli (switsh). Yn yr achos hwn, bydd gosodiadau'r porthladd ar ei gyfer yn edrych fel hyn:

newid gosodiadau porthladd yn y modd gwesteiwr-ddelw aml-awd 802.1x

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS fe wnaethom sylwi ar glitch rhyfedd iawn - os oedd y ddyfais wedi'i gysylltu trwy switsh o'r fath, ac yna ei blygio i mewn i switsh wedi'i reoli, yna NI fydd yn gweithio nes i ni ailgychwyn (!) y switsh. Nid wyf wedi dod o hyd i unrhyw ffyrdd eraill i ddatrys y broblem hon eto.

Pwynt arall yn ymwneud â DHCP (os defnyddir ip dhcp snooping) - heb opsiynau o'r fath:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionAm ryw reswm ni allaf gael y cyfeiriad IP yn gywir ... er y gallai hyn fod yn nodwedd o'n gweinydd DHCP

Ac mae Mac OS a Linux (sydd â chefnogaeth 802.1x brodorol) yn ceisio dilysu'r defnyddiwr, hyd yn oed os yw dilysu trwy gyfeiriad Mac wedi'i ffurfweddu.

Yn rhan nesaf yr erthygl, byddwn yn edrych ar y defnydd o 802.1x ar gyfer Wireless (yn dibynnu ar y grŵp y mae'r cyfrif defnyddiwr yn perthyn iddo, byddwn yn ei "daflu" i'r rhwydwaith cyfatebol (vlan), er y byddant yn cysylltu â yr un SSID).

Ffynhonnell: hab.com