Ysgrifennwn yn rheolaidd am sut mae hacwyr yn aml yn dibynnu ar ecsbloetio er mwyn osgoi canfod. Maent yn llythrennol , gan ddefnyddio dulliau safonol Windows, gan osgoi gwrthfeirysau ac offer canfod meddalwedd faleisus eraill. Fel amddiffynwyr, rydym bellach yn gorfod delio â chanlyniadau difrifol technegau hacio mor glyfar: gall gweithiwr mewn sefyllfa dda ddefnyddio'r un dull i ddwyn data yn gudd (eiddo deallusol y cwmni, rhifau cardiau credyd). Ac os ydynt yn cymryd eu hamser, gan weithio'n araf ac yn ddirgel, bydd yn anodd iawn—ond yn dal yn bosibl os defnyddir y dull cywir a thactegau priodol. , — i nodi gweithgaredd o'r fath.

Ar y llaw arall, ni fyddwn eisiau pardduo gweithwyr oherwydd nid oes neb eisiau gweithio mewn amgylchedd busnes yn syth o Orwell's 1984. Yn ffodus, mae yna nifer o gamau ymarferol a haciau bywyd a all wneud bywyd yn llawer anoddach i fewnwyr. Byddwn yn ystyried dulliau ymosodiad cudd, a ddefnyddir gan hacwyr gan weithwyr â rhywfaint o gefndir technegol. Ac ychydig ymhellach byddwn yn trafod opsiynau ar gyfer lleihau risgiau o'r fath - byddwn yn astudio opsiynau technegol a sefydliadol.

Beth sy'n bod ar PsExec?

Mae Edward Snowden, yn gywir neu'n anghywir, wedi dod yn gyfystyr â dwyn data mewnol. Gyda llaw, peidiwch ag anghofio edrych ar am fewnwyr eraill sydd hefyd yn haeddu rhywfaint o enwogrwydd. Un pwynt pwysig sy'n werth ei bwysleisio am y dulliau a ddefnyddiodd Snowden yw ei fod ef, hyd y gwyddom ni heb osod dim meddalwedd maleisus allanol!

Yn lle hynny, defnyddiodd Snowden ychydig o beirianneg gymdeithasol a defnyddio ei swydd fel gweinyddwr system i gasglu cyfrineiriau a chreu tystlythyrau. Dim byd cymhleth - dim , ymosodiadau neu .

Nid yw gweithwyr sefydliadol bob amser yn sefyllfa unigryw Snowden, ond mae nifer o wersi i'w dysgu o'r cysyniad o "oroesi trwy bori" i fod yn ymwybodol ohonynt - i beidio â chymryd rhan mewn unrhyw weithgaredd maleisus y gellir ei ganfod, ac i fod yn arbennig ofalus wrth ddefnyddio tystlythyrau. Cofiwch y meddwl hwn.

a'i gefnder wedi creu argraff ar bentestwyr dirifedi, hacwyr, a blogwyr cybersecurity. Ac o'i gyfuno â mimikatz, mae psexec yn caniatáu i ymosodwyr symud o fewn rhwydwaith heb fod angen gwybod y cyfrinair clir-destun.

Mae Mimikatz yn rhyng-gipio'r hash NTLM o'r broses LSASS ac yna'n pasio'r tocyn neu'r tystlythyrau - yr hyn a elwir. "pasio'r hash" ymosodiad – yn psexec, gan ganiatáu i ymosodwr fewngofnodi i weinydd arall fel o un arall defnyddiwr. A chyda phob symudiad dilynol i weinydd newydd, mae'r ymosodwr yn casglu tystlythyrau ychwanegol, gan ehangu ystod ei alluoedd wrth chwilio am gynnwys sydd ar gael.

Pan ddechreuais i weithio gyda psexec am y tro cyntaf roedd yn ymddangos yn hudolus i mi - diolch , datblygwr gwych psexec - ond dwi hefyd yn gwybod amdano swnllyd cydrannau. Nid yw byth yn gyfrinachol!

Y ffaith ddiddorol gyntaf am psexec yw ei fod yn defnyddio hynod gymhleth Protocol ffeil rhwydwaith SMB oddi wrth Microsoft. Gan ddefnyddio SMB, mae psexec yn trosglwyddo'n fach deuaidd ffeiliau i'r system darged, gan eu rhoi yn y ffolder C:.Windows.

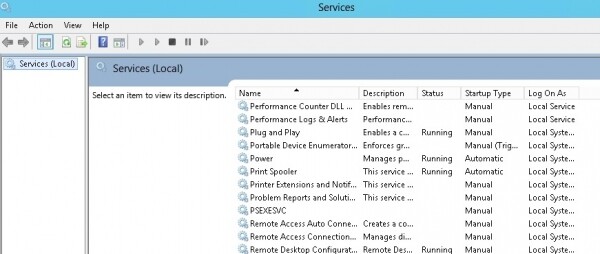

Nesaf mae psexec yn creu Windows-service gan ddefnyddio'r ffeil ddeuaidd a gopïwyd ac yn ei rhedeg o dan yr enw PSEXECSVC "annisgwyl" iawn. Gallwch weld hyn i gyd mewn gwirionedd, fel y gwnes i, trwy fonitro'r peiriant o bell (gweler isod).

Cerdyn galw Psexec yw'r gwasanaeth "PSEXECSVC". Mae'n rhedeg ffeil ddeuaidd a osodir trwy SMB yn y ffolder C:.Windows.

Fel cam olaf, mae'r ffeil ddeuaidd wedi'i chopïo yn agor Cysylltiad RPC i'r gweinydd targed ac yna'n derbyn gorchmynion rheoli (yn ddiofyn – trwy'r gragen cmd Windows), gan eu lansio ac ailgyfeirio mewnbwn ac allbwn i beiriant cartref yr ymosodwr. Mae'r ymosodwr yn gweld gorchymyn sylfaenol—yr un fath â phe baent wedi'u cysylltu'n uniongyrchol.

Llawer o gydrannau a phroses swnllyd iawn!

Mae mewnolion cymhleth psexec yn esbonio'r neges a oedd wedi fy nrysu yn ystod fy mhrofion cyntaf sawl blwyddyn yn ôl: “Dechrau PSEXECSVC...” ac yna saib cyn i'r anogwr gorchymyn ymddangos.

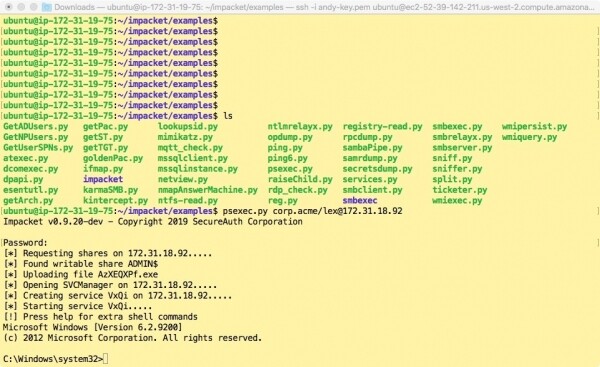

Mewn gwirionedd mae Psexec Impacket yn dangos beth sy'n digwydd o dan y cwfl.

Nid yw'n syndod: gwnaeth psexec lawer iawn o waith o dan y cwfl. Os oes gennych ddiddordeb mewn esboniad manylach, edrychwch yma disgrifiad gwych.

Yn amlwg, pan gaiff ei ddefnyddio fel offeryn gweinyddu system, a oedd pwrpas gwreiddiol psexec, does dim byd o'i le â "sŵn" yr holl fecanweithiau hyn Windows Na. Fodd bynnag, i ymosodwr, byddai psexec yn creu cymhlethdodau, ac i rywun gofalus a chyfrwys fel Snowden, byddai psexec neu gyfleustodau tebyg yn ormod o risg.

Ac yna daw Smbexec

Mae SMB yn ffordd glyfar a chyfrinachol o drosglwyddo ffeiliau rhwng gweinyddwyr, ac mae hacwyr wedi bod yn ymdreiddio i SMB yn uniongyrchol ers canrifoedd. Rwy'n credu bod pawb eisoes yn gwybod nad yw'n werth chweil Porthladdoedd SMB 445 a 139 i'r Rhyngrwyd, iawn?

Yn Defcon 2013, Eric Millman () cyflwyno , fel y gall pentesters roi cynnig ar hacio SMB llechwraidd. Dydw i ddim yn gwybod y stori gyfan, ond yna Ipacket mireinio ymhellach smbexec. Yn wir, ar gyfer fy mhrofion, fe wnes i lawrlwytho'r sgriptiau o Impacket yn Python o .

Yn wahanol i psexec, smbexec yn osgoi trosglwyddo ffeil ddeuaidd y gellir ei chanfod i'r peiriant targed. Yn lle hynny, mae'r cyfleustodau'n byw'n gyfan gwbl o dir pori trwy lansiad lleol llinell orchymyn Windows.

Yr hyn y mae'n ei wneud yw trosglwyddo'r gorchymyn o'r peiriant sy'n ymosod trwy SMB i ffeil fewnbwn arbennig, ac yna'n creu ac yn rhedeg llinell orchymyn gymhleth (fel gwasanaeth) Windows), a fydd yn ymddangos yn gyfarwydd i ddefnyddwyr Linux. Yn fyr: mae'n rhedeg y system frodorol Windows-cmd shell, yn ailgyfeirio'r allbwn i ffeil arall ac yna'n ei anfon trwy SMB yn ôl i beiriant yr ymosodwr.

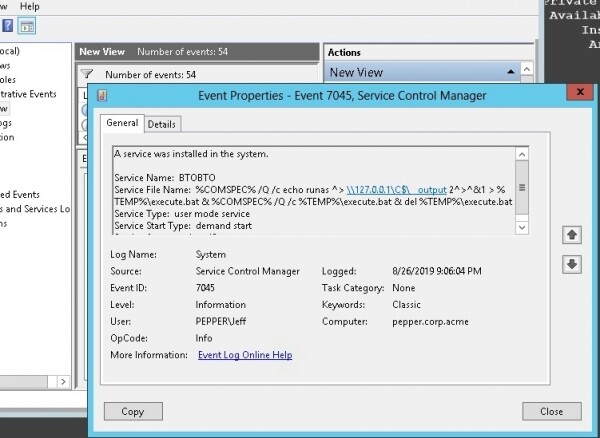

Y ffordd orau o ddeall hyn yw edrych ar y llinell orchymyn, yr oeddwn yn gallu cael fy nwylo ymlaen o log y digwyddiad (gweler isod).

Onid dyma'r ffordd orau o ailgyfeirio I/O? Gyda llaw, mae gan greu gwasanaeth ID digwyddiad 7045.

Fel psexec, mae hefyd yn creu gwasanaeth sy'n gwneud yr holl waith, ond y gwasanaeth ar ôl hynny tynnu - dim ond unwaith y caiff ei ddefnyddio i redeg y gorchymyn ac yna'n diflannu! Ni fydd swyddog diogelwch gwybodaeth sy'n monitro peiriant dioddefwr yn gallu canfod amlwg Dangosyddion ymosodiad: Nid oes ffeil faleisus yn cael ei lansio, nid oes gwasanaeth parhaus yn cael ei osod, ac nid oes tystiolaeth o ddefnyddio RPC gan mai SMB yw'r unig ffordd o drosglwyddo data. Gwych!

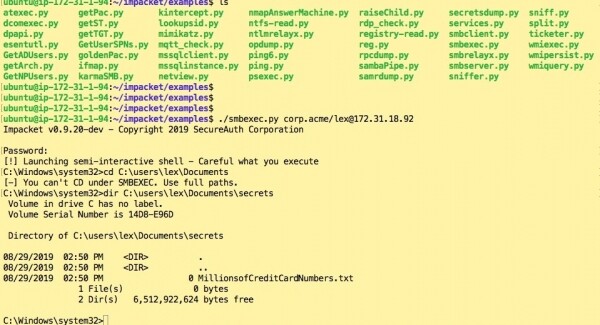

O ochr yr ymosodwr, mae “ffug-gragen” ar gael gydag oedi rhwng anfon y gorchymyn a derbyn yr ymateb. Ond mae hyn yn ddigon eithaf i ymosodwr - naill ai mewnwr neu haciwr allanol sydd eisoes â throedle - ddechrau chwilio am gynnwys diddorol.

I allbwn data yn ôl o'r peiriant targed i beiriant yr ymosodwr, fe'i defnyddir . Ydy, yr un Samba ydyw , ond dim ond wedi'i drosi i sgript Python gan Ipacket. Mewn gwirionedd, mae smbclient yn caniatáu ichi gynnal trosglwyddiadau FTP yn gudd dros SMB.

Gadewch i ni gamu’n ôl ac ystyried beth allai hyn ei olygu i weithiwr. Yn fy senario ffuglennol i, dyweder, mae blogiwr, dadansoddwr ariannol, neu ymgynghorydd diogelwch â chyflog uchel yn cael defnyddio ei gliniadur personol ar gyfer gwaith. Trwy ryw broses hudolus, mae hi’n dod yn flin gyda’r cwmni ac yn mynd ar wyllt. Yn dibynnu ar system weithredu’r gliniadur, mae hi naill ai’n defnyddio fersiwn Impact o Python neu Windows fersiwn o smbexec neu smbclient fel ffeil .exe.

Fel Snowden, mae hi'n darganfod cyfrinair defnyddiwr arall naill ai trwy edrych dros ei hysgwydd, neu mae hi'n mynd yn lwcus ac yn baglu ar ffeil testun gyda'r cyfrinair. A chyda chymorth y cymwysterau hyn, mae hi'n dechrau cloddio o gwmpas y system ar lefel newydd o freintiau.

Hacio CSDd: Nid oes angen unrhyw Mimikatz "twp" arnom

Yn fy swyddi blaenorol ar dreiddio, defnyddiais mimikatz yn aml iawn. Mae hwn yn offeryn gwych ar gyfer rhyng-gipio tystlythyrau - hashes NTLM a hyd yn oed cyfrineiriau testun clir wedi'u cuddio y tu mewn i liniaduron, dim ond yn aros i gael eu defnyddio.

Mae amseroedd wedi newid. Mae offer monitro wedi gwella o ran canfod a rhwystro mimikatz. Mae gan weinyddwyr diogelwch gwybodaeth bellach fwy o opsiynau i leihau'r risgiau sy'n gysylltiedig ag ymosodiadau pasio'r hash (PtH).

Felly beth ddylai gweithiwr craff ei wneud i gasglu tystlythyrau ychwanegol heb ddefnyddio mimikatz?

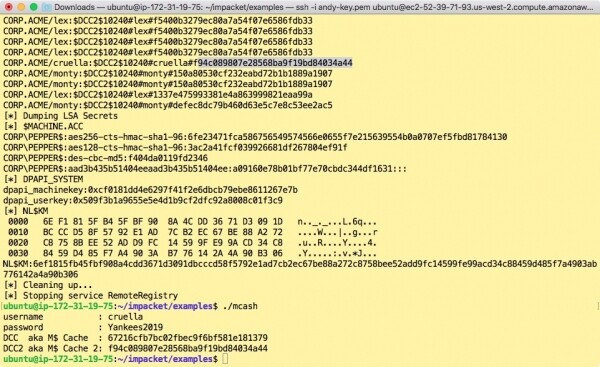

Mae pecyn Ipacket yn cynnwys cyfleustodau o'r enw , sy'n adfer tystlythyrau o'r Domain Credential Cache, neu DCC yn fyr. Fy nealltwriaeth i yw os yw defnyddiwr parth yn mewngofnodi i'r gweinydd ond nad yw'r rheolydd parth ar gael, mae CSDd yn caniatáu i'r gweinydd ddilysu'r defnyddiwr. Beth bynnag, mae secretsdump yn caniatáu ichi ollwng yr holl hashes hyn os ydyn nhw ar gael.

hashes CSDd yn nid hashes NTML a hwy ni ellir ei ddefnyddio ar gyfer ymosodiad PtH.

Wel, gallwch geisio eu hacio i gael y cyfrinair gwreiddiol. Fodd bynnag, mae Microsoft wedi dod yn gallach gyda CSDd ac mae hashes CSDd wedi dod yn anodd iawn i'w gracio. Oes, mae gen i , "dyfalwr cyfrinair cyflymaf y byd," ond mae angen GPU i redeg yn effeithiol.

Yn lle hynny, gadewch i ni geisio meddwl fel Snowden. Gall cyflogai gynnal peirianneg gymdeithasol wyneb yn wyneb ac o bosibl ddod o hyd i rywfaint o wybodaeth am y person y mae am gracio ei gyfrinair. Er enghraifft, darganfyddwch a yw cyfrif ar-lein y person erioed wedi cael ei hacio ac archwiliwch eu cyfrinair clir-destun am unrhyw gliwiau.

A dyma'r senario y penderfynais fynd ag ef. Gadewch i ni dybio bod rhywun mewnol wedi dysgu bod ei fos, Cruella, wedi cael ei hacio sawl gwaith ar wahanol adnoddau gwe. Ar ôl dadansoddi nifer o'r cyfrineiriau hyn, mae'n sylweddoli bod yn well gan Cruella ddefnyddio fformat yr enw tîm pêl fas "Yankees" ac yna'r flwyddyn gyfredol - "Yankees2015".

Os ydych chi nawr yn ceisio atgynhyrchu hwn gartref, yna gallwch chi lawrlwytho bach, "C" , sy'n gweithredu algorithm stwnsio CSDd, a'i lunio. , gyda llaw, ychwanegodd gefnogaeth i DCC, felly gellir ei ddefnyddio hefyd. Gadewch i ni dybio nad yw rhywun mewnol eisiau trafferthu dysgu John the Ripper a'i fod yn hoffi rhedeg "gcc" ar god etifeddiaeth C.

Gan deimlo rôl rhywun mewnol, ceisiais sawl cyfuniad gwahanol ac yn y pen draw llwyddais i ddarganfod mai "Yankees2019" oedd cyfrinair Cruella (gweler isod). Cenhadaeth wedi'i Chyflawni!

Ychydig o beirianneg gymdeithasol, ychydig o ddweud ffortiwn a phinsiad o Maltego ac rydych ar y ffordd i dorri'r stwnsh Cyngor Sir Ddinbych.

Rwy'n awgrymu ein bod yn gorffen yma. Byddwn yn dychwelyd at y pwnc hwn mewn swyddi eraill ac yn edrych ar ddulliau ymosod hyd yn oed yn fwy araf a llechwraidd, gan barhau i adeiladu ar set wych o gyfleustodau Ipacket.

Ffynhonnell: hab.com