Efter at have gennemsøgt internettet efter software til at bygge din egen VPN, støder du konstant på en masse guider, der er svære at sætte op og bruge. OpenVPN, der kræver en proprietær klient Wireguard, kun SoftEther i hele dette cirkus har en ordentlig implementering. Men vi vil tale om den native implementering, så at sige. Windows VPN-implementeringer – Routing og fjernadgang (RRAS).

Af en eller anden mærkelig grund skrev ingen i nogen guide om, hvordan man implementerer alt dette, og hvordan man aktiverer NAT på det, så vi vil nu rette alt og fortælle dig, hvordan du laver din egen VPN på Windows Server.

Nå, en færdiglavet og prækonfigureret VPN kan bestilles hos vores Det fungerer i øvrigt ud af boksen.

1. Installer tjenester

Først skal vi bruge Windows Server Desktop-oplevelse. En Core-installation er ikke egnet for os, da den mangler NPA-komponenten. Hvis computeren skal være et domænemedlem, er Server Core en mulighed; i så fald kan al denne funktionalitet presses ind i en gigabyte RAM.

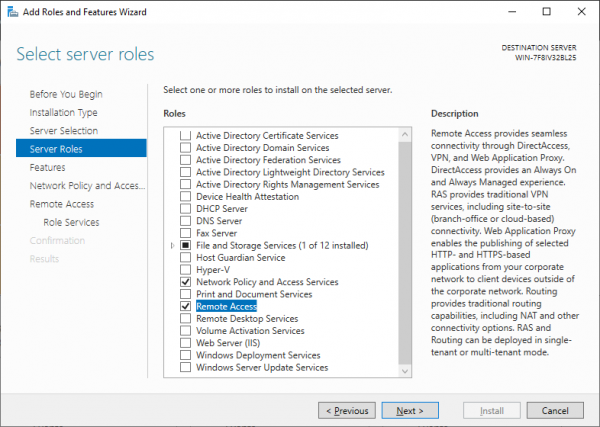

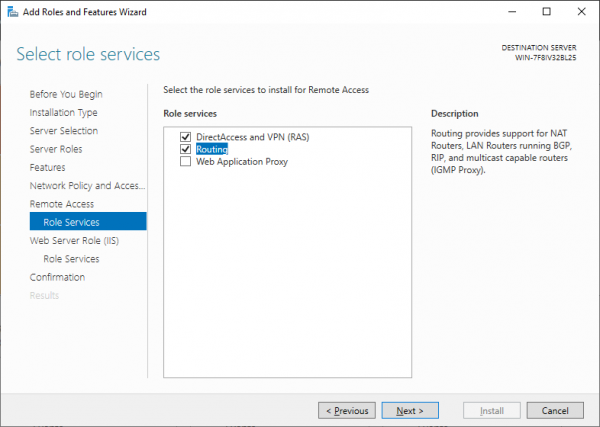

Vi skal installere RRAS og NPA (Network Policy Server). Vi har brug for den første til at oprette en tunnel, og den anden er nødvendig, hvis serveren ikke er medlem af domænet.

I valget af RRAS-komponenter skal du vælge Direkte adgang og VPN og Routing.

2. Opsæt RRAS

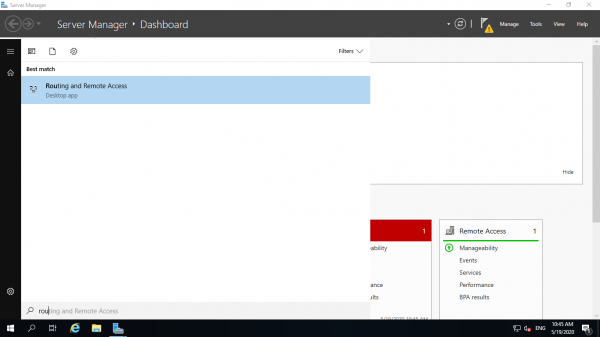

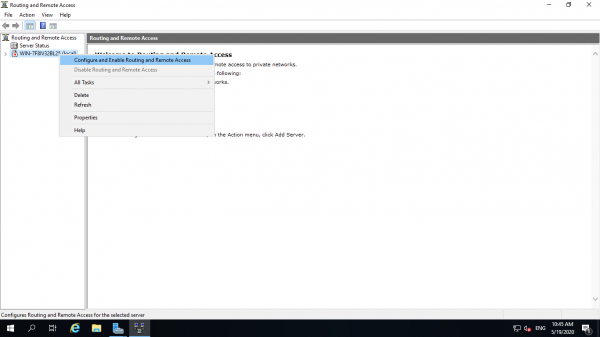

Efter at vi har installeret alle komponenter og genstartet maskinen, skal vi starte opsætningen. Som på billedet finder vi i starten RRAS manageren.

Gennem denne snap-in kan vi administrere servere med RRAS installeret. Klik på højre museknap, vælg indstillingen og gå.

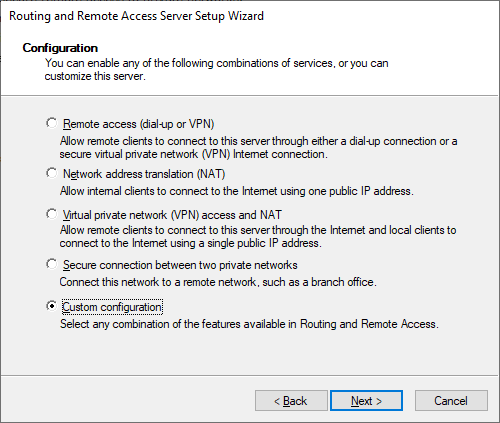

Efter at have sprunget over den første side, fortsætter vi til valget af konfiguration, vælg vores egen.

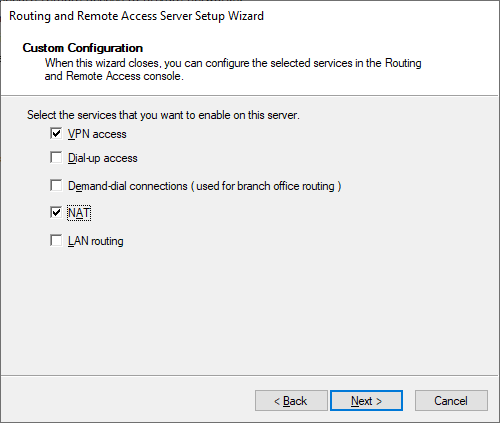

På næste side bliver vi bedt om at vælge komponenter, vælge VPN og NAT.

Næste, næste. Parat.

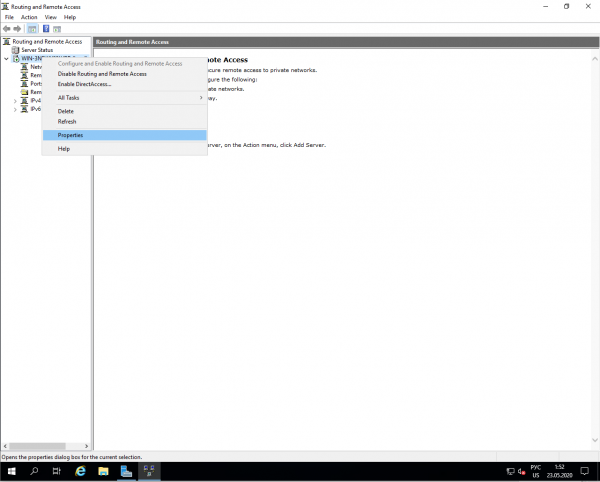

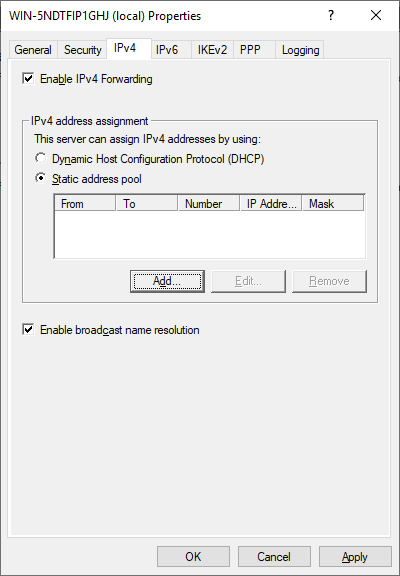

Nu skal vi aktivere ipsec og tildele en adressepulje, som vores NAT vil bruge. Højreklik på serveren og gå til egenskaber.

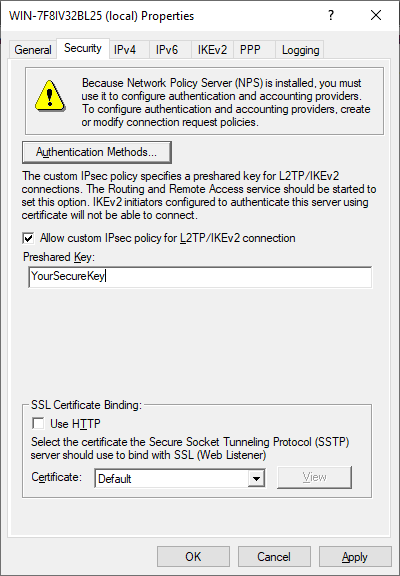

Først og fremmest skal du indtaste din adgangskode til l2TP ipsec.

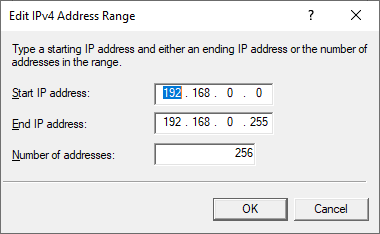

På fanen IPv4 skal du sørge for at indstille rækken af IP-adresser, der udstedes til klienter. Uden dette vil NAT ikke fungere.

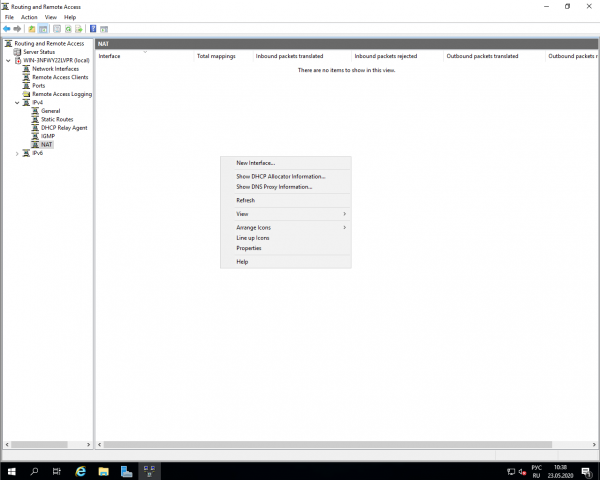

Nu er det tilbage at tilføje en grænseflade bag NAT. Gå til IPv4-underpunktet, højreklik på et tomt område og tilføj en ny grænseflade.

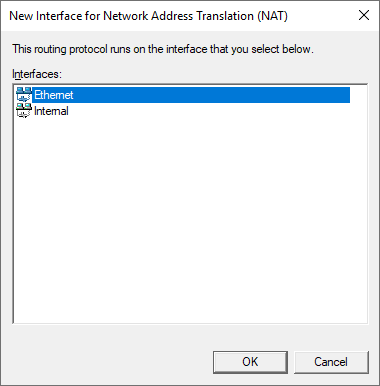

På grænsefladen (den, der ikke er intern), aktiverer vi NAT.

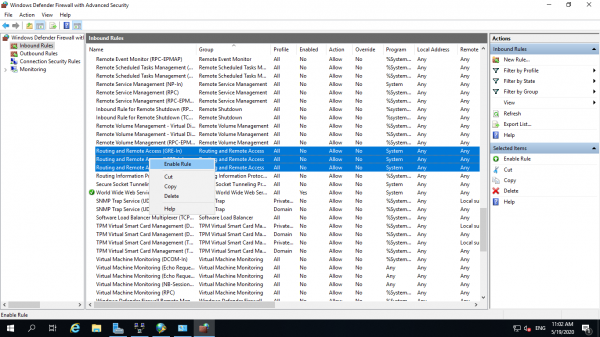

3. Tillad regler i firewallen

Alt er enkelt her. Du skal finde regelgruppen Routing og Fjernadgang og aktivere dem alle.

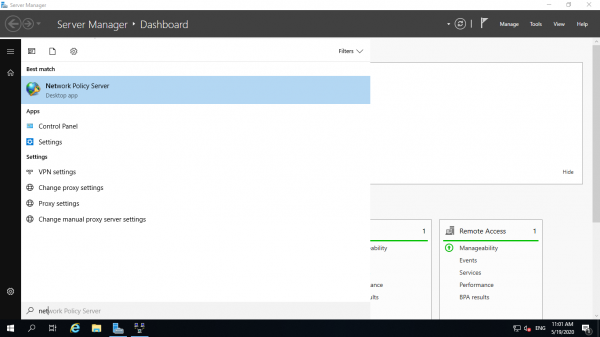

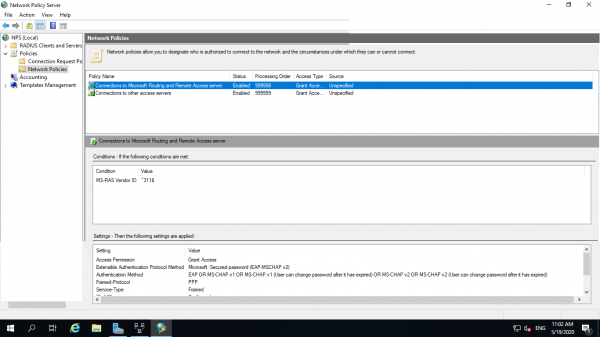

4. Konfigurer NPS

Vi leder efter Network Policy Server i starten.

På fanerne, hvor alle politikker er angivet, skal du aktivere begge standardpolitikker. Dette vil give alle lokale brugere mulighed for at oprette forbindelse til VPN.

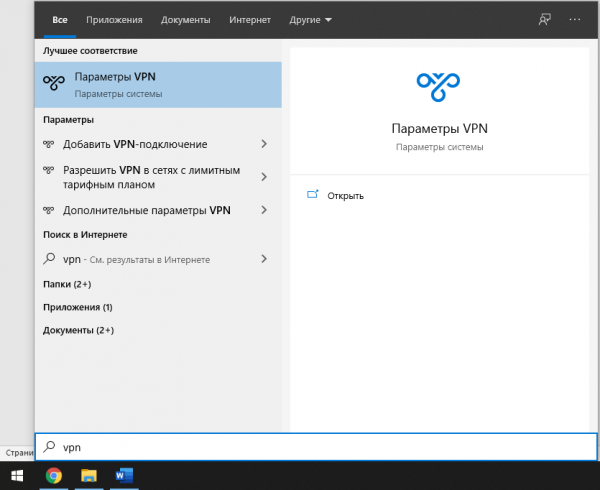

5. Opret forbindelse via VPN

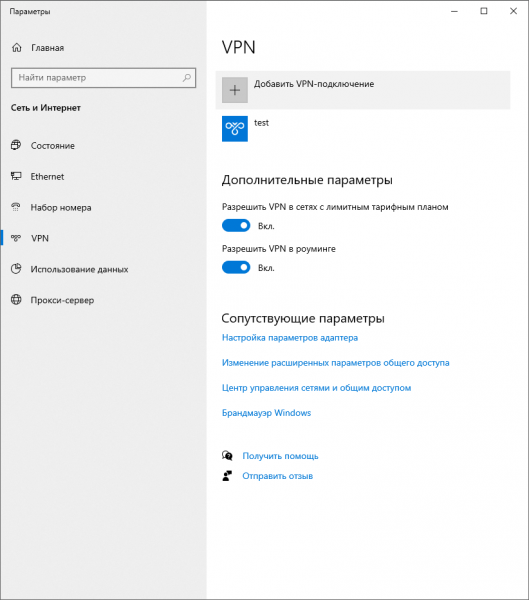

Til demonstrationsformål vil vi vælge Windows 10I startmenuen skal du søge efter VPN.

Klik på knappen Tilføj forbindelse og gå til indstillingerne.

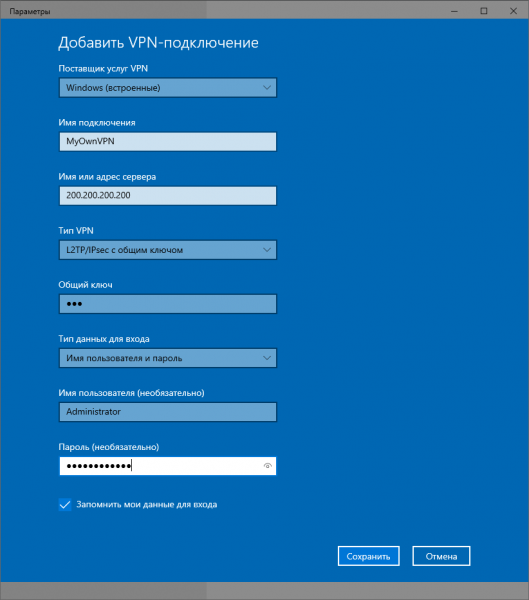

Indstil forbindelsesnavnet til det, du ønsker.

IP-adressen er adressen på din VPN-server.

VPN-typen er l2TP med en foruddelt nøgle.

Delt nøgle - vpn (til vores billede på markedspladsen.)

Og login og adgangskode er login og adgangskode fra den lokale bruger, det vil sige fra administratoren.

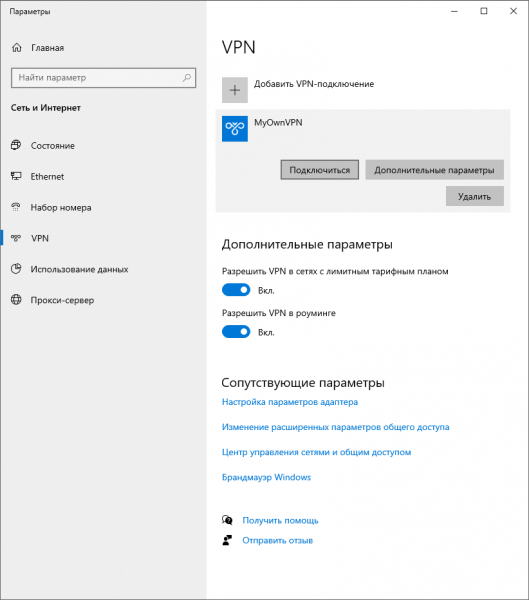

Klik tilslut og du er færdig. Nu er din egen VPN klar.

Vi håber, at vores guide vil give en ny mulighed for dem, der ønsker at lave deres egen VPN uden at skulle håndtere... Linux eller bare ønsker at tilføje en gateway til deres AD.

Kilde: www.habr.com