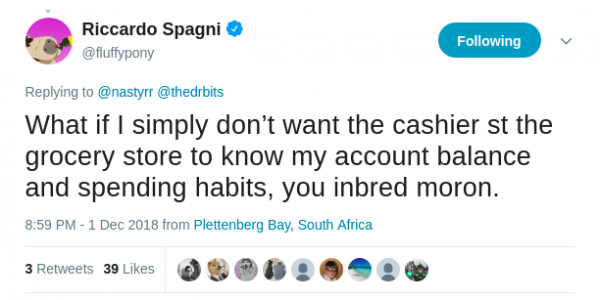

Sicherlich hatten Sie als Nutzer von Bitcoin, Ether oder einer anderen Kryptowährung Bedenken, dass jeder sehen könnte, wie viele Coins Sie in Ihrem Wallet haben, an wen Sie diese transferiert haben und von wem Sie sie erhalten haben. Es gibt viele Kontroversen rund um anonyme Kryptowährungen, aber wir können einer Sache nicht widersprechen: Wie Monero-Projektmanager Riccardo Spagni auf seinem Twitter-Account: „Was ist, wenn ich einfach nicht möchte, dass die Kassiererin im Supermarkt weiß, wie viel Geld ich auf meinem Guthaben habe und wofür ich es ausgebe?“

In diesem Artikel befassen wir uns mit dem technologischen Aspekt der Anonymität – wie sie dies bewerkstelligen – und geben einen kurzen Überblick über die gängigsten Methoden sowie ihre Vor- und Nachteile.

Heute gibt es etwa ein Dutzend Blockchains, die anonyme Transaktionen ermöglichen. Gleichzeitig ist die Anonymität der Überweisungen für einige obligatorisch, für andere optional, einige verbergen nur die Adressaten und Empfänger, andere erlauben Dritten nicht einmal die Höhe der Überweisungen einzusehen. Fast alle von uns in Betracht gezogenen Technologien bieten vollständige Anonymität – ein externer Beobachter kann weder Kontostände, Empfänger noch den Transaktionsverlauf analysieren. Aber beginnen wir unseren Rückblick mit einem der Pioniere auf diesem Gebiet, um die Entwicklung der Ansätze zur Anonymität zu verfolgen.

Derzeit existierende Anonymisierungstechnologien lassen sich grob in zwei Gruppen einteilen: solche, die auf Mischen basieren – wobei die verwendeten Münzen mit anderen Münzen aus der Blockchain gemischt werden – und Technologien, die Beweise basierend auf Polynomen verwenden. Als nächstes konzentrieren wir uns auf jede dieser Gruppen und betrachten ihre Vor- und Nachteile.

Auf Knetebasis

CoinJoin

anonymisiert Benutzerübersetzungen nicht, sondern erschwert nur deren Nachverfolgung. Wir haben uns jedoch entschieden, diese Technologie in unsere Überprüfung einzubeziehen, da es sich um einen der ersten Versuche handelte, die Vertraulichkeit von Transaktionen im Bitcoin-Netzwerk zu erhöhen. Diese Technologie besticht durch ihre Einfachheit und erfordert keine Änderung der Regeln des Netzwerks, sodass sie problemlos in vielen Blockchains eingesetzt werden kann.

Es basiert auf einer einfachen Idee: Was wäre, wenn Benutzer in einer einzigen Transaktion einzahlen und ihre Zahlungen tätigen würden? Es stellt sich heraus, dass es schwieriger wird zu verstehen, wer den Trump-Wahlkampf finanziert hat – Arnold oder Barack, wenn Arnold Schwarzenegger und Barack Obama mitgeholfen und in einer Transaktion zwei Zahlungen an Charlie Sheen und Donald Trump geleistet haben.

Doch aus dem Hauptvorteil von CoinJoin geht auch sein größter Nachteil hervor – die schwache Sicherheit. Heutzutage gibt es bereits Möglichkeiten, CoinJoin-Transaktionen im Netzwerk zu identifizieren und Input-Sets mit Output-Sets abzugleichen, indem die ausgegebenen und generierten Coin-Beträge verglichen werden. Ein Beispiel für ein Tool für eine solche Analyse ist .

Profis:

• Einfachheit

Nachteile:

• Nachgewiesene Hackbarkeit

Monero

Die erste Assoziation, die beim Wort „anonyme Kryptowährung“ entsteht, ist Monero. Diese Münze seine Stabilität und Privatsphäre unter der Lupe von Geheimdiensten:

In einem seiner jüngsten Wir haben das Monero-Protokoll ausführlich beschrieben und fassen heute zusammen, was gesagt wurde.

Im Monero-Protokoll wird jeder in einer Transaktion ausgegebene Output mit mindestens 11 (zum Zeitpunkt des Schreibens) zufälligen Outputs aus der Blockchain gemischt, wodurch das Übertragungsdiagramm des Netzwerks komplizierter wird und die Aufgabe, Transaktionen zu verfolgen, rechentechnisch komplex wird. Gemischte Einträge werden mit einer Ringsignatur signiert, die garantiert, dass die Unterschrift vom Besitzer einer der gemischten Münzen stammt, aber keine Rückschlüsse darauf zulässt, von wem.

Um die Empfänger zu verbergen, verwendet jede neu generierte Münze eine einmalige Adresse, sodass es für einen Beobachter unmöglich ist (was natürlich genauso schwierig ist wie das Knacken der Verschlüsselungsschlüssel), irgendeine Ausgabe einer öffentlichen Adresse zuzuordnen. Und seit September 2017 begann Monero, das Protokoll zu unterstützen (CT) mit einigen Zusätzen, wodurch auch die Überweisungsbeträge ausgeblendet werden. Wenig später ersetzten Kryptowährungsentwickler Borromäische Signaturen durch Bulletproofs und reduzierten dadurch die Transaktionsgröße erheblich.

Profis:

• Bewährt

• Relative Einfachheit

Nachteile:

• Die Erstellung und Überprüfung von Beweisen ist langsamer als bei ZK-SNARKs und ZK-STARKs

• Nicht resistent gegen Hackerangriffe mit Quantencomputern

Mimblewimble

Mimblewimble (MW) wurde als skalierbare Technologie zur Anonymisierung von Transfers im Bitcoin-Netzwerk erfunden, fand jedoch seine Umsetzung als eigenständige Blockchain. Wird in Kryptowährungen verwendet и .

MW ist bemerkenswert, weil es keine öffentlichen Adressen hat und um eine Transaktion zu senden, tauschen Benutzer Ausgaben direkt aus, sodass ein externer Beobachter keine Übertragungen von Empfänger zu Empfänger analysieren kann.

Um die Summen der Ein- und Ausgänge zu verbergen, wird ein ziemlich verbreitetes Protokoll verwendet, das 2015 von Greg Maxwell vorgeschlagen wurde: (CT). Das heißt, die Beträge werden verschlüsselt (oder besser gesagt, sie verwenden ), und stattdessen operiert das Netzwerk mit sogenannten Commitments. Damit eine Transaktion als gültig gilt, muss die Menge der ausgegebenen und generierten Münzen zuzüglich der Provision gleich sein. Da das Netzwerk nicht direkt mit Zahlen arbeitet, wird die Gleichheit durch die Gleichung dieser gleichen Verpflichtungen sichergestellt, die als Verpflichtung auf Null bezeichnet wird.

Um die Nichtnegativität von Werten zu gewährleisten (den sogenannten Bereichsnachweis), verwenden sie im ursprünglichen CT Borromäische Signaturen (Borromäische Ringsignaturen), die viel Platz in der Blockchain einnehmen (ca. 6 Kilobyte pro Ausgabe). ). Zu den Nachteilen anonymer Währungen, die diese Technologie verwenden, gehörte in dieser Hinsicht der große Transaktionsumfang. Jetzt hat man sich jedoch entschieden, diese Signaturen zugunsten einer kompakteren Technologie aufzugeben – Bulletproofs.

Es gibt kein Konzept einer Transaktion im MW-Block selbst, es werden nur Ausgaben ausgegeben und darin generiert. Keine Transaktion – kein Problem!

Um eine Deanonymisierung des Übertragungsteilnehmers beim Senden der Transaktion an das Netzwerk zu verhindern, wird ein Protokoll verwendet , das eine Kette von Netzwerk-Proxy-Knoten beliebiger Länge verwendet, die die Transaktion untereinander übertragen, bevor sie sie tatsächlich an alle Teilnehmer verteilt, wodurch die Flugbahn der in das Netzwerk gelangenden Transaktion verschleiert wird.

Profis:

• Kleine Blockchain-Größe

• Relative Einfachheit

Nachteile:

• Die Erstellung und Überprüfung von Beweisen ist langsamer als bei ZK-SNARKs und ZK-STARKs

• Die Unterstützung von Funktionen wie Skripten und Mehrfachsignaturen ist schwierig zu implementieren

• Nicht resistent gegen Hackerangriffe mit Quantencomputern

Beweise für Polynome

ZK-SNARKS

Der komplizierte Name dieser Technologie steht für „ Prägnantes, nicht-interaktives Argument des Wissens“, was übersetzt werden kann als „Prägnanter, nicht-interaktiver Zero-Knowledge-Beweis“. Es wurde eine Fortsetzung des Zerocoin-Protokolls, das sich zu Zerocash weiterentwickelte und erstmals in der Kryptowährung Zcash implementiert wurde.

Im Allgemeinen ermöglicht der wissensfreie Beweis einer Partei, einer anderen Partei die Wahrheit einer mathematischen Aussage zu beweisen, ohne Informationen darüber preiszugeben. Bei Kryptowährungen werden solche Methoden genutzt, um beispielsweise nachzuweisen, dass eine Transaktion nicht mehr Coins produziert, als sie ausgibt, ohne die Höhe der Überweisungen offenzulegen.

ZK-SNARKs ist sehr schwer zu verstehen und es würde mehr als einen Artikel erfordern, um zu beschreiben, wie es funktioniert. Auf der offiziellen Seite von Zcash, der ersten Währung, die dieses Protokoll implementiert, ist eine Beschreibung seiner Funktionsweise gewidmet . Daher beschränken wir uns in diesem Kapitel auf eine oberflächliche Beschreibung.

Mithilfe algebraischer Polynome beweist ZK-SNARKs, dass der Absender der Zahlung die von ihm ausgegebenen Münzen besitzt und dass die Menge der ausgegebenen Münzen die Menge der generierten Münzen nicht übersteigt.

Dieses Protokoll wurde mit dem Ziel erstellt, den Umfang des Beweises für die Gültigkeit einer Aussage zu reduzieren und diese gleichzeitig schnell zu überprüfen. Ja, laut Laut Zooko Wilcox, CEO von Zcash, beträgt die Beweisgröße nur 200 Bytes und die Richtigkeit kann in 10 Millisekunden überprüft werden. Darüber hinaus ist es den Entwicklern in der neuesten Version von Zcash gelungen, die Zeit für die Beweiserstellung auf etwa zwei Sekunden zu verkürzen.

Vor dem Einsatz dieser Technologie ist jedoch ein komplexes vertrauenswürdiges Einrichtungsverfahren für „öffentliche Parameter“ erforderlich, das als „Zeremonie“ bezeichnet wird (). Die ganze Schwierigkeit besteht darin, dass bei der Installation dieser Parameter keiner der Parteien private Schlüssel für sie übrig hat, die als „Giftmüll“ bezeichnet werden, da sie sonst in der Lage sind, neue Münzen zu generieren. Wie dieser Vorgang abläuft, erfahren Sie ab dem Video .

Profis:

• Geringe Beweisgröße

• Schnelle Überprüfung

• Relativ schnelle Proof-Erstellung

Nachteile:

• Komplexes Verfahren zur Einstellung öffentlicher Parameter

• Giftmüll

• Relative Komplexität der Technologie

• Nicht resistent gegen Hackerangriffe mit Quantencomputern

ZK-STARKs

Die Autoren der letzten beiden Technologien spielen gut mit Akronymen, und das nächste Akronym steht für „Zero-Knowledge Scalable Transparent ARguments of Knowledge“. Diese Methode sollte die damals bestehenden Mängel von ZK-SNARKs beheben: die Notwendigkeit einer vertrauenswürdigen Einstellung öffentlicher Parameter, das Vorhandensein von Giftmüll, die Instabilität der Kryptographie gegenüber Hacking mithilfe von Quantenalgorithmen und eine unzureichend schnelle Beweisgenerierung. Allerdings haben die ZK-SNARK-Entwickler den letzten Nachteil behoben.

ZK-STARKs verwenden auch polynombasierte Beweise. Die Technologie verwendet keine Public-Key-Kryptographie, sondern verlässt sich stattdessen auf die Hashing- und Übertragungstheorie. Der Verzicht auf diese kryptografischen Mittel macht die Technologie resistent gegen Quantenalgorithmen. Dies hat jedoch seinen Preis: Der Beweis kann eine Größe von mehreren hundert Kilobyte erreichen.

Derzeit verfügt ZK-STARK über keine Implementierung in einer der Kryptowährungen, sondern existiert nur als Bibliothek . Allerdings haben die Entwickler Pläne dafür, die weit über Blockchains hinausgehen (in ihren Die Autoren geben ein Beispiel für DNA-Beweise in einer Polizeidatenbank). Zu diesem Zweck wurde es geschaffen , die Ende 2018 gesammelt wurde Investitionen der größten Unternehmen der Branche.

Mehr über die Funktionsweise von ZK-STARK können Sie in den Beiträgen von Vitalik Buterin lesen (, , ).

Profis:

• Widerstand gegen Hacking durch Quantencomputer

• Relativ schnelle Proof-Erstellung

• Relativ schnelle Beweisüberprüfung

• Kein Giftmüll

Nachteile:

• Komplexität der Technologie

• Große Proofgröße

Fazit

Blockchain und das wachsende Bedürfnis nach Anonymität stellen neue Anforderungen an die Kryptographie. So wurde der Mitte der 1980er Jahre entstandene Zweig der Kryptographie – Zero-Knowledge-Proofs – innerhalb weniger Jahre durch neue, sich dynamisch entwickelnde Methoden ergänzt.

Somit hat die Entwicklung des wissenschaftlichen Denkens CoinJoin überflüssig gemacht und MimbleWimble zu einem vielversprechenden Neuling mit recht frischen Ideen gemacht. Monero bleibt ein unerschütterlicher Riese beim Schutz unserer Privatsphäre. Und SNARKs und STARKs können, obwohl sie Mängel aufweisen, führend auf diesem Gebiet werden. Vielleicht werden die Punkte, die wir in der Spalte „Nachteile“ jeder Technologie angegeben haben, in den kommenden Jahren irrelevant werden.

Source: habr.com