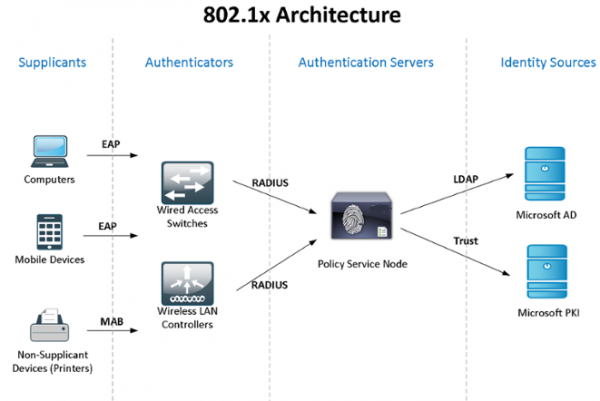

Betrachten wir in der Praxis die Verwendung von Windows Active Directory + NPS (2 Server für Fehlertoleranz) + 802.1x-Standard für die Zugriffskontrolle und Authentifizierung von Benutzern – Domänencomputern – Geräten. Sie können sich mit der Theorie nach dem Standard in Wikipedia unter folgendem Link vertraut machen:

Da die Ressourcen meines „Labors“ begrenzt sind, sind die NPS- und Domänencontroller-Rollen kompatibel, ich empfehle jedoch, solche kritischen Dienste zu trennen.

Ich kenne die Standardmethoden zum Synchronisieren von Konfigurationen (Richtlinien) von Windows NPS nicht, daher verwenden wir PowerShell-Skripte, die vom Taskplaner gestartet werden (der Autor ist mein ehemaliger Kollege). Zur Authentifizierung von Domänencomputern und für Geräte, die das nicht können 802.1x (Telefone, Drucker usw.), Gruppenrichtlinien werden konfiguriert und Sicherheitsgruppen erstellt.

Am Ende des Artikels werde ich über einige Feinheiten der Arbeit mit 802.1x sprechen – wie Sie nicht verwaltete Switches, dynamische ACLs usw. verwenden können. Ich werde Informationen über die aufgetretenen „Störungen“ weitergeben ...

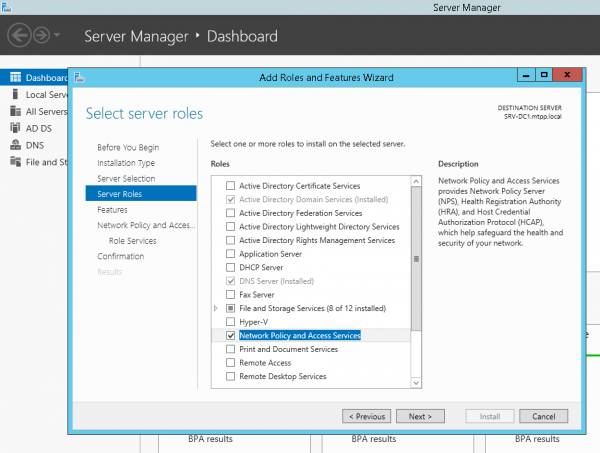

Beginnen wir mit der Installation und Konfiguration des Failover-NPS auf Windows Server 2012R2 (im Jahr 2016 ist alles beim Alten): Wählen Sie über Server-Manager -> Assistent zum Hinzufügen von Rollen und Funktionen nur Netzwerkrichtlinienserver aus.

oder mit PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsEine kleine Klarstellung - was Geschütztes EAP (PEAP) Sie benötigen auf jeden Fall ein Zertifikat, das die Authentizität des Servers (mit den entsprechenden Nutzungsrechten) bestätigt und dem auf Client-Computern vertraut wird. Dann müssen Sie höchstwahrscheinlich auch die Rolle installieren Zertifizierungsstelle. Aber davon gehen wir aus CA Du hast es bereits installiert...

Machen wir dasselbe auf dem zweiten Server. Erstellen wir einen Ordner für das C:Scripts-Skript auf beiden Servern und einen Netzwerkordner auf dem zweiten Server SRV2NPS-config$

Lassen Sie uns ein PowerShell-Skript auf dem ersten Server erstellen C:ScriptsExport-NPS-config.ps1 mit folgendem Inhalt:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Anschließend richten Sie die Aufgabe im Taskplaner ein: „Export-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Für alle Benutzer ausführen – Mit den höchsten Berechtigungen ausführen

Täglich – Wiederholen Sie die Aufgabe alle 10 Minuten. innerhalb von 8 Stunden

Konfigurieren Sie auf dem Backup-NPS den Import der Konfiguration (Richtlinie):

Erstellen Sie ein PowerShell-Skript:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1und eine Aufgabe, um es alle 10 Minuten auszuführen:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Für alle Benutzer ausführen – Mit den höchsten Berechtigungen ausführen

Täglich – Wiederholen Sie die Aufgabe alle 10 Minuten. innerhalb von 8 Stunden

Fügen wir nun zur Überprüfung dem NPS auf einem der Server (!) ein paar Schalter in RADIUS-Clients (IP und Shared Secret) und zwei Verbindungsanforderungsrichtlinien hinzu: Kabelgebundene Verbindung (Bedingung: „NAS-Porttyp ist Ethernet“) und WiFi-Enterprise (Bedingung: „NAS-Porttyp ist IEEE 802.11“) und die Netzwerkrichtlinie Greifen Sie auf Cisco-Netzwerkgeräte zu (Netzwerkadministratoren):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Auf der Schalterseite sind folgende Einstellungen möglich:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Nach der Konfiguration sollten nach 10 Minuten alle Client-Richtlinieneinstellungen auch auf dem Backup-NPS erscheinen und wir können uns mit dem Active Directory-Konto, einem Mitglied der Gruppe domainsg-network-admins (die wir im Voraus erstellt haben), bei den Switches anmelden.

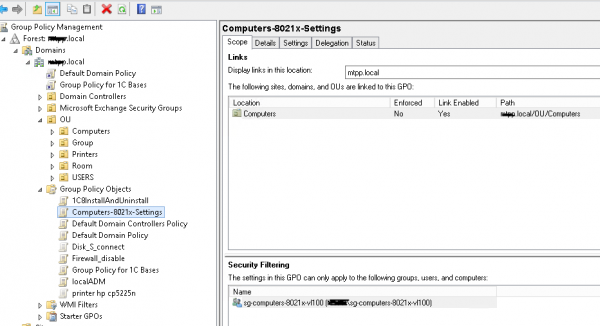

Fahren wir mit der Konfiguration von Active Directory fort: Erstellen Sie eine Gruppen- und Kennwortrichtlinie und erstellen Sie die erforderlichen Gruppen.

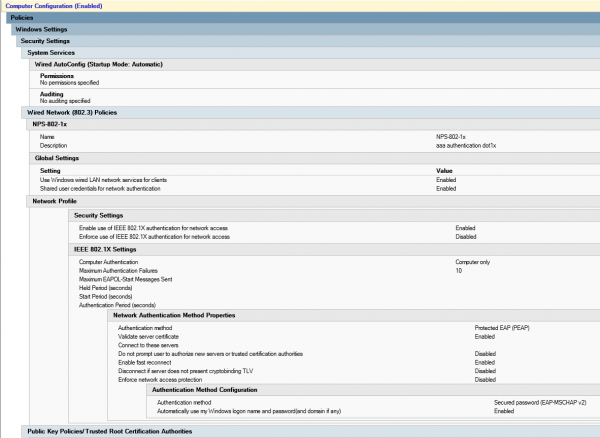

Politische Gruppe Computer-8021x-Einstellungen:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

Erstellen Sie eine Sicherheitsgruppe sg-computers-8021x-vl100, wo wir Computer hinzufügen, die wir an VLAN 100 verteilen möchten, und die Filterung für die zuvor erstellte Gruppenrichtlinie für diese Gruppe einrichten:

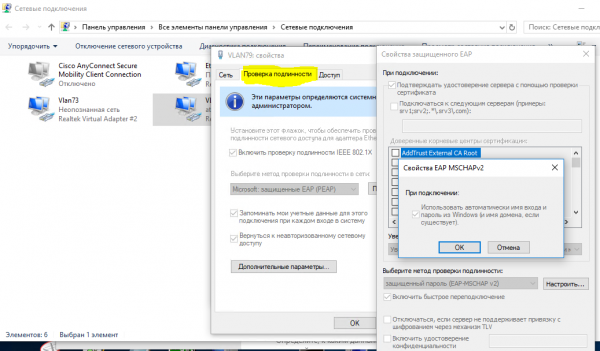

Sie können sicherstellen, dass die Richtlinie erfolgreich funktioniert, indem Sie „Netzwerk- und Freigabecenter (Netzwerk- und Interneteinstellungen) – Adaptereinstellungen ändern (Adaptereinstellungen konfigurieren) – Adaptereigenschaften“ öffnen. Dort sehen wir die Registerkarte „Authentifizierung“:

Wenn Sie überzeugt sind, dass die Richtlinie erfolgreich angewendet wurde, können Sie mit der Konfiguration der Netzwerkrichtlinie auf den NPS- und Zugriffsebenen-Switch-Ports fortfahren.

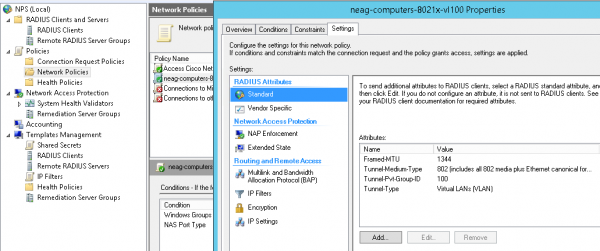

Lassen Sie uns eine Netzwerkrichtlinie erstellen neag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Typische Einstellungen für den Switch-Port (bitte beachten Sie, dass der Authentifizierungstyp „Multi-Domain“ verwendet wird – Daten & Sprache, und es besteht auch die Möglichkeit der Authentifizierung per Mac-Adresse. Während der „Übergangszeit“ ist die Verwendung sinnvoll Die Parameter:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Die VLAN-ID ist keine „Quarantäne“, sondern dieselbe, die der Benutzercomputer nach erfolgreicher Anmeldung erhalten muss – bis wir sicherstellen, dass alles so funktioniert, wie es sollte. Die gleichen Parameter können in anderen Szenarien verwendet werden, beispielsweise wenn ein nicht verwalteter Switch an diesen Port angeschlossen ist und Sie möchten, dass alle daran angeschlossenen und nicht authentifizierten Geräte in ein bestimmtes VLAN („Quarantäne“) fallen.

Switch-Port-Einstellungen im 802.1x-Hostmodus-Multidomänenmodus

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitMit dem folgenden Befehl können Sie sicherstellen, dass das Computertelefon die Authentifizierung erfolgreich bestanden hat:

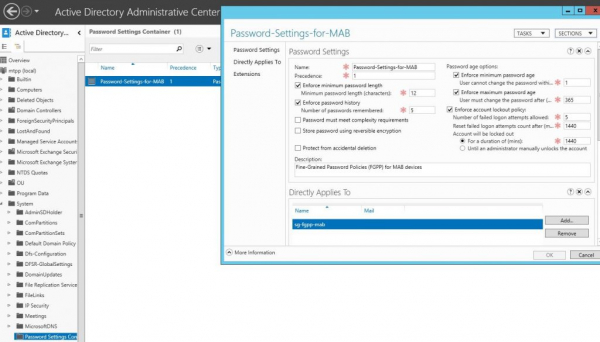

sh authentication sessions int Gi1/0/39 detJetzt erstellen wir eine Gruppe (zum Beispiel sg-fgpp-mab ) im Active Directory für Telefone und fügen Sie ein Testgerät hinzu (in meinem Fall ist dies Grandstream GXP2160 mit Mas-Adresse 000b.82ba.a7b1 und gem. Konto Domäne 00b82baa7b1).

Verringern Sie für die erstellte Gruppe die Anforderungen an die Kennwortrichtlinie (mit über Active Directory-Verwaltungscenter -> Domäne -> System -> Kennworteinstellungscontainer) mit diesen Parametern Passworteinstellungen für MAB:

Dadurch können wir die Mas-Adresse von Geräten als Passwörter verwenden. Danach können wir eine Netzwerkrichtlinie für die 802.1x-Methoden-MAB-Authentifizierung erstellen, nennen wir sie neag-devices-8021x-voice. Die Parameter sind wie folgt:

- NAS-Porttyp – Ethernet

- Windows-Gruppen – sg-fgpp-mab

- EAP-Typen: Unverschlüsselte Authentifizierung (PAP, SPAP)

- RADIUS-Attribute – Herstellerspezifisch: Cisco – Cisco-AV-Pair – Attributwert: device-traffic-class=voice

Nach erfolgreicher Authentifizierung (vergessen Sie nicht, den Switch-Port zu konfigurieren) sehen wir uns die Informationen vom Port an:

sh-Authentifizierung se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessBetrachten Sie nun, wie versprochen, einige nicht ganz offensichtliche Situationen. Beispielsweise müssen wir die Computer und Geräte der Benutzer über einen nicht verwalteten Switch (Switch) verbinden. In diesem Fall sehen die Porteinstellungen dafür wie folgt aus:

Wechseln Sie die Porteinstellungen im 802.1x-Hostmodus-Multi-Authentifizierungsmodus

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPS Es ist ein sehr seltsamer Fehler aufgefallen: Wenn das Gerät über einen solchen Switch angeschlossen und dann an einen verwalteten Switch angeschlossen wurde, funktioniert es NICHT, bis wir den Switch neu starten (!). Ich habe keine anderen Lösungsmöglichkeiten gefunden dieses Problem.

Ein weiterer Punkt im Zusammenhang mit DHCP (wenn IP-DHCP-Snooping verwendet wird) – ohne diese Optionen:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionAus irgendeinem Grund kann ich nicht die richtige IP-Adresse ermitteln ... obwohl dies möglicherweise eine Funktion unseres DHCP-Servers ist

Außerdem versuchen Mac OS und Linux (bei denen die 802.1x-Unterstützung nativ ist) den Benutzer zu authentifizieren, selbst wenn die Authentifizierung über die MAC-Adresse konfiguriert ist.

Im nächsten Teil des Artikels werden wir die Verwendung von 802.1x für Wireless betrachten (abhängig von der Gruppe, zu der das Benutzerkonto gehört, werden wir es in das entsprechende Netzwerk (VLAN) „umwandeln“, obwohl sie sich mit dem verbinden gleiche SSID).

Source: habr.com