Wir bei Veeam lieben Protokolle. Und da die meisten unserer Lösungen modular sind, schreiben sie viele Protokolle. Und da der Zweck unserer Tätigkeit darin besteht, die Sicherheit Ihrer Daten (d. h. einen erholsamen Schlaf) zu gewährleisten, sollten die Protokolle jedes Niesen nicht nur aufzeichnen, sondern dies auch im Detail tun. Dies ist notwendig, damit im Falle einer Sache klar ist, wie dieses „Was“ passiert ist, wer dafür verantwortlich ist und was als nächstes zu tun ist. Es ist wie in der Forensik: Man weiß nie, welches kleine Ding einem dabei helfen wird, den Mörder von Laura Palmer zu finden.

Aus diesem Grund habe ich beschlossen, einen Blick auf eine Reihe von Artikeln zu werfen, in denen ich der Reihe nach darüber sprechen werde, was wir in die Protokolle schreiben, wo wir sie speichern, wie man ihre Struktur nicht verrückt macht und worauf man in ihnen achten sollte.

Warum eine Artikelserie und warum nicht alles auf einmal beschreiben?

Allein aufzulisten, welches Protokoll sich wo befindet und was darin gespeichert ist, ist ein ziemlich katastrophales Unterfangen. Und es ist beängstigend, auch nur daran zu denken, diese Informationen auf dem neuesten Stand zu halten. Eine einfache Auflistung aller möglichen Protokolltypen in Veeam Backup & Replication ist eine kleingedruckte Tabelle auf mehreren Blättern. Ja, und es wird nur zum Zeitpunkt der Veröffentlichung relevant sein, weil. Wenn der nächste Patch veröffentlicht wird, können neue Protokolle erscheinen, die Logik der in den alten gespeicherten Informationen wird sich ändern usw. Daher ist es viel sinnvoller, ihre Struktur und das Wesentliche der darin enthaltenen Informationen zu erklären. Dies ermöglicht Ihnen eine bessere Navigation durch die Orte als das banale Pauken von Namen.

Um also nicht kopfüber in den Pool an Textblättern zu stürzen, leisten wir in diesem Artikel einige Vorarbeiten. Deshalb gehen wir heute nicht auf die Protokolle selbst ein, sondern gehen aus der Ferne: Wir erstellen ein Glossar und diskutieren ein wenig über die Veeam-Struktur im Hinblick auf die Protokollgenerierung.

Glossar und Fachjargon

Hier lohnt es sich zunächst, sich bei den Verfechtern der Reinheit der russischen Sprache und den Zeugen von Ozhegovs Wörterbuch zu entschuldigen. Wir alle lieben unsere Muttersprache sehr, aber die verdammte IT-Branche arbeitet auf Englisch. Nun, wir haben es uns nicht ausgedacht, aber es ist historisch passiert. Es ist nicht meine Schuld, er ist selbst gekommen (c)

In unserer Branche hat das Problem der Anglizismen (und des Jargons) seine eigenen Besonderheiten. Wenn unter unschuldigen Wörtern wie „Gastgeber“ oder „Gast“ die ganze Welt längst ganz bestimmte Dinge verstanden hat, dann geht auf ⅙ des Landes die heroische Verwirrung und das Taumeln beim Stöbern in Wörterbüchern weiter. Und das absolut obligatorische Argument „Aber bei unserer Arbeit ...“.

Darüber hinaus gibt es eine reine Terminologie, die den Veeam-Produkten innewohnt, obwohl einige Wörter und Ausdrücke an die Menschen weitergegeben wurden. Deshalb werden wir uns jetzt darauf einigen, welcher Begriff was bedeutet, und in Zukunft werde ich unter dem Wort „Gast“ genau das verstehen, was in diesem Kapitel geschrieben steht, und nicht das, was Sie von der Arbeit gewohnt sind. Und ja, das ist nicht meine persönliche Laune, das sind in der Branche etablierte Begriffe. Sie zu bekämpfen ist einigermaßen sinnlos. Allerdings bin ich immer dafür, dass man sich in den Kommentaren entspannt.

Leider gibt es in unserer Arbeit und unseren Produkten viele Begriffe, daher werde ich nicht versuchen, sie alle aufzulisten. Nur die grundlegendsten und notwendigsten Informationen zu Backups und Protokollen zum Überleben im Meer. Für Interessierte kann ich das auch Kollegen über Bänder, wo er auch eine Liste von Begriffen gab, die sich auf diesen Teil der Funktionalität beziehen.

Gastgeber (Gastgeber): In der Welt der Virtualisierung ist dies eine Maschine mit einem Hypervisor. Physisch, virtuell, Cloud – egal. Wenn auf etwas ein Hypervisor läuft (ESXi, Hyper-V, KVM usw.), dann wird dieses „Etwas“ als Host bezeichnet. Ob ein Cluster mit zehn Racks oder Ihr Laptop mit einem Labor für eineinhalb virtuelle Maschinen – wer einen Hypervisor startete, wurde zum Host. Weil der Hypervisor virtuelle Maschinen hostet. Es gibt sogar eine Geschichte, dass VMware einst eine feste Verbindung des Wortes Host mit ESXi erreichen wollte. Aber sie tat es nicht.

In der modernen Welt ist der Begriff „Host“ praktisch mit dem Begriff „Server“ verschmolzen, was zu Verwirrung in der Kommunikation führt, insbesondere wenn es um die Windows-Infrastruktur geht. Daher kann jede Maschine, die einen für uns interessanten Dienst hostet, getrost als Host bezeichnet werden. In den WinSock-Protokollen ist beispielsweise alles mit dem Wort Host gekennzeichnet. Ein Beispiel hierfür ist der Klassiker „Host nicht gefunden“. Wir beginnen also mit dem Kontext, aber denken Sie daran: In der Welt der Virtualisierung ist ein Host das, was Gäste beherbergt (mehr dazu in den beiden Zeilen weiter unten).

Aus dem lokalen Jargon (in diesem Fall eher aus Akronymen) wird hier hervorgerufen, dass VMware VI, vSphere VC und Hyper-V HV ist.

Gast (Gast): Die virtuelle Maschine, die auf dem Host ausgeführt wird. Hier gibt es nichts zu erklären, alles ist so logisch und einfach. Viele ziehen jedoch fleißig andere Bedeutungen hierher.

Wofür? Ich weiß nicht.

Gastbetriebssystem bzw. das Betriebssystem des Gastrechners. Usw.

Sicherungs-/Replikationsjob (jobA): Reiner Wim-Jargon, der einige der Aufgaben bezeichnet. Sicherungsauftrag == Sicherungsauftrag. Niemand hat herausgefunden, wie man es schön ins Russische übersetzt, also sagen alle „JobA“. Mit Betonung auf der letzten Silbe.

Ja, sie nehmen es einfach und sagen „joba“. Und selbst in Briefen schreiben sie so, und alles ist in Ordnung.

Alle möglichen Backup-Jobs, Backup-Aufgaben usw., danke, aber nicht nötig. Nur ein Job, und Sie werden verstanden. Die Hauptsache ist, die letzte Silbe zu betonen.

Backup (Backup, Backup. Für true-oldfags ist Backup erlaubt): Neben dem Offensichtlichen (eine irgendwo liegende Sicherungskopie der Daten) ist damit auch der Job selbst gemeint (drei Zeilen oben, falls Sie es bereits vergessen haben), wodurch die eigentliche Sicherungsdatei erscheint. Meine Herren, deren Muttersprache Englisch ist, sind wahrscheinlich zu faul zu sagen, dass ich jedes Mal meinen Backup-Job ausgeführt habe, also sagen sie einfach, dass ich meinen Backup-Job ausgeführt habe, und alle verstehen sich perfekt. Ich lade Sie ein, diese wunderbare Initiative zu unterstützen.

Konsolidieren (Konsolidierung): Ein Begriff, der in ESXi 5.0 auftauchte. Eine Option im Snapshot-Menü, die den Prozess des Löschens sogenannter verwaister Snapshots startet. Das heißt, Snapshots, die physisch verfügbar sind, aber aus der angezeigten logischen Struktur herausgefallen sind. Theoretisch sollte dieser Vorgang keine Auswirkungen auf die im Snapshot-Manager angezeigten Dateien haben, es kann jedoch alles passieren. Der Kern des Konsolidierungsprozesses besteht darin, dass die Daten vom Snapshot (untergeordnete Festplatte) auf die Hauptfestplatte (übergeordnete Festplatte) geschrieben werden. Der Vorgang des Zusammenführens von Festplatten wird Zusammenführen genannt. Wenn ein Konsolidierungsbefehl ausgegeben wurde, kann der Snapshot-Datensatz aus der Datenbank entfernt werden, bevor der Snapshot zusammengeführt und gelöscht wird. Und wenn der Snapshot aus irgendeinem Grund nicht gelöscht werden konnte, werden dieselben verwaisten Snapshots angezeigt. Über die Arbeit mit Snapshots verfügt VMware . Und wir haben auch irgendwie etwas über sie .

Datenspeicher (Stora oder Speicher): Ein sehr weit gefasstes Konzept, aber in der Welt der Virtualisierung wird darunter ein Ort verstanden, an dem Dateien virtueller Maschinen gespeichert werden. Aber in jedem Fall müssen Sie hier den Kontext sehr genau verstehen und beim geringsten Zweifel klären, was Ihr Gesprächspartner genau im Sinn hatte.

Proxy (Proxy): Es ist wichtig, sofort zu verstehen, dass Veeam Proxy nicht ganz das ist, was wir aus dem Internet gewohnt sind. Innerhalb der Veeam-Produkte handelt es sich dabei um eine Art Einheit, die sich mit der Übertragung von Daten von einem Ort zum anderen befasst. Wenn Sie nicht ins Detail gehen, dann ist VBR ein Befehls- und Kontrollserver, und Proxys sind seine Arbeitspferde. Das heißt, ein Proxy ist eine Maschine, durch die der Datenverkehr fließt und auf der VBR-Komponenten installiert sind, die dabei helfen, diesen Datenverkehr zu steuern. Zum Beispiel, um Daten von einem Kanal auf einen anderen zu übertragen oder einfach Festplatten an sich selbst anzuschließen (HotAdd-Modus).

Repository (Repository): Technisch gesehen ist dies lediglich ein Eintrag in der VBR-Datenbank, der den Ort angibt, an dem die Backups gespeichert sind, und wie man eine Verbindung zu diesem Ort herstellt. Tatsächlich kann es sich entweder nur um einen CIFS-Ball oder eine separate Festplatte, einen Server oder einen Bucket in der Cloud handeln. Auch hier sind wir im Kontext, aber wir verstehen, dass ein Repository nur ein Ort ist, an dem sich Ihre Backups befinden.

Schnappschuss (SnapshOt): Kenner der Oxford-Grammatik sagen lieber, wer ein Schnappschuss ist und wer ein Schnappschuss ist, aber die Analphabetenmehrheit profitiert von der größeren Masse. Falls es jemand nicht weiß: Dies ist eine Technologie, mit der Sie den Zustand einer Festplatte zu einem bestimmten Zeitpunkt wiederherstellen können. Dies geschieht entweder durch vorübergehendes Umleiten von E/A-Vorgängen weg von der Hauptfestplatte – dann wird es RoW (Redirect on Write) Snapshot genannt – oder durch Verschieben wiederbeschreibbarer Blöcke von Ihrer Festplatte auf eine andere – dies wird CoW (Copy on Write) genannt ) Schnappschuss. Dank der vielfältigen Einsatzmöglichkeiten dieser Funktionen kann Veeam seine Backup-Magie entfalten. Streng genommen nicht nur sie, sondern darum geht es in den nächsten Veröffentlichungen.

In der ESXi-Dokumentation und den Protokollen herrscht Chaos um diesen Begriff, und im Zusammenhang mit der Erwähnung von Snapshots findet man Snapshots selbst, Redo-Log und sogar Delta-Disk. Die Veeam-Dokumentation enthält keinen solchen Riss, und ein Snapshot ist ein Snapshot, und ein Redo-Log ist genau eine REDO-Datei, die von einer unabhängigen, nicht persistenten Festplatte erstellt wird. REDO-Dateien werden gelöscht, wenn die virtuelle Maschine ausgeschaltet wird. Eine Verwechslung mit Snapshots kann daher zum Scheitern führen.

Synthetisch (Synthetik): Synthetische Backups sind inkrementelle Reverse-Backups und permanente Forward-Backups. Falls Ihnen dieser Begriff noch nicht begegnet ist: Er ist nur einer der Mechanismen, die zum Aufbau einer Backup-Chain-Transformation verwendet werden. In den Protokollen findet sich jedoch auch das Konzept der Transform, das im Rahmen der Erstellung vollständiger Kopien aus Inkrementen (synthetisches Vollbild) verwendet wird.

Aufgabe (Aufgabe): Hierbei handelt es sich um den Prozess der Bearbeitung jeder einzelnen Maschine innerhalb des Auftrags. Das heißt: Sie haben einen Backup-Auftrag, der drei Maschinen umfasst. Das bedeutet, dass jedes Auto als Teil einer separaten Aufgabe bearbeitet wird. Insgesamt wird es vier Protokolle geben: das Hauptprotokoll für Jobs und drei für Aufgaben. Allerdings gibt es hier eine wichtige Nuance: Mit der Zeit ist das Wort „Aufgabe“ unnötig mehrdeutig geworden. Wenn wir von allgemeinen Protokollen sprechen, meinen wir, dass eine Aufgabe genau eine VM ist. Aber es gibt „Aufgaben“ sowohl auf dem Proxy als auch auf dem Repository. Dort kann es sich um eine virtuelle Festplatte, eine virtuelle Maschine und den gesamten Job handeln. Das heißt, es ist wichtig, den Kontext nicht zu verlieren.

Veeam %name%-Dienst: Für erfolgreiche Backups arbeiten mehrere Dienste gleichzeitig, eine Liste finden Sie in der Standardausstattung. Ihre Namen spiegeln ganz transparent ihr Wesen wider, aber unter Gleichen gibt es den wichtigsten – Veeam Backup Service, ohne den der Rest nicht funktionieren wird.

VSS: Technisch gesehen sollte VSS immer für Microsoft Volume Shadow Copy Service stehen. Tatsächlich wird es von vielen als Synonym für anwendungsorientierte Bildverarbeitung verwendet. Was natürlich kategorisch falsch ist, aber dies ist eine Geschichte aus der Kategorie „Jeder SUV kann als Jeep bezeichnet werden, und Sie werden verstanden.“

Fantastische Protokolle und wo sie leben

Ich möchte dieses Kapitel damit beginnen, das große Geheimnis zu lüften: Welche Uhrzeit wird in den Protokollen angezeigt?

Merken:

- ESXi schreibt Protokolle immer in UTC+0.

- vCenter führt Protokolle entsprechend der Zeit seiner Zeitzone.

- Veeam führt Protokolle nach Zeit und Zeitzone des Servers, auf dem es sich befindet.

- Und nur Windows-Ereignisse im EVTX-Format leiden nicht unter der Bindung an irgendetwas. Beim Öffnen wird die Zeit für das Auto neu berechnet, an dem sie geöffnet wurden. Die bequemste Option, obwohl es damit Schwierigkeiten gibt. Die einzige greifbare Schwierigkeit besteht in den unterschiedlichen Standorten. Dies ist ein praktisch garantierter Weg zu unlesbaren Protokollen. Ja, es gibt Optionen, wie man damit umgehen kann, aber streiten wir einfach nicht darüber, dass in der IT alles auf Englisch funktioniert, und stimmen wir zu, auf den Servern immer das englische Gebietsschema festzulegen. Aber bitte.

Lassen Sie uns nun über die Orte sprechen, an denen die Protokolle leben, und wie man sie erhält. Im Fall von VBR gibt es zwei Ansätze.

Die erste Option eignet sich, wenn Sie nicht unbedingt im allgemeinen Heap nach Dateien suchen möchten, die speziell mit Ihrem Problem zusammenhängen. Dazu verfügen wir über einen separaten Assistenten, in dem Sie einen bestimmten Job und einen bestimmten Zeitraum angeben können, für den Sie Protokolle benötigen. Dann geht er selbst die Ordner durch und legt alles, was Sie brauchen, in einem Archiv zusammen. Wo man danach sucht und wie man damit arbeitet, wird im Detail beschrieben .

Der Assistent sammelt jedoch nicht die Protokolle aller Aufgaben. Wenn Sie beispielsweise die Protokolle der Wiederherstellung, des Failovers oder des Failbacks studieren müssen, liegt Ihr Pfad im Ordner %ProgramData%/Veeam/Backup. Dies ist der Haupt-VBR-Logostore und %ProgramData% ist ein versteckter Ordner und das ist in Ordnung. Der Standardspeicherort kann übrigens mithilfe des Registrierungsschlüssels REG_SZ: LogDirectory vom Typ HKEY_LOCAL_MACHINESOFTWAREVeeamVeeam Backup and Replication neu zugewiesen werden.

Auf Linux-Rechnern sollten Worker-Agent-Protokolle in / gesucht werden.var/log/VeeamBackup/wenn Sie ein Root- oder Sudo-Konto verwenden. Wenn Sie nicht über solche Berechtigungen verfügen, suchen Sie nach Anmeldungen /tmp/VeeamBackup.

Für den Veeam-Agenten für %OS_name% sollten Protokolle durchsucht werden %ProgramData%/Veeam/Endpoint (oder %ProgramData%/Veeam/Backup/Endpoint) Und /var/log/veeam jeweils.

Wenn Sie anwendungsorientierte Bildverarbeitung verwenden (und höchstwahrscheinlich auch), wird die Situation etwas komplizierter. Sie benötigen die Protokolle unseres Helfers, die in der virtuellen Maschine selbst gespeichert sind, und die VSS-Protokolle. Wie und wo man dieses Glück bekommt, wird ausführlich beschrieben . Und natürlich gibt es das um die notwendigen Systemprotokolle zu sammeln.

Windows-Ereignisse werden bequem entsprechend erfasst . Wenn Sie Hyper-V verwenden, wird die Sache komplizierter, da Sie auch alle Protokolle aus dem Zweig „Anwendungen und Dienstprotokolle > Microsoft > Windows“ benötigen. Obwohl Sie immer den dümmeren Weg gehen und einfach alle Objekte aus %SystemRoot%System32winevtLogs abrufen können.

Wenn während der Installation/des Upgrades etwas kaputt geht, finden Sie alles, was Sie brauchen, im Ordner %ProgramData%/Veeam/Setup/Temp. Ich möchte jedoch nicht die Tatsache verbergen, dass Sie in Betriebssystemereignissen nützlichere Informationen finden als in diesen Protokollen. Der Rest des Interessanten liegt in %Temp%, aber es gibt hauptsächlich Installationsprotokolle für verwandte Software, wie die Basis, .Net-Bibliotheken und andere Dinge. Beachten Sie, dass Veeam über MSI installiert wird und alle seine Komponenten auch als separate MSI-Pakete installiert werden, auch wenn dies nicht in der GUI angezeigt wurde. Wenn daher die Installation einer der Komponenten fehlschlägt, wird die gesamte VBR-Installation gestoppt. Daher müssen Sie in den Protokollen nachsehen, was genau an welchem Punkt kaputt gegangen ist.

Und zum Schluss noch ein Life-Hack: Wenn Sie während der Installation eine Fehlermeldung erhalten, klicken Sie nicht überstürzt auf „OK“. Zuerst erstellen wir die Protokolle und klicken dann auf „OK“. Auf diese Weise erhalten Sie ein Protokoll, das zum Zeitpunkt des Fehlers endet, ohne Müll am Ende.

Und es kommt vor, dass Sie auf die vSphere-Protokolle zugreifen müssen. Der Beruf ist sehr undankbar, aber nachdem man die Ärmel hochgekrempelt hat, muss man etwas anderes tun. In der einfachsten Version benötigen wir Protokolle mit Ereignissen der virtuellen Maschine vmware.log, die neben der .vmx-Datei liegen. In einem schwierigeren Fall öffnen Sie Google und fragen Sie, wo sich die Protokolle für Ihre Host-Version befinden, da VMware diesen Ort gerne von Release zu Release wechselt. Zum Beispiel, , aber für . Wiederholen Sie den Vorgang für vCenter-Protokolle . Im Allgemeinen interessieren uns jedoch die Host-Ereignisprotokolle hostd.log, die von vCenter verwalteten Host-Ereignisse vpxa.log, die Kernel-Protokolle vmkernel.log und die Authentifizierungsprotokolle auth.log. Nun, in den am meisten vernachlässigten Fällen kann das SSO-Protokoll, das sich im SSO-Ordner befindet, nützlich sein.

Schwerfällig? Verwirrt? Beängstigend? Doch das ist nicht einmal die Hälfte der Informationen, mit denen unser Support täglich arbeitet. Sie sind also wirklich, wirklich cool.

Veeam-Komponenten

Lassen Sie uns zum Abschluss dieses Einführungsartikels noch ein wenig über die Komponenten von Veeam Backup & Replication sprechen. Denn wenn man nach der Schmerzursache sucht, wäre es schön zu verstehen, wie der Patient arbeitet.

Wie wahrscheinlich jeder weiß, handelt es sich bei Veeam Backup um eine sogenannte SQL-basierte Anwendung. Das heißt, alle Einstellungen, alle Informationen und überhaupt alles, was nur für den normalen Betrieb notwendig ist – all das befindet sich in seiner Datenbank. Oder besser gesagt, in zwei Datenbanken, wenn wir über eine Reihe von VBR und EM sprechen: VeeamBackup bzw. VeeamBackupReporting. Und so geschah es: Wir stellten eine andere Anwendung ein – eine andere Datenbank erschien. Um nicht alle Eier in einem Korb aufzubewahren.

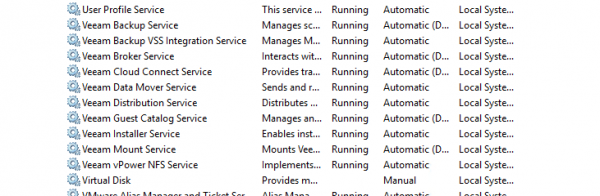

Damit diese Wirtschaft jedoch reibungslos funktioniert, benötigen wir eine Reihe von Diensten und Anwendungen, die alle Komponenten miteinander verbinden. Nur als Beispiel: So sieht es in einem meiner Labore aus:

Fungiert als Chefdirigent Veeam Backup-Dienst. Er ist für den Informationsaustausch mit den Stützpunkten verantwortlich. Er ist außerdem dafür verantwortlich, alle Aufgaben zu starten, die zugewiesenen Ressourcen zu orchestrieren und als eine Art Kommunikationszentrum für verschiedene Konsolen, Agenten und alles andere zu fungieren. Mit einem Wort, ohne ihn geht es definitiv nicht, aber das bedeutet keineswegs, dass er alles selbst macht.

Hilft ihm bei der Erfüllung seines Plans Veeam Backup Manager. Dabei handelt es sich nicht um einen Dienst, sondern um eine Entität, die Jobs startet und den Prozess ihrer Ausführung überwacht. Die Arbeitskräfte des Backup-Dienstes, mit denen er sich mit Hosts verbindet, Snapshots erstellt, die Aufbewahrung überwacht und so weiter.

Aber zurück zur Liste der Dienstleistungen. Veeam Broker-Service. Erschien in Version 9.5 (und dies ist kein Krypto-Miner, wie manche damals dachten). Sammelt Informationen über VMware-Hosts und behält deren Relevanz bei. Aber rennen Sie nicht sofort los, um wütende Kommentare zu schreiben, dass wir Sie ausspionieren und alle Logins/Passwörter an den Taschmajor weitergeben. Alles ist etwas einfacher. Wenn Sie ein Backup durchführen, müssen Sie zunächst eine Verbindung zum Host herstellen und alle Daten zu seiner Struktur aktualisieren. Dies ist eine ziemlich langsame und umständliche Geschichte. Denken Sie daran, wie lange es dauert, bis Sie sich über die Weboberfläche anmelden, und denken Sie daran, dass dort nur die oberste Ebene gezählt wird. Und dann müssen Sie übrigens noch die gesamte Hierarchie an der richtigen Stelle öffnen. Mit einem Wort: Horror. Wenn Sie ein Dutzend Backups ausführen, muss jeder Job diesen Vorgang durchführen. Wenn es sich um große Infrastrukturen handelt, kann dieser Vorgang zehn Minuten oder länger dauern. Daher wurde beschlossen, hierfür einen eigenen Dienst bereitzustellen, über den stets aktuelle Informationen erhalten werden können. Beim Start überprüft und scannt es die gesamte hinzugefügte Infrastruktur und versucht dann, nur auf der Ebene inkrementeller Änderungen zu arbeiten. Selbst wenn Sie also hundert Backups gleichzeitig ausführen, fordern diese alle Informationen von unserem Broker an und quälen die Hosts nicht mit ihren Anfragen. Wenn Sie sich Sorgen um die Ressourcen machen, dann benötigen 5000 virtuelle Maschinen nach unseren Berechnungen nur etwa 100 MB Arbeitsspeicher.

Als nächstes haben wir Veeam-Konsole. Er ist Veeam Remote Console, er ist Veeam.Backup.Shell. Dies ist die gleiche GUI, die wir in den Screenshots sehen. Alles ist einfach und offensichtlich – die Konsole kann von überall gestartet werden, solange es sich um Windows handelt und eine Verbindung zum VBR-Server besteht. Das Einzige, was gesagt werden kann, ist, dass der FLR-Prozess Punkte lokal mounten wird (d. h. auf dem Computer, auf dem die Konsole läuft). Nun, verschiedene Veeam Explorer laufen auch lokal, da sie Teil der Konsole sind. Aber es hat mich schon in die Wildnis getragen ...

Ein weiterer interessanter Service ist Veeam Backup Catalog Data Service. In der Liste der Dienste als Veeam Guest Catalog Service bekannt. Er beschäftigt sich mit der Indizierung von Dateisystemen auf Gastmaschinen und füllt den VBRCatalog-Ordner mit diesem Wissen. Es wird nur verwendet, wenn das Kontrollkästchen für die Indizierung aktiviert ist. Und es macht nur dann Sinn, es zu aktivieren, wenn Sie über Enterprise Manager verfügen. Daher ein Rat aus tiefstem Herzen: Schalten Sie die Indizierung nicht einfach so ein, wenn Sie kein EAT haben. Sparen Sie Nerven und Supportzeit.

Auch von anderen wichtigen Diensten ist es erwähnenswert Veeam Installer-Service, mit dessen Hilfe die notwendigen Komponenten ausgeliefert und auf Proxys, Repositories und anderen Gateways installiert werden. Tatsächlich werden die erforderlichen MSI-Pakete auf die Server übertragen und dort installiert.

Veeam Data Mover - Mit Hilfe von Hilfsagenten, die auf Proxys (und nicht nur) gestartet werden, werden Daten verschoben. Beim Backup liest beispielsweise ein Agent Dateien aus dem Host-Datenspeicher und der zweite schreibt sie sorgfältig in das Backup.

Unabhängig davon möchte ich auf eine wichtige Sache hinweisen, auf die Kunden oft reagieren: Dies ist der Unterschied in den Versionen von Diensten und Informationen im Snap-In „Programme und Funktionen“. Ja, die Liste wird dieselbe sein, aber die Versionen können völlig unterschiedlich sein. Optisch ist es nicht sehr cool, aber wenn alles stabil funktioniert, ist es völlig normal. Beispielsweise liegt die Versionsnummer des Installer-Dienstes weit hinter den benachbarten Versionen. Horror und Albtraum? Nein, denn es wird nicht komplett neu installiert, sondern seine DLL wird lediglich aktualisiert. Im Patch v9.5 U4 kam es zu einem technischen Support-Albtraum: Während des Updates erhielten alle Dienste neue Versionen, bis auf die wichtigste. Im U4b-Patch überholte der Transportdienst alle anderen um bis zu zwei Versionen (den Zahlen nach zu urteilen). Und das ist auch normal – darin wurde ein schwerwiegender Fehler gefunden, sodass es im Vergleich zu den anderen ein Bonus-Update erhielt. Um es zusammenzufassen: Versionsunterschiede KÖNNTEN ein Problem sein, aber wenn es einen Unterschied gibt und alles ordnungsgemäß funktioniert, dann sollte es wahrscheinlich ein Problem sein. Aber niemand verbietet Ihnen, dies im technischen Support zu klären.

Dabei handelte es sich um die sogenannten Pflicht- oder Pflichtdienste. Und es gibt eine ganze Reihe zusätzlicher Dienste, wie z. B. Tape Service, Mount Service, vPowerNFS Service und so weiter.

Bei Hyper-V ist im Allgemeinen alles gleich, nur gibt es eine Besonderheit Veeam Backup Hyper-V-Integrationsdienst und Ihr eigener Treiber für die Arbeit mit CBT.

Lassen Sie uns zum Schluss darüber sprechen, wer während des Backups auf virtuellen Maschinen arbeitet. Zum Ausführen von Skripten vor und nach dem Einfrieren, zum Erstellen einer Schattenkopie, zum Sammeln von Metadaten, zum Arbeiten mit SQL-Transaktionsprotokollen usw. Veeam Guest Helper. Und wenn Dateisysteme indiziert sind, Veeam Guest Indexer . Hierbei handelt es sich um temporäre Dienste, die für die Dauer der Sicherung bereitgestellt und danach entfernt werden.

Bei Linux-Maschinen ist alles viel einfacher, da eine große Anzahl integrierter Bibliotheken und die Fähigkeiten des Systems selbst vorhanden sind. Die Indizierung erfolgt beispielsweise über mlocate.

Das ist alles für den Moment

Ich wage es nicht mehr, dich zu verletzen kurz Ich halte die Einführung in den Veeam-Motorraum für beendet. Ja, wir sind den Höhlen selbst noch nicht einmal nahe gekommen, aber glauben Sie mir, damit die darin präsentierten Informationen nicht wie ein inkohärenter Bewusstseinsstrom erscheinen, ist eine solche Einführung unbedingt notwendig. Ich habe vor, erst im dritten Artikel auf die Protokolle selbst einzugehen, und der Plan für den nächsten besteht darin, zu erklären, wer die Protokolle generiert, was genau darin angezeigt wird und warum genau, und nicht anders.

Source: habr.com