Πολλές εταιρείες σήμερα ανησυχούν για το ζήτημα της διασφάλισης της ασφάλειας των πληροφοριών της υποδομής τους, μερικές το κάνουν αυτό κατόπιν αιτήματος κανονιστικών εγγράφων και μερικές από τη στιγμή που συμβαίνει το πρώτο περιστατικό. Οι πρόσφατες τάσεις δείχνουν ότι ο αριθμός των περιστατικών αυξάνεται και οι ίδιες οι επιθέσεις γίνονται πιο εξελιγμένες. Αλλά δεν χρειάζεται να πάμε μακριά, ο κίνδυνος είναι πολύ πιο κοντά. Αυτή τη φορά θα ήθελα να θίξω το θέμα της ασφάλειας των παρόχων Διαδικτύου. Υπάρχουν αναρτήσεις στο Habr που συζητούν αυτό το θέμα σε επίπεδο εφαρμογής. Αυτό το άρθρο θα συζητήσει την ασφάλεια σε επίπεδο δικτύου και καναλιού.

Πώς όλα άρχισαν

Πριν από λίγο καιρό, το Διαδίκτυο εγκαταστάθηκε στο διαμέρισμα από έναν νέο πάροχο, ενώ προηγουμένως οι υπηρεσίες Διαδικτύου παρέχονταν στο διαμέρισμα χρησιμοποιώντας τεχνολογία ADSL. Δεδομένου ότι περνάω λίγο χρόνο στο σπίτι, το κινητό Διαδίκτυο είχε μεγαλύτερη ζήτηση από το οικιακό Διαδίκτυο. Με τη μετάβαση στην απομακρυσμένη εργασία, αποφάσισα ότι η ταχύτητα των 50-60 Mbps για το οικιακό Διαδίκτυο είναι πραγματικά πολύ μικρή και αποφάσισα να αυξήσω την ταχύτητα. Με την τεχνολογία ADSL, για τεχνικούς λόγους, δεν θα είναι δυνατή η αύξηση της ταχύτητας πάνω από 60 Mbps. Αποφασίστηκε να στραφώ σε άλλον πάροχο με διαφορετική δηλωμένη ταχύτητα και ήδη με την παροχή υπηρεσιών όχι μέσω ADSL.

Θα μπορούσε να ήταν κάπως διαφορετικά

Επικοινώνησα με έναν εκπρόσωπο του παρόχου Διαδικτύου. Οι εγκαταστάτες ήρθαν, άνοιξαν μια τρύπα στο διαμέρισμα και εγκατέστησαν ένα καλώδιο patch RJ-45. Μου έδωσαν ένα συμβόλαιο και οδηγίες με τις ρυθμίσεις δικτύου που έπρεπε να οριστούν στο δρομολογητή (αποκλειστική IP, πύλη, μάσκα υποδικτύου και διευθύνσεις IP του DNS τους), εισέπραξαν την πληρωμή για τον πρώτο μήνα εργασίας και έφυγαν. Όταν εισήγαγα τις ρυθμίσεις δικτύου που μου έδωσαν στο οικιακό δρομολογητή, το Διαδίκτυο μπήκε στο διαμέρισμα. Η διαδικασία για την αρχική σύνδεση στο δίκτυο ενός νέου συνδρομητή μου φάνηκε πολύ απλή. Δεν πραγματοποιήθηκε αρχική εξουσιοδότηση και το αναγνωριστικό μου ήταν η διεύθυνση IP που μου δόθηκε. Το Διαδίκτυο λειτούργησε γρήγορα και σταθερά. Ένας δρομολογητής WiFi λειτουργούσε στο διαμέρισμα και η ταχύτητα σύνδεσης έπεσε λίγο μέσω του φέροντος τοίχου. Μια μέρα, χρειάστηκε να κατεβάσω ένα αρχείο μεγέθους είκοσι gigabyte. Σκέφτηκα, γιατί να μην συνδέσω το RJ-45 που πηγαίνει στο διαμέρισμα απευθείας στον υπολογιστή;

Γνώρισε τον πλησίον σου

Αφού κατέβασα ολόκληρο το αρχείο, αποφάσισα να γνωρίσω καλύτερα τους γείτονές μου στις πρίζες.

Στις πολυκατοικίες, η σύνδεση στο Διαδίκτυο συχνά προέρχεται από τον πάροχο μέσω οπτικών ινών, εισέρχεται στον πίνακα διανομής σε έναν από τους διακόπτες και κατανέμεται μεταξύ των εισόδων και των διαμερισμάτων μέσω καλωδίων Ethernet, αν λάβουμε υπόψη το πιο πρωτόγονο σχήμα σύνδεσης. Ναι, υπάρχει ήδη μια τεχνολογία όπου οι οπτικές ίνες πηγαίνουν κατευθείαν στο διαμέρισμα (GPON), αλλά αυτό δεν είναι ακόμη τόσο διαδεδομένο.

Αν πάρουμε μια πολύ απλοποιημένη τοπολογία στην κλίμακα ενός σπιτιού, μοιάζει κάπως έτσι:

Αποδεικνύεται ότι οι πελάτες αυτού του παρόχου, ορισμένα γειτονικά διαμερίσματα, εργάζονται στο ίδιο τοπικό δίκτυο στον ίδιο εξοπλισμό μεταγωγής.

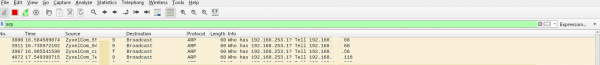

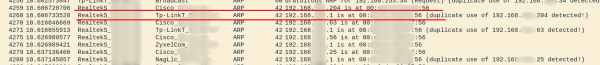

Ενεργοποιώντας την ακρόαση σε μια διεπαφή που είναι συνδεδεμένη απευθείας στο δίκτυο του παρόχου, μπορείτε να δείτε την κυκλοφορία ARP που εκπέμπεται από όλους τους κεντρικούς υπολογιστές στο δίκτυο.

Ο πάροχος αποφάσισε να μην ασχοληθεί ιδιαίτερα με τη διαίρεση του δικτύου σε μικρά τμήματα, έτσι ώστε μέσα σε ένα διακόπτη, να μπορεί να μεταφερθεί η κίνηση εκπομπής από 253 κεντρικούς υπολογιστές, χωρίς να υπολογίζονται αυτοί που ήταν απενεργοποιημένοι, με αποτέλεσμα να φράζει το εύρος ζώνης του καναλιού.

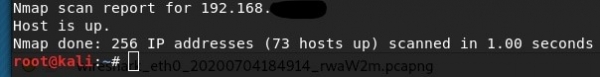

Μετά τη σάρωση του δικτύου με το nmap, προσδιορίστηκαν ο αριθμός των ενεργών κεντρικών υπολογιστών από ολόκληρη την ομάδα διευθύνσεων, η έκδοση λογισμικού και οι ανοιχτές θύρες του κύριου διακόπτη:

Και όπου υπάρχει ARP, υπάρχει και ARP spoofing κοντά.

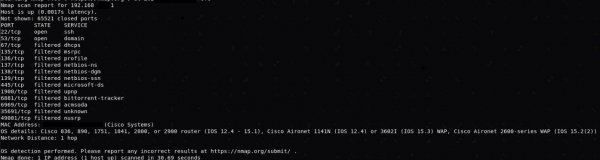

Για την εκτέλεση περαιτέρω ενεργειών, χρησιμοποιήθηκε το βοηθητικό πρόγραμμα ettercap-graphical. Υπάρχουν πιο σύγχρονα ανάλογα, αλλά αυτό το λογισμικό προσελκύει με την πρωτόγονη γραφική διεπαφή και την ευκολία χρήσης του.

Η πρώτη στήλη περιέχει τις διευθύνσεις IP όλων των δρομολογητών που απάντησαν στο ping και η δεύτερη στήλη περιέχει τις φυσικές τους διευθύνσεις.

Η φυσική διεύθυνση είναι μοναδική και μπορεί να χρησιμοποιηθεί για τη συλλογή πληροφοριών σχετικά με τη γεωγραφική θέση του δρομολογητή κ.λπ., επομένως θα είναι κρυφή σε αυτό το άρθρο.

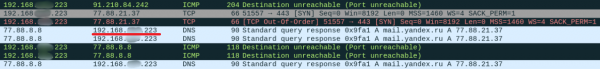

Ο στόχος 1 προσθέτει την κύρια πύλη με τη διεύθυνση 192.168.xxx.1, ο στόχος 2 προσθέτει μία από τις άλλες διευθύνσεις.

Συστήνουμε τον εαυτό μας στην πύλη ως κεντρικό υπολογιστή με τη διεύθυνση 192.168.xxx.204, αλλά με τη δική μας διεύθυνση MAC. Στη συνέχεια, συστήνουμε τον εαυτό μας στον δρομολογητή του χρήστη ως πύλη με τη διεύθυνση 192.168.xxx.1 με τη δική μας MAC. Οι λεπτομέρειες αυτής της ευπάθειας του πρωτοκόλλου ARP συζητούνται λεπτομερώς σε άλλα άρθρα που είναι εύκολο να αναζητηθούν στο Google.

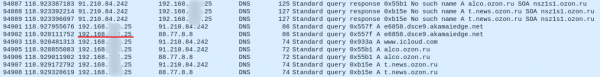

Ως αποτέλεσμα όλων των χειρισμών, έχουμε κίνηση από κεντρικούς υπολογιστές που διέρχεται από εμάς, έχοντας προηγουμένως ενεργοποιήσει την προώθηση πακέτων:

![]()

![]()

![]()

Ναι, το https χρησιμοποιείται ήδη σχεδόν παντού, αλλά εξακολουθούν να υπάρχουν πολλά άλλα μη προστατευμένα πρωτόκολλα στο δίκτυο. Για παράδειγμα, το ίδιο DNS με την επίθεση πλαστογράφησης DNS. Το ίδιο το γεγονός ότι μπορεί να πραγματοποιηθεί μια επίθεση MITM προκαλεί πολλές άλλες επιθέσεις. Όλα χειροτερεύουν όταν αρκετές δεκάδες ενεργοί κεντρικοί υπολογιστές είναι διαθέσιμοι στο δίκτυο. Αξίζει να ληφθεί υπόψη ότι πρόκειται για ιδιωτικό τομέα, όχι για εταιρικό δίκτυο, και δεν έχουν όλοι μέσα προστασίας από την ανίχνευση και την αντιμετώπιση σχετικών επιθέσεων.

Πώς να το αποφύγετε αυτό

Ο πάροχος θα πρέπει να ανησυχεί για αυτό το πρόβλημα. Η ρύθμιση της προστασίας από τέτοιες επιθέσεις είναι πολύ απλή, στην περίπτωση του ίδιου διακόπτη Cisco.

![]()

Η ενεργοποίηση της Δυναμικής Επιθεώρησης ARP (DAI) θα αποτρέψει την πλαστογράφηση διεύθυνσης MAC της κύριας πύλης. Διαχωρισμός μετάδοσης τομέα Τουλάχιστον, η κίνηση ARP εμποδίστηκε να εξαπλωθεί σε όλους τους κεντρικούς υπολογιστές στη σειρά και να μειωθεί ο αριθμός των κεντρικών υπολογιστών που θα μπορούσαν να δεχθούν επίθεση, διαιρώντας την σε μικρότερα τμήματα. Ο πελάτης, με τη σειρά του, μπορεί να προστατευτεί από τέτοιους χειρισμούς ρυθμίζοντας VPN απευθείας στον οικιακό σας δρομολογητή, οι περισσότερες συσκευές υποστηρίζουν ήδη αυτήν τη λειτουργικότητα.

Ευρήματα

Πιθανότατα, οι πάροχοι δεν ενδιαφέρονται για αυτό, όλες οι προσπάθειες κατευθύνονται στην αύξηση του αριθμού των πελατών. Αυτό το υλικό δεν γράφτηκε για να καταδείξει την επίθεση, αλλά για να υπενθυμίσει ότι ακόμη και το δίκτυο του παρόχου σας μπορεί να μην είναι πολύ ασφαλές για τη μετάδοση των δεδομένων σας. Είμαι βέβαιος ότι υπάρχουν πολλοί μικροί περιφερειακοί πάροχοι υπηρεσιών Διαδικτύου που δεν έχουν κάνει τίποτα περισσότερο από ό,τι είναι απαραίτητο για τη βασική λειτουργία του εξοπλισμού δικτύου.

Πηγή: www.habr.com