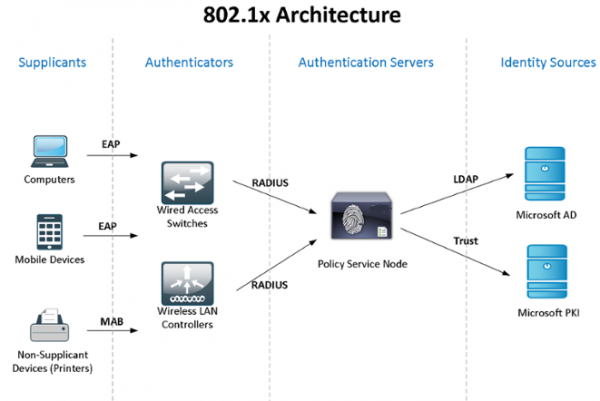

Ας εξετάσουμε στην πράξη τη χρήση Windows Active Directory + NPS (2 διακομιστές για ανοχή σφαλμάτων) + πρότυπο 802.1x για έλεγχο πρόσβασης και έλεγχο ταυτότητας χρηστών - υπολογιστών τομέα - συσκευών. Μπορείτε να εξοικειωθείτε με τη θεωρία σύμφωνα με το πρότυπο στη Wikipedia, στον σύνδεσμο:

Επειδή το "εργαστήριό" μου είναι περιορισμένο σε πόρους, οι ρόλοι του NPS και του ελεγκτή τομέα είναι συμβατοί, αλλά σας συνιστώ να διαχωρίσετε τέτοιες κρίσιμες υπηρεσίες.

Δεν γνωρίζω τους τυπικούς τρόπους συγχρονισμού διαμορφώσεων (πολιτικών) των Windows NPS, επομένως θα χρησιμοποιήσουμε σενάρια PowerShell που έχουν εκκινήσει από τον προγραμματιστή εργασιών (ο συγγραφέας είναι ο πρώην συνάδελφός μου). Για έλεγχο ταυτότητας υπολογιστών τομέα και για συσκευές που δεν ξέρουν πώς να το κάνουν 802.1x (τηλέφωνα, εκτυπωτές κ.λπ.), θα διαμορφωθεί η πολιτική ομάδας και θα δημιουργηθούν ομάδες ασφαλείας.

Στο τέλος του άρθρου θα μιλήσω για μερικές από τις περιπλοκές της εργασίας με το 802.1x - πώς μπορείτε να χρησιμοποιήσετε μη διαχειριζόμενους διακόπτες, δυναμικά ACL κ.λπ. Θα μοιραστώ πληροφορίες σχετικά με τις «βλάβες» που έχουν εντοπιστεί ...

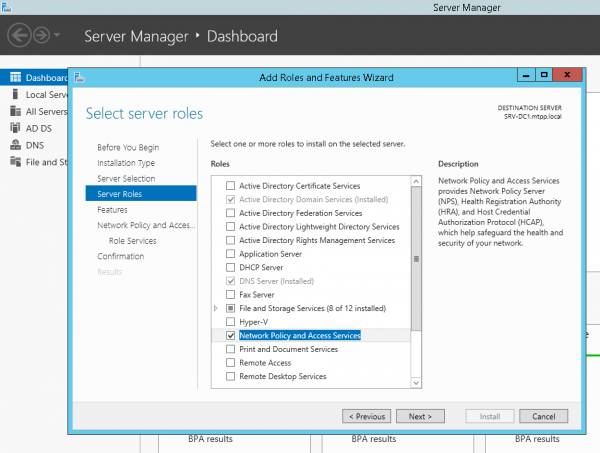

Ας ξεκινήσουμε με την εγκατάσταση και τη διαμόρφωση του Failover NPS στον Windows Server 2012R2 (το 2016 όλα είναι ίδια): μέσω του Server Manager -> Add Roles and Features Wizard, επιλέξτε μόνο Network Policy Server.

ή με το PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsΜια μικρή διευκρίνιση - ως προς Προστατευμένο EAP (PEAP) θα χρειαστείτε οπωσδήποτε ένα πιστοποιητικό που να επιβεβαιώνει την αυθεντικότητα του διακομιστή (με τα κατάλληλα δικαιώματα χρήσης), το οποίο θα είναι αξιόπιστο σε υπολογιστές-πελάτες, τότε πιθανότατα θα χρειαστεί να εγκαταστήσετε τον ρόλο Αρχή Πιστοποίησης. Αλλά θα το υποθέσουμε CA έχετε ήδη εγκαταστήσει...

Ας κάνουμε το ίδιο και στον δεύτερο διακομιστή. Ας δημιουργήσουμε έναν φάκελο για το σενάριο C:Scripts και στους δύο διακομιστές και έναν φάκελο δικτύου στον δεύτερο διακομιστή SRV2NPS-config$

Ας δημιουργήσουμε ένα σενάριο PowerShell στον πρώτο διακομιστή C:ScriptsExport-NPS-config.ps1 με το ακόλουθο περιεχόμενο:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Μετά από αυτό, ρυθμίστε την εργασία στο Task Scheduler:Export-NpsConfiguration"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Εκτέλεση για όλους τους χρήστες - Εκτέλεση με τα υψηλότερα προνόμια

Καθημερινά - Επαναλάβετε την εργασία κάθε 10 λεπτά. μέσα σε 8 ώρες

Στο εφεδρικό NPS, διαμορφώστε την εισαγωγή διαμόρφωσης (πολιτικής):

δημιουργήστε ένα σενάριο PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1και μια εργασία για να την εκτελείτε κάθε 10 λεπτά:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Εκτέλεση για όλους τους χρήστες - Εκτέλεση με τα υψηλότερα προνόμια

Καθημερινά - Επαναλάβετε την εργασία κάθε 10 λεπτά. μέσα σε 8 ώρες

Τώρα, για επαλήθευση, ας προσθέσουμε στο NPS σε έναν από τους διακομιστές (!) μερικούς διακόπτες σε πελάτες RADIUS (IP και Shared Secret), δύο πολιτικές αιτημάτων σύνδεσης: WIRED Connect (Συνθήκη: "Ο τύπος θύρας NAS είναι Ethernet") και WiFi-Enterprise (Συνθήκη: "Ο τύπος θύρας NAS είναι IEEE 802.11") και την πολιτική δικτύου Πρόσβαση σε συσκευές δικτύου Cisco (Διαχειριστές δικτύου):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15Στην πλευρά του διακόπτη, οι ακόλουθες ρυθμίσεις:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Μετά τη ρύθμιση, μετά από 10 λεπτά, όλες οι ρυθμίσεις πολιτικής θα πρέπει να εμφανιστούν στο εφεδρικό NPS και μπορούμε να συνδεθούμε στους διακόπτες χρησιμοποιώντας τον λογαριασμό ActiveDirectory, μέλος της ομάδας domainsg-network-admins (που δημιουργήσαμε εκ των προτέρων).

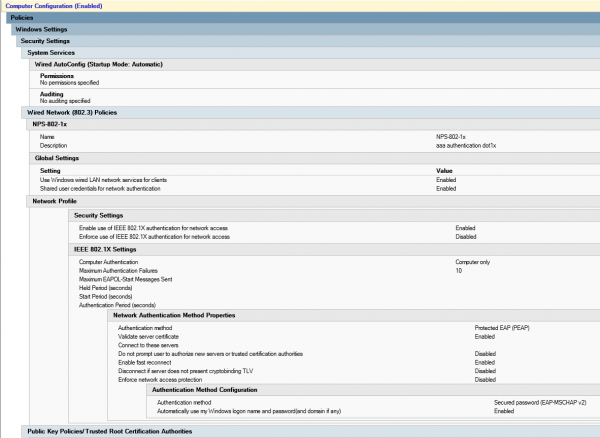

Ας προχωρήσουμε στη διαμόρφωση του Active Directory - δημιουργήστε μια πολιτική ομάδας και κωδικού πρόσβασης, δημιουργήστε τις απαραίτητες ομάδες.

Πολιτική ομάδας Υπολογιστές-8021x-Ρυθμίσεις:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

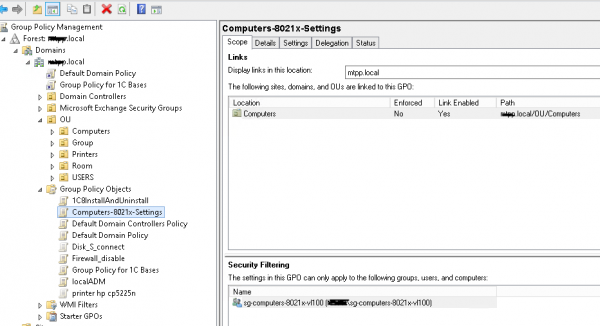

Δημιουργήστε μια ομάδα ασφαλείας sg-computers-8021x-vl100, όπου θα προσθέσουμε υπολογιστές που θέλουμε να διανείμουμε στο vlan 100 και θα ρυθμίσουμε το φιλτράρισμα για την πολιτική ομάδας που δημιουργήθηκε προηγουμένως για αυτήν την ομάδα:

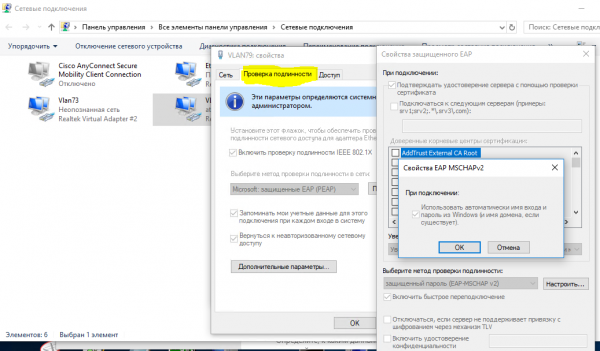

Μπορείτε να βεβαιωθείτε ότι η πολιτική λειτούργησε με επιτυχία ανοίγοντας το "Κέντρο δικτύου και κοινής χρήσης (Ρυθμίσεις δικτύου και Internet) - Αλλαγή ρυθμίσεων προσαρμογέα (Διαμόρφωση ρυθμίσεων προσαρμογέα) - Ιδιότητες προσαρμογέα", όπου μπορούμε να δούμε την καρτέλα "Έλεγχος ταυτότητας":

Όταν είστε πεπεισμένοι ότι η πολιτική εφαρμόστηκε με επιτυχία, μπορείτε να προχωρήσετε στη διαμόρφωση της πολιτικής δικτύου στις θύρες μεταγωγέα NPS και επιπέδου πρόσβασης.

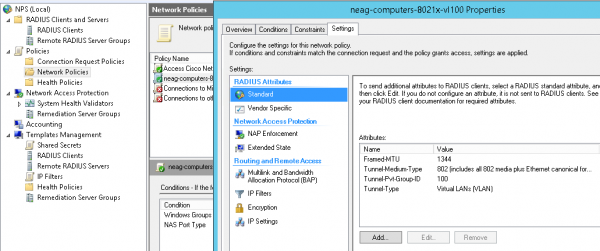

Ας δημιουργήσουμε μια πολιτική δικτύου neag-computers-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Τυπικές ρυθμίσεις για τη θύρα μεταγωγής (σημειώστε ότι χρησιμοποιείται ο τύπος ελέγχου ταυτότητας "πολλαπλών τομέων" - Data & Voice, και υπάρχει επίσης η δυνατότητα ελέγχου ταυτότητας μέσω διεύθυνσης mac. Κατά τη διάρκεια της "μεταβατικής περιόδου", είναι λογικό να χρησιμοποιείται σε οι παράμετροι:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

Το αναγνωριστικό vlan δεν είναι "καραντίνα", αλλά το ίδιο στο οποίο πρέπει να λάβει ο υπολογιστής χρήστη μετά την επιτυχή σύνδεση - μέχρι να βεβαιωθούμε ότι όλα λειτουργούν όπως θα έπρεπε. Οι ίδιες παράμετροι μπορούν να χρησιμοποιηθούν σε άλλα σενάρια, για παράδειγμα, όταν ένας μη διαχειριζόμενος διακόπτης είναι συνδεδεμένος σε αυτήν τη θύρα και θέλετε όλες οι συσκευές να είναι συνδεδεμένες σε αυτήν και να μην έχουν ελεγχθεί ταυτότητα για να πέφτουν σε ένα συγκεκριμένο vlan ("καραντίνα").

εναλλαγή ρυθμίσεων θύρας σε λειτουργία πολλαπλών τομέων 802.1x σε λειτουργία κεντρικού υπολογιστή

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitΜπορείτε να βεβαιωθείτε ότι το τηλέφωνο του υπολογιστή έχει περάσει επιτυχώς τον έλεγχο ταυτότητας με την εντολή:

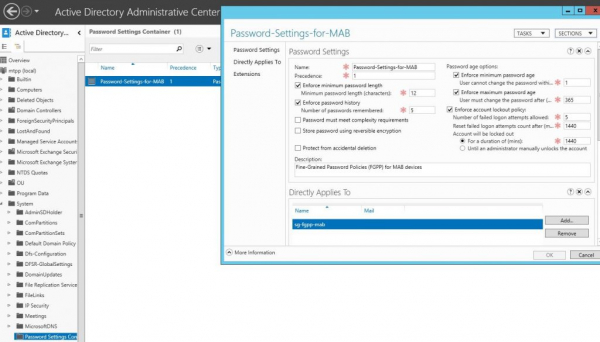

sh authentication sessions int Gi1/0/39 detΤώρα ας δημιουργήσουμε μια ομάδα (για παράδειγμα, sg-fgpp-mab ) στην υπηρεσία καταλόγου Active Directory για τηλέφωνα και προσθέστε μια δοκιμαστική συσκευή σε αυτήν (στην περίπτωσή μου, αυτή είναι Grandstream GXP2160 με διεύθυνση Mas 000b.82ba.a7b1 και λογ. λογαριασμός τομέας 00b82baa7b1).

Για τη δημιουργημένη ομάδα, χαμηλώστε τις απαιτήσεις πολιτικής κωδικού πρόσβασης (χρησιμοποιώντας μέσω Active Directory Administrative Center -> domain -> System -> Password Settings Container) με αυτές τις παραμέτρους Password-Settings-for-MAB:

Αυτό θα μας επιτρέψει να χρησιμοποιήσουμε τη μαζική διεύθυνση των συσκευών ως κωδικούς πρόσβασης. Μετά από αυτό μπορούμε να δημιουργήσουμε μια πολιτική δικτύου για έλεγχο ταυτότητας mab μεθόδου 802.1x, ας την ονομάσουμε neag-devices-8021x-voice. Οι παράμετροι είναι οι εξής:

- Τύπος θύρας NAS - Ethernet

- Ομάδες Windows - sg-fgpp-mab

- Τύποι EAP: Μη κρυπτογραφημένος έλεγχος ταυτότητας (PAP, SPAP)

- Χαρακτηριστικά RADIUS - Ειδικά προμηθευτή: Cisco - Cisco-AV-Pair - Τιμή χαρακτηριστικού: συσκευή-traffic-class=voice

μετά από επιτυχή έλεγχο ταυτότητας (μην ξεχάσετε να διαμορφώσετε τη θύρα μεταγωγής), ας δούμε τις πληροφορίες από τη θύρα:

Ο έλεγχος ταυτότητας γίνεται Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessΤώρα, όπως υποσχέθηκε, εξετάστε μερικές όχι εντελώς προφανείς καταστάσεις. Για παράδειγμα, πρέπει να συνδέσουμε τους υπολογιστές και τις συσκευές των χρηστών μέσω ενός μη διαχειριζόμενου διακόπτη (διακόπτη). Σε αυτήν την περίπτωση, οι ρυθμίσεις θύρας για αυτό θα μοιάζουν με αυτό:

εναλλαγή ρυθμίσεων θύρας σε λειτουργία 802.1x host-mode multi-auth

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuΥ.Γ. Παρατηρήθηκε ένα πολύ περίεργο σφάλμα - εάν η συσκευή ήταν συνδεδεμένη μέσω ενός τέτοιου διακόπτη, και μετά ήταν συνδεδεμένη σε έναν διαχειριζόμενο διακόπτη, τότε ΔΕΝ θα λειτουργήσει μέχρι να επανεκκινήσουμε (!) τον διακόπτη. Δεν έχω βρει άλλους τρόπους επίλυσης αυτό το πρόβλημα.

Ένα άλλο σημείο που σχετίζεται με το DHCP (εάν χρησιμοποιείται παρακολούθηση ip dhcp) - χωρίς αυτές τις επιλογές:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionγια κάποιο λόγο, δεν μπορώ να βρω τη σωστή διεύθυνση IP ... αν και αυτό μπορεί να είναι ένα χαρακτηριστικό του διακομιστή μας DHCP

Επίσης, τα Mac OS & Linux (στα οποία η υποστήριξη 802.1x είναι εγγενής) προσπαθούν να ελέγξουν την ταυτότητα του χρήστη, ακόμα κι αν έχει διαμορφωθεί ο έλεγχος ταυτότητας μέσω διεύθυνσης mac.

Στο επόμενο μέρος του άρθρου, θα εξετάσουμε τη χρήση του 802.1x για Wireless (ανάλογα με την ομάδα στην οποία ανήκει ο λογαριασμός χρήστη, θα το «ρίξουμε» στο κατάλληλο δίκτυο (vlan), αν και θα συνδεθούν στο ίδιο SSID).

Πηγή: www.habr.com