Αλγόριθμοι και τακτικές για την αντιμετώπιση περιστατικών ασφάλειας πληροφοριών, τάσεις στις τρέχουσες κυβερνοεπιθέσεις, προσεγγίσεις για τη διερεύνηση διαρροών δεδομένων σε εταιρείες, έρευνα σε προγράμματα περιήγησης και κινητές συσκευές, ανάλυση κρυπτογραφημένων αρχείων, εξαγωγή δεδομένων γεωγραφικής τοποθεσίας και ανάλυση μεγάλων όγκων δεδομένων - όλα αυτά και άλλα θέματα μπορούν να μελετηθούν σε νέα κοινά μαθήματα από την Group-IB και την Belkasoft. Τον Αύγουστο, εμείς το πρώτο μάθημα Belkasoft Digital Forensics, το οποίο ξεκινά στις 9 Σεπτεμβρίου, και έχοντας λάβει μεγάλο αριθμό ερωτήσεων, αποφασίσαμε να σας πούμε με περισσότερες λεπτομέρειες τι θα μελετήσουν οι μαθητές, ποιες γνώσεις, ικανότητες και μπόνους (!) θα λάβουν όσοι φτάσουν στο τέλος. Όλα στη σειρά.

Δύο Όλα σε Ένα

Η ιδέα της διεξαγωγής κοινών εκπαιδευτικών μαθημάτων προέκυψε αφότου οι συμμετέχοντες στο μάθημα Group-IB άρχισαν να ρωτούν για ένα εργαλείο που θα τους βοηθούσε στην έρευνα παραβιασμένων συστημάτων υπολογιστών και δικτύων και θα συνδύαζε τη λειτουργικότητα διαφόρων δωρεάν βοηθητικών προγραμμάτων που συνιστούμε να χρησιμοποιείτε κατά την αντιμετώπιση περιστατικών.

Κατά τη γνώμη μας, ένα τέτοιο εργαλείο θα μπορούσε να είναι το Belkasoft Evidence Center (το έχουμε ήδη αναφέρει στο Ιγκόρ Μιχαήλοφ «Το κλειδί για την αρχή: το καλύτερο λογισμικό και υλικό για την εγκληματολογία υπολογιστών»). Ως εκ τούτου, σε συνεργασία με την Belkasoft, έχουμε αναπτύξει δύο εκπαιδευτικά μαθήματα: Ψηφιακή Εγκληματολογία Belkasoft и Εξέταση Αντιμετώπισης Περιστατικών Belkasoft.

ΣΗΜΑΝΤΙΚΟ: τα μαθήματα είναι διαδοχικά και αλληλένδετα! Το Belkasoft Digital Forensics είναι αφιερωμένο στο πρόγραμμα Belkasoft Evidence Center και το Belkasoft Incident Response Examination είναι αφιερωμένο στην διερεύνηση συμβάντων χρησιμοποιώντας τα προϊόντα της Belkasoft. Δηλαδή, πριν από την παρακολούθηση του μαθήματος Belkasoft Incident Response Examination, συνιστούμε ανεπιφύλακτα την ολοκλήρωση του μαθήματος Belkasoft Digital Forensics. Εάν ξεκινήσετε αμέσως με το μάθημα για τη διερεύνηση συμβάντων, ο μαθητής μπορεί να έχει ενοχλητικά κενά στις γνώσεις σχετικά με τον τρόπο χρήσης του Belkasoft Evidence Center, την εύρεση και εξέταση εγκληματολογικών αντικειμένων. Αυτό μπορεί να οδηγήσει στο γεγονός ότι κατά τη διάρκεια του μαθήματος Belkasoft Incident Response Examination, ο μαθητής είτε δεν θα έχει χρόνο να κατανοήσει την ύλη είτε θα επιβραδύνει την υπόλοιπη ομάδα στην απόκτηση νέων γνώσεων, καθώς ο χρόνος εκπαίδευσης θα αφιερωθεί από τον εκπαιδευτή στην εξήγηση της ύλης από το μάθημα Belkasoft Digital Forensics.

Εγκληματολογία υπολογιστών με το Belkasoft Evidence Center

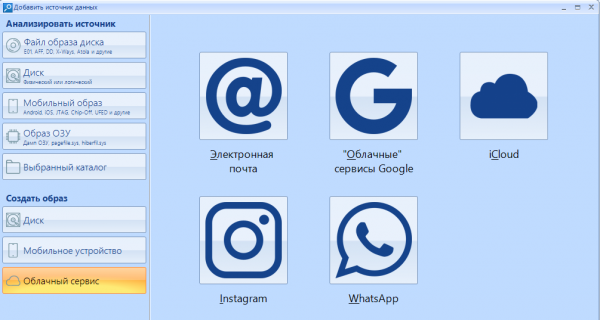

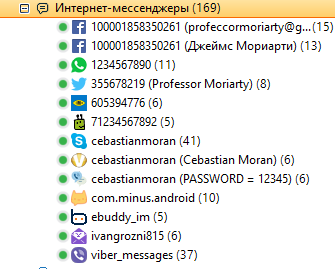

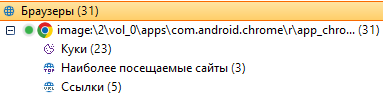

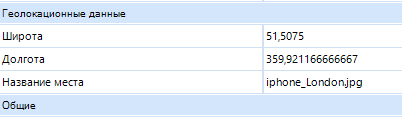

Στόχος του μαθήματος Ψηφιακή Εγκληματολογία Belkasoft — εισαγάγετε τους μαθητές στο πρόγραμμα Belkasoft Evidence Center, διδάξτε τους πώς να χρησιμοποιούν αυτό το πρόγραμμα για τη συλλογή αποδεικτικών στοιχείων από διάφορες πηγές (αποθήκευση cloud, μνήμη τυχαίας προσπέλασης (RAM), κινητές συσκευές, μέσα αποθήκευσης (σκληροί δίσκοι, μονάδες flash κ.λπ.), να κατακτήσουν βασικές εγκληματολογικές τεχνικές και μεθόδους, μεθόδους εγκληματολογικής εξέτασης αντικειμένων των Windows, κινητές συσκευές, RAM dumps. Θα μάθετε επίσης πώς να αναγνωρίζετε και να τεκμηριώνετε αντικείμενα προγραμμάτων περιήγησης και προγραμμάτων άμεσων μηνυμάτων, να δημιουργείτε εγκληματολογικά αντίγραφα δεδομένων από διάφορες πηγές, να εξάγετε δεδομένα γεωγραφικής τοποθεσίας και να αναζητάτε ακολουθίες κειμένου (αναζήτηση με λέξεις-κλειδιά), να χρησιμοποιείτε hashes κατά τη διεξαγωγή έρευνας, να αναλύετε το μητρώο των Windows, να κατακτάτε τις δεξιότητες εξέτασης άγνωστων βάσεων δεδομένων SQLite, τα βασικά στοιχεία εξέτασης γραφικών και αρχείων βίντεο και τις αναλυτικές τεχνικές που χρησιμοποιούνται κατά τη διάρκεια των ερευνών.

Το μάθημα θα είναι χρήσιμο για ειδικούς που ειδικεύονται στην εγκληματολογία υπολογιστών (computer forensics), τεχνικούς ειδικούς που προσδιορίζουν τα αίτια μιας επιτυχημένης εισβολής, αναλύουν αλυσίδες γεγονότων και συνέπειες κυβερνοεπιθέσεων, τεχνικούς ειδικούς που εντοπίζουν και τεκμηριώνουν κλοπές (διαρροές) δεδομένων από εσωτερικό παραβάτη, ειδικούς e-Discovery, υπαλλήλους SOC και CERT/CSIRT, υπαλλήλους υπηρεσιών ασφάλειας πληροφοριών, λάτρεις της εγκληματολογίας υπολογιστών.

Περίγραμμα μαθήματος:

- Κέντρο Αποδεικτικών Στοιχείων Belkasoft (BEC): Πρώτα Βήματα

- Δημιουργία και επεξεργασία υποθέσεων στο BEC

- Συλλογή Ψηφιακών Αποδεικτικών Στοιχείων σε Εγκληματολογικές Έρευνες με το BEC

- Χρήση φίλτρων

- Δημιουργία αναφορών

- Έρευνα για προγράμματα άμεσων μηνυμάτων

- Έρευνα για προγράμματα περιήγησης ιστού

- Έρευνα για κινητές συσκευές

- Εξαγωγή δεδομένων γεωγραφικής τοποθεσίας

- Αναζήτηση ακολουθιών κειμένου σε πεζά και μικρά γράμματα

- Εξαγωγή και ανάλυση δεδομένων από την αποθήκευση στο cloud

- Χρήση σελιδοδεικτών για την επισήμανση σημαντικών στοιχείων που ανακαλύφθηκαν κατά τη διάρκεια της έρευνας

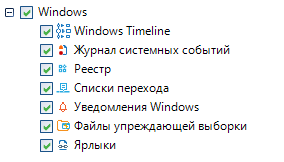

- Εξερεύνηση αρχείων συστήματος των Windows

- Ανάλυση Μητρώου των Windows

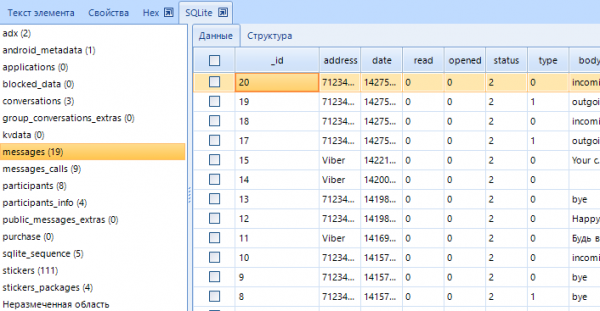

- Ανάλυση βάσης δεδομένων SQLite

- Μέθοδοι ανάκτησης δεδομένων

- Τεχνικές για την εξέταση δεδομένων RAM dumps

- Χρήση αριθμομηχανής κατακερματισμού και ανάλυσης κατακερματισμού σε εγκληματολογικές έρευνες

- Ανάλυση κρυπτογραφημένων αρχείων

- Μέθοδοι μελέτης γραφικών και βίντεο αρχείων

- Χρήση αναλυτικών τεχνικών σε εγκληματολογικές έρευνες

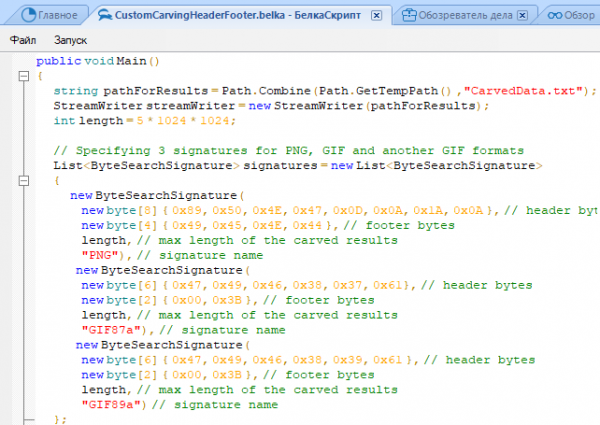

- Αυτοματοποιήστε τις συνήθεις ενέργειες με την ενσωματωμένη γλώσσα προγραμματισμού Belkascripts

- Πρακτικές ασκήσεις

Μάθημα: Εξέταση Αντιμετώπισης Περιστατικών Belkasoft

Στόχος του μαθήματος είναι η μελέτη των βασικών στοιχείων της εγκληματολογικής έρευνας για κυβερνοεπιθέσεις και οι δυνατότητες χρήσης του Belkasoft Evidence Center στην έρευνα. Θα μάθετε για τους κύριους φορείς των σύγχρονων επιθέσεων σε δίκτυα υπολογιστών, θα μάθετε να ταξινομείτε τις επιθέσεις υπολογιστών με βάση τον πίνακα MITRE ATT&CK, θα εφαρμόζετε αλγόριθμους για την διερεύνηση λειτουργικών συστημάτων για να διαπιστωθεί το γεγονός της παραβίασης και να ανακατασκευαστούν οι ενέργειες των εισβολέων, θα μάθετε πού βρίσκονται τα αντικείμενα που υποδεικνύουν ποια αρχεία ανοίχτηκαν τελευταία, πού αποθηκεύονται πληροφορίες σχετικά με τη φόρτωση και την εκτέλεση εκτελέσιμων αρχείων στο λειτουργικό σύστημα, πώς κινήθηκαν οι εισβολείς στο δίκτυο και θα μάθετε πώς να εξετάζετε αυτά τα αντικείμενα χρησιμοποιώντας το BEC. Θα μάθετε επίσης ποια συμβάντα στα αρχεία καταγραφής συστήματος παρουσιάζουν ενδιαφέρον όσον αφορά την διερεύνηση συμβάντων και τη διαπίστωση του γεγονότος της απομακρυσμένης πρόσβασης και θα μάθετε πώς να τα εξετάζετε χρησιμοποιώντας το BEC.

Το μάθημα θα είναι χρήσιμο για τεχνικούς ειδικούς που προσδιορίζουν τα αίτια μιας επιτυχημένης εισβολής, αναλύουν αλυσίδες γεγονότων και συνέπειες των κυβερνοεπιθέσεων, διαχειριστές συστημάτων, υπαλλήλους SOC και CERT/CSIRT, καθώς και υπαλλήλους υπηρεσιών ασφάλειας πληροφοριών.

Επισκόπηση Μαθήματος

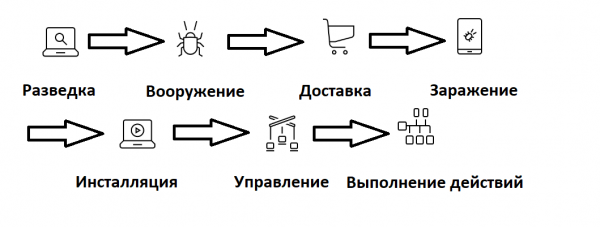

Η Αλυσίδα Κυβερνο-Κιλ περιγράφει τα βασικά βήματα οποιασδήποτε τεχνικής επίθεσης στους υπολογιστές (ή στο δίκτυο υπολογιστών) του θύματος ως εξής:

Οι ενέργειες των υπαλλήλων του SOC (CERT, ασφάλεια πληροφοριών κ.λπ.) αποσκοπούν στην αποτροπή της πρόσβασης εισβολέων σε προστατευμένους πληροφοριακούς πόρους.

Εάν οι εισβολείς έχουν παρόλα αυτά διεισδύσει στην προστατευόμενη υποδομή, τα προαναφερθέντα άτομα πρέπει να προσπαθήσουν να ελαχιστοποιήσουν τη ζημιά από τις δραστηριότητες των εισβολέων, να προσδιορίσουν τον τρόπο με τον οποίο πραγματοποιήθηκε η επίθεση, να ανακατασκευάσουν τα γεγονότα και την ακολουθία των ενεργειών των εισβολέων στη δομή πληροφοριών που έχει παραβιαστεί και να λάβουν μέτρα για την αποτροπή παρόμοιων επιθέσεων στο μέλλον.

Οι ακόλουθοι τύποι ιχνών ενδέχεται να βρεθούν σε μια παραβιασμένη υποδομή πληροφοριών, υποδεικνύοντας παραβίαση δικτύου (υπολογιστή):

Όλα αυτά τα ίχνη μπορούν να βρεθούν χρησιμοποιώντας το πρόγραμμα Belkasoft Evidence Center.

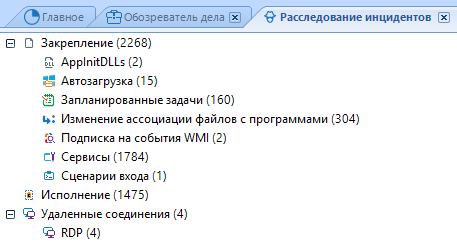

Το BEC διαθέτει μια ενότητα Διερεύνησης Συμβάντων, όπου, κατά την ανάλυση μέσων αποθήκευσης, τοποθετούνται πληροφορίες σχετικά με αντικείμενα που μπορούν να βοηθήσουν τον ερευνητή στη διερεύνηση συμβάντων.

Το BEC υποστηρίζει την εξέταση των κύριων τύπων τεχνουργημάτων των Windows που υποδεικνύουν την εκτέλεση εκτελέσιμων αρχείων στο εξεταζόμενο σύστημα, συμπεριλαμβανομένων των αρχείων Amcache, Userassist, Prefetch, BAM/DAM, , ανάλυση συμβάντων συστήματος.

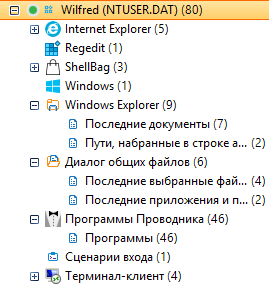

Οι πληροφορίες σχετικά με τα ίχνη που περιέχουν πληροφορίες σχετικά με τις ενέργειες των χρηστών σε ένα παραβιασμένο σύστημα μπορούν να παρουσιαστούν με την ακόλουθη μορφή:

Αυτές οι πληροφορίες περιλαμβάνουν, μεταξύ άλλων, πληροφορίες σχετικά με την εκτέλεση εκτελέσιμων αρχείων:

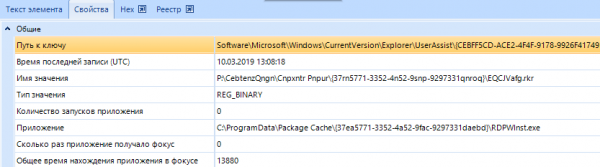

Πληροφορίες σχετικά με την εκτέλεση του αρχείου 'RDPWInst.exe'.

Πληροφορίες σχετικά με την εκτέλεση του αρχείου 'RDPWInst.exe'.

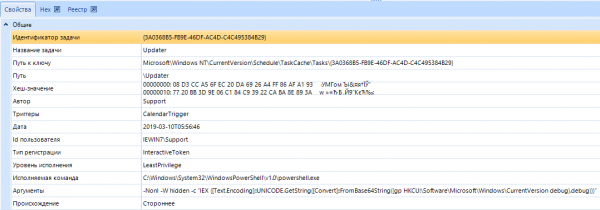

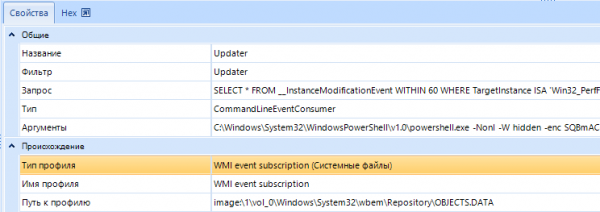

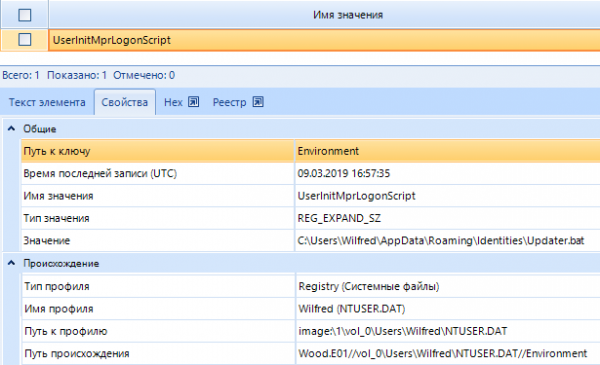

Πληροφορίες σχετικά με την επιμονή των εισβολέων σε παραβιασμένα συστήματα μπορείτε να βρείτε στα κλειδιά εκκίνησης του μητρώου των Windows, στις υπηρεσίες, στις προγραμματισμένες εργασίες, στα σενάρια σύνδεσης, στο WMI κ.λπ. Παραδείγματα ανίχνευσης πληροφοριών σχετικά με την επιμονή των εισβολέων στο σύστημα μπορείτε να δείτε στα ακόλουθα στιγμιότυπα οθόνης:

Επιμονή των εισβολέων στη χρήση του χρονοδιαγράμματος εργασιών δημιουργώντας μια εργασία που εκτελεί ένα σενάριο PowerShell.

Επιμονή των εισβολέων στη χρήση του χρονοδιαγράμματος εργασιών δημιουργώντας μια εργασία που εκτελεί ένα σενάριο PowerShell.

Επιμονή εισβολέων που χρησιμοποιούν τα Windows Management Instrumentation (WMI).

Επιμονή εισβολέων που χρησιμοποιούν τα Windows Management Instrumentation (WMI).

Επιμονή επιτιθέμενων που χρησιμοποιούν δέσμη ενεργειών σύνδεσης.

Επιμονή επιτιθέμενων που χρησιμοποιούν δέσμη ενεργειών σύνδεσης.

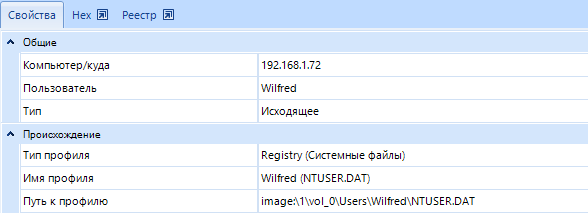

Η κίνηση των εισβολέων σε ένα παραβιασμένο δίκτυο υπολογιστών μπορεί να ανιχνευθεί, για παράδειγμα, αναλύοντας τα αρχεία καταγραφής συστήματος των Windows (εάν οι εισβολείς χρησιμοποιούν την υπηρεσία RDP).

![]() Πληροφορίες σχετικά με τις εντοπισμένες συνδέσεις RDP.

Πληροφορίες σχετικά με τις εντοπισμένες συνδέσεις RDP.

Πληροφορίες σχετικά με την κίνηση των εισβολέων σε όλο το δίκτυο.

Πληροφορίες σχετικά με την κίνηση των εισβολέων σε όλο το δίκτυο.

Έτσι, το Belkasoft Evidence Center μπορεί να βοηθήσει τους ερευνητές να εντοπίσουν παραβιασμένους υπολογιστές σε ένα δίκτυο υπολογιστών που έχει δεχθεί επίθεση, να βρουν ίχνη εκκίνησης κακόβουλου λογισμικού, ίχνη επιμονής στο σύστημα και κίνησης σε όλο το δίκτυο, καθώς και άλλα ίχνη δραστηριότητας εισβολέα σε παραβιασμένους υπολογιστές.

Ο τρόπος διεξαγωγής τέτοιων μελετών και ανίχνευσης των παραπάνω αντικειμένων περιγράφεται στο εκπαιδευτικό μάθημα Belkasoft Incident Response Examination.

Περίγραμμα μαθήματος:

- Τάσεις στις κυβερνοεπιθέσεις. Τεχνολογίες, εργαλεία, στόχοι των επιτιθέμενων

- Χρήση μοντέλων απειλών για την κατανόηση των τακτικών, των τεχνικών και των διαδικασιών των εισβολέων

- Αλυσίδα κυβερνοθανάτων

- Αλγόριθμος απόκρισης σε περιστατικά: αναγνώριση, εντοπισμός, δημιουργία δεικτών, αναζήτηση νέων μολυσμένων κόμβων

- Ανάλυση συστήματος των Windows με BEC

- Ανίχνευση μεθόδων αρχικής μόλυνσης, διάδοσης δικτύου, επιμονής, δραστηριότητας δικτύου κακόβουλου λογισμικού χρησιμοποιώντας BEC

- Εντοπισμός μολυσμένων συστημάτων και ανακατασκευή ιστορικού μολύνσεων με BEC

- Πρακτικές ασκήσεις

Συχνές ΕρωτήσειςΠού διεξάγονται τα μαθήματα;

Τα μαθήματα πραγματοποιούνται στα κεντρικά γραφεία του Group-IB ή σε εξωτερικό χώρο (στο κέντρο εκπαίδευσης). Είναι δυνατό για τον εκπαιδευτή να ταξιδέψει στις εγκαταστάσεις των εταιρικών πελατών.

Ποιος διεξάγει τα μαθήματα;

Οι εκπαιδευτές του Group-IB είναι επαγγελματίες με πολυετή εμπειρία στη διεξαγωγή εγκληματολογικής έρευνας, σε εταιρικές έρευνες και στην αντιμετώπιση περιστατικών ασφάλειας πληροφοριών.

Τα προσόντα των εκπαιδευτών επιβεβαιώνονται από πολυάριθμα διεθνή πιστοποιητικά: GCFA, MCFE, ACE, EnCE, κ.λπ.

Οι εκπαιδευτές μας βρίσκουν εύκολα μια κοινή γλώσσα με το κοινό, εξηγώντας ακόμη και τα πιο σύνθετα θέματα με έναν προσιτό τρόπο. Οι μαθητές μαθαίνουν πολλές σχετικές και ενδιαφέρουσες πληροφορίες σχετικά με τη διερεύνηση περιστατικών σε υπολογιστές, μεθόδους ανίχνευσης και αντιμετώπισης επιθέσεων σε υπολογιστές και λαμβάνουν πραγματικές πρακτικές γνώσεις που μπορούν να εφαρμόσουν αμέσως μετά την ολοκλήρωση της εκπαίδευσης.

Θα παρέχουν τα μαθήματα χρήσιμες δεξιότητες που δεν σχετίζονται με τα προϊόντα της Belkasoft ή θα είναι ανεφάρμοστες χωρίς αυτό το λογισμικό;

Οι δεξιότητες που αποκτώνται κατά τη διάρκεια των εκπαιδεύσεων θα είναι χρήσιμες ακόμη και χωρίς τη χρήση προϊόντων Belkasoft.

Τι περιλαμβάνει η αρχική εξέταση;

Η πρωτοβάθμια εξέταση είναι μια εξέταση γνώσεων των βασικών στοιχείων της εγκληματολογίας υπολογιστών. Δεν έχει προγραμματιστεί εξέταση γνώσεων για τα προϊόντα Belkasoft και Group-IB.

Πού μπορώ να βρω πληροφορίες σχετικά με τα εκπαιδευτικά προγράμματα της εταιρείας;

Στο πλαίσιο των εκπαιδευτικών του μαθημάτων, το Group-IB εκπαιδεύει ειδικούς στην αντιμετώπιση περιστατικών, την έρευνα κακόβουλου λογισμικού, την κυβερνοευφυΐα (Threat Intelligence), ειδικούς για εργασία στο Κέντρο Επιχειρήσεων Ασφαλείας (SOC), ειδικούς στην προληπτική αναζήτηση απειλών (Threat Hunter) κ.λπ. Διατίθεται πλήρης λίστα με τα πρωτότυπα μαθήματα από το Group-IB. .

Ποια μπόνους λαμβάνουν οι μαθητές μετά την ολοκλήρωση κοινών μαθημάτων Group-IB και Belkasoft;

Όσοι ολοκληρώσουν τα κοινά μαθήματα Group-IB και Belkasoft θα λάβουν:

- πιστοποιητικό ολοκλήρωσης του μαθήματος·

- δωρεάν μηνιαία συνδρομή στο Belkasoft Evidence Center.

- 10% έκπτωση στην αγορά του Belkasoft Evidence Center.

Σας υπενθυμίζουμε ότι το πρώτο μάθημα ξεκινάει τη Δευτέρα, 9 Σεπτέμβριο, — μην χάσετε την ευκαιρία να αποκτήσετε μοναδικές γνώσεις στον τομέα της ασφάλειας πληροφοριών, της εγκληματολογίας υπολογιστών και της αντιμετώπισης συμβάντων! Εγγραφείτε στο μάθημα .

πηγέςΚατά την προετοιμασία αυτού του άρθρου, χρησιμοποιήθηκε η παρουσίαση του Oleg Skulkin με τίτλο «Χρήση εγκληματολογίας που βασίζεται σε κεντρικούς υπολογιστές για την απόκτηση δεικτών παραβίασης για επιτυχημένη αντιμετώπιση περιστατικών με γνώμονα τις πληροφορίες».

Πηγή: www.habr.com