, la plimulto (87%) de informsekurecaj incidentoj okazas post kelkaj minutoj, dum 68% de kompanioj bezonas monatojn por detekti ilin. Ĉi tion konfirmas , laŭ kiu plej multaj organizoj bezonas averaĝe 206 tagojn por detekti okazaĵon. Surbaze de niaj esploroj, retpiratoj povas kontroli la infrastrukturon de kompanio dum jaroj sen esti detektitaj. Ekzemple, en unu organizo kie niaj fakuloj esploris okazaĵon pri informa sekureco, oni malkovris, ke retpiratoj havis kompletan kontrolon super la tuta infrastrukturo de la organizo kaj regule ŝtelis gravajn informojn. .

Ni supozu, ke vi jam havas SIEM-on funkciantan, kiu kolektas protokolojn kaj analizas okazaĵojn, kaj antivirusan programaron instalitan sur viaj finpunktoj. Tamen, , same kiel ne eblas efektivigi EDR-sistemojn sur la tuta reto, kio signifas, ke oni ne povas eviti "blindajn" zonojn. Sistemoj por analizo de rettrafiko (NTA) helpas trakti ilin. Ĉi tiuj solvoj detektas la agadon de entrudiĝintoj en la plej fruaj stadioj de penetrado en la reton, same kiel dum provoj akiri bazon kaj disvolvi atakon ene de la reto.

Ekzistas du tipoj de NTA: iuj funkcias kun NetFlow, aliaj analizas krudan trafikon. La avantaĝo de ĉi-lastaj sistemoj estas, ke ili povas konservi krudajn trafikajn registrojn. Danke al tio, informsekureca specialisto povas kontroli la sukceson de atako, lokalizi la minacon, kompreni kiel la atako okazis kaj kiel preventi similan en la estonteco.

Ni montros kiel NTA povas esti uzata por rekte aŭ nerekte identigi ĉiujn konatajn ataktaktikojn priskribitajn en la sciobazo. Ni parolos pri ĉiu el la 12 taktikoj, analizos la teknikojn, kiujn detektas la trafiko, kaj montros ilian detekton per nia NTA-sistemo.

Pri la Sciobazo de ATT&CK

MITRE ATT&CK estas publike havebla sciobazo evoluigita kaj prizorgata de MITRE Corporation, bazita sur la analizo de realaj APT-oj. Ĝi estas strukturita aro de taktikoj kaj teknikoj uzataj de atakantoj. Ĉi tio permesas al informsekurecaj profesiuloj el la tuta mondo paroli la saman lingvon. La bazo konstante vastiĝas kaj estas kompletigita per nova scio.

La datumbazo identigas 12 taktikojn, kiuj estas dividitaj en stadiojn de ciberatako:

- komenca aliro;

- ekzekuto;

- persisto;

- privilegia eskalado;

- defenda evitado;

- akirante akreditaĵojn (aliro al akreditaĵoj);

- sciigo (malkovro);

- movado ene de la perimetro (laterala movado);

- datenkolektado;

- komando kaj kontrolo;

- daten-elfiltrado;

- efiko.

Por ĉiu taktiko, la Sciobazo de ATT&CK listigas teknikojn, kiuj helpas atakantojn atingi sian celon en la nuna stadio de la atako. Ĉar la sama tekniko povas esti uzata en malsamaj stadioj, ĝi povas aparteni al pli ol unu taktiko.

La priskribo de ĉiu tekniko inkluzivas:

- identigilo;

- listo de taktikoj en kiuj ĝi estas uzata;

- ekzemploj de uzo fare de APT-grupoj;

- rimedoj por redukti damaĝon pro ĝia uzo;

- Rekomendoj pri detekto.

Informaj sekurecaj specialistoj povas uzi la scion el la datumbazo por strukturi informojn pri nunaj atakmetodoj kaj konstrui efikan sekurecan sistemon bazitan sur tio. Kompreni kiel realaj APT-grupoj funkcias ankaŭ povas fariĝi fonto de hipotezoj por proaktiva minacĉasado ene de... .

Pri PT Retatako-Malkovro

Ni identigos la aplikon de teknikoj el la ATT&CK-matrico uzante la sistemon — NTA-sistemo de Positive Technologies, desegnita por detekti atakojn ĉe la perimetro kaj ene de la reto. PT NAD kovras ĉiujn 12 taktikojn de la MITRE ATT&CK-matrico je diversaj gradoj. Ĝi estas plej potenca en detektado de komenca aliro, laterala movado, kaj komando- kaj kontrolaj teknikoj. En ĉi tiuj, PT NAD kovras pli ol duonon de la konataj teknikoj, detektante ilian uzon per rektaj aŭ nerektaj signoj.

La sistemo detektas atakojn uzante ATT&CK teknikojn uzante detektoregulojn kreitajn de la teamo. (PT ESC), maŝinlernado, indikiloj de kompromiso, profunda analitiko kaj retrospektiva analizo. Realtempa trafikanalizo kombinita kun retrospektiva analizo permesas al vi identigi daŭrantan kaŝitan malican agadon kaj spuri la evoluajn vektorojn kaj kronologion de atakoj.

plena mapado de PT NAD al MITRE ATT&CK matrico. La bildo estas granda, do ni sugestas, ke vi rigardi ĝin en aparta fenestro.

Komenca aliro

Komencaj alirtaktikoj inkluzivas teknikojn por penetri la reton de kompanio. La celo de la atakantoj en ĉi tiu etapo estas liveri malican kodon al la atakita sistemo kaj certigi la eblecon de ĝia plia efektivigo.

Trafikanalizo per PT NAD malkaŝas sep teknikojn por akiri komencan aliron:

1. : pretervetura kompromiso

Tekniko per kiu la viktimo malfermas retejon, kiun atakantoj uzas por ekspluati la retumilon, akirante alirĵetonojn al la aplikaĵo.

Kion faras PT NAD?Se rettrafiko ne estas ĉifrita, PT NAD kontrolas la enhavon de la respondoj de la HTTP-servilo. Ĉi tiuj respondoj enhavas ekspluataĵojn, kiuj permesas al atakantoj efektivigi arbitran kodon ene de la retumilo. PT NAD aŭtomate detektas tiajn ekspluataĵojn uzante detektoregulojn.

Plie, PT NAD detektas la minacon en la antaŭa paŝo. Reguloj kaj indikiloj de kompromiso ekfunkcias se la uzanto vizitis retejon, kiu redirektis lin al retejo kun aro da ekspluatoj.

2. ekspluati publikan aplikaĵon

Ekspluato de vundeblecoj en servoj alireblaj de la Interreto.

Kion faras PT NAD?: faras profundan inspektadon de la enhavo de retpakaĵetoj, identigante signojn de nenormala agado. Aparte, ekzistas reguloj, kiuj permesas detekti atakojn kontraŭ gravaj enhav-administraj sistemoj (CMS), TTT-interfacoj de reta ekipaĵo, atakoj kontraŭ retpoŝtaj kaj FTP-serviloj.

3. eksteraj malproksimaj servoj

Uzo de malproksimaj alirservoj fare de atakantoj por konektiĝi al internaj retresursoj de ekstere.

Kion faras PT NAD?Ĉar la sistemo rekonas protokolojn ne laŭ havennumeroj sed laŭ pakaĵenhavo, uzantoj de la sistemo povas filtri trafikon por trovi ĉiujn sesiojn de fora aliro kaj kontroli ilian legitimecon.

4. : aldonaĵo por subakva fiŝkaptado

Ni parolas pri la fifama sendado de fiŝaj aldonaĵoj.

Kion faras PT NAD?: aŭtomate eltiras dosierojn el la trafiko kaj kontrolas ilin por indikiloj de kompromiso. Plenumeblaj dosieroj en aldonaĵoj estas detektitaj per reguloj, kiuj analizas la enhavon de poŝta trafiko. En entreprena medio, tia aldonaĵo estas konsiderata nenormala.

5. : ligilo al submarŝipa fiŝkaptado

Uzante fiŝkaptajn ligilojn. La tekniko implikas atakantojn sendan fiŝkaptan retpoŝton kun ligilo, kiu, kiam alklakita, elŝutas malican programon. Kutime, la ligilon akompanas teksto verkita laŭ ĉiuj reguloj de socia inĝenierado.

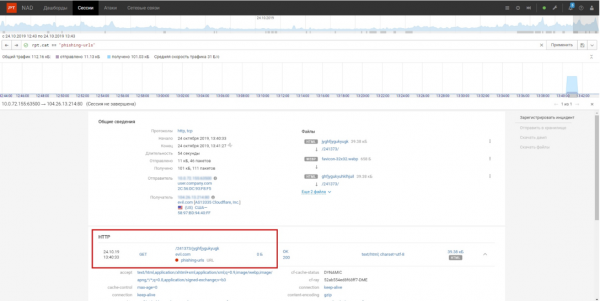

Kion faras PT NAD?: detektas fiŝkaptajn ligilojn uzante indikilojn de kompromiso. Ekzemple, en la PT NAD-interfaco ni vidas sesion en kiu estis HTTP-konekto al ligilo listigita en la fiŝkaptaj URL-oj.

Ligilo al ligilo el la indikilo phishing-urls de kompromisa listo

6. fidinda rilato

Aliro al la reto de la viktimo pere de triaj partioj, kun kiuj la viktimo establis fidindan rilaton. Atakantoj povas haki fidindan organizon kaj konektiĝi al la cela reto per ĝi. Por fari tion, ili uzas VPN-konektojn aŭ domajnajn fidrilatojn, kiujn oni povas detekti per trafikanalizo.

Kion faras PT NAD?: analizas aplikaĵajn protokolojn kaj konservas la analizitajn kampojn en la datumbazo, permesante al informsekureca analizisto uzi filtrilojn por trovi ĉiujn suspektindajn VPN-konektojn aŭ transdomajnajn konektojn en la datumbazo.

7. validaj kontoj

Uzu normajn, lokajn aŭ domajnajn akreditaĵojn por ensaluti al eksteraj kaj internaj servoj.

Kion faras PT NAD?: aŭtomate eltiras akreditaĵojn el protokoloj HTTP, FTP, SMTP, POP3, IMAP, SMB, DCE/RPC, SOCKS5, LDAP, Kerberos. Ĝenerale, temas pri indikiloj de ensaluto, pasvorto kaj sukceso de aŭtentigo. Se ili estis uzitaj, ili estas montrataj en la koresponda seanca karto.

Ekzekuto

La taktiko "Plenumo" inkluzivas teknikojn, kiujn atakantoj uzas por efektivigi kodon sur kompromititaj sistemoj. Ruli malican kodon helpas atakantojn establi ĉeeston (persista taktiko) kaj vastigi sian aliron al malproksimaj sistemoj en la reto per movado ene de la perimetro.

PT NAD povas detekti la uzon de 14 teknikoj fare de atakantoj por efektivigi malican kodon.

1. CMSTP (Instalilo de Profiloj de Microsoft Connection Manager)

Taktiko per kiu atakantoj preparas specialan malican instalan INF-dosieron por la enkonstruita Vindoza ilo CMSTP.exe (Connection Manager Profile Installer). CMSTP.exe prenas dosieron kiel parametron kaj instalas servan profilon por fora konekto. Rezulte, CMSTP.exe povas esti uzata por elŝuti kaj efektivigi dinamikajn ligajn bibliotekojn (*.dll) aŭ skriptetojn (*.sct) de foraj serviloj.

Kion faras PT NAD?: aŭtomate detektas la translokigon de specialtipaj INF-dosieroj en HTTP-trafiko. Krome, ĝi detektas la translokigon de malicaj skriptetoj kaj dinamike ligitaj bibliotekoj de fora servilo per HTTP.

2. : komandlinia interfaco

Interagado kun la komandlinia interfaco. Vi povas interagi kun la komandlinia interfaco loke aŭ malproksime, ekzemple uzante ilojn por fora aliro.

Kion faras PT NAD?: aŭtomate detektas la ĉeeston de ŝeloj surbaze de respondoj al komandoj por lanĉi diversajn komandliniajn ilojn, kiel ekzemple ping, ifconfig.

3. : komponenta objektmodelo kaj distribuita COM

Uzante COM- aŭ DCOM-teknologiojn por efektivigi kodon sur lokaj aŭ malproksimaj sistemoj dum movado trans reto.

Kion faras PT NAD?Detektas suspektindajn DCOM-vokojn, kiujn atakantoj kutime uzas por lanĉi programojn.

4. ekspluatado por klienta ekzekuto

Ekspluatado de vundeblecoj por efektivigi arbitran kodon sur laborstacio. La plej utilaj ekspluatoj por atakantoj estas tiuj, kiuj permesas efektivigi kodon sur fora sistemo, ĉar ili permesas al atakantoj akiri aliron al tiu sistemo. La tekniko povas esti efektivigita per la jenaj metodoj: malicaj retpoŝtaj kampanjoj, retejo kun retumilaj ekspluatoj, kaj fora ekspluatado de aplikaĵaj vundeblecoj.

Kion faras PT NAD?Dum analizado de retpoŝta trafiko, PT NAD kontrolas ĝin por efektivigeblaj dosieroj en aldonaĵoj. Aŭtomate eltiras oficejajn dokumentojn el retpoŝtoj, kiuj eble enhavas ekspluataĵojn. Provoj ekspluati vundeblecojn estas videblaj en la trafiko, kiujn PT NAD detektas aŭtomate.

5. : mŝta

Uzante la ilon mshta.exe, kiu ekzekutas Microsoft HTML-aplikaĵojn (HTA) kun la finaĵo .hta. Ĉar mshta prilaboras dosierojn preterirante retumilajn sekurecajn agordojn, atakantoj povas uzi mshta.exe por ekzekuti malicajn HTA, JavaScript aŭ VBScript-dosierojn.

Kion faras PT NAD?.hta dosieroj por plenumo per mshta ankaŭ transdoniĝas per la reto - tio videblas en la trafiko. PT NAD aŭtomate detektas la translokigon de tiaj malicaj dosieroj. Ĝi kaptas la dosierojn, kaj informoj pri ili videblas en la seanca karto.

6. PowerShell

Uzante PowerShell por trovi informojn kaj efektivigi malican kodon.

Kion faras PT NAD?Kiam PowerShell estas uzata malproksime de atakantoj, PT NAD detektas ĝin per reguloj. Ĝi detektas ŝlosilvortojn de PowerShell, kiuj plej ofte estas uzataj en malicaj skriptoj kaj la translokigon de PowerShell-skriptoj per la SMB-protokolo.

7. : planita tasko

Uzante la Taskplanilon de Vindozo kaj aliajn ilojn por aŭtomate lanĉi programojn aŭ skriptojn je specifa tempo.

Kion faras PT NAD?Atakantoj kreas tiajn taskojn, kutime malproksime, kio signifas, ke tiaj sesioj estas videblaj en trafiko. PT NAD aŭtomate detektas suspektindajn operaciojn por krei kaj modifi taskojn uzante la interfacojn ATSVC kaj ITaskSchedulerService RPC.

8. skriptado

Plenumo de skriptoj por aŭtomatigi diversajn agojn de atakantoj.

Kion faras PT NAD?: detektas la faktojn de skripta transdono tra la reto, t.e. eĉ antaŭ ol ili lanĉiĝas. Ĝi detektas skriptan enhavon en kruda trafiko kaj detektas la transdonon de dosieroj tra la reto kun finaĵoj respondantaj al popularaj skriptlingvoj.

9. : servo-ekzekuto

Ruli efektivigeblan dosieron, komandliniajn interfacajn instrukciojn aŭ skripton per interagado kun Vindozaj servoj, kiel ekzemple la Servokontrola Administrilo (SCM).

Kion faras PT NAD?: inspektas SMB-trafikon kaj detektas aliron al SCM kun reguloj por krei, ŝanĝi kaj komenci servon.

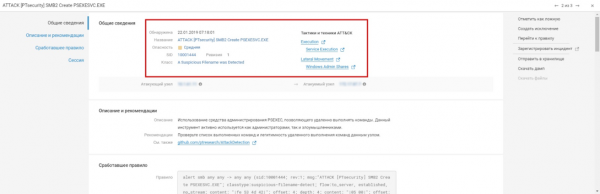

La tekniko de startado de servoj povas esti efektivigita per la ilo PSExec por fora komanda plenumo. PT NAD analizas la SMB-protokolon kaj detektas la uzon de PSExec kiam ĝi uzas la dosieron PSEXESVC.exe aŭ la norman servnomon PSEXECSVC por plenumi kodon sur fora maŝino. La uzanto devas kontroli la liston de plenumitaj komandoj kaj la legitimecon de la fora komanda plenumo de la nodo.

La atakkarto en PT NAD montras datumojn pri la taktikoj kaj teknikoj uzataj en la ATT&CK-matrico, por ke la uzanto povu kompreni en kiu stadio de la atako troviĝas la atakantoj, kiajn celojn ili celas, kaj kiajn kontraŭrimedojn preni.

Regulo pri uzado de la ilo PSExec estis aktivigita, kio eble indikas provon plenumi komandojn sur fora maŝino.

10. triaparta programaro

Tekniko per kiu atakantoj akiras aliron al fora administrada programaro aŭ entreprena programara deplojsistemo kaj uzas ĝin por lanĉi malican kodon. Ekzemploj de tia programaro inkluzivas: SCCM, VNC, TeamViewer, HBSS, Altiris.

Cetere, la teknologio estas aparte grava rilate al la amasa transiro al fora laboro kaj, rezulte, la konekto de multaj neprotektitaj hejmaj aparatoj per dubindaj foraj alirkanaloj.

Kion faras PT NAD?: aŭtomate detektas la funkciadon de tia programaro en la reto. Ekzemple, la reguloj estas ekigitaj per la faktoj de konekto per la protokolo VNC kaj la agado de la trojano EvilVNC, kiu sekrete instalas VNC-servilon sur la gastiganto de la viktimo kaj aŭtomate lanĉas ĝin. PT NAD ankaŭ aŭtomate detektas la protokolon TeamViewer, kiu helpas la analiziston trovi ĉiujn tiajn sesiojn uzante filtrilon kaj kontroli ilian legitimecon.

11. uzanto-ekzekuto

Tekniko per kiu uzanto ruligas dosierojn, kiuj povas kaŭzi la ekzekuton de kodo. Tio povus okazi, ekzemple, se ili malfermas ekzekuteblan dosieron aŭ ruligas oficejan dokumenton kun makro.

Kion faras PT NAD?: vidas tiajn dosierojn jam en la translokiga stadio, antaŭ ol ili estas lanĉitaj. Informojn pri ili oni povas studi en la seanca karto, en kiu ili estis translokigitaj.

12. Instrumentaro pri Administrado de Vindozoj

Uzante la ilon WMI, kiu provizas lokan kaj malproksiman aliron al la sistemkomponantoj de Vindozo. Uzante WMI, atakantoj povas interagi kun lokaj kaj malproksimaj sistemoj kaj plenumi diversajn taskojn, kiel ekzemple kolekti informojn por sciigaj celoj kaj malproksime lanĉi procezojn dum laterala movado.

Kion faras PT NAD?Ĉar interagoj kun malproksimaj sistemoj per WMI estas videblaj en la trafiko, PT NAD aŭtomate detektas retpetojn por establi WMI-sesiojn kaj kontrolas la trafikon por la fakto de sendado de skriptoj kiuj uzas WMI.

13. : Malproksima Administrado de Vindozo

Uzo de Vindoza servo kaj protokolo, kiu permesas al la uzanto interagi kun malproksimaj sistemoj.

Kion faras PT NAD?: vidas retkonektojn establitajn per la Remota Administrado de Vindozo. Tiaj sesioj estas aŭtomate detektitaj per reguloj.

14. XSL (Etendebla Stilfolio-Lingvo) skripta prilaborado

La stilfolia etikedlingvo XSL estas uzata por priskribi la prilaboradon kaj bildigon de datumoj en XML-dosieroj. Por subteni kompleksajn operaciojn, la normo XSL inkluzivas subtenon por enigitaj skriptoj en diversaj lingvoj. Ĉi tiuj lingvoj permesas la efektivigon de arbitra kodo, kio kondukas al la preteriro de sekurecaj politikoj bazitaj sur blankaj listoj.

Kion faras PT NAD?: detektas la fakton de translokigo de tiaj dosieroj tra la reto, t.e. eĉ antaŭ ol ili lanĉiĝas. Ĝi aŭtomate detektas la fakton de translokigo de XSL-dosieroj tra la reto kaj dosieroj kun nenormala XSL-markado.

En estontaj afiŝoj, ni rigardos kiel PT Network Attack Discovery NTA trovas aliajn kontraŭulajn taktikojn kaj teknikojn laŭ MITRE ATT&CK. Restu agorditaj!

aŭtoroj:

- Anton Kutepov, specialisto de la fakula sekureca centro (PT Fakula Sekureca Centro) Positive Technologies

- Natalia Kazankova, Produkta Merkatigisto, Positive Technologies

fonto: www.habr.com