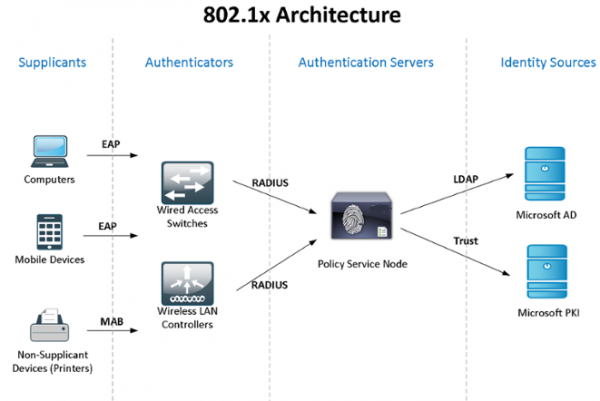

Consideremos en la práctica el uso de Windows Active Directory + NPS (2 servidores para tolerancia a fallas) + estándar 802.1x para control de acceso y autenticación de usuarios - computadoras de dominio - dispositivos. Puede familiarizarse con la teoría según el estándar en Wikipedia, en el enlace:

Dado que mi “laboratorio” tiene recursos limitados, los roles de controlador de dominio y NPS son compatibles, pero recomiendo que separe dichos servicios críticos.

No conozco las formas estándar de sincronizar configuraciones (políticas) de Windows NPS, por lo que usaremos scripts de PowerShell iniciados por el programador de tareas (el autor es mi ex colega). Para autenticación de computadoras de dominio y para dispositivos que no saben cómo 802.1x (teléfonos, impresoras, etc.), se configurará la política de grupo y se crearán grupos de seguridad.

Al final del artículo, hablaré sobre algunas de las complejidades de trabajar con 802.1x: cómo se pueden usar conmutadores no administrados, ACL dinámicas, etc. Compartiré información sobre los "fallos" detectados ...

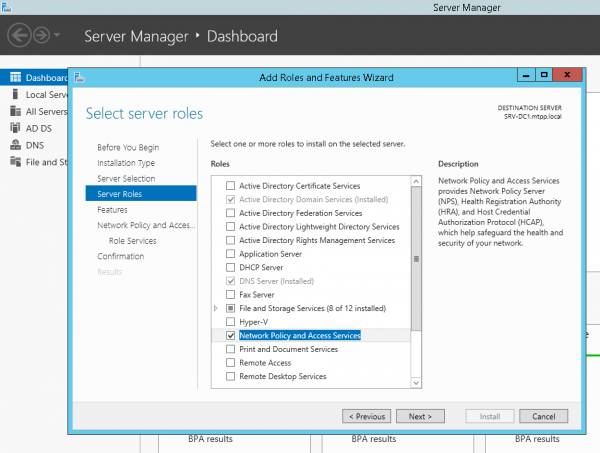

Comencemos con la instalación y configuración de NPS de conmutación por error en Windows Server 2012R2 (en 2016 todo es igual): a través del Administrador del servidor -> Asistente para agregar funciones y características, seleccione solo Servidor de políticas de red.

o con PowerShell:

Install-WindowsFeature NPAS -IncludeManagementToolsUna pequeña aclaración - en cuanto a EAP Protegido (PEAP) Definitivamente necesitará un certificado que confirme la autenticidad del servidor (con los derechos de uso correspondientes), en el que se confiará en las computadoras cliente, entonces lo más probable es que también necesite instalar la función. autoridad de certificación. Pero asumiremos que CA ya lo has instalado...

Hagamos lo mismo en el segundo servidor. Creemos una carpeta para el script C:Scripts en ambos servidores y una carpeta de red en el segundo servidor. SRV2NPS-config$

Creemos un script de PowerShell en el primer servidor. C:ScriptsExport-NPS-config.ps1 con el siguiente contenido:

Export-NpsConfiguration -Path "SRV2NPS-config$NPS.xml"Después de eso, configure la tarea en el Programador de tareas: "Exportar-NpsConfiguración"

powershell -executionpolicy unrestricted -f "C:ScriptsExport-NPS-config.ps1" Ejecutar para todos los usuarios: ejecutar con los privilegios más altos

Diariamente: repita la tarea cada 10 minutos. dentro de 8 horas

En el NPS de respaldo, configure la importación de configuración (política):

cree un script de PowerShell:

echo Import-NpsConfiguration -Path "c:NPS-configNPS.xml" >> C:ScriptsImport-NPS-config.ps1y una tarea para ejecutarla cada 10 minutos:

powershell -executionpolicy unrestricted -f "C:ScriptsImport-NPS-config.ps1" Ejecutar para todos los usuarios: ejecutar con los privilegios más altos

Diariamente: repita la tarea cada 10 minutos. dentro de 8 horas

Ahora, para verificar, agreguemos a NPS en uno de los servidores (!) Un par de conmutadores en clientes RADIUS (IP y secreto compartido), dos políticas de solicitud de conexión: Conexión por cable (Condición: “El tipo de puerto NAS es Ethernet”) y WiFi-Empresarial (Condición: “El tipo de puerto NAS es IEEE 802.11”) y la política de red Acceda a dispositivos de red Cisco (Administradores de red):

Условия:

Группы Windows - domainsg-network-admins

Ограничения:

Методы проверки подлинности - Проверка открытым текстом (PAP, SPAP)

Параметры:

Атрибуты RADIUS: Стандарт - Service-Type - Login

Зависящие от поставщика - Cisco-AV-Pair - Cisco - shell:priv-lvl=15En el lado del interruptor, las siguientes configuraciones:

aaa new-model

aaa local authentication attempts max-fail 5

!

!

aaa group server radius NPS

server-private 192.168.38.151 auth-port 1812 acct-port 1813 key %shared_secret%

server-private 192.168.10.151 auth-port 1812 acct-port 1813 key %shared_secret%

!

aaa authentication login default group NPS local

aaa authentication dot1x default group NPS

aaa authorization console

aaa authorization exec default group NPS local if-authenticated

aaa authorization network default group NPS

!

aaa session-id common

!

identity profile default

!

dot1x system-auth-control

!

!

line vty 0 4

exec-timeout 5 0

transport input ssh

escape-character 99

line vty 5 15

exec-timeout 5 0

logging synchronous

transport input ssh

escape-character 99Después de la configuración, después de 10 minutos, todas las configuraciones de políticas deberían aparecer en el NPS de respaldo y podemos iniciar sesión en los conmutadores usando la cuenta ActiveDirectory, un miembro del grupo domainsg-network-admins (que creamos de antemano).

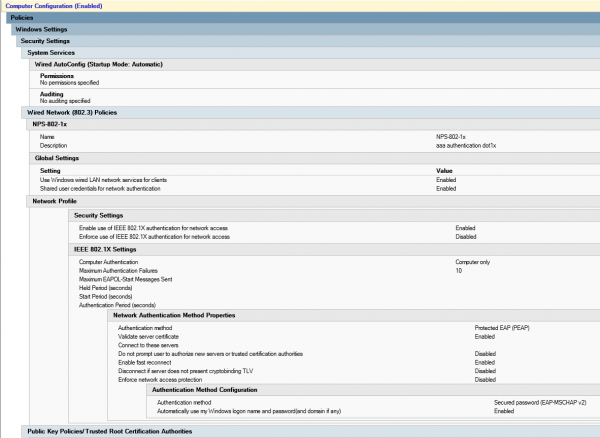

Pasemos a configurar Active Directory: cree una política de grupo y contraseña, cree los grupos necesarios.

Política de grupo Computadoras-8021x-Configuración:

Computer Configuration (Enabled)

Policies

Windows Settings

Security Settings

System Services

Wired AutoConfig (Startup Mode: Automatic)

Wired Network (802.3) Policies

NPS-802-1x

Name NPS-802-1x

Description 802.1x

Global Settings

SETTING VALUE

Use Windows wired LAN network services for clients Enabled

Shared user credentials for network authentication Enabled

Network Profile

Security Settings

Enable use of IEEE 802.1X authentication for network access Enabled

Enforce use of IEEE 802.1X authentication for network access Disabled

IEEE 802.1X Settings

Computer Authentication Computer only

Maximum Authentication Failures 10

Maximum EAPOL-Start Messages Sent

Held Period (seconds)

Start Period (seconds)

Authentication Period (seconds)

Network Authentication Method Properties

Authentication method Protected EAP (PEAP)

Validate server certificate Enabled

Connect to these servers

Do not prompt user to authorize new servers or trusted certification authorities Disabled

Enable fast reconnect Enabled

Disconnect if server does not present cryptobinding TLV Disabled

Enforce network access protection Disabled

Authentication Method Configuration

Authentication method Secured password (EAP-MSCHAP v2)

Automatically use my Windows logon name and password(and domain if any) Enabled

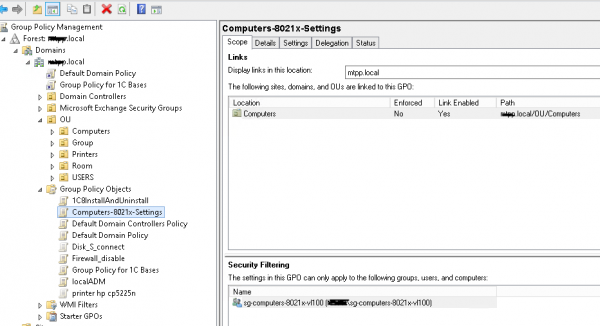

Crear un grupo de seguridad sg-computadoras-8021x-vl100, donde agregaremos las computadoras que queremos distribuir a vlan 100 y configuraremos el filtrado para la política de grupo creada previamente para este grupo:

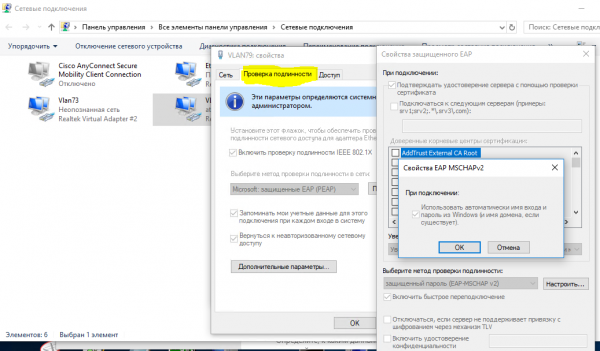

Puede asegurarse de que la política haya funcionado correctamente abriendo “Centro de redes y recursos compartidos (Configuración de red e Internet) - Cambiar la configuración del adaptador (Configuración de la configuración del adaptador) - Propiedades del adaptador”, donde podemos ver la pestaña “Autenticación”:

Cuando esté convencido de que la política se aplicó correctamente, puede proceder a configurar la política de red en el NPS y los puertos del conmutador de nivel de acceso.

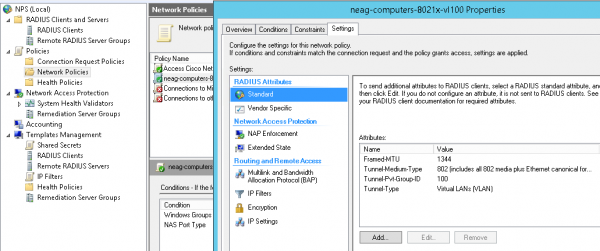

Creemos una política de red. computadoras-negag-8021x-vl100:

Conditions:

Windows Groups - sg-computers-8021x-vl100

NAS Port Type - Ethernet

Constraints:

Authentication Methods - Microsoft: Protected EAP (PEAP) - Unencrypted authentication (PAP, SPAP)

NAS Port Type - Ethernet

Settings:

Standard:

Framed-MTU 1344

TunnelMediumType 802 (includes all 802 media plus Ethernet canonical format)

TunnelPrivateGroupId 100

TunnelType Virtual LANs (VLAN)

Configuraciones típicas para el puerto del conmutador (tenga en cuenta que se utiliza el tipo de autenticación "multidominio": datos y voz, y también existe la posibilidad de autenticación mediante dirección mac. Durante el "período de transición", tiene sentido utilizarlo en Los parametros:

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

vlan id no es una "cuarentena", sino la misma a la que debe llegar la computadora del usuario después de iniciar sesión correctamente, hasta que nos aseguremos de que todo funciona como debería. Los mismos parámetros se pueden usar en otros escenarios, por ejemplo, cuando un conmutador no administrado está conectado a este puerto y desea que todos los dispositivos conectados a él y no autenticados entren en una determinada VLAN ("cuarentena").

configuración del puerto del switch en modo multidominio en modo host 802.1x

default int range Gi1/0/39-41

int range Gi1/0/39-41

shu

des PC-IPhone_802.1x

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 2

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-domain

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

lldp receive

lldp transmit

spanning-tree portfast

no shu

exitPuede asegurarse de que el teléfono de la computadora haya pasado correctamente la autenticación con el comando:

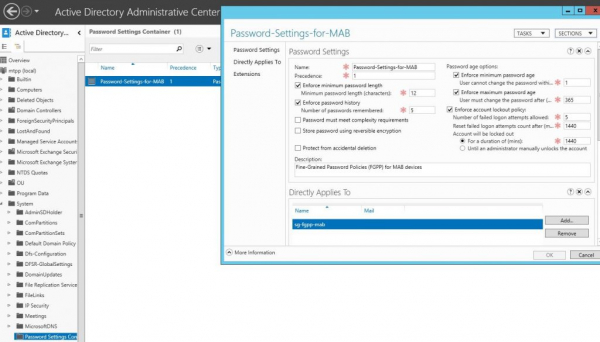

sh authentication sessions int Gi1/0/39 detAhora creemos un grupo (por ejemplo, sg-fgpp-mab ) en Active Directory para teléfonos y agregarle un dispositivo de prueba (en mi caso, esto es Grandstream GXP2160 con mas direccion 000b.82ba.a7b1 y según cuenta dominio 00b82baa7b1).

Para el grupo creado, reduzca los requisitos de la política de contraseñas (usando a través del Centro administrativo de Active Directory -> dominio -> Sistema -> Contenedor de configuración de contraseña) con estos parámetros Configuración-de-contraseña-para-MAB:

esto nos permitirá utilizar la dirección masiva de los dispositivos como contraseñas. Después de eso, podemos crear una política de red para la autenticación mab del método 802.1x, llamémosla neag-devices-8021x-voice. Los parámetros son los siguientes:

- Tipo de puerto NAS: Ethernet

- Grupos de Windows: sg-fgpp-mab

- Tipos de EAP: autenticación no cifrada (PAP, SPAP)

- Atributos de RADIUS - Específico del proveedor: Cisco - Cisco-AV-Pair - Valor del atributo: clase-tráfico-dispositivo=voz

Después de una autenticación exitosa (no olvide configurar el puerto del switch), veamos la información del puerto:

autenticación sh se int Gi1/0/34

----------------------------------------

Interface: GigabitEthernet1/0/34

MAC Address: 000b.82ba.a7b1

IP Address: 172.29.31.89

User-Name: 000b82baa7b1

Status: Authz Success

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Authorized By: Authentication Server

Session timeout: N/A

Idle timeout: N/A

Common Session ID: 0000000000000EB2000B8C5E

Acct Session ID: 0x00000134

Handle: 0xCE000EB3

Runnable methods list:

Method State

dot1x Failed over

mab Authc SuccessAhora, como prometimos, consideremos un par de situaciones no del todo obvias. Por ejemplo, necesitamos conectar las computadoras y dispositivos de los usuarios a través de un conmutador (conmutador) no administrado. En este caso, la configuración del puerto se verá así:

configuración del puerto del conmutador en modo de autenticación múltiple en modo host 802.1x

interface GigabitEthernet1/0/1

description *SW – 802.1x – 8 mac*

shu

switchport mode access

switchport nonegotiate

switchport voice vlan 55

switchport port-security maximum 8 ! увеличиваем кол-во допустимых мас-адресов

authentication event fail action authorize vlan 100

authentication event no-response action authorize vlan 100

authentication host-mode multi-auth ! – режим аутентификации

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

dot1x timeout quiet-period 15

dot1x timeout tx-period 3

storm-control broadcast level pps 100

storm-control multicast level pps 110

no vtp

spanning-tree portfast

no shuPD: Se notó un error muy extraño: si el dispositivo se conectó a través de un interruptor de este tipo y luego se conectó a un interruptor administrado, NO funcionará hasta que reiniciemos (!) El interruptor. No he encontrado otras formas de resolverlo. este problema.

Otro punto relacionado con DHCP (si se utiliza ip dhcp snooping), sin estas opciones:

ip dhcp snooping vlan 1-100

no ip dhcp snooping information optionPor alguna razón, no puedo obtener la dirección IP correcta... aunque esto puede ser una característica de nuestro servidor DHCP.

Además, Mac OS y Linux (en los que la compatibilidad con 802.1x es nativa) intentan autenticar al usuario, incluso si está configurada la autenticación por dirección mac.

En la siguiente parte del artículo consideraremos el uso de 802.1x para Wireless (dependiendo del grupo al que pertenezca la cuenta de usuario, la “tiraremos” a la red adecuada (vlan), aunque se conectarán a la mismo SSID).

Fuente: habr.com