Hace unos días, decidí realizar ingeniería inversa en el firmware de mi enrutador usando binwalk.

me compré . No es el mejor enrutador, pero es suficiente para mis necesidades.

Cada vez que compro un enrutador nuevo, instalo . ¿Para qué? Como regla general, a los fabricantes no les importa mucho el soporte de sus enrutadores y, con el tiempo, el software se vuelve obsoleto, aparecen vulnerabilidades, etc., en general, se entiende la idea. Por lo tanto, prefiero el firmware OpenWRT, que cuenta con el respaldo de la comunidad de código abierto.

Habiendo descargado OpenWRT, también bajo mi nuevo Archer C7 del sitio web oficial y decidí analizarlo. Puramente por diversión y hablar de binwalk.

¿Qué es binwalk?

es una herramienta de código abierto para análisis, ingeniería inversa y extracción de imágenes de firmware.

Creado en 2010 por Craig Heffner, binwalk puede escanear imágenes de firmware y buscar archivos, identificar y extraer imágenes del sistema de archivos, código ejecutable, archivos comprimidos, cargadores de arranque y kernels, formatos de archivo como JPEG y PDF, y mucho más.

Puede utilizar binwalk para realizar ingeniería inversa en el firmware y comprender cómo funciona. Busque vulnerabilidades en archivos binarios, extraiga archivos y busque puertas traseras o certificados digitales. Usted además puede encontrar opcodes para un montón de CPU diferentes.

Puede extraer imágenes del sistema de archivos para buscar archivos de contraseñas específicos (passwd, sombra, etc.) e intentar descifrar los hashes de contraseñas. Puede realizar un análisis binario entre dos o más archivos. Puede realizar un análisis de entropía de los datos para buscar datos comprimidos o claves de cifrado codificadas. Todo ello sin necesidad de acceder al código fuente.

En general, todo lo que necesitas está ahí :)

¿Cómo funciona binwalk?

La característica principal de binwalk es el escaneo de firmas. Binwalk puede escanear la imagen del firmware para buscar varios tipos de archivos y sistemas de archivos integrados.

¿Conoce la utilidad de línea de comando? file?

file /bin/bash

/bin/bash: ELF 64-bit LSB shared object, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/l, for GNU/Linux 3.2.0, BuildID[sha1]=12f73d7a8e226c663034529c8dd20efec22dde54, strippedEquipo filemira el encabezado del archivo y busca la firma (número mágico) para determinar el tipo de archivo. Por ejemplo, si el archivo comienza con la secuencia de bytes 0x89 0x50 0x4E 0x47 0x0D 0x0A 0x1A 0x0A, sabe que es un archivo PNG. En Hay una lista de firmas de archivos comunes.

Binwalk funciona de la misma manera. Pero en lugar de buscar firmas sólo al principio del archivo, binwalk escaneará todo el archivo. Además, binwalk puede extraer archivos que se encuentran en la imagen.

Instrumentos file и binwalk usar la biblioteca libmagic para identificar firmas de archivos. Pero binwalk Además, admite una lista de firmas mágicas personalizadas para buscar archivos comprimidos/archivados, encabezados de firmware y núcleos. Linux, gestores de arranque, sistemas de archivos, etcétera.

¿Vamos a divertirnos un poco?

instalación de binwalk

Binwalk es compatible con múltiples plataformas, incluidas Linux, OSX, FreeBSD y Windows.

Para instalar la última versión de binwalk puedes y siga o , disponible en la web del proyecto.

Binwalk tiene muchos parámetros diferentes:

$ binwalk

Binwalk v2.2.0

Craig Heffner, ReFirmLabs

https://github.com/ReFirmLabs/binwalk

Usage: binwalk [OPTIONS] [FILE1] [FILE2] [FILE3] ...

Signature Scan Options:

-B, --signature Scan target file(s) for common file signatures

-R, --raw=<str> Scan target file(s) for the specified sequence of bytes

-A, --opcodes Scan target file(s) for common executable opcode signatures

-m, --magic=<file> Specify a custom magic file to use

-b, --dumb Disable smart signature keywords

-I, --invalid Show results marked as invalid

-x, --exclude=<str> Exclude results that match <str>

-y, --include=<str> Only show results that match <str>

Extraction Options:

-e, --extract Automatically extract known file types

-D, --dd=<type:ext:cmd> Extract <type> signatures, give the files an extension of <ext>, and execute <cmd>

-M, --matryoshka Recursively scan extracted files

-d, --depth=<int> Limit matryoshka recursion depth (default: 8 levels deep)

-C, --directory=<str> Extract files/folders to a custom directory (default: current working directory)

-j, --size=<int> Limit the size of each extracted file

-n, --count=<int> Limit the number of extracted files

-r, --rm Delete carved files after extraction

-z, --carve Carve data from files, but don't execute extraction utilities

-V, --subdirs Extract into sub-directories named by the offset

Entropy Options:

-E, --entropy Calculate file entropy

-F, --fast Use faster, but less detailed, entropy analysis

-J, --save Save plot as a PNG

-Q, --nlegend Omit the legend from the entropy plot graph

-N, --nplot Do not generate an entropy plot graph

-H, --high=<float> Set the rising edge entropy trigger threshold (default: 0.95)

-L, --low=<float> Set the falling edge entropy trigger threshold (default: 0.85)

Binary Diffing Options:

-W, --hexdump Perform a hexdump / diff of a file or files

-G, --green Only show lines containing bytes that are the same among all files

-i, --red Only show lines containing bytes that are different among all files

-U, --blue Only show lines containing bytes that are different among some files

-u, --similar Only display lines that are the same between all files

-w, --terse Diff all files, but only display a hex dump of the first file

Raw Compression Options:

-X, --deflate Scan for raw deflate compression streams

-Z, --lzma Scan for raw LZMA compression streams

-P, --partial Perform a superficial, but faster, scan

-S, --stop Stop after the first result

General Options:

-l, --length=<int> Number of bytes to scan

-o, --offset=<int> Start scan at this file offset

-O, --base=<int> Add a base address to all printed offsets

-K, --block=<int> Set file block size

-g, --swap=<int> Reverse every n bytes before scanning

-f, --log=<file> Log results to file

-c, --csv Log results to file in CSV format

-t, --term Format output to fit the terminal window

-q, --quiet Suppress output to stdout

-v, --verbose Enable verbose output

-h, --help Show help output

-a, --finclude=<str> Only scan files whose names match this regex

-p, --fexclude=<str> Do not scan files whose names match this regex

-s, --status=<int> Enable the status server on the specified portEscaneo de imágenes

Comencemos buscando firmas de archivos dentro de la imagen (imagen del sitio ).

Ejecutando binwalk con el parámetro --signature:

$ binwalk --signature --term archer-c7.bin

DECIMAL HEXADECIMAL DESCRIPTION

------------------------------------------------------------------------------------------

21876 0x5574 U-Boot version string, "U-Boot 1.1.4-g4480d5f9-dirty (May

20 2019 - 18:45:16)"

21940 0x55B4 CRC32 polynomial table, big endian

23232 0x5AC0 uImage header, header size: 64 bytes, header CRC:

0x386C2BD5, created: 2019-05-20 10:45:17, image size:

41162 bytes, Data Address: 0x80010000, Entry Point:

0x80010000, data CRC: 0xC9CD1E38, OS: Linux, CPU: MIPS,

image type: Firmware Image, compression type: lzma, image

name: "u-boot image"

23296 0x5B00 LZMA compressed data, properties: 0x5D, dictionary size:

8388608 bytes, uncompressed size: 97476 bytes

64968 0xFDC8 XML document, version: "1.0"

78448 0x13270 uImage header, header size: 64 bytes, header CRC:

0x78A267FF, created: 2019-07-26 07:46:14, image size:

1088500 bytes, Data Address: 0x80060000, Entry Point:

0x80060000, data CRC: 0xBB9D4F94, OS: Linux, CPU: MIPS,

image type: Multi-File Image, compression type: lzma,

image name: "MIPS OpenWrt Linux-3.3.8"

78520 0x132B8 LZMA compressed data, properties: 0x6D, dictionary size:

8388608 bytes, uncompressed size: 3164228 bytes

1167013 0x11CEA5 Squashfs filesystem, little endian, version 4.0,

compression:xz, size: 14388306 bytes, 2541 inodes,

blocksize: 65536 bytes, created: 2019-07-26 07:51:38

15555328 0xED5B00 gzip compressed data, from Unix, last modified: 2019-07-26

07:51:41Ahora tenemos mucha información sobre esta imagen.

Usos de la imagen como gestor de arranque (encabezado de imagen en 0x5AC0 y una imagen comprimida del gestor de arranque en 0x5B00). Basándonos en el encabezado uImage en 0x13270, sabemos que la arquitectura del procesador es MIPS y el kernel es Linux — versión 3.3.8. Y basado en la imagen encontrada en 0x11CEA5, Podemos ver eso rootfs es un sistema de archivos squashfs.

Extraigamos ahora el gestor de arranque (U-Boot) usando el comando dd:

$ dd if=archer-c7.bin of=u-boot.bin.lzma bs=1 skip=23296 count=41162

41162+0 records in

41162+0 records out

41162 bytes (41 kB, 40 KiB) copied, 0,0939608 s, 438 kB/sDado que la imagen está comprimida usando LZMA, necesitamos descomprimirla:

$ unlzma u-boot.bin.lzmaAhora tenemos una imagen de U-Boot:

$ ls -l u-boot.bin

-rw-rw-r-- 1 sprado sprado 97476 Fev 5 08:48 u-boot.bin¿Qué tal encontrar el valor predeterminado para bootargs?

$ strings u-boot.bin | grep bootargs

bootargs

bootargs=console=ttyS0,115200 board=AP152 rootfstype=squashfs init=/etc/preinit mtdparts=spi0.0:128k(factory-uboot),192k(u-boot),64k(ART),1536k(uImage),14464k@0x1e0000(rootfs) mem=128MVariable de entorno de arranque U bootargs Se utiliza para pasar parámetros al kernel. LinuxY a partir de lo anterior, comprendemos mejor la memoria flash del dispositivo.

¿Qué tal si extraemos la imagen del kernel? Linux?

$ dd if=archer-c7.bin of=uImage bs=1 skip=78448 count=1088572

1088572+0 records in

1088572+0 records out

1088572 bytes (1,1 MB, 1,0 MiB) copied, 1,68628 s, 646 kB/sPodemos comprobar que la imagen se extrajo correctamente usando el comando file:

$ file uImage

uImage: u-boot legacy uImage, MIPS OpenWrt Linux-3.3.8, Linux/MIPS, Multi-File Image (lzma), 1088500 bytes, Fri Jul 26 07:46:14 2019, Load Address: 0x80060000, Entry Point: 0x80060000, Header CRC: 0x78A267FF, Data CRC: 0xBB9D4F94El formato de archivo uImage es básicamente una imagen del kernel. Linux con una cabecera adicional. Eliminemos esta cabecera para obtener la imagen final del kernel. Linux:

$ dd if=uImage of=Image.lzma bs=1 skip=72

1088500+0 records in

1088500+0 records out

1088500 bytes (1,1 MB, 1,0 MiB) copied, 1,65603 s, 657 kB/sLa imagen está comprimida, así que desempaquémosla:

$ unlzma Image.lzmaAhora tenemos una imagen del kernel. Linux:

$ ls -la Image

-rw-rw-r-- 1 sprado sprado 3164228 Fev 5 10:51 Image¿Qué podemos hacer con una imagen del kernel? Podríamos, por ejemplo, buscar cadenas de texto en la imagen y encontrar la versión del kernel. Linux y aprenda sobre el entorno utilizado para compilar el kernel:

$ strings Image | grep "Linux version"

Linux version 3.3.8 (leo@leo-MS-7529) (gcc version 4.6.3 20120201 (prerelease) (Linaro GCC 4.6-2012.02) ) #1 Mon May 20 18:53:02 CST 2019Aunque el firmware se lanzó el año pasado (2019), en el momento de escribir este artículo, utiliza una versión anterior del kernel. Linux (3.3.8), publicado en 2012, compilado con una versión muy antigua de GCC (4.6), ¡también de 2012!

(aprox. transl. ¿todavía confías en tus enrutadores en la oficina y en casa?)

Con opción --opcodes También podemos usar binwalk para buscar instrucciones de la máquina y determinar la arquitectura del procesador de la imagen:

$ binwalk --opcodes Image

DECIMAL HEXADECIMAL DESCRIPTION

--------------------------------------------------------------------------------

2400 0x960 MIPS instructions, function epilogue

2572 0xA0C MIPS instructions, function epilogue

2828 0xB0C MIPS instructions, function epilogue¿Qué pasa con el sistema de archivos raíz? En lugar de extraer la imagen manualmente, usemos la opción binwalk --extract:

$ binwalk --extract --quiet archer-c7.binEl sistema de archivos raíz completo se extraerá a un subdirectorio:

$ cd _archer-c7.bin.extracted/squashfs-root/

$ ls

bin dev etc lib mnt overlay proc rom root sbin sys tmp usr var www

$ cat etc/banner

MM NM MMMMMMM M M

$MMMMM MMMMM MMMMMMMMMMM MMM MMM

MMMMMMMM MM MMMMM. MMMMM:MMMMMM: MMMM MMMMM

MMMM= MMMMMM MMM MMMM MMMMM MMMM MMMMMM MMMM MMMMM'

MMMM= MMMMM MMMM MM MMMMM MMMM MMMM MMMMNMMMMM

MMMM= MMMM MMMMM MMMMM MMMM MMMM MMMMMMMM

MMMM= MMMM MMMMMM MMMMM MMMM MMMM MMMMMMMMM

MMMM= MMMM MMMMM, NMMMMMMMM MMMM MMMM MMMMMMMMMMM

MMMM= MMMM MMMMMM MMMMMMMM MMMM MMMM MMMM MMMMMM

MMMM= MMMM MM MMMM MMMM MMMM MMMM MMMM MMMM

MMMM$ ,MMMMM MMMMM MMMM MMM MMMM MMMMM MMMM MMMM

MMMMMMM: MMMMMMM M MMMMMMMMMMMM MMMMMMM MMMMMMM

MMMMMM MMMMN M MMMMMMMMM MMMM MMMM

MMMM M MMMMMMM M M

M

---------------------------------------------------------------

For those about to rock... (%C, %R)

---------------------------------------------------------------Ahora podemos hacer muchas cosas diferentes.

Podemos buscar archivos de configuración, hashes de contraseñas, claves criptográficas y certificados digitales. Podemos analizar archivos binarios para y vulnerabilidades.

Con и incluso podemos ejecutar (emular) un ejecutable desde la imagen:

$ ls

bin dev etc lib mnt overlay proc rom root sbin sys tmp usr var www

$ cp /usr/bin/qemu-mips-static .

$ sudo chroot . ./qemu-mips-static bin/busybox

BusyBox v1.19.4 (2019-05-20 18:13:49 CST) multi-call binary.

Copyright (C) 1998-2011 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: busybox --list[-full]

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as.

Currently defined functions:

[, [[, addgroup, adduser, arping, ash, awk, basename, cat, chgrp, chmod, chown, chroot, clear, cmp, cp, crond, crontab, cut, date, dd, delgroup, deluser, dirname, dmesg, echo, egrep, env, expr, false,

fgrep, find, free, fsync, grep, gunzip, gzip, halt, head, hexdump, hostid, id, ifconfig, init, insmod, kill, killall, klogd, ln, lock, logger, ls, lsmod, mac_addr, md5sum, mkdir, mkfifo, mknod, mktemp,

mount, mv, nice, passwd, pgrep, pidof, ping, ping6, pivot_root, poweroff, printf, ps, pwd, readlink, reboot, reset, rm, rmdir, rmmod, route, sed, seq, sh, sleep, sort, start-stop-daemon, strings,

switch_root, sync, sysctl, tail, tar, tee, telnet, test, tftp, time, top, touch, tr, traceroute, true, udhcpc, umount, uname, uniq, uptime, vconfig, vi, watchdog, wc, wget, which, xargs, yes, zcat¡Excelente! Pero tenga en cuenta que la versión de BusyBox es 1.19.4. Esta es una versión muy antigua de BusyBox., publicado en abril de 2012.

¡Entonces TP-Link lanza una imagen de firmware en 2019 usando software (cadena de herramientas GCC, kernel, BusyBox, etc.) de 2012!

¿Ahora entiendes por qué siempre instalo OpenWRT en mis enrutadores?

Eso no es todo

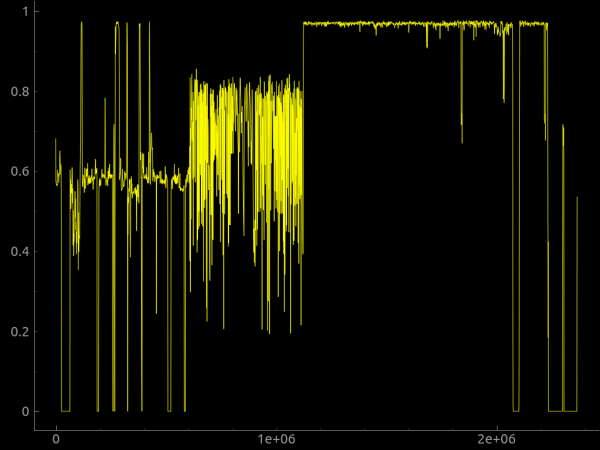

Binwalk también puede realizar análisis de entropía, imprimir datos de entropía sin procesar y generar gráficos de entropía. Normalmente, se observa una mayor entropía cuando los bytes de la imagen son aleatorios. Esto podría significar que la imagen contiene un archivo cifrado, comprimido u ofuscado. ¿Clave de cifrado incondicional? Por qué no.

También podemos usar el parámetro --raw para encontrar una secuencia de bytes sin formato personalizada en una imagen o parámetro --hexdump para realizar un volcado hexadecimal comparando dos o más archivos de entrada.

se puede agregar a binwalk a través de un archivo de firma personalizado especificado en la línea de comando usando el parámetro --magic, o agregándolos al directorio $ HOME / .config / binwalk / magic.

Puede encontrar más información sobre binwalk en .

extensión del binwalk

Hay binwalk, implementado como un módulo de Python que puede ser utilizado por cualquier script de Python para realizar mediante programación un escaneo de binwalk, y la utilidad de línea de comando binwalk se puede duplicar casi por completo con solo dos líneas de código Python.

import binwalk

binwalk.scan()Usando la API de Python también puedes crear para configurar y ampliar binwalk.

también hay una y versión en la nube .

Entonces, ¿por qué no descargas la imagen del firmware de Internet y pruebas binwalk? Te prometo que te divertirás mucho :)

Fuente: habr.com