Tervitused! Tere tulemast kursuse seitsmendasse õppetundi . edasi tutvusime selliste turvaprofiilidega nagu Web Filtering, Application Control ja HTTPS kontroll. Selles õppetükis jätkame turvaprofiilide tutvustamist. Esmalt tutvume viirusetõrje ja sissetungimise vältimise süsteemi töö teoreetiliste aspektidega ning seejärel vaatame, kuidas need turvaprofiilid praktikas töötavad.

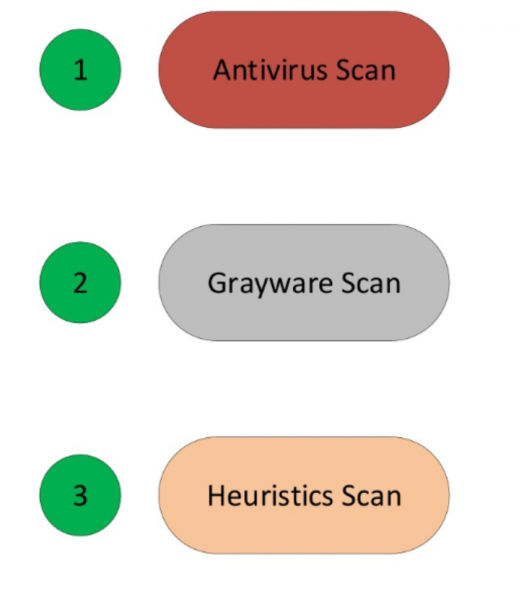

Alustame viirusetõrjega. Kõigepealt arutleme tehnoloogiate üle, mida FortiGate viiruste tuvastamiseks kasutab:

Viirusetõrje skaneerimine on lihtsaim ja kiireim viis viiruste tuvastamiseks. See tuvastab viirused, mis vastavad täielikult viirusetõrje andmebaasis sisalduvatele signatuuridele.

Grayware Scan ehk soovimatute programmide skannimine – see tehnoloogia tuvastab soovimatud programmid, mis installitakse ilma kasutaja teadmata või nõusolekuta. Tehniliselt ei ole need programmid viirused. Tavaliselt on need komplektis teiste programmidega, kuid installituna mõjutavad need süsteemi negatiivselt, mistõttu klassifitseeritakse need pahavaraks. Sageli saab selliseid programme tuvastada FortiGuardi uurimisbaasist pärinevate lihtsate hallvarasignatuuride abil.

Heuristiline skaneerimine – see tehnoloogia põhineb tõenäosustel, mistõttu selle kasutamine võib põhjustada valepositiivseid efekte, kuid suudab tuvastada ka nullpäeva viiruseid. Nullpäevaviirused on uued viirused, mida pole veel uuritud, ja puuduvad signatuurid, mis neid tuvastada suudaksid. Heuristiline skannimine ei ole vaikimisi lubatud ja see peab olema käsureal lubatud.

Kui kõik viirusetõrje võimalused on lubatud, rakendab FortiGate neid järgmises järjekorras: viirusetõrje, hallvara skannimine, heuristiline skannimine.

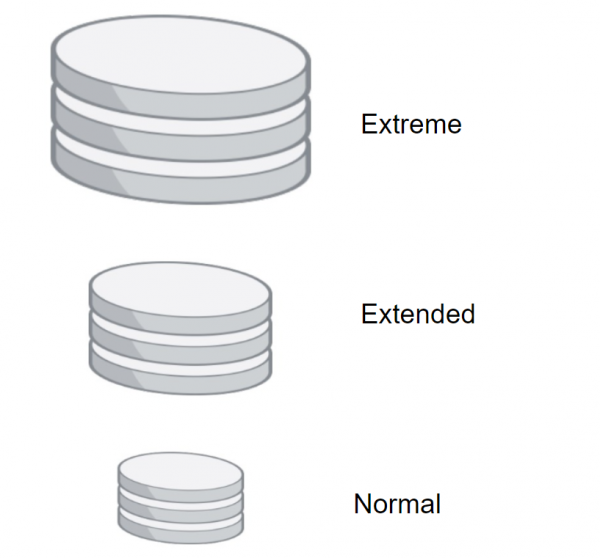

FortiGate võib sõltuvalt ülesannetest kasutada mitut viirusetõrje andmebaasi:

- Tavaline viirusetõrje andmebaas (tavaline) - sisaldub kõigis FortiGate'i mudelites. See sisaldab viimastel kuudel avastatud viiruste signatuure. See on väikseim viirusetõrje andmebaas, seega skannib see kasutamisel kõige kiiremini. See andmebaas ei suuda aga kõiki teadaolevaid viirusi tuvastada.

- Laiendatud – seda alust toetab enamik FortiGate’i mudeleid. Seda saab kasutada viiruste tuvastamiseks, mis ei ole enam aktiivsed. Paljud platvormid on endiselt nende viiruste suhtes haavatavad. Samuti võivad need viirused tulevikus probleeme tekitada.

- Ja viimane, äärmuslik alus (Extreme) - kasutatakse infrastruktuurides, kus on vaja kõrget turvalisuse taset. Tema abiga saate tuvastada kõik teadaolevad viirused, sealhulgas vananenud operatsioonisüsteemidele suunatud viirused, mida hetkel laialt ei levitata. Seda tüüpi allkirjade andmebaasi ei toeta ka kõik FortiGate'i mudelid.

Samuti on kiireks skannimiseks loodud kompaktne allkirjade andmebaas. Räägime sellest veidi hiljem.

Viirusetõrje andmebaase saate värskendada erinevatel meetoditel.

Esimene meetod on Push Update, mis võimaldab andmebaase värskendada kohe, kui FortiGuardi uurimisandmebaas värskenduse väljastab. See on kasulik infrastruktuuride jaoks, mis nõuavad kõrget turbetaset, kuna FortiGate saab kiireloomulisi värskendusi niipea, kui need on saadaval.

Teine meetod on ajakava koostamine. Nii saate värskendusi kontrollida iga tund, päev või nädal. See tähendab, et siin määratakse ajavahemik teie äranägemise järgi.

Neid meetodeid saab kasutada koos.

Kuid peate meeles pidama, et värskenduste tegemiseks peate lubama viirusetõrjeprofiili vähemalt ühe tulemüüripoliitika jaoks. Vastasel juhul uuendusi ei tehta.

Värskendusi saate alla laadida ka Fortineti tugisaidilt ja seejärel käsitsi FortiGate'i üles laadida.

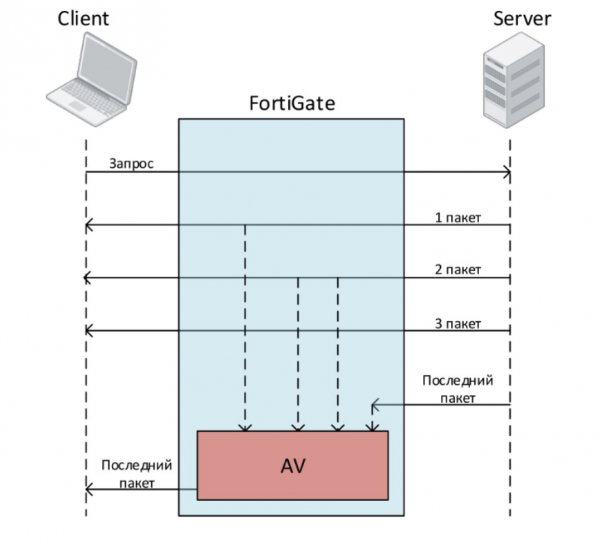

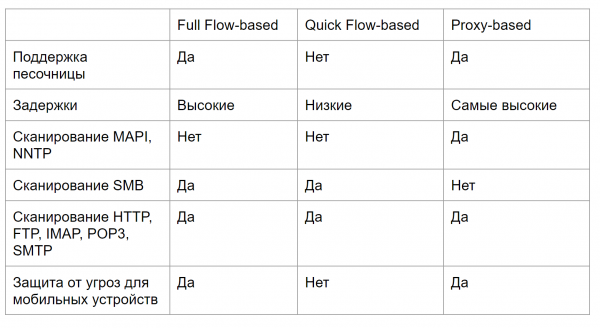

Vaatame skannimisrežiime. Neid on ainult kolm – täisrežiim voolupõhises režiimis, kiirrežiim voolupõhises režiimis ja täisrežiim puhverserveri režiimis. Alustame täisrežiimiga voolurežiimis.

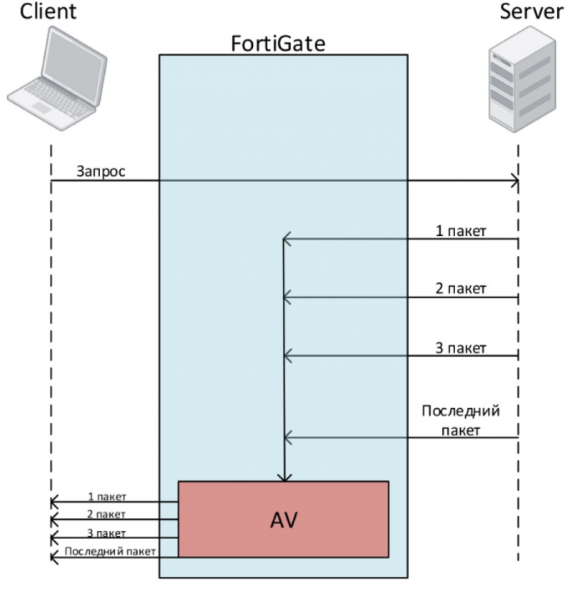

Oletame, et kasutaja soovib faili alla laadida. Ta saadab päringu. Server hakkab talle faili moodustavaid pakette saatma. Kasutaja saab need pakid kohe kätte. Kuid enne nende pakettide kasutajale edastamist salvestab FortiGate need vahemällu. Pärast seda, kui FortiGate on saanud viimase paketi, hakkab see faili skannima. Sel ajal on viimane pakett järjekorras ja seda kasutajale ei edastata. Kui fail viiruseid ei sisalda, saadetakse kasutajale uusim pakett. Viiruse tuvastamisel katkestab FortiGate ühenduse kasutajaga.

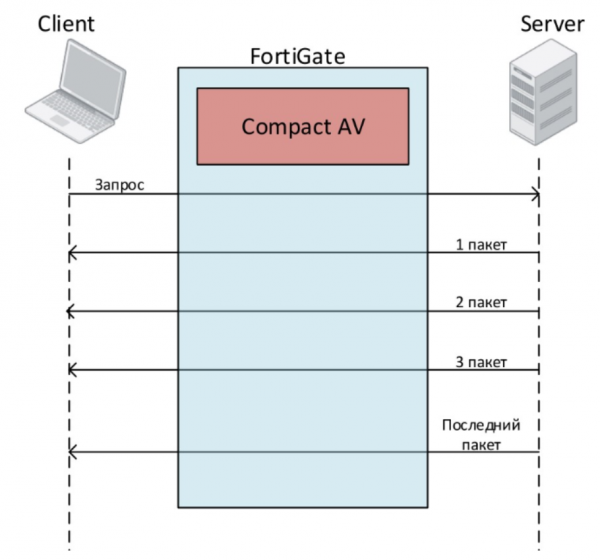

Teine voopõhise skannimisrežiim on kiirrežiim. See kasutab kompaktset allkirjade andmebaasi, mis sisaldab vähem allkirju kui tavaline andmebaas. Võrreldes täisrežiimiga on sellel ka mõned piirangud:

- See ei saa faile liivakasti saata

- See ei saa kasutada heuristlikku analüüsi

- Samuti ei saa see kasutada mobiili pahavaraga seotud pakette

- Mõned algtaseme mudelid seda režiimi ei toeta.

Kiirrežiim kontrollib liiklust ka viiruste, usside, troojalaste ja pahavara suhtes, kuid ilma puhverdamata. See tagab parema jõudluse, kuid samal ajal väheneb viiruse tuvastamise tõenäosus.

Puhverserveri režiimis on ainus saadaolev skannimisrežiim täisrežiim. Sellise skannimisega salvestab FortiGate esmalt kogu faili endasse (muidugi juhul, kui ei ületata skannimiseks lubatud failimahtu). Klient peab ootama skannimise lõpetamist. Kui skaneerimisel avastatakse viirus, teavitatakse kasutajat sellest kohe. Kuna FortiGate salvestab esmalt kogu faili ja seejärel skannib selle, võib see võtta üsna kaua aega. Seetõttu on kliendil võimalik pika viivituse tõttu ühendus katkestada enne faili kättesaamist.

Alloleval joonisel on skannimisrežiimide võrdlustabel – see aitab teil kindlaks teha, millist tüüpi skannimine teie ülesannete jaoks sobib. Viirusetõrje seadistamist ja funktsionaalsuse kontrollimist käsitletakse praktikas artikli lõpus olevas videos.

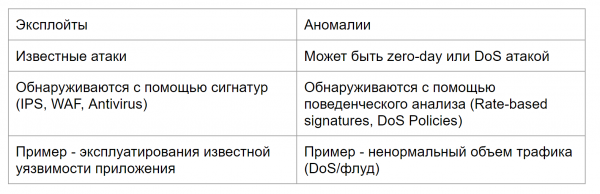

Liigume edasi tunni teise osa juurde – sissetungimise vältimise süsteem. Kuid IPS-i uurimise alustamiseks peate mõistma ärakasutamiste ja kõrvalekallete erinevust ning mõistma ka, milliseid mehhanisme FortiGate nende eest kaitsmiseks kasutab.

Ärakasutamine on teadaolevalt spetsiifiliste mustritega rünnakud, mida saab tuvastada IPS-i, WAF-i või viirusetõrjesignatuuride abil.

Anomaaliad on ebatavaline käitumine võrgus, näiteks ebatavaliselt suur liiklus või tavalisest suurem protsessori tarbimine. Anomaaliad tuleb jälgida, kuna need võivad olla märgid uuest, uurimata rünnakust. Anomaaliad tuvastatakse tavaliselt käitumisanalüüsi abil – nn kiiruspõhiste signatuuride ja DoS poliitikate abil.

Selle tulemusena kasutab FortiGate'i IPS tuntud rünnakute tuvastamiseks allkirjabaase ning erinevate kõrvalekallete tuvastamiseks kiiruspõhiseid signatuure ja DoS-poliitikaid.

Vaikimisi on FortiGate operatsioonisüsteemi iga versiooniga kaasas esialgne IPS-allkirjade komplekt. Uuendustega saab FortiGate uued allkirjad. Nii jääb IPS tõhusaks uute ärakasutamiste vastu. FortiGuard värskendab IPS-i allkirju üsna sageli.

Oluline punkt, mis kehtib nii IPS-i kui ka viirusetõrje kohta, on see, et kui teie litsentsid on aegunud, saate endiselt kasutada uusimaid saadud allkirju. Kuid ilma litsentsita ei saa te uusi hankida. Seetõttu on litsentside puudumine äärmiselt ebasoovitav - uute rünnakute ilmnemisel ei saa te end vanade allkirjadega kaitsta.

IPS-i allkirjade andmebaasid jagunevad tavalisteks ja laiendatud. Tüüpiline andmebaas sisaldab allkirju levinud rünnakute jaoks, mis harva või mitte kunagi põhjustavad valepositiivseid tulemusi. Enamiku nende allkirjade eelkonfigureeritud toiming on blokeerimine.

Laiendatud andmebaas sisaldab täiendavaid ründesignatuure, millel on oluline mõju süsteemi jõudlusele või mida ei saa nende eripära tõttu blokeerida. Selle andmebaasi suuruse tõttu pole see väikese ketta või RAM-iga FortiGate mudelitel saadaval. Kuid väga turvaliste keskkondade jaoks peate võib-olla kasutama laiendatud baasi.

IPS-i seadistamisest ja funktsionaalsuse kontrollimisest on juttu ka allolevas videos.

Järgmises õppetükis käsitleme kasutajatega töötamist. Et sellest mitte ilma jääda, jälgige uuendusi järgmistel kanalitel:

Allikas: www.habr.com