Kaixo, Khabro bizilagunak! Liburuan, David Clintonek bizitza errealeko 12 proiektu deskribatzen ditu, besteak beste, zure babeskopia eta berreskuratze sistema automatizatzea, Dropbox estiloko fitxategi pertsonalen hodeia konfiguratzea eta zure MediaWiki zerbitzaria sortzea. Birtualizazioa, hondamendien berreskurapena, segurtasuna, babeskopia, DevOps eta sistemaren arazoen konponketa aztertuko dituzu kasu praktiko interesgarrien bidez. Kapitulu bakoitza praktika onen berrikuspena, termino berrien glosarioa eta ariketak egiten amaitzen da.

“10.1. OpenVPN tunel bat sortzea"

Dagoeneko asko hitz egin dut enkriptatzeari buruz liburu honetan. SSH eta SCP urruneko konexioen bidez transferitutako datuak babestu ditzakete (3. kapitulua), fitxategien enkriptatzeak datuak babes ditzake zerbitzarian gordeta dauden bitartean (8. kapitulua) eta TLS/SSL ziurtagiriek guneen eta bezeroen arakatzaileen artean transferitutako datuak babes ditzakete (9. kapitulua). . Baina batzuetan zure datuak konexio sorta zabalagoan babestu behar dira. Esate baterako, agian zure taldeko kide batzuk errepidean lan egiten dute Wi-Fi sare publikoen bidez konektatzen diren bitartean. Zalantzarik gabe, ez zenuke suposatu behar horrelako sarbide-puntu guztiak seguruak direla, baina zure jendeak konpainiaren baliabideetara konektatzeko modu bat behar du, eta hor VPN batek lagun dezake.

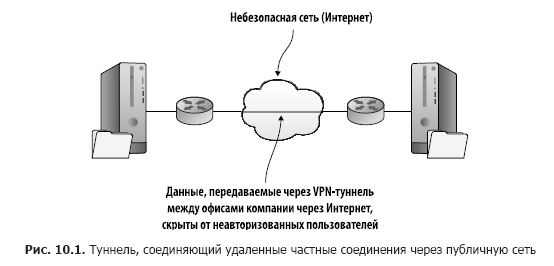

Behar bezala diseinatutako VPN tunel batek urruneko bezeroen eta zerbitzariaren arteko konexio zuzena eskaintzen du, datuak ezkutatzen dituen sare seguru batean zehar bidaiatzen duen moduan. Orduan zer? Dagoeneko ikusi dituzu enkriptazioarekin hori egin dezaketen tresna asko. VPN baten benetako balioa da tunel bat irekiz urruneko sareak konekta ditzakezula guztiak lokalak balira bezala. Zentzu batean, saihesbide bat erabiltzen ari zara.

Sare hedatu hau erabiliz, administratzaileek beren lana zerbitzarietan egin dezakete edonondik. Baina are garrantzitsuagoa dena, hainbat kokapenetan banatutako baliabideak dituen enpresa batek horiek guztiak ikusgai eta eskuragarri izan ditzake behar dituzten talde guztientzat, edozein lekutan dauden (10.1. irudia).

Tunelak berak ez du segurtasuna bermatzen. Baina enkriptatze-estandar bat sare-egituran sar daiteke, eta horrek segurtasun-maila nabarmen handitzen du. OpenVPN kode irekiko paketea erabiliz sortutako tunelek dagoeneko irakurri duzun TLS/SSL enkriptazio bera erabiltzen dute. OpenVPN ez da eskuragarri dagoen tunel-aukera bakarra, baina ezagunenetakoa da. IPsec enkriptatzea erabiltzen duen Layer 2 tunel protokolo alternatiboa baino apur bat azkarragoa eta seguruagoa dela uste da.

Errepidean edo eraikin ezberdinetan lan egiten duzun bitartean zure taldeko guztiek elkarren artean modu seguruan komunikatzea nahi al duzu? Horretarako, OpenVPN zerbitzari bat sortu behar duzu aplikazioak partekatzeko eta zerbitzariaren sare lokaleko ingurunera sartzeko. Honek funtziona dezan, bi makina birtual edo bi edukiontzi exekutatu besterik ez duzu egin behar: bat zerbitzari/ostalari gisa jardutea eta bestea bezero gisa jardutea. VPN bat eraikitzea ez da prozesu sinplea, beraz, ziurrenik merezi du minutu batzuk hartzea irudi orokorra gogoan izateko.

10.1.1. OpenVPN zerbitzariaren konfigurazioa

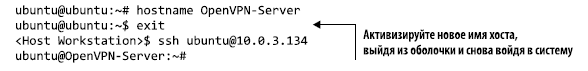

Hasi baino lehen, aholku lagungarri batzuk emango dizkizut. Zuk zeuk egingo baduzu (eta gomendatzen dizut), ziurrenik zure mahaigainean hainbat terminal-leiho irekita lan egiten aurkituko duzu, bakoitza makina ezberdin batera konektatuta. Uneren batean leihoan komando okerra sartzeko arriskua dago. Hori ekiditeko, hostname komandoa erabil dezakezu komando lerroan bistaratzen den makinaren izena non zauden argi eta garbi esaten dizun zerbaitetara aldatzeko. Hori egin ondoren, zerbitzarian saioa amaitu eta berriro hasi beharko duzu ezarpen berriak indarrean egon daitezen. Honela dirudi:

Planteamendu horri jarraituz eta lan egiten duzun makina bakoitzari izen egokiak emanez, erraz egin dezakezu non zauden jarraipena.

Ostalari-izena erabili ondoren, Ostalari OpenVPN-Zerbitzaria Ebazteko Ezinezko mezu gogaikarriak aurki ditzakezu ondorengo komandoak exekutatzen dituzunean. /etc/hosts fitxategia ostalari-izen berri egokiarekin eguneratzeak arazoa konpondu beharko luke.

Zure zerbitzaria OpenVPNrako prestatzen

OpenVPN zure zerbitzarian instalatzeko, bi pakete behar dituzu: openvpn eta easy-rsa (zifratze-gakoa sortzeko prozesua kudeatzeko). CentOS erabiltzaileek epel-release biltegia instalatu beharko lukete behar izanez gero, 2. kapituluan egin zenuen bezala. Zerbitzariaren aplikaziorako sarbidea probatu ahal izateko, Apache web zerbitzaria ere instala dezakezu (apache2 Ubuntun eta httpd CentOSen).

Zerbitzaria konfiguratzen ari zaren bitartean, 22 (SSH) eta 1194 (OpenVPN-ren ataka lehenetsia) izan ezik, ataka guztiak blokeatzen dituen suebaki bat aktibatzea gomendatzen dut. Adibide honek ufw-ek Ubuntun nola funtzionatuko lukeen erakusten du, baina ziur nago oraindik gogoratzen duzula CentOS firewalld programa 9. kapituluko:

# ufw enable

# ufw allow 22

# ufw allow 1194Zerbitzariko sare-interfazeen arteko barne bideratzea gaitzeko, lerro bat kendu behar duzu (net.ipv4.ip_forward = 1) /etc/sysctl.conf fitxategian. Honi esker, urruneko bezeroak behar bezala birbideratu ahal izango dira konektatuta daudenean. Aukera berriak funtziona dezan, exekutatu sysctl -p:

# nano /etc/sysctl.conf

# sysctl -pZure zerbitzari-ingurunea guztiz konfiguratuta dago, baina oraindik beste gauza bat dago egiteko prest egon aurretik: urrats hauek bete beharko dituzu (hurrengo zehatz-mehatz azalduko ditugu).

- Sortu gako publikoen azpiegitura (PKI) enkriptatzeko gako multzo bat zerbitzarian, easy-rsa paketearekin emandako scriptak erabiliz. Funtsean, OpenVPN zerbitzariak bere ziurtagiri autoritate (CA) gisa ere jokatzen du.

- Prestatu bezeroarentzako gako egokiak

- Konfiguratu zerbitzarirako server.conf fitxategia

- Konfiguratu zure OpenVPN bezeroa

- Egiaztatu zure VPN

Zifratze-gakoak sortzea

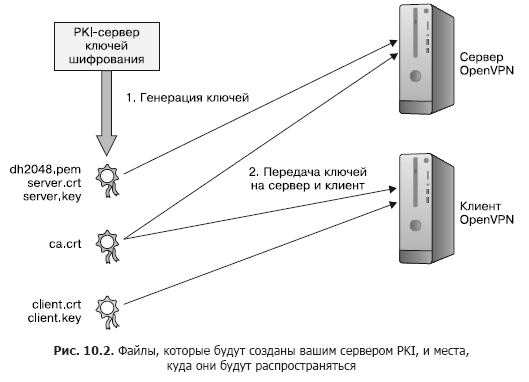

Gauza errazak mantentzeko, zure gako azpiegitura konfigura dezakezu OpenVPN zerbitzaria exekutatzen ari den makina berean. Hala ere, segurtasun-jardunbide egokiek normalean CA zerbitzari bereizi bat erabiltzea proposatzen dute ekoizpen-inplementazioetarako. OpenVPNn erabiltzeko enkriptazio-gako baliabideak sortzeko eta banatzeko prozesua irudikatuta dago. 10.2.

OpenVPN instalatu zenuenean, /etc/openvpn/ direktorioa automatikoki sortu zen, baina oraindik ez dago ezer. Openvpn eta easy-rsa paketeek zure konfiguraziorako oinarri gisa erabil ditzakezun txantiloi-fitxategi adibideekin datoz. Ziurtagiri-prozesua hasteko, kopiatu easy-rsa txantiloiaren direktorioa /usr/share/-tik /etc/openvpn-era eta aldatu easy-rsa/ direktoriora:

# cp -r /usr/share/easy-rsa/ /etc/openvpn

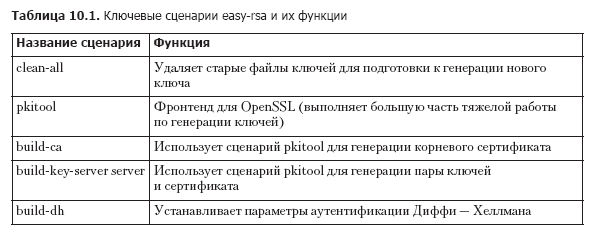

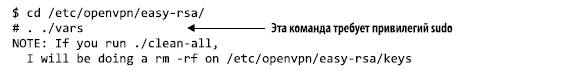

$ cd /etc/openvpn/easy-rsaEasy-rsa direktorioak script dezente edukiko ditu orain. Taulan 10.1 gakoak sortzeko erabiliko dituzun tresnak zerrendatzen ditu.

Goiko operazioek root pribilegioak behar dituzte, beraz sudo su bidez root bihurtu behar duzu.

Lan egingo duzun lehenengo fitxategiari vars deitzen zaio eta easy-rsa-k gakoak sortzerakoan erabiltzen dituen ingurune-aldagaiak ditu. Fitxategia editatu behar duzu lehendik dauden balio lehenetsien ordez zure balioak erabiltzeko. Honela izango da nire fitxategia (10.1 zerrenda).

Zerrenda 10.1. /etc/openvpn/easy-rsa/vars fitxategiaren zati nagusiak

export KEY_COUNTRY="CA"

export KEY_PROVINCE="ON"

export KEY_CITY="Toronto"

export KEY_ORG="Bootstrap IT"

export KEY_EMAIL="info@bootstrap-it.com"

export KEY_OU="IT"Vars fitxategia exekutatzeak bere balioak shell ingurunera pasatuko ditu, non zure gako berrien edukietan sartuko diren. Zergatik ez du sudo komandoak berez funtzionatzen? Lehenengo urratsean vars izeneko scripta editatzen dugulako eta gero aplikatzen dugulako. Aplikatzeak eta vars fitxategiak bere balioak shell ingurunera pasatzen dituela esan nahi du, non zure gako berrien edukietan sartuko direla.

Ziurtatu fitxategia berriro exekutatzen duzula shell berri bat erabiliz amaitu gabeko prozesua amaitzeko. Hori amaitutakoan, scriptak beste script bat exekutatzeko eskatuko dizu, clean-all, /etc/openvpn/easy-rsa/keys/ direktorioko edukia kentzeko:

Berez, hurrengo urratsa clean-all script-a exekutatzen da, eta ondoren build-ca, zeinak pkitool script-a erabiltzen du erro-ziurtagiria sortzeko. Varsek emandako identitate ezarpenak berresteko eskatuko zaizu:

# ./clean-all

# ./build-ca

Generating a 2048 bit RSA private keyOndoren, build-key-server script-a dator. Erro ziurtagiri berri batekin batera pkitool script bera erabiltzen duenez, galdera berdinak ikusiko dituzu gako bikotearen sorrera berresteko. Gakoak pasatzen dituzun argumentuen arabera izendatuko dira, eta hauek, makina honetan hainbat VPN exekutatzen ez badituzu, normalean zerbitzaria izango da, adibidean bezala:

# ./build-key-server server

[...]

Certificate is to be certified until Aug 15 23:52:34 2027 GMT (3650 days)

Sign the certificate? [y/n]:y

1 out of 1 certificate requests certified, commit? [y/n]y

Write out database with 1 new entries

Data Base UpdatedOpenVPN-k Diffie-Hellman algoritmoak (build-dh erabiliz) sortutako parametroak erabiltzen ditu konexio berrietarako autentifikazioa negoziatzeko. Hemen sortutako fitxategiak ez du sekretua izan behar, baina une honetan aktibo dauden RSA gakoetarako build-dh script-a erabiliz sortu behar da. Etorkizunean RSA gako berriak sortzen badituzu, Diffie-Hellman fitxategia ere eguneratu beharko duzu:

# ./build-dhZure zerbitzariaren alboko gakoak /etc/openvpn/easy-rsa/keys/ direktorioan amaituko dira orain, baina OpenVPN-k ez daki hori. Lehenespenez, OpenVPN-k gakoak bilatuko ditu /etc/openvpn/-n, beraz kopiatu:

# cp /etc/openvpn/easy-rsa/keys/server* /etc/openvpn

# cp /etc/openvpn/easy-rsa/keys/dh2048.pem /etc/openvpn

# cp /etc/openvpn/easy-rsa/keys/ca.crt /etc/openvpnBezeroaren enkriptazio-gakoak prestatzea

Dagoeneko ikusi duzun bezala, TLS enkriptatzeak bat datozen gako bikoteak erabiltzen ditu: bat zerbitzarian instalatuta eta bestea urruneko bezeroan instalatuta. Horrek esan nahi du bezeroen gakoak beharko dituzula. Gure lagun zaharra pkitool horretarako behar duzuna da. Adibide honetan, programa /etc/openvpn/easy-rsa/ direktorioan exekutatzen dugunean, bezeroaren argumentua pasatzen diogu client.crt eta client.key izeneko fitxategiak sortzeko:

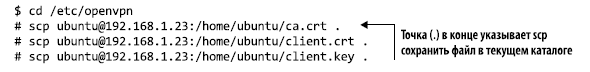

# ./pkitool clientBi bezero-fitxategiak, oraindik gako/direktorioan dagoen jatorrizko ca.crt fitxategiarekin batera, modu seguruan transferitu behar dira zure bezerora. Jabetza eta sarbide eskubideak direla eta, baliteke hori ez izatea hain erraza. Ikuspegirik errazena iturburu-fitxategiaren edukia eskuz kopiatzea da (eta eduki hori besterik ez) zure ordenagailuko mahaigainean exekutatzen den terminal batean (hautatu testua, egin klik eskuineko botoiarekin eta hautatu Kopiatu menuan). Ondoren, itsatsi hau zure bezeroarekin konektatutako bigarren terminal batean sortzen duzun izen bereko fitxategi berri batean.

Baina edonork moztu eta itsatsi dezake. Horren ordez, pentsatu administratzaile bat bezala, ez baituzu beti izango ebaki/itsatsi eragiketak posible diren GUIrako sarbidea izango. Kopiatu fitxategiak zure erabiltzailearen hasierako direktoriora (urrutiko scp eragiketak haietara sartzeko), eta, ondoren, erabili chown fitxategien jabetza errotik ez-erabiltzaile arrunt batera aldatzeko, urruneko scp ekintza egin ahal izateko. Ziurtatu zure fitxategi guztiak instalatuta eta eskuragarri daudela. Bezeroarengana eramango dituzu pixka bat geroago:

# cp /etc/openvpn/easy-rsa/keys/client.key /home/ubuntu/

# cp /etc/openvpn/easy-rsa/keys/ca.crt /home/ubuntu/

# cp /etc/openvpn/easy-rsa/keys/client.crt /home/ubuntu/

# chown ubuntu:ubuntu /home/ubuntu/client.key

# chown ubuntu:ubuntu /home/ubuntu/client.crt

# chown ubuntu:ubuntu /home/ubuntu/ca.crtZifratze-gakoen multzo osoa erabiltzeko prest dagoenez, zerbitzariari VPN nola sortu nahi duzun esan behar diozu. Server.conf fitxategia erabiliz egiten da.

Teklatu kopurua murriztea

Gehiegi idazten al da? Parentesiekin zabaltzeak sei komando hauek bitara murrizten lagunduko du. Ziur bi adibide hauek aztertu ahal izango dituzula eta zer gertatzen ari den ulertu. Are garrantzitsuagoa dena, printzipio hauek hamarnaka edo ehunka elementu inplikatzen dituzten eragiketetan nola aplikatu ulertuko duzu:

# cp /etc/openvpn/easy-rsa/keys/{ca.crt,client.{key,crt}} /home/ubuntu/ # chown ubuntu:ubuntu /home/ubuntu/{ca.crt,client.{key,crt}}

server.conf fitxategia konfiguratzen

Nola jakin dezakezu server.conf fitxategiak nolakoa izan behar duen? Gogoratu /usr/share/?-tik kopiatu duzun easy-rsa direktorioa txantiloia OpenVPN instalatu zenuenean, /etc/openvpn/-ra kopia dezakezun konfigurazio-txantiloi-fitxategi bat geratu zitzaizun. Txantiloia artxibatuta dagoela oinarrituko dut eta tresna erabilgarria aurkeztuko dizut: zcat.

Dagoeneko badakizu fitxategi baten testu-edukia cat komandoa erabiliz pantailara inprimatzea, baina zer gertatzen da fitxategia gzip erabiliz konprimitzen bada? Beti deskonprimi dezakezu fitxategia eta gero cat-ek pozik aterako du, baina hori behar baino urrats bat edo bi gehiago da. Horren ordez, asmatuko zenuten bezala, zcat komandoa eman dezakezu deskonprimitutako testua memorian kargatzeko urrats batean. Hurrengo adibidean, testua pantailara inprimatu beharrean, server.conf izeneko fitxategi berri batera birbideratuko duzu:

# zcat

/usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz

> /etc/openvpn/server.conf

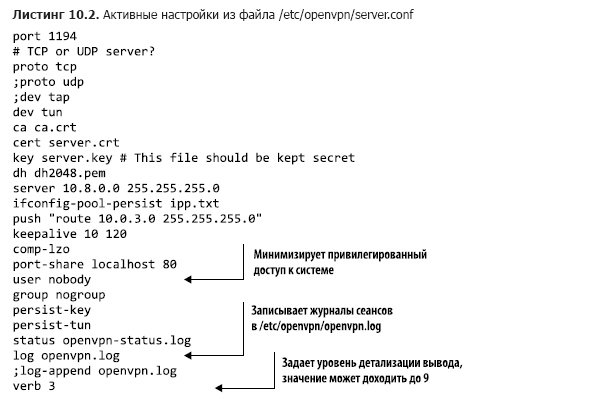

$ cd /etc/openvpnUtz dezagun fitxategiarekin batera datorren dokumentazio zabala eta lagungarria albo batera eta ikus dezagun nolakoa izan daitekeen editatzen amaitzean. Kontuan izan puntu eta komak (;) OpenVPNri hurrengo lerroa ez irakurtzeko edo ez exekutatzeko esaten diola (10.2 zerrenda).

Ikus ditzagun ezarpen horietako batzuk.

- Lehenespenez, OpenVPN 1194 atakan exekutatzen da. Hau alda dezakezu, adibidez, zure jarduerak gehiago ezkutatzeko edo beste tunel aktibo batzuekin gatazkak saihesteko. 1194 bezeroekin koordinazio minimoa eskatzen duenez, hobe da horrela egitea.

- OpenVPN-k Transmission Control Protocol (TCP) edo User Datagram Protocol (UDP) erabiltzen ditu datuak transmititzeko. Baliteke TCP apur bat motelagoa izatea, baina fidagarriagoa eta litekeena da tunelaren bi muturretan exekutatzen diren aplikazioek ulertzea.

- Dev tun zehaztu dezakezu datuen edukia eta kito garraiatzen duen IP tunel errazagoa eta eraginkorragoa sortu nahi duzunean. Bestalde, sareko interfaze anitz (eta ordezkatzen dituzten sareak) konektatu behar badituzu, Ethernet zubi bat sortuz, dev tap aukeratu beharko duzu. Horrek guztiak zer esan nahi duen ulertzen ez baduzu, erabili tun argumentua.

- Hurrengo lau lerroek OpenVPNri zerbitzariko hiru autentifikazio-fitxategien izenak eta lehenago sortu duzun dh2048 aukeren fitxategia ematen diote.

- Zerbitzari-lerroak saio-hasieran bezeroei IP helbideak esleitzeko erabiliko den barrutia eta azpisare-maskara ezartzen ditu.

- Aukerako push parametroak "route 10.0.3.0 255.255.255.0" urruneko bezeroei zerbitzariaren atzean dauden azpisare pribatuetara sartzeko aukera ematen die. Lan hau egiteko, sarea zerbitzarian bertan konfiguratzea ere eskatzen du, azpisare pribatuak OpenVPN azpisarearen berri izan dezan (10.8.0.0).

- Port-share localhost 80 lineak 1194 atakatik datorren bezeroen trafikoa 80 atakan entzuten duen tokiko web zerbitzari batera birbideratzeko aukera ematen du. (Hau erabilgarria izango da zure VPN probatzeko web zerbitzaria erabiliko baduzu.) Honek bakarrik funtzionatzen du. gero, tcp protokoloa hautatzen denean.

- Erabiltzaile nobody eta group nogroup lerroak aktibatu behar dira puntu eta komak (;) kenduz. Urruneko bezeroak nobody eta nogroup moduan exekutatzeko behartzeak zerbitzariko saioak pribilegiorik gabekoak direla ziurtatzen du.

- log-ek zehazten du uneko erregistroko sarrerek sarrera zaharrak gainidatziko dituztela OpenVPN abiarazten den bakoitzean, log-append-ek, berriz, lehendik dagoen erregistro-fitxategiari sarrera berriak eransten dizkio. openvpn.log fitxategia bera /etc/openvpn/ direktorioan idazten da.

Gainera, bezero-bezero-balio bat ere gehitzen da sarritan konfigurazio-fitxategian, bezero anitzek elkar ikus dezaten OpenVPN zerbitzariaz gain. Zure konfigurazioarekin pozik bazaude, OpenVPN zerbitzaria abi dezakezu:

# systemctl start openvpnOpenVPN eta systemd-ren arteko harremanaren izaera aldakorra dela eta, zerbitzu bat abiarazteko sintaxi hau behar da batzuetan: systemctl start openvpn@server.

IP addr exekutatzen zure zerbitzariaren sareko interfazeak zerrendatzeko esteka bat atera beharko luke orain tun0 izeneko interfaze berri baterako. OpenVPN-k sortuko du sarrerako bezeroei zerbitzatzeko:

$ ip addr

[...]

4: tun0: mtu 1500 qdisc [...]

link/none

inet 10.8.0.1 peer 10.8.0.2/32 scope global tun0

valid_lft forever preferred_lft foreverBaliteke zerbitzaria berrabiarazi behar izatea dena guztiz funtzionatzen hasi aurretik. Hurrengo geltokia bezeroaren ordenagailua da.

10.1.2. OpenVPN bezeroa konfiguratzen

Tradizionalki, tunelak gutxienez bi irteerarekin eraikitzen dira (bestela kobazuloak deituko genituzke). Zerbitzarian behar bezala konfiguratutako OpenVPN batek trafikoa bideratzen du tuneletik kanpo eta alde batetik. Baina bezero aldean exekutatzen den softwareren bat ere beharko duzu, hau da, tunelaren beste muturrean.

Atal honetan, OpenVPN bezero gisa jarduteko Linux ordenagailu motaren bat eskuz konfiguratzera bideratuko naiz. Baina hau ez da aukera hau eskuragarri dagoen modu bakarra. OpenVPN-k Windows edo macOS exekutatzen dituzten ordenagailuetan eta ordenagailu eramangarrietan instalatu eta erabil daitezkeen bezero-aplikazioak onartzen ditu, baita Android eta iOS telefono eta tabletetan ere. Ikusi openvpn.net xehetasunetarako.

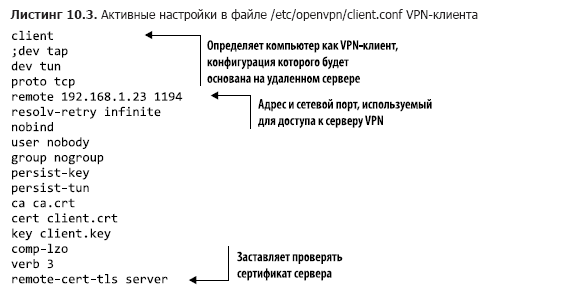

OpenVPN paketea bezero-makinan instalatu beharko da zerbitzarian instalatu zen bezala, nahiz eta hemen ez den easy-rsa-ren beharrik erabiltzen ari zaren gakoak dagoeneko existitzen direnez. Client.conf txantiloi fitxategia sortu berri duzun /etc/openvpn/ direktoriora kopiatu behar duzu. Oraingoan fitxategia ez da konprimituko, beraz, cp komando arruntak ondo egingo du lana:

# apt install openvpn

# cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf

/etc/openvpn/Zure client.conf fitxategiko ezarpen gehienak nahiko argiak izango dira: zerbitzariko balioekin bat etorri beharko lukete. Hurrengo adibide-fitxategitik ikus dezakezunez, parametro bakarra urruneko 192.168.1.23 1194 da, bezeroari zerbitzariaren IP helbidea esaten diona. Berriz ere, ziurtatu hau zure zerbitzariaren helbidea dela. Era berean, bezeroaren ordenagailua zerbitzariaren ziurtagiriaren benetakotasuna egiaztatzera behartu beharko zenuke, gizon-erdiko eraso posible bat saihesteko. Horretarako modu bat line remote-cert-tls zerbitzaria gehitzea da (10.3 zerrenda).

Orain /etc/openvpn/ direktoriora joan zaitezke eta zerbitzaritik ziurtagiri-gakoak atera ditzakezu. Ordeztu adibideko zerbitzariaren IP helbidea edo domeinu-izena zure balioekin:

Ez da ezer zirraragarririk gertatuko bezeroan OpenVPN exekutatu arte. Argumentu pare bat pasatu behar dituzunez, komando lerrotik egingo duzu. --tls-client argumentuak OpenVPNri bezero gisa jardungo zarela eta TLS enkriptazio bidez konektatuko zarela esaten dio, eta --config-ek zure konfigurazio fitxategira seinalatzen du:

# openvpn --tls-client --config /etc/openvpn/client.confIrakurri arretaz komandoaren irteera behar bezala konektatuta zaudela ziurtatzeko. Lehen aldian zerbait gaizki ateratzen bada, zerbitzariaren eta bezeroaren konfigurazio-fitxategien arteko ezarpenetan bat ez datozenak edo sareko konexio/suebaki-arazo baten ondorioz izan daiteke. Hona hemen arazoak konpontzeko aholku batzuk.

- Irakurri arretaz OpenVPN eragiketaren irteera bezeroari. Askotan aholku baliotsuak biltzen ditu zer ezin den eta zergatik egin.

- Egiaztatu zerbitzariko /etc/openvpn/ direktorioko openvpn.log eta openvpn-status.log fitxategietako errore-mezuak.

- Egiaztatu sistemaren erregistroak zerbitzarian eta bezeroan OpenVPN-rekin erlazionatutako mezuak eta denbora-ematea. (journalctl -ce-k azken sarrerak bistaratuko ditu.)

- Ziurtatu sareko konexio aktibo bat duzula zerbitzariaren eta bezeroaren artean (horri buruzko informazio gehiago 14. kapituluan).

Egileari buruz

David Clinton - sistema administratzailea, irakaslea eta idazlea. Diziplina tekniko garrantzitsu askotarako hezkuntza-materialak administratu, idatzi eta sortu ditu, besteak beste, Linux sistemak, hodeiko informatika (AWS bereziki) eta Docker bezalako edukiontzien teknologiak barne. Learn Amazon Web Services in a Month of Lunchs liburua idatzi zuen (Manning, 2017). Bere bideo-prestakuntza-ikastaro asko Pluralsight.com-en aurki daitezke, eta bere beste liburuetarako estekak (Linux administrazioari eta zerbitzarien birtualizazioari buruzkoak) webgunean daude eskuragarri. .

» Liburuari buruzko xehetasun gehiago hemen aurki daitezke

»

»

Khabrozhiteleyrentzat % 25eko deskontua kupoia erabiliz - Linux

Liburuaren paperezko bertsioa ordaintzean, liburu elektroniko bat bidaliko da posta elektronikoz.

Iturria: www.habr.com