سازمان غیر انتفاعی با گوگل و سایر حامیان مالی 5 نوامبر 2019 پروژه "اولین پروژه منبع باز برای ایجاد معماری تراشه باز و با کیفیت بالا با ریشه اعتماد (RoT) در سطح سخت افزار."

OpenTitan مبتنی بر معماری RISC-V یک تراشه با هدف خاص برای نصب بر روی سرورها در مراکز داده و در هر تجهیزات دیگری است که در آن لازم است از صحت بوت اطمینان حاصل شود، از سیستم عامل در برابر تغییرات محافظت شود و امکان روت کیت ها از بین برود: اینها مادربرد هستند. کارت های شبکه، روترها، دستگاه های اینترنت اشیا، ابزارهای موبایل و غیره.

البته ماژول های مشابهی در پردازنده های مدرن وجود دارد. به عنوان مثال، ماژول اینتل سخت افزار Boot Guard ریشه اعتماد به پردازنده های اینتل است. قبل از بارگیری سیستم عامل، صحت بایوس UEFI را از طریق زنجیره ای از اعتماد تأیید می کند. اما سوال اینجاست که با توجه به اینکه هیچ تضمینی برای عدم وجود اشکال در طراحی نداریم و هیچ راهی برای بررسی آن وجود ندارد، چقدر می توانیم به ریشه های اختصاصی اعتماد اعتماد کنیم؟ مقاله را ببینید با توضیح «چگونه یک باگی که سالها در تولید چندین فروشنده کلون شده است، به مهاجم بالقوه اجازه میدهد تا از این فناوری برای ایجاد یک روت کیت مخفی در سیستم استفاده کند که قابل حذف (حتی با یک برنامهنویس) نیست.

تهدید به خطر افتادن تجهیزات در زنجیره تامین به طرز شگفت آوری واقعی است: ظاهراً هر مهندس الکترونیک آماتور با استفاده از تجهیزاتی که بیش از 200 دلار هزینه ندارند. برخی از کارشناسان گمان می کنند که "سازمان هایی با بودجه صدها میلیون دلاری می توانند این کار را برای چندین سال انجام دهند." اگرچه هیچ مدرکی وجود ندارد، اما از نظر تئوری امکان پذیر است.

"اگر نمی توانید به بوت لودر سخت افزار اعتماد کنید، بازی تمام شده است." گاوین فریس، عضو هیئت مدیره lowRISC. - مهم نیست که سیستم عامل چه کاری انجام می دهد - اگر زمانی که سیستم عامل بارگذاری می شود شما در معرض خطر هستید، بقیه موارد مربوط به تکنیک است. شما قبلاً تمام شده اید."

این مشکل باید توسط اولین پلتفرم سخت افزاری باز در نوع خود OpenTitan حل شود (, , ). گوگل می گوید دور شدن از راه حل های اختصاصی به تغییر "صنعت کند و معیوب RoT" کمک می کند.

خود گوگل پس از کشف سیستم عامل Minix که در تراشه های Intel Management Engine (ME) تعبیه شده بود، توسعه Titan را آغاز کرد. این سیستم عامل پیچیده سطح حمله را به روش های غیرقابل پیش بینی و غیرقابل کنترلی گسترش داد. گوگل ، اما ناموفق

ریشه اعتماد چیست؟

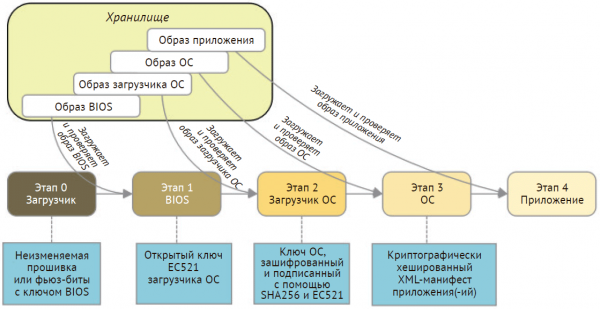

هر مرحله از فرآیند بوت شدن سیستم، صحت مرحله بعدی را بررسی می کند، بنابراین تولید می کند زنجیره اعتماد.

Root of Trust (RoT) یک احراز هویت مبتنی بر سخت افزار است که تضمین می کند که منبع اولین دستورالعمل اجرایی در زنجیره اعتماد قابل تغییر نیست. RoT محافظت اساسی در برابر روت کیت ها است. این یک مرحله کلیدی از فرآیند بوت است که در راه اندازی بعدی سیستم - از بایوس گرفته تا سیستم عامل و برنامه ها - درگیر است. باید صحت هر مرحله دانلود بعدی را تأیید کند. برای این کار از مجموعه ای از کلیدهای امضا شده دیجیتالی در هر مرحله استفاده می شود. یکی از محبوب ترین استانداردها برای حفاظت از کلیدهای سخت افزاری TPM (ماژول پلتفرم قابل اعتماد) است.

ایجاد ریشه اعتماد در بالا یک فرآیند بوت پنج مرحله ای وجود دارد که زنجیره ای از اعتماد را ایجاد می کند که با بوت لودر در حافظه تغییرناپذیر شروع می شود. هر مرحله از یک کلید عمومی برای تأیید هویت مؤلفه بعدی که قرار است بارگذاری شود استفاده می کند. تصویر از کتاب پری لی

RoT را می توان به روش های مختلفی راه اندازی کرد:

- بارگیری تصویر و کلید اصلی از سیستم عامل یا حافظه غیرقابل تغییر؛

- ذخیره کردن کلید ریشه در حافظه قابل برنامه ریزی یک بار با استفاده از فیوز بیت.

- بارگیری کد از یک منطقه حافظه محافظت شده در یک حافظه محافظت شده.

پردازنده های مختلف ریشه اعتماد را به طور متفاوت پیاده سازی می کنند. اینتل و ARM

پشتیبانی از فناوری های زیر:

- ARM TrustZone. ARM یک بلوک سیلیکونی اختصاصی را به سازندگان تراشه میفروشد که ریشه اعتماد و سایر مکانیسمهای امنیتی را فراهم میکند. این ریزپردازنده را از هسته ناامن جدا می کند. این سیستم عامل Trusted OS را اجرا می کند، یک سیستم عامل امن با یک رابط کاملاً تعریف شده برای تعامل با اجزای ناامن. منابع محافظت شده در هسته مورد اعتماد قرار دارند و باید تا حد امکان سبک باشند. سوئیچینگ بین اجزای انواع مختلف با استفاده از تعویض زمینه سخت افزاری انجام می شود و نیاز به نرم افزار نظارت بر ایمن را از بین می برد.

- محافظ بوت اینتل مکانیزم سخت افزاری برای تأیید صحت بلوک بوت اولیه با ابزارهای رمزنگاری یا از طریق یک فرآیند اندازه گیری است. برای تأیید بلوک اولیه، سازنده باید یک کلید 2048 بیتی ایجاد کند که از دو بخش عمومی و خصوصی تشکیل شده است. کلید عمومی با "منفجر کردن" فیوزها در طول ساخت بر روی برد چاپ می شود. این بیت ها یک بار مصرف هستند و قابل تغییر نیستند. بخش خصوصی کلید یک امضای دیجیتالی برای تأیید اعتبار بعدی مرحله دانلود ایجاد می کند.

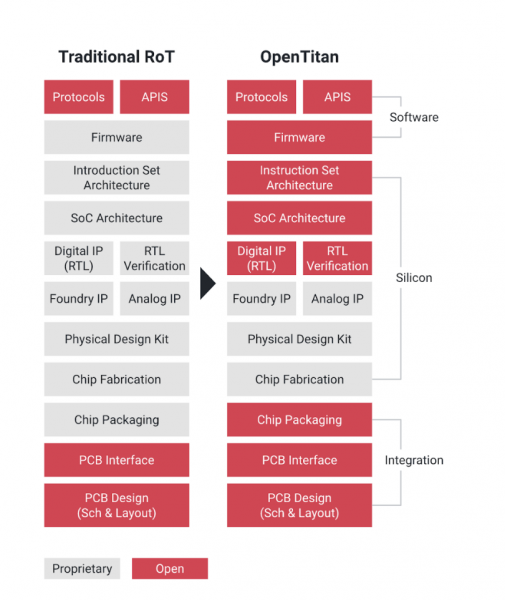

همانطور که در نمودار زیر نشان داده شده است، پلتفرم OpenTitan بخش های کلیدی چنین سیستم سخت افزاری/نرم افزاری را نشان می دهد.

پلتفرم OpenTitan

توسعه پلت فرم OpenTitan توسط سازمان غیرانتفاعی lowRISC مدیریت می شود. تیم مهندسی در کمبریج (بریتانیا) مستقر است و حامی اصلی آن گوگل است. شرکای موسس عبارتند از ETH Zurich، G+D Mobile Security، Nuvoton Technology و Western Digital.

گوگل پروژه در وبلاگ شرکتی منبع باز Google. این شرکت گفت که OpenTitan متعهد به "ارائه راهنمایی با کیفیت بالا در مورد طراحی و یکپارچه سازی RoT برای استفاده در سرورهای مرکز داده، ذخیره سازی، دستگاه های لبه و موارد دیگر است."

ریشه اعتماد اولین حلقه در زنجیره اعتماد در پایین ترین سطح در یک ماژول محاسباتی قابل اعتماد است که همیشه کاملاً مورد اعتماد سیستم است.

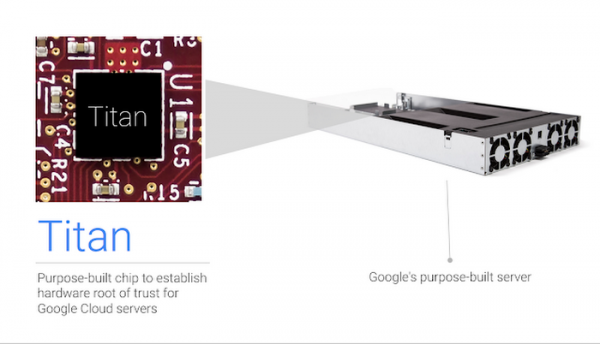

RoT برای برنامههایی از جمله زیرساختهای کلید عمومی (PKI) حیاتی است. این پایه و اساس سیستم امنیتی است که یک سیستم پیچیده مانند یک برنامه کاربردی اینترنت اشیا یا مرکز داده بر آن استوار است. بنابراین واضح است که چرا گوگل از این پروژه پشتیبانی می کند. اکنون دارای 19 مرکز داده در پنج قاره است. مراکز داده، ذخیرهسازی و برنامههای کاربردی حیاتی، سطح حمله گستردهای را ارائه میدهند و برای محافظت از این زیرساخت، گوگل در ابتدا ریشه اعتماد خود را به تراشه Titan توسعه داد.

برای مراکز داده گوگل برای اولین بار معرفی شد در کنفرانس Google Cloud Next. «رایانههای ما بر روی هر بسته نرمافزاری بررسیهای رمزنگاری را انجام میدهند و سپس تصمیم میگیرند که آیا به آن اجازه دسترسی به منابع شبکه را بدهند. تایتان در این فرآیند ادغام میشود و لایههای بیشتری از حفاظت را ارائه میدهد.» نمایندگان گوگل در آن ارائه گفتند.

تراشه تایتان در سرور گوگل

معماری Titan قبلا متعلق به گوگل بود، اما اکنون به عنوان یک پروژه منبع باز در اختیار عموم قرار گرفته است.

مرحله اول پروژه ایجاد یک طراحی RoT منطقی در سطح تراشه، از جمله یک ریزپردازنده منبع باز است. ، پردازنده های رمزنگاری، تولید کننده اعداد تصادفی سخت افزاری، سلسله مراتب کلید و حافظه برای ذخیره سازی غیر فرار و غیر فرار، مکانیسم های امنیتی، تجهیزات جانبی ورودی/خروجی و فرآیندهای راه اندازی ایمن.

گوگل می گوید OpenTitan بر سه اصل کلیدی استوار است:

- همه این فرصت را دارند که پلتفرم را بررسی کنند و مشارکت کنند.

- افزایش انعطاف پذیری با باز کردن طراحی منطقی ایمن که توسط محدودیت های فروشنده اختصاصی مسدود نشده است.

- کیفیت نه تنها توسط خود طراحی، بلکه توسط سیستم عامل مرجع و اسناد تضمین شده است.

تراشه های فعلی با ریشه های اعتماد بسیار اختصاصی هستند. Dominic Rizzo، متخصص ارشد امنیت پروژه Google Titan میگوید: آنها ادعا میکنند که امن هستند، اما در واقعیت، شما آن را بدیهی میدانید و نمیتوانید خودتان آن را تأیید کنید. اکنون، برای اولین بار، می توان امنیت را بدون ایمان کورکورانه به توسعه دهندگان یک ریشه اختصاصی طراحی اعتماد ارائه کرد. بنابراین پایه نه تنها محکم است، بلکه می توان آن را تأیید کرد.»

Rizzo اضافه کرد که OpenTitan را می توان "یک طراحی کاملا شفاف در مقایسه با وضعیت فعلی" در نظر گرفت.

به گفته توسعه دهندگان، OpenTitan به هیچ وجه نباید یک محصول نهایی در نظر گرفته شود، زیرا توسعه هنوز به پایان نرسیده است. آنها عمداً مشخصات را باز کردند و در اواسط توسعه طراحی کردند تا همه بتوانند آن را بررسی کنند، ورودی ارائه دهند و سیستم را قبل از شروع تولید بهبود بخشند.

برای شروع تولید تراشه های OpenTitan، باید درخواست دهید و گواهینامه دریافت کنید. ظاهراً هیچ حق امتیازی لازم نیست.

منبع: www.habr.com