Uusi ransomware-kanta salaa tiedostot ja lisää niihin ".SaveTheQueen"-laajennuksen, joka leviää Active Directory -toimialueohjainten SYSVOL-verkkokansion kautta.

Asiakkaamme kohtasivat tämän haittaohjelman äskettäin. Esitämme alla täydellisen analyysimme, sen tulokset ja päätelmät.

havaitseminen

Yksi asiakkaistamme otti meihin yhteyttä havaittuaan uuden kiristysohjelman, joka lisäsi ".SaveTheQueen" -laajennuksen uusiin salattuihin tiedostoihin heidän ympäristössään.

Tutkimuksessamme tai pikemminkin tartuntalähteiden etsintävaiheessa saimme selville, että tartunnan saaneiden uhrien jakelu ja jäljitys tapahtui verkkokansio SYSVOL asiakkaan toimialueen ohjaimessa.

SYSVOL on kunkin toimialueen ohjaimen avainkansio, jota käytetään ryhmäkäytäntöobjektien (GPO) ja kirjautumis- ja uloskirjautumiskomentosarjojen toimittamiseen toimialueen tietokoneisiin. Tämän kansion sisältö replikoidaan toimialueen ohjauskoneiden välillä näiden tietojen synkronoimiseksi organisaation sivustojen välillä. SYSVOLiin kirjoittaminen vaatii korkeita verkkotunnuksen oikeuksia, mutta kun tämä omaisuus on vaarantunut, siitä tulee tehokas työkalu hyökkääjille, jotka voivat käyttää sitä haitallisten hyötykuormien nopeaan ja tehokkaaseen levittämiseen toimialueelle.

Varonis-tarkastusketju auttoi tunnistamaan nopeasti seuraavat asiat:

- Tartunnan saanut käyttäjätili loi SYSVOL:iin tiedoston nimeltä "hourly".

- Monet lokitiedostot luotiin SYSVOLissa – jokainen nimettiin toimialueen laitteen nimellä

- Monet eri IP-osoitteet käyttivät "tuntikohtaista" tiedostoa

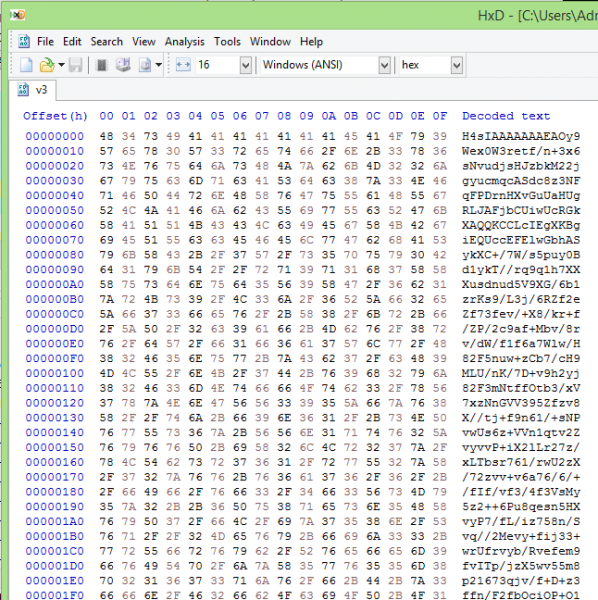

Päätimme, että lokitiedostoja käytettiin uusien laitteiden tartuntaprosessin seuraamiseen ja että "tuntikohtainen" oli ajoitettu työ, joka suoritti haitallisen hyötykuorman uusissa laitteissa Powershell-komentosarjan avulla - näytteet "v3" ja "v4".

Hyökkääjä todennäköisesti hankki ja käytti toimialueen järjestelmänvalvojan oikeuksia kirjoittaakseen tiedostoja SYSVOLiin. Tartunnan saaneilla isännillä hyökkääjä suoritti PowerShell-koodin, joka loi aikataulutyön haittaohjelman avaamiseksi, salauksen purkamiseksi ja suorittamiseksi.

Haittaohjelman salauksen purku

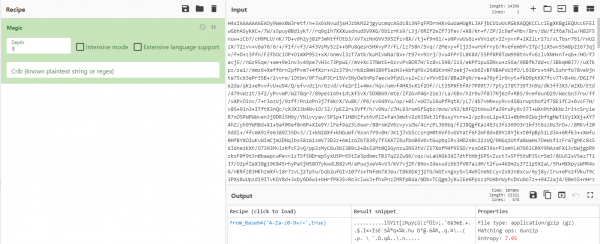

Yritimme useita tapoja tulkita näytteitä turhaan:

Olimme melkein valmiita luovuttamaan, kun päätimme kokeilla upean "Magic"-menetelmää

apuohjelmia kirjoittanut GCHQ. Magic yrittää arvata tiedoston salauksen pakottamalla salasanoja eri salaustyypeille ja mittaamalla entropiaa.

Kääntäjän huomautus Nähdä и . Tämä artikkeli ja kommentit eivät sisällä keskustelua kolmansien osapuolien tai patentoiduissa ohjelmistoissa käytettyjen menetelmien yksityiskohdista.

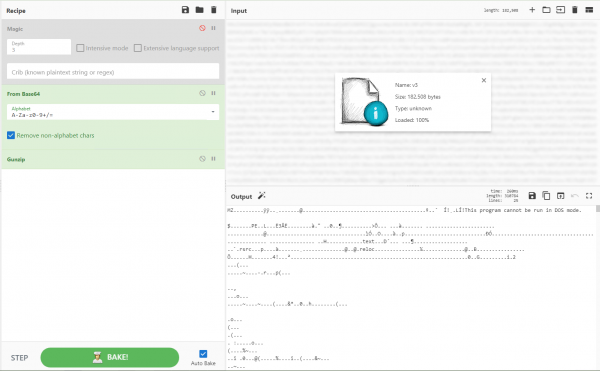

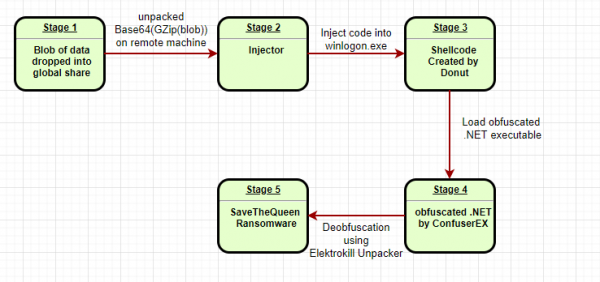

Magic havaitsi, että käytettiin base64-koodattua GZip-pakkausohjelmaa, joten pystyimme purkamaan tiedoston ja löytämään injektiokoodin.

Dropper: "Alueella on epidemia! Yleiset rokotukset. Suu- ja sorkkatauti"

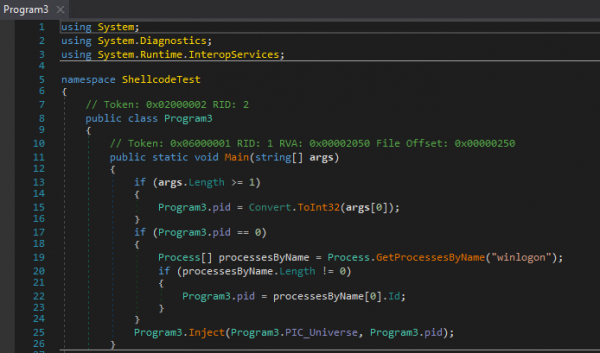

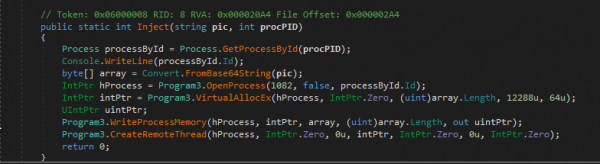

Tippa oli tavallinen .NET-tiedosto ilman suojausta. Kun olet lukenut lähdekoodin kanssa ymmärsimme, että sen ainoa tarkoitus oli lisätä shell-koodi winlogon.exe-prosessiin.

Shellcode tai yksinkertaiset komplikaatiot

Käytimme Hexacorn-kirjoitustyökalua − "kääntää" shellkoodin suoritettavaksi tiedostoksi virheenkorjausta ja analysointia varten. Sitten huomasimme, että se toimi sekä 32- että 64-bittisissä koneissa.

Jopa yksinkertaisen shellkoodin kirjoittaminen äidinkielen kokoonpanokielen käännöksellä voi olla vaikeaa, mutta täydellisen shellkoodin kirjoittaminen, joka toimii molemmissa järjestelmissä, vaatii huipputaitoja, joten aloimme ihmetellä hyökkääjän hienostuneisuutta.

Kun jäsensimme käännetyn shellkoodin käyttämällä , huomasimme hänen latautuvan .NET dynaamiset kirjastot , kuten clr.dll ja mscoreei.dll. Tämä tuntui meistä oudolta - yleensä hyökkääjät yrittävät tehdä shellkoodin mahdollisimman pieneksi kutsumalla alkuperäisiä käyttöjärjestelmän toimintoja niiden lataamisen sijaan. Miksi kukaan haluaisi upottaa toiminnallisuutta shell-koodiin? Windowssen sijaan, että soittaisit suoraan pyynnöstä?

Kuten kävi ilmi, haittaohjelman tekijä ei kirjoittanut tätä monimutkaista shell-koodia ollenkaan - tähän tehtävään liittyvää ohjelmistoa käytettiin suoritettavien tiedostojen ja komentosarjojen kääntämiseen shell-koodiksi.

Löysimme työkalun , jonka ajattelimme voivan koota samanlaisen shell-koodin. Tässä on sen kuvaus GitHubista:

Donut luo x86- tai x64-komentotulkkikoodia VBScript-, JScript-, EXE- ja DLL-tiedostoista (mukaan lukien .NET-kokoonpanot). Tätä komentotulkkikoodia voidaan injektoida mihin tahansa prosessiin. Windows esiintyä

RAM-muisti.

Teoriamme vahvistamiseksi kokosimme oman koodimme Donutilla ja vertasimme sitä näytteeseen - ja... kyllä, löysimme toisen käytetyn työkalupakin osan. Tämän jälkeen pystyimme jo purkamaan ja analysoimaan alkuperäisen .NET-suoritettavan tiedoston.

Koodin suojaus

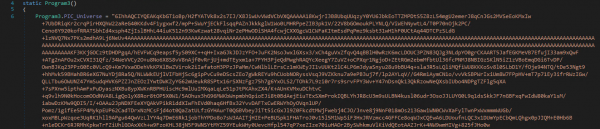

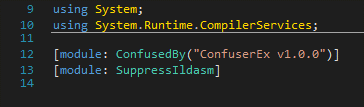

Tämä tiedosto on hämärtynyt käyttämällä :

ConfuserEx on avoimen lähdekoodin .NET-projekti, joka suojaa muiden kehitysten koodia. Tämän luokan ohjelmistojen avulla kehittäjät voivat suojata koodiaan käänteissuunnittelulta käyttämällä menetelmiä, kuten merkkien korvaamista, ohjauskomentojen kulun peittämistä ja viitemenetelmän piilottamista. Haittaohjelmien tekijät käyttävät hämärälaitteita välttääkseen havaitsemisen ja vaikeuttaakseen käänteistä suunnittelua.

kiitos purimme koodin:

Tulos - hyötykuorma

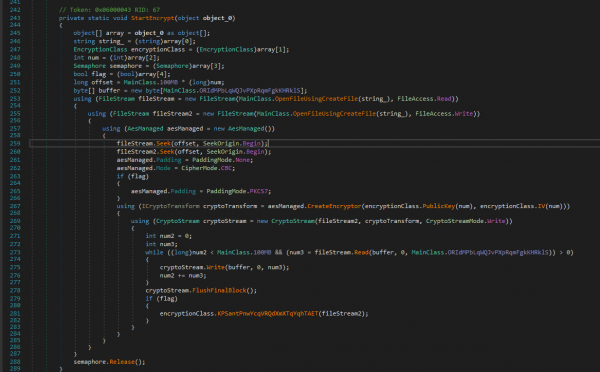

Tuloksena oleva hyötykuorma on hyvin yksinkertainen lunnasohjelmavirus. Ei mekanismia läsnäolon varmistamiseksi järjestelmässä, ei yhteyksiä komentokeskukseen - vain vanha kunnon epäsymmetrinen salaus tekee uhrin tiedoista lukukelvottomia.

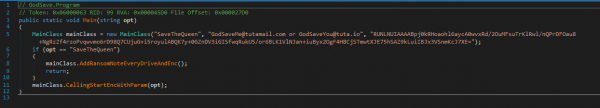

Päätoiminto valitsee seuraavat rivit parametreiksi:

- Salauksen jälkeen käytettävä tiedostopääte (SaveTheQueen)

- Tekijän sähköpostiosoite sijoitettavaksi lunnaita koskevaan muistiinpanotiedostoon

- Julkinen avain, jota käytetään tiedostojen salaamiseen

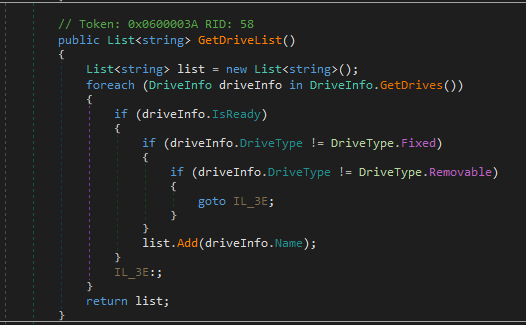

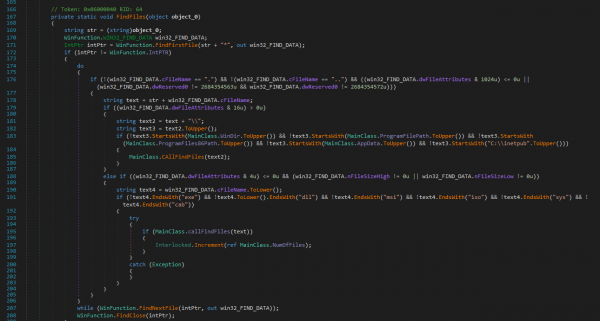

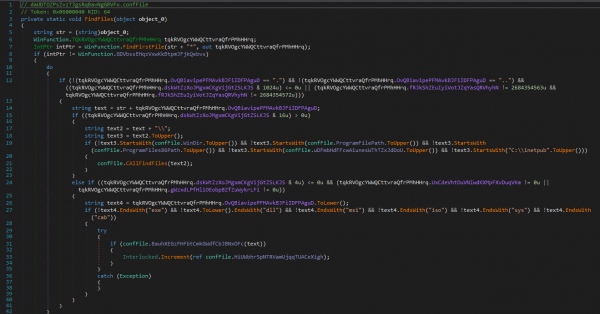

Itse prosessi näyttää tältä:

- Haittaohjelma tutkii uhrin laitteen paikallisia ja yhdistettyjä asemia

- Etsii salattavia tiedostoja

- Yrittää lopettaa prosessin, joka käyttää tiedostoa, jota se on aikeissa salata

- Nimeää tiedoston uudelleen nimellä "OriginalFileName.SaveTheQueenING" MoveFile-toiminnolla ja salaa sen

- Kun tiedosto on salattu tekijän julkisella avaimella, haittaohjelma nimeää sen uudelleen, nyt nimellä "Original FileName.SaveTheQueen".

- Lunnaita vaativa tiedosto kirjoitetaan samaan kansioon

Perustuen alkuperäisen "CreateDecryptor"-toiminnon käyttöön, yksi haittaohjelman toiminnoista näyttää sisältävän parametrina salauksen purkumekanismin, joka vaatii yksityisen avaimen.

ransomware virus EI salaa tiedostoja, tallennettu hakemistoihin:

C: windows

C: Program Files

C: Ohjelmatiedostot (x86)

C: Käyttäjät\AppData

C:inetpub

Hän myös EI salaa seuraavia tiedostotyyppejä:EXE, DLL, MSI, ISO, SYS, CAB.

Yhteenveto ja päätelmät

Vaikka kiristysohjelma itsessään ei sisältänyt epätavallisia ominaisuuksia, hyökkääjä käytti luovasti Active Directorya dropperin levittämiseen, ja itse haittaohjelma esitti meille mielenkiintoisia, joskin lopulta mutkattomia, esteitä analysoinnin aikana.

Mielestämme haittaohjelman tekijä on:

- Kirjoitti kiristysohjelmaviruksen, jossa on sisäänrakennettu injektio winlogon.exe-prosessiin, sekä

tiedostojen salaus- ja salauksenpurkutoiminnot - Naamioi haitallisen koodin ConfuserExillä, muunsi tuloksen Donutilla ja piilotti lisäksi base64 Gzip -pisaran

- Sai korotetut oikeudet uhrin verkkotunnuksessa ja käytti niitä kopioimiseen

salatut haittaohjelmat ja ajoitetut työt toimialueen ohjauskoneiden SYSVOL-verkkokansioon - Suorita PowerShell-komentosarja toimialueen laitteissa levittääksesi haittaohjelmia ja tallentaaksesi hyökkäyksen edistymisen lokeihin SYSVOLissa

Jos sinulla on kysyttävää tästä ransomware-viruksen versiosta tai muista tiimiemme suorittamista rikosteknisistä ja kyberturvallisuustapahtumien tutkimuksista, tai pyytää , jossa vastaamme aina kysymyksiin Q&A-istunnossa.

Lähde: will.com