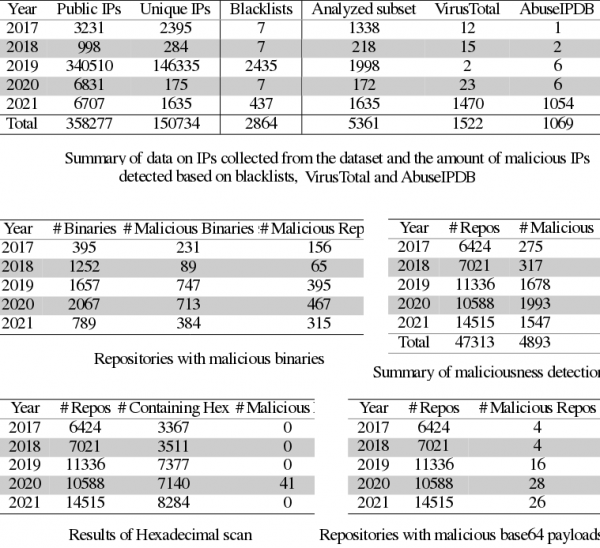

Leidenin yliopiston (Alankomaat) tutkijat selvittivät väärennettyjen hyökkäysprototyyppien käyttöä GitHubissa. Prototyypit sisälsivät haitallista koodia, jonka tarkoituksena oli hyökätä käyttäjien kimppuun, jotka yrittivät käyttää hyökkäystyökalua haavoittuvuuksien testaamiseen. Yhteensä 47 313 hyökkäystiedostoa analysoitiin, ja ne kattoivat vuosina 2017–2021 tunnistetut tunnetut haavoittuvuudet. Hyökkäystyökalujen analyysi paljasti, että 4 893 (10.3 %) niistä sisälsi haitallista koodia. Käyttäjiä, jotka päättävät käyttää julkaistuja hyökkäystyökaluja, kehotetaan ensin tarkistamaan ne epäilyttävien lisäysten varalta ja suorittamaan hyökkäystyökaluja vain eristetyissä järjestelmissä. virtuaalikoneet.

Haitallisia hyväksikäyttöjä on tunnistettu kaksi pääluokkaa: haitallista koodia sisältävät hyväksikäytöt, jotka esimerkiksi jättävät takaoven järjestelmään, lataavat troijalaisen tai yhdistävät koneen botnet-verkkoon, sekä hyväksikäytöt, jotka keräävät ja lähettävät luottamuksellisia tietoja käyttäjästä. . Lisäksi on tunnistettu erillinen luokka vaarattomia väärennöksiä, jotka eivät suorita haitallisia toimia, mutta eivät myöskään sisällä odotettuja toimintoja, esimerkiksi luotuja johtamaan harhaan tai varoittamaan käyttäjiä, jotka käyttävät verkosta vahvistamatonta koodia.

Haitallisten hyväksikäyttöjen tunnistamiseen käytettiin useita tarkistuksia:

- Hyökkäyskoodia analysoitiin upotettujen julkisten koodien varalta. IP-osoitteet, minkä jälkeen tunnistettuja osoitteita tarkistettiin lisäksi tietokantoja vasten, jotka sisälsivät bottiverkkojen hallintaan ja haitallisten tiedostojen levittämiseen käytettyjen isäntien mustia listoja.

- Käännetyssä muodossa toimitetut hyväksikäytöt tarkistettiin virustorjuntaohjelmistolla.

- Koodi tunnistettiin epätavallisten heksadesimaalivedosten tai lisäysten esiintymisen perusteella base64-muodossa, minkä jälkeen nämä lisäykset dekoodattiin ja tutkittiin.

Lähde: opennet.ru