Aux États-Unis, la technologie d’authentification des abonnés – le protocole SHAKEN/STIR – prend de l’ampleur. Parlons des principes de son fonctionnement et des éventuelles difficultés de mise en œuvre.

/flickr/ /

Problème avec les appels

Les appels automatisés non sollicités sont la cause la plus courante de plaintes des consommateurs auprès de la Federal Trade Commission. En 2016, l'organisation , un an plus tard, ce chiffre dépassait les sept millions.

De tels appels de spam ne font pas que perdre du temps aux gens. Les services d’appels automatisés sont utilisés pour extorquer de l’argent. Selon YouMail, en septembre de l'année dernière, 40 % des quatre milliards d'appels automatisés . Au cours de l'été 2018, les New-Yorkais ont perdu environ trois millions de dollars en virements au profit de criminels qui les appelaient au nom des autorités et leur extorquaient de l'argent.

Le problème a été porté à l'attention de la Federal Communications Commission (FCC) des États-Unis. Représentants de l'organisation , qui obligeait les entreprises de télécommunications à mettre en œuvre une solution pour lutter contre le spam téléphonique. Cette solution était le protocole SHAKEN/STIR. En mars, il a été testé conjointement AT&T et Comcast.

Comment fonctionne le protocole SHAKEN/STIR

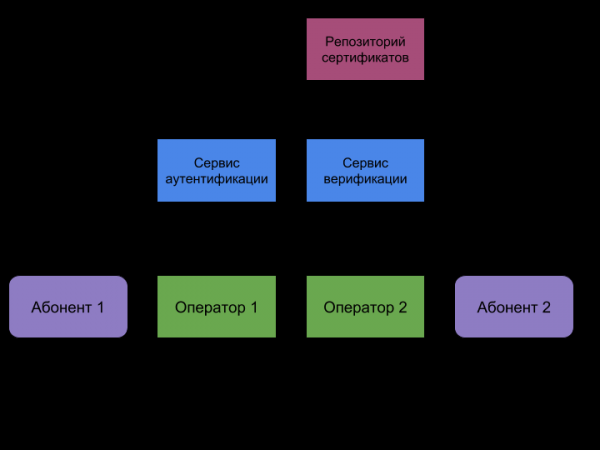

Les opérateurs télécoms travailleront avec des certificats numériques (ils sont construits sur la base d'une cryptographie à clé publique), qui leur permettront de vérifier les appelants.

La procédure de vérification se déroulera comme suit. Tout d'abord, l'opérateur de la personne qui appelle reçoit une demande INVITER à établir une connexion. Le service d'authentification du fournisseur vérifie les informations sur l'appel - emplacement, organisation, données sur l'appareil de l'appelant. Sur la base des résultats de la vérification, l'appel se voit attribuer l'une des trois catégories suivantes : A - toutes les informations sur l'appelant sont connues, B - l'organisation et l'emplacement sont connus, et C - seule l'emplacement géographique de l'abonné est connu.

Après cela, l'opérateur ajoute un message avec un horodatage, une catégorie d'appel et un lien vers le certificat électronique à l'en-tête de la requête INVITE. Voici un exemple d'un tel message un des télécoms américains :

{

"alg": "ES256",

"ppt": "shaken",

"typ": "passport",

"x5u": "https://cert-auth.poc.sys.net/example.cer"

}

{

"attest": "A",

"dest": {

"tn": [

"1215345567"

]

},

"iat": 1504282247,

"orig": {

"tn": "12154567894"

},

"origid": "1db966a6-8f30-11e7-bc77-fa163e70349d"

}

Ensuite, la demande est adressée au fournisseur de l'abonné appelé. Le deuxième opérateur déchiffre le message à l'aide de la clé publique, compare le contenu avec le SIP INVITE et vérifie l'authenticité du certificat. Ce n'est qu'après cela qu'une connexion est établie entre les abonnés et que le « destinataire » reçoit une notification indiquant qui l'appelle.

L'ensemble du processus de vérification peut être représenté dans le diagramme suivant :

Selon les experts, la vérification des appelants pas plus de 100 millisecondes.

Avis

Comme Au sein de l'association USTelecom, SHAKEN/STIR donnera aux gens plus de contrôle sur les appels qu'ils reçoivent, ce qui leur permettra de décider plus facilement s'ils doivent décrocher le téléphone.

A lire sur notre blog :

Mais il existe un consensus au sein de l’industrie sur le fait que le protocole ne sera pas une solution miracle. Les experts affirment que les fraudeurs utiliseront simplement des solutions de contournement. Les spammeurs pourront enregistrer un PBX « factice » dans le réseau de l’opérateur au nom d’une organisation et passer tous les appels via celui-ci. Si le PBX est bloqué, il sera possible de simplement le réenregistrer.

Sur représentant d'une des sociétés de télécommunications, une simple vérification des abonnés à l'aide de certificats ne suffit pas. Pour arrêter les fraudeurs et les spammeurs, vous devez autoriser les fournisseurs à bloquer automatiquement ces appels. Mais pour ce faire, la Commission des communications devra élaborer un nouvel ensemble de règles qui réglementeront ce processus. Et la FCC pourrait se saisir de cette question dans un avenir proche.

Depuis le début de l'année, les membres du Congrès un nouveau projet de loi qui obligera la Commission à développer des mécanismes pour protéger les citoyens contre les appels automatisés et surveiller la mise en œuvre de la norme SHAKEN/STIR.

/flickr/ /

Il est à noter que SHAKEN/SIR chez T-Mobile - pour certains modèles de smartphones et prévoit d'élargir la gamme d'appareils pris en charge - et — ses clients opérateurs peuvent télécharger une application spéciale qui avertira des appels provenant de numéros suspects. D'autres opérateurs américains testent encore la technologie. Ils devraient terminer les tests d’ici la fin de 2019.

Que lire d'autre sur notre blog sur Habré :

Source: habr.com