Firefox 109 est disponible. Une mise à jour de support à long terme, la 102.7.0, est également disponible. Firefox 110, dont la sortie est prévue le 14 février, entrera bientôt en bêta.

Principales innovations de Firefox 109 :

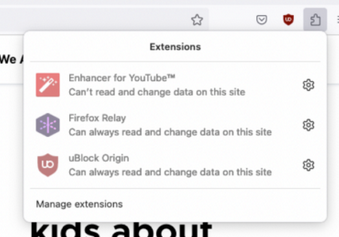

- Par défaut, la prise en charge de la version 3 du manifeste Chrome, qui définit les fonctionnalités et les ressources disponibles pour les modules complémentaires créés à l'aide de l'API WebExtensions, est activée. La prise en charge de la version 2 du manifeste sera maintenue pour une durée indéterminée. La version 3 du manifeste ayant été critiquée pour avoir rendu inopérants certains modules complémentaires de blocage de contenu et de sécurité, Mozilla a abandonné la compatibilité totale avec le manifeste dans Firefox et a implémenté certaines fonctionnalités différemment. Par exemple, la prise en charge de l'ancien mode de blocage de l'API webRequest a été conservée, remplacée dans Chrome par la nouvelle API de filtrage de contenu déclaratif. La prise en charge du modèle de demande d'autorisation granulaire a également été implémentée légèrement différemment, empêchant l'activation simultanée d'un module complémentaire pour toutes les pages (l'autorisation « all_urls » a été supprimée). Dans Firefox, la décision finale d'accès revient à l'utilisateur, qui peut choisir les modules complémentaires auxquels il souhaite accorder l'accès à ses données sur un site web donné. Pour gérer les autorisations, un bouton « Extensions unifiées » a été ajouté à l'interface. Grâce à ce bouton, l'utilisateur peut accorder ou révoquer l'accès d'un module complémentaire à n'importe quel site web. La gestion des autorisations s'applique uniquement aux modules complémentaires basés sur la version 3 de Manifest ; pour les modules complémentaires basés sur la version 2 de Manifest, le contrôle d'accès précis n'est pas disponible.

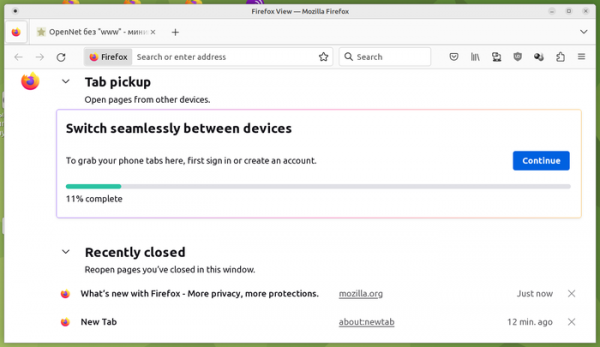

- La page d'affichage de Firefox a désormais amélioré l'apparence des sections vides qui affichent les onglets récemment fermés et les onglets ouverts sur d'autres appareils.

- La liste des onglets récemment fermés affichée sur la page Firefox View inclut désormais des boutons permettant de supprimer des liens individuels de la liste.

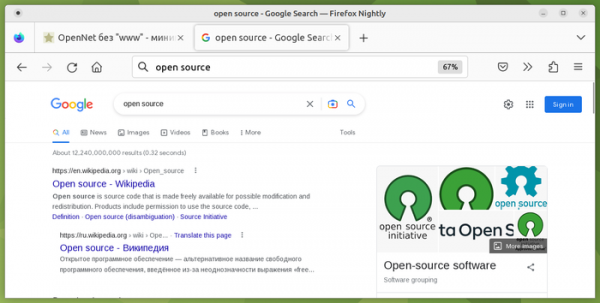

- Nous avons ajouté la possibilité d'afficher la requête saisie dans la barre d'adresse au lieu de l'URL du moteur de recherche. Ainsi, les termes de recherche s'affichent dans la barre d'adresse non seulement pendant leur saisie, mais aussi après l'accès au moteur de recherche, et les résultats associés aux mots-clés saisis s'affichent. Cette fonctionnalité est actuellement désactivée par défaut et nécessite l'activation du paramètre « browser.urlbar.showSearchTerms.featureGate » dans about:config.

- Boîte de dialogue de sélection de date pour le champ Les types « date » et « datetime » ont été adaptés au contrôle du clavier, garantissant une prise en charge appropriée des lecteurs d'écran et permettant l'utilisation de raccourcis clavier pour la navigation dans le calendrier.

- Une expérience utilisant le module complémentaire Colorways pour modifier l'apparence du navigateur a été réalisée. Ce module proposait une collection de thèmes de couleurs pour la zone de contenu, les panneaux et la barre d'onglets. Les thèmes de couleurs précédemment enregistrés sont accessibles sur la page « Modules complémentaires et thèmes ».

- Sur les systèmes GTK, la possibilité de déplacer plusieurs fichiers simultanément dans le gestionnaire de fichiers a été implémentée. Le déplacement des images d'un onglet à l'autre a été amélioré.

- Dans le système de clic automatique sur les bannières qui demandent l'autorisation d'utiliser des cookies sur les sites Web (cookiebanners.bannerClicking.enabled et cookiebanners.service.mode dans about:config), la possibilité d'ajouter des sites Web à la liste des exceptions pour lesquelles le clic automatique n'est pas appliqué a été implémentée.

- Par défaut, le paramètre network.ssl_tokens_cache_use_only_once est activé pour empêcher la réutilisation des tickets de session dans TLS.

- Activation du paramètre network.cache.shutdown_purge_in_background_task, qui résout le problème d'exécution correcte des E/S de fichiers lors de l'arrêt.

- Un élément (« Épingler à la barre d'outils ») a été ajouté au menu contextuel du module complémentaire pour épingler le bouton du module complémentaire à la barre d'outils.

- La possibilité d'utiliser Firefox comme visionneuse de documents, sélectionnée dans le système via le menu contextuel « Ouvrir avec », a été fournie.

- Des informations sur le taux de rafraîchissement de l'écran ont été ajoutées à la page about:support.

- Paramètres ajoutés pour ui.font.menu, ui.font.icon, ui.font.caption, ui.font.status-bar, ui.font.message-box, etc. pour remplacer les polices système.

- La prise en charge de l'événement scrollend, qui est déclenché lorsque l'utilisateur arrête de faire défiler (lorsque la position cesse de changer), est activée par défaut sur les objets Element et Document.

- Fournit un partitionnement de l'accès via l'API de stockage lors du traitement de contenu tiers, indépendamment de l'API d'accès au stockage.

- L'élément de plage prend désormais en charge l'attribut de liste, qui transmet l'ID de l'élément. avec une liste de valeurs prédéfinies proposées en saisie.

- La valeur « auto » a été ajoutée à la propriété CSS content-visibility, qui permet d'éviter l'affichage inutile des zones situées hors de la zone visible. Lorsqu'elle est définie, le navigateur détermine la visibilité en fonction de la proximité de l'élément par rapport au bord de la zone visible.

- Dans le type CSS , qui définit les valeurs par défaut des couleurs pour divers composants de page, a ajouté la prise en charge des valeurs Mark, MarkText et ButtonBorder.

- Web Auth prend désormais en charge l'authentification via le protocole CTAP2 (Client to Authenticator Protocol) avec des jetons USB HID. Cette prise en charge n'est pas encore activée par défaut ; elle est activée via le paramètre security.webauthn.ctap2 dans about:config.

- Le débogueur JavaScript dans les outils de développement Web inclut désormais une nouvelle option de point d'arrêt qui se déclenche lors de la navigation vers le gestionnaire d'événements scrollend.

- Le protocole de contrôle à distance du navigateur WebDriver BiDi prend désormais en charge les commandes « session.subscribe » et « session.unsubscribe ».

- Les versions de la plate-forme Windows incluent l’utilisation du mécanisme de protection matérielle Arbitrary Code Guard (ACG) pour bloquer l’exploitation des vulnérabilités dans les processus qui prennent en charge la lecture de contenu multimédia.

- Sur macOS, le comportement des combinaisons Ctrl/Cmd + trackpad ou Ctrl/Cmd + molette de la souris a été modifié afin qu'elles défilent désormais (comme dans d'autres navigateurs) plutôt que de zoomer.

- Améliorations de la version Android :

- Lors de la visualisation d'une vidéo en plein écran, l'affichage de la barre d'adresse lors du défilement est désactivé.

- Ajout d'un bouton pour annuler les modifications après la suppression d'un site épinglé.

- La liste des moteurs de recherche est désormais mise à jour après le changement de langue.

- Correction d'un crash qui se produisait lors du placement d'une grande quantité de données dans le presse-papiers ou la barre d'adresse.

- Amélioration des performances du rendu des éléments du canevas.

- Résolution d'un problème avec les appels vidéo qui ne pouvaient utiliser que le codec H.264.

Outre les nouvelles fonctionnalités et les corrections de bugs, Firefox 109 corrige 21 vulnérabilités. Quinze d'entre elles sont considérées comme graves, dont 13 (répertoriées sous CVE-2023-23605 et CVE-2023-23606) sont causées par des problèmes de gestion de la mémoire, tels que des dépassements de tampon et l'accès à la mémoire après sa libération. Ces problèmes peuvent potentiellement conduire à l'exécution de code par un attaquant lors de l'ouverture de pages spécialement conçues. La vulnérabilité CVE-2023-23597 est causée par une erreur logique dans le code de création de nouveaux processus enfants et permet le lancement d'un nouveau processus dans le contexte file:// pour lire le contenu de fichiers arbitraires. La vulnérabilité CVE-2023-23598 est causée par une erreur dans la gestion des actions glisser-déposer dans le framework GTK et permet la lecture du contenu de fichiers arbitraires via un appel à DataTransfer.setData.

Source: opennet.ru