Is é an t-alt seo an chéad chuid de shraith ar anailís bagairt Sysmon. Gach cuid eile den tsraith:

Cuid 1: Réamhrá ar Anailís Logála Sysmon (tá muid anseo)

Cuid 2: Sonraí Imeachta Sysmon a Úsáid chun Bagairtí a Aithint

Cuid 3. Anailís dhomhain ar bhagairtí Sysmon ag baint úsáide as graif

Má oibríonn tú i slándáil faisnéise, is dócha go gcaithfidh tú ionsaithe leanúnacha a thuiscint go minic. Má tá súil oilte agat cheana féin, is féidir leat gníomhaíocht neamhchaighdeánach a lorg sna logaí “amh” neamhphróiseáilte - abair, script PowerShell ag rith nó script VBS ag ligean air gur comhad Word é - níl ort ach scrollaigh tríd an ngníomhaíocht is déanaí i loga imeachta Windows. Ach is tinneas cinn mór é seo. Go fortunately, chruthaigh Microsoft Sysmon, rud a fhágann go bhfuil anailís ionsaí i bhfad níos éasca.

Ar mhaith leat tuiscint a fháil ar na bunsmaointe atá taobh thiar de na bagairtí atá ar taispeáint i logáil Sysmon? Íoslódáil ár eolaire agus tuigeann tú conas is féidir le daoine ón taobh istigh breathnú ar fhostaithe eile faoi shíor. Is í an phríomhfhadhb a bhaineann le bheith ag obair le logáil imeachtaí Windows ná an easpa faisnéise faoi phróisis na dtuismitheoirí, i.e. tá sé dodhéanta ordlathas na bpróiseas a thuiscint uaidh. Ar an láimh eile, tá ID an phróisis tuismitheora, a ainm, agus an líne ordaithe le seoladh in iontrálacha logála Sysmon. Go raibh maith agat, Microsoft.

Sa chéad chuid dár sraith, féachfaimid ar cad is féidir leat a dhéanamh le faisnéis bhunúsach ó Sysmon. I gCuid XNUMX, bainfimid leas iomlán as faisnéis próisis tuismitheora chun struchtúir chomhlíonta níos casta ar a dtugtar graif bhagairtí a chruthú. Sa tríú cuid, féachfaimid ar algartam simplí a dhéanann scanadh ar ghraf bagairt chun gníomhaíocht neamhghnách a chuardach trí “meáchan” an ghraif a anailísiú. Agus ag an deireadh, gheobhaidh tú luach saothair le modh braite bagairtí néata (agus intuigthe).

Cuid 1: Réamhrá ar Anailís Logála Sysmon

Cad a chabhróidh leat castachtaí an loga imeachtaí a thuiscint? I ndeireadh na dála - SIEM. Déanann sé imeachtaí a normalú agus a n-anailís ina dhiaidh sin a shimpliú. Ach ní gá dúinn dul chomh fada sin, ar a laghad ní ar dtús. Ar dtús, chun prionsabail SIEM a thuiscint, beidh sé go leor chun triail a bhaint as fóntais iontach Sysmon saor in aisce. Agus tá sé iontach éasca oibriú léi. Coinnigh suas é, Microsoft!

Cad iad na gnéithe atá ag Sysmon?

I mbeagán focal - eolas úsáideach agus inléite faoi na próisis (féach pictiúir thíos). Gheobhaidh tú go leor sonraí úsáideacha nach bhfuil i Loga Imeachta Windows, ach is iad na réimsí is tábhachtaí ná na réimsí seo a leanas:

- ID an phróisis (i ndeachúil, ní heicsidheachúlach!)

- Aitheantas próisis tuismitheora

- Próiseáil líne ordaithe

- Líne ordaithe an phróisis tuismitheora

- hash íomhá comhaid

- Ainmneacha íomhánna comhaid

Tá Sysmon suiteáilte mar thiománaí feiste agus mar sheirbhís - tuilleadh sonraí Is é an buntáiste lárnach atá aige ná an cumas chun logaí a anailísiú ó roinnt foinsí, comhghaolú faisnéise agus aschur na luachanna mar thoradh air go dtí fillteán logála imeachta amháin atá suite feadh an chosáin Microsoft -> Windows -> Sysmon -> Oibriúcháin. I m’imscrúduithe féin um ardú gruaige ar logaí Windows, bhí orm i gcónaí go raibh orm aistriú idir, abair, an fillteán logs PowerShell agus an fillteán Slándála, ag flickáil trí logaí na n-imeachtaí in iarracht chróga na luachanna idir an dá rud a chomhghaolú ar bhealach éigin. . Ní tasc éasca é seo riamh, agus mar a thuig mé níos déanaí, bhí sé níos fearr stocáil a dhéanamh láithreach ar aspairín.

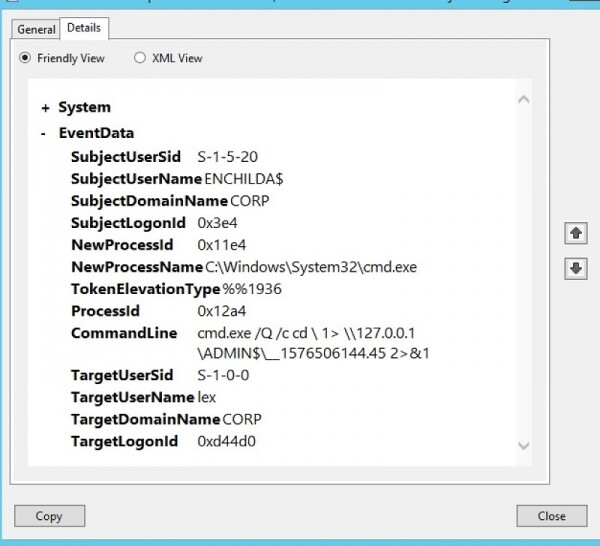

Tógann Sysmon céim chandamach chun cinn trí fhaisnéis úsáideach (nó mar is maith le díoltóirí a rá, inghníomhaithe) a sholáthar chun cabhrú le próisis bhunúsacha a thuiscint. Mar shampla, thosaigh mé seisiún rúnda , ag insamhlú gluaiseacht chos istigh cliste laistigh den líonra. Seo é a fheicfidh tú i loga imeachta Windows:

Taispeánann logáil Windows roinnt faisnéise faoin bpróiseas, ach is beag úsáid a bhaintear as. Plus IDs próiseas i heicsidheachúlach???

Maidir le gairmí TF gairmiúil a bhfuil tuiscint aige ar na bunghnéithe hacking, ba cheart go mbeadh an líne ordaithe amhrasach. Ag baint úsáide as cmd.exe chun ordú eile a rith ansin agus an t-aschur a atreorú chuig comhad a bhfuil ainm aisteach air is léir go bhfuil sé cosúil le gníomhartha bogearraí monatóireachta agus rialaithe : Ar an mbealach seo, cruthaítear pseudo-bhlaosc ag baint úsáide as seirbhísí WMI.

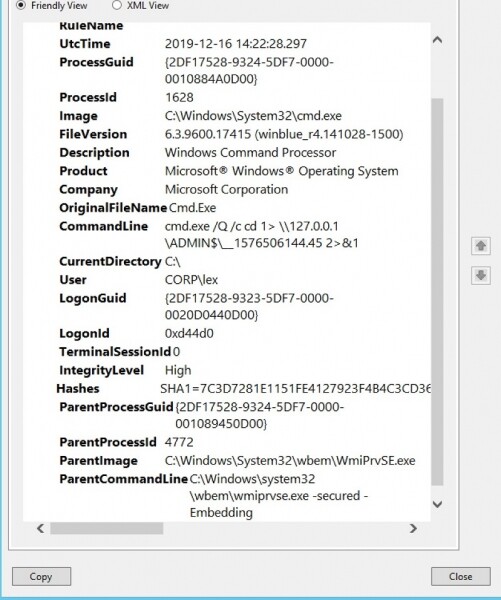

Anois féachaimis ar choibhéis iontrála Sysmon, ag tabhairt faoi deara an méid faisnéise breise a thugann sé dúinn:

Gnéithe Sysmon i ngabháil scáileáin amháin: faisnéis mhionsonraithe faoin bpróiseas i bhfoirm inléite

Ní hamháin go bhfeiceann tú an líne ordaithe, ach freisin an t-ainm comhaid, an cosán go dtí an feidhmchlár inrite, a bhfuil ar eolas ag Windows faoi (“Próiseálaí Ordú Windows”), an t-aitheantóir tuismitheora próiseas, ordú líne tuismitheoir, a sheol an bhlaosc cmd, chomh maith le fíor-ainm comhaid an phróisis tuismitheora. Gach rud in aon áit amháin, ar deireadh!

Ó logáil Sysmon is féidir linn a thabhairt ar an gconclúid, le leibhéal ard dóchúlachta, nach bhfuil an líne ordaithe amhrasach seo a chonaic muid sna logaí “amh” mar thoradh ar ghnáthobair an fhostaí. A mhalairt ar fad, is próiseas cosúil le C2 a ghin é - wmiexec, mar a luaigh mé níos luaithe - agus bhí sé sceite go díreach ag próiseas seirbhíse WMI (WmiPrvSe). Anois tá táscaire againn go bhfuil cianionsaitheoir nó cos istigh ag tástáil an bhonneagair chorparáidigh.

Ag tabhairt isteach Get-Sysmonlogs

Ar ndóigh tá sé iontach nuair a chuireann Sysmon na logaí in aon áit amháin. Ach is dócha go mbeadh sé níos fearr fós dá bhféadfaimis rochtain a fháil ar réimsí logála aonair go cláir - mar shampla, trí orduithe PowerShell. Sa chás seo, d'fhéadfá script PowerShell beag a scríobh a dhéanfadh uathoibriú an cuardach le haghaidh bagairtí féideartha!

Ní raibh mé ar an gcéad duine a raibh smaoineamh den sórt sin agam. Agus is maith é sin i roinnt post fóraim agus GitHub Míníodh cheana féin conas PowerShell a úsáid chun logáil Sysmon a pharsáil. I mo chás, bhí mé ag iarraidh a sheachaint go mbeadh orm línte ar leith de script parsála a scríobh do gach réimse Sysmon. Mar sin d'úsáid mé prionsabal an duine leisciúil agus sílim gur tháinig mé suas le rud éigin suimiúil mar thoradh air.

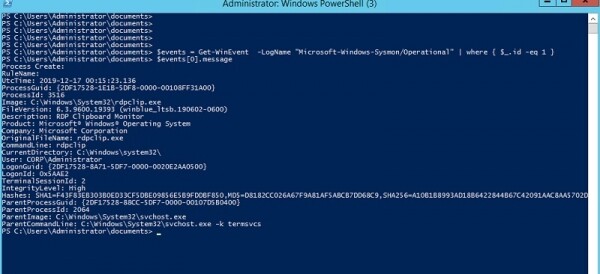

Is é an chéad phointe tábhachtach ná cumas na foirne léigh logaí Sysmon, scag na himeachtaí riachtanacha agus aschuir an toradh chuig an athróg PS, mar atá anseo:

$events = Get-WinEvent -LogName "Microsoft-Windows-Sysmon/Operational" | where { $_.id -eq 1 -or $_.id -eq 11}

Más mian leat an t-ordú a thástáil tú féin, tríd an ábhar a thaispeáint sa chéad eilimint den eagar $events, $events[0].Message, is féidir leis an aschur a bheith ina shraith teaghráin téacs le formáid an-simplí: ainm an Réimse Sysmon, idirstad, agus ansin an luach féin.

Hooray! Aschur Sysmon logáil isteach i bhformáid JSON-réidh

An bhfuil tú ag smaoineamh ar an rud céanna liomsa? Le beagán níos mó iarrachta, is féidir leat an t-aschur a thiontú go teaghrán formáidithe JSON agus ansin é a luchtú go díreach isteach i réad PS ag úsáid ordú cumhachtach .

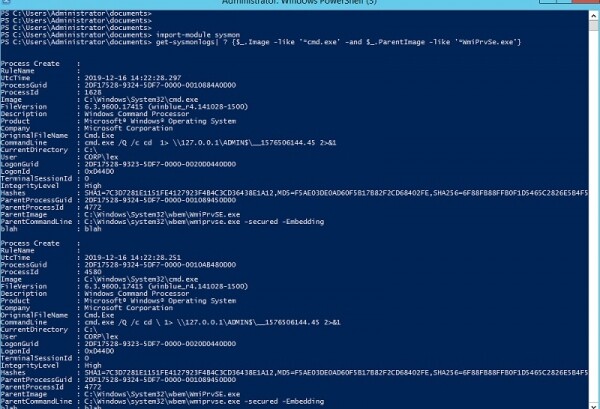

Taispeánfaidh mé an cód PowerShell don chomhshó - tá sé an-simplí - sa chéad chuid eile. Faoi láthair, déanaimis a fheiceáil cad is féidir le mo ordú nua ar a dtugtar get-sysmonlogs, a chuir mé isteach mar mhodúl PS, a dhéanamh.

In ionad tumadóireacht a dhéanamh go domhain in anailís logála Sysmon trí chomhéadan logála ócáide deacair, is féidir linn gníomhaíocht incriminteach a chuardach go díreach ó sheisiún PowerShell, chomh maith leis an ordú PS a úsáid. (ailias – “?") chun na torthaí cuardaigh a ghiorrú:

Liosta de na sliogáin cmd seolta trí WMI. Anailís Bagairt ar an Cheap lenár bhFoireann Faigh-Sysmonlogs Féin

Iontach! Chruthaigh mé uirlis chun logáil Sysmon a vótaíocht amhail is dá mba bhunachar sonraí é. In ár n-alt faoi tugadh faoi deara go gcomhlíonfaidh an áirgiúlacht fionnuar a bhfuil cur síos air ann an fheidhm seo, cé go bhfuil sé fós go foirmiúil trí chomhéadan fíor-mhaith SQL. Sea, EQL galánta, ach déanfaimid teagmháil leis sa tríú cuid.

Sysmon agus anailís graf

Déanaimis céim siar agus smaoinímid ar na rudaí a chruthaigh muid. Go bunúsach, tá bunachar sonraí imeachtaí Windows againn anois inrochtana trí PowerShell. Mar a thug mé faoi deara níos luaithe, tá naisc nó caidrimh idir taifid - tríd an ParentProcessId - mar sin is féidir ordlathas iomlán próiseas a fháil.

Má tá an tsraith léite agat tá a fhios agat gur breá le hackers ionsaithe casta ilchéime a chruthú, ina n-imríonn gach próiseas a ról beag féin agus ina n-ullmhaíonn sé phreabchlár don chéad chéim eile. Tá sé thar a bheith deacair rudaí den sórt sin a ghabháil go simplí ón log “amh”.

Ach le mo ordú Get-Sysmonlogs agus struchtúr sonraí breise féachfaimid air níos déanaí sa téacs (graf, ar ndóigh), tá bealach praiticiúil againn chun bagairtí a bhrath - rud nach gá ach an cuardach ceart rinn a dhéanamh.

Mar is gnáth lenár dtionscadail bhlag DYI, dá mhéad a oibríonn tú ar anailís a dhéanamh ar shonraí bagairtí ar scála beag, is amhlaidh is mó a thuigfidh tú cé chomh casta is atá sé bagairtí a bhrath ag leibhéal an fhiontair. Agus tá an fheasacht seo thar a bheith pointe tábhachtach.

Tabharfaimid aghaidh ar na chéad deacrachtaí suimiúla sa dara cuid den alt, áit a gcuirfimid tús le himeachtaí Sysmon a nascadh lena chéile i struchtúir i bhfad níos casta.

Foinse: will.com