Ola! EN Describín en parte o traballo do noso servizo MultiSIM и canles. Como se mencionou, conectamos os clientes á rede a través de VPN, e hoxe vouvos contar un pouco máis sobre VPN e as nosas capacidades nesta parte.

Paga a pena comezar polo feito de que nós, como operador de telecomunicacións, temos a nosa propia enorme rede MPLS, que para os clientes de liña fixa está dividida en dous segmentos principais: o que se usa directamente para acceder a Internet e o que é. úsase para crear redes illadas, e é a través deste segmento MPLS que o tráfico IPVPN (L3 OSI) e VPLAN (L2 OSI) flúe para os nosos clientes corporativos.

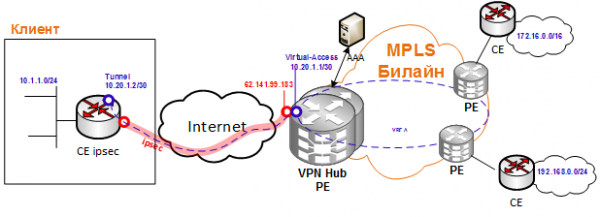

Normalmente, unha conexión de cliente prodúcese do seguinte xeito.

Establécese unha liña de acceso á oficina do cliente desde o Punto de Presenza máis próximo da rede (nodo MEN, RRL, BSSS, FTTB, etc.) e, ademais, a canle rexístrase a través da rede de transporte no PE-MPLS correspondente. enrutador, no que o enviamos a un creado especialmente para o cliente VRF, tendo en conta o perfil de tráfico que necesita o cliente (as etiquetas de perfil son seleccionadas para cada porto de acceso, en función dos valores de precedencia ip 0,1,3,5, XNUMX).

Se por algún motivo non podemos organizar completamente a última milla para o cliente, por exemplo, a oficina do cliente está situada nun centro de negocios, onde outro provedor é unha prioridade, ou simplemente non temos o noso punto de presenza preto, entón anteriormente clientes tivo que crear varias redes IPVPN en diferentes provedores (non a arquitectura máis rendible) ou resolver de forma independente os problemas coa organización do acceso ao teu VRF a través de Internet.

Moitos fixeron isto instalando unha pasarela de Internet IPVPN: instalaron un enrutador de fronteira (hardware ou algunha solución baseada en Linux), conectaron a el unha canle IPVPN cun porto e unha canle de Internet co outro, lanzaron o seu servidor VPN nel e conectaron usuarios a través da súa propia pasarela VPN. Naturalmente, tal esquema tamén crea cargas: tal infraestrutura debe construírse e, o máis inconveniente, operar e desenvolver.

Para facilitarlles a vida aos nosos clientes, instalamos un concentrador VPN centralizado e organizamos o soporte para conexións a través de Internet mediante IPSec, é dicir, agora os clientes só precisan configurar o seu enrutador para traballar co noso concentrador VPN a través dun túnel IPSec a través de calquera Internet pública. , e liberamos o tráfico deste cliente ao seu VRF.

Quen necesitará

- Para aqueles que xa teñen unha gran rede IPVPN e necesitan novas conexións en pouco tempo.

- Calquera persoa que, por algún motivo, queira transferir parte do tráfico da Internet pública a IPVPN, pero atopouse previamente con limitacións técnicas asociadas a varios provedores de servizos.

- Para aqueles que actualmente teñen varias redes VPN dispares en diferentes operadores de telecomunicacións. Hai clientes que organizaron con éxito IPVPN desde Beeline, Megafon, Rostelecom, etc. Para facelo máis doado, só pode permanecer na nosa única VPN, cambiar todas as outras canles doutros operadores a Internet e, a continuación, conectarse a Beeline IPVPN a través de IPSec e a Internet desde estes operadores.

- Para aqueles que xa teñen unha rede IPVPN superposta en Internet.

Se implementas todo connosco, os clientes recibirán soporte completo para VPN, redundancia de infraestrutura seria e configuracións estándar que funcionarán en calquera enrutador ao que estean acostumados (xa sexa Cisco, incluso Mikrotik, o principal é que poida soportar correctamente). IPSec/IKEv2 con métodos de autenticación estandarizados). Por certo, sobre IPSec, agora só o admitimos, pero pensamos lanzar un funcionamento completo tanto de OpenVPN como de Wireguard, para que os clientes non poidan depender do protocolo e sexa aínda máis fácil levar e transferirnos todo. e tamén queremos comezar a conectar clientes desde ordenadores e dispositivos móbiles (solucións integradas no SO, Cisco AnyConnect e strongSwan e similares). Con este enfoque, a construción de facto da infraestrutura pódese entregar de forma segura ao operador, deixando só a configuración do CPE ou host.

Como funciona o proceso de conexión para o modo IPSec:

- O cliente deixa ao seu xestor unha solicitude na que indica a velocidade de conexión necesaria, o perfil de tráfico e os parámetros de enderezo IP para o túnel (por defecto, unha subrede con máscara /30) e o tipo de enrutamento (estático ou BGP). Para transferir rutas ás redes locais do cliente na oficina conectada, utilízanse os mecanismos IKEv2 da fase do protocolo IPSec usando a configuración adecuada no enrutador do cliente, ou anúncianse a través de BGP en MPLS desde o BGP AS privado especificado na aplicación do cliente. . Así, a información sobre as rutas das redes cliente está completamente controlada polo cliente a través da configuración do router cliente.

- En resposta do seu xestor, o cliente recibe datos contables para incluír no seu VRF do formulario:

- Enderezo IP VPN-HUB

- Iniciar sesión

- Contrasinal de autenticación

- Configura CPE, a continuación, por exemplo, dúas opcións de configuración básicas:

Opción para Cisco:

anel de chaves crypto ikev2 BeelineIPsec_keyring

par Beeline_VPNHub

enderezo 62.141.99.183 – Hub VPN Beeline

pre-shared-key <contrasinal de autenticación>

!

Para a opción de enrutamento estático, pódense especificar rutas a redes accesibles a través do Vpn-hub na configuración IKEv2 e aparecerán automaticamente como rutas estáticas na táboa de enrutamento CE. Estes axustes tamén se poden facer mediante o método estándar de establecer rutas estáticas (ver a continuación).política de autorización criptográfica ikev2 FlexClient-author

Enrutamento a redes detrás do enrutador CE: unha configuración obrigatoria para o enrutamento estático entre CE e PE. A transferencia de datos de ruta ao PE realízase automaticamente cando se eleva o túnel mediante a interacción IKEv2.

conxunto de rutas remoto ipv4 10.1.1.0 255.255.255.0 –Rede local de oficinas

!

Perfil criptográfico ikev2 BeelineIPSec_profile

identidade local <iniciar sesión>

autenticación local precompartido

autenticación precompartida remota

anel de chaves local BeelineIPsec_keyring

aaa grupo de autorización psk list group-author-list FlexClient-author

!

cliente cripto ikev2 flexvpn BeelineIPsec_flex

par 1 Beeline_VPNHub

Client connect Tunnel1

!

Crypto ipsec transform-set TRANSFORM1 esp-aes 256 esp-sha256-hmac

túnel de modo

!

Perfil de cripto ipsec predeterminado

conxunto transformar-conxunto TRANSFORM1

establecer ikev2-profile BeelineIPSec_profile

!

Túnel de interface 1

enderezo IP 10.20.1.2 255.255.255.252 -Enderezo do túnel

fonte do túnel GigabitEthernet0/2 -Interface de acceso a Internet

modo túnel ipsec ipv4

Dinámica do destino do túnel

protección de túnel perfil ipsec predeterminado

!

As rutas ás redes privadas do cliente accesibles a través do concentrador VPN de Beeline pódense configurar de forma estática.ruta ip 172.16.0.0 255.255.0.0 Tunnel1

ruta ip 192.168.0.0 255.255.255.0 Tunnel1Opción para Huawei (ar160/120):

como nome-local <iniciar sesión>

#

nome acl ipsec 3999

regra 1 permitir ip source 10.1.1.0 0.0.0.255 –Rede local de oficinas

#

aaa

esquema de servizos IPSEC

conxunto de rutas acl 3999

#

proposta ipsec ipsec

algoritmo de autenticación esp sha2-256

algoritmo de cifrado esp aes-256

#

como a proposta predeterminada

algoritmo de cifrado aes-256

grupo dh 2

algoritmo de autenticación sha2-256

método de autenticación precompartido

algoritmo de integridade hmac-sha2-256

prf hmac-sha2-256

#

ike peer ipsec

pre-shared-key simple <contrasinal de autenticación>

local-id-type fqdn

IP de tipo ID remoto

enderezo remoto 62.141.99.183 – Hub VPN Beeline

esquema de servizos IPSEC

solicitude de intercambio de configuración

config-exchange set aceptar

envío de conxunto de intercambio de configuración

#

perfil ipsec ipsecprof

ike-peer ipsec

proposta ipsec

#

Túnel de interface 0/0/0

enderezo IP 10.20.1.2 255.255.255.252 -Enderezo do túnel

protocolo túnel ipsec

fonte GigabitEthernet0/0/1 -Interface de acceso a Internet

perfil ipsec ipsecprof

#

As rutas ás redes privadas do cliente accesibles a través do concentrador VPN de Beeline pódense configurar de forma estáticaip route-static 192.168.0.0 255.255.255.0 Tunnel0/0/0

ip route-static 172.16.0.0 255.255.0.0 Tunnel0/0/0

O diagrama de comunicación resultante é algo así:

Se o cliente non ten algúns exemplos da configuración básica, normalmente axudamos coa súa formación e poñémolos a disposición de todos os demais.

Só queda conectar o CPE a Internet, facer ping á parte de resposta do túnel VPN e a calquera host dentro da VPN, e xa está, podemos supoñer que se fixo a conexión.

No seguinte artigo contarémosche como combinamos este esquema con IPSec e Redundancia MultiSIM usando Huawei CPE: instalamos o noso Huawei CPE para clientes, que pode usar non só unha canle de Internet por cable, senón tamén 2 tarxetas SIM diferentes, e o CPE. Reconstrúe automaticamente o túnel IPSec mediante WAN con cable ou por radio (LTE#1/LTE#2), logrando unha alta tolerancia a fallos do servizo resultante.

Un agradecemento especial aos nosos compañeiros de RnD por preparar este artigo (e, de feito, aos autores destas solucións técnicas)!

Fonte: www.habr.com