SonarQube é unha plataforma de garantía de calidade de código de fonte aberta que admite unha ampla gama de linguaxes de programación e proporciona informes sobre métricas como a duplicación de código, o cumprimento dos estándares de codificación, a cobertura de probas, a complexidade do código, posibles erros e moito máis. SonarQube visualiza convenientemente os resultados da análise e permítelle seguir a dinámica do desenvolvemento do proxecto ao longo do tempo.

Obxectivo: mostrar aos desenvolvedores o estado do control de calidade do código fonte en SonarQube.

Hai dúas solucións:

- Executa un script para comprobar o estado do control de calidade do código fonte en SonarQube. Se o control de calidade do código fonte en SonarQube non pasa, falla a montaxe.

- Mostra o estado do control de calidade do código fonte na páxina principal do proxecto.

Instalación de SonarQube

Para instalar sonarqube desde paquetes rpm, utilizaremos o repositorio .

Imos instalar o paquete de repositorio para CentOS 7.

yum install -y https://harbottle.gitlab.io/harbottle-main/7/x86_64/harbottle-main-release.rpmInstalamos o propio sonarqube.

yum install -y sonarqubeDurante a instalación, instalaranse a maioría dos complementos, pero cómpre instalar findbugs e pmd

yum install -y sonarqube-findbugs sonarqube-pmdInicie o servizo e engádeo ao inicio

systemctl start sonarqube

systemctl enable sonarqubeSe leva moito tempo cargarse, engade un xerador de números aleatorios /dev/./urandom ao final das opcións sonar.web.javaOpts

sonar.web.javaOpts=другие параметры -Djava.security.egd=file:/dev/urandomExecución dun script para comprobar o estado do control de calidade do código fonte en SonarQube.

Desafortunadamente, o complemento sonar-break-maven-plugin non se actualizou desde hai moito tempo. Entón imos escribir o noso propio guión.

Para probar utilizaremos o repositorio .

Importando a Gitlab. Engade o ficheiro .gitlab-ci.yml:

variables:

MAVEN_OPTS: "-Dhttps.protocols=TLSv1.2 -Dmaven.repo.local=~/.m2/repository -Dorg.slf4j.simpleLogger.log.org.apache.maven.cli.transfer.Slf4jMavenTransferListener=WARN -Dorg.slf4j.simpleLogger.showDateTime=true -Djava.awt.headless=true"

MAVEN_CLI_OPTS: "--batch-mode --errors --fail-at-end --show-version -DinstallAtEnd=true -DdeployAtEnd=true"

SONAR_HOST_URL: "http://172.26.9.226:9000"

LOGIN: "admin" # логин sonarqube

PASSWORD: "admin" # пароль sonarqube

cache:

paths:

- .m2/repository

build:

image: maven:3.3.9-jdk-8

stage: build

script:

- apt install -y jq || true

- mvn $MAVEN_CLI_OPTS -Dmaven.test.failure.ignore=true org.jacoco:jacoco-maven-plugin:0.8.5:prepare-agent clean verify org.jacoco:jacoco-maven-plugin:0.8.5:report

- mvn $MAVEN_CLI_OPTS -Dmaven.test.skip=true verify sonar:sonar -Dsonar.host.url=$SONAR_HOST_URL -Dsonar.login=$LOGIN -Dsonar.password=$PASSWORD -Dsonar.gitlab.project_id=$CI_PROJECT_PATH -Dsonar.gitlab.commit_sha=$CI_COMMIT_SHA -Dsonar.gitlab.ref_name=$CI_COMMIT_REF_NAME

- export URL=$(cat target/sonar/report-task.txt | grep ceTaskUrl | cut -c11- ) #URL where report gets stored

- echo $URL

- |

while : ;do

curl -k -u "$LOGIN":"$PASSWORD" "$URL" -o analysis.txt

export status=$(cat analysis.txt | jq -r '.task.status') #Status as SUCCESS, CANCELED, IN_PROGRESS or FAILED

echo $status

if [ ${status} == "SUCCESS" ];then

echo "SONAR ANALYSIS SUCCESS";

break

fi

sleep 5

done

- curl -k -u "$LOGIN":"$PASSWORD" "$URL" -o analysis.txt

- export status=$(cat analysis.txt | jq -r '.task.status') #Status as SUCCESS, CANCELED or FAILED

- export analysisId=$(cat analysis.txt | jq -r '.task.analysisId') #Get the analysis Id

- |

if [ "$status" == "SUCCESS" ]; then

echo -e "SONAR ANALYSIS SUCCESSFUL...ANALYSING RESULTS";

curl -k -u "$LOGIN":"$PASSWORD" "$SONAR_HOST_URL/api/qualitygates/project_status?analysisId=$analysisId" -o result.txt; #Analysis result like critical, major and minor issues

export result=$(cat result.txt | jq -r '.projectStatus.status');

if [ "$result" == "ERROR" ];then

echo -e "91mSONAR RESULTS FAILED";

echo "$(cat result.txt | jq -r '.projectStatus.conditions')"; #prints the critical, major and minor violations

exit 1 #breaks the build for violations

else

echo -e "SONAR RESULTS SUCCESSFUL";

echo "$(cat result.txt | jq -r '.projectStatus.conditions')";

exit 0

fi

else

echo -e "e[91mSONAR ANALYSIS FAILEDe[0m";

exit 1 #breaks the build for failure in Step2

fi

tags:

- dockerO ficheiro .gitlab-ci.yml non é perfecto. Probouse se as tarefas de dixitalización en sonarqube remataron co estado: "ÉXITO". Polo de agora non houbo outros estados. En canto haxa outros estados, corrixirei .gitlab-ci.yml nesta publicación.

Mostrando o estado do control de calidade do código fonte na páxina principal do proxecto

Instalando o complemento para SonarQube

yum install -y sonarqube-qualinsight-badgesImos a SonarQube en

Crea un usuario habitual, por exemplo "insignias".

Inicie sesión en SonarQube con este usuario.

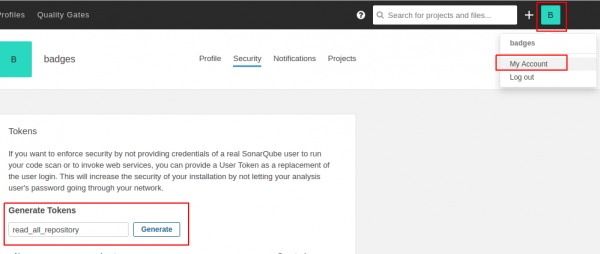

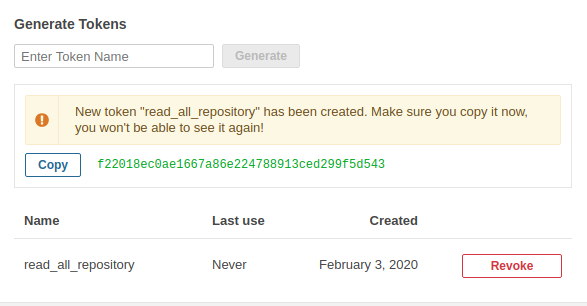

Vai a "A miña conta", crea un novo token, por exemplo co nome "read_all_repository" e fai clic en "Xenerate".

Vemos que apareceu unha ficha. Aparecerá só 1 vez.

Inicie sesión como administrador.

Vaia a Configuración -> Insignias SVG

Copia este token no campo "Ficha de distintivo de actividade" e fai clic no botón Gardar.

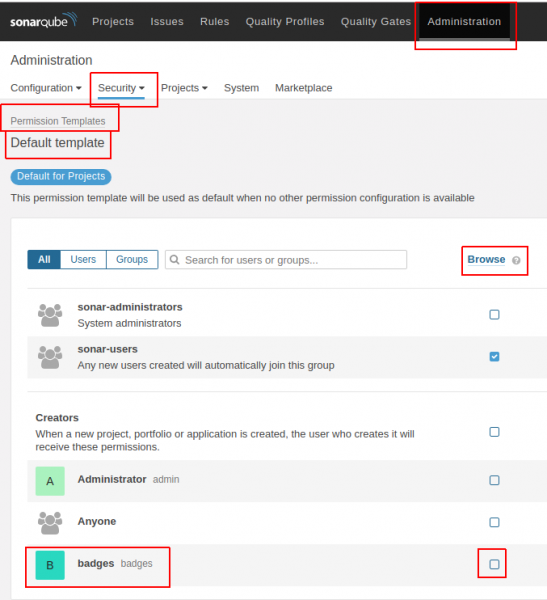

Vaia a Administración -> Seguridade -> Modelos de permisos -> Modelo predeterminado (e outros modelos que terá).

O usuario de distintivos debe ter marcada a caixa de verificación "Examinar".

Probando.

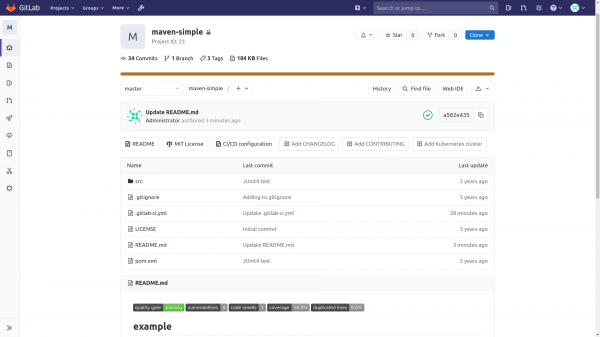

Por exemplo, tomemos o proxecto .

Imos importar este proxecto.

Engade o ficheiro .gitlab-ci.yml á raíz do proxecto co seguinte contido.

variables:

MAVEN_OPTS: "-Dhttps.protocols=TLSv1.2 -Dmaven.repo.local=~/.m2/repository -Dorg.slf4j.simpleLogger.log.org.apache.maven.cli.transfer.Slf4jMavenTransferListener=WARN -Dorg.slf4j.simpleLogger.showDateTime=true -Djava.awt.headless=true"

MAVEN_CLI_OPTS: "--batch-mode --errors --fail-at-end --show-version -DinstallAtEnd=true -DdeployAtEnd=true"

SONAR_HOST_URL: "http://172.26.9.115:9000"

LOGIN: "admin" # логин sonarqube

PASSWORD: "admin" # пароль sonarqube

cache:

paths:

- .m2/repository

build:

image: maven:3.3.9-jdk-8

stage: build

script:

- mvn $MAVEN_CLI_OPTS -Dmaven.test.failure.ignore=true org.jacoco:jacoco-maven-plugin:0.8.5:prepare-agent clean verify org.jacoco:jacoco-maven-plugin:0.8.5:report

- mvn $MAVEN_CLI_OPTS -Dmaven.test.skip=true verify sonar:sonar -Dsonar.host.url=$SONAR_HOST_URL -Dsonar.login=$LOGIN -Dsonar.password=$PASSWORD -Dsonar.gitlab.project_id=$CI_PROJECT_PATH -Dsonar.gitlab.commit_sha=$CI_COMMIT_SHA -Dsonar.gitlab.ref_name=$CI_COMMIT_REF_NAME

tags:

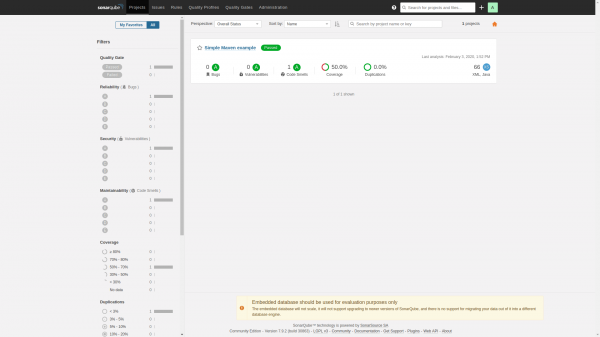

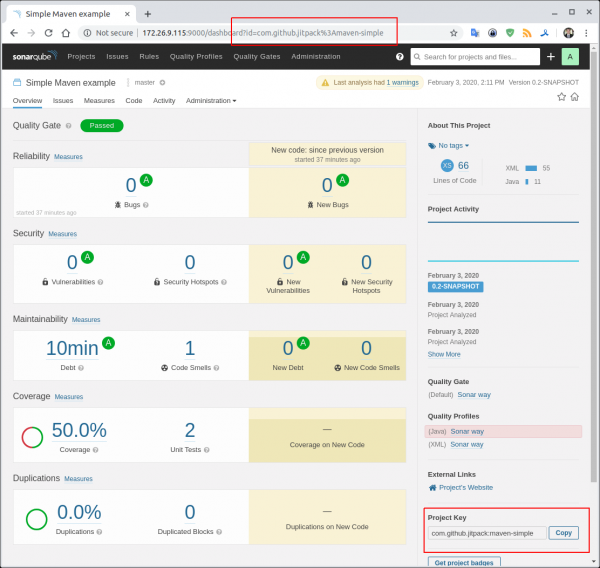

- dockerEn SonarQube o proxecto terá o seguinte aspecto:

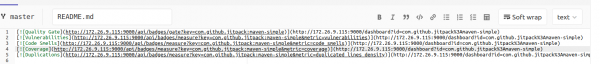

Engade bolsas a README.md e terán o seguinte aspecto:

O código de visualización dos distintivos ten o seguinte aspecto:

Analizando a cadea de visualización de distintivos:

[](http://172.26.9.115:9000/dashboard?id=com.github.jitpack%3Amaven-simple)

[](http://172.26.9.115:9000/dashboard?id=id-проекта)

[](http://172.26.9.115:9000/dashboard?id=com.github.jitpack%3Amaven-simple)

[](http://172.26.9.115:9000/dashboard?id=id-проекта)Onde obter/verificar a clave do proxecto e a identificación do proxecto.

A clave do proxecto está na parte inferior dereita. O URL contén o ID do proxecto.

As opcións para obter métricas poden ser .

Todas as solicitudes de extracción de melloras, correccións de erros .

Chat de Telegram sobre SonarQube

Chat de Telegram sobre DevSecOps: DevOps seguro

Fonte: www.habr.com