Svatko tko je pokušao pokrenuti virtualni stroj u oblaku dobro je svjestan da će standardni RDP port, ako se ostavi otvoren, gotovo odmah biti napadnut valovima brute force pokušaja lozinke s raznih IP adresa diljem svijeta.

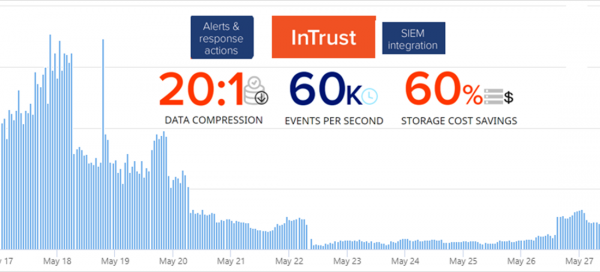

U ovom ću članku pokazati kako Možete konfigurirati automatski odgovor na grubu silu lozinke dodavanjem novog pravila vatrozidu. InTrust je za prikupljanje, analizu i pohranjivanje nestrukturiranih podataka, koji već ima stotine unaprijed definiranih reakcija na razne vrste napada.

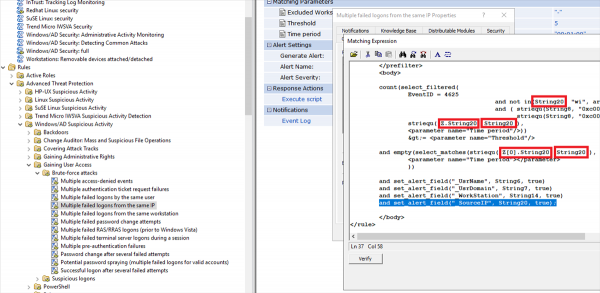

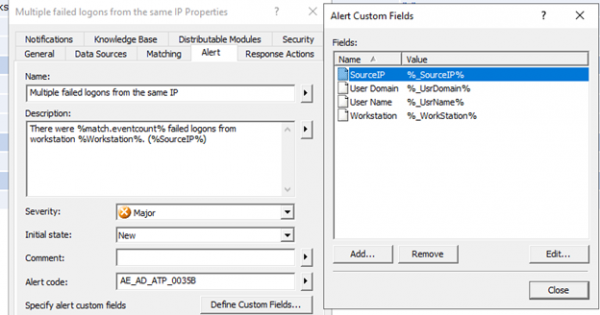

U Quest InTrustu možete konfigurirati radnje odgovora kada se pravilo pokrene. Od agenta za prikupljanje zapisa, InTrust prima poruku o neuspješnom pokušaju autorizacije na radnoj stanici ili poslužitelju. Da biste konfigurirali dodavanje novih IP adresa u vatrozid, morate kopirati postojeće prilagođeno pravilo za otkrivanje višestrukih neuspjelih autorizacija i otvoriti njegovu kopiju za uređivanje:

Događaji u časopisima Windows koristite takozvani InsertionString. (ovo je neuspješna prijava na sustav) i vidjet ćete da su polja koja nas zanimaju pohranjena u InsertionString14 (Workstation Name) i InsertionString20 (Source Network Address).Pri napadu s Interneta polje Workstation Name će najvjerojatnije biti prazno, pa je ovo mjesto važno zamijeniti vrijednošću iz izvorne mrežne adrese.

Ovako izgleda tekst događaja 4625:

An account failed to log on.

Subject:

Security ID: S-1-5-21-1135140816-2109348461-2107143693-500

Account Name: ALebovsky

Account Domain: LOGISTICS

Logon ID: 0x2a88a

Logon Type: 2

Account For Which Logon Failed:

Security ID: S-1-0-0

Account Name: Paul

Account Domain: LOGISTICS

Failure Information:

Failure Reason: Account locked out.

Status: 0xc0000234

Sub Status: 0x0

Process Information:

Caller Process ID: 0x3f8

Caller Process Name: C:WindowsSystem32svchost.exe

Network Information:

Workstation Name: DCC1

Source Network Address: ::1

Source Port: 0

Detailed Authentication Information:

Logon Process: seclogo

Authentication Package: Negotiate

Transited Services: -

Package Name (NTLM only): -

Key Length: 0

This event is generated when a logon request fails. It is generated on the computer where access was attempted.

The Subject fields indicate the account on the local system which requested the logon. This is most commonly a service such as the Server service, or a local process such as Winlogon.exe or Services.exe.

The Logon Type field indicates the kind of logon that was requested. The most common types are 2 (interactive) and 3 (network).

The Process Information fields indicate which account and process on the system requested the logon.

The Network Information fields indicate where a remote logon request originated. Workstation name is not always available and may be left blank in some cases.

The authentication information fields provide detailed information about this specific logon request.

- Transited services indicate which intermediate services have participated in this logon request.

- Package name indicates which sub-protocol was used among the NTLM protocols.

- Key length indicates the length of the generated session key. This will be 0 if no session key was requested.

Osim toga, tekstu događaja dodat ćemo vrijednost adrese izvorne mreže.

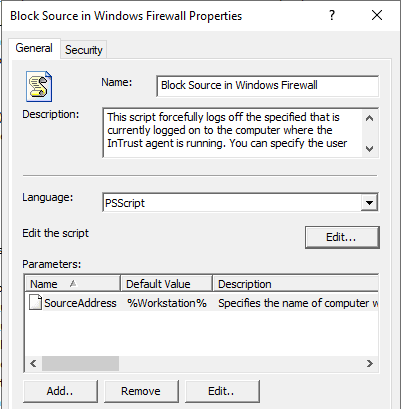

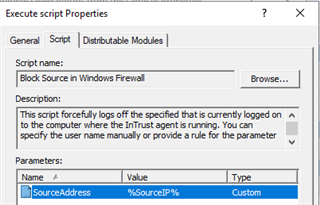

Zatim morate dodati skriptu koja će blokirati IP adresu u vatrozidu WindowsU nastavku je primjer koji se može koristiti za to.

Skripta za postavljanje vatrozida

param(

[Parameter(Mandatory = $true)]

[ValidateNotNullOrEmpty()]

[string]

$SourceAddress

)

$SourceAddress = $SourceAddress.Trim()

$ErrorActionPreference = 'Stop'

$ruleName = 'Quest-InTrust-Block-Failed-Logons'

$ruleDisplayName = 'Quest InTrust: Blocks IP addresses from failed logons'

function Get-BlockedIps {

(Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue | get-netfirewalladdressfilter).RemoteAddress

}

$blockedIps = Get-BlockedIps

$allIps = [array]$SourceAddress + [array]$blockedIps | Select-Object -Unique | Sort-Object

if (Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue) {

Set-NetFirewallRule -Name $ruleName -RemoteAddress $allIps

} else {

New-NetFirewallRule -Name $ruleName -DisplayName $ruleDisplayName -Direction Inbound -Action Block -RemoteAddress $allIps

}

Sada možete promijeniti naziv i opis pravila kako biste izbjegli zabunu kasnije.

Sada trebate dodati ovu skriptu kao odgovor na pravilo, omogućiti pravilo i osigurati da je odgovarajuće pravilo omogućeno u politici praćenja u stvarnom vremenu. Agentu mora biti omogućeno pokretanje skripte odgovora i mora imati naveden točan parametar.

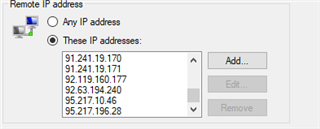

Nakon završenih postavki broj neuspješnih autorizacija smanjio se za 80%. Dobit? Kakav sjajan!

Ponekad se opet dogodi mali porast, ali to je zbog pojave novih izvora napada. Onda sve opet počne propadati.

Tijekom tjedan dana rada, 66 IP adresa dodano je u pravilo vatrozida.

Ispod je tablica s 10 uobičajenih korisničkih imena koja su korištena za pokušaje autorizacije.

Korisničko ime

Broj

U postocima

administrator

1220235

40.78

admin

672109

22.46

korisnik

219870

7.35

zgrčeno

126088

4.21

contoso.com

73048

2.44

administrator

55319

1.85

server

39403

1.32

sgazlabdc01.contoso.com

32177

1.08

administrateur

32377

1.08

sgazlabdc01

31259

1.04

Recite nam u komentarima kako reagirate na prijetnje informacijskoj sigurnosti. Koji sustav koristite i koliko je zgodan?

Ako ste zainteresirani vidjeti InTrust na djelu, u obrascu za povratne informacije na našoj web stranici ili mi pišite u osobnoj poruci.

Pročitajte naše ostale članke o informacijskoj sigurnosti:

(popularan članak)

Izvor: www.habr.com