Miért?

Azáltal, hogy a tekintélyelvű rezsimek egyre cenzúrázzák az internetet, egyre több hasznos internetes forrást és webhelyet blokkolnak. Beleértve a műszaki információkat.

Így lehetetlenné válik az internet teljes körű használata, és sérti a szólásszabadsághoz fűződő alapvető jogot, amely a törvényben rögzített. .

Cikk 19

Mindenkinek joga van a vélemény- és véleményszabadsághoz; ez a jog magában foglalja a beavatkozás nélküli véleménynyilvánítás szabadságát, valamint az információk és ötletek keresésének, fogadásának és terjesztésének szabadságát bármilyen médián keresztül, határoktól függetlenül.

Ebben az útmutatóban 6 lépésben telepítjük saját ingyenes szoftverünket*. technológia alapján , felhő infrastruktúrában (AWS), ingyenes fiók használatával (12 hónapig) által kezelt példányon (virtuális gépen). .

Igyekeztem ezt a bemutatót a lehető legbarátságosabbá tenni a nem informatikával foglalkozó emberek számára. Az egyetlen dolog, amire szükség van, az a kitartás az alábbiakban leírt lépések megismétlésében.

Megjegyzés

- Az AWS biztosítja 12 hónapig, havi 15 gigabájt forgalommal.

- Ennek a kézikönyvnek a legfrissebb verziója a következő címen érhető el

szakaszában

- Regisztráljon egy ingyenes AWS-fiókot

- Hozzon létre egy AWS-példányt

- Csatlakozás egy AWS-példányhoz

- Konfiguráció Wireguard

- VPN-kliensek konfigurálása

- A VPN telepítés helyességének ellenőrzése

Hasznos Linkek

1. AWS-fiók regisztrálása

Az ingyenes AWS-fiók regisztrációjához valós telefonszámra és érvényes Visa vagy Mastercard hitelkártyára van szükség. Javaslom az ingyenes virtuális kártyák használatát vagy . A kártya érvényességének ellenőrzéséhez a regisztráció során 1 dollárt vonnak le, amelyet később visszaküldenek.

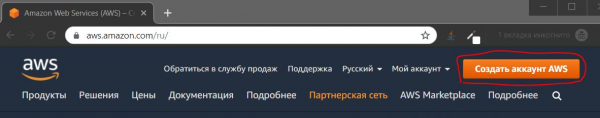

1.1. Az AWS Management Console megnyitása

Nyissa meg a böngészőt, és lépjen a következő helyre:

Kattintson a "Regisztráció" gombra

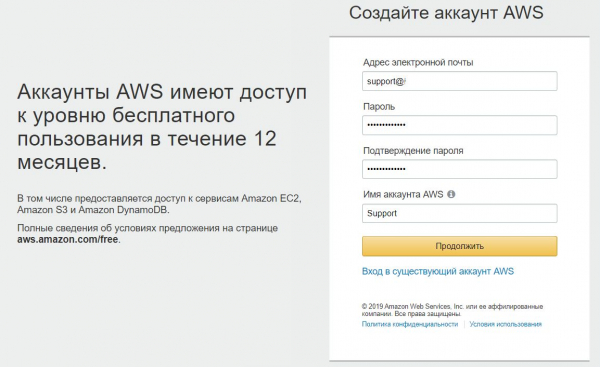

1.2. Személyes adatok kitöltése

Töltse ki az adatokat, majd kattintson a "Tovább" gombra

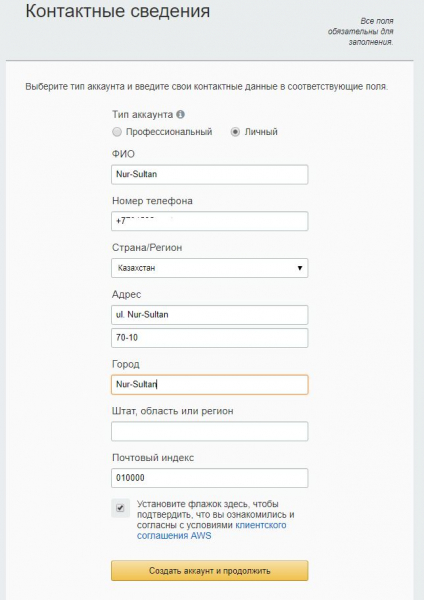

1.3. Elérhetőségek kitöltése

Töltse ki az elérhetőségi adatokat.

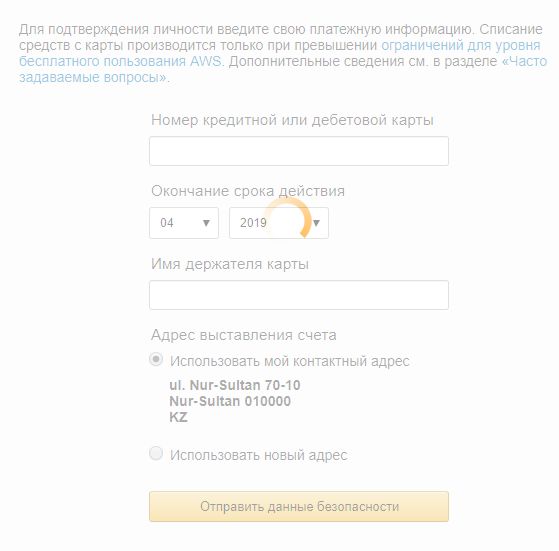

1.4. Fizetési adatok megadása.

Kártyaszám, lejárati dátum és a kártyabirtokos neve.

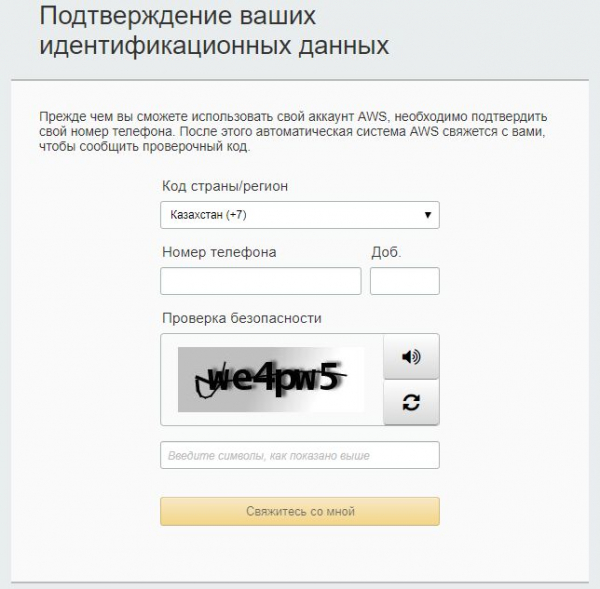

1.5. Számlaellenőrzés

Ebben a szakaszban a telefonszám megerősítésre kerül, és 1 dollár közvetlenül levonásra kerül a fizetési kártyáról. Egy 4 számjegyű kód jelenik meg a számítógép képernyőjén, és a megadott telefon hívást fogad az Amazontól. Hívás közben a képernyőn látható kódot kell tárcsáznia.

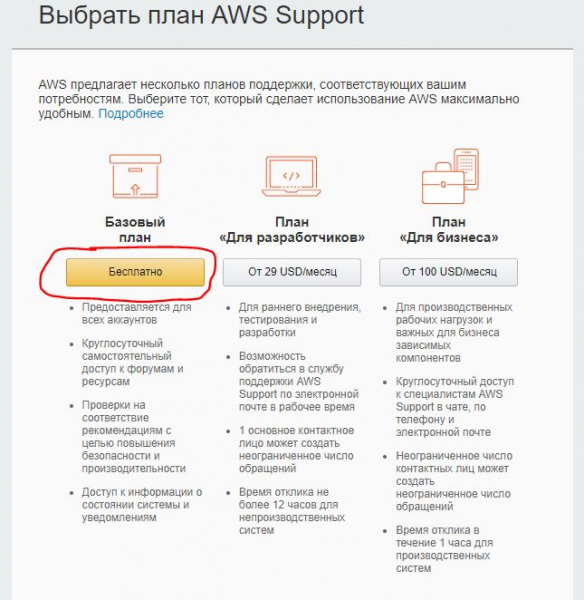

1.6. Díjcsomag választás.

Választás – Alapcsomag (ingyenes)

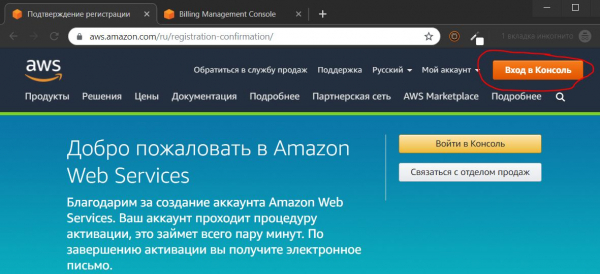

1.7. Jelentkezzen be a felügyeleti konzolba

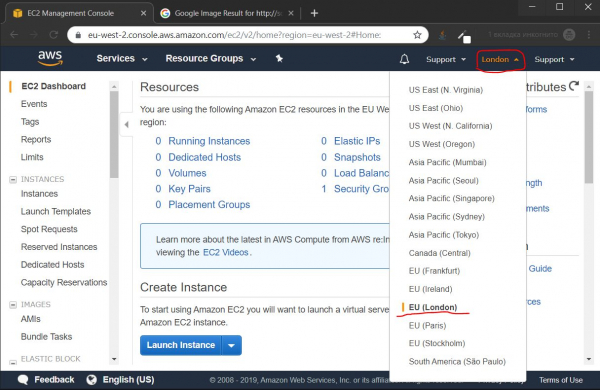

1.8. Az adatközpont helyének kiválasztása

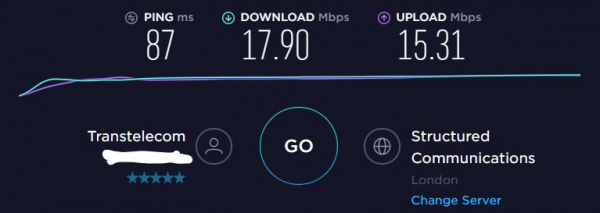

1.8.1. Sebesség teszt

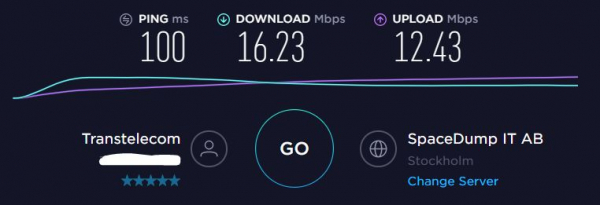

Mielőtt adatközpontot választana, ajánlatos tesztelni a legközelebbi adatközpontokhoz való hozzáférés sebessége, az én tartózkodási helyemen a következő eredményeket kaptam:

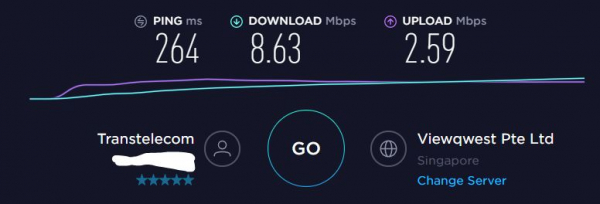

- Singapore

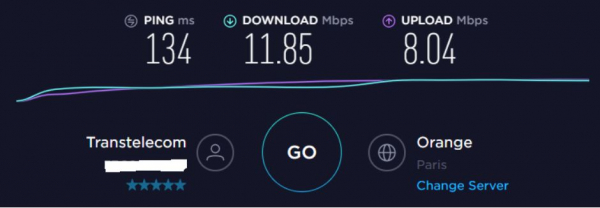

- Párizs

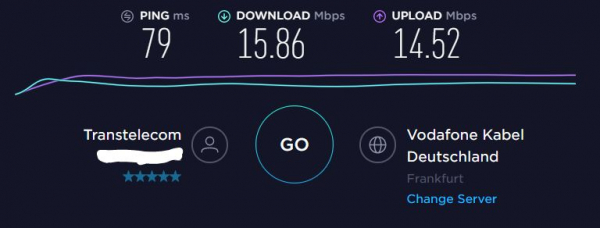

- Frankfurt

- Stockholm

- London

A londoni adatközpont mutatja a legjobb eredményeket a sebesség tekintetében. Így ezt választottam további testreszabáshoz.

2. Hozzon létre egy AWS-példányt

2.1 Hozzon létre egy virtuális gépet

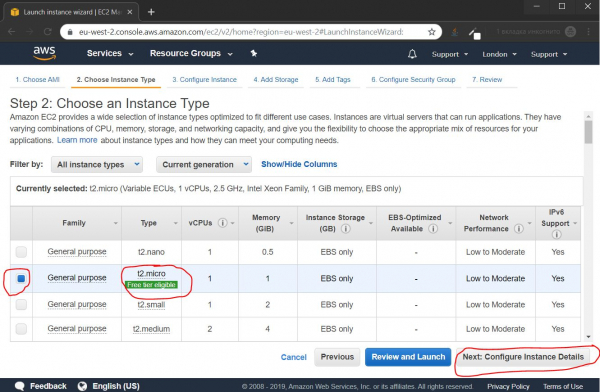

2.1.1. Példánytípus kiválasztása

Alapértelmezésben a t2.micro példány van kiválasztva, amire szükségünk van, csak nyomja meg a gombot Következő: Példány részleteinek konfigurálása

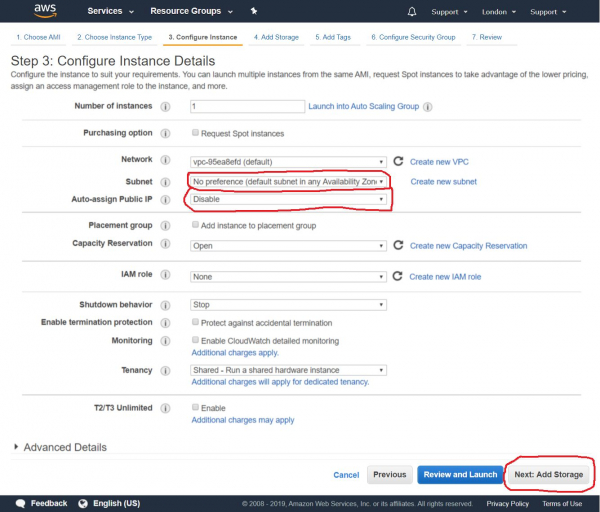

2.1.2. Példányopciók beállítása

A jövőben állandó nyilvános IP-t fogunk csatlakoztatni a példányunkhoz, ezért ebben a szakaszban kikapcsoljuk a nyilvános IP-cím automatikus hozzárendelését, és megnyomjuk a gombot. Következő: Tárhely hozzáadása

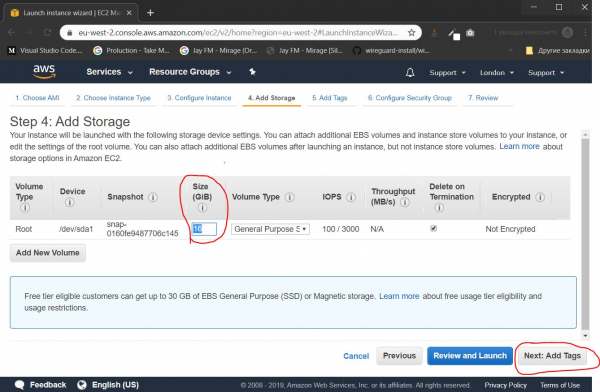

2.1.3. Tároló csatlakozás

Adja meg a "merevlemez" méretét. Céljainkra elég 16 gigabájt, és megnyomjuk a gombot Következő: Címkék hozzáadása

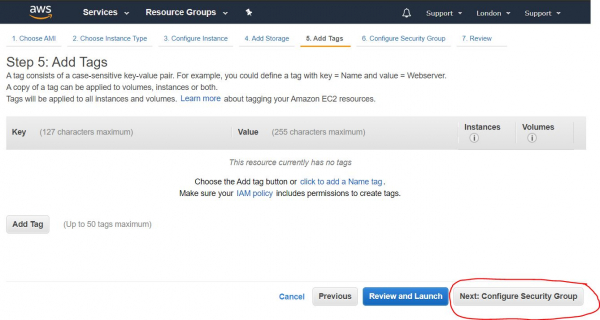

2.1.4. Címkék beállítása

Ha több példányt hoztunk létre, akkor azokat az adminisztráció megkönnyítése érdekében címkék szerint csoportosíthatjuk. Ebben az esetben ez a funkció felesleges, azonnal nyomja meg a gombot Következő: Biztonsági csoport konfigurálása

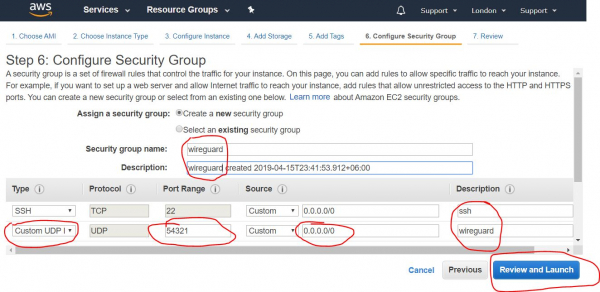

2.1.5. Portok nyitása

Ebben a lépésben a szükséges portok megnyitásával konfiguráljuk a tűzfalat. A nyitott portok halmazát biztonsági csoportnak nevezik. Létre kell hoznunk egy új biztonsági csoportot, adjunk neki egy nevet, leírást, adjunk hozzá egy UDP portot (Custom UDP Rule), a Rort Range mezőben adjunk hozzá egy portszámot a tartományból 49152-65535. Ebben az esetben az 54321-es portot választottam.

A szükséges adatok kitöltése után kattintson a gombra Tekintse át és indítsa el

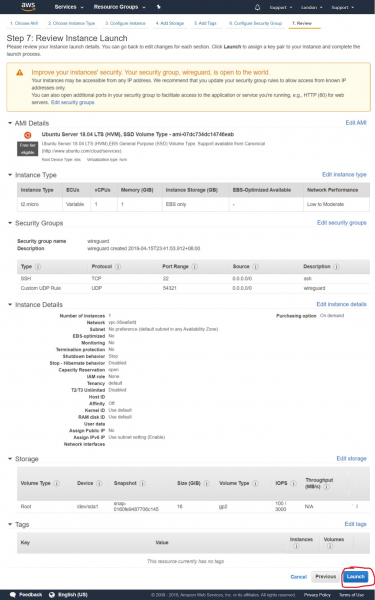

2.1.6. Az összes beállítás áttekintése

Ezen az oldalon található egy áttekintés a példányunk összes beállításáról, ellenőrizzük, hogy minden beállítás rendben van-e, majd megnyomjuk a gombot Indít

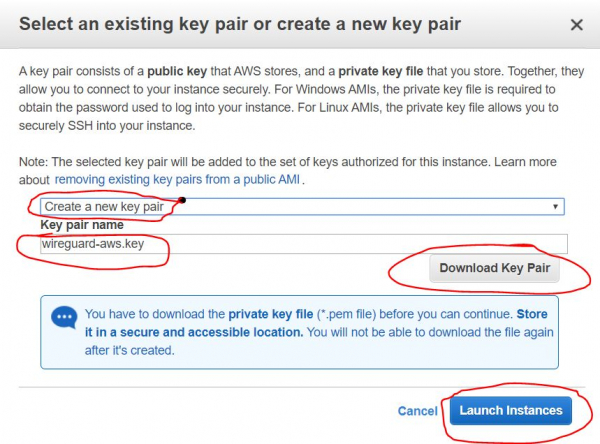

2.1.7. Hozzáférési kulcsok létrehozása

Ezután megjelenik egy párbeszédpanel, amely felajánlja egy meglévő SSH-kulcs létrehozását vagy hozzáadását, amellyel később távolról csatlakozunk a példányunkhoz. Új kulcs létrehozásához az "Új kulcspár létrehozása" opciót választjuk. Adjon nevet, és kattintson a gombra Töltse le a kulcspárta generált kulcsok letöltéséhez. Mentse el őket egy biztonságos helyre a helyi számítógépen. A letöltés után kattintson a gombra. Indítsa el a Példányokat

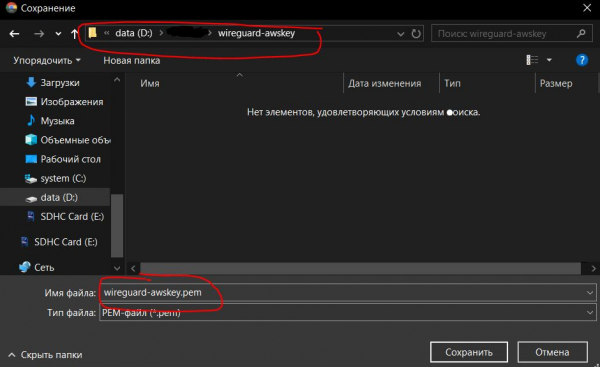

2.1.7.1. Hozzáférési kulcsok mentése

Itt látható az előző lépésből generált kulcsok mentésének lépése. Miután megnyomtuk a gombot Töltse le a kulcspárt, a kulcs *.pem kiterjesztésű tanúsítványfájlként kerül mentésre. Ebben az esetben nevet adtam neki wireguard-awskey.pem

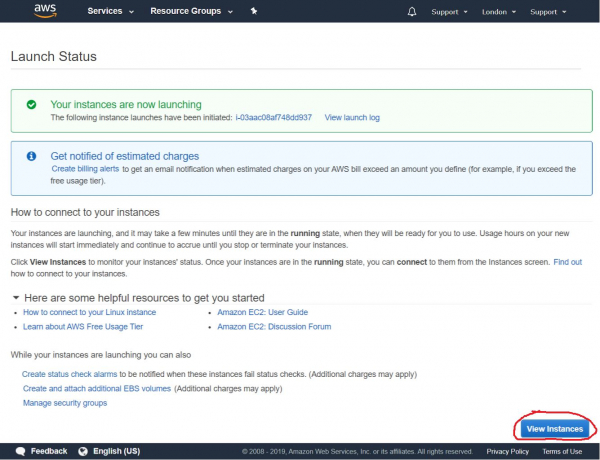

2.1.8. A példánylétrehozási eredmények áttekintése

Ezután üzenetet látunk az imént létrehozott példány sikeres elindításáról. A gombra kattintva a példányaink listájához juthatunk példányok megtekintése

2.2. Külső IP-cím létrehozása

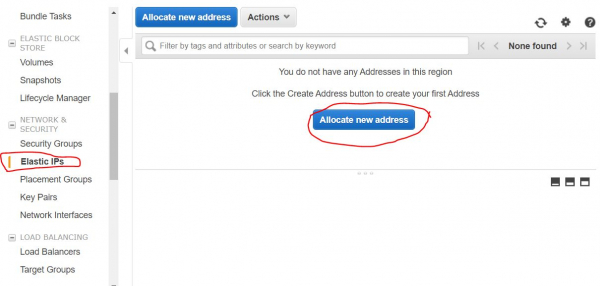

2.2.1. Külső IP létrehozásának megkezdése

Ezután létre kell hoznunk egy állandó külső IP-címet, amelyen keresztül csatlakozunk a VPN-kiszolgálónkhoz. Ehhez válassza ki az elemet a képernyő bal oldalán található navigációs panelen Rugalmas IP -k kategóriából HÁLÓZAT ÉS BIZTONSÁG és nyomja meg a gombot Új cím kiosztása

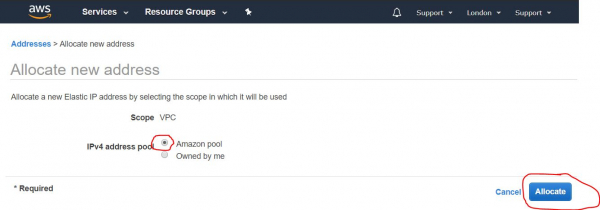

2.2.2. Külső IP létrehozásának konfigurálása

A következő lépésben engedélyeznünk kell az opciót Amazon medence (alapértelmezés szerint engedélyezve van), és kattintson a gombra Kioszt

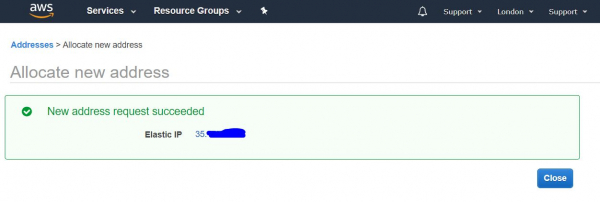

2.2.3. A külső IP-cím létrehozásának eredményeinek áttekintése

A következő képernyőn megjelenik a kapott külső IP-cím. Javasolt megjegyezni, sőt jobb, ha le is írjuk. többször is jól fog jönni a VPN szerver további beállításánál és használatánál. Ebben az útmutatóban az IP-címet használom példaként. 4.3.2.1. Miután megadta a címet, nyomja meg a gombot közel

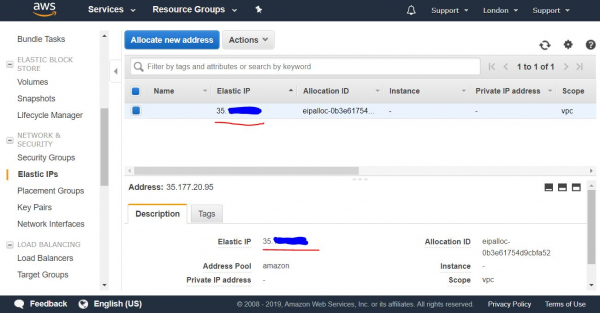

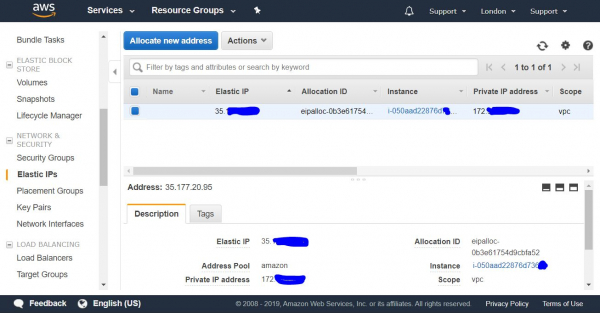

2.2.4. Külső IP-címek listája

Ezután megjelenik az állandó nyilvános IP-címeink listája (elastics IP).

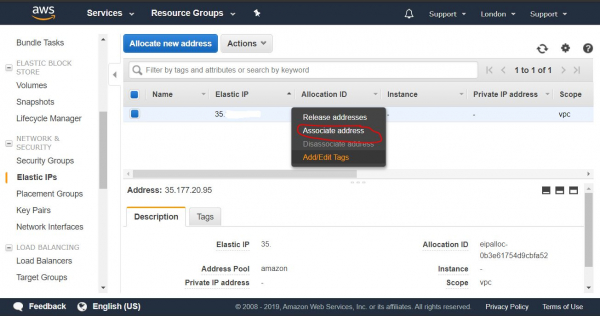

2.2.5. Külső IP-cím hozzárendelése egy példányhoz

Ebben a listában kiválasztjuk a kapott IP-címet, és a jobb egérgombbal megnyomjuk a legördülő menüt. Ebben válassza ki az elemet társult címhogy hozzárendeljük a korábban létrehozott példányhoz.

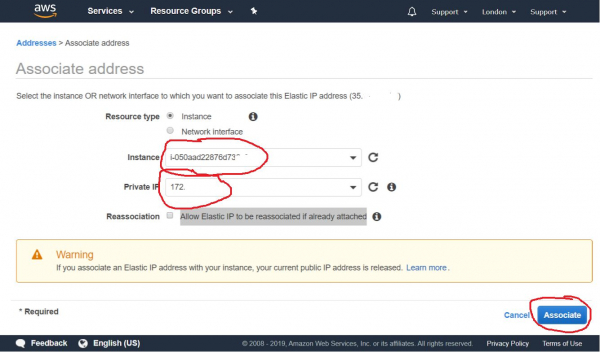

2.2.6. Külső IP hozzárendelés beállítása

A következő lépésben válassza ki a példányunkat a legördülő listából, majd nyomja meg a gombot Társult

2.2.7. A külső IP-kiosztás eredményeinek áttekintése

Ezt követően láthatjuk, hogy példányunk és annak privát IP-címe állandó nyilvános IP-címünkhöz van kötve.

Most már kívülről, a számítógépünkről SSH-n keresztül csatlakozhatunk az újonnan létrehozott példányunkhoz.

3. Csatlakozzon egy AWS-példányhoz

egy biztonságos protokoll számítógépes eszközök távvezérléséhez.

3.1. Csatlakozás SSH-n keresztül számítógépről a következőhöz: Windows

Számítógéphez való csatlakozáshoz Windows, először le kell töltened és telepítened a programot .

3.1.1. Importálja a Putty privát kulcsát

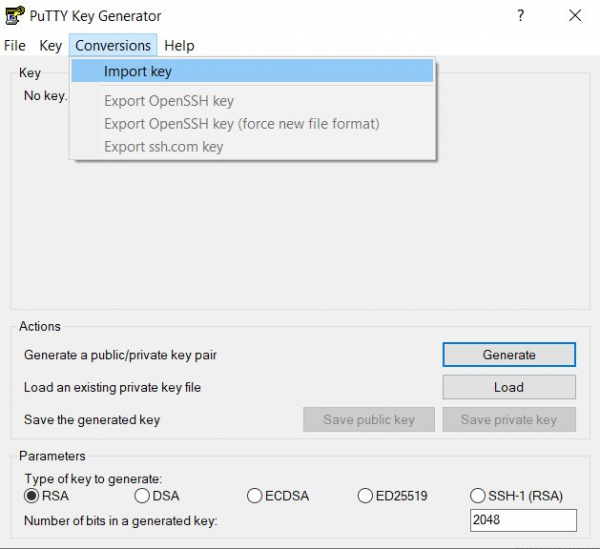

3.1.1.1. A Putty telepítése után futtassa a hozzá tartozó PuTTYgen segédprogramot a tanúsítványkulcs PEM formátumban történő importálásához, a Puttyban való használatra alkalmas formátumban. Ehhez válassza ki az elemet a felső menüben Konverziók->Kulcsimportálás

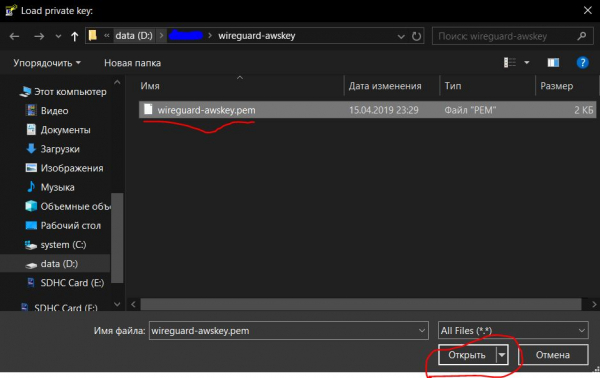

3.1.1.2. AWS kulcs kiválasztása PEM formátumban

Ezután válassza ki a korábban a 2.1.7.1 lépésben elmentett kulcsot, esetünkben a nevét wireguard-awskey.pem

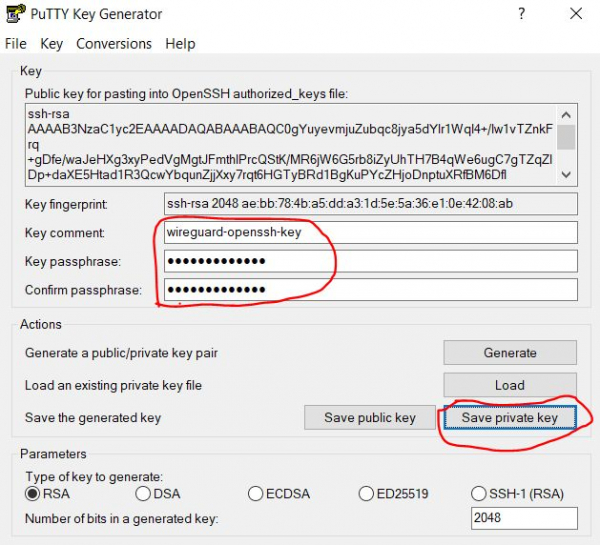

3.1.1.3. Kulcsimportálási beállítások megadása

Ennél a lépésnél meg kell adnunk egy megjegyzést ehhez a kulcshoz (leíráshoz), és a biztonság érdekében be kell állítani egy jelszót és megerősítést. A rendszer minden csatlakozáskor kérni fogja. Így a kulcsot jelszóval védjük a nem megfelelő használat ellen. Nem kell jelszót beállítani, de kevésbé biztonságos, ha a kulcs rossz kezekbe kerül. Miután megnyomtuk a gombot Privát kulcs mentése

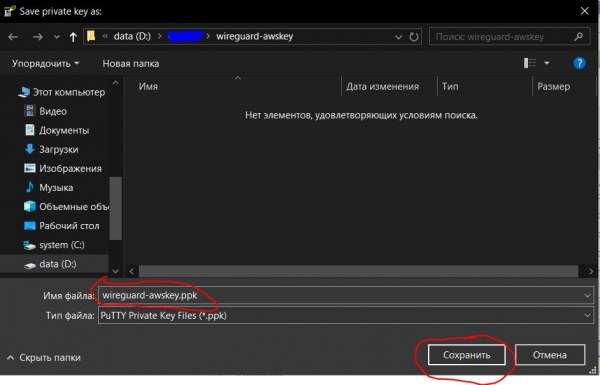

3.1.1.4. Importált kulcs mentése

Megnyílik egy fájl mentése párbeszédpanel, és a privát kulcsunkat fájlként mentjük a kiterjesztéssel .ppkprogramban való használatra alkalmas gitt.

Adja meg a kulcs nevét (esetünkben wireguard-awskey.ppk) és nyomja meg a gombot Őrizze.

3.1.2. Kapcsolat létrehozása és konfigurálása a Puttyban

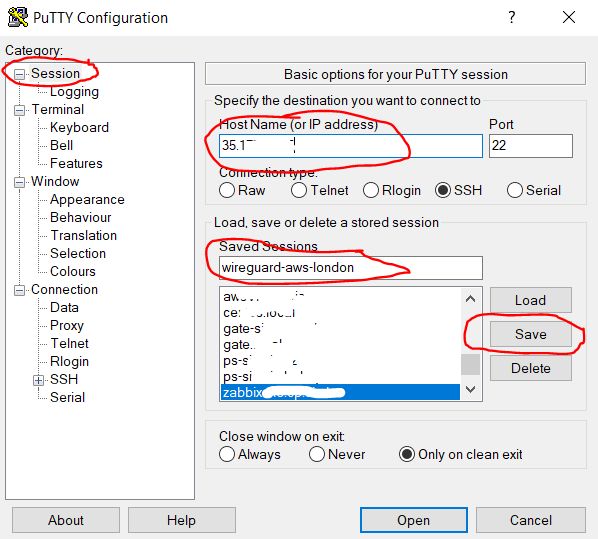

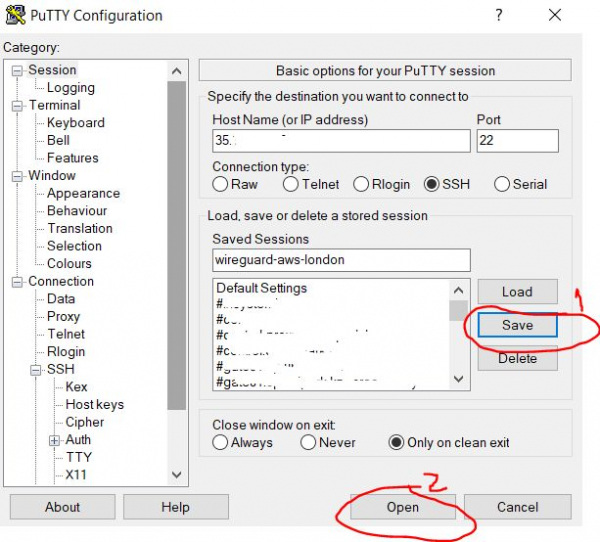

3.1.2.1. Hozzon létre kapcsolatot

Nyissa meg a Putty programot, válasszon egy kategóriát Ülés (alapértelmezés szerint nyitva van) és a mezőben Hosztnév adja meg szerverünk nyilvános IP-címét, amelyet a 2.2.3. lépésben kaptunk. A terepen Mentett munkamenet adjon meg egy tetszőleges nevet a kapcsolatunknak (az én esetemben wireguard-aws-london), majd nyomja meg a gombot Megtakarítás az általunk végzett változtatások mentéséhez.

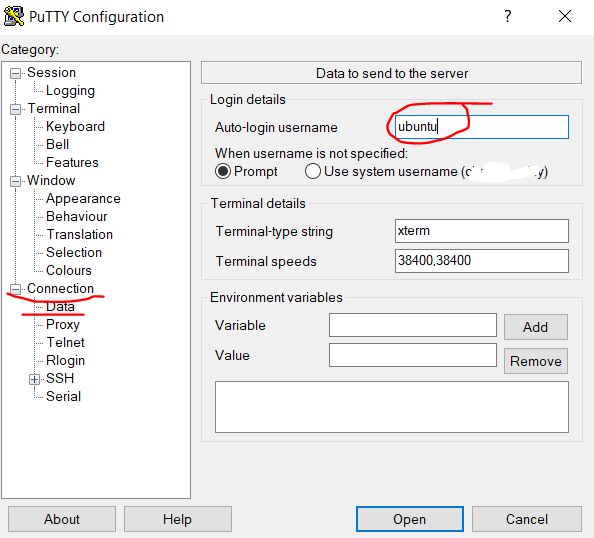

3.1.2.2. Felhasználói automatikus bejelentkezés beállítása

Bővebben a kategóriában csatlakozás, válasszon egy alkategóriát dátum és a terepen Automatikus bejelentkezési felhasználónév adja meg a felhasználónevet ubuntu — egy AWS-példány standard felhasználója Ubuntu.

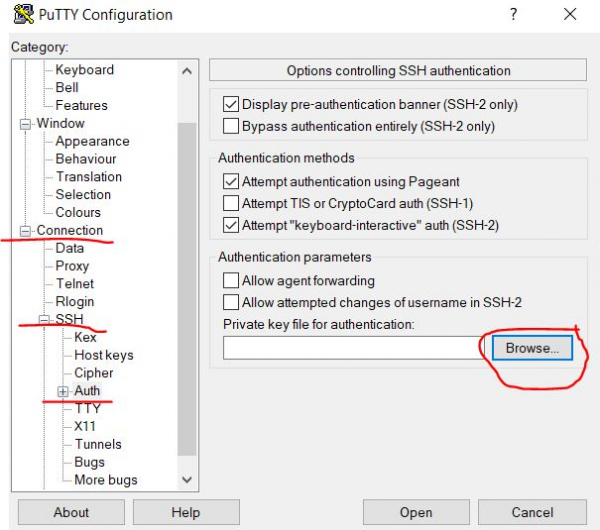

3.1.2.3. Privát kulcs kiválasztása SSH-n keresztüli csatlakozáshoz

Ezután lépjen az alkategóriába Connection/SSH/Auth és a mező mellett Privát kulcsfájl a hitelesítéshez nyomja meg a gombot Tallózás ... kulcstanúsítványt tartalmazó fájl kiválasztásához.

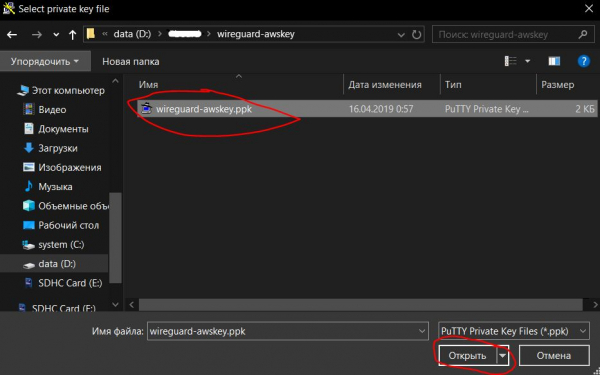

3.1.2.4. Importált kulcs megnyitása

Adja meg a korábban importált kulcsot a 3.1.1.4 lépésben, esetünkben ez egy fájl wireguard-awskey.ppk, majd nyomja meg a gombot nyílt.

3.1.2.5. Beállítások mentése és kapcsolat indítása

Visszatérés a kategóriaoldalra Ülés nyomja meg újra a gombot Megtakarítás, az előző lépésekben (3.1.2.2 - 3.1.2.4) végrehajtott módosítások mentéséhez. És akkor megnyomjuk a gombot Nyisd ki az általunk létrehozott és konfigurált távoli SSH-kapcsolat megnyitásához.

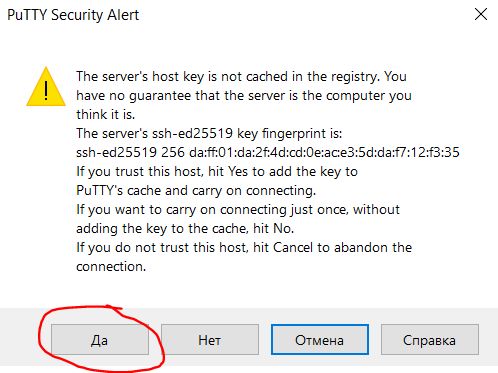

3.1.2.7. A hosztok közötti bizalom kialakítása

A következő lépésben, amikor először próbálunk csatlakozni, figyelmeztetést kapunk, nincs beállítva bizalmi kapcsolat a két számítógép között, és megkérdezi, hogy megbízunk-e a távoli számítógépben. Megnyomjuk a gombot Igen, ezzel hozzáadva a megbízható gazdagépek listájához.

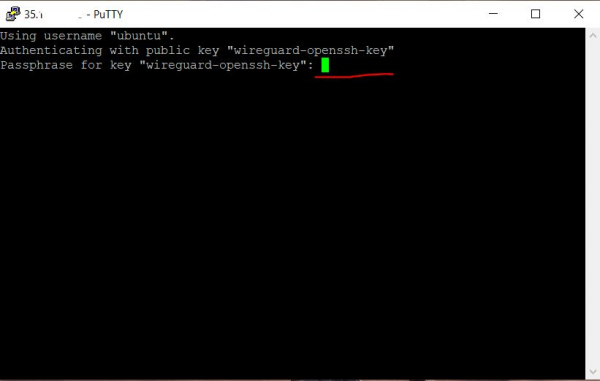

3.1.2.8. Jelszó megadása a kulcs eléréséhez

Ezt követően megnyílik egy terminál ablak, ahol a kulcs jelszavát kérik, ha korábban a 3.1.1.3. lépésben beállította. Jelszó megadásakor nem történik semmilyen művelet a képernyőn. Ha hibázik, használhatja a kulcsot Backspace.

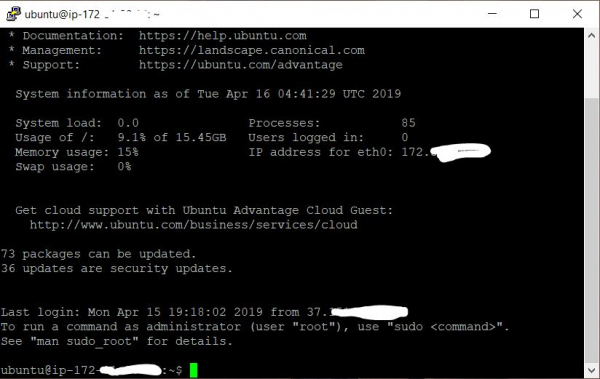

3.1.2.9. Üdvözlő üzenet a sikeres csatlakozásról

A jelszó sikeres megadása után a terminálban egy üdvözlő szöveg jelenik meg, amely jelzi, hogy a távoli rendszer készen áll a parancsaink végrehajtására.

4. A szerver konfigurálása Wireguard

A legfrissebb telepítési és használati utasítások Wireguard A tárházat az alább leírt szkriptek segítségével tekintheti meg:

4.1. Telepítés Wireguard

A terminálba írja be a következő parancsokat (a vágólapra másolhat, és a jobb egérgomb megnyomásával beillesztheti a terminálba):

4.1.1. Adattár klónozása

A tárház klónozása telepítőszkriptekkel Wireguard

git clone https://github.com/pprometey/wireguard_aws.git wireguard_aws4.1.2. Váltás a könyvtárra szkriptekkel

Nyissa meg a klónozott tárolót tartalmazó könyvtárat

cd wireguard_aws4.1.3 Az inicializálási parancsfájl futtatása

Futtassa a telepítő szkriptet rendszergazdaként (root felhasználóként) Wireguard

sudo ./initial.shA telepítési folyamat során bizonyos, a konfigurációhoz szükséges információkat fog kérni. Wireguard

4.1.3.1. Csatlakozási pont bemenet

Írd be a külső IP-címet és nyisd meg a portot Wireguard szerver. A szerver külső IP-címét a 2.2.3. lépésben szereztük be, a portot pedig a 2.1.5. lépésben nyitottuk meg. Ezeket együtt adjuk meg, kettősponttal elválasztva, például 4.3.2.1:54321majd nyomja meg a gombot belép

Minta kimenet:

Enter the endpoint (external ip and port) in format [ipv4:port] (e.g. 4.3.2.1:54321): 4.3.2.1:543214.1.3.2. A belső IP-cím megadása

Adja meg a szerver IP-címét Wireguard egy biztonságos VPN alhálózatban, ha nem tudja, mi az, csak nyomja meg az Enter billentyűt az alapértelmezett érték beállításához (10.50.0.1)

Minta kimenet:

Enter the server address in the VPN subnet (CIDR format) ([ENTER] set to default: 10.50.0.1):4.1.3.3. DNS-kiszolgáló megadása

Adja meg a DNS-kiszolgáló IP-címét, vagy egyszerűen nyomja meg az Enter billentyűt az alapértelmezett érték beállításához 1.1.1.1 (Cloudflare nyilvános DNS)

Minta kimenet:

Enter the ip address of the server DNS (CIDR format) ([ENTER] set to default: 1.1.1.1):4.1.3.4. A WAN interfész megadása

Ezután meg kell adnia annak a külső hálózati interfésznek a nevét, amely a VPN belső hálózati interfészén figyelni fog. Csak nyomja meg az Entert az AWS alapértelmezett értékének (eth0)

Minta kimenet:

Enter the name of the WAN network interface ([ENTER] set to default: eth0):4.1.3.5. Az ügyfél nevének megadása

Add meg a VPN felhasználónevedet. A lényeg az, hogy a VPN szerver Wireguard Nem fog elindulni, amíg legalább egy klienst hozzá nem adnak. Ebben az esetben a nevet adtam meg Alex@mobile

Minta kimenet:

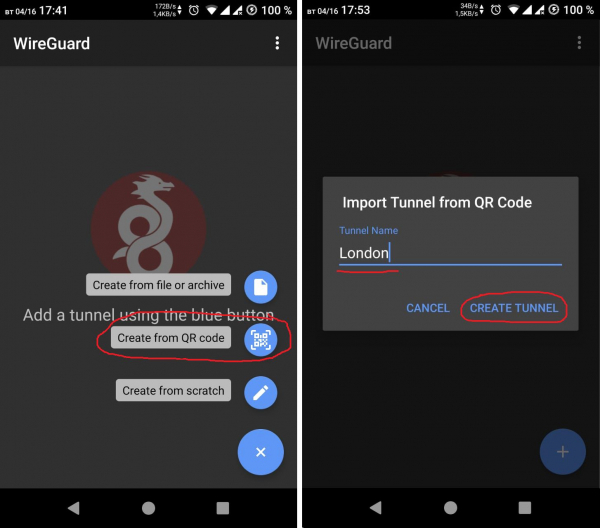

Enter VPN user name: Alex@mobileEzt követően a képernyőn megjelenik egy QR-kód az újonnan hozzáadott kliens konfigurációjával, amelyet a mobil kliens segítségével kell beolvasni. Wireguard on Android vagy iOS rendszeren a konfiguráláshoz. A konfigurációs fájl szövege a QR-kód alatt is megjelenik, ha manuálisan konfigurálja a klienseket. Ennek módját az alábbiakban tárgyaljuk.

4.2. Új VPN-felhasználó hozzáadása

Új felhasználó hozzáadásához futtassa a parancsfájlt a terminálban add-client.sh

sudo ./add-client.shA szkript felhasználónevet kér:

Minta kimenet:

Enter VPN user name: Ezenkívül a felhasználók neve átadható parancsfájl-paraméterként (ebben az esetben Alex@mobile):

sudo ./add-client.sh Alex@mobileA szkript végrehajtása eredményeként az elérési út mentén a kliens nevével ellátott könyvtárban /etc/wireguard/clients/{ИмяКлиента} kliens konfigurációs fájl jön létre /etc/wireguard/clients/{ИмяКлиента}/{ИмяКлиента}.conf, és a terminál képernyőjén megjelenik egy QR-kód a mobilkliensek beállításához és a konfigurációs fájl tartalma.

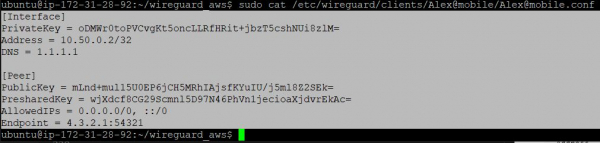

4.2.1. Felhasználói konfigurációs fájl

A parancs segítségével megjelenítheti a képernyőn a .conf fájl tartalmát a kliens manuális konfigurálásához cat

sudo cat /etc/wireguard/clients/Alex@mobile/Alex@mobile.confvégrehajtás eredménye:

[Interface]

PrivateKey = oDMWr0toPVCvgKt5oncLLRfHRit+jbzT5cshNUi8zlM=

Address = 10.50.0.2/32

DNS = 1.1.1.1

[Peer]

PublicKey = mLnd+mul15U0EP6jCH5MRhIAjsfKYuIU/j5ml8Z2SEk=

PresharedKey = wjXdcf8CG29Scmnl5D97N46PhVn1jecioaXjdvrEkAc=

AllowedIPs = 0.0.0.0/0, ::/0

Endpoint = 4.3.2.1:54321A kliens konfigurációs fájl leírása:

[Interface]

PrivateKey = Приватный ключ клиента

Address = IP адрес клиента

DNS = ДНС используемый клиентом

[Peer]

PublicKey = Публичный ключ сервера

PresharedKey = Общи ключ сервера и клиента

AllowedIPs = Разрешенные адреса для подключения (все - 0.0.0.0/0, ::/0)

Endpoint = IP адрес и порт для подключения4.2.2. QR-kód az ügyfélkonfigurációhoz

A parancs segítségével megjelenítheti a korábban létrehozott kliens konfigurációs QR-kódját a terminál képernyőjén qrencode -t ansiutf8 (ebben a példában az Alex@mobile nevű klienst használjuk):

sudo cat /etc/wireguard/clients/Alex@mobile/Alex@mobile.conf | qrencode -t ansiutf85. VPN-kliensek konfigurálása

5.1. Az Android mobil kliens beállítása

Hivatalos kliens Wireguard Androidon lehetséges

Ezt követően importálnia kell a konfigurációt úgy, hogy elolvassa a QR-kódot a kliens konfigurációjával (lásd a 4.2.2. bekezdést), és adjon neki egy nevet:

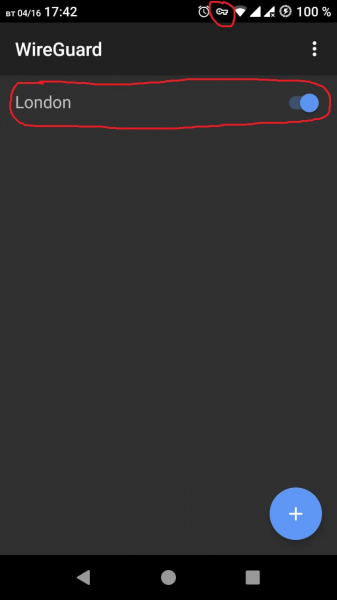

A konfiguráció sikeres importálása után engedélyezheti a VPN alagutat. A sikeres csatlakozást az Android rendszertálcáján lévő kulcstartó jelzi

5.2. Kliens beállítása Windows

Először le kell töltenie és telepítenie kell a programot - ez egy kliens Wireguard a Windows.

5.2.1. Importálási konfigurációs fájl létrehozása

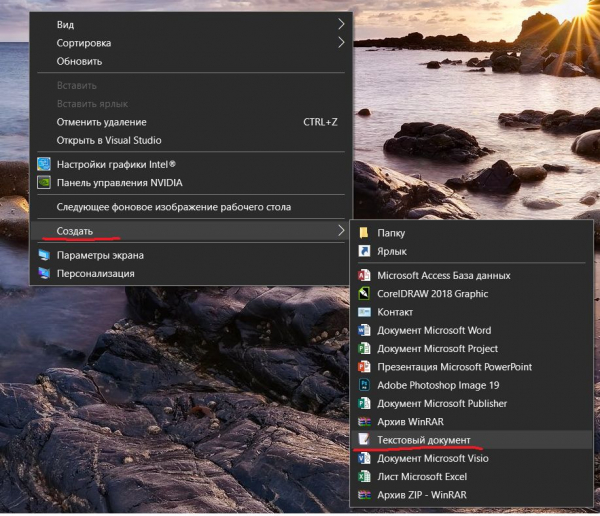

Kattintson a jobb gombbal egy szövegfájl létrehozásához az asztalon.

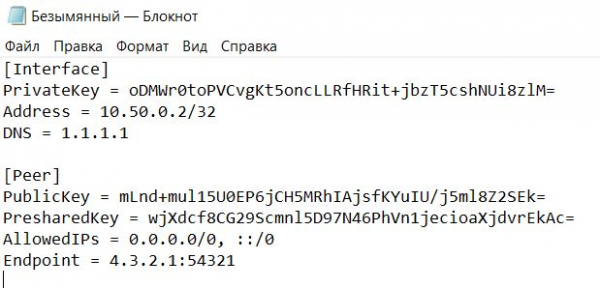

5.2.2. Másolja ki a konfigurációs fájl tartalmát a szerverről

Ezután visszatérünk a Putty terminálhoz és megjelenítjük a kívánt felhasználó konfigurációs fájljának tartalmát a 4.2.1. lépésben leírtak szerint.

Ezután kattintson a jobb gombbal a konfigurációs szövegre a Putty terminálban, a kijelölés befejezése után az automatikusan a vágólapra kerül.

5.2.3. A konfiguráció másolása egy helyi konfigurációs fájlba

Ebben a mezőben visszatérünk az asztalon korábban létrehozott szövegfájlhoz, és illesszük be a konfigurációs szöveget a vágólapról.

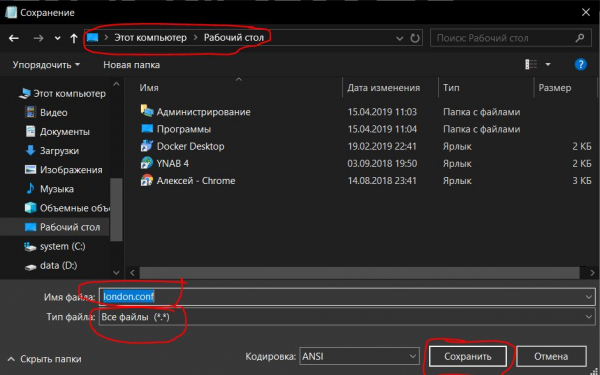

5.2.4. Helyi konfigurációs fájl mentése

Mentse el a fájlt kiterjesztéssel fájlban (jelen esetben neve london.conf)

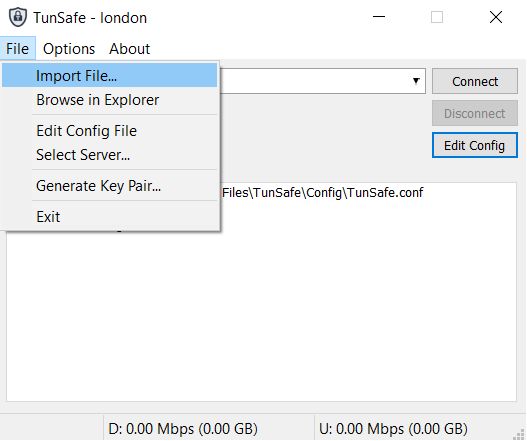

5.2.5. Helyi konfigurációs fájl importálása

Ezután importálnia kell a konfigurációs fájlt a TunSafe programba.

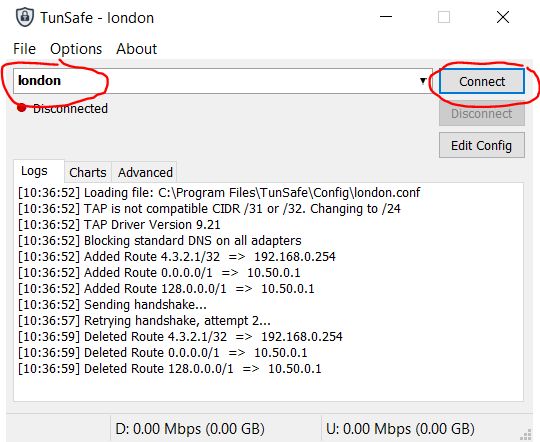

5.2.6. VPN-kapcsolat beállítása

Válassza ki ezt a konfigurációs fájlt, és csatlakozzon a gombra kattintva Csatlakozás.

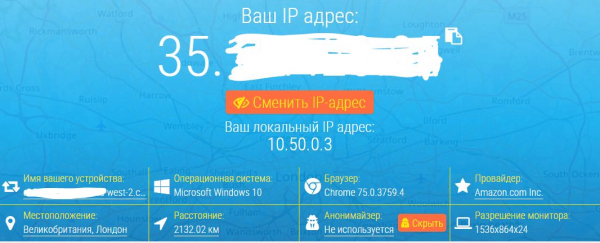

6. Sikeres csatlakozás ellenőrzése

A VPN-alagúton keresztüli kapcsolat sikerességének ellenőrzéséhez meg kell nyitnia egy böngészőt, és fel kell lépnie a webhelyre

A megjelenített IP-címnek meg kell egyeznie azzal, amit a 2.2.3. lépésben kaptunk.

Ha igen, akkor a VPN alagút sikeresen működik.

A termináltól a Linux Az IP-címedet a következő parancs beírásával ellenőrizheted:

curl http://zx2c4.com/ipVagy elmehetsz a pornhubhoz, ha Kazahsztánban vagy.

Forrás: will.com