Mi van akkor, ha a kéttényezős hitelesítés kívánatos és szúrós is, de a hardveres tokenre nincs pénz, és általában azt ajánlják, hogy jó hangulatban maradjanak.

Ez a megoldás nem valami szuper eredeti, hanem az interneten található különféle megoldások keveréke.

Szóval adott

Домен Active Directory.

A VPN-en keresztül dolgozó tartományfelhasználók, mint ma sokan.

VPN-átjáróként működik FortiGate.

A VPN-kliens jelszavának mentését a biztonsági szabályzat tiltja.

Politika Fortinet a saját tokenjeivel kapcsolatban nem nevezheti kevesebbnek, mint egy zhlob - van akár 10 ingyenes token, a többi - nagyon nem kóser áron. Nem vettem figyelembe az RSASecureID-t, a Duót és hasonlókat, mert nyílt forráskódot akarok.

Előfeltételek: vendéglátó *semmi megállapított freeradius, ssd - belépett a domainbe, a domain felhasználók könnyen hitelesíthetnek rajta.

Kiegészítő csomagok: shellina doboz, figura, freeradius-ldap, font lázadó.tlf az adattárból .

Az én példámban - CentOS 7.8.

A munka logikája állítólag a következő: VPN-hez való csatlakozáskor a felhasználónak jelszó helyett domain bejelentkezést és OTP-t kell megadnia.

Szolgáltatások beállítása

В /etc/raddb/radiusd.conf csak az a felhasználó és csoport, amelynek nevében elindul freeradius, mivel a szolgáltatás sugárd képesnek kell lennie minden alkönyvtárban lévő fájlok olvasására /itthon/.

user = root

group = root

Ahhoz, hogy csoportokat használhasson a beállításokban FortiGate, továbbítani kell Szállítóspecifikus attribútum. Ehhez a könyvtárban raddb/policy.d Létrehozok egy fájlt a következő tartalommal:

group_authorization {

if (&LDAP-Group[*] == "CN=vpn_admins,OU=vpn-groups,DC=domain,DC=local") {

update reply {

&Fortinet-Group-Name = "vpn_admins" }

update control {

&Auth-Type := PAM

&Reply-Message := "Welcome Admin"

}

}

else {

update reply {

&Reply-Message := "Not authorized for vpn"

}

reject

}

}

Telepítés után freeradius-ldap a címtárban raddb/mods-elérhető fájl jön létre ldap.

Létre kell hoznia egy szimbolikus hivatkozást a könyvtárhoz raddb/mods-enabled.

ln -s /etc/raddb/mods-available/ldap /etc/raddb/mods-enabled/ldapA tartalmát ebbe a formába hozom:

ldap {

server = 'domain.local'

identity = 'CN=freerad_user,OU=users,DC=domain,DC=local'

password = "SupeSecretP@ssword"

base_dn = 'dc=domain,dc=local'

sasl {

}

user {

base_dn = "${..base_dn}"

filter = "(sAMAccountname=%{%{Stripped-User-Name}:-%{User-Name}})"

sasl {

}

scope = 'sub'

}

group {

base_dn = "${..base_dn}"

filter = '(objectClass=Group)'

scope = 'sub'

name_attribute = cn

membership_filter = "(|(member=%{control:Ldap-UserDn})(memberUid=%{%{Stripped-User-Name}:-%{User-Name}}))"

membership_attribute = 'memberOf'

}

} Fájlokban raddb/sites-enabled/default и raddb/sites-enabled/inner-tunnel szakaszban engedélyez Hozzáadom a használni kívánt házirend nevét - group_authorization. Egy fontos pont - a házirend nevét nem a könyvtárban lévő fájl neve határozza meg politika.d, de a fájlon belüli direktíva alapján a kapcsos zárójelek előtt.

A szakaszban hitelesíteni ugyanabban a fájlban törölnie kell a sor megjegyzését pam.

Fájlban clients.conf írja elő azokat a paramétereket, amelyekkel csatlakozni fog FortiGate:

client fortigate {

ipaddr = 192.168.1.200

secret = testing123

require_message_authenticator = no

nas_type = other

}

A modul konfigurálása pam.d/radiusd:

#%PAM-1.0

auth sufficient pam_google_authenticator.so

auth include password-auth

account required pam_nologin.so

account include password-auth

password include password-auth

session include password-auth

Alapértelmezett csomagmegvalósítási beállítások freeradius с Google hitelesítő megköveteli a felhasználótól a hitelesítő adatok megadását a következő formátumban: felhasználónév jelszó+OTP.

Elképzelve a fejre eső átkok számát, az alapértelmezett csomag használata esetén freeradius с A Google Hitelesítő, úgy döntöttek, hogy a modulkonfigurációt használják pam hogy csak a tokent lehessen ellenőrizni A Google Hitelesítő.

Amikor egy felhasználó csatlakozik, a következő történik:

- A Freeradius ellenőrzi, hogy a felhasználó a tartományban és egy bizonyos csoportban van-e, és ha sikeres, ellenőrzi az OTP tokent.

Minden elég jónak tűnt egészen addig a pillanatig, amikor eszembe jutott: „Hogyan regisztrálhatok OTP-t 300+ felhasználó számára?”

A felhasználónak a következővel kell bejelentkeznie a szerverre freeradius és a fiókjából, és futtassa az alkalmazást Google hitelesítő, amely egy QR-kódot generál az alkalmazáshoz a felhasználó számára. Itt jön be a segítség. shellina doboz kombinálva valamivel .bash_profile.

[root@freeradius ~]# yum install -y shellinabox

A démon konfigurációs fájl a címen található /etc/sysconfig/shellinabox.

Ott megadom a 443-as portot és megadhatod a tanúsítványodat.

[root@freeradius ~]#systemctl enable --now shellinaboxdA felhasználónak csak követnie kell a linket, be kell írnia a domain krediteket, és meg kell kapnia egy QR-kódot az alkalmazáshoz.

Az algoritmus a következő:

- A felhasználó böngészőn keresztül jelentkezik be a gépbe.

- A domain felhasználó ellenőrzése megtörtént-e. Ha nem, akkor nem történik intézkedés.

- Ha a felhasználó tartományi felhasználó, akkor az Adminisztrátorok csoport tagsága be van jelölve.

- Ha nem rendszergazda, akkor ellenőrzi, hogy a Google Hitelesítő konfigurálva van-e. Ha nem, akkor a rendszer egy QR-kódot és a felhasználói kijelentkezést generálja.

- Ha nincs rendszergazda és nincs beállítva a Google Authenticator, akkor csak jelentkezzen ki.

- Ha rendszergazda, akkor ellenőrizze újra a Google Hitelesítőt. Ha nincs konfigurálva, a rendszer egy QR-kódot generál.

Minden logika segítségével történik /etc/skel/.bash_profile.

cat /etc/skel/.bash_profile

# .bash_profile

# Get the aliases and functions

if [ -f ~/.bashrc ]; then

. ~/.bashrc

fi

# User specific environment and startup programs

# Make several commands available from user shell

if [[ -z $(id $USER | grep "admins") || -z $(cat /etc/passwd | grep $USER) ]]

then

[[ ! -d $HOME/bin ]] && mkdir $HOME/bin

[[ ! -f $HOME/bin/id ]] && ln -s /usr/bin/id $HOME/bin/id

[[ ! -f $HOME/bin/google-auth ]] && ln -s /usr/bin/google-authenticator $HOME/bin/google-auth

[[ ! -f $HOME/bin/grep ]] && ln -s /usr/bin/grep $HOME/bin/grep

[[ ! -f $HOME/bin/figlet ]] && ln -s /usr/bin/figlet $HOME/bin/figlet

[[ ! -f $HOME/bin/rebel.tlf ]] && ln -s /usr/share/figlet/rebel.tlf $HOME/bin/rebel.tlf

[[ ! -f $HOME/bin/sleep ]] && ln -s /usr/bin/sleep $HOME/bin/sleep

# Set PATH env to <home user directory>/bin

PATH=$HOME/bin

export PATH

else

PATH=PATH=$PATH:$HOME/.local/bin:$HOME/bin

export PATH

fi

if [[ -n $(id $USER | grep "domain users") ]]

then

if [[ ! -e $HOME/.google_authenticator ]]

then

if [[ -n $(id $USER | grep "admins") ]]

then

figlet -t -f $HOME/bin/rebel.tlf "Welcome to Company GAuth setup portal"

sleep 1.5

echo "Please, run any of these software on your device, where you would like to setup OTP:

Google Autheticator:

AppStore - https://apps.apple.com/us/app/google-authenticator/id388497605

Play Market - https://play.google.com/stor/apps/details?id=com.google.android.apps.authenticator2&hl=en

FreeOTP:

AppStore - https://apps.apple.com/us/app/freeotp-authenticator/id872559395

Play Market - https://play.google.com/store/apps/details?id=org.fedorahosted.freeotp&hl=en

And prepare to scan QR code.

"

sleep 5

google-auth -f -t -w 3 -r 3 -R 30 -d -e 1

echo "Congratulations, now you can use an OTP token from application as a password connecting to VPN."

else

figlet -t -f $HOME/bin/rebel.tlf "Welcome to Company GAuth setup portal"

sleep 1.5

echo "Please, run any of these software on your device, where you would like to setup OTP:

Google Autheticator:

AppStore - https://apps.apple.com/us/app/google-authenticator/id388497605

Play Market - https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2&hl=en

FreeOTP:

AppStore - https://apps.apple.com/us/app/freeotp-authenticator/id872559395

Play Market - https://play.google.com/store/apps/details?id=org.fedorahosted.freeotp&hl=en

And prepare to scan QR code.

"

sleep 5

google-auth -f -t -w 3 -r 3 -R 30 -d -e 1

echo "Congratulations, now you can use an OTP token from application as a password to VPN."

logout

fi

else

echo "You have already setup a Google Authenticator"

if [[ -z $(id $USER | grep "admins") ]]

then

logout

fi

fi

else

echo "You don't need to set up a Google Authenticator"

fi

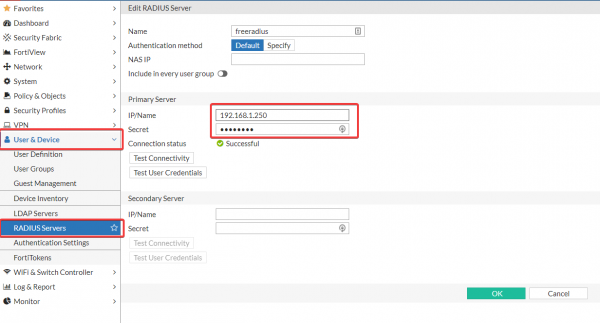

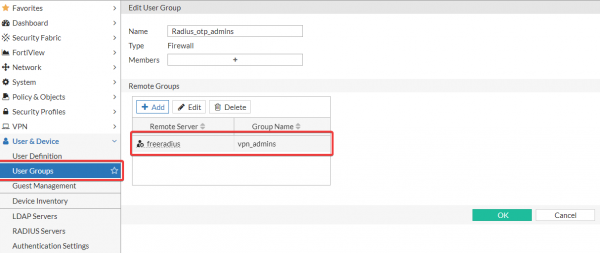

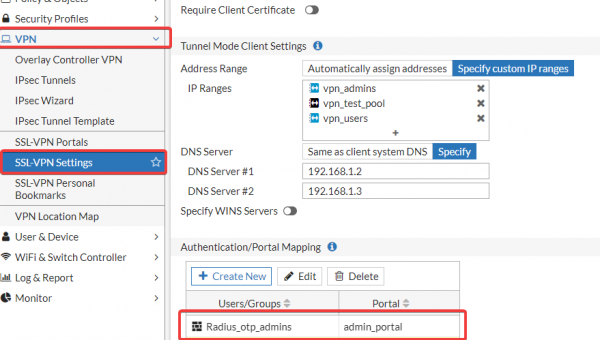

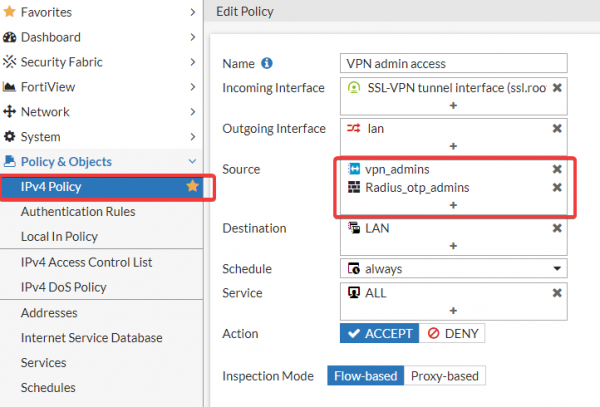

Fortiga beállítás:

- Mi alkotunk Sugár-szerver

- Létrehozzuk a szükséges csoportokat, szükség esetén csoportonkénti hozzáférés-szabályozást. Csoportnév bekapcsolva FortiGate meg kell egyeznie a bekerült csoporttal Szállítóspecifikus attribútum Fortinet-csoport-név.

- A szükséges szerkesztése SSL- portálok.

- Csoportok hozzáadása a házirendekhez.

Ennek a megoldásnak az előnyei:

- Lehetőség van OTP-vel történő hitelesítésre FortiGate nyílt forráskódú megoldás.

- A felhasználó VPN-en keresztül történő csatlakozáskor nem ad meg tartományjelszót, ami némileg leegyszerűsíti a csatlakozási folyamatot. A 6 számjegyű jelszót könnyebb megadni, mint a biztonsági szabályzatban megadottat. Ennek eredményeként csökken a „Nem tudok csatlakozni a VPN-hez” témájú jegyek száma.

PS Terveink szerint ezt a megoldást egy teljes értékű, kéttényezős hitelesítésre fejlesztjük kihívás-válasz funkcióval.

Frissítés:

Ahogy ígértem, a kihívás-válasz opcióra módosítottam.

Tehát:

Fájlban /etc/raddb/sites-enabled/default szakasz engedélyez a következő:

authorize {

filter_username

preprocess

auth_log

chap

mschap

suffix

eap {

ok = return

}

files

-sql

#-ldap

expiration

logintime

if (!State) {

if (&User-Password) {

# If !State and User-Password (PAP), then force LDAP:

update control {

Ldap-UserDN := "%{User-Name}"

Auth-Type := LDAP

}

}

else {

reject

}

}

else {

# If State, then proxy request:

group_authorization

}

pap

}

Szakasz hitelesíteni most így néz ki:

authenticate {

Auth-Type PAP {

pap

}

Auth-Type CHAP {

chap

}

Auth-Type MS-CHAP {

mschap

}

mschap

digest

# Attempt authentication with a direct LDAP bind:

Auth-Type LDAP {

ldap

if (ok) {

update reply {

# Create a random State attribute:

State := "%{randstr:aaaaaaaaaaaaaaaa}"

Reply-Message := "Please enter OTP"

}

# Return Access-Challenge:

challenge

}

}

pam

eap

}

Most a felhasználó ellenőrzése a következő algoritmus szerint történik:

- A felhasználó megadja a tartományi krediteket a VPN-kliensben.

- A Freeradius ellenőrzi a fiók és a jelszó érvényességét

- Ha a jelszó helyes, akkor a rendszer egy token kérelmet küld.

- A token ellenőrzése folyamatban van.

- nyereség).

Forrás: will.com