Tim peneliti dari lima universitas Amerika mengembangkan teknik serangan kanal samping yang disebut EarSpy, yang memungkinkan penyadapan percakapan telepon dengan menganalisis data sensor gerak. Metode ini memanfaatkan fakta bahwa ponsel pintar modern dilengkapi dengan akselerometer dan giroskop yang cukup sensitif, yang juga merespons getaran yang dihasilkan oleh speaker berdaya rendah perangkat tersebut, yang digunakan untuk komunikasi bebas genggam. Dengan menggunakan teknik pembelajaran mesin, para peneliti berhasil merekonstruksi sebagian ucapan yang terdengar di perangkat dan menentukan jenis kelamin pembicara berdasarkan data sensor gerak.

Sebelumnya, serangan side-channel menggunakan sensor gerak diyakini hanya dapat dilakukan dengan speaker kuat yang digunakan untuk speakerphone, sementara speaker yang berbunyi saat ponsel didekatkan ke telinga tidak menyebabkan kebocoran. Namun, peningkatan sensitivitas sensor dan penggunaan earpiece ganda yang lebih kuat pada ponsel pintar modern telah mengubah situasi tersebut. Serangan ini dapat dilakukan di aplikasi seluler Android apa pun, karena akses ke sensor gerak diberikan kepada aplikasi tanpa izin khusus (kecuali Android 13).

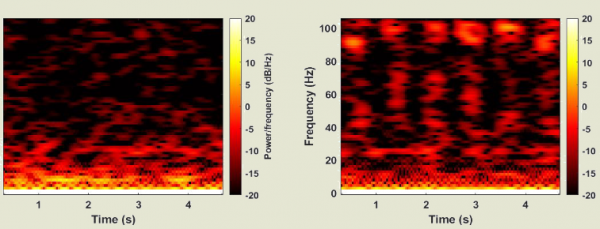

Dengan menggunakan jaringan saraf tiruan konvolusional dan algoritma pembelajaran mesin klasik, kami berhasil mencapai akurasi pengenalan gender sebesar 98.66%, akurasi identifikasi pembicara sebesar 92.6%, dan akurasi pengenalan digit sebesar 56.42% saat menganalisis spektrogram yang dihasilkan dari data akselerometer pada ponsel pintar OnePlus 7T. Pada OnePlus 9, angka-angka ini masing-masing adalah 88.7%, 73.6%, dan 41.6%. Saat speakerphone diaktifkan, akurasi pengenalan ucapan meningkat hingga 80%. Aplikasi seluler Physics Toolbox Sensor Suite standar digunakan untuk merekam data akselerometer.

Untuk melindungi dari jenis serangan ini, perubahan telah dilakukan pada platform Android 13, yang membatasi akurasi data sensor yang diberikan tanpa izin khusus hingga 200 Hz. Saat pengambilan sampel pada 200 Hz, akurasi serangan turun menjadi 10%. Perlu dicatat juga bahwa, selain daya dan jumlah speaker, akurasi juga dipengaruhi secara signifikan oleh kedekatan speaker dengan sensor gerak, kekencangan casing, dan adanya gangguan eksternal di lingkungan sekitar.

Sumber: opennet.ru