Fyrirtækið þar sem ég vinn bannar fjarvinnu af meginreglu. Þangað til í síðustu viku. Nú höfum við þurft að innleiða lausn tafarlaust. Fyrirtækið hefur þurft að aðlaga ferla að nýja vinnufyrirkomulaginu og við höfum þurft að innleiða PKI með PIN-númerum og táknum, VPN, nákvæma skráningu og margt fleira.

Ég tók meðal annars þátt í að setja upp innviði fjarstýringar (einnig þekkt sem Terminal Services). Við erum með nokkrar RDS-uppsetningar í mismunandi gagnaverum. Eitt af verkefnunum var að gera samstarfsmönnum frá aðliggjandi upplýsingatæknideildum kleift að tengjast notendafundum gagnvirkt. Eins og þú veist er innbyggður RDS-skuggakerfi fyrir þetta og auðveldasta leiðin til að úthluta því er að veita staðbundnum stjórnandaréttindum á RDS-þjónunum.

Ég virði og met samstarfsmenn mína mikils, en ég er mjög gráðugur þegar kemur að því að úthluta stjórnunarréttindum. 🙂 Þeir sem eru sammála mér, vinsamlegast lesið áfram.

Jæja, verkefnið er ljóst, nú skulum við komast að málinu.

Skref 1

Við skulum búa til öryggishóp í Active Directory RDP_Operators og innihalda þar reikninga þeirra notenda sem við viljum úthluta réttindum til:

$Users = @(

"UserLogin1",

"UserLogin2",

"UserLogin3"

)

$Group = "RDP_Operators"

New-ADGroup -Name $Group -GroupCategory Security -GroupScope DomainLocal

Add-ADGroupMember -Identity $Group -Members $Users

Ef þú ert með margar auglýsingasíður þarftu að bíða eftir að uppfærslan afritist á alla lénsstjóra áður en þú heldur áfram í næsta skref. Þetta tekur venjulega ekki meira en 15 mínútur.

Skref 2

Gefum hópnum leyfi til að stjórna skipanalotum á hverjum RDSH-þjóni:

Setja-RDSPermissions.ps1

$Group = "RDP_Operators"

$Servers = @(

"RDSHost01",

"RDSHost02",

"RDSHost03"

)

ForEach ($Server in $Servers) {

#Делегируем право на теневые сессии

$WMIHandles = Get-WmiObject `

-Class "Win32_TSPermissionsSetting" `

-Namespace "rootCIMV2terminalservices" `

-ComputerName $Server `

-Authentication PacketPrivacy `

-Impersonation Impersonate

ForEach($WMIHandle in $WMIHandles)

{

If ($WMIHandle.TerminalName -eq "RDP-Tcp")

{

$retVal = $WMIHandle.AddAccount($Group, 2)

$opstatus = "успешно"

If ($retVal.ReturnValue -ne 0) {

$opstatus = "ошибка"

}

Write-Host ("Делегирование прав на теневое подключение группе " +

$Group + " на сервере " + $Server + ": " + $opstatus + "`r`n")

}

}

}

Skref 3

Við skulum bæta hópi við staðbundinn hóp Notendur fjarstýrðs skrifborðs Á hverjum RDSH-þjóni. Ef netþjónarnir þínir eru flokkaðir í lotusöfn, gerðu þetta á safnstigi:

$Group = "RDP_Operators"

$CollectionName = "MyRDSCollection"

[String[]]$CurrentCollectionGroups = @(Get-RDSessionCollectionConfiguration -CollectionName $CollectionName -UserGroup).UserGroup

Set-RDSessionCollectionConfiguration -CollectionName $CollectionName -UserGroup ($CurrentCollectionGroups + $Group)

Fyrir staka netþjóna notum við , og bíður eftir að það verði sett upp á netþjónana. Þeir sem eru of latir til að bíða geta þvingað ferlið áfram með því að nota gamla góða gpupdate, helst .

Skref 4

Við skulum undirbúa eftirfarandi PS handrit fyrir „stjórnendur“:

RDSManagement.ps1

$Servers = @(

"RDSHost01",

"RDSHost02",

"RDSHost03"

)

function Invoke-RDPSessionLogoff {

Param(

[parameter(Mandatory=$True, Position=0)][String]$ComputerName,

[parameter(Mandatory=$true, Position=1)][String]$SessionID

)

$ErrorActionPreference = "Stop"

logoff $SessionID /server:$ComputerName /v 2>&1

}

function Invoke-RDPShadowSession {

Param(

[parameter(Mandatory=$True, Position=0)][String]$ComputerName,

[parameter(Mandatory=$true, Position=1)][String]$SessionID

)

$ErrorActionPreference = "Stop"

mstsc /shadow:$SessionID /v:$ComputerName /control 2>&1

}

Function Get-LoggedOnUser {

Param(

[parameter(Mandatory=$True, Position=0)][String]$ComputerName="localhost"

)

$ErrorActionPreference = "Stop"

Test-Connection $ComputerName -Count 1 | Out-Null

quser /server:$ComputerName 2>&1 | Select-Object -Skip 1 | ForEach-Object {

$CurrentLine = $_.Trim() -Replace "s+"," " -Split "s"

$HashProps = @{

UserName = $CurrentLine[0]

ComputerName = $ComputerName

}

If ($CurrentLine[2] -eq "Disc") {

$HashProps.SessionName = $null

$HashProps.Id = $CurrentLine[1]

$HashProps.State = $CurrentLine[2]

$HashProps.IdleTime = $CurrentLine[3]

$HashProps.LogonTime = $CurrentLine[4..6] -join " "

$HashProps.LogonTime = $CurrentLine[4..($CurrentLine.GetUpperBound(0))] -join " "

}

else {

$HashProps.SessionName = $CurrentLine[1]

$HashProps.Id = $CurrentLine[2]

$HashProps.State = $CurrentLine[3]

$HashProps.IdleTime = $CurrentLine[4]

$HashProps.LogonTime = $CurrentLine[5..($CurrentLine.GetUpperBound(0))] -join " "

}

New-Object -TypeName PSCustomObject -Property $HashProps |

Select-Object -Property UserName, ComputerName, SessionName, Id, State, IdleTime, LogonTime

}

}

$UserLogin = Read-Host -Prompt "Введите логин пользователя"

Write-Host "Поиск RDP-сессий пользователя на серверах..."

$SessionList = @()

ForEach ($Server in $Servers) {

$TargetSession = $null

Write-Host " Опрос сервера $Server"

Try {

$TargetSession = Get-LoggedOnUser -ComputerName $Server | Where-Object {$_.UserName -eq $UserLogin}

}

Catch {

Write-Host "Ошибка: " $Error[0].Exception.Message -ForegroundColor Red

Continue

}

If ($TargetSession) {

Write-Host " Найдена сессия с ID $($TargetSession.ID) на сервере $Server" -ForegroundColor Yellow

Write-Host " Что будем делать?"

Write-Host " 1 - подключиться к сессии"

Write-Host " 2 - завершить сессию"

Write-Host " 0 - ничего"

$Action = Read-Host -Prompt "Введите действие"

If ($Action -eq "1") {

Invoke-RDPShadowSession -ComputerName $Server -SessionID $TargetSession.ID

}

ElseIf ($Action -eq "2") {

Invoke-RDPSessionLogoff -ComputerName $Server -SessionID $TargetSession.ID

}

Break

}

Else {

Write-Host " сессий не найдено"

}

}

Til að auðvelda keyrslu PS handritsins skulum við búa til skel fyrir það í formi cmd skráar með sama nafni og PS handritið:

RDSManagement.cmd

@ECHO OFF

powershell -NoLogo -ExecutionPolicy Bypass -File "%~d0%~p0%~n0.ps1" %*

Settu báðar skrárnar í möppu sem „stjórnendurnir“ hafa aðgang að og biddu þá um að skrá sig inn aftur. Nú, með því að keyra cmd skrána, geta þeir tengst lotum annarra notenda í RDS Shadow mode og skráð þá út með þvingun (þetta er gagnlegt þegar notandi getur ekki sagt upp frystri lotu).

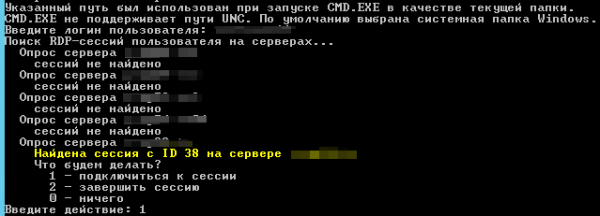

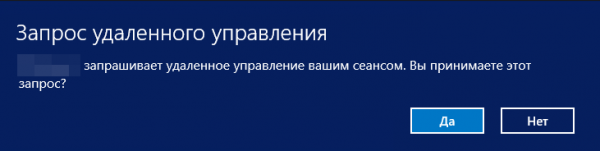

Það lítur eitthvað svona út:

Fyrir „stjórann“

Fyrir notandann

Nokkrar lokaathugasemdir

Blæbrigði 1Ef lota notandans sem við erum að reyna að ná stjórn á hófst áður en Set-RDSPermissions.ps1 forskriftin keyrði á þjóninum, mun „stýrði“ notandinn fá aðgangsvillu. Lausnin er augljós: bíddu þangað til stýrði notandinn skráir sig út aftur.

Blæbrigði 2Eftir nokkra daga í notkun með RDP Shadow tókum við eftir áhugaverðri villu eða eiginleika: eftir að skuggalotu er lokið hverfur tungumálastikan í kerfisbakkanum og til að endurheimta hana þarf notandinn að skrá sig inn aftur. Eins og kom í ljós erum við ekki ein: , , .

Þetta er allt í bili. Ég óska þér og þjónum þínum góðrar heilsu. Eins og alltaf fagna ég ábendingum þínum í athugasemdunum og bið þig að taka stutta könnunina hér að neðan.

Heimildir

Aðeins skráðir notendur geta tekið þátt í könnuninni. , takk.

Hvað notarðu?

8,1%AMMYY Stjórnandi5

17,7%AnyDesk11

9,7%DameWare6

24,2%Radmin15

14,5%RDS Shadow9

1,6%Hraðaðstoð / Windows Fjarlæg aðstoð1

38,7%TeamViewer24

32,3%VNC20

32,3%annað 20

3,2%LiteManager2

62 notendur kusu. 22 notendur sátu hjá.

Heimild: www.habr.com