Sullo sfondo della pandemia di coronavirus si ha la sensazione che parallelamente ad essa sia scoppiata un’epidemia digitale altrettanto vasta. . Il tasso di crescita del numero di siti di phishing, spam, risorse fraudolente, malware e attività dannose simili solleva serie preoccupazioni. La portata dell’attuale illegalità è indicata dalla notizia che “gli estorsori promettono di non attaccare le istituzioni mediche” . Sì, è vero: chi protegge la vita e la salute delle persone durante la pandemia è anche soggetto ad attacchi malware, come è avvenuto in Repubblica Ceca, dove il ransomware CoViper ha interrotto il lavoro di diversi ospedali .

C'è il desiderio di capire cosa siano i ransomware che sfruttano il tema coronavirus e perché stiano comparendo così velocemente. Sulla rete sono stati trovati campioni di malware: CoViper e CoronaVirus, che hanno attaccato molti computer, anche negli ospedali pubblici e nei centri medici.

Entrambi questi file eseguibili sono in formato Portable Executable, il che suggerisce che siano destinati a Windows. Sono anche compilati per x86. È interessante notare che sono molto simili tra loro, solo CoViper è scritto in Delphi, come evidenziato dalla data di compilazione del 19 giugno 1992 e dai nomi delle sezioni, e CoronaVirus in C. Entrambi sono rappresentanti di crittografi.

I ransomware o ransomware sono programmi che, una volta presenti sul computer della vittima, crittografano i file dell'utente, interrompono il normale processo di avvio del sistema operativo e informano l'utente che deve pagare gli aggressori per decrittografarlo.

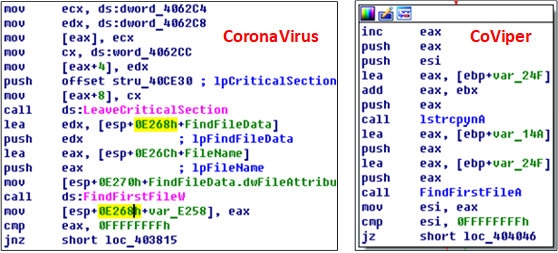

Dopo aver avviato il programma, cerca i file dell'utente sul computer e li crittografa. Eseguono ricerche utilizzando funzioni API standard, i cui esempi di utilizzo possono essere facilmente trovati su MSDN .

Fig.1 Ricerca dei file utente

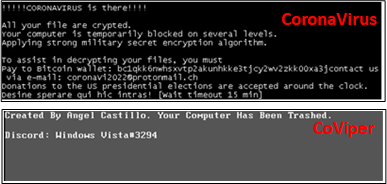

Dopo un po', riavviano il computer e visualizzano un messaggio simile relativo al blocco del computer.

Fig.2 Messaggio di blocco

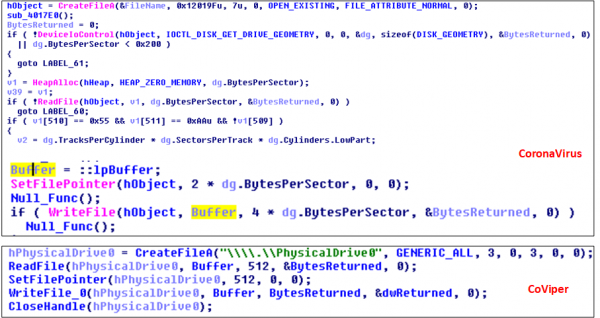

Per interrompere il processo di avvio del sistema operativo, il ransomware utilizza una semplice tecnica di modifica del record di avvio (MBR) utilizzando l'API di Windows.

Fig.3 Modifica del record di avvio

Questo metodo di esfiltrazione di un computer viene utilizzato da molti altri ransomware: SmartRansom, Maze, ONI Ransomware, Bioskits, MBRlock Ransomware, HDDCryptor Ransomware, RedBoot, UselessDisk. L'implementazione della riscrittura dell'MBR è disponibile al grande pubblico con la comparsa di codici sorgente per programmi come MBR Locker online. Lo confermo su GitHub puoi trovare un numero enorme di repository con codice sorgente o progetti già pronti per Visual Studio.

Compilando questo codice da GitHub , il risultato è un programma che disabilita il computer dell'utente in pochi secondi. E ci vogliono circa cinque o dieci minuti per assemblarlo.

Si scopre che per assemblare malware dannoso non è necessario possedere grandi competenze o risorse; chiunque, ovunque può farlo. Il codice è liberamente disponibile su Internet e può essere facilmente riprodotto in programmi simili. Questo mi fa pensare. Questo è un problema serio che richiede l’intervento e l’adozione di determinate misure.

Fonte: habr.com